Ces dernières années, des attaques centralisées ont été menées à l'aide de la téléphonie IP, désormais un nouveau cycle, mais déjà par courrier électronique. Analysons les données électroniques disponibles sur cette attaque.

Information mise à jour le 02/01/2019.

Problème:

2017: «L'anonymat de l'appel est assuré par le fait qu'un attaquant, utilisant la téléphonie IP, peut substituer n'importe quel numéro de l'appelant, y compris le nombre d'abonnés réels non connectés de n'importe où dans le monde. Cette caractéristique de la téléphonie IP complique le travail des forces de sécurité. La connexion de la passerelle vocale de téléphonie IP aux réseaux des opérateurs de télécommunications se produit souvent illégalement, avec la substitution du numéro de l'appelant, des adresses IP et d'autres identifiants. »2019: Selon les services de presse des administrations et du personnel des établissements médicaux et des écoles de différentes régions et villes, ils ont reçu des messages avec menaces et l'obligation d'effectuer certaines actions par e-mail.

Les services répressifs et les autorités exécutives ont commencé à agir conformément à leur autorité, ce qui signifiait vérifier chaque message.

Dans les institutions énumérées dans le texte des lettres, des événements d'urgence ont commencé à se tenir.

Aucun fait sur les menaces reçues n'a été confirmé; le travail des institutions a repris dans son intégralité.Analyse des données:Tous les e-mails ont été envoyés à l'aide du service de messagerie gratuit mailfence dot com, se positionnant comme un «service de messagerie sécurisé et confidentiel».

Actuellement, certains fournisseurs de la Fédération de Russie ont un accès limité à ce service.

Nous essaierons de nous connecter à ce service et de nous enregistrer. Nous obtenons ce refus:

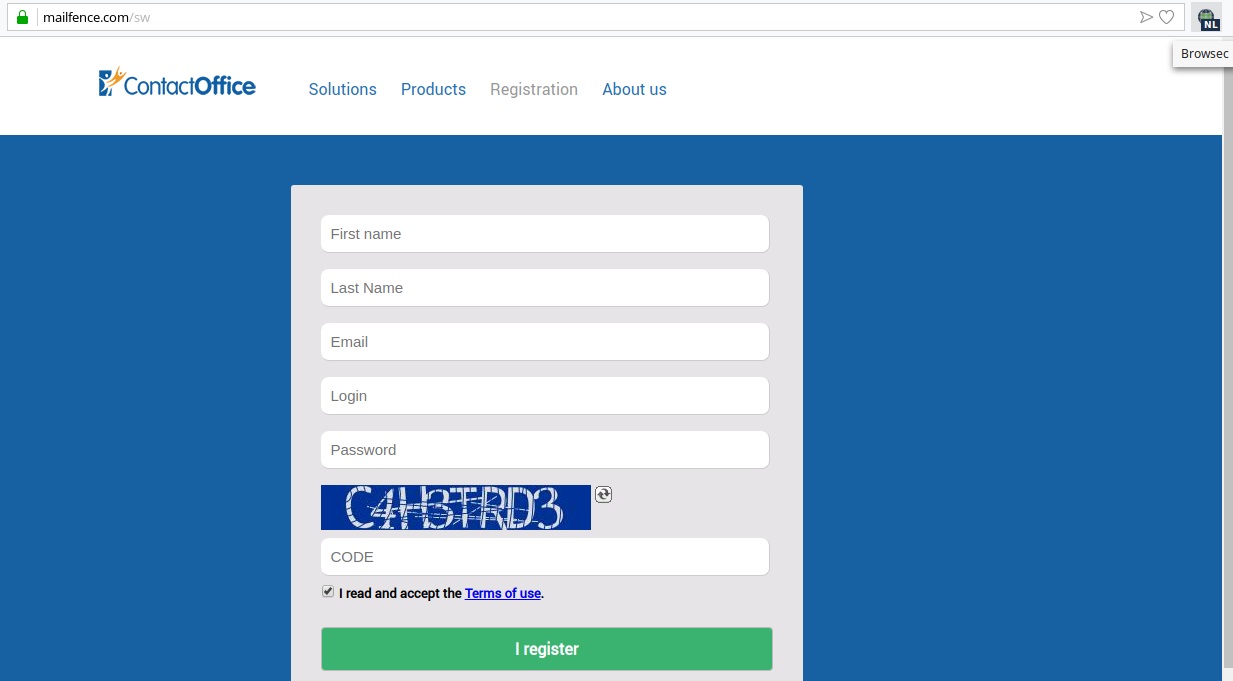

En utilisant le plugin VPN, vous pouvez aller un peu plus loin et passer par l'enregistrement:

Cependant, nous attendons ici un tel choix parmi les adresses e-mail possibles.

Ainsi, on soupçonne que les adresses e-mail qui ont été utilisées dans l'attaque ont été créées il y a longtemps dans ce système, lorsqu'il était possible de sélectionner un nom de domaine différent plus tôt. Cela signifie que l'attaque n'était pas spontanée et que les adresses ont été créées beaucoup plus tôt par un pool.

Pourquoi devons-nous créer une boîte aux lettres dans ce service?

Lors de l'inscription, vous devez spécifier votre adresse e-mail de travail, à laquelle ils enverront un lien pour confirmer l'inscription au service.

Ensuite, nous vérifions comment le processus de

réinitialisation du

mot de passe se déroule

dans ce service .

Entrez votre nom d'utilisateur et / ou votre adresse e-mail:

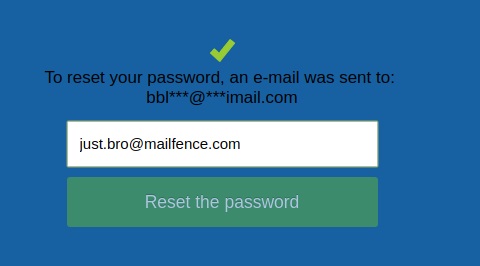

Entrez le nom d'utilisateur ou l'e-mail après (dans le cas de test, nous avons mail.ru) et obtenez:

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

sin***@***mail.ru

De cette façon, nous pouvons reconnaître les trois premiers caractères du nom d'utilisateur et les 5 derniers caractères du domaine de messagerie de deuxième niveau. (merci

michaelkl pour le

commentaire! )

De plus, lorsque vous demandez une réinitialisation du mot de passe, vous pouvez spécifier un nom d'utilisateur ou un e-mail.

Et selon les adresses des e-mails envoyés, lorsque vous demandez une réinitialisation du mot de passe, vous ne pouvez spécifier que l'e-mail.

putin.fsb2@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

kul***@***utoo.email

just.bro@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

bbl***@***imail.com

Le seul fil mène à gmail.com:

kor.bol@mailfence.com

pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

vov***@***gmail.com

Ici, vous pouvez rechercher l'adresse complète, mais pendant longtemps:

Cette adresse, soit dit en passant, est supprimée de la liste entière précisément parce qu'elle a une connexion avec gmail.com.

Une autre adresse au même endroit:

kiano.lok@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

put***@***gmail.com

On soupçonne qu'il s'agit d'un imitateur, en option, qui a également contribué à la vague de mailings, mais à des fins égoïstes, afin de commettre son intention malveillante dans la confusion des événements (vol, suppression de données lorsque personne n'est là, etc.).

De plus, si quelque part dans l'adresse il y a des nombres, alors, en les modifiant un peu ou en les supprimant, nous pouvons également vérifier ces adresses:

putin.fsb@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

poc***@***cloud.info

putin.fsb1@mailfence.com

o réinitialiser votre mot de passe, un e-mail a été envoyé à:

joo***@***email.com

putin.fsb3@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

bud***@***email.com

putin.fsb4@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

bep***@***itnow.com

Ainsi, nous pouvons toujours nous attendre à recevoir des lettres de ces adresses e-mail.

Et ici, néanmoins, le service org temp-mail dot a été utilisé pour s'inscrire avec mailfence dot com

En conséquence, deux services de messagerie différents ont été utilisés dans huit adresses électroniques.

Ajout: de nouvelles lettres proviennent également du serveur de messagerie gratuit mail dot bg.

jekson.lo1@mailfence.com

o réinitialiser votre mot de passe, un e-mail a été envoyé à:

pet***@***mail.bg

Données de Mosigra:

habr.com/en/company/mosigra/blog/439036laki.kak@mailfence.com

Pour réinitialiser votre mot de passe, un e-mail a été envoyé à:

ale***@***mail.uk

Comment les victimes ont été sélectionnées pour l'attaque, à en juger par les listes de diffusion, on peut voir que les adresses ont été copiées à partir des sites Web des institutions de l'État ou «introduites» manuellement, car ces données sont accessibles au public.

La plage de destinataires simultanés dans les e-mails (2-6-10) est petite afin que les serveurs de messagerie ne restreignent pas la distribution et que les e-mails ne tombent pas dans le dossier Spam.

Extraits des en-têtes de service:Reçu: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

(Certificat client non présent)

Chemin de retour: putin.fsb3@mailfence.com

le domaine de mailfence.com désigne le 212.3.242.68 comme expéditeur autorisé,

règle = [ip4: 212.3.242.64/26]) smtp.mail=putin.fsb3@mailfence.com; dkim = passer

Signature DKIM: v = 1; a = rsa-sha256; c = détendu / simple; d = mailfence.com;

Priorité X: 3

Réponse à: Poutine FSB <putin.fsb3@mailfence.com>

De: Poutine FSB <putin.fsb3@mailfence.com>

X-Mailer: ContactOffice Mail

X-ContactOffice-Account: com: 188677102

Reçu: de mxfront13g.mail.yandex.net ([127.0.0.1])

par mxfront13g.mail.yandex.net avec l'ID LMTP a6sJli0I

pour <info@mosigra.ru>; Mar.5 févr.2019 11:00:14 +0300

Reçu: de wilbur.contactoffice.com (wilbur.contactoffice.com [212.3.242.68])

par mxfront13g.mail.yandex.net (nwsmtp / Yandex) avec l'ID ESMTPS jttuF4mQRo-0DAa1MBL;

Mar, 05 fév 2019 11:00:13 +0300

(en utilisant TLSv1.2 avec le chiffrement ECDHE-RSA-AES128-GCM-SHA256 (128/128 bits))

(Certificat client non présent)

Chemin de retour: laki.kak@mailfence.com

X-Yandex-Front: mxfront13g.mail.yandex.net

X-Yandex-TimeMark: 1549353613

Résultats d'authentification: mxfront13g.mail.yandex.net; spf = pass (mxfront13g.mail.yandex.net: le domaine de mailfence.com désigne 212.3.242.68 comme expéditeur autorisé, règle = [ip4: 212.3.242.64/26]) smtp.mail=laki.kak@mailfence.com; dkim = passer header.i=@mailfence.com

X-Yandex-Spam: 2

X-Yandex-Fwd: MzM4MDAwNDcyNDYzOTM2Mzg1OSwyMTg3Njc1NDQ5ODIwMzIwNzMz

Reçu: de ichabod.co-bxl (ichabod.co-bxl [10.2.0.36])

par wilbur.contactoffice.com (Postfix) avec l'ID ESMTP 16350329D;

Mar.5 févr.2019 09:00:13 +0100 (CET)

Signature DKIM: v = 1; a = rsa-sha256; c = détendu / simple; d = mailfence.com;

s = 20160819-nLV10XS2; t = 1549353613;

bh = gADFkQslj8dDCkx + Y9OhJNmeT7fosViIkpUDPPk1UO8 =;

h = Date: À: Objet: Réponse à: De: De;

b = Th6eWs74xYE35Y5pouZD / 9vbA / oJZ6jyrtzWrMs3XilthYjL3DnwVm1SiysHGHr4J

6ROHYI / HMAnLOJfv + JsKC574UzsmjU1yhikwYLakMPTWKiqcR6knC4mXkfWFm / fXHU

LPod1MeMeNlD1rqEXnkr8wJk4GX / s6DzCUVxC5qzcv6ChEwa5DJOvIg0mxMxP9UfMr

LaPBQIGOiELGYfFOWi8XwGW1BDFfKXCgE0vxYYo8lqgXuXN720BHTv + CksccUdo44v

KyDZEQYqM7J3JhjL8GCiaWxfLBbEkLqYCHnRUEGyKbC2pqT23c2TaafXXW7g5raN63

WyVocjjQbTDpA ==

Date: mar.5 févr.2019 09:00:10 +0100 (CET)

Identifiant du message: <790975597.619629.1549353610731@ichabod.co-bxl>

Version MIME: 1.0

Type de contenu: texte / simple; charset = utf-8

Content-Transfer-Encoding: base64

À: info@torrogrill.ru, kapitoly_adm@cosmik.ru, kashirskaya.enkatc@enka.com,

6112158@re-reserved.ru, info@mosigra.ru, info@toy.ru,

filion@minisolife.ru, 6412027@re-reserved.ru, info@modi.ru,

office@melonfashion.ru

Objet: =? Utf-8? B? 0L7RgtCy0LXRgiDQvdCwINC30LDQv9GA0L7RgQ ==? =

Priorité X: 3

Réponse à: laki kak <laki.kak@mailfence.com>

De: laki kak <laki.kak@mailfence.com>

X-Mailer: ContactOffice Mail

X-ContactOffice-Account: com: 190697286

X-Yandex-Forward: c4503a689c840ee5c1704413e6045827

Recommandations:Si possible, les administrateurs système des institutions devraient vérifier leurs e-mails plus souvent, créer un filtre pour les lettres de «mailfence dot com» dans un dossier séparé et les signaler immédiatement, selon leurs descriptions de poste, enregistrer les en-têtes de service et toutes les données pour une analyse plus approfondie.

Tactiques:La question est donc: pourquoi y a-t-il autant d'adresses électroniques utilisées dans les newsletters?

La réponse est simple - le talon d'Achille du service utilisé est la monétisation des services et la possibilité de s'inscrire via des boîtes aux lettres à usage unique (service de courrier unique).

1. Donc, très probablement, tous les comptes utilisés pour l'envoi sont désormais sur un plan gratuit, qui ne comprend que 500 Mo de courriels.

Si cette boîte est «jetée» avec des messages avec pièces jointes et qu'elle est pleine, vous devrez d'abord la nettoyer afin de continuer à poster. Les plans payants sont déjà le paiement des services et la découverte supplémentaire de leurs données bancaires.

Donc, vous pouvez aider à cela en envoyant des lettres aussi grandes que possible aux adresses ci-dessous.

putin.fsb@mailfence.com

putin.fsb1@mailfence.com

putin.fsb2@mailfence.com

putin.fsb3@mailfence.com

putin.fsb4@mailfence.com

just.bro@mailfence.com

kor.bol@mailfence.com

kiano.lok@mailfence.com

jekson.lo1@mailfence.com

laki.kak@mailfence.com

2. Intercepter la gestion des boîtes aux lettres en

réinitialisant un mot de passe et en sélectionnant une

connexion via un service de messagerie unique .

Théoriquement, il est possible d'accéder aux boîtes aux lettres répertoriées au paragraphe 1 si vous pouvez effectuer un grand nombre d'actions:

- sélectionnez la connexion et le domaine nécessaires dans temp-mail dot org

- envoyer une commande de réinitialisation du mot de passe à l'adresse mailfence dot com

- obtenir une lettre de réinitialisation de mot de passe dans temp-mail dot org

- connectez-vous à mailfence dot dot com

Données pour la sélection (où * est un ou plusieurs caractères (1-4 lettres latines très probablement) dans le nom d'utilisateur):

Situation difficile:réinitialisation du mot de passe - putin.fsb1@mailfence.com

service de messagerie unique - joo*@321-email.com

service de messagerie unique - joo*@braun4email.com

service de messagerie unique - joo*@utooemail.com

réinitialisation du mot de passe - putin.fsb3@mailfence.com

service de courrier unique - bud*@321-email.com

service de courrier unique - bud*@braun4email.com

service de courrier unique - bud*@utooemail.com

Il n'y a qu'un seul domaine à vérifier:réinitialisation du mot de passe - putin.fsb2@mailfence.com

service de messagerie unique - kul*@utoo.email

réinitialisation du mot de passe - putin.fsb4@mailfence.com

service de messagerie unique - bep*@4senditnow.com

réinitialisation du mot de passe - just.bro@mailfence.com

service de courrier unique - bbl*@heximail.com

3. Alternativement, en triant (en cliquant sur le bouton «supprimer» du service) les

identifiants réguliers proposés (4 à 8 caractères), trouvez parmi les nouveaux

identifiants proposés qui commencent sur

kul / bep / bbl / bud / joo .

Le point 3 peut être mis en œuvre à l'aide de méthodes logicielles.

Si quelqu'un est intéressé et peut trouver l'accès à au moins une boîte aux lettres au moyen d'une grande énumération de données en se connectant au service de courrier jetable et peut (bloquer) cesser d'envoyer de lui - ce sera merveilleux.

Nous ne nous attarderons pas sur l'analyse linguistique et stylistique du contenu des lettres, bien que, couplé avec des fautes d'orthographe et quelques syllabes consonantiques dans le texte, il y ait quelque chose à penser. Cependant, il est possible que cette dialectique ait été introduite dans le texte spécifiquement pour le compromis.

Cet article est lié à des sujets analytiques, je vous demande de respecter les règles de la ressource dans les commentaires et de ne pas aller au-delà du cadre généralement accepté