Les utilisateurs modernes de divers appareils sont principalement des représentants de la culture de consommation. Si quelque chose se casse, le propriétaire de la chose la jette simplement, sans penser à la possibilité de réparation, ni au nettoyage de l'appareil, en supprimant ses données personnelles.

Des disques durs remplis de données, des téléphones avec des contacts et des données de propriétaire, ainsi que des appareils intelligents avec des mots de passe et des connexions enregistrés sont envoyés au site d'enfouissement. Étant donné qu'un utilisateur rare utilise plus de 2 à 3 connexions et mots de passe, ces gadgets peuvent devenir une source d'informations précieuses pour les crackers.

Malgré le fait que ces gadgets peuvent sembler des ordures, mais ce sont en fait des ordinateurs miniatures avec un large éventail de fonctionnalités, dont l'un est de stocker des informations entrées précédemment. Et loin d'être toujours cette information est inoffensive pour le propriétaire. À titre d'exemple, nous pouvons prendre une ampoule intelligente, qui a été

inspectée pour la sécurité de l'information par les représentants du site Web des résultats limités.

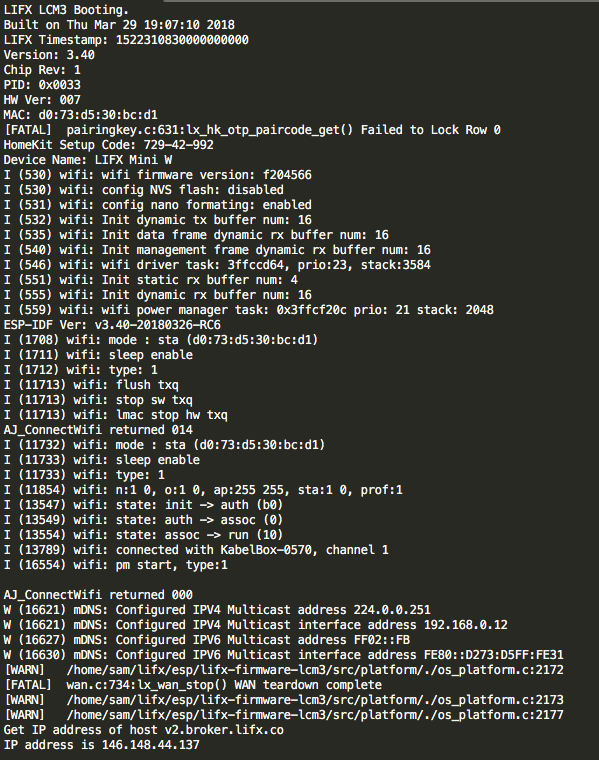

Les participants à l'expérience ont acheté une ampoule LIFX intelligente sur Amazon pour 30 euros sur Amazon et se sont installés à l'aide de l'application appropriée. En particulier, l'ampoule était connectée au WiFi. Ensuite, ils se sont déconnectés et démontés.

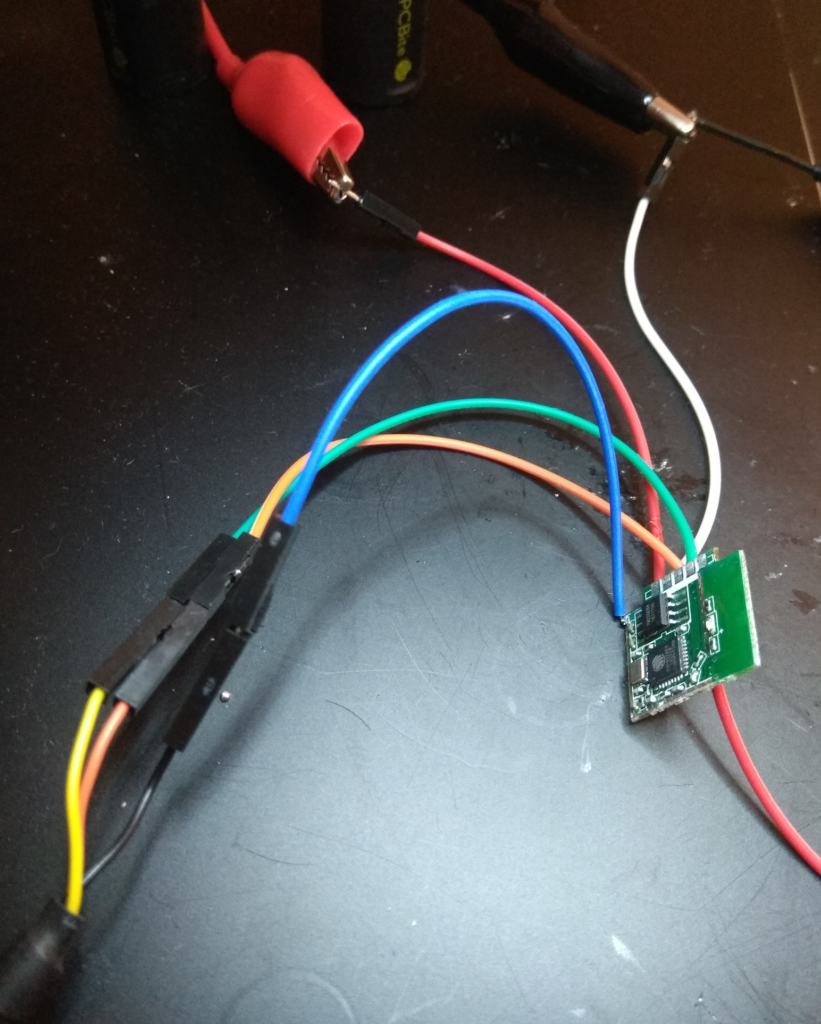

Le but des spécialistes était de payer - j'ai dû travailler dur pour l'obtenir et le nettoyer de la colle. Le périphérique a ensuite été identifié comme un mini-PC basé sur ESP32D0WDQ6. La fiche technique du module

est ici . Le SDK et les outils sont disponibles

ici .

La carte était connectée au FT2232H et a commencé à étudier.

Il s'est avéré que les accès depuis le réseau sans fil étaient stockés en clair.

De plus, le gadget n'est pas du tout protégé contre les interférences extérieures. Pas de cryptage, pas de téléchargement sécurisé, rien.

De plus, un certificat racine et une clé privée RSA étaient également disponibles. Après cela, l'étude de l'ampoule a été achevée.

Soit dit en passant, le spécialiste n'a pas publié ses meilleures pratiques immédiatement après avoir découvert tout cela. Il a signalé le problème au fabricant, a attendu 90 jours et ce n'est qu'après que tout a été publié. Peut-être que l'entreprise a changé quelque chose, mais peut-être pas. Quoi qu'il en soit, le manque de sécurité des appareils intelligents modernes est un problème important dont on parle et qu'on écrit depuis de nombreuses années. Mais, malheureusement, les choses sont toujours là.

La vulnérabilité d'une ampoule intelligente de ce fabricant particulier est loin d'être unique. L'année dernière, des représentants du site déjà mentionné ci-dessus ont piraté l'appareil Tuya.

Tout comme la copie précédente, la lampe a été installée, connectée à un réseau sans fil et testée en fonctionnement. Tout s'est bien passé ici. Après l'ampoule a été démontée et connectée à un PC.

Exactement les mêmes problèmes:

- Les accès au réseau sans fil étaient stockés dans une ampoule sous forme ouverte;

- DeviceID et clé ont été stockés de manière similaire. Ainsi, vous pouvez facilement reconnaître les ampoules MAC. De plus, une clé locale est requise pour le service Tuya Cloud, afin qu'elle puisse être téléchargée et utilisée à n'importe quelle fin. Dès que le deviceID et la clé sont entre les mains de l'attaquant, il a la possibilité de contrôler le gadget non sélectionné.

Après l'assemblage, l'ampoule a été facilement contrôlée à l'aide des données téléchargées.

En général, le problème n'est pas seulement dans les ampoules. De même, les données sont stockées dans différents types de gadgets intelligents d'un type différent, y compris des appareils photo, des haut-parleurs, des

réfrigérateurs , des bouilloires,

des autocuiseurs , etc. En raison de la faible sécurité des appareils, les crackers peuvent facilement créer des réseaux de zombies, dont la taille peut atteindre plusieurs milliers voire des millions d'appareils. Pour cela, des programmes malveillants sont utilisés, qui, contrairement à la protection des appareils intelligents, deviennent de plus en plus sophistiqués et dangereux.