Dans la vidéo précédente, nous avons appris les bases du réseau, et aujourd'hui nous parlerons du modèle OSI et du modèle TCP / IP. Quand je dis des modèles, je ne veux rien de plus qu'un ensemble de règles ou un ensemble de normes. Vous vous demandez peut-être pourquoi avons-nous besoin d'un ensemble de règles ou de normes dans l'industrie informatique? Pour comprendre cela, nous devons en apprendre un peu plus sur l'histoire de l'industrie informatique.

Il n'y a pas si longtemps, une bataille acharnée a eu lieu entre IBM et Digital Equipment Corporation (DEC) pour lequel d'entre eux est l'un des principaux fabricants d'ordinateurs. Mais il y avait un problème. Ces deux fabricants ont produit des équipements informatiques incompatibles. Autrement dit, si vous avez acheté un ordinateur IBM, vous avez dû acheter un moniteur, une imprimante et tout le reste d'IBM pour cela. De même, si vous avez acheté un appareil auprès de DEC, vous avez dû acheter tous les accessoires et autres appareils du même fabricant afin de pouvoir les utiliser.

De nombreuses entreprises ont acheté des équipements auprès des deux fabricants, de sorte que, par exemple, il y avait des ordinateurs IBM dans le service de comptabilité et le service de marketing était équipé d'ordinateurs DEC. Par conséquent, ces appareils ne pouvaient ni communiquer ni partager d'informations entre eux. Ainsi, l'absence d'une norme unique n'a pas permis aux technologies informatiques d'avancer. Cela s'est produit à peu près au moment où l'Organisation internationale de normalisation, connue sous le nom d'ISO, est arrivée à la conclusion qu'il fallait créer une norme informatique commune. L'ISO a développé OSI - l'Open System Interconnect, ou modèle de référence OSI. Vers la même époque, une norme concurrente a été créée - le modèle TCP / IP, qui a été promu par le ministère de la Défense. Le modèle TCP / IP ressemble plus à une version allégée du modèle OSI et, en raison de sa pertinence, est devenu un standard de l'industrie. Pour obtenir le concept de modèles, vous devez considérer le concept de «niveau de pile». Considérez-le dans l'exemple montré dans l'image du bureau. Chaque bureau a différents niveaux d'employés: le directeur général, le personnel de bureau principal, le gestionnaire des salaires, le gestionnaire de compte, le directeur de service, le personnel d'entretien, le personnel de bureau subalterne - une variété d'employés. La raison pour laquelle chaque entreprise a des employés différents avec des titres d'emploi différents est due au fait qu'ils exercent des fonctions différentes et ont des niveaux de responsabilité différents.

Par conséquent, lorsque quelque chose n'est pas fait ou qu'une tâche spécifique n'est pas terminée, vous savez qui en est responsable. Par exemple, si le salaire n'est pas transféré à temps, le responsable du salaire en est responsable. Peu importe que la banque soit à blâmer, le premier contact que vous utilisez pour clarifier le problème est le responsable de la paie. Si votre bureau n'est pas nettoyé, c'est le service commercial responsable. Autrement dit, la hiérarchie des tâches vous permet de répartir les responsabilités.

De la même manière, nous devons avoir des connaissances sur le modèle OSI et le modèle TCP / IP, car lorsque nous étudions les réseaux informatiques ou lorsque des problèmes surviennent, nous devons savoir quel niveau fonctionne. Parce qu'en cas de dysfonctionnement, nous n'avons pas besoin de vérifier tout l'équipement, car en utilisant une approche à plusieurs niveaux, nous saurons exactement quel est le problème.

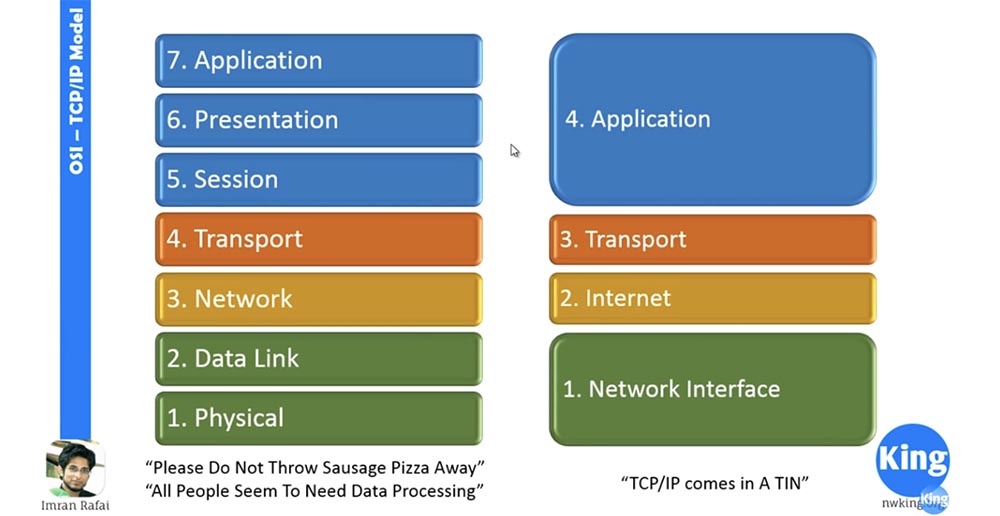

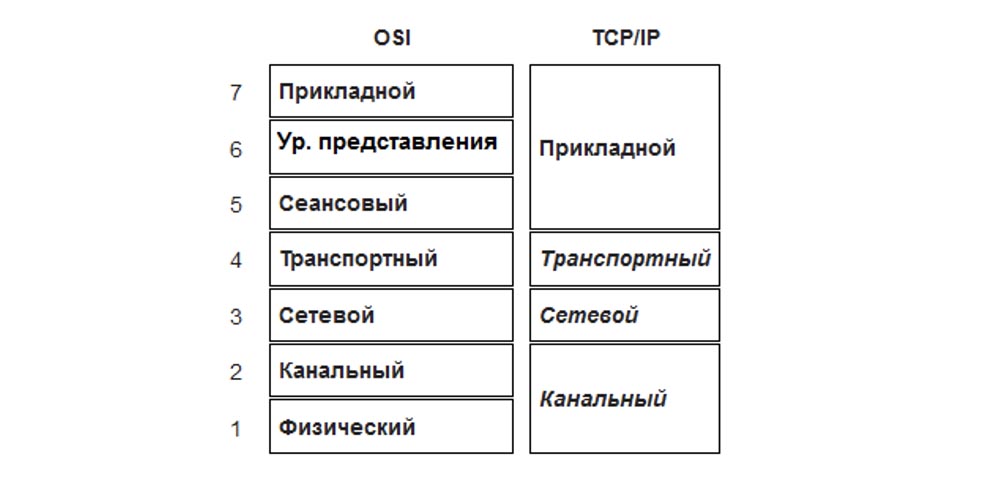

Nous nous tournons directement vers les modèles pour comprendre comment ils fonctionnent et quels niveaux y sont impliqués. Comparons les deux modèles.

À gauche, vous voyez les couches du modèle OSI, à droite - TCP / IP. Permettez-moi de prendre un marqueur pour le rendre plus clair. J'ai marqué les niveaux avec des couleurs différentes, donc vous ne vous tromperez pas. Commençons la discussion à gauche avec le modèle OSI. Avant d'aller plus loin, je souligne qu'en tant qu'étudiants du réseau, vous devez connaître par cœur tous ces niveaux et leur localisation!

Vous devez savoir que le niveau 7 est le niveau d'application, le niveau 6 est le niveau de présentation, le niveau 5 est le niveau de session. Vous devez savoir où sont ces niveaux! Une façon de se souvenir d'une séquence de niveaux est d'utiliser des mnémoniques. L'une des expressions les plus populaires pour se souvenir des niveaux OSI Physique, Liaison de données, Réseau, Transport, Session, Présentation, Application de bas en haut est la suivante: veuillez ne pas jeter la pizza aux saucisses (veuillez ne pas jeter la pizza aux saucisses)!

Si vous voulez vous souvenir de la disposition des niveaux de haut en bas, utilisez l'expression Tout le monde semble avoir besoin d'un traitement de données (il semble que tout le monde ait besoin d'un traitement de données).

Dans la manière de se souvenir - de haut en bas ou de bas en haut - le choix vous appartient, il suffit de vous rappeler que 1 niveau est physique, et 7 est appliqué. Certaines personnes sont confuses, croyant que les niveaux montent et descendent et qu'un niveau est appliqué. Ce n'est pas le cas, le premier niveau est physique et le niveau appliqué est le niveau 7.

Si vous voulez vous souvenir de l'emplacement des couches du modèle TCP / IP, utilisez le TCP / IP fourni dans les mnémoniques A TIN. Cela ne veut rien dire, il vous suffit de vous souvenir d'un TIN - Application, Transport, Internet, Network. Si vous avez une meilleure façon de vous en souvenir, utilisez-la jusqu'à ce que vous ayez appris ces séquences fermement.

Commençons donc par le niveau de l'application. La couche application est un point de contact pour toutes les applications réseau, un point de contact commun. De nombreux auteurs disent et écrivent que toutes les applications sur votre ordinateur sont à ce niveau d'applications, ce qui n'est pas vrai. Premièrement, le niveau d'application s'applique uniquement aux applications réseau, et deuxièmement, toutes les applications sur votre ordinateur n'ont rien à voir avec le niveau d'application si elles ne communiquent pas sur le réseau.

Pour vous faciliter la compréhension, je vais vous donner un exemple simple. Supposons que vous ayez supprimé les pilotes d'interface sans fil Wi-Fi et Bluetooth, les pilotes de carte réseau Ethernet ou même supprimé physiquement ces appareils de votre PC. Par conséquent, si vous exécutez maintenant, par exemple, Microsoft Word, il ne pourra pas communiquer avec le niveau d'application et, pour cette raison, il ne pourra pas communiquer avec un autre niveau. En effet, Microsoft ne peut pas accéder au réseau, car votre système d'exploitation n'a même pas de carte réseau!

De même, sur un système normal, si vous lancez un navigateur Web, tel que Chrome, IE, Safari, et tapez quelque chose comme

www.cnn.com dans la barre d'adresse, le navigateur Web créera une demande http qui interagit avec la couche d'application. La couche application transfère ces données à la couche présentation (souvent appelée à tort la couche représentative), la couche présentation les transfère à la couche session, cette dernière à la couche transport, et ainsi de suite, jusqu'à ce que les données atteignent la couche physique. Voici comment cela fonctionne.

Ainsi, si l'application interagit avec les réseaux, cela se produit uniquement via la couche application. Cette couche donne accès aux services réseau. Les protocoles FTP, TFTP, SNMP, DNS, HTTP fonctionnent à ce niveau, il y en a pas mal. Vous pouvez simplement "google" la liste complète de tous les protocoles travaillant à ce niveau!

Ensuite, nous regardons le niveau de présentation. Cette couche assure la présentation et le chiffrement des données. Le niveau de présentation est l'endroit où toutes les conversions de données ont lieu, il est responsable de l'encodage des données, c'est-à-dire que les données des autres niveaux deviennent les mêmes, qu'il s'agisse d'une image ou d'un document. Il reçoit ensuite les données arrivant au retour du niveau de la session, les convertit en une forme présentable et les transfère au niveau de l'application. Par conséquent, si vous avez des données brutes provenant du niveau de session, elles sont converties au niveau de la présentation. S'il s'agit d'une image, le calque crée une image; s'il s'agit d'un document Word, il crée un document Word. De plus, tous les services de chiffrement, tels que TLS et SSL, fonctionnent à ce niveau.

Ensuite, nous avons une couche de session qui crée et prend en charge les sessions de transfert de données. Supposons que votre ordinateur exécute deux applications - le programme Telnet et le navigateur IE. Ces deux applications accèdent au réseau. Par conséquent, ce niveau crée 2 sessions différentes et les prend en charge. Ainsi, lorsqu'une session de navigateur Web prend fin, la session Telnet ne se termine pas car il s'agit de sessions distinctes. Autrement dit, ce niveau prend en charge diverses sessions.

Vous voyez que les trois couches supérieures 5,6,7 du modèle OSI et la couche 4 du modèle TCP / IP sont marquées de la même couleur bleue. En tant qu'ingénieur réseau, en particulier ingénieur réseau Cisco, je l'ai fait pour la raison que nous accèderons très rarement aux niveaux 5,6,7. En effet, la plupart des appareils Cisco ne regardent pas au-delà du niveau 4. Les niveaux 1, 2, 3 et 4 sont très importants pour un ingénieur Cisco, et les niveaux 5,6,7 ne sont pas si critiques. Vous avez juste besoin de savoir comment cela fonctionne, et vous avez essentiellement appris ce que font les trois premiers niveaux. Le fait est qu'ils sont principalement pris en charge par le système d'exploitation, mais en ce qui concerne le fonctionnement des niveaux 1, 2, 3 et 4, vous, en tant qu'ingénieur réseau, devez absolument tout savoir.

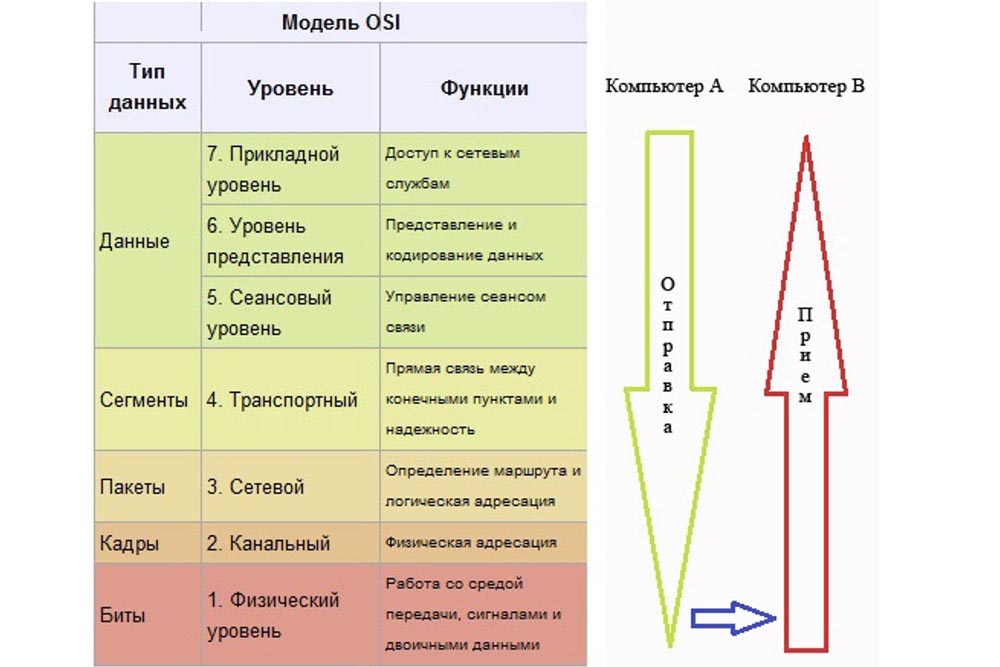

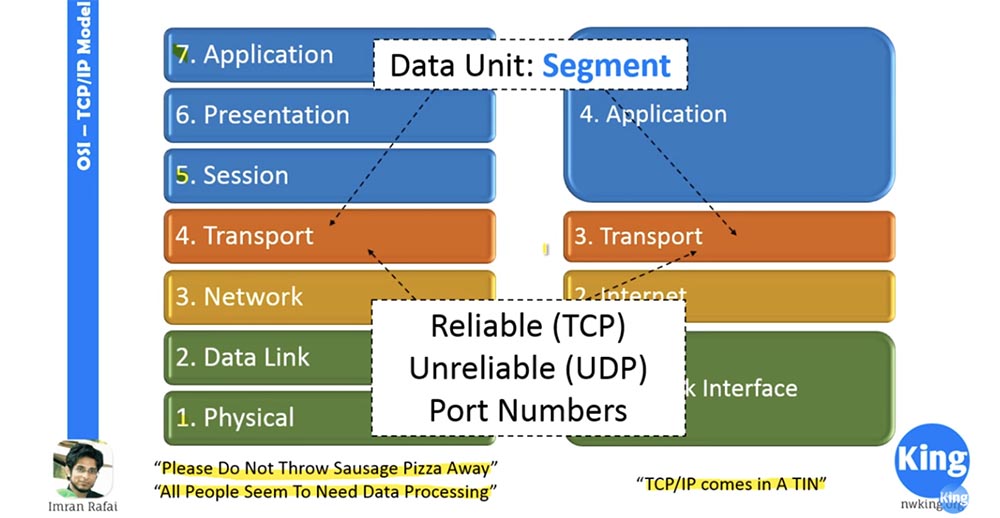

Passons maintenant à la considération du niveau de transport. Ce niveau est également important pour un ingénieur réseau. Lorsque les informations provenant d'en haut arrivent au niveau du transport, elles divisent les données en segments gérables et, sur le chemin du retour, elles les collectent à nouveau à partir des segments. Pour créer une encapsulation, la couche de transport ajoute sa propre légende à chaque segment.

La couche transport prend deux décisions importantes: utiliser une connexion sécurisée (TCP) ou non sécurisée (UDP) et crée des numéros de port. Lorsque les applications doivent utiliser une connexion sécurisée, TCP est le protocole de contrôle de transmission. S'il est autorisé à établir une connexion non approuvée, la couche transport utilise UDP, le protocole des datagrammes utilisateur. Quand je dis «de confiance», cela ne signifie pas que c'est mieux que «non approuvé», la seule différence entre eux est que lorsque vous établissez une connexion de confiance, vous devez recevoir une confirmation pour chaque paquet envoyé. Dans une connexion non approuvée, il n'est pas nécessaire de confirmer la réception de chaque segment de transmission, par conséquent, il fonctionne plus rapidement en raison d'une surcharge réduite. Donc, si nous avons des applications en temps réel, ils utiliseront UDP car c'est plus rapide et cela se produit en temps réel. Si vous avez regardé une vidéo en streaming ou une diffusion en ligne en direct, des pixels verts apparaissent parfois à l'écran. Cela signifie que les informations pour ce segment d'image, ou ce pixel, n'ont pas été reçues, et le périphérique récepteur n'a aucun moyen d'en informer le périphérique émetteur.

La deuxième fonction dont s'occupe la couche transport est la création de numéros de port. Un numéro de port est un numéro qui est attaché à une adresse IP pour déterminer de quelle information de processus provient. La couche de transport crée un numéro de port aléatoire de la source (le processus d'envoi) et ajoute le numéro de port de la destination (destination). Donc, si votre trafic va au serveur, le serveur a un numéro de port standard de 80. Si vous allez envoyer des données à l'adresse IP 10.10.10.10, la couche de transport ajoute un numéro de port 80 à cette adresse, ce qui crée un socket 10.10.10.10. 80, qui n'est rien de plus qu'une adresse IP et un numéro de port.

La couche transport crée un socket et l'envoie sous la couche réseau. Il ajoute également le numéro de port source. Pourquoi ce numéro est-il nécessaire? La raison en est que si 2 applications s'exécutent sur l'ordinateur et que les données arrivent à la même adresse IP, la couche de transport doit savoir quelles données sont transférées vers quelle application. Il le déterminera par le numéro de port source.

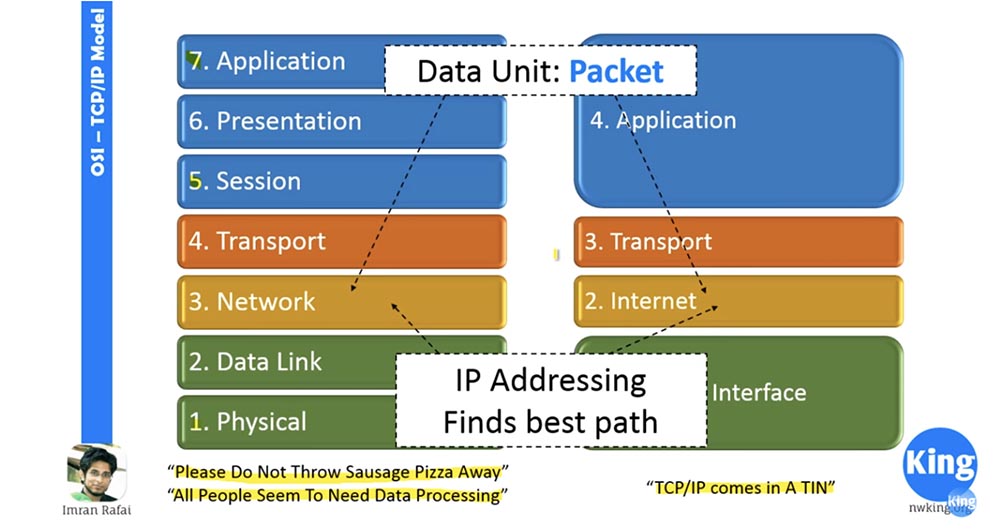

Ensuite, nous considérerons la couche réseau. Lorsque la couche réseau reçoit un segment de la couche transport, elle lui ajoute un en-tête de couche réseau. L'ajout d'un en-tête transforme un segment en package.

Ainsi, l'une des fonctions les plus importantes de la couche réseau est la traduction d'adresses IP physiques en adresses logiques, c'est-à-dire un adressage logique. Nous apprendrons à son sujet dans la prochaine vidéo «Jour 3». Pour l'instant, n'oubliez pas que la couche réseau est la couche à laquelle les adresses IP sont ajoutées et le chemin optimal pour le transfert de données est sélectionné. Le chemin optimal signifie que la couche réseau compare les adresses IP et vérifie si l'adresse IP de destination se trouve sur le sous-réseau local. S'il n'est pas dans le sous-réseau local, le niveau trouvera le chemin optimal vers la destination.

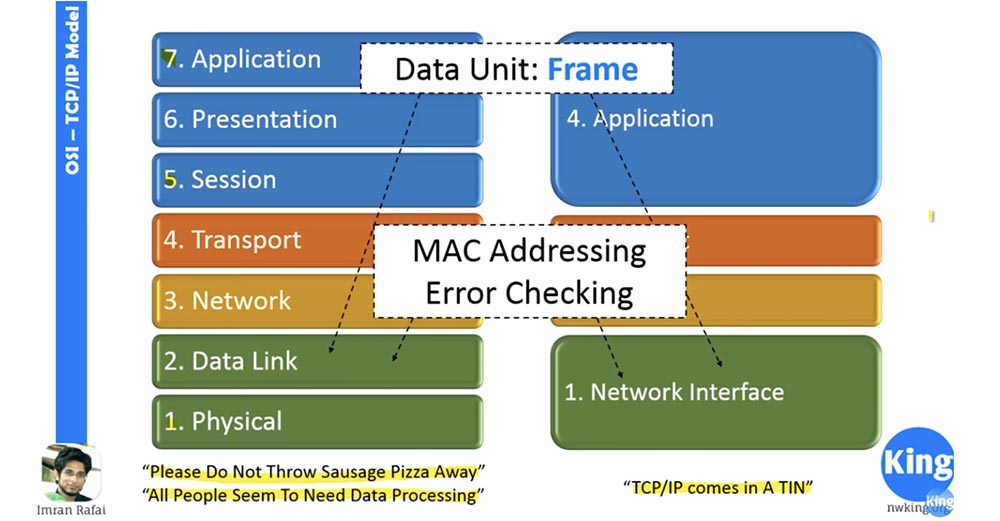

Ensuite, nous avons le niveau du canal. Lorsqu'un paquet arrive du réseau, la couche liaison lui ajoute un en-tête de canal. En conséquence, le paquet se transforme en trame. La couche liaison est responsable de l'adressage MAC. MAC n'est rien de moins que Media Access Control, et MAC est l'adresse matérielle.

Cela signifie que chaque carte réseau de votre ordinateur possède sa propre adresse MAC. Il est également appelé Burn-in-Address, qui ne peut pas être modifié. Il existe des méthodes logicielles pour usurper une adresse, mais physiquement il est impossible de la changer.

Il s'agit du niveau auquel la vérification des erreurs se produit. Par conséquent, lorsque des informations proviennent de la couche physique, la couche liaison vérifie les erreurs qui se sont produites pendant la transmission et les corrige. Il peut utiliser la vérification de redondance cyclique - un algorithme de somme de contrôle CRC, la parité ou tout autre mécanisme de vérification des erreurs.

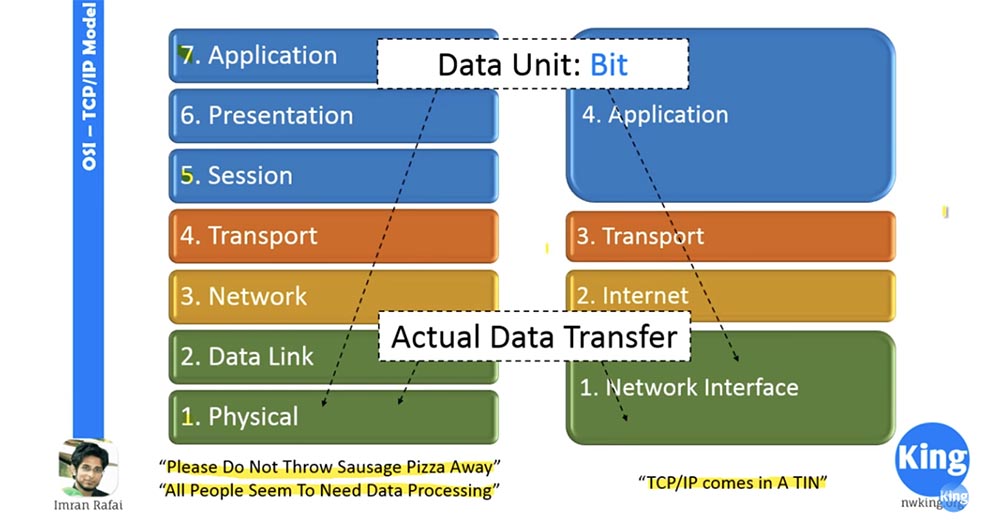

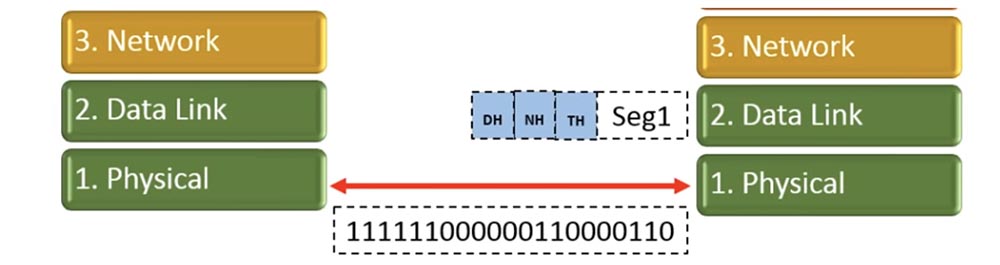

Suit ensuite la couche physique, où le transfert de données a réellement lieu. Ici, les données existent en bits. Ce niveau concerne les fils, les câbles, les ports ou connecteurs matériels, etc., qui fournissent des processus à ce niveau. Lorsque quelqu'un vous dit qu'Internet ne fonctionne pas pour lui, vous, en tant qu'ingénieur informatique ou réseau, commencez à travailler en dépannant au niveau physique. Tout d'abord, vous vérifierez tous les connecteurs et câbles, et s'ils sont en ordre, nous procéderons au dépannage à 2,3,4 niveaux. C'est pourquoi nous devons connaître les modèles de réseau et nous rappeler que tout changement à l'un des niveaux n'affectera pas les voisins, car il est prévu par la norme.

Par conséquent, si je préfère utiliser la communication sans fil au lieu du câble LAN sur la couche physique, cela ne devrait en aucun cas affecter les autres niveaux, car le changement ne s'est produit qu'au niveau physique. Ainsi, alors que des informations sont reçues au niveau physique en mode normal, la méthode d'obtention de ces informations n'a pas d'importance.

La même chose se produit au niveau du réseau. Nous sommes maintenant au milieu d'une phase de transition d'IPv4 à IPv6, donc ce changement ne s'applique qu'au troisième niveau. La couche 4 et la couche 2 ne seront pas affectées par cela, tant que la norme existante est respectée et qu'elles reçoivent les données de la même manière qu'auparavant.

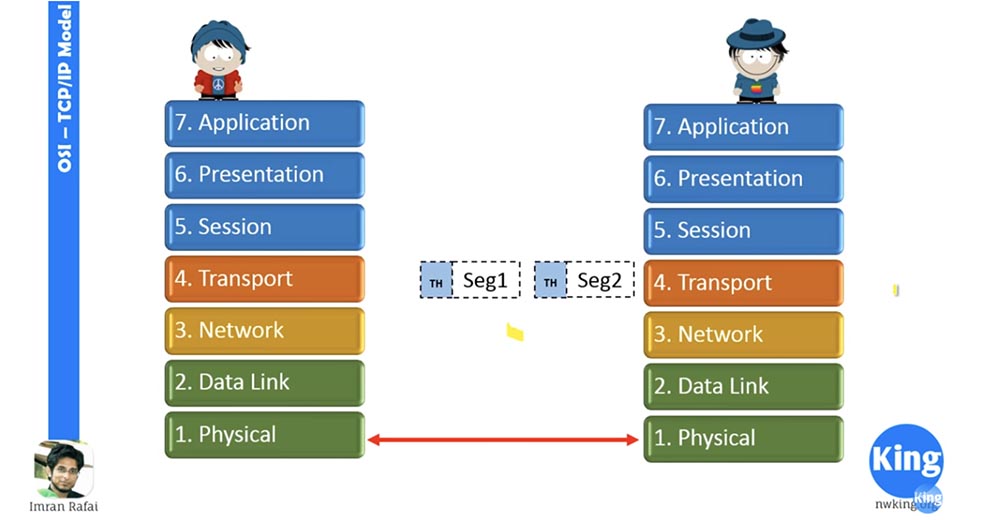

C'est la beauté d'une approche en couches du réseautage. Si nous comparons la moitié gauche et la droite de la figure, nous voyons que le niveau 5,6,7 du modèle OSI est comparable au niveau 4 du modèle TCP / IP. La couche de transport remplit des fonctions similaires dans les deux modèles, une correspondance similaire a lieu aux niveaux 2 et 3, et les niveaux 1 et 2 du modèle OSI dans leurs fonctions correspondent au niveau 1 du modèle TCP / IP.

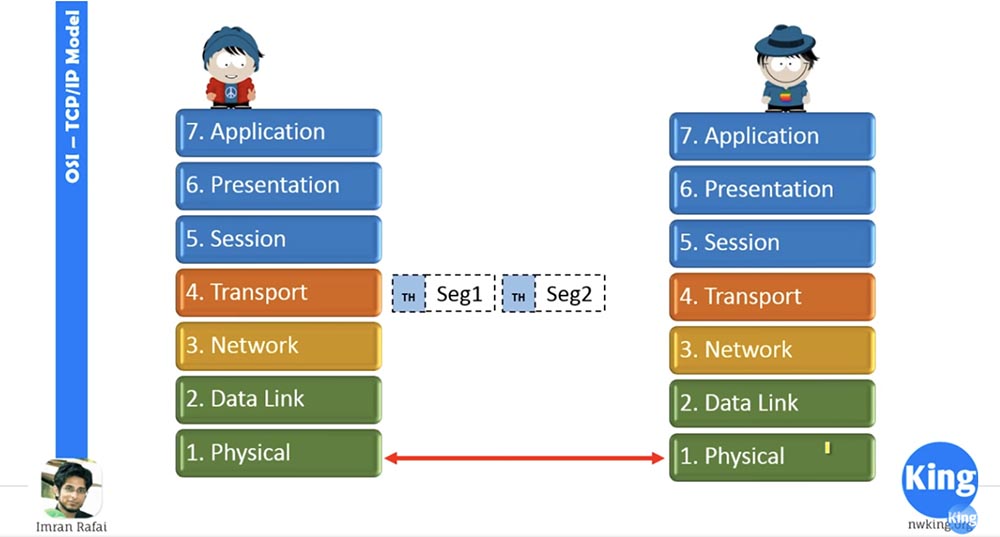

Nous examinerons ensuite comment fonctionne le modèle OSI. Disons que le petit homme de gauche va envoyer des informations au petit bon homme et crée des données pour cela. Puisque nous avons convenu que les trois premiers niveaux de 5.6 et 7 ne nous intéressent pas particulièrement, nous allons directement au 4ème niveau de transport, où nos données sont envoyées.

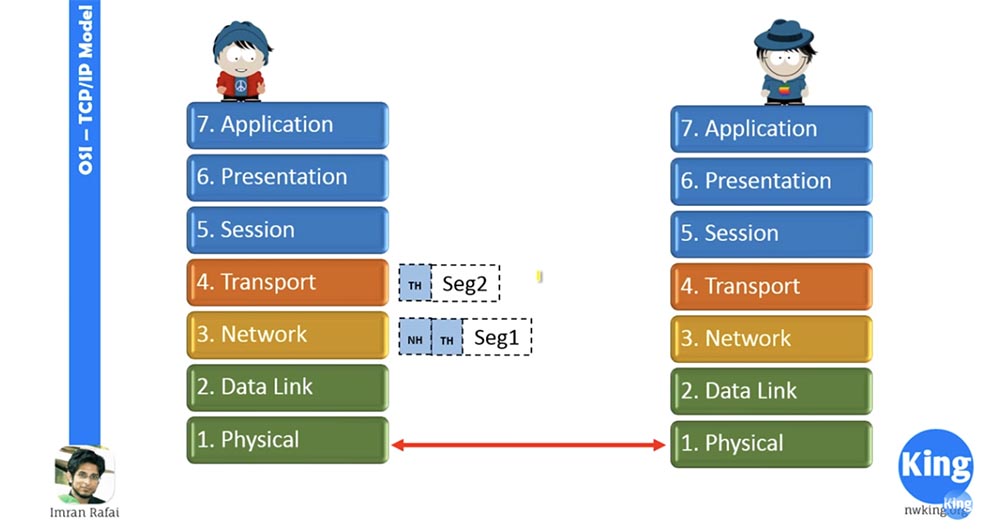

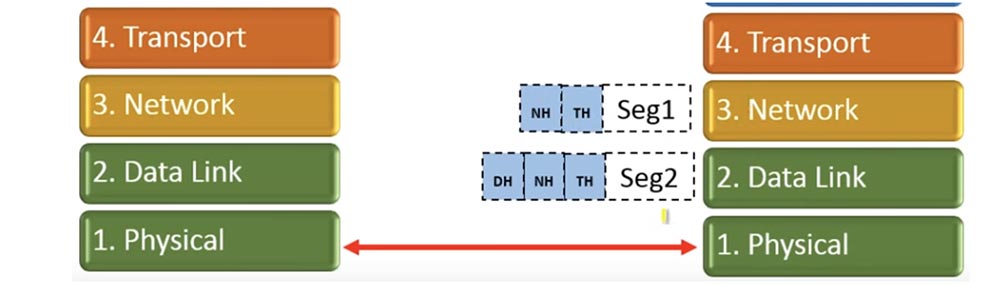

La couche de transport reçoit des données, les segmente et ajoute son propre en-tête - vous le voyez sur la figure. Supposons que nous ayons affaire à UDP ici, donc il n'attend pas d'accusé de réception. Il envoie le segment 1 à la couche réseau, il ajoute un en-tête réseau au segment, et maintenant il devient un paquet.

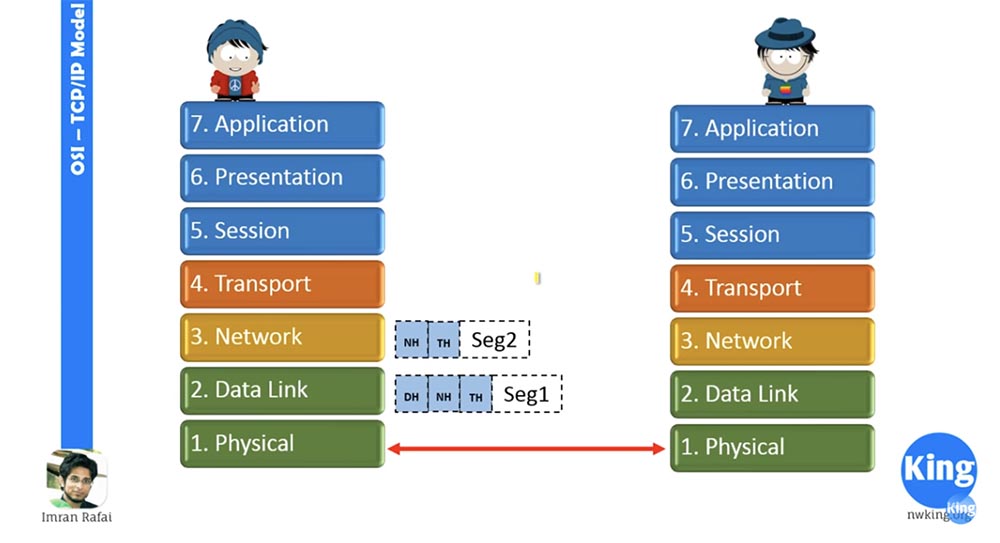

Ensuite, la couche réseau envoie ce paquet 1 à la couche liaison de données. Il accepte le paquet et lui fournit un en-tête Data Link.

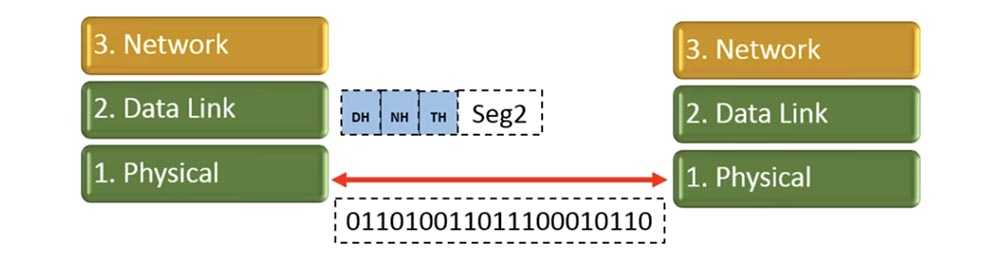

Comme vous pouvez le voir, la même procédure s'applique pour le segment 2. Ensuite, le segment 1 va au niveau physique de communication, qui le convertit en une séquence de bits et l'envoie au niveau physique de notre destination.

Ainsi, notre segment 1 a été converti, et de la même manière le deuxième segment sera converti en une séquence de bits. À ce moment, la bonne couche physique acceptera déjà le segment précédent sous la forme de bits physiques et le convertira en un segment avec un ensemble approprié d'en-têtes.

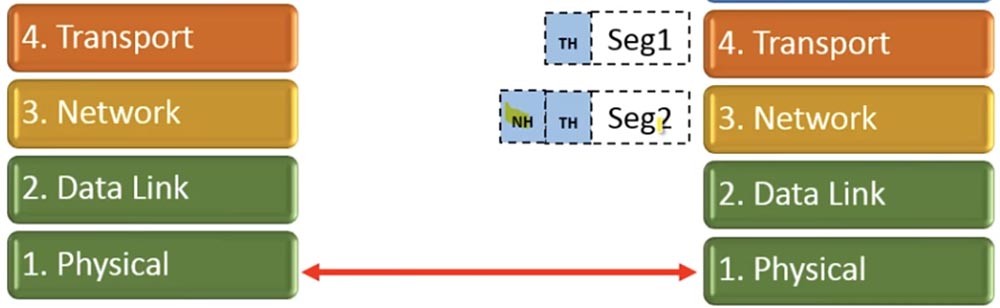

Les niveaux de réception à chaque étape coupent l'en-tête correspondant et passent le segment ci-dessus. Ainsi, lorsque le segment 1 passe de la couche liaison à la couche réseau, il perdra l'en-tête de la couche liaison.

La même chose se produira avec le deuxième segment. Lorsque le segment 1 atteint la couche transport, l'en-tête du réseau sera supprimé. De plus, la couche transport attendra de recevoir tous les segments transmis.

C'est ce que fait la couche de transport - elle attend que 2 segments l'atteignent.

, , , .

, . , . , , - , imran.rafai@nwking.org. .

Merci de rester avec nous. Aimez-vous nos articles? Vous voulez voir des matériaux plus intéressants? Soutenez-nous en passant une commande ou en le recommandant à vos amis, une

réduction de 30% pour les utilisateurs Habr sur un analogue unique de serveurs d'entrée de gamme que nous avons inventés pour vous: Toute la vérité sur VPS (KVM) E5-2650 v4 (6 cœurs) 10 Go DDR4 240 Go SSD 1 Gbps à partir de 20 $ ou comment diviser le serveur? (les options sont disponibles avec RAID1 et RAID10, jusqu'à 24 cœurs et jusqu'à 40 Go de DDR4).

VPS (KVM) E5-2650 v4 (6 cœurs) 10 Go DDR4 240 Go SSD 1 Gbit / s jusqu'au printemps gratuitement lors du paiement pendant

six mois, vous pouvez commander

ici .

Dell R730xd 2 fois moins cher? Nous avons seulement

2 x Intel Dodeca-Core Xeon E5-2650v4 128 Go DDR4 6x480 Go SSD 1 Gbps 100 TV à partir de 249 $ aux Pays-Bas et aux États-Unis! Pour en savoir plus sur la

création d'un bâtiment d'infrastructure. classe utilisant des serveurs Dell R730xd E5-2650 v4 coûtant 9 000 euros pour un sou?