Tôt ou tard, mais la plupart des histoires fantastiques se réalisent. Dans le monde de la sécurité de l'information, cela s'est produit dès qu'Edward Snowden a publié des informations sur PRISM, l'outil de la NSA pour suivre les utilisateurs sur le réseau. Dans cet article, je décrirai le moyen le plus efficace de protéger mes données des regards indiscrets.

Queues

Tout d'abord, vous devez vous familiariser avec le personnage principal de cet article. Sans cet OS, il ne faudrait pas essayer d'ouvrir la porte au monde de l'anonymat. Les queues sont utilisées plus de 20 000 fois par jour, les journalistes et les militants des droits humains utilisent les queues pour dénoncer les délits contre les gouvernements et les entreprises.

TheAmnesicIncognitoLiveSystem est un système d'exploitation que vous pouvez exécuter sur presque n'importe quel ordinateur à partir d'un lecteur flash USB ou d'un DVD.

Cet OS vise à maintenir votre confidentialité et votre anonymat vous aidera à utiliser Internet de manière anonyme et à contourner la censure - toutes les connexions sont obligées de passer par le réseau TOR, et également de ne pas laisser de traces sur l'ordinateur que vous utilisez et utilisez les derniers outils cryptographiques pour crypter vos fichiers, e-mail, messagerie instantanée et masquage de tous les fichiers et répertoires sur des supports électroniques.

· Installer Tails

Eh bien, commençons l'installation de ce miracle. Nous aurons besoin d'un USB 8 Go (min.), D'un programme Etcher et d'une demi-heure.

Tout d'abord, allez ici et téléchargez directement l'image. Dans mon cas, il s'agit de la version 3.12, puis téléchargez le programme Etcher pour installer notre système d'exploitation à partir du site officiel, puis procédez à l'installation. L'interface de ce programme est intuitive: sélectionnez l'image du système d'exploitation, le lecteur flash et appuyez sur Démarrer. Le processus prend environ 5 minutes. Une fois le téléchargement de l'image terminé sans déconnecter l'USB, redémarrez l'ordinateur, accédez au BIOS et sélectionnez le lecteur flash USB comme périphérique de démarrage. Ensuite, démarrez-le.

· Queues préconfigurées

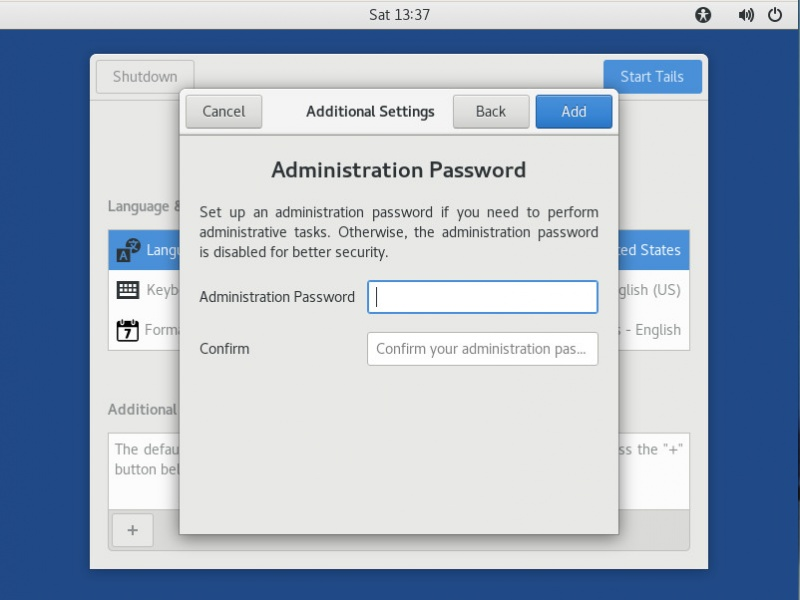

Maintenant, vous verrez le menu d'accueil, il vous rencontrera à chaque fois que vous vous connecterez et je vous conseille de toujours appliquer les paramètres suivants. Vous devez entrer dans des paramètres supplémentaires, nous avons défini le mot de passe administrateur, l'usurpation d'adresse MAC, la connexion via Tor et les ponts.

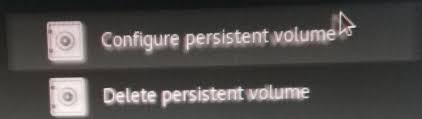

Et encore une fois, nous avons besoin de l'onglet "applications". Accédez au dossier TAILS et configurez le volume persistant.

Nous sommes allés à l'assistant persistant. D'abord, nous définissons un mot de passe, il devra être entré à chaque fois que Tails est activé, après avoir vu un certain nombre d'éléments avec des options - ces fichiers et paramètres qui doivent être enregistrés, placez l'oiseau sur le souhaité.

· Enregistrement des fichiers et paramètres de volume persistant

Avant de pomper Tails, vous devez apprendre à enregistrer les résultats de leurs améliorations. Tails n'est pas conçu pour enregistrer les programmes, les paramètres et les fichiers installés à l'arrêt. Mais les développeurs ont fourni la possibilité d'enregistrer certaines données dans la section persistante que nous avons créée précédemment. Par exemple, pour installer un programme, vous devez vous rendre dans le gestionnaire de paquets Synaptic, spécifier un nouveau référentiel de programme et sélectionner celui dont vous avez besoin. Et juste pour enregistrer certains fichiers, déplacez-les vers Accueil / Persistant.

Ainsi, malgré le fait que la session elle-même n'est pas enregistrée lorsque l'ordinateur est éteint, les packages APT (paramètres, extensions de navigateur, etc.), s'ils sont correctement configurés, seront enregistrés dans la section persistante. Cela permet de déployer tous les programmes nécessaires pendant le processus de démarrage du système d'exploitation.

· Protection des données dans un volume persistant

Le volume persistant est chiffré par défaut, mais il y a un problème - vous pouvez déchiffrer n'importe quoi mais ne pas le trouver. Pour que notre section persistante ne soit pas détectable, nous utilisons quelque chose de mieux que ce que les développeurs recommandent.

La section cachée n'est pas très pratique à utiliser, donc uniquement si vous devez installer ce programme, si vous n'avez pas besoin de TrueCrypt, sautez cet élément.

Ainsi, les développeurs de Tails conseillent d'utiliser Cryptsetup, mais la section créée par cet outil est assez bien cachée. Pourquoi créer une telle section si elle peut être trouvée, nous allons donc utiliser TrueCrypt , la section créée par cet outil ne peut pas être détectée. PS Malgré le fait que le projet TrueCrypt ait été fermé en 2014, cela nous convient, car il y avait des gens qui ont poursuivi le développement.

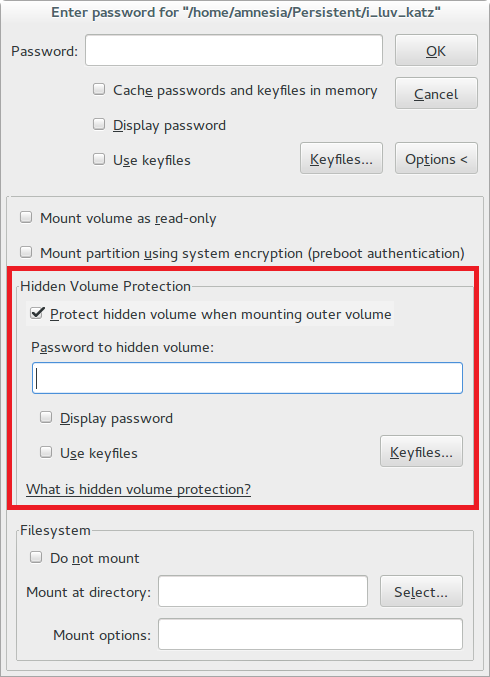

La section TrueCrypt est masquée afin que le système d'exploitation ne la trouve pas tant que vous n'avez pas entré le mot de passe souhaité.

Par conséquent, lors de l'écriture de fichiers dans notre section masquée, il peut être endommagé.

Afin de ne pas endommager les chiens dans la section cachée, lors de la création, vous devez cocher la case, comme dans la capture d'écran ci-dessous.

· Navigateur TOR

Ce navigateur est connu de tous ceux qui s'intéressent à la sécurité Internet et qui ont essayé au moins une fois de contourner divers verrous, qu'il s'agisse de rutracker ou de tout autre service bloqué.

Le premier onglet dont nous avons besoin est la confidentialité du navigateur. Nous le configurons pour toujours fonctionner en mode de visualisation privé, la protection contre le suivi - toujours, le contenu faux et frauduleux - nous incluons tout.

Maintenant, cliquez sur TorButton, ce bouton à gauche de la barre de recherche. Ici, nous choisissons le niveau de protection maximum.

Le protecteur de navigateur le plus puissant est, bien sûr, les «modules complémentaires», ils vous protégeront du suivi lors de la navigation sur Internet, les sites malveillants seront bloqués. Certains d'entre eux sont déjà installés dans TOR à l'avance par les développeurs, mais ils n'offrent pas une protection complète.

Déconnecter - Bloqueur de publicité confidentiel: bloque les trackers google analytics / statistiques Yandex, etc. - Le principal moyen de suivre votre historique de navigation, votre emplacement et de nombreuses autres données.

Adblock Plus - Bloque les trackers, l'exploitation minière, la publicité, etc.

User-Agent Switcher - Modifie automatiquement votre empreinte digitale sur votre ordinateur / navigateur.

Man in the Middle - Protège contre les attaques de trafic Internet \ MITM. Cette extension peut être masquée dans le panneau d'extension.

Désactiver WebRTC - Le protocole WebRTC fournit de véritables connexions IP, TOR et autres données, même si vous utilisez d'autres fonctions de sécurité, désactivez donc ce protocole.

Vous devez maintenant configurer ces extensions.

NoScript - cette extension doit être configurée en fonction du niveau de protection que vous souhaitez avoir. Mais il est important de se rappeler que si vous cochez les cases partout, la plupart des sites ne fonctionneront pas correctement.

Https Everywhere - cliquez sur le bouton de ce module complémentaire et cochez les deux paragraphes.

AdBlock Plus - Allez dans les paramètres et dans les "filtres tiers", il est conseillé de sélectionner des bases de données supplémentaires.

User-Agent Switcher - Ici, nous sélectionnons un écart de 25%, et tous les UserAgents.

Attaché

Eh bien, vous êtes protégé contre le suivi et vous pouvez commencer à surfer sur Internet avec une âme tranquille, mais dans Tails, il existe également des logiciels déjà fournis avec le système d'exploitation, et je vais vous en parler

· Communication

Pour la communication, Tails est équipé de Pidgin, OnionShare et Thunderbird. Nous traiterons tout dans l'ordre. Pidgin agit comme un client de chat avec un module complémentaire pour le cryptage des messages, OnionShare aide à partager des fichiers et Thunderbird pour le courrier électronique.

· Cryptage et confidentialité

Étant donné que ce système d'exploitation est axé sur l'anonymat et la sécurité, l'équipe de développement a investi beaucoup d'outils intéressants pour l'anonymisation. Par exemple, le programme MAT, il efface les métadonnées des fichiers qui peuvent révéler beaucoup d'informations personnelles sur le créateur. Comme je l'ai dit plus tôt, il existe de nombreux programmes de ce type dans Tails, vous pouvez donc consulter leur liste sur le site Web du développeur ou explorer par vous-même

· Autres logiciels utiles

Les créateurs ne sont pas restés sur le logiciel utile à tout utilisateur: LibreOffice, Gimp et Inkscape, pdf-redact-tools et quelques autres.

· Au lieu d'une conclusion

Maintenant que vous avez appris la sécurité réelle sur Internet dont le nom est Tails, je n'ai pas parlé ici de toutes les fonctionnalités de ce système d'exploitation en direct, mais je n'ai fait qu'un bref aperçu de l'installation.

Installez, utilisez, apprenez.