Au cours du processus d'analyse de la criminalistique numérique, vous devrez peut-être rechercher une appartenance de comptes d'utilisateurs locaux (hors domaine) à des groupes intégrés. Par exemple, dans le cas où vous vérifiez les ACL de certains objets qui contiennent des autorisations uniquement pour les groupes de sécurité locaux.

J'ai testé quelques analyseurs de registre système mais je n'ai pas trouvé au moins un outil avec une telle fonction. BTW si vous connaissez une telle application, veuillez écrire son nom dans les commentaires.

J'ai donc essayé de comprendre comment vérifier manuellement l'appartenance à un compte utilisateur et voici la solution. Tout ce dont vous avez besoin est l'un des éditeurs hexadécimaux et de la patience bien sûr :)

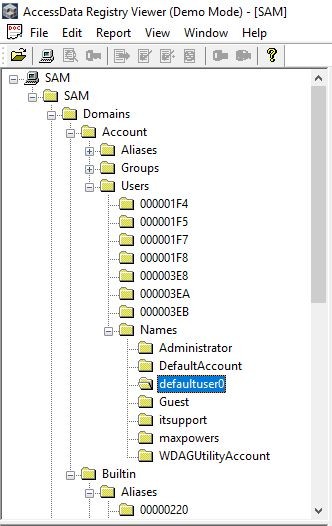

Ouvrez d'abord le fichier de registre SAM dans l'éditeur hexadécimal et recherchez le nœud Noms d'utilisateurs locaux:

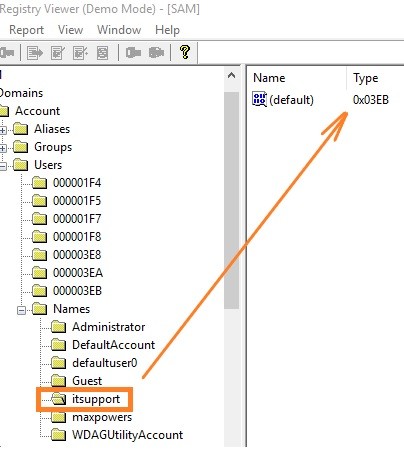

Trouvez ensuite un compte utilisateur qui vous intéresse et notez son champ Type:

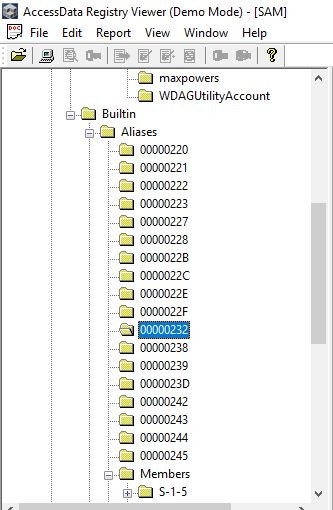

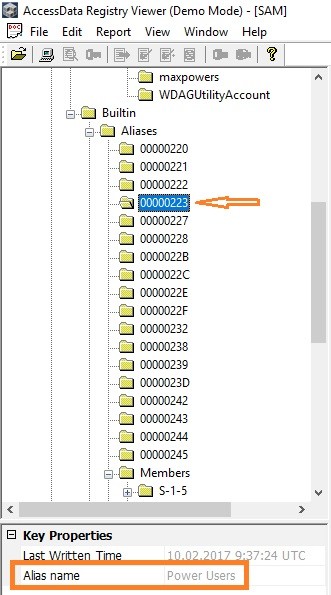

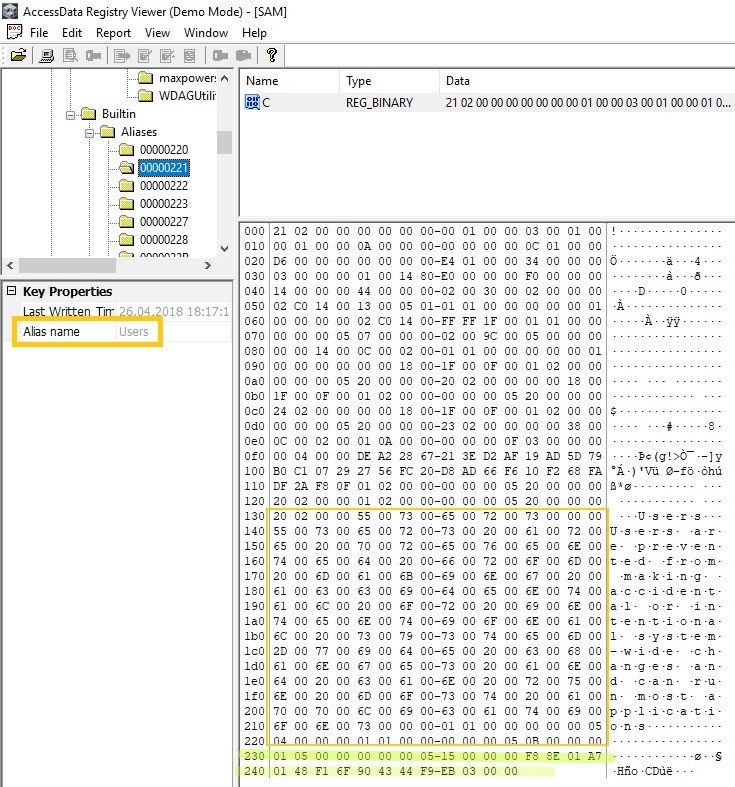

Vous devriez maintenant trouver le nœud Builtin \ Aliases où tous les groupes de sécurité locaux se sont enrôlés:

Vous pouvez parcourir tous les alias un par un et vérifier son nom lisible:

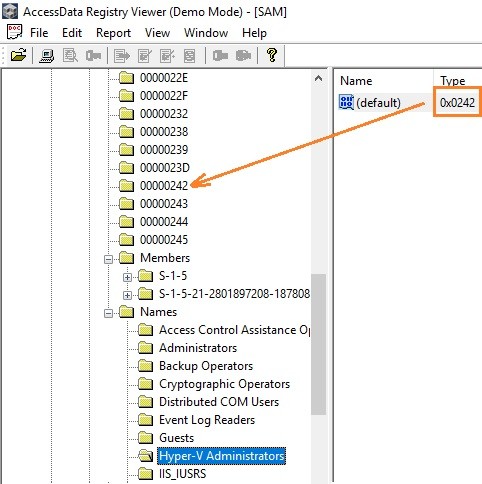

Ou vous pouvez d'abord sélectionner un groupe que vous recherchez par son nom dans le nœud Builtin \ Aliases \ Names, puis utiliser son champ Type pour trouver le groupe associé dans le nœud Builtin \ Aliases:

Ok les gars, nous sommes presque à la ligne d'arrivée. Sélectionnez maintenant le groupe d'intérêt. Dans la section hexadécimale, vous pouvez voir le nom ASCII du groupe et la description du groupe (à l'intérieur du rectangle orange). Les dernières lignes contiennent des informations sur les membres du groupe (surlignées en vert):

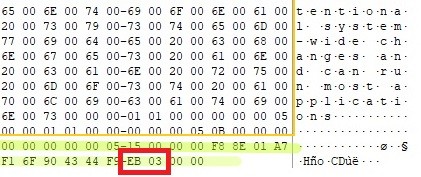

Et voici notre utilisateur! Veuillez noter que les alias des utilisateurs sont stockés au format "little endian" -

03 EB de droite à gauche

Merci, je serai bientôt de retour avec d'autres bons contenus Digital Forensics!