Salut Habr! Je suis une personne qui consomme des produits informatiques via l'App Store, Sberbank Online, Delivery Club et est liée à l'industrie informatique dans la mesure où. En bref, la spécificité de mon activité professionnelle est de fournir des services de conseil aux entreprises de restauration sur l'optimisation et le développement des processus d'affaires. Récemment, un grand nombre de commandes ont commencé à provenir de propriétaires d'établissements, dont l'objectif est de construire un système de sécurité de l'information dans les entreprises.

Commençons par quelques histoires amusantes. Histoire numéro un. Dans un café décontracté, les gérants changeaient tous les trois mois. Une fois que le tout premier manager, étant un grand fan de l'histoire soviétique, a créé le mot de passe "07111917" et l'a indiqué sur toutes les ressources avec lesquelles il a au moins en quelque sorte contacté en service: le programme de comptabilité automatisée IIKO, l'accès au programme de fidélité Plazius, l'installation de systèmes sécurité et sécurité incendie. Une fois que ce manager a été surpris en train de vendre des données personnelles d'invités à des concurrents, il a été licencié en toute sécurité. Cependant, le mot de passe révolutionnaire "07111917" a continué à vivre et a été transféré d'un gestionnaire à un autre. En conséquence, chaque serveur de l'établissement savait comment se connecter au Wi-Fi du bureau. De plus, les clients ont également appris ce mot de passe, car les serveurs, par bonté de cœur, leur ont recommandé de se connecter à un Internet plus «haut débit» avec le nom «internet_office».

Dans la restauration, le personnel utilise souvent les faiblesses de la sécurité de l'information à ses propres fins égoïstes.

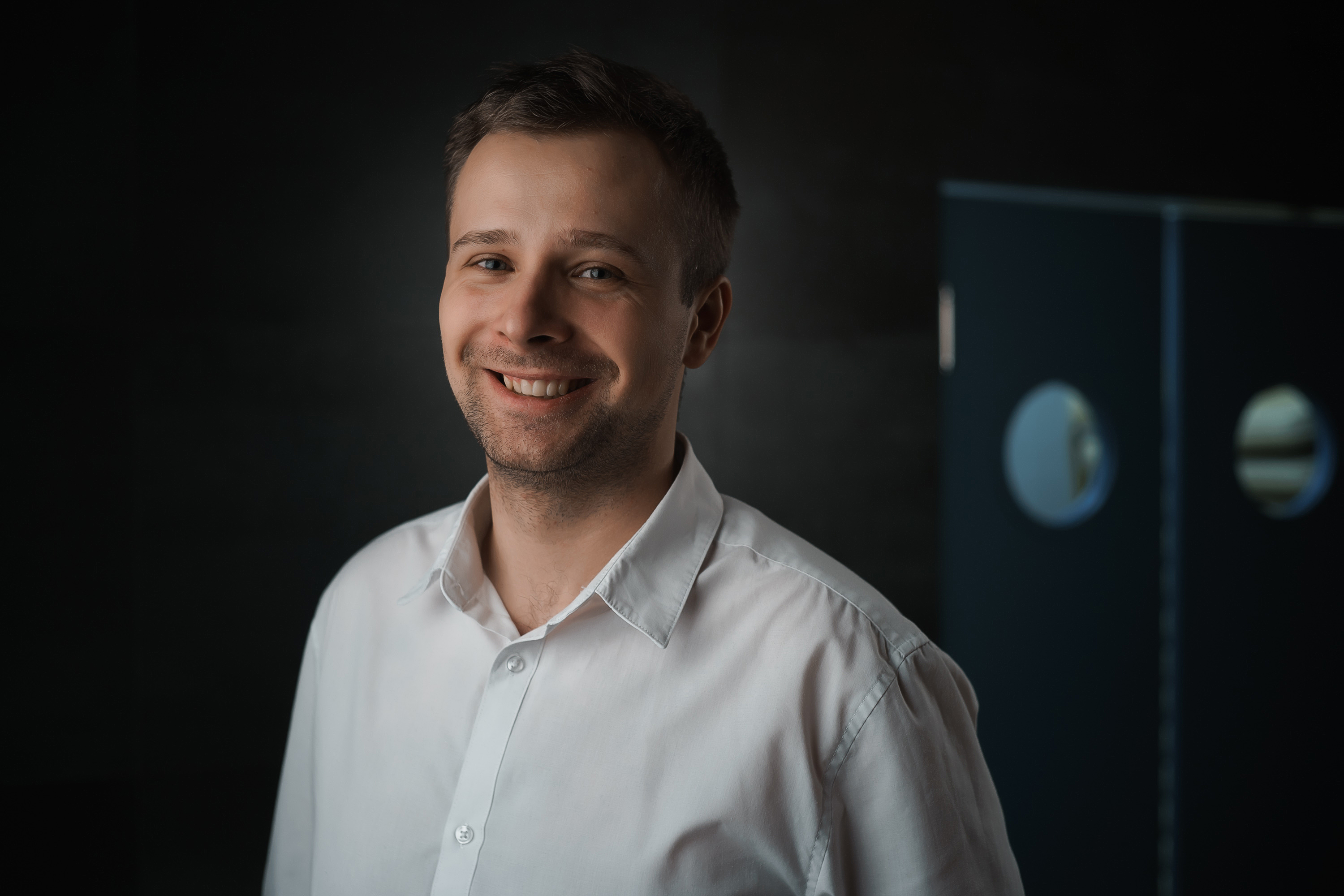

Dans la restauration, le personnel utilise souvent les faiblesses de la sécurité de l'information à ses propres fins égoïstes.Histoire numéro deux. Un beau jeune homme dans une veste bleuet bleuet rencontre le directeur exécutif d'un grand restaurant. Le dialogue suivant est mené entre eux:

- Notre entreprise est spécialisée dans les produits d'information. Aujourd'hui, je vous suggère d'envisager la possibilité d'acquérir un gestionnaire de mots de passe nouvelle génération, Hawkeye [1]. Il est unique en ce qu'il a un haut degré de fiabilité, à la fois pour la version cloud et pour la version en boîte. Le chiffrement est effectué à l'aide de l'algorithme AES-256. En plus des fonctions standard de tout gestionnaire de mots de passe, Hawkeye propose des sauvegardes avancées et des audits de sécurité. Que dire

- Konstantin, merci pour les informations, mais quelle est la différence entre les versions en boîte et cloud et pourquoi ai-je besoin de tout cela?

Deux de ces histoires sont liées à un problème: la faible sensibilisation des managers au rôle et à l'importance de la sécurité de l'information dans la vie des entreprises. Mais il y a une mise en garde supplémentaire. La façon dont les représentants des sociétés informatiques font leurs propositions contribue également peu à comprendre pourquoi les gestionnaires ont besoin de produits informatiques. Au cours des années de ma pratique de conseil, j'ai acquis la ferme conviction que le segment HoReCa est un marché peu développé parmi les fournisseurs d'outils informatiques pour la mise en œuvre et le maintien des principes de sécurité de l'information. Dans ce texte, je voudrais partager un fragment d'une petite étude que nous avons menée auprès des dirigeants d'entreprises de restauration publique afin de déterminer leur degré de sensibilisation à la mise en œuvre et à l'application des produits informatiques. Tout d'abord, je veux me concentrer sur l'utilisation des gestionnaires de mots de passe. J'ajoute que l'étude a été dictée par la volonté de mieux comprendre la pensée des managers afin de promouvoir plus efficacement leurs services de conseil.

Brièvement sur la méthodologie. Une stratégie de données qualitatives a été choisie. Nous avons mené douze entretiens informels avec des managers et leurs adjoints dans six établissements de restauration. Le questionnaire d'entretien comportait vingt questions concernant la philosophie générale de la sécurité de l'information, la connaissance du cadre réglementaire, le travail avec les données personnelles, les capacités techniques du système de sécurité dans les entreprises individuelles, les produits informatiques utilisés, y compris le travail avec les gestionnaires de mots de passe. Toutes les interviews ont été transcrites, les résultats ont été compilés sous une forme généralisée.

Tout le monde était dans une situation où il ne se souvenait pas du mot de passe de son compte

Tout le monde était dans une situation où il ne se souvenait pas du mot de passe de son compteSi vous commencez par des questions conceptuelles, la plupart des répondants associent la sécurité de l'information des entreprises exclusivement au stockage des données personnelles de leurs employés. Les managers n'entrent pas dans les détails du côté technique du problème. Ils se soucient de savoir dans quelle mesure tel ou tel logiciel permettra de gagner du temps, d’aider au stockage sécurisé des données et dans quelle mesure il sera pratique à utiliser. De plus, les priorités sont placées dans cet ordre: (1) - temps - (2) - sécurité - (3) - convivialité.

«Écoutez, je dois établir des feuilles de temps, des horaires, préparer des rapports aux propriétaires. Le restaurant casse constamment quelque chose. Je manque cruellement de temps pour régler les paramètres du programme, réinstaller. Nous ne sommes pas un spécialiste informatique dans l'état. S'il y a quelque chose de rapide et de pratique, alors vous pouvez essayer. » (homme, 41 ans)

«La sécurité de l'information ici est limitée par le fait que les livres de travail sont stockés dans un coffre-fort, et les données de passeport sont sur cette étagère supérieure à côté du comptable. Tout cela est mauvais et je le comprends. Mais la configuration judicieuse de la sécurité prend du temps, mais maintenant je ne l'ai pas. Nous avions de l'expérience dans l'institution en achetant un antivirus avancé, même acheté une licence. Toutes les notifications arrivaient constamment, c'était gênant, distrayant du travail »(homme, 35 ans)

«Il y a environ six mois, un séminaire sur la 152 loi fédérale a été organisé pour nous dans une pépinière d'entreprises. Ensuite, et maintenant, j'ai peu de choses que je comprends dans les données personnelles. L'essentiel, et j'en ai parlé au propriétaire, il est nécessaire de rétablir l'ordre dans nos dossiers personnels. Moi, un comptable, j'ai accès aux données, comme convenu avec moi, et c'est tout. Maintenant, nous avons un gâchis ici, bien sûr »(femme, 34 ans).

Comme les résultats de l'entretien l'ont montré, dans cinq institutions sur six, il n'y a pas de normes et de procédures pour assurer la sécurité de l'information, pas de personnes responsables. De plus, il n'y a pas de personnel à temps plein ou de spécialiste de l'externalisation impliqué dans la mise en place et le suivi du système de sécurité. Comme l'a dit l'un des répondants:

"Nous avons un garçon qui ajoute des informations sur le site Web du restaurant. En théorie, il pourrait faire tout cela ici »(femme, 35 ans).

La préoccupation des managers concernant la sécurité des données personnelles est compréhensible. Il y a de plus en plus de cas impliquant

des sanctions administratives et

pénales ; les exigences en matière d'inspection des opérateurs de

données personnelles évoluent

. Dans le secteur de la restauration, ce sujet devient de plus en plus d'actualité, car en plus de l'accès interne aux comptes, la plupart des institutions ont des programmes de fidélisation, où le nombre de résidents atteint des milliers.

À mon avis, les représentants de l'industrie informatique ont désormais de bonnes chances d'accéder à un marché où il existe un problème clairement identifié et la nécessité de sa solution. Au cours des trois prochaines années, la demande de construire un système de sécurité de l'information dans la restauration ne fera qu'augmenter. Surtout dans les régions.

Néanmoins, avec toute la compréhension superficielle de la façon dont le système de sécurité de l'information doit être organisé, tous les répondants utilisent des gestionnaires de mots de passe. De plus, certains les obligent à recourir à leurs adjoints, chefs et administrateurs. La première chose que nous avons demandée aux répondants est quel gestionnaire de mots de passe utilisez-vous dans vos entreprises:

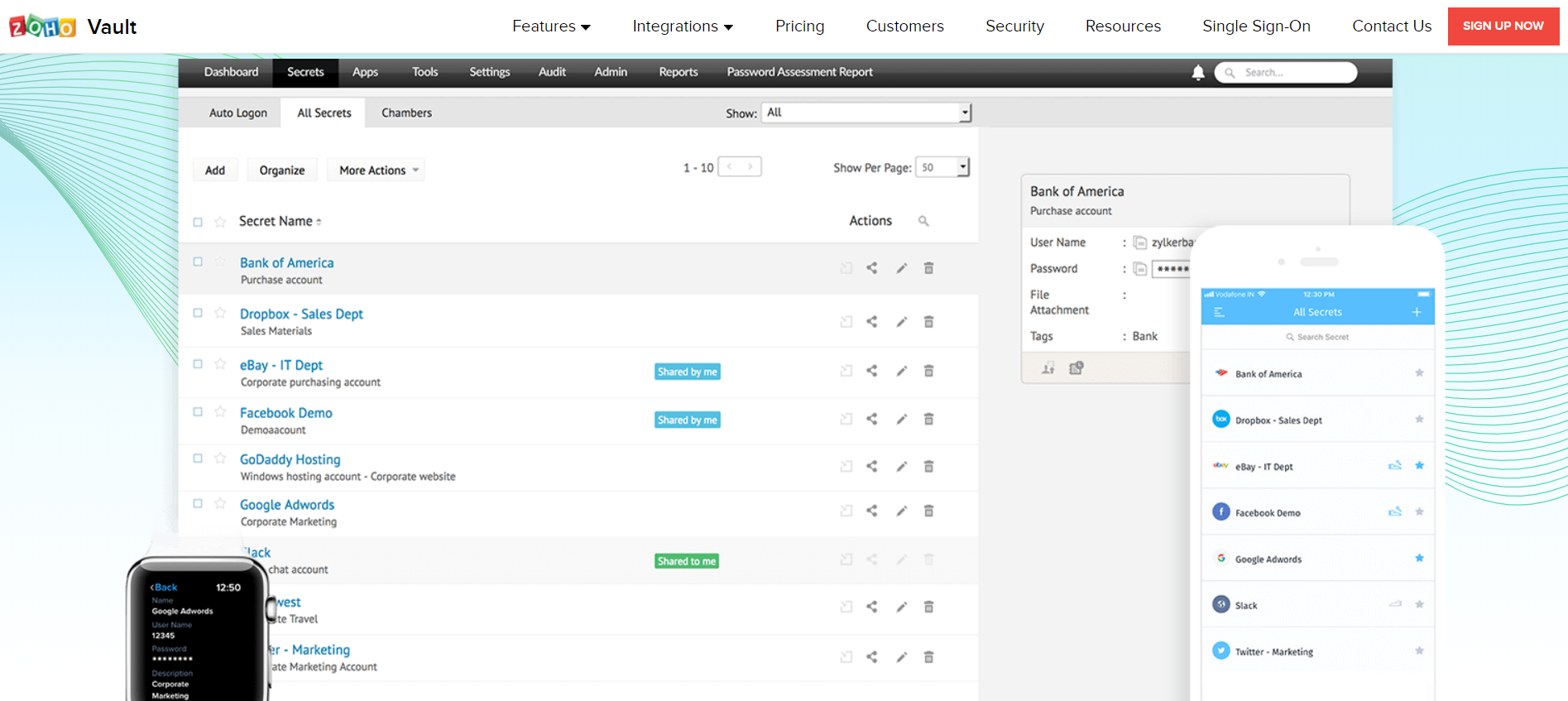

"Je ne sais pas si je vais le dire correctement ou non, mais maintenant j'utilise Zoho [2]. Étonnamment, je peux voir le mot de passe même depuis le téléphone et l'ordinateur de travail. La seule chose que je dois faire est de ne pas oublier le mot de passe de base pour l'accès. C'est pourquoi je l'ai écrit dans un journal »(une femme de 32 ans).

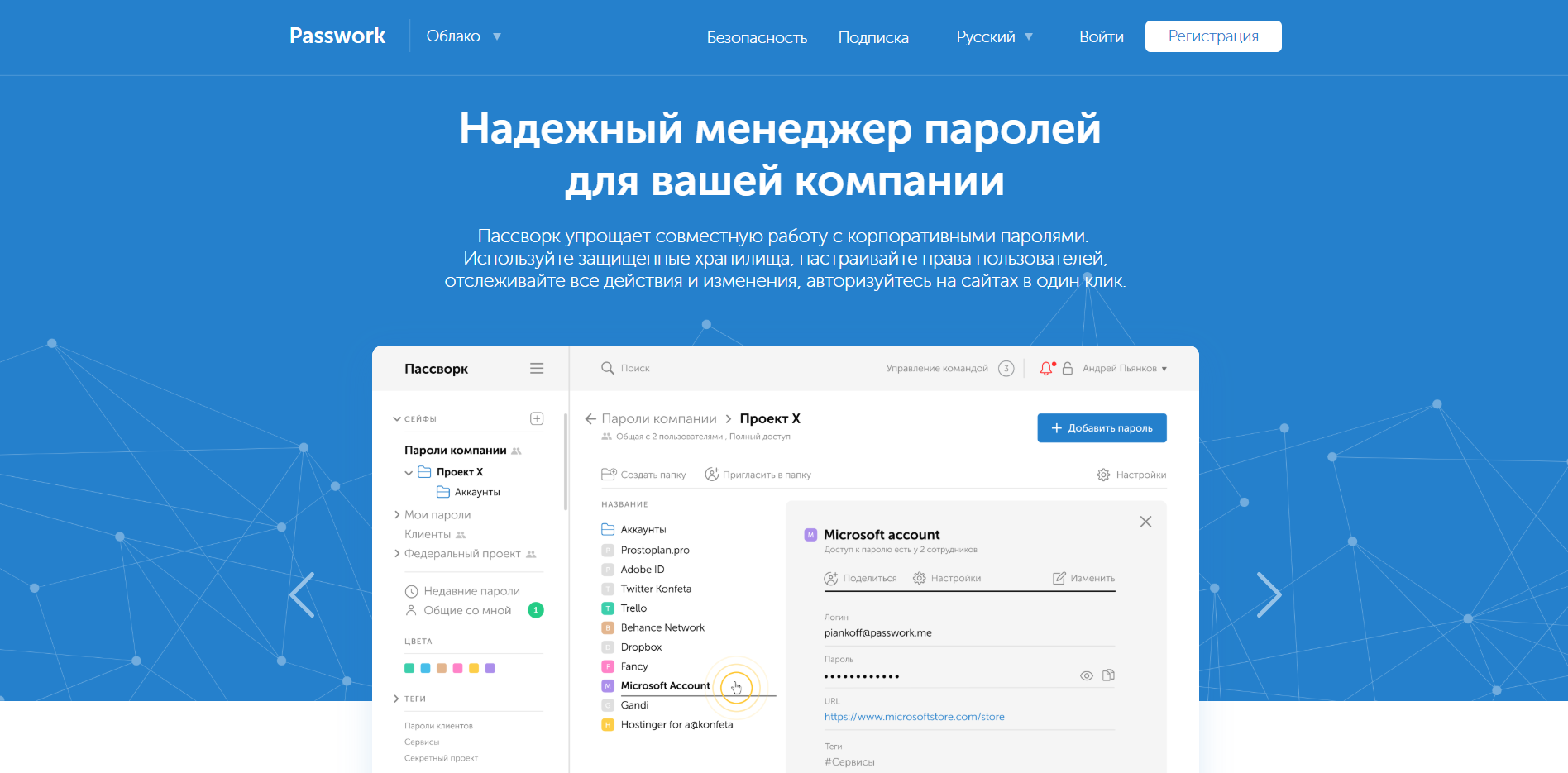

«Écoutez, j'ai commencé à utiliser le gestionnaire de mots de passe par accident. Un ami de l'université travaille dans une banque et a donné à l'utiliser. Elle s'appelle Pasvork [3], elle semble jusqu'ici pratique, elle fait gagner du temps. Nous avons eu un problème lorsque l'employé congédié s'est connecté au système comptable et a examiné nos revenus. C'est complètement par accident qu'ils ont appris que les mots de passe du restaurant avaient été créés par lui. Il fallait de toute urgence tout refaire. Il fallait donc un manager »(homme, 41 ans).

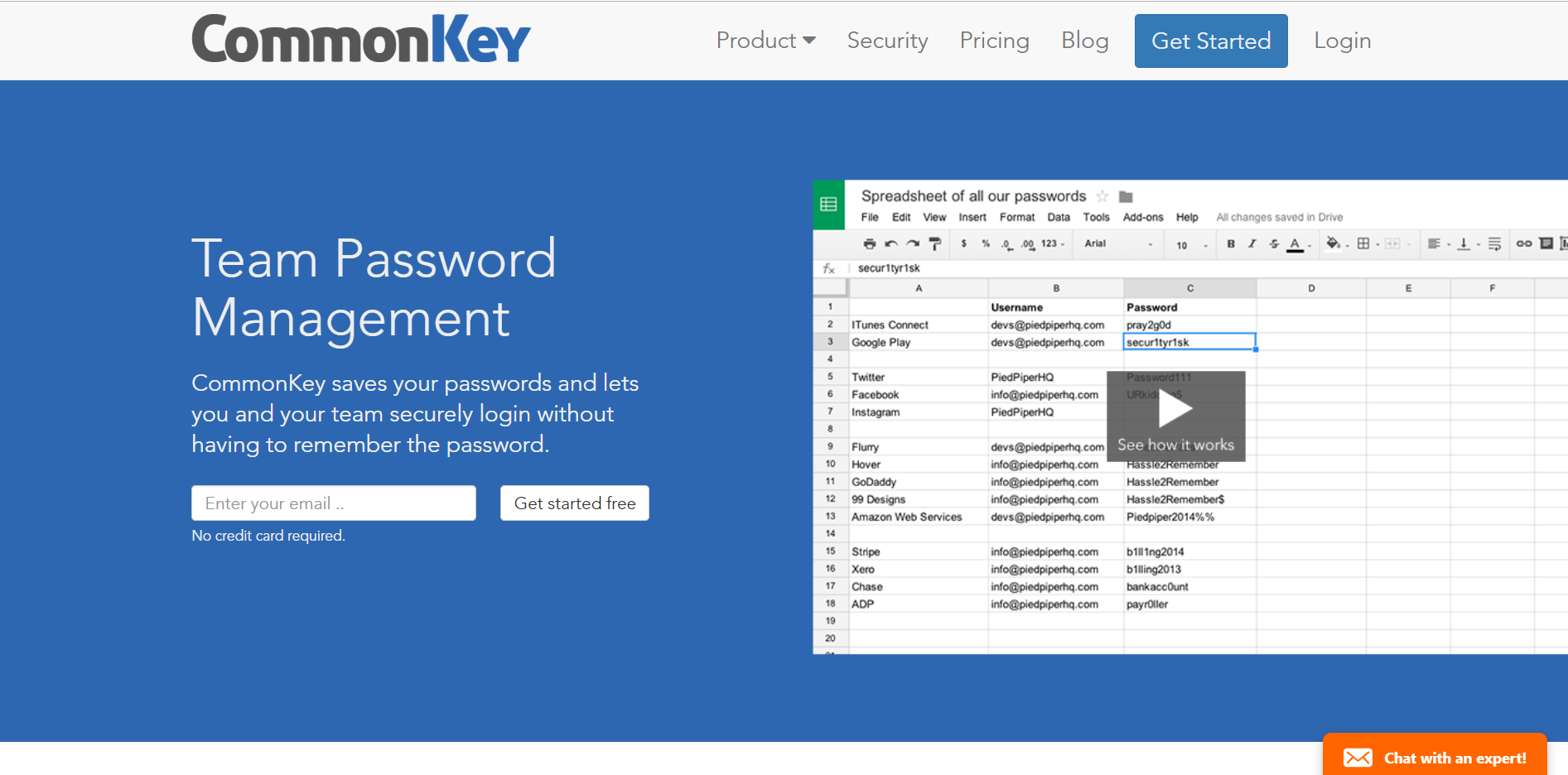

«J'ai étudié un peu l'informatique dans notre technique. Quand j'ai pensé au gestionnaire de mots de passe, je me suis installé sur CommonKey [4], car il s'adapte bien à la fonction d'administration des profils personnels des employés. C'est très pratique pour notre chaîne de pizzerias »(homme, 38 ans).

Je note que j'ai choisi les commentaires les plus significatifs des répondants. La plupart des répondants ne se souvenaient pas exactement de la façon dont leurs gestionnaires étaient appelés. Pour certains, le gestionnaire de mots de passe est exclusivement associé au stockage de données sur le navigateur. En général, les répondants, lorsqu'ils choisissent un produit particulier, ne s'interrogent pas sur le mécanisme de cryptographie qui sous-tend le gestionnaire de mots de passe. Les priorités pour eux sont la rapidité et la facilité d'utilisation.

Malgré le fait que parmi les répondants, il existe une compréhension commune de la raison pour laquelle ils ont besoin d'un gestionnaire de mots de passe, les répondants les utilisent au cas par cas. Comme l'a dit l'intimée:

"Quand d'un côté vous êtes tiré par un client du banquet, de l'autre un fournisseur et du troisième le personnel qui demande quand le salaire sera, et à ce moment vous créez un compte pour un nouvel employé, la seule chose qui reste est d'écrire le login et le mot de passe sur morceau de papier »(femme, 41 ans).

Cependant, il existe certaines pratiques. Il existe un certain nombre de problèmes qui ont rendu les gestionnaires de mots de passe utilisés dans l'industrie de la restauration. Quels sont ces problèmes?

Tout d'abord, l'accès aux programmes de fidélité. Ce n'est pas un secret pour les initiés que le personnel «embrouillé» avec des remises, des remises en argent est crédité sur des cartes en plastique liées aux parents et amis du personnel, etc. Le moyen le plus efficace de prévenir les fraudes est de vérifier régulièrement l'activité des comptes au dos du programme de fidélité. La situation est compliquée par le fait qu'au moins trois personnes ont besoin d'accéder au programme: un responsable, un marketeur (pour les SMS et push-messages) et un opérateur qui maintient le programme de fidélité (en cas de panne technique ou d'options supplémentaires).

«La seule chose quand j'essaie de ne pas oublier le gestionnaire de mots de passe, c'est de travailler avec notre base d'invités. Outre l'accès aux données personnelles des clients, l'argent virtuel peut être crédité ou débité via cette base de données. Une fois par mois, je change le mot de passe, et fais un classement des accès en fonction du statut de l'utilisateur. Par conséquent, les informations doivent être constamment mises à jour. Password Manager facilite le travail à cet égard »(homme, 48 ans).

Deuxièmement, dans chaque entreprise, il existe des cartes magnétiques de personnel pour accéder à un système de comptabilité automatisé (par exemple, IIKO ou R-Keeper). Il y a des cas amusants. Le serveur part et repart avec la carte. En fait, le serveur décédé connaît le mot de passe pour accéder au système, où les indicateurs financiers de l'entreprise sont reflétés, les plats sont supprimés et radiés et les heures de travail du personnel sont enregistrées.

«Il y a eu une histoire quand un employé mis à pied a comploté avec un barman et a bu de l'alcool pour l'hospitalité. D'une manière étrange, ce camarade avait une carte non bloquée et il l'a utilisée »(homme, 38 ans)

Troisièmement, les gestionnaires vont et viennent et les comptes restent. L'adaptation professionnelle du nouveau manager ralentit lorsqu'il est assis sur l'écran du moniteur et essaie de contacter le manager précédent pour trouver le login et le mot de passe depuis les systèmes e-mail, Mercury et EGAIS, votre compte personnel sur le portail d'entreprise METRO.

«Je ne pouvais normalement pas résoudre les problèmes lorsqu'il n'y avait pas un seul accès aux comptes existants. L'ancien manager a mal rompu avec le propriétaire et ne m'a rien donné. J'ai dû tout restaurer, trier ses brouillons, persuader une personne de partager des informations. Après cela, j'ai fermement décidé par moi-même de conserver tous les mots de passe dans un programme spécial »(femme, 29 ans).

Ne répétez pas l'erreur du président du Kosovo , utilisez le gestionnaire de mots de passe

Ne répétez pas l'erreur du président du Kosovo , utilisez le gestionnaire de mots de passeToutes ces situations peuvent être utiles aux représentants des développeurs informatiques pour formuler des offres commerciales compétentes aux représentants du secteur de la restauration. Je souligne une fois de plus que le marché HoReCa est prêt pour la consommation de produits informatiques. Cela s'applique non seulement aux gestionnaires de mots de passe, mais également aux logiciels antivirus, aux systèmes de vidéosurveillance et à l'optimisation des processus métier.

En écrivant le texte, j'ai réalisé les sérieuses perspectives commerciales de la mise en œuvre des normes de sécurité de l'information pour les restaurants, cafés et bars. Par conséquent, je demande à tous ceux qui sont intéressés d'écrire dans les commentaires quel type de logiciel vous recommanderiez aux représentants de HoReCa pour construire un système de sécurité de l'information fiable. À la fin du sujet des gestionnaires de mots de passe, veuillez participer à l'enquête ci-dessous. Je serais très reconnaissant pour les commentaires détaillés concernant votre choix.

[1] Le nom est fictif. Toutes les similitudes avec d'autres gestionnaires de mots de passe ne sont que des similitudes et rien de plus.

[2] Le répondant

fait référence à Zoho Vault Password Manager:

www.zoho.com/vault[3] Le répondant fait référence au gestionnaire de mots de passe

Passwork :

passwork.ru[4] Le répondant fait référence au gestionnaire de mots de passe CommonKey:

www.commonkey.com