Découvert pour la première fois en 2016, le botnet Mirai a capturé un nombre sans précédent d'appareils et a causé d'énormes dégâts à Internet. Maintenant, il est de retour et plus dangereux que jamais.

Mirai nouveau et amélioré infecte plus d'appareils

Le 18 mars 2019, des chercheurs en sécurité des réseaux Palo Alto ont révélé que Mirai avait été repensé et mis à jour pour atteindre le même objectif à plus grande échelle. Les chercheurs ont découvert que Mirai utilise 11 nouveaux types d'exportations, ce qui porte le total à 27, et une nouvelle liste d'informations d'identification d'administrateur par défaut pour l'échantillon. Certains changements concernent les équipements professionnels, notamment les téléviseurs LG Supersign et les systèmes de présentation sans fil Wipg-1000.

Mirai peut être encore plus puissant s'il peut prendre en charge des équipements professionnels et commander des réseaux commerciaux. Selon Ruhna Nigam, chercheur principal sur les menaces sur les réseaux de Palo Alto:

Ces nouvelles fonctionnalités offrent au botnet une grande surface d'attaque. En particulier, le ciblage des liens industriels lui donne également accès à plus de bande passante, ce qui conduit finalement à plus de puissance de botnet pour les attaques DDoS.

Cette version de Mirai continue d'attaquer les routeurs clients, les caméras et autres appareils connectés au réseau. À des fins destructrices, plus il y a d'appareils infectés, mieux c'est. Ironiquement, le virus malveillant a été publié sur un site Web faisant la promotion d'une entreprise qui s'occupait de «sécurité électronique, mise en œuvre et surveillance des alarmes».

Mirai est un botnet qui attaque les appareils IOT

Si vous ne vous en souvenez pas, en 2016, le botnet Mirai semblait être partout. Il visait les routeurs, les systèmes DVR, les caméras IP et plus encore. Ils sont souvent appelés dispositifs Internet des objets (IoT) et comprennent des dispositifs simples, tels que des thermostats, qui se connectent à Internet . Les botnets fonctionnent en infectant des groupes d'ordinateurs et d'autres appareils connectés à Internet , puis forcent ces machines infectées à attaquer les systèmes ou à travailler sur d'autres cibles de manière coordonnée.

Mirai a opté pour des appareils avec des informations d'identification d'administrateur par défaut, soit parce que personne ne les a modifiés, soit parce que le fabricant les a codés en dur. Le botnet a capturé un grand nombre d'appareils. Même si la plupart des systèmes n'étaient pas très puissants, un grand nombre de processeurs pourraient travailler ensemble pour atteindre plus qu'un ordinateur zombie puissant ne pourrait le faire seul.

Mirai a capturé près de 500 000 appareils. En utilisant ce botnet à grande échelle d'appareils IoT, Mirai a endommagé des services tels que Xbox Live et Spotify et des sites Web tels que BBC et Github , ciblant directement les fournisseurs DNS . Avec autant de machines infectées, Dyn (le fournisseur DNS) a été arrêté par une attaque DDOS à partir de 1,1 téraoctets de trafic. Une attaque DDOS fonctionne en inondant la cible d'une énorme quantité de trafic Internet, plus que la cible ne peut gérer. Cela provoque le ralentissement du site Web ou du service de la victime ou la déconnexion complète d'Internet.

Les créateurs originaux du logiciel de botnet Marai ont été arrêtés, ont plaidé coupable et ont été condamnés à une peine avec sursis . Pendant un certain temps, Mirai a été éteint. Mais suffisamment de code a survécu pour les autres criminels qui ont repris Mirai et l'ont changé pour répondre à leurs besoins. Maintenant, il existe une autre version de Mirai.

Comment se protéger de Mirai

Mirai, comme d'autres botnets, utilise des exploits bien connus pour attaquer les appareils et les compromettre. Il essaie également d'utiliser les informations d'identification par défaut connues pour travailler sur l'appareil et le prendre sur lui. Ainsi, vos trois meilleures lignes de défense sont simples.

Mettez toujours à jour le micrologiciel et le logiciel de tout ce que vous avez à la maison ou au travail et qui peut se connecter à Internet. Le piratage est un jeu de chat et de souris, et dès qu'un chercheur découvre un nouvel exploit, des correctifs suivront pour résoudre le problème. Les botnets comme celui-ci prospèrent sur des appareils non corrigés et cette version de Mirai n'est pas différente. Des exploits visant des équipements commerciaux ont été identifiés en septembre de l'année dernière et en 2017.

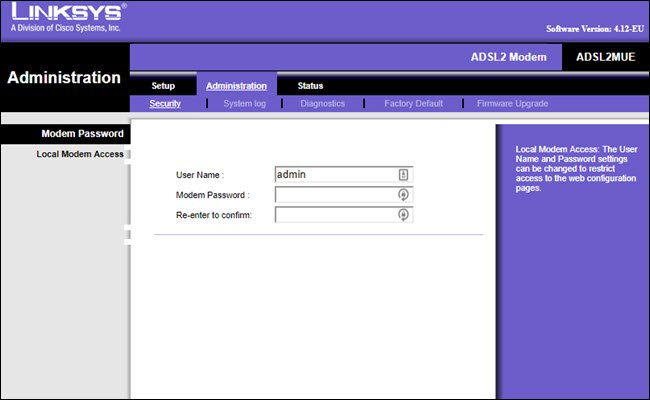

Fig. 1. Mise à jour du firmware du routeur.

Modifiez les informations d'identification de l'administrateur de vos appareils, nom d'utilisateur et mot de passe dès que possible. Pour les routeurs, cela peut être fait dans l' interface Web de votre routeur ou application mobile (le cas échéant). Pour les autres appareils auxquels vous vous connectez avec le nom d'utilisateur ou le mot de passe par défaut, reportez-vous au manuel de l'appareil.

Si vous pouvez vous connecter en utilisant admin , mot de passe ou un champ vide, vous devez changer cela. N'oubliez pas de modifier les informations d'identification par défaut lors de la configuration d'un nouveau périphérique. Si vous avez déjà configuré vos appareils et oublié de changer votre mot de passe, faites-le maintenant. Ce nouveau Mirai Varsia cible de nouvelles combinaisons de noms d'utilisateur et de mots de passe par défaut.

Fig. 2. Exemple de nom d'utilisateur incorrect.

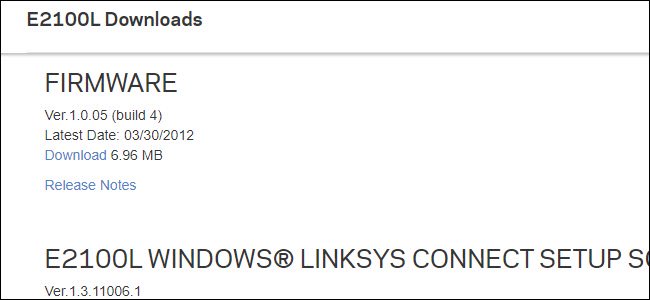

Si le fabricant de l'appareil a cessé de publier de nouvelles mises à jour du micrologiciel ou des informations d'identification d'administrateur codées en dur et ne peut pas être modifié, envisagez de remplacer l'appareil.

La meilleure façon de vérifier est de commencer par le site Web de votre fabricant. Recherchez la page d'assistance de votre appareil et recherchez les notifications de mises à jour du micrologiciel. Vérifiez quand le dernier a été publié. Si plusieurs années se sont écoulées depuis la mise à jour du firmware, le fabricant ne prend probablement plus en charge l'appareil.

Les instructions de modification des informations d'identification d'administration sont également disponibles sur le site Web d'assistance du fabricant du périphérique. Si vous ne trouvez pas les dernières mises à jour du micrologiciel ou un moyen de changer le mot de passe de l'appareil, il est probablement temps de remplacer l'appareil lui-même. Vous ne devez pas laisser quelque chose de vulnérable et constamment connecté à votre réseau.

Fig. 3. Si le dernier firmware que vous pouvez trouver date de 2012, vous devez remplacer votre appareil.

Le remplacement d'appareils peut sembler une mesure radicale, mais s'il est vulnérable, c'est votre meilleure option. Les botnets comme Mirai n'iront nulle part. Vous devez protéger vos appareils. Et en protégeant vos propres appareils, vous protégerez le reste d'Internet.