Chacun de nous était confronté à une situation où il était nécessaire de restaurer des données, que ce soit quelque chose de pas très important ou, à l'inverse, d'une nécessité critique pour atteindre certains objectifs. Mais peu d'utilisateurs se sont posé la question: «Et si quelqu'un restaure mes données personnelles sur mon disque?» - et la bonne question! Aujourd'hui, nous allons parler de la méthode de suppression des données Secure Erase et découvrir ses avantages et ses inconvénients.

Mais, pour commencer, clarifions la situation. Ce matériel est destiné aux utilisateurs ordinaires (peu importe - débutants ou avancés) qui, pour une raison ou une autre, ont décidé de supprimer définitivement les données de celui-ci ou d'essayer de restaurer les performances à grande vitesse du disque s'il commençait à baisser de manière significative inférieure à celle indiquée (en même temps , La mise en cache SLC et d'autres raisons «officielles» de réduction de la vitesse dans ce cas, nous ne les considérons pas, car ce sont déjà les caractéristiques matérielles des disques). L'essence du problème que Secure Erase peut résoudre peut également être que le lecteur a commencé à fonctionner lentement - écrire et lire des données. Il peut y avoir beaucoup de raisons, et certaines d'entre elles sont liées au composant matériel et d'autres au composant logiciel. Les disques SSD sont très différents en service des disques durs classiques, donc simplement supprimer des données ou formater le disque ne signifie pas vraiment réinitialiser la cellule - vous devez l'effacer avant l'enregistrement, ce qui ralentit le processus d'écriture de nouvelles données. En théorie, il ne devrait pas y avoir de tels problèmes, car il existe TRIM - une commande pour effacer les données marquées pour suppression dans les cellules pendant une panne du système, afin que nous ne le remarquions pas. Cette commande ne fonctionne qu'avec les disques SATA 2,5 ”et M.2. Pour les disques connectés au bus PCIe (M.2 ou PCIe sur la carte mère), il existe un analogue - Deallocate. Mais il arrive que ces fonctions soient désactivées pour une raison quelconque - une erreur de système d'exploitation, une erreur utilisateur lors de la configuration d'un disque via un logiciel tiers, l'utilisation d'assemblages de système d'exploitation non standard avec des composants logiciels inconnus. Et bientôt, le disque commencera à fonctionner sensiblement plus lentement, ce qui sera visible même «à l'œil nu» sans aucune analyse comparative des performances.

Et quelques mots pour ceux qui trouvent ce matériel une instruction pour les actions au sein des organisations où la suppression des données est nécessaire en tant que classe. Pour protéger les informations critiques, tant pour les organisations sérieuses soucieuses de la sécurité des données que pour les entreprises du secteur public travaillant avec des informations classées comme secrets d'État, les systèmes d'information devraient généralement utiliser des systèmes de sécurité (logiciels et / ou matériel informatique), construit sur la protection des données cryptographiques utilisant le GOST 28147-89 domestique, satisfaisant aux documents réglementaires et réglementaires des régulateurs. Le fait est qu'en Russie, il n'y a actuellement aucun algorithme vraiment efficace pour supprimer complètement les données des disques SSD, et GOST P50739-95 se concentre sur le disque dur (disque dur commun) car cela ne convient pas tout à fait. Soyons patients - à propos de nos normes et non de nos normes un peu plus tard. Il était nécessaire de le dire, mais avec des formulations terribles dans ce matériau, nous lions. Eh bien, ou presque :)

Pourquoi les données ne sont-elles pas supprimées immédiatement?

Chacun d'entre nous a pensé, et pense peut-être même maintenant, qu'en cliquant sur le bouton "Supprimer" puis sur "Vider la corbeille", les fichiers sélectionnés seront supprimés. Mais en réalité, ce n'est pas entièrement vrai et nous allons maintenant expliquer pourquoi. Les algorithmes de fonctionnement du disque dur sont conçus de telle manière que lorsque vous supprimez un fichier, le système d'exploitation supprime réellement le lien vers celui-ci de la table du système de fichiers. C'est comme supprimer un raccourci du bureau - dans ce cas, le programme ou le jeu reste en place et vous pouvez toujours y accéder. Pourtant, une fois à la demande des parents retiré le label CS ou un autre jeu préféré avec la phrase "tout, le jeu est supprimé"? Alors ici - le fichier reste physiquement sur le support, mais jusqu'à ce qu'un nouveau soit écrit à sa place. Bien que, même après cela, les informations peuvent être restaurées en étudiant les champs magnétiques à la surface du disque, mais c'est une histoire complètement différente ... Comme vous l'avez peut-être deviné, l'effacement du disque dur a été très facile - absolument chaque secteur du disque dur a été remplacé par des zéros et des uns, ainsi que leurs combinaisons plusieurs fois. De plus, plus c'est mieux! Cette procédure prend beaucoup de temps. Beaucoup de temps. C'est pourquoi cette méthode ne convient pas pour la suppression de données instantanée et irrévocable, si tout à coup un groupe de capture vous rend visite. Ici, nous avons besoin de méthodes radicales comme la destruction physique instantanée ... Pas le sujet, la conversation n'est pas à ce sujet.

Avec SSD, tout est complètement différent. Contrairement aux disques durs, les SSD ont des algorithmes de distribution de données plus complexes. Un exemple de la façon dont les données restent intactes est lié à leur gestion dans un SSD. Ceci est fait de sorte que l'usure des cellules de mémoire soit au moins approximativement uniforme, car elles ont une "durée de vie" limitée. Lorsque vous modifiez un document et enregistrez les modifications, elles n'écrasent pas les données d'origine. Au lieu de cela, les disques SSD écrivent du nouveau contenu dans un bloc de données vide, puis mettent à jour la carte logique pour indiquer un nouvel emplacement. Cela laisse un endroit où les données source sur le SSD sont marquées comme libres, mais les données réelles restent intactes. Au fil du temps, les données marquées comme libres peuvent être supprimées, mais jusque-là, elles peuvent être restaurées. En fait, c'est aussi la raison du ralentissement des disques grand public, qui a été mentionné un peu plus haut. La façon dont le contrôleur flash contrôle la distribution des données ne garantit pas dans une large mesure que la méthode utilisée pour effacer le disque dur écrasera complètement tous les emplacements de mémoire SSD.

Normes, normes, normes ... Sont-elles pertinentes?

Secure Erase est reconnu par le National Institute of Standards and Technology (NIST) des États-Unis comme un moyen efficace et sûr de répondre aux exigences légales en matière d'assainissement des données.

ATA Secure Erase fait partie de la spécification ANSI ATA. En cas de mise en œuvre correcte, il efface l'intégralité du contenu du disque au niveau matériel, et n'utilise pas de logiciel.

ATA Secure Erase (SE) est conçu pour les contrôleurs des SSD. Le contrôleur SSD réinitialise toutes les cellules de mémoire, les laissant vides. En fait, cette méthode restaure le SSD à son état d'usine, non seulement en supprimant les données, mais en renvoyant également les performances d'origine. Une fois implémentée correctement, cette norme traitera toute la mémoire, y compris les zones de service et les secteurs sécurisés.

Domestique

GOST P50739-95 recommande d'

effacer les informations en réécrivant complètement les secteurs. En même temps, il ne précise pas combien de fois il est nécessaire de le faire et, comme nous l'avons déjà dit, cette méthode n'est pas entièrement efficace, car les données peuvent être restaurées avec un équipement spécial. Oui, et c'est à nouveau pertinent pour le disque dur - que faire, s'ils ne suivent pas le rythme des nouvelles technologies à l'étranger, alors chez nous - encore plus. Il est vrai que des questions d'une telle importance ne sont en fait pas résolues rapidement - ceux qui ont travaillé avec le FSB ou, du moins, le FSTEC, savent très bien de quoi il s'agit. Et ce n'est pas une question de bureaucratie ou de réticence de quelqu'un, mais qu'il est nécessaire d'obtenir le résultat le plus utile, ce qui est très, très difficile. Et cher.

La méthode de nettoyage NAVSO P-5239-26 est la norme d'élimination la plus utilisée au monde par le département américain de la Défense. L'algorithme d'exécution est le suivant:

- premier passage - le caractère indiqué est enregistré (par exemple zéro);

- deuxième passage - les données inversées sont enregistrées (zéro est remplacé par un);

- troisième passe - enregistrement d'une séquence aléatoire.

Cette méthode minimise l'aimantation résiduelle et permet de restaurer la spéciale. signifie extrêmement problématique. Ouais, il ne s'agit plus de SSD, non?

VSITR standard allemand. L'algorithme d'exécution s'exécute en 7 cycles de réécriture complets:

- écrire 0;

- écrire 1;

- écrire 0;

- écrire 1;

- écrire 0;

- écrire 1;

- enregistrer des données aléatoires.

Il s'avère qu'à l'heure actuelle spécifiquement pour les disques SSD, les documents normatifs n'existent pas ou sont inaccessibles au public.

Plus le système est complexe, plus il est facile de le casser.

Il semblerait que les disques SSD disposent d'un système de travail non trivial, par conséquent, le schéma de destruction complète des données ne devrait pas non plus être le plus simple. Mais en réalité, ce n'est pas du tout le cas. Tout SSD possède un contrôleur qui est le «cerveau» du lecteur. Il indique non seulement au système où écrire les données, mais crypte également habilement les informations qui les traversent et stocke la clé avec lui-même. Si vous supprimez (ou plutôt remplacez) une clé donnée, toutes les informations se transformeront en un ensemble aléatoire de uns et de zéros - il sera impossible de la décrypter de quelque manière que ce soit (au moins jusqu'à ce que la puissance de calcul et les installations qui vous permettent de sélectionner cette clé soient créées ) Une seule action suffisamment simple de la part de l'utilisateur peut résoudre le problème de l'effacement sécurisé des données. Cette méthode est la plus rapide et la plus efficace.

Si vous combinez les deux méthodes (remplacement de la clé et réinitialisation des cellules), vous obtenez l'algorithme parfait pour obtenir un disque absolument stérile dans l'état de ses performances maximales. Ceci, d'une part, résout le problème que nous avons soulevé au tout début de l'article et, d'autre part, il peut nous aider à répondre à la question sur le degré d'usure du variateur. Il est important de noter que certains lecteurs avec cryptage intégré ne peuvent recevoir qu'un seul algorithme à la réception d'une commande d'effacement sécurisé - cela dépend des paramètres du contrôleur par le fabricant. Si vous «réinitialisez» votre SSD et comparez les performances réelles avec celles déclarées, vous obtiendrez la réponse à cette question. Cette procédure n'affecte pas l'usure du disque, ce qui est très important. Notez que ces actions sont conçues spécifiquement pour analyser l'état du disque, mais il ne sera pas possible d'obtenir une augmentation à long terme de la vitesse de lecture / écriture en raison des particularités du fonctionnement des disques SSD - la situation peut dépendre à la fois du modèle de lecteur et du micrologiciel du contrôleur. Et il faut noter que tous les lecteurs ne prennent pas en charge le cryptage. Dans ce cas, le contrôleur réinitialise simplement les cellules.

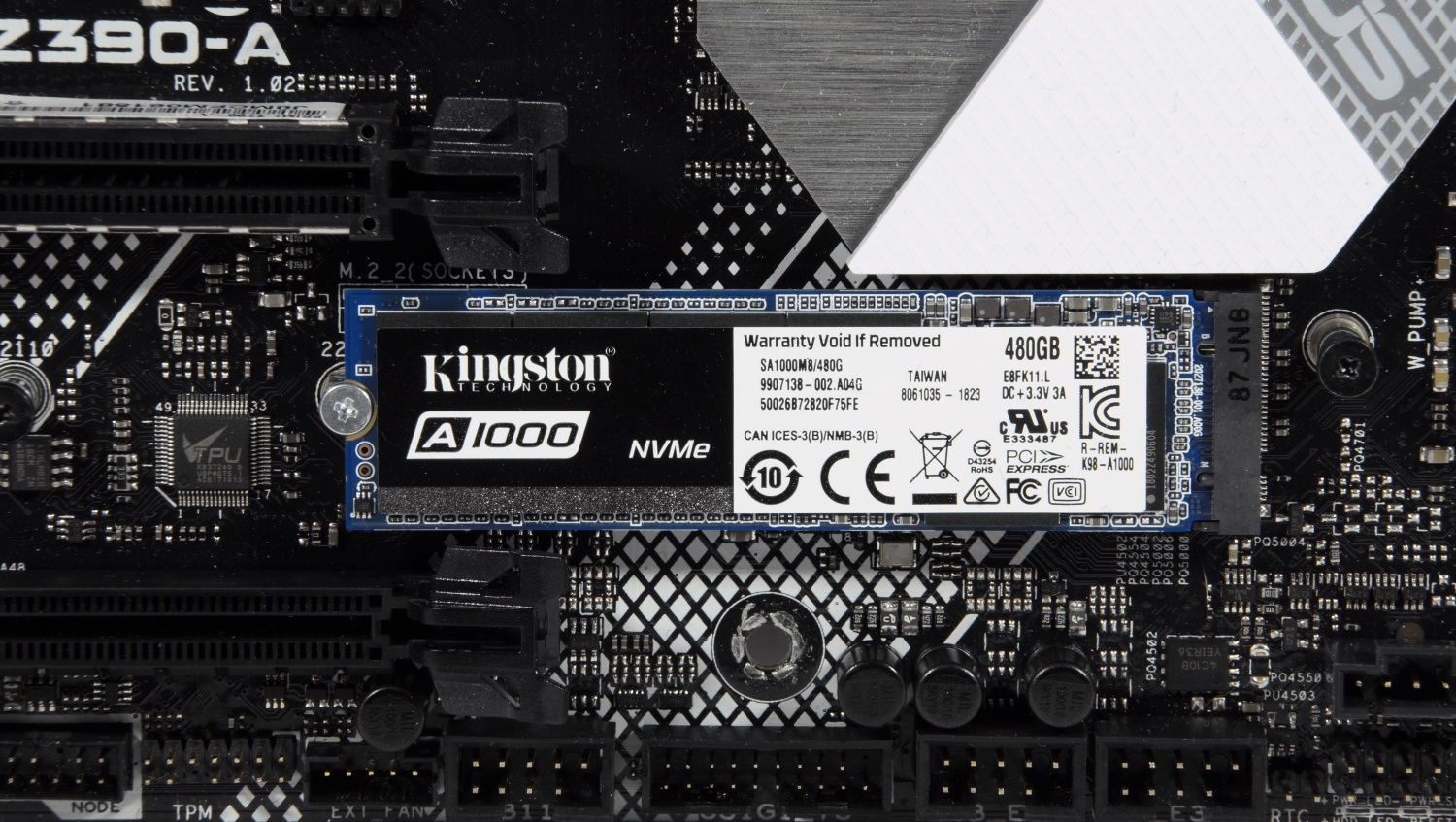

Caractéristiques du nettoyage des SSD avec NVM Express

Toutes les informations ci-dessus décrites fonctionnent avec des disques magnétiques basés sur des interfaces ATA / SATA, ainsi que des SSD basés sur des périphériques SATA - 2,5 ”ou M.2, qui sont les plus courants sur le marché aujourd'hui. Mais l'interface haute vitesse moderne de NVMe est autre chose. Les SSD avec cette interface peuvent être fabriqués sous forme de cartes M.2 et de cartes PCI-Express (similaires aux petites cartes vidéo ou audio - comme vous le souhaitez). L'interface NVM Express (NVMe) est la spécification de l'interface de périphérique logique pour accéder à la mémoire non volatile connectée via le bus PCI Express. NVM agit comme un initialiseur pour la mémoire non volatile, qui est généralement une mémoire flash sous forme de SSD. NVM Express, en tant qu'interface de périphérique logique, a été conçu dès le départ pour maximiser les avantages d'une faible latence et du parallélisme interne des périphériques de stockage flash, reflétant le parallélisme des processeurs, plates-formes et applications modernes. Les disques de ce type ne prennent pas en charge les commandes standard, mais comme, comme mentionné précédemment, le problème n'est pas nouveau, les développeurs en ont tenu compte lors de la conception de tels disques, de sorte que tous (ou presque) les SSD ont dans leur arsenal une commande pour exécuter les algorithmes Secure Erase.

Soit dit en passant, la dernière spécification NVMe ajoute de nouvelles commandes qui peuvent effacer chaque nanomètre d'un disque (cache de bus, etc.). Le seul problème reste le logiciel, qui devrait pouvoir fonctionner avec des disques de ce type.

Lorsque vous devez tout effacer. Mais comment?

Spécifications, algorithmes, noms complexes, cela, bien sûr, est très intéressant. Mais nous voulons effacer notre disque! Que faut-il faire pour cela?

Commençons par le triste. Triste pour les utilisateurs de Mac OS. Le problème est que dans la plupart des utilitaires produits par les fabricants de SSD qui prennent en charge Secure Erase Unit ou Format NVM ne fonctionne pas sur un Mac, donc pour cette procédure, vous devrez connecter votre disque à un système exécutant Windows, Linux ou DOS

Tous les principaux fabricants de SSD fournissent des utilitaires pour travailler avec leurs solutions, et vous pouvez les trouver sur les sites officiels. Vous pouvez également utiliser des solutions gratuites et payantes, qui conviennent également à la suppression de données, mais fonctionnent sur la base des normes mentionnées ci-dessus, car personne, sauf les développeurs de SSD, ne connaît le composant matériel pour qu'il fonctionne correctement, et crée également un outil universel pour tous les SSD existants . Par exemple, nous prendrons les

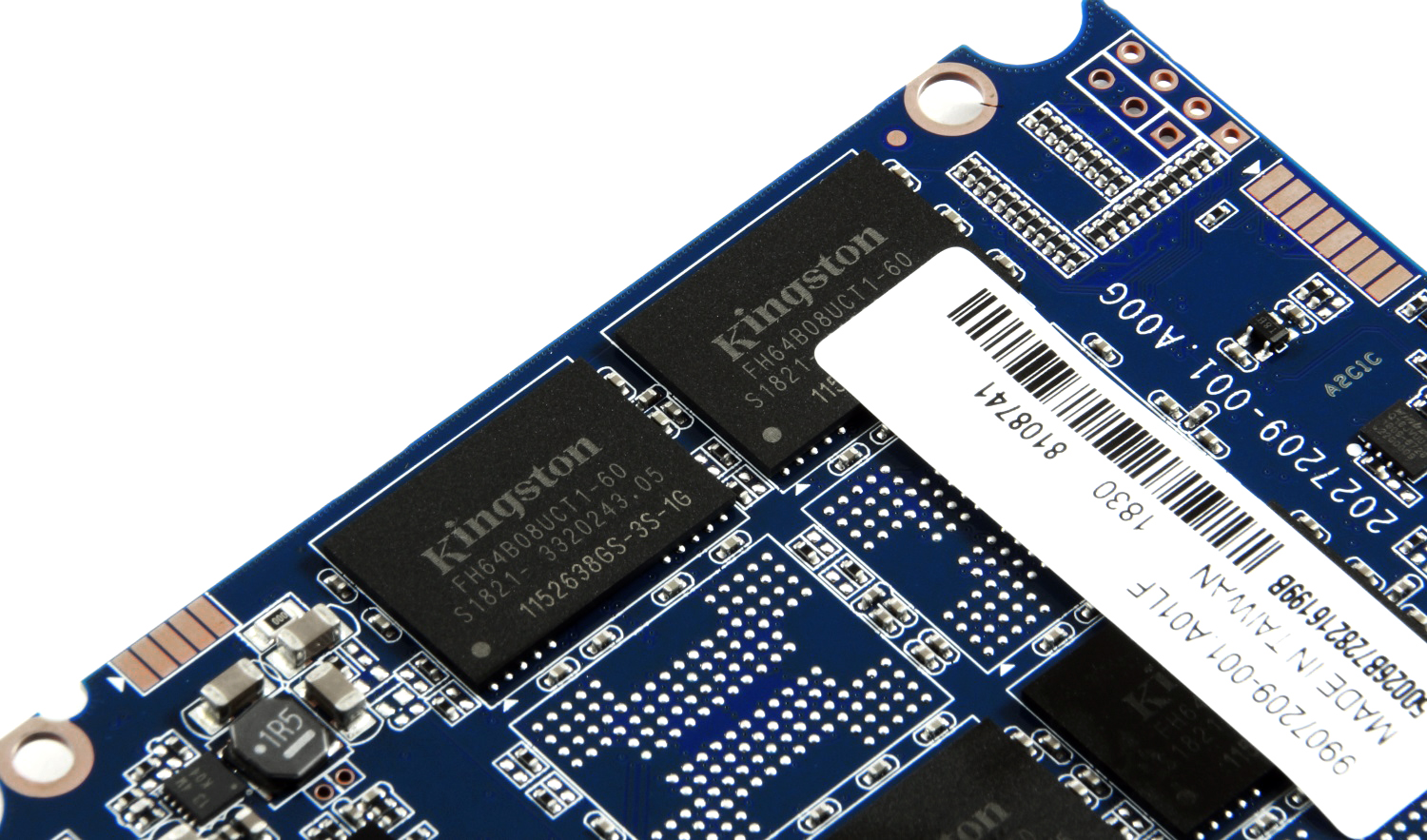

disques Kingston

UV500 et

A1000 avec des interfaces SATA et NVMe, respectivement.

Tout d'abord, nous ajoutons que le nettoyage du lecteur à partir du système d'exploitation qui y fonctionne ne fonctionnera pas. En fait, c'est logique et rien de surprenant. Mais on ne sait jamais ...

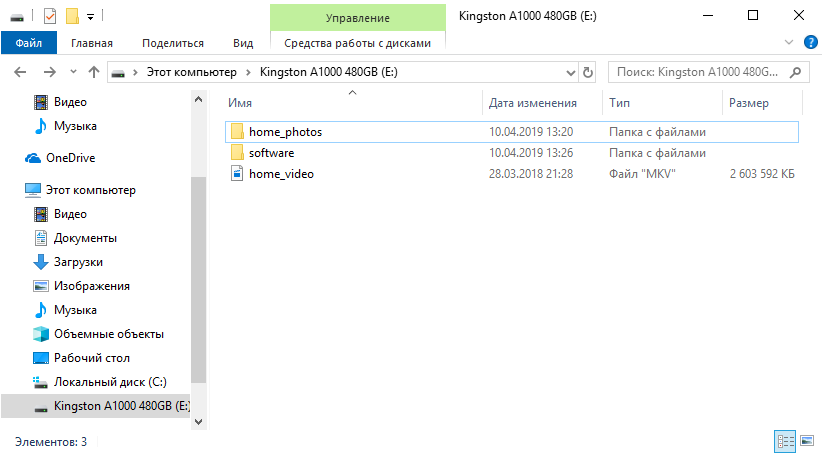

Pour démontrer les processus de suppression et de récupération des données, nous préparerons le test A1000. Nous y déposerons un ensemble de photos, vidéos et divers logiciels à la fois dans les archives et sous forme de fichiers exécutables.

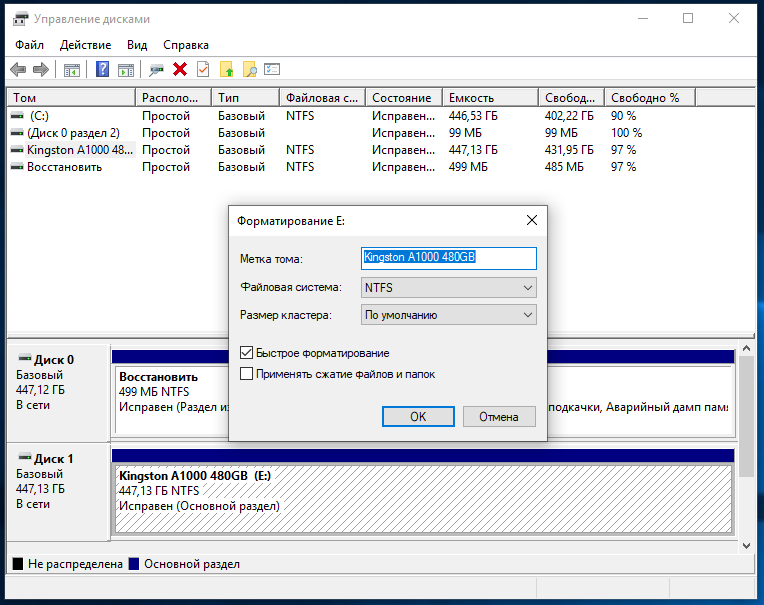

Que font généralement les utilisateurs lorsqu'ils souhaitent «supprimer» des données du disque? Par exemple, avant de le vendre. C'est vrai, formatez-le avec les paramètres par défaut.

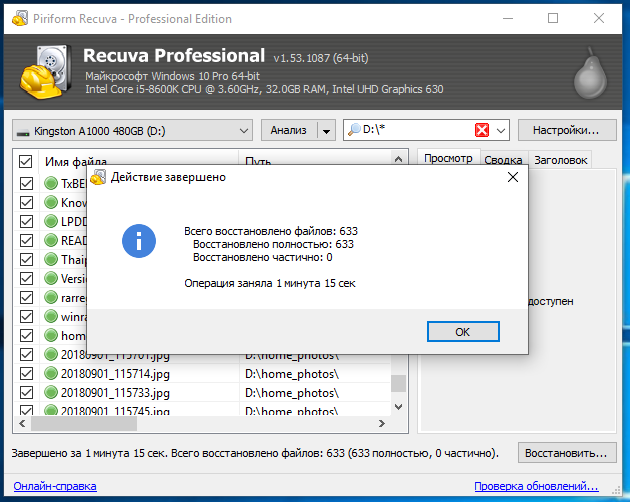

Et que peut faire un nouveau propriétaire de lecteur? Encore une fois, c'est vrai - vérifiez votre achat pour toutes sortes de choses intéressantes. Comme vous pouvez le constater, les données sont en excellent état!

Et il a fallu très peu de temps pour les restaurer (si les deux disques sont rapides):

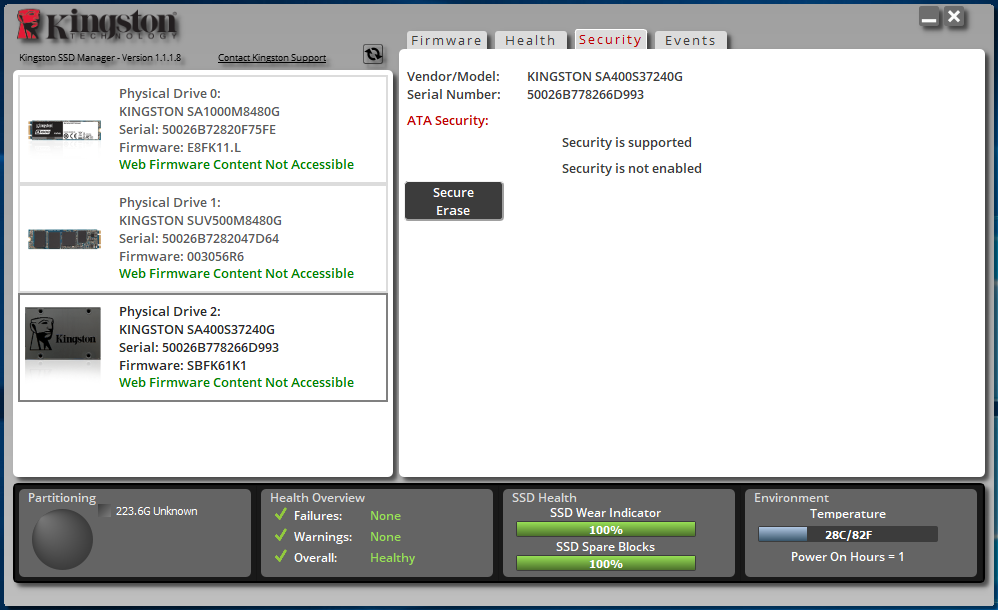

Maintenant, beaucoup de gens savent que vous devez supprimer correctement les données. Il existe plusieurs façons de procéder, mais il existe certaines limitations. Par exemple, dans Windows 8 et versions ultérieures, les SSD fonctionnent dans un mode tel que Secure Erase ne fonctionnera pas comme ça. Si vous pouvez toujours vous battre avec des disques de 2,5 pouces (pour retirer le «verrou», il est nécessaire de déconnecter le câble d'alimentation du lecteur avec le système en marche et le système d'exploitation chargé et de le connecter après quelques secondes), cela ne fonctionnera pas avec les solutions M.2. De même avec le SSD NVMe M.2. Kingston dispose d'un programme SSD Manager qui possède toutes les fonctionnalités nécessaires pour surveiller l'état des disques ou leur maintenance, y compris Secure Erase. En fait, lorsqu'il est utilisé dans Windows 10, le programme nous dit quoi faire pour déverrouiller le lecteur et supprimer définitivement les données qui y sont stockées.

Vous pouvez utiliser un système avec Windows 7 - tout devrait fonctionner correctement, à moins, bien sûr, que vous n'utilisiez un «assemblage» incompréhensible d'artisans dont on ignore le fonctionnement des pilotes SATA pour le contrôleur de carte mère. Une autre option si la fonction d'effacement sécurisé dans Kingston SSD Manager n'est pas disponible quelles que soient vos actions consiste à utiliser une station d'accueil USB pour connecter votre disque. Puis immédiatement aucun problème - la fonction est disponible sans aucun problème. Le lecteur est visible dans le système.

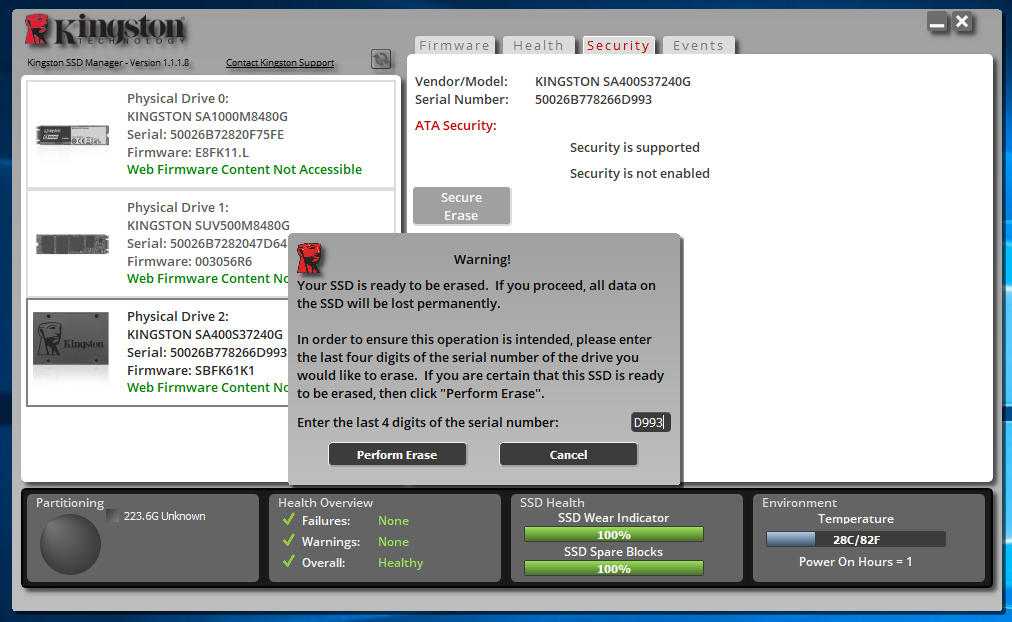

Ici, nous devons sélectionner le lecteur connecté, cliquez sur le bouton Secure Erase et entrez les 4 derniers caractères du numéro de série de notre lecteur.

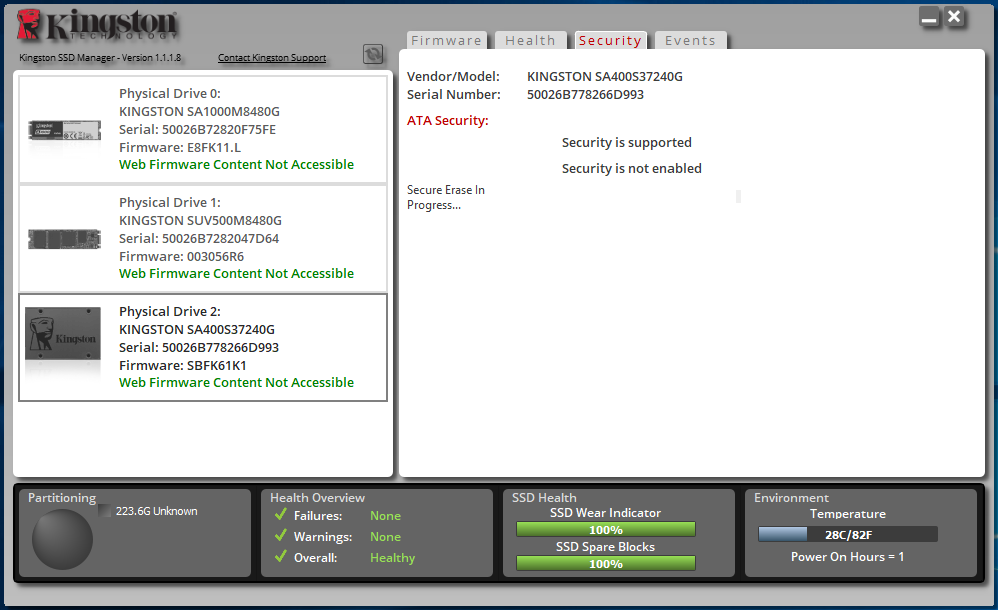

Le processus ne prend pas beaucoup de temps, vous pouvez donc bientôt recommencer à utiliser le disque.

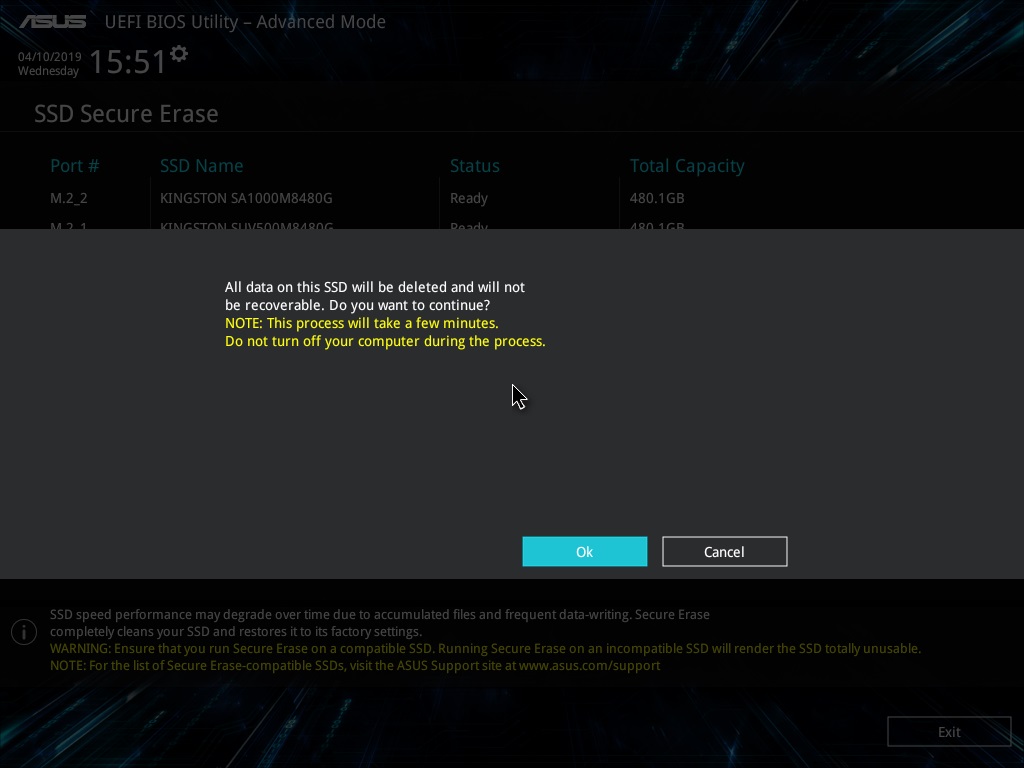

Une autre option pour exécuter Secure Erase est à partir du BIOS de la carte mère, si cette fonctionnalité est implémentée par leur fabricant. Habituellement, le programme se trouve dans la section appropriée. Par exemple, certains modèles de cartes n'ont pas cette fonction.

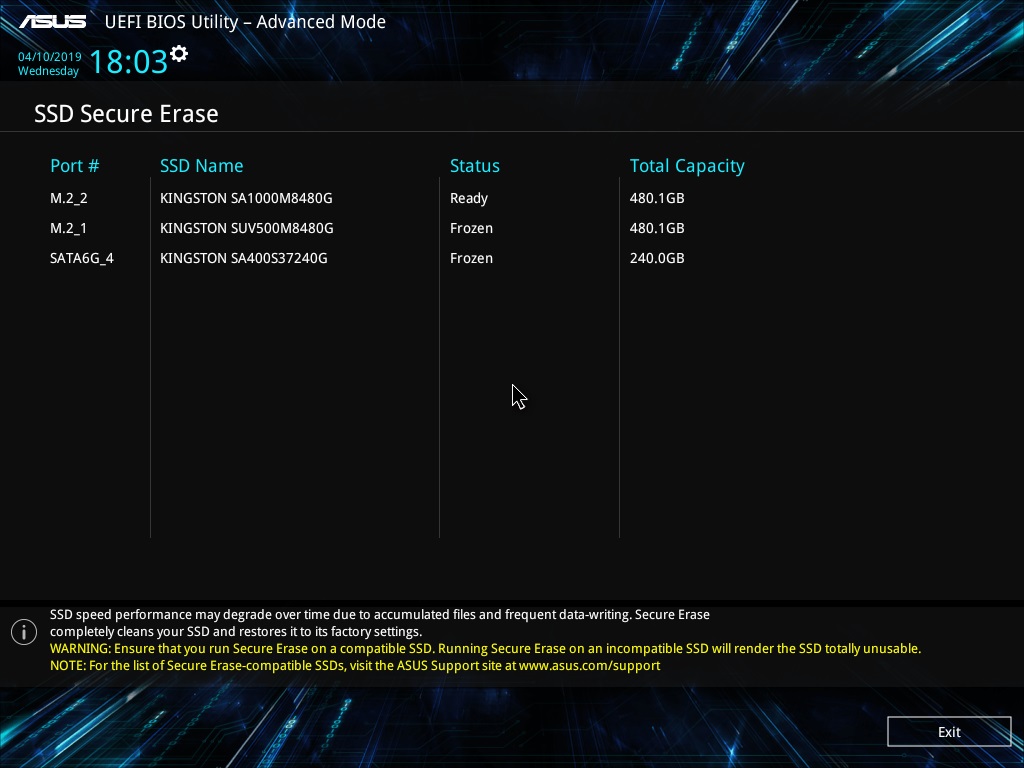

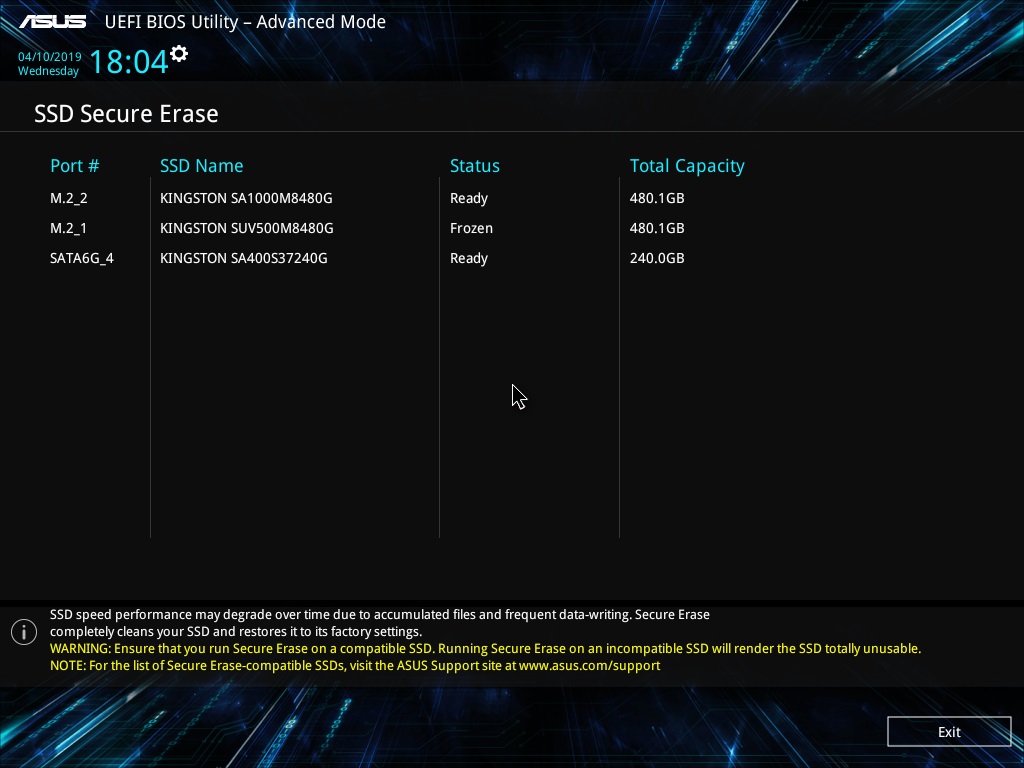

Mais dans un nombre considérable de modèles, le programme est prêt à vous aider:

Nous y voyons une liste des lecteurs mappés et leurs statuts.

Pour obtenir le statut Prêt pour les disques SATA, vous devez déconnecter et connecter leur alimentation sans couper l'alimentation générale du système, comme nous l'avons dit un peu plus tôt. Ensuite, vous devez redémarrer l'utilitaire SSD Secure Erase. Nous voyons que le statut est passé à Prêt.

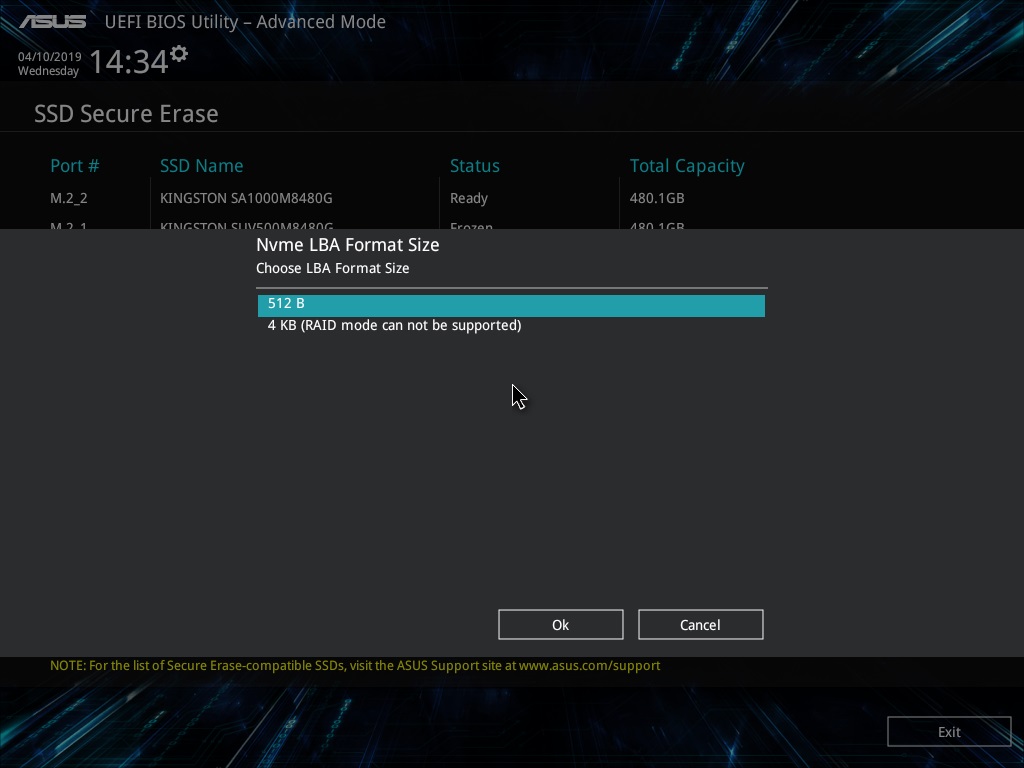

Pour les disques NVMe, vous devez sélectionner la taille du secteur avant d'effectuer le nettoyage.

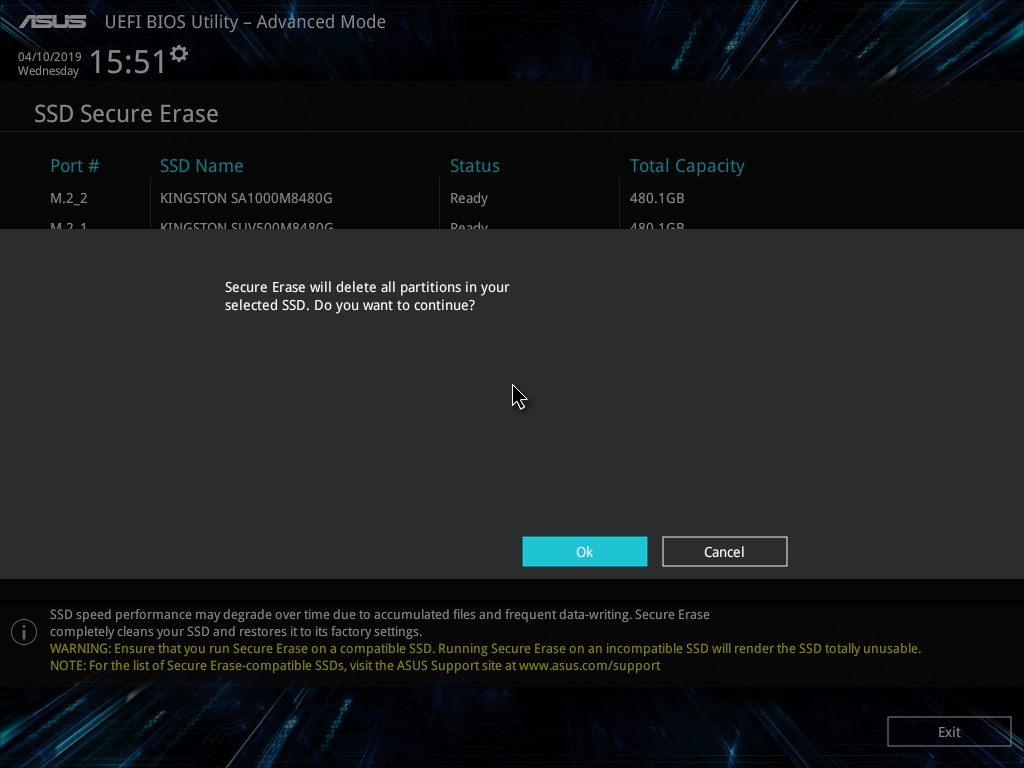

Et puis on nous demandera si nous voulons nettoyer le lecteur.

Et encore - est-ce vraiment? Après tout, le processus est irréversible.

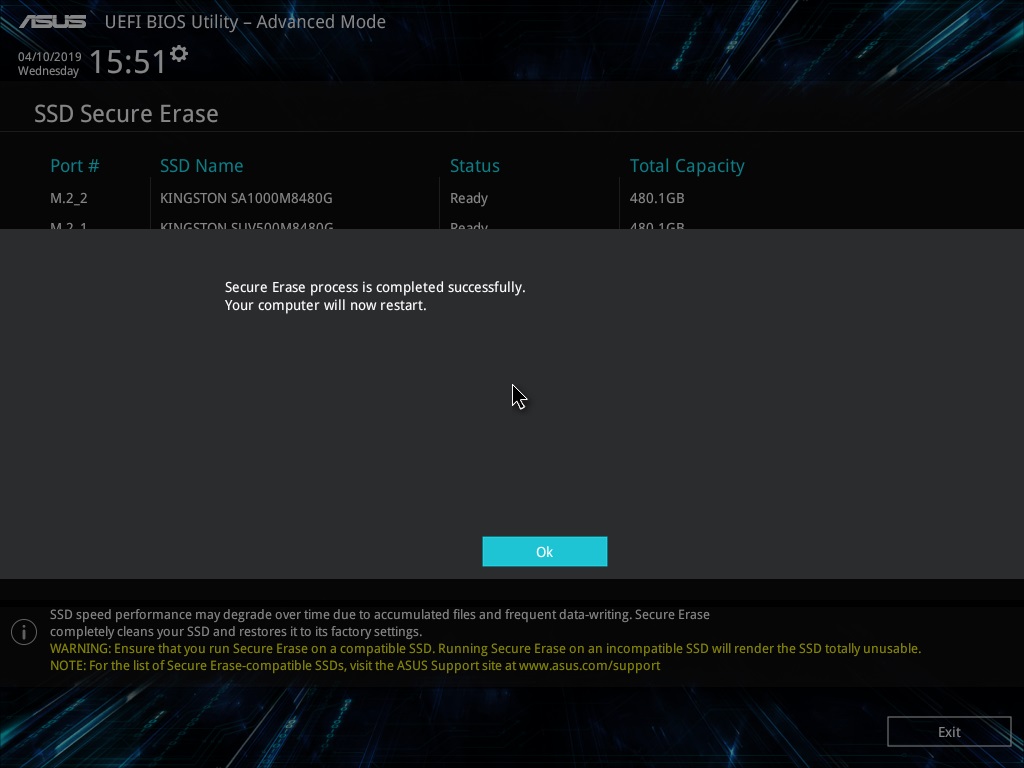

Après un certain temps, la tâche sera terminée. Il ne reste plus qu'à éteindre ou redémarrer le système, et le lecteur sera dans un état "similaire à celui d'un magasin".

Maintenant, il est impossible de trouver quoi que ce soit sur le lecteur.

Même si vous utilisez la fonction d'analyse approfondie.

Considérez maintenant une option qui peut être utilisée si vous n'avez pas de système avec Windows 7 ou une carte mère avec un programme de décapage intégré à portée de main. Passons au logiciel libre. Il ne sera pas possible de restaurer la vitesse du lecteur de cette manière (ou ce sera, mais pas comme s'il s'agissait du «même» Secure Erase), mais personne ne restaurera vos données.

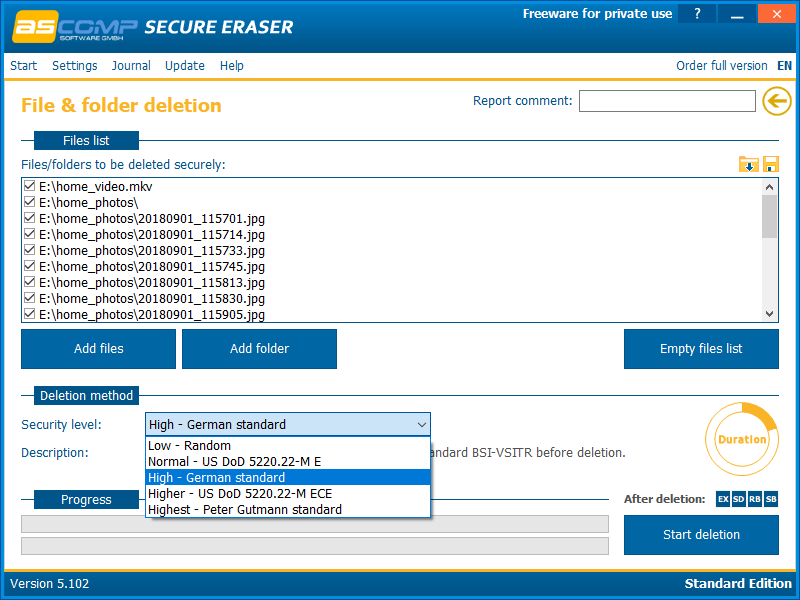

Le premier programme est

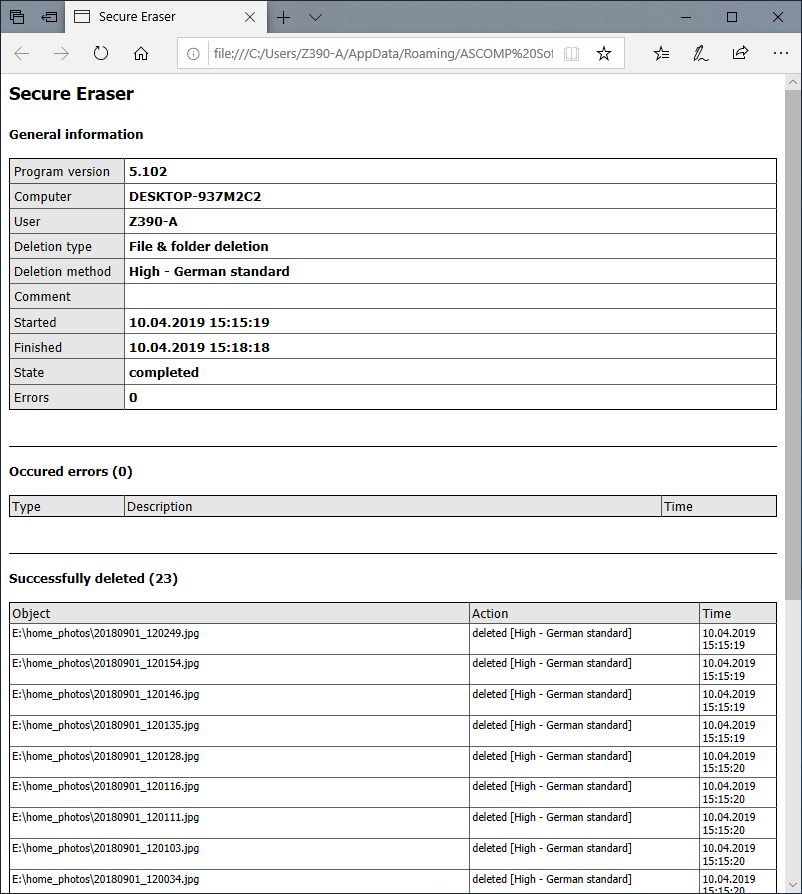

Secure Eraser du logiciel ASCOMP. Son interface est aussi simple que possible. Tout d'abord, ajoutez des fichiers et des dossiers à la liste de suppression.

Ensuite, nous sélectionnons l'algorithme de suppression des données.

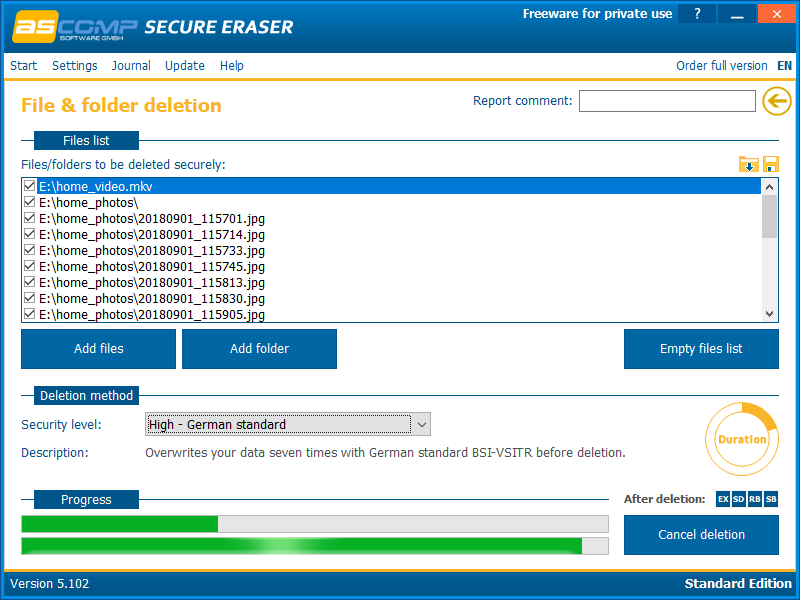

Et nous commençons le processus de suppression. Il ne reste plus qu'à attendre un certain temps, ce qui dépend de la quantité de données à supprimer et de l'algorithme sélectionné.

Une fois le processus de suppression terminé, le programme affiche un rapport sur le travail effectué.

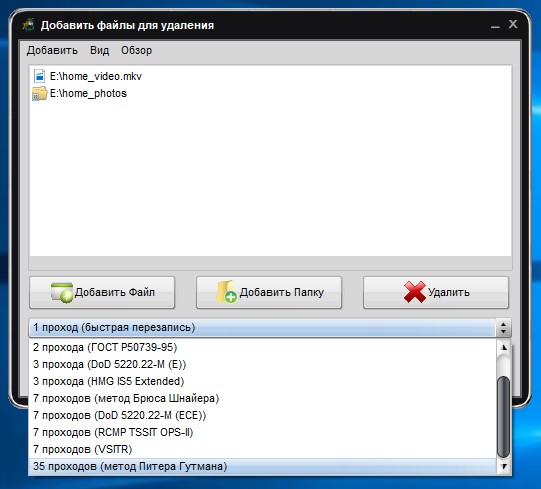

Un autre programme est Soft4Boost Secure Eraser. Il s'agit d'un programme extrêmement facile à utiliser où vous avez besoin d'un minimum d'action.

Tout d'abord, sélectionnez les fichiers et dossiers que nous voulons détruire. Ensuite, l'algorithme de suppression de données

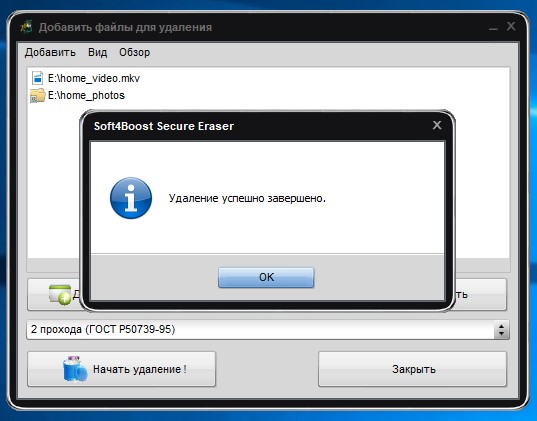

Ensuite, l'algorithme de suppression de données A n'aura qu'à démarrer le processus et attendre qu'il se termine.

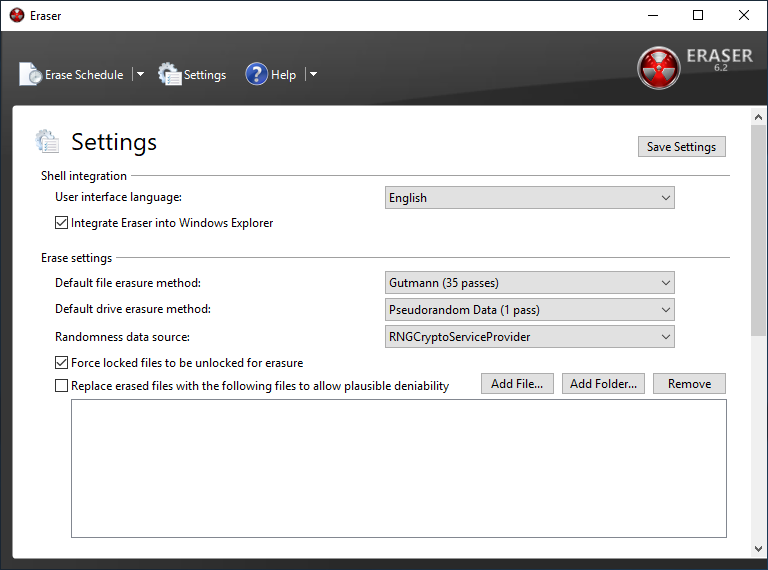

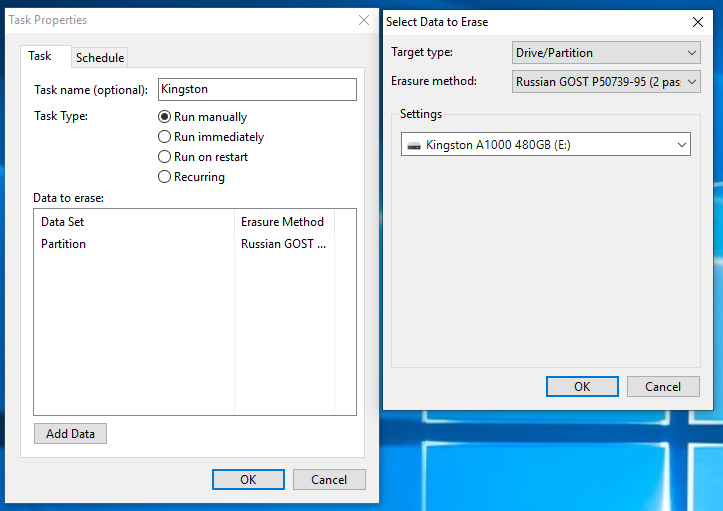

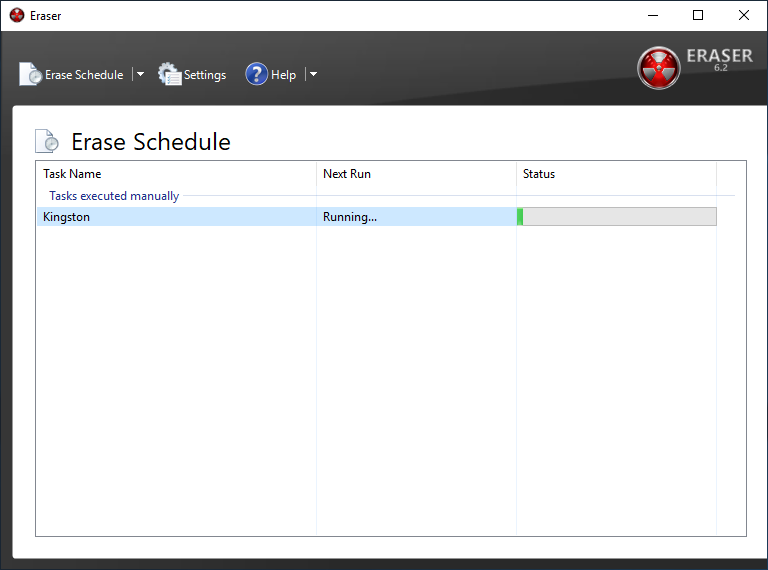

A n'aura qu'à démarrer le processus et attendre qu'il se termine. Et familiarisez-vous avec un autre programme - Eraser . Ce programme dispose d'un ensemble assez riche de fonctionnalités, telles que la suppression de partitions ou de disques entiers, la suppression de l'espace disque non alloué, de certains fichiers ou dossiers et la création d'une planification pour tout ce qui précède.

Et familiarisez-vous avec un autre programme - Eraser . Ce programme dispose d'un ensemble assez riche de fonctionnalités, telles que la suppression de partitions ou de disques entiers, la suppression de l'espace disque non alloué, de certains fichiers ou dossiers et la création d'une planification pour tout ce qui précède. Pour supprimer certaines données, vous devez créer une tâche avec certains paramètres.

Pour supprimer certaines données, vous devez créer une tâche avec certains paramètres. Nous avons créé une tâche pour supprimer les données de l'ensemble du lecteur. Par exemple, cela est vrai avant de vendre un SSD.

Nous avons créé une tâche pour supprimer les données de l'ensemble du lecteur. Par exemple, cela est vrai avant de vendre un SSD.

. . – .

, -, , Secure Erase .

AOMEI Partition Assistant . , . , Windows 10 ( 8 8.1) , .

, .

?

, . – , , . ( , ). , TRIM/Deallocate. , Secure Erase , , . , «» , . , , , - «», , TRIM, «» .

. : – . Windows 8/8.1/10, , , . : Secure Erase . – , . : . , Secure Erase /, . , , — . TRIM , . !

Pour plus d'informations sur les produits

HyperX et

Kingston , visitez le site Web des sociétés.