Très prochainement, Positive Hack Days fera une fois de plus un massacre, poussant face à face les pirates, les agents de sécurité, les analystes et les experts en sécurité de l'information de The Standoff.

Cette année, nous, les gars courageux et déterminés du Jet CSIRT IS Incident Monitoring and Response Center, renforcerons l'équipe Jet Security - nous aiderons nos défenseurs à repousser les attaquants. Habituellement, notre vie quotidienne consiste en une surveillance, une analyse et un maintien continus du niveau de sécurité du segment protégé, mais un défi sous la forme d'une cyber-bataille cool ne nous blessera pas non plus.

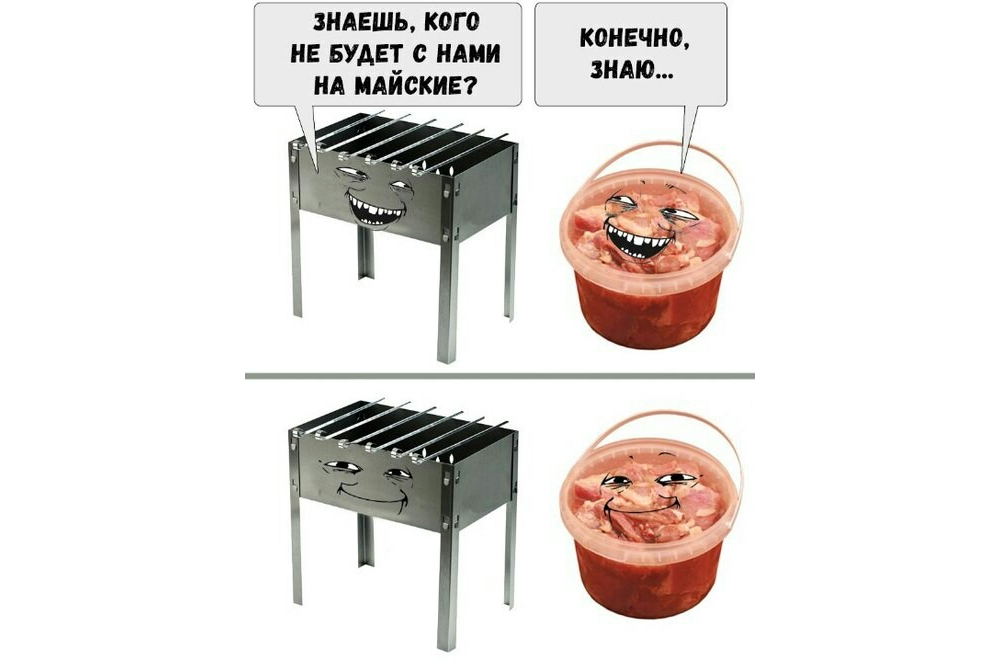

Nous allons à la «Confrontation» pour la première fois, cependant, en général, les tâches assignées au concours sont proches de notre travail quotidien: il est nécessaire de construire et d'établir des processus pour détecter, enquêter sur les incidents et y répondre sur une infrastructure inconnue. Nous avons très peu de temps pour mettre en place l'infrastructure - seulement un mois. Et cela signifie que tous les plaisirs de mai - barbecue, plantation de pommes de terre et autres aventures - nous devrons reporter. Aujourd'hui, nous voulons partager les attentes de la cyber-bataille à venir.

Commençons par le bien: dans l'infrastructure de la «Confrontation», les défenseurs peuvent déformer tous les paramètres, politiques et définir tout ce que les organisateurs

souhaitent autoriser. Sur les projets réels, tout repose généralement sur les capacités du client, la présence de diverses mesures de sécurité de l'information sur le site et se résume à trouver un juste milieu entre les capacités et les souhaits du client - souvent sans préjudice des aspects obligatoires liés à la construction du processus de surveillance. Afin d'établir des processus de réponse dans notre ville virtuelle, une approche plus subtile sera nécessaire. Il n'est tout simplement pas possible de fermer les ports de service et de bloquer toutes les adresses des «escrocs», car les organisateurs, de leur côté, vérifieront la disponibilité / l'inaccessibilité des ressources d'infrastructure, et en général feront tout pour assurer un équilibre de défense et d'attaque. Dans le même temps, nous avons une idée claire qu'au début de la compétition, l'infrastructure ne sera pas compromise. En même temps, selon les règles du jeu, ils y cacheront certainement un tas de failles pour les pirates. Comme les autres équipes de défenseurs, nous connaissons l'heure exacte du début et de la fin des attaques présumées, et cela nous aidera certainement à mettre toute notre force pour refléter le nombre concentré d'attaques dans une certaine période.

Cette année, The Standoff accueillera le premier hackathon pour les développeurs d'applications. Il n'est pas difficile de deviner que ces applications seront placées dans l'infrastructure des défenseurs, et les développeurs combleront tous les trous sur le genou droit pendant l'événement. Cela créera principalement des vecteurs d'attaque supplémentaires, auxquels il est peu probable qu'ils soient préparés. Mais nous allons acquérir une nouvelle expérience dans la création d'interactions avec l'équipe de développement «interne» et dans l'identification et la correction des vulnérabilités en mode en ligne, ce qui est également cool.

En général, The Standoff est l'un des plus grands événements au format CTF. Notre objectif principal est de ressentir les attaques ciblées sur l'infrastructure, d'essayer de nouvelles méthodes et de nouveaux scénarios pour identifier les incidents que nous n'avons pas la possibilité de tester sur de vrais projets. Rendez-vous à PHDays!