Actuellement, les services d'autopartage gagnent rapidement du terrain et capturent même des régions. Quelqu'un a refusé une voiture personnelle en faveur d'un covoiturage, tandis que quelqu'un contourne toujours ces voitures. Essayons de comprendre de quel type de mot il s'agit, que tout le monde entend déjà, comment fonctionne le service d'autopartage et comment il fonctionne?

À titre d'exemple, prenons un certain service d'autopartage «N» et considérons l'interaction de tous les composants de ce mécanisme complexe.

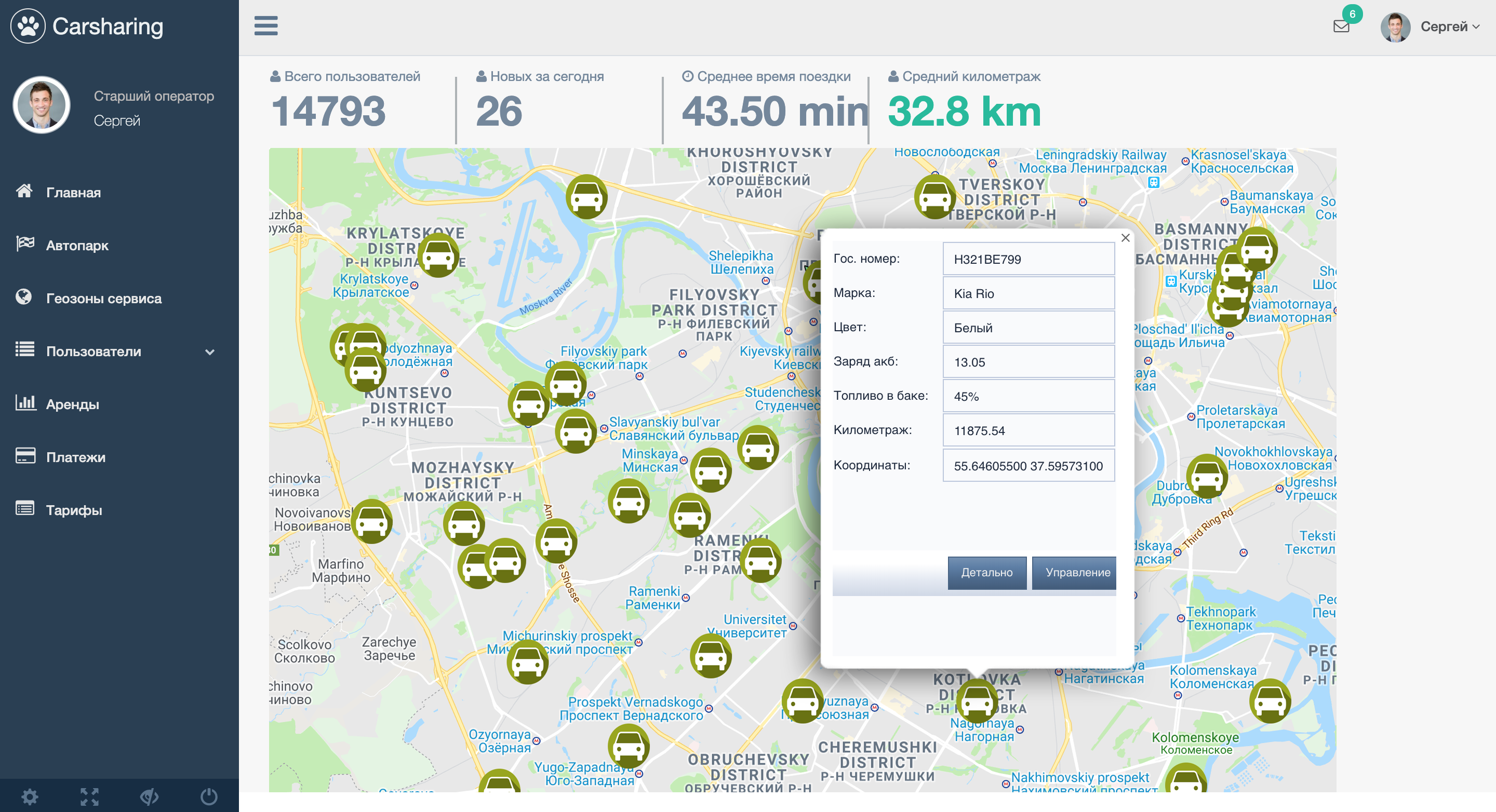

Gestion à distance de la flotte telle qu'elle se fait via le CRM de l'opérateur

Toutes les voitures sont affichées sur la carte en temps réel, tant chez le client que chez l'opérateur du centre d'appels. Afin que les informations soient constamment mises à jour et mises à jour, le serveur «interroge» les machines avec un délai spécifique. L'opérateur voit l'intégralité de la flotte dans CRM et peut contrôler absolument n'importe quelle voiture, que cette voiture soit en location actuelle ou en état «gratuit». Dans la capture d'écran ci-dessous est un exemple de CRM:

Cliquez simplement sur la voiture et une boîte de dialogue s'ouvre instantanément avec des options de gestion:

Les options suivantes sont disponibles pour les utilisateurs CRM (l'ensemble d'options dépend de la configuration et de la modification de l'équipement télématique qui y est installé):

- verrouillage / déverrouillage des portes à distance;

- verrouillage / déverrouillage du moteur à distance;

- ouverture de la vitre de la voiture;

- démarrage automatique à distance de la voiture;

- contrôler le signal sonore de la voiture.

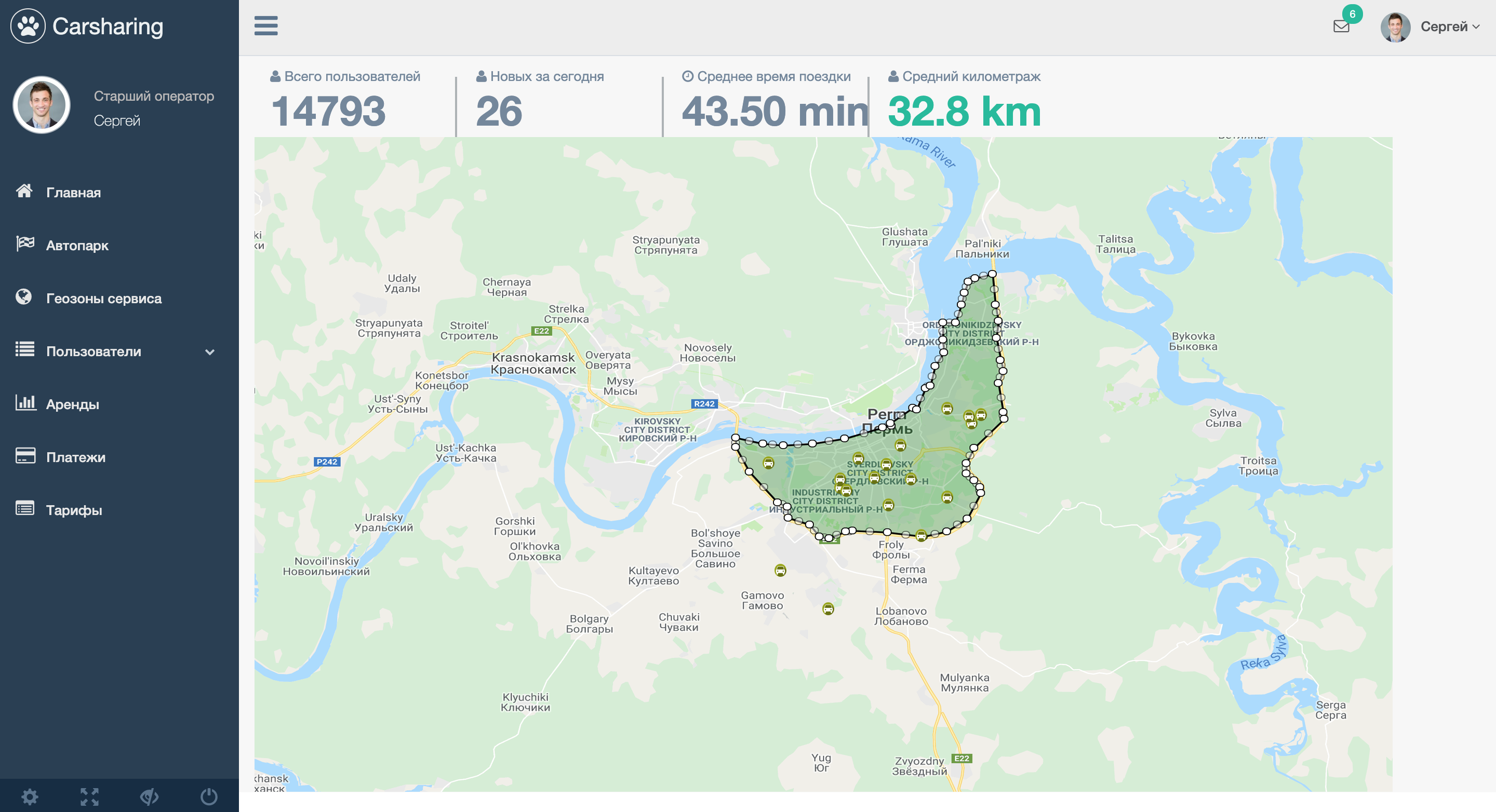

Geofences de service

Geofence de service - la zone indiquée sur la carte, dans laquelle opère un fournisseur d'autopartage spécifique. Autrement dit, dans cette zone, l'opérateur garantit que l'application client et l'équipement télématique fonctionneront correctement. Comment vérifie-t-on que la voiture a quitté la clôture géographique?

Tout est très simple! Geofence - un polygone de points. Une certaine zone spécifiée (dans la capture d'écran ci-dessous est la ville de Perm). A gauche, la barrière géographique de la voiture ou vice versa est déterminée par les coordonnées Latitude et Longitude entrant dans la zone spécifique. Cela ressemble à ceci:

De nombreux opérateurs d'autopartage ont établi une règle - les déplacements en dehors de la zone géographique doivent être convenus avec l'opérateur du centre d'appels. La conclusion d'un bail en dehors de la zone est interdite, voire limitée au niveau du programme.

Équipement secret

Pour que la voiture puisse être contrôlée à distance, un équipement télématique spécial est connecté via le bus CAN, comme illustré ci-dessous:

L'appareil ressemble à un système d'alarme satellite normal, que les propriétaires de voitures installent sur leurs voitures personnelles. L'émetteur-récepteur CAN intégré sert à interagir avec le réseau du véhicule, vous permettant de demander des données sur le carburant restant, l'état des nœuds, de recevoir des données sur les portes, le capot, le coffre, le moteur et d'autres informations. À leur tour, les données sont transmises via des réseaux 3G / 4G réguliers. Chaque appareil possède en moyenne deux cartes SIM qui rendent le signal de transmission des données télématiques plus stable. L'équipement conventionnel est installé derrière le tableau de bord et est caché à l'utilisateur. En fait, c'est le "cerveau" d'une voiture de partage de voiture.

Interaction machine-serveur

L'interaction de la machine avec le serveur se produit au niveau logiciel. Les paquets de données sont transférés de l'équipement télématique vers le serveur et vice versa.

Lors de chacun des «sondages» de la machine, les informations suivantes proviennent approximativement des équipements télématiques:

{ "success": true, "total": "1", "car": [ { "date": "2019-03-01 12:00:19.306955", "id": "124", "id_category": "2", "id_emi": "295", "id_status": "9", "vendor": "Kia Rio", "marka": "", "year": "", "id_modification": "", "vin": "WF0DXXGTB60052135", "numberplate": "111799", "color": "", "descr": "", "emi": "580855023425759", "data_fuel": "50", "data_voltage": "12.6400000000000000", "fuel_by_can": "1", "onoffdirect": "1", "insurance_card": null, "id_typefuel": "1", "name_typefuel": "-95", "id_typetransmission": "1", "name_typetransmission": "", "is_agg_car": null, "odometer": "22471", "clat": "55.61313000", "clng": "37.61698000", "plat": "55.61321100", "plng": "37.61700000", "doors": [ "0" ], "sensor": [ "0", "0", "0", "0", "0", "0" ] } ] }

À partir de cet exemple de réponse d'une voiture, nous voyons que toutes les informations sur l'état actuel de la voiture sont transmises: capteurs, emplacement, états des portes, etc. D'où proviennent ces informations et quel type d'appareil les transmet?

Interaction client-serveur

Un utilisateur ordinaire pour utiliser le service d'autopartage utilise une application mobile spéciale émise par un opérateur particulier pour accéder à la flotte. Cependant, souvent dans les nouvelles, sur divers canaux Telegram, nous entendons parler de faux comptes. Dans la capture d'écran ci-dessous est un exemple d'une des chaînes Telegram où n'importe qui peut acheter un compte:

Le principe de l'enregistrement de faux comptes est simple! Les données nécessaires à l'enregistrement (passeport, permis de conduire), les agresseurs prennent de diverses sources. Parfois, les «victimes» transmettent elles-mêmes leurs données. Après avoir reçu les données, les attaquants enregistrent un compte, le service de sécurité de l'opérateur d'autopartage approuve ce compte puis le met en vente. Conduire avec un tel compte est une infraction pénale. Les services de sécurité surveillent activement presque tous les déplacements en cours.

La deuxième façon que les cybercriminels utilisent pour enregistrer un compte est d'exploiter les vulnérabilités logicielles. Ainsi, relativement récemment, la base de données d'utilisateurs de l'opérateur d'autopartage TimCar a été volée. Et juste l'autre jour - pour avoir accès au compte d'un des opérateurs métropolitains, il n'était même pas nécessaire de saisir un code de confirmation, qui passe par SMS. Le serveur de l'opérateur lui-même l'a envoyé au client en réponse à une demande:

{ "success": 1, "return": { "veryfy_code": 3634, "sms_id": "201907-1000009" } }

En saisissant le code du champ "veryfy_code", nous pourrions facilement saisir le compte de la victime, ne connaissant que le numéro de téléphone.

Je pense que cet article aidera les utilisateurs ordinaires à comprendre les principes de base des services de location de voiture à court terme. Et aussi répondre à de nombreuses questions qui étaient auparavant incompréhensibles.