Les gouvernements de nombreux pays restreignent d'une manière ou d'une autre l'accès des citoyens aux informations et aux services sur Internet. La lutte contre une telle censure est une tâche importante et difficile. Des solutions généralement simples ne peuvent pas se targuer d'une grande fiabilité ou d'une efficacité à long terme. Des méthodes plus sophistiquées pour surmonter les blocages présentent des inconvénients en termes de facilité d'utilisation, de mauvaises performances ou ne permettent pas de maintenir la qualité d'utilisation d'Internet au niveau approprié.

Un groupe de scientifiques américains de l'Université de l'Illinois a

développé une nouvelle méthode pour surmonter le blocage, qui est basée sur l'utilisation de la technologie proxy, ainsi que la segmentation des utilisateurs par niveau de confiance pour identifier efficacement les agents travaillant pour les censeurs. Nous présentons à votre attention les principaux points de ce travail.

Description de l'approche

Les scientifiques ont développé l'outil Salmon - un système de procurations géré par des volontaires de pays sans aucune restriction sur l'utilisation d'Internet. Afin de protéger ces serveurs contre le blocage par des censeurs, le système utilise un algorithme spécial pour attribuer aux utilisateurs un niveau de confiance.

La méthode consiste à exposer des agents de censure potentiels qui semblent être des utilisateurs réguliers pour connaître l'adresse IP du serveur proxy et la bloquer. De plus, la contre-attaque aux

attaques de Sibyl est effectuée en utilisant les exigences pour fournir, lors de l'inscription dans le système, un lien vers un compte valide sur le réseau social ou pour recevoir une recommandation d'un utilisateur avec un haut niveau de confiance.

Comment ça marche

On suppose que la censure est un organisme contrôlé par l'État qui a la capacité de prendre le contrôle de n'importe quel routeur dans le pays. Il est également supposé que la tâche de la censure est de bloquer l'accès à certaines ressources et non de calculer les utilisateurs pour de nouvelles arrestations. Le système ne peut pas empêcher une telle évolution des événements - l'État a de nombreuses opportunités de découvrir quels services les citoyens utilisent. L'un d'eux est l'utilisation de serveurs de pots de miel pour intercepter les communications.

On suppose également que l'État dispose de ressources importantes, notamment humaines. Un censeur peut résoudre des tâches qui nécessitent des centaines et des milliers d'employés à temps plein.

Quelques points plus basiques:

- La tâche du système est de permettre le contournement des verrous (c'est-à-dire de fournir l'adresse IP d'un serveur proxy) à tous les utilisateurs vivant dans des régions soumises à la censure en ligne.

- Les agents / employés de censure des agences et des services Internet peuvent essayer de se connecter au système sous le couvert d'utilisateurs ordinaires.

- Le censeur peut bloquer tout serveur proxy dont il a connaissance de l'adresse.

- Dans ce cas, les organisateurs du système Salmon comprennent que le censeur a en quelque sorte reconnu l'adresse du serveur.

Tout cela nous amène à la description des trois composants clés d'un système de blocage.

- Le système calcule la probabilité que l'utilisateur soit un agent de censure des organisations. Les utilisateurs reconnus comme hautement probables par ces agents sont interdits.

- Chaque utilisateur a un niveau de confiance qui doit être gagné. Les procurations les plus rapides sont dédiées aux utilisateurs avec les plus hauts niveaux de confiance. De plus, cela vous permet de séparer les utilisateurs fiables et éprouvés des débutants, car c'est précisément parmi eux qu'il y aura très probablement des agents de censure.

- Les utilisateurs avec un niveau de confiance élevé peuvent inviter de nouveaux utilisateurs au système. Le résultat est un graphique social d'utilisateurs de confiance.

Tout est logique: le censeur doit généralement bloquer le serveur proxy ici et maintenant, il n'attendra pas longtemps pour essayer de «pomper» les comptes de ses agents dans le système. En outre, il est clair que les nouveaux utilisateurs peuvent initialement recevoir un niveau de confiance différent - par exemple, les amis et les proches des créateurs du projet sont moins susceptibles de coopérer avec les États censurés.

Niveaux de confiance: détails de mise en œuvre

Non seulement les utilisateurs ont un niveau de confiance, mais aussi les serveurs proxy. Le système attribue à un utilisateur d'un certain niveau un serveur avec le même niveau de confiance. Dans le même temps, le niveau de confiance des utilisateurs peut à la fois augmenter et diminuer et, dans le cas des serveurs, il ne fait qu'augmenter.

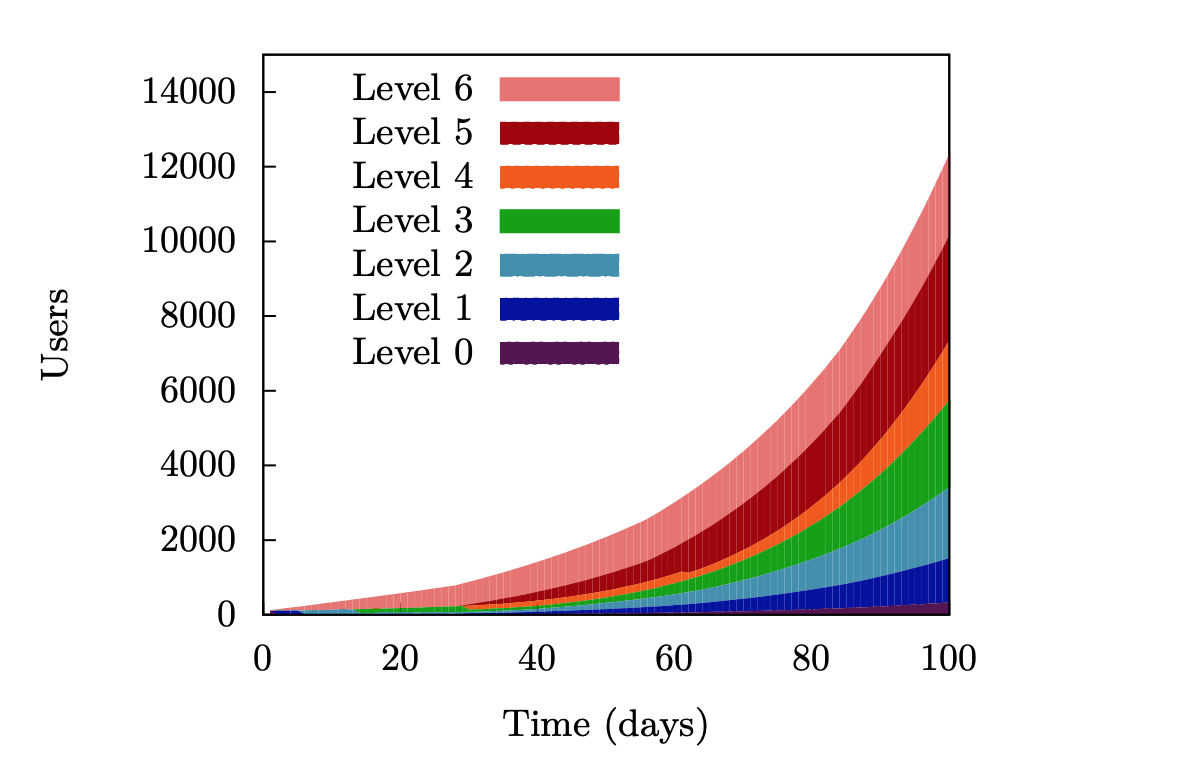

Chaque fois que les censeurs bloquent le serveur avec lequel un certain utilisateur a travaillé, leur niveau de confiance diminue. La confiance augmente si le serveur n'est pas bloqué pendant une longue période - à chaque nouveau niveau, le temps nécessaire double: pour passer du niveau n à n + 1, vous avez besoin de 2

n + 1 jours de fonctionnement ininterrompu du serveur proxy. Le chemin vers le sixième niveau de confiance maximum prend plus de deux mois.

La nécessité d'attendre si longtemps pour trouver les adresses des serveurs proxy de la plus haute qualité est une mesure extrêmement efficace pour contrer les censeurs.

Le niveau de confiance du serveur est le niveau de confiance minimum attribué aux utilisateurs par lui. Par exemple, si un nouveau serveur dans le système est attribué aux utilisateurs, parmi lesquels une note minimale de 2, le proxy recevra la même chose. Si alors le serveur sera utilisé par une personne avec une note de 3, mais que les utilisateurs du deuxième niveau resteront, alors la note du serveur sera de 2. Si tous les utilisateurs du serveur ont augmenté le niveau, alors il augmentera pour le proxy. Dans le même temps, le serveur ne peut pas perdre le niveau de confiance, au contraire, s'il est bloqué, les utilisateurs seront condamnés à une amende.

Les utilisateurs à haute confiance reçoivent deux types de récompenses. Premièrement, les serveurs ne sont pas les mêmes. Il y a des exigences minimales de bande passante (100 Kbps), mais un propriétaire de serveur bénévole peut offrir plus - il n'y a pas de limite supérieure. Le système Salmon sélectionne les serveurs les plus productifs pour les utilisateurs les mieux notés.

De plus, les utilisateurs avec un niveau de confiance élevé sont mieux isolés des attaques de censure, car la censure doit attendre des mois pour trouver l'adresse proxy. En conséquence, la probabilité de blocage du serveur pour les personnes à haut risque est plusieurs fois plus faible que pour les propriétaires de confiance faible.

Afin de connecter autant d'utilisateurs méritants que possible aux meilleurs mandataires, les créateurs de Salmon ont développé un système de recommandation. Les utilisateurs très bien notés (L) peuvent inviter leurs amis à rejoindre la plateforme. Les personnes invitées obtiennent une note L-1.

Le système de recommandation fonctionne par vagues. La première vague d'utilisateurs invités n'a l'occasion d'inviter leurs amis qu'après environ quatre mois. Les utilisateurs de la deuxième vague et des suivantes doivent attendre 2 mois.

Modules système

Le système se compose de trois composants:

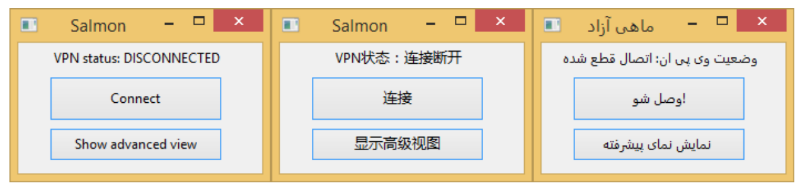

- Client Salmon pour Windows;

- programme démon basé sur serveur installé par des bénévoles (versions pour Windows et Linux);

- Un serveur d'annuaire central qui stocke une base de données de tous les serveurs proxy et distribue les adresses IP entre les utilisateurs.

Interface d'application client système

Interface d'application client systèmePour utiliser le système, une personne doit créer un compte en utilisant un compte Facebook.

Conclusion

Pour le moment, la méthode Salmon n'est pas très répandue, seuls de petits projets pilotes pour des utilisateurs en Iran et en Chine sont connus. Bien qu'il s'agisse d'un projet intéressant, il n'assure pas complètement l'anonymat, la protection des bénévoles et les créateurs eux-mêmes admettent qu'il est susceptible d'attaques utilisant des services de pot de miel. Néanmoins, la mise en œuvre d'un système avec des niveaux de confiance ressemble à une expérience intéressante, qui peut être poursuivie.

C'est tout pour aujourd'hui, merci d'avoir regardé!

Liens et documents utiles d' Infatica :