Image: Medium.com

Image: Medium.comUn chercheur en sécurité a

découvert une vulnérabilité du logiciel de téléconférence Zoom Lorsque vous utilisez le programme sur des ordinateurs Mac, tout site ouvert par l'utilisateur peut activer la caméra sur l'appareil sans demander l'autorisation pour cette action. Vous pouvez le faire même si Zoom a déjà été supprimé de l'ordinateur.

Quel est le problème

Le chercheur Jonathan Leitschuh a publié des détails sur la vulnérabilité critique CVE-2019-13450. Combiné avec un autre bogue de sécurité, il peut permettre aux attaquants d'espionner à distance les utilisateurs de Mac.

Leichu a informé l'équipe Zoom de la vulnérabilité plus de 90 jours avant la publication d'informations à ce sujet, mais un correctif couvrant l'erreur a

été publié après avoir été publié sur le blog du chercheur. Ainsi, les 4 millions d'utilisateurs du projet sont menacés. Zoom est l'une des applications cloud les plus populaires pour les téléconférences et audioconférences, les webinaires et les événements de formation.

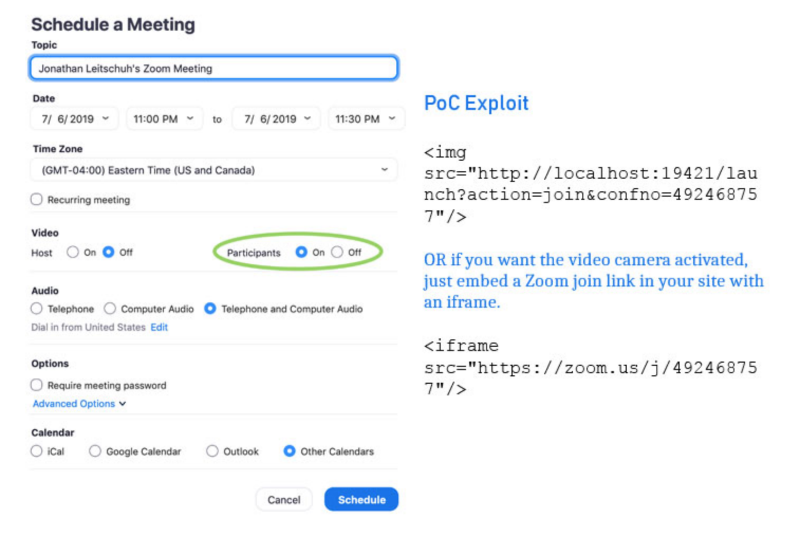

La vulnérabilité réside dans le mauvais fonctionnement de la fonction click-to-join - elle a été créée pour activer automatiquement le client Zoom installé sur l'ordinateur. Avec lui, les participants peuvent se connecter instantanément à la conférence à l'aide d'un navigateur. Pour ce faire, il suffit de cliquer sur le lien d'invitation du formulaire

zoom.us/j/492468757 .

Le chercheur a découvert que pour activer cette fonction, Zoom lance un serveur Web local fonctionnant sur le port 19421 sur l'ordinateur, qui reçoit les commandes via les paramètres HTTPS GET de manière «non sécurisée» et tout site Web ouvert dans le navigateur peut interagir avec lui.

Pour exploiter une erreur de sécurité, un attaquant doit créer un lien d'invitation dans Zoom et l'intégrer dans un site externe sous la forme d'une balise image ou via iFrame. Ensuite, vous devez convaincre la victime de se rendre sur le site afin de pouvoir activer la webcam sur son ordinateur Mac.

En plus d'espionner la victime, la vulnérabilité peut être utilisée pour effectuer une attaque DoS sur l'ordinateur cible. Pour ce faire, envoyez un grand nombre de demandes GET au serveur Web local.

Comment se protéger

La simple suppression de Zoom n'aide pas à protéger contre le problème décrit. Selon le chercheur, la fonction Click-to-join prend en charge une commande pour réinstaller automatiquement Zoom sans l'autorisation de l'utilisateur.

Selon Leich, les spécialistes de Zoom ont publié un patch qui interdit aux attaquants d'activer une caméra vidéo sur l'appareil de la victime. Dans le même temps, la possibilité de connecter secrètement des utilisateurs à une conférence en ligne à l'aide de liens Zoom malveillants demeure.

Aujourd'hui, de nombreux services fonctionnent sur la base d'algorithmes d'analyse de données. Comme le montre la pratique, les risques sont cachés non seulement dans les fonctionnalités vulnérables, mais aussi dans les données elles-mêmes, sur la base desquelles le système prend des décisions.

Avec l'avènement de nouveaux algorithmes d'apprentissage automatique, le champ d'application de leur application s'est élargi. Depuis plusieurs années, l'apprentissage automatique dans le domaine de la sécurité de l'information est utilisé non seulement pour détecter les attaques, mais aussi pour les conduire.

Les chercheurs étudient activement le machine learning malveillant (attaque contradictoire). Cependant, dans une tentative de dépasser les attaquants et de prédire leur prochaine étape, ils oublient les opportunités que les attaquants utilisent actuellement: vol de modèle, vulnérabilités dans le cadre, usurpation de données de formation, vulnérabilités logiques.

Jeudi 11 juillet, à 14 heures, les experts de Positive Technologies, Arseniy Reutov et Alexandra Murzina, organiseront un webinaire sur le thème «Risques de sécurité liés à l'utilisation des techniques d'intelligence artificielle». Nous parlerons des risques de l'utilisation des techniques d'apprentissage automatique dans les applications modernes.

La participation au webinaire est gratuite, l' inscription est obligatoire.