Beaucoup ont des extensions de navigateur installées. Au minimum, un bloqueur de publicités. Mais lors de l'installation d'extensions, vous devez être prudent: elles ne sont pas toutes utiles et certaines sont utilisées pour la surveillance.

Même si une extension particulière ne «vole» aucune information pour le moment, rien ne garantit qu'elle ne commencera pas à le faire à l'avenir. Il s'agit d'un problème système.

Récemment, des experts ont

découvert les activités de la société "analytique"

Nacho Analytics , qui offre le service sous la devise ambitieuse "God mode for the Internet", en suivant presque en temps réel les actions de millions d'utilisateurs via les extensions Chrome et Firefox. retard).

Les chercheurs ont appelé DataSpii (prononcé data-spy) une fuite catastrophique de données personnelles. Ils notent que le cabinet d'analyse et ses clients reçoivent non seulement l'historique des pages visitées, mais extraient diverses informations personnelles des URL et des en-têtes de page.

Les clients de Nacho Analytics peuvent rechercher dans le trafic général divers paramètres, par exemple:

- Coordonnées GPS des utilisateurs;

- déclarations de revenus, documents commerciaux, diapositives de présentations d'entreprise sur OneDrive et autres services d'hébergement;

- vidéo des caméras de sécurité Nest;

- NIV des voitures récemment achetées, noms et adresses de leurs propriétaires;

- pièces jointes aux messages Facebook Messenger et aux photos Facebook, même envoyées en privé;

- coordonnées bancaires;

- itinéraires de voyage;

- et bien plus.

Pour 49 $ par mois, le service vous a permis de suivre les actions des employés ou des utilisateurs d'une entreprise / d'un site particulier: par exemple, Apple, Facebook, Microsoft, Amazon, Tesla Motors ou Symantec.

La fuite DataSpii a touché plus de 4 millions d'utilisateurs. Les chercheurs ont identifié un certain nombre d'extensions grâce auxquelles la surveillance a été effectuée. Ils sont répertoriés dans le tableau ci-dessous:

Les quatre dernières extensions ont clairement indiqué qu'elles collectaient des données à partir du navigateur, les autres non.

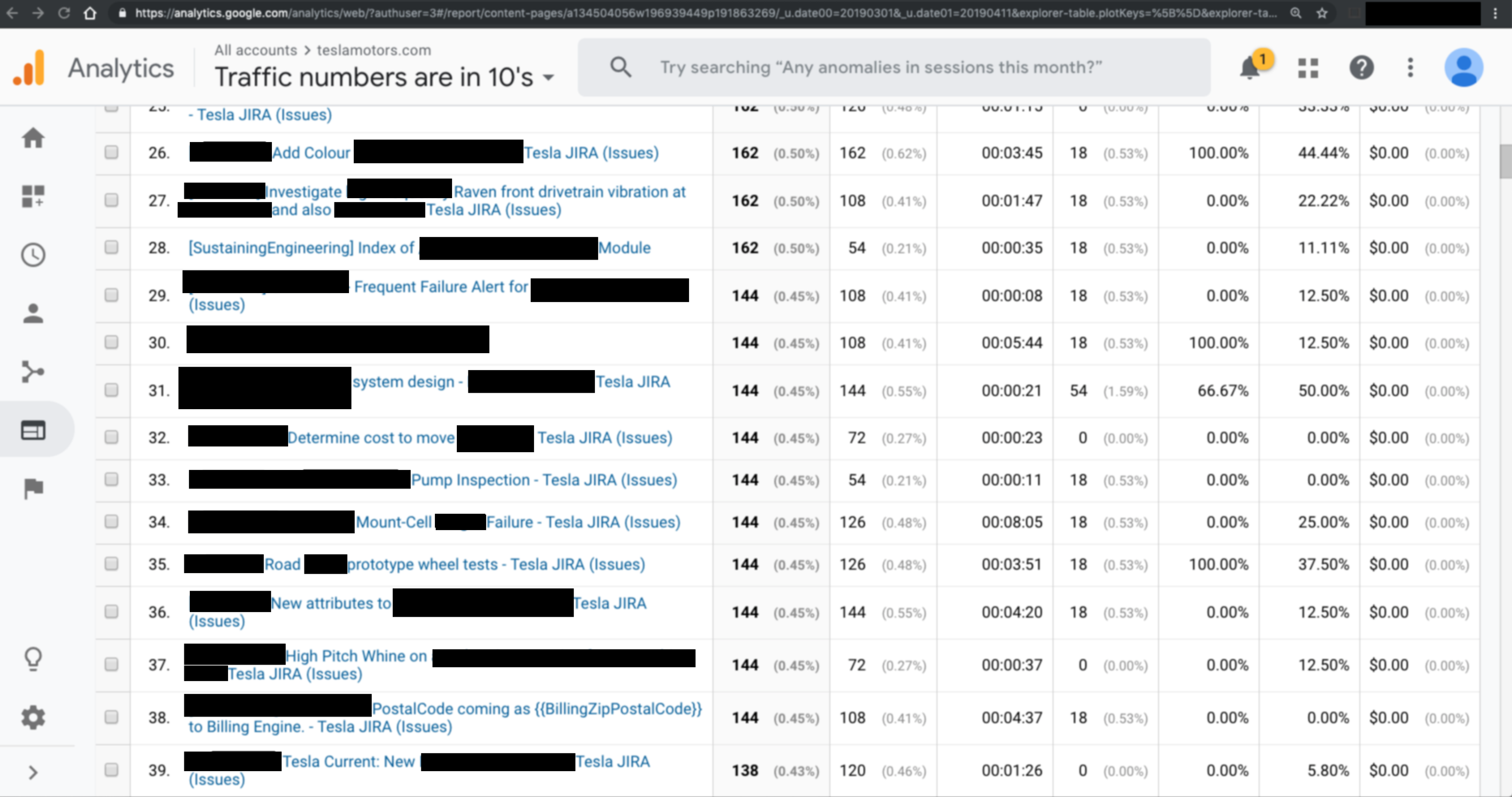

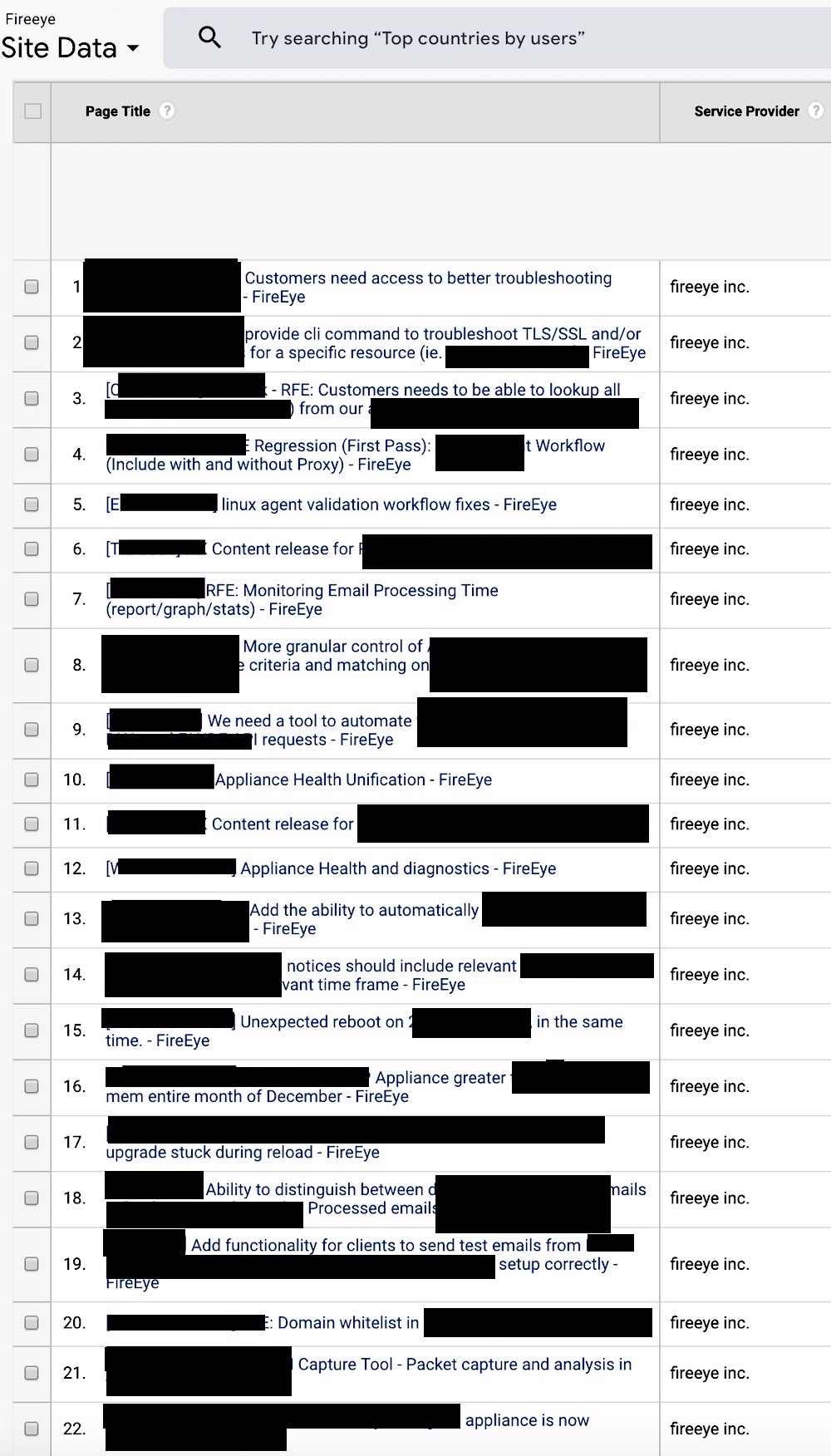

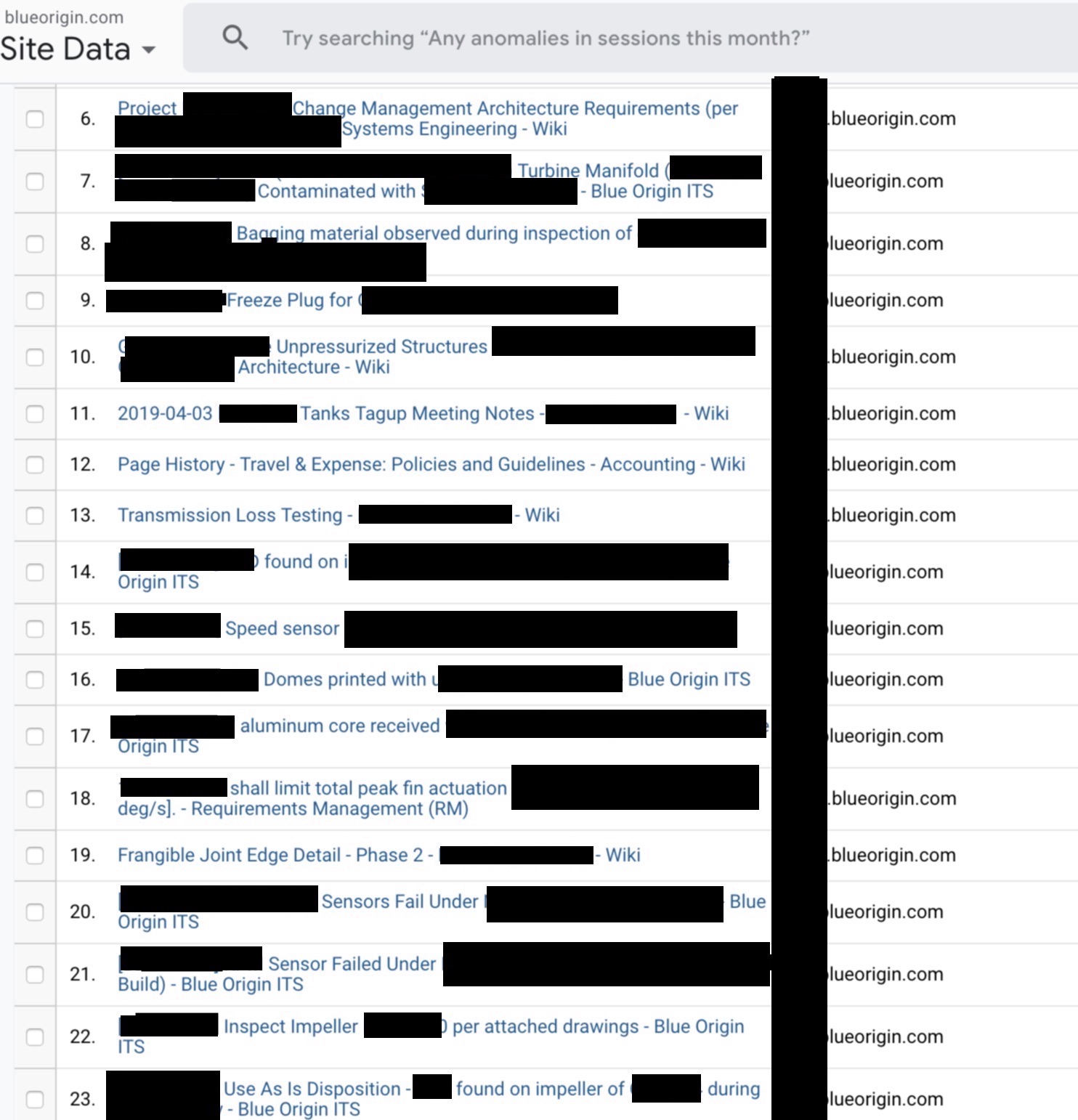

Le tableau suivant répertorie les sociétés ciblées par le service d'analyse Nacho Analytics et les informations spécifiques affichées. Les données pertinentes ont été fournies directement ou il y avait des liens vers celles-ci dans l'interface.

Après que les chercheurs ont signalé une fuite de données dans Google et Mozilla, les extensions répertoriées ont été supprimées des répertoires officiels et Nacho Analytics a suspendu le service «God Mode for Internet». Peut-être pas pour toujours.

Certaines extensions ont explicitement signalé la collecte de données à partir du navigateur et ne l'ont effectuée qu'avec le consentement des utilisateurs, mais d'autres l'ont fait en secret. Fait intéressant, les extensions individuelles (Hover Zoom et SpeakIt) pour le masquage supplémentaire n'ont pas commencé à envoyer les données collectées immédiatement, mais seulement 24 jours après l'installation.

Étonnamment, Nacho Analytics se positionne comme un «service analytique» légal. Elle affirme que la collecte de données est effectuée avec le consentement des utilisateurs. Mais il est connu qu'environ 99% des gens ne lisent pas l'accord d'utilisation lors de l'installation de programmes, donc un tel «consentement» n'est qu'une convention. De plus, théoriquement, une entreprise peut

acheter une extension populaire existante auprès de son propriétaire actuel - et la modifier un peu dans la nouvelle version pour commencer à collecter des données. La plupart des utilisateurs sont susceptibles d'accepter le nouvel accord d'utilisation sans le lire.

Comme mentionné ci-dessus, l'écosystème des extensions de navigateur dans leur forme actuelle est un problème de sécurité systémique. Les développeurs de navigateurs devraient réfléchir à la manière de le résoudre.