Au cours de la dernière décennie, en plus des méthodes pour extraire des secrets ou effectuer d'autres actions non autorisées, les attaquants ont commencé à utiliser des fuites de données involontaires et la manipulation du processus d'exécution du programme via des canaux secondaires.

Les méthodes d'attaque traditionnelles peuvent être coûteuses en termes de connaissances, de temps et de puissance de traitement. Les attaques par canal latéral, en revanche, peuvent être mises en œuvre plus facilement et non destructives, car elles révèlent ou contrôlent les propriétés physiques disponibles pendant le fonctionnement normal.

En utilisant des méthodes statistiques pour traiter les mesures des canaux secondaires ou en introduisant des défaillances dans les canaux fermés d'un microcircuit, un attaquant peut accéder à ses secrets en quelques heures.

Plus de 5 000 millions de cartes à puce sont émises chaque année, de nouvelles technologies cryptographiques intégrées apparaissent sur les marchés, de sorte que le besoin d'assurer la sécurité des entreprises et de la vie privée augmente.

Aux Pays-Bas, Riscure a créé le système Inspector, qui fournit aux laboratoires de recherche, ainsi qu'aux fabricants, de nouveaux outils de détection des menaces de sécurité hautes performances.

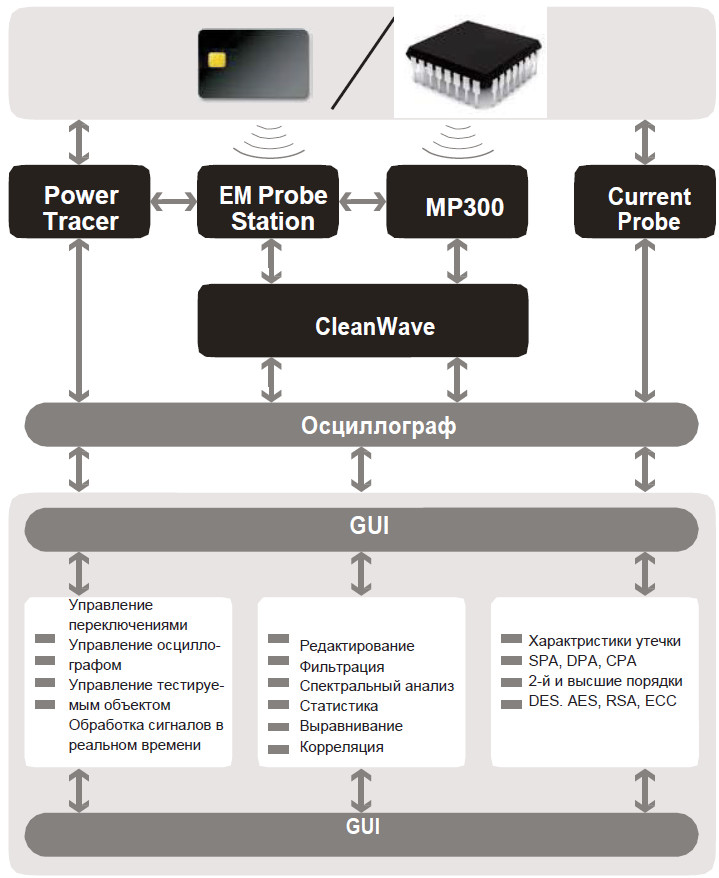

Inspector Riscure prend en charge une variété de méthodes d'analyse de canal latéral (SCA) telles que l'analyse de puissance (SPA / DPA), l'horloge, la fréquence radio et l'analyse électromagnétique (EMA) et les attaques de perturbation (FI) telles que les pannes de tension, les pannes d'horloge et la manipulation au laser. Les fonctions intégrées du système prennent en charge de nombreux algorithmes cryptographiques, protocoles d'application, interfaces et instruments de mesure.

Le système vous permet d'étendre et de mettre en œuvre de nouvelles méthodes et applications propriétaires pour la détection des vulnérabilités.

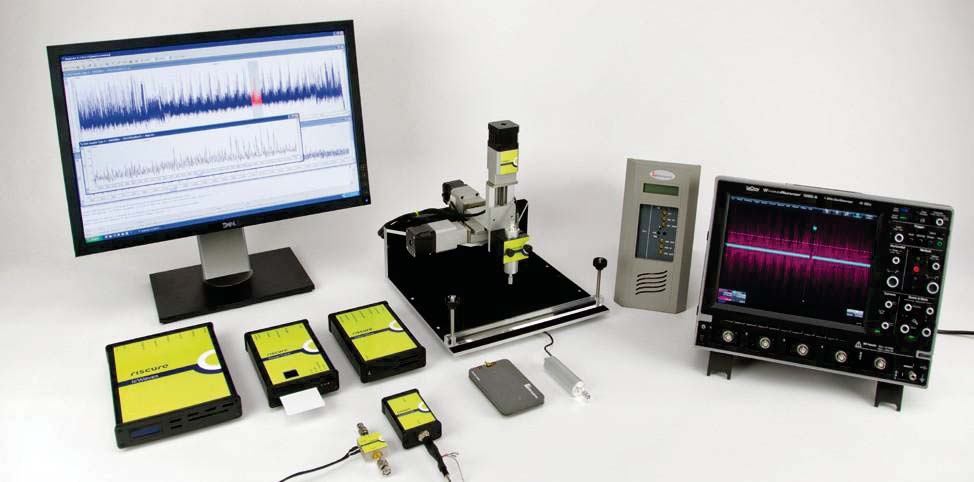

Le système d'analyse de canal latéral Inspector SCA comprend:

- Power Tracer Power Tracer

- installation d'une station de sondage électromagnétique EM Probe;

- déclenchement générateur icWaves;

- Filtre CleanWave

- sonde de courant Current Probe.

Parmi les principaux "goodies" on peut distinguer les principaux:

- Il s'agit d'un outil intégré unique pour l'analyse et les tests des canaux latéraux en introduisant des défaillances;

- Inspector répond aux exigences de test des canaux latéraux certifiées par EMVco et CMVP selon des critères communs;

- Il s'agit d'un environnement ouvert qui inclut le code source des modules, vous permettant ainsi de modifier les méthodes existantes et d'inclure de nouvelles méthodes de test qui peuvent être développées par l'utilisateur pour l'inspecteur;

- Le logiciel et le matériel stables et intégrés incluent la collecte de données à grande vitesse sur des millions de traces;

- Un cycle de version logicielle de six mois permet aux utilisateurs de se tenir au courant des dernières méthodes de test des canaux de terrain.

Inspector est disponible en différentes versions sur une seule plateforme:

- Inspector SCA offre toutes les options nécessaires pour analyser les canaux latéraux DPA et EMA .

- Inspector FI offre des fonctionnalités complètes pour introduire des défaillances (attaques de perturbation) ainsi que l'analyse différentielle des défauts ( DFA ).

- Inspector Core et SP (traitement du signal) offrent des fonctionnalités de base SCA, implémentées en modules séparés, pour fournir un progiciel abordable pour la collecte de données ou le post-traitement.

Inspecteur SCA

Une fois les résultats de la mesure obtenus, diverses méthodes de traitement du signal sont disponibles pour former de multiples traces avec un niveau élevé de signaux et un faible niveau de bruit. Des fonctions de traitement du signal ont été développées qui prennent en compte les différences subtiles entre le traitement du signal de trace électromagnétique, la trace de consommation d'énergie et la trace RF (RF). Les puissants outils de présentation de traces graphiques d'Inspector permettent aux utilisateurs d'analyser ou de vérifier temporairement les traces, par exemple, des vulnérabilités de

SPA .

Implémentation DPA avec implémentation ECC

Implémentation DPA avec implémentation ECC

Pour de nombreuses implémentations de sécurité qui sont aujourd'hui considérées comme résistantes au SPA, les tests se concentrent généralement sur les méthodes de test différentielles (c'est-à-dire DPA /

CPA ). À cette fin, Inspector propose une large gamme de méthodes configurables concernant un grand nombre d'algorithmes cryptographiques et des algorithmes largement utilisés tels que (3) DES, AES, RSA et ECC.

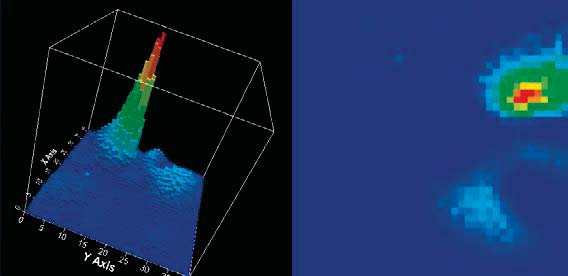

Rayonnement EM de la puce pour trouver le meilleur emplacement lors de la mise en œuvre de DEMA

Rayonnement EM de la puce pour trouver le meilleur emplacement lors de la mise en œuvre de DEMA

Caractéristiques clés

- Cette solution combine l'analyse de puissance (SPA / DPA / CPA), électromagnétique (SEMA / DEMA / EMA-RF) et des méthodes de test sans contact (RFA).

- La vitesse d'acquisition des données est grandement améliorée par l'intégration étroite de l'oscilloscope avec l'inspecteur.

- Des méthodes d'alignement améliorées sont utilisées pour empêcher la gigue d'horloge et la randomisation.

- L'utilisateur peut configurer des modules de cryptanalyse qui prennent en charge les attaques primaires et les attaques d'ordre élevé sur tous les algorithmes majeurs, tels que (3) DES, AES, RSA et ECC.

- Un support étendu est utilisé pour les algorithmes spécifiques à une zone, notamment SEED, MISTY1, DSA, y compris Camellia.

Matériel informatique

En plus du poste de travail, le PC Inspector SCA utilise un matériel optimisé pour la collecte des données et des signaux du canal latéral:

- Power Tracer pour SPA / DPA / CPA sur les cartes à puce

- Station de sonde EM pour SEMA / DEMA / EMA RF

- Sonde actuelle pour SPA / DPA / CPA sur les appareils intégrés

- Filtre CleanWave avec Micropross MP300 TCL1 / 2 pour RFA et RF EMA

- Oscilloscope compatible IVI

Les objets évalués nécessitent souvent des mesures, des commutations et des contrôles matériels nécessaires pour effectuer le SCA. Le gestionnaire de matériel flexible de l'Inspector, l'environnement de développement ouvert et les options d'interface étendues fournissent une base solide pour des mesures de haute qualité à l'aide de l'équipement utilisateur.

Inspecteur SCA

Inspecteur SCA

Joh John Connor, ingénieur en chef de la sécurité interne, parle du système comme suit:

«L'inspecteur a fondamentalement changé la façon dont nous évaluons la résilience de nos produits aux

attaques d'attaque de puissance différentielle

de DPA. Sa force réside dans le fait qu'il intègre les processus de collecte et d'analyse qui nous permettent d'évaluer rapidement l'efficacité de nouveaux projets de matériel cryptographique. De plus, son interface graphique supérieure permet à l'utilisateur de visualiser individuellement ou simultanément les signatures de puissance des données discrètes collectées - ce qui est inestimable lors de la préparation des données pour DPA pendant une attaque - tandis que ses puissantes bibliothèques analytiques prennent en charge les algorithmes de chiffrement commerciaux les plus couramment utilisés. Les mises à jour opportunes du logiciel et de la technologie de Riscure nous aident à assurer la sécurité de nos produits. »

Inspecteur fi

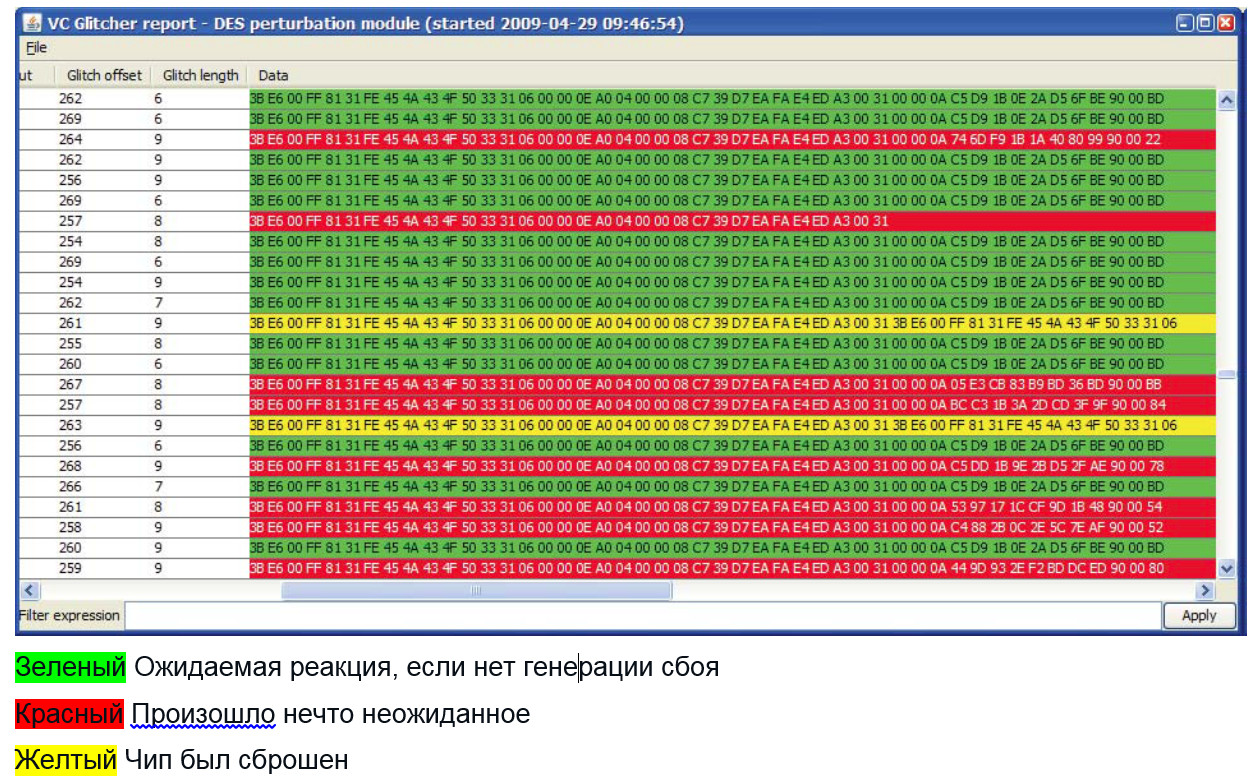

Inspector FI - Fault Injection - offre une large gamme de fonctionnalités pour effectuer des tests de panne sur les cartes à puce et les périphériques intégrés. Les méthodes de test prises en charge incluent les pannes d'horloge, les pannes de tension et les attaques optiques utilisant un équipement laser. Les attaques par défaillance - également appelées attaques par perturbation - modifient le comportement de la puce, provoquant une défaillance utilisable.

À l'aide de l'Inspector FI, les utilisateurs peuvent tester si une clé peut être récupérée en provoquant des échecs dans les opérations cryptographiques de la puce, en contournant une vérification telle que l'authentification ou l'état du cycle de vie, ou en modifiant le processus d'exécution du programme sur la puce.

Nombreuses options configurables

Inspector FI comprend un grand nombre de paramètres configurables par l'utilisateur pour contrôler par programmation la commutation et les perturbations, telles que les impulsions de crête de durées différentes, la répétition des impulsions et les changements de niveau de tension. Le logiciel présente les résultats, montrant le comportement attendu, les cartes rejetées et les comportements inattendus, ainsi qu'une journalisation détaillée. Des modules d'attaque DFA sont disponibles pour les algorithmes de chiffrement de base. À l'aide de "l'assistant", les utilisateurs peuvent également créer un programme de perturbation personnalisé avec une API.

Caractéristiques clés

- Précision et synchronisation non parallèles et facilement reproductibles pour tout le matériel de glitching.

- Scénarios de conception d'attaques utilisant un système de commande puissant et un inspecteur IDE intégré.

- Options de configuration d'Inspector étendues pour les tests de basculement automatisés.

- Équipement laser pour le multi-glitching à l'arrière et à l'avant de la carte, conçu sur mesure pour les tests par la méthode de défaillance.

- Modules DFA pour la mise en œuvre d'algorithmes de chiffrement populaires, notamment RSA, AES et 3DES

- La mise à niveau vers un laser multipoint offre la possibilité d'affecter la puce à plusieurs endroits à la fois.

- La synchronisation spécifique à l'opération à l'aide du générateur de déclenchement icWaves peut empêcher les contre-mesures et éviter la perte d'échantillons.

Matériel informatique

Inspector FI peut être utilisé avec les composants matériels suivants pour mener des attaques:

- VC Glitcher avec amplificateur de défaut en option

- Station laser à diode avec mise à jour multipoint en option

- Oscilloscope compatible PicoScope 5203 ou IVI

Inspector FI avec générateur de défauts VC Glitcher, générateur de déclenchement icWaves, amplificateur Glitch et station laser

Inspector FI avec générateur de défauts VC Glitcher, générateur de déclenchement icWaves, amplificateur Glitch et station laserVC Glitcher génère le cœur de l'architecture de basculement du système Inspector. En utilisant la technologie FPGA ultra-rapide, des défauts de seulement deux nanosecondes peuvent être générés. Le matériel a une interface de programmation conviviale. Le programme de plantage créé par l'utilisateur est chargé dans le FPGA avant l'exécution du test. VC Glitcher comprend un circuit intégré pour introduire des pannes de tension et d'horloge, ainsi qu'une sortie de canal pour contrôler la station laser.

La station laser à diode se compose d'un ensemble spécial de lasers à diode haute puissance avec des optiques sur mesure, qui sont contrôlés rapidement et de manière flexible par le VC Glitcher. L'équipement élève les tests optiques à un nouveau niveau, offrant des défaillances multiples efficaces, une gestion précise de l'alimentation et une réponse rapide et prévisible pour les impulsions de commutation.

En mettant à jour la station laser à diodes vers la version multipoint, plusieurs zones peuvent être testées sur la puce en utilisant divers paramètres de synchronisation et de tension d'alimentation.

Déclenchement basé sur le signal à l'aide du générateur d'impulsions de déclenchement icWaves

La gigue d'horloge, les interruptions de processus aléatoires et les durées de processus dépendant des données nécessitent un basculement flexible et une collecte de données latérale. Le générateur Inspector icWaves génère une impulsion de déclenchement en réponse à la détection en temps réel des différences d'un modèle donné dans l'alimentation du microcircuit ou du signal EM. L'appareil comprend un filtre à bande étroite spécial pour assurer la détection de l'adaptation du modèle même avec un signal bruyant.

La trace de référence utilisée pour faire correspondre le modèle à l'intérieur du périphérique basé sur FPGA peut être modifiée à l'aide des fonctions de traitement du signal Inspector. Une carte à puce qui détecte un dysfonctionnement peut déclencher un mécanisme de sécurité pour supprimer des données sensibles ou bloquer la carte. Le composant icWaves peut également être utilisé pour déclencher un arrêt de la carte chaque fois que la consommation électrique ou le profil EM s'écarte du fonctionnement standard.

Station laser Station laser (LS) avec accès multipoint,

Station laser Station laser (LS) avec accès multipoint,

avec microscope et table de coordonnéesEnvironnement de développement intégré (IDE)

L'environnement de développement Inspector est conçu pour offrir une flexibilité maximale à l'utilisateur utilisant SCA et FI pour n'importe quel usage.

- API ouverte: simplifie l'implémentation de nouveaux modules

- Code source: chaque module est livré avec son propre code source, de sorte que les modules peuvent être adaptés aux souhaits de l'utilisateur ou utilisés comme base pour créer de nouveaux modules

Inspecteur fi

Inspecteur fiInspector combine les techniques de basculement et d'analyse des canaux latéraux dans un package hautes performances.

Un exemple d'analyse de comportement de défaillance:

La zone d'attaque par les canaux secondaires se développe rapidement et de nouveaux résultats de recherche sont publiés chaque année, deviennent bien connus ou rendent obligatoire la certification des systèmes et des normes. Inspector permet aux utilisateurs de se tenir au courant des nouveaux développements et des mises à jour logicielles régulières qui implémentent de nouvelles méthodes.