Dans les nouvelles versions de Chrome 77 et Firefox 70 (à paraître le 22 octobre), les certificats EV avec vérification étendue ont

perdu leur place habituelle dans la barre d'adresse . Maintenant, à première vue, ils ne sont pas différents des certificats DV ordinaires qui valident un domaine. Des informations supplémentaires sur l'entreprise ne sont divulguées qu'en appuyant sur l'icône de verrouillage, mais pas dans la barre d'adresse.

Voici à quoi ressemblent les informations du certificat SSL SSL dans Firefox 70

Voici à quoi ressemblent les informations du certificat SSL SSL dans Firefox 70Les critiques de l'industrie

se réjouissent de l'arrêt du "commerce aérien" . Mais les bureaux d'enregistrement eux-mêmes pensent qu'EV SSL est trop tôt pour être enterré.

Certificats de validation avancés

Certificat de validation étendu (Extended Validation, EV) - Type de certificat HTTPS dans lequel une autorité de certification effectue une vérification supplémentaire d'un propriétaire de domaine en liant le domaine à une entité juridique. La procédure elle-même peut prendre jusqu'à deux semaines. Semblable aux normes bancaires de

Know Your Client , l'adresse et le numéro de téléphone de l'entreprise sont vérifiés. Ces informations sont ensuite intégrées dans le certificat et vérifiées par une signature numérique de l'autorité de certification.

CN = www.bankofamerica.com

NUMÉRO DE SÉRIE = 2927442

2.5.4.15 = Organisation privée

O = Bank of America Corporation

1.3.6.1.4.1.311.60.2.1.2 = Delaware

1.3.6.1.4.1.311.60.2.1.3 = US

L = Chicago

S = illinois

C = US

Les certificats DV ordinaires confirment simplement que le propriétaire contrôle le domaine spécifié dans le certificat. Dans le même temps, l'autorité de certification n'a aucun indice qui possède le domaine et ne peut pas le contacter:

CN = whoami.com

Il s'agit en fait de certificats anonymes, utiles uniquement pour chiffrer le trafic via HTTPS. Ils n'indiquent en aucun cas la sécurité du site: n'importe qui peut obtenir un tel certificat via une procédure automatisée.

Auparavant, la plupart des navigateurs affichaient le nom de l'entité juridique et de la juridiction directement dans la barre d'adresse, à côté de l'URL, comme indiqué dans l'illustration ci-dessous.

Interface utilisateur précédente pour afficher les certificats EV dans les navigateurs Firefox, Safari et ChromeSafari a été le premier à abandonner cette pratique. Il a cessé d'afficher le nom de l'entité juridique, et en présence d'un certificat EV, le domaine devient tout simplement vert. L'interface Chrome a ensuite changé.

Chrome 76

Chrome 76 Chrome 77

Chrome 77Le 22 octobre 2019, la version finale de Firefox 70 est prévue avec le même changement.

Firefox 69

Firefox 69 Firefox 70

Firefox 70Il convient de noter que les

directives du CA / Browser Forum for EV (Section 2) indiquent spécifiquement que le principal objectif des certificats EV est d'informer les utilisateurs de l'identification légale de l'entreprise avec laquelle ils interagissent via le site Web. L'objectif secondaire est de lutter contre le phishing et d'autres types d'activités malveillantes sur le Web.

Pourquoi les navigateurs ont supprimé l'indicateur EV SSL

La raison principale est le désir des développeurs d'optimiser l'interface du navigateur, car la longue barre d'adresse ne tient pas sur les écrans des appareils mobiles. Cependant, ils ne pouvaient sacrifier la sécurité pour plus de commodité. Google a lancé une étude spéciale, sur la base de laquelle il a conclu que le rejet de l'EV ne réduit toujours

pas la sécurité. Cette étude a allumé un feu vert avant de changer l'interface utilisateur, ce qui était requis par les développeurs d'interfaces pour la commodité de l'utilisateur.

Il s'agit d'une

étude réalisée par des experts en conception d'interface et en sécurité de Google (groupe Chrome Security UX). Ils ont conclu que "EV UI ne fournit pas correctement la protection des utilisateurs."

Google note que «le badge EV occupe un espace d'écran précieux, peut afficher de faux noms de société dans l'interface utilisateur et empêche Chrome de se diriger vers une indication neutre plutôt que positive de connexions sécurisées». Selon la logique des experts de Chrome Security UX, une ligne avec un certificat EV est une indication positive de TLS, tandis qu'une indication neutre est plus efficace en termes d'impact sur les utilisateurs. Par conséquent, à l'avenir, les sites avec HTTPS seront privés de l'icône de "verrouillage" et pour les sites sans HTTPS, un avertissement de sécurité sera affiché. Cela encouragera tous les sites à installer des certificats SSL.

Une étude de Google a noté les faiblesses des certificats EV:

- EV ne garantit pas que l'entreprise vérifiée ne viole pas la loi, mène une entreprise honnête, qu'elle est vraiment sûre et digne de confiance.

- Les VE ne protègent pas contre le phishing car les utilisateurs ne les regardent pas. En particulier, ils ne font pas attention au code de pays de l'entreprise pour laquelle le certificat EV est enregistré, qui peut être utilisé pour la fraude.

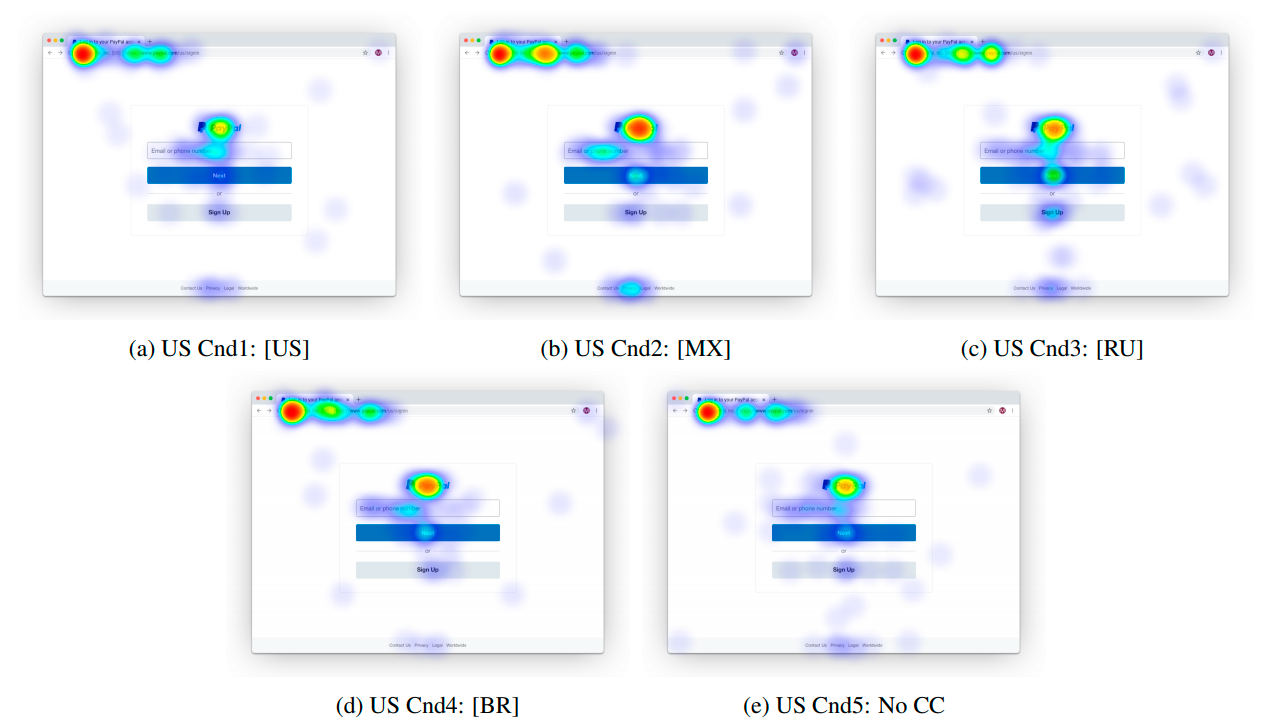

Carte thermique de la répartition de l'attention des utilisateurs de Chrome lors de la démonstration de certificats EV avec différentes juridictions, à partir d'une étude du groupe Chrome Security UX

- Les attaquants peuvent obtenir un certificat EV pour une entreprise portant un nom similaire.

- Le nom légal de l'entreprise est parfois trompeur et ne coïncide pas avec le nom du site. Par exemple, le service de finances personnelles mint.com possède un certificat EV délivré par Intuit Inc.

Ce qui donne une vérification prolongée

Le Conseil de sécurité de l'AC considère comme une erreur de supprimer EV de la barre d'adresse. Une organisation qui rassemble un certain nombre d'autorités de certification de premier plan

apporte les raisons suivantes:

1. Seul un certificat EV peut confirmer qu'un site appartient à une entreprise spécifique . Il n'est pas possible de protéger les données utilisateur confidentielles si nous ne savons pas quelle entreprise est propriétaire du domaine.

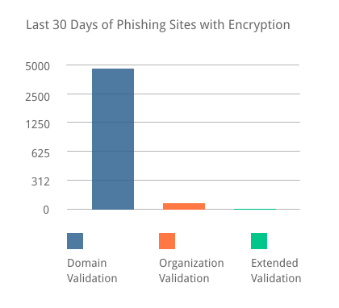

2. Protection contre le phishing . Des études montrent que les attaquants utilisent activement les certificats DV, en les commandant par milliers gratuitement via une procédure anonyme anonyme.

En conséquence, le phishing est passé massivement aux certificats DV. Le FBI a déjà

émis un avertissement selon lequel les utilisateurs ne devraient pas faire confiance à l'icône de verrouillage HTTPS ou à l'indicateur vert dans le navigateur , car la

moitié des sites de phishing affichent un tel indicateur .

Dans le même temps, l'obtention d'un certificat EV est difficile pour les fraudeurs.

Voici les résultats d'une étude de 3494 sites de phishing avec certificats SSL en février 2019:

- EV: 0 sites de phishing (0%)

- OV: 145 sites de phishing (4,15%), principalement des certificats CDN multi-SAN multi-domaines comme Cloudflare

- DV: 3349 sites de phishing (95,85%)

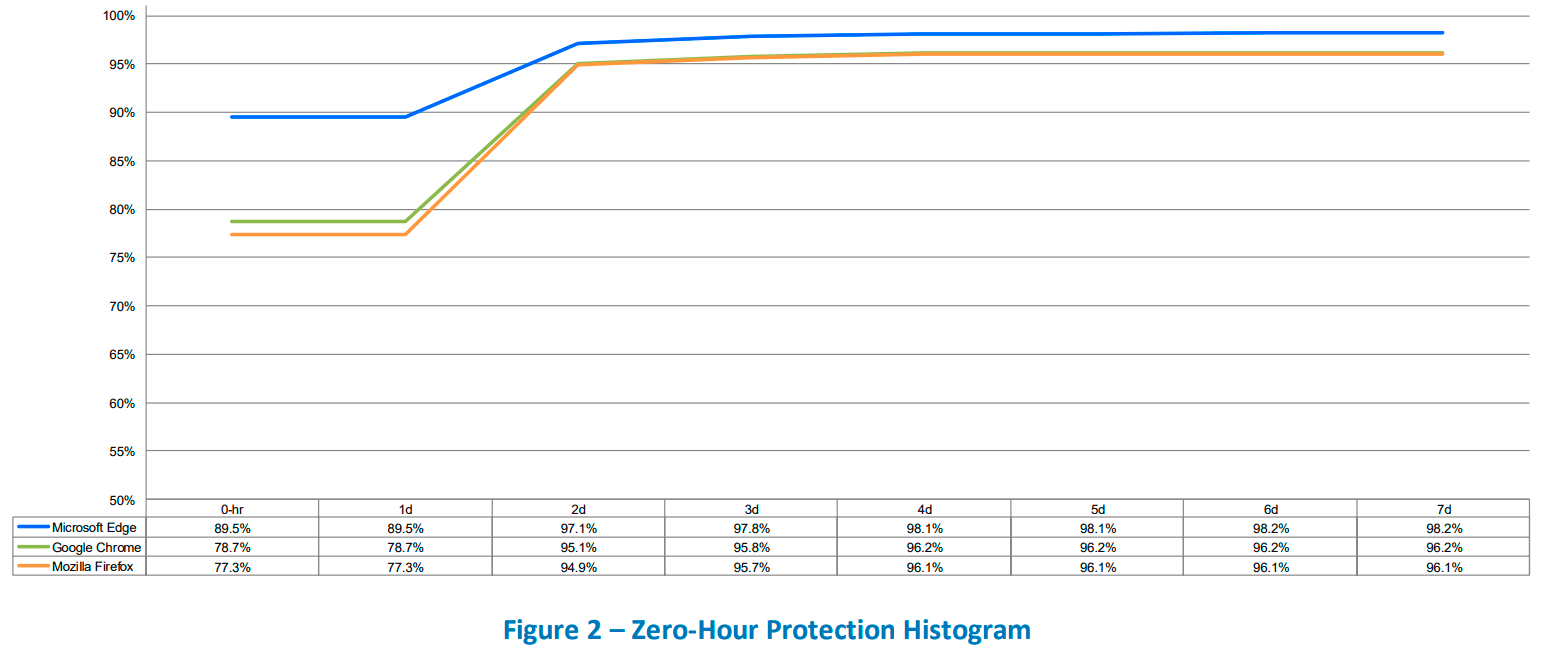

Les filtres antiphishing du navigateur ne peuvent pas faire face à la menace. Une étude NSS Labs d'octobre 2018 a montré que la navigation sécurisée de Google

ne reconnaît dès le départ

que 79% des sites de phishing . Ce pourcentage passe à 95% en deux jours, mais à ce moment-là, la plupart de ces sites cessent de fonctionner, ayant terminé leur tâche.

3. Le CA Security Council considère la thèse de Google selon laquelle il est possible de refuser l'indicateur EV

3. Le CA Security Council considère la thèse de Google selon laquelle il est possible de refuser l'indicateur EV au motif que les utilisateurs ne le perçoivent pas comme un indicateur de sécurité positif

comme une erreur . Premièrement, les utilisateurs plus qualifiés connaissent toujours la différence entre les types de certificats. Deuxièmement, il serait utile de faire des efforts pour informer les utilisateurs moins qualifiés qui ne comprennent pas les différences entre DV et EV. Troisièmement, la perception de l'utilisateur dépend du contexte: les gens

ne remarquent pas des mesures aussi simples qu'une ceinture de sécurité dans une voiture dans des conditions de confort ordinaires, mais ce n'est pas une raison pour refuser les ceintures de sécurité.

4. Il ne suffit pas de se fier uniquement aux URL de phishing. Même une étude Google note que les utilisateurs ont du mal à analyser les URL et ne remarquent souvent pas les erreurs et les fautes de frappe sur les sites de phishing. Dans le même temps, l'indicateur EV ne nécessite pas d'analyse d'URL.

Le Conseil de sécurité de l'AC estime que les lacunes des certificats EV actuels sont une excuse pour travailler à leur amélioration, et non un motif de refus. Les statistiques montrent que le certificat EV élimine le mieux les sites de phishing. Pour l'utiliser efficacement, les navigateurs devraient s'entendre sur un

affichage standard , a déclaré le Conseil de sécurité, citant à nouveau une analogie du monde automobile: si le panneau Stop est différent d'un pays à l'autre et d'un état à l'autre, et que les conducteurs ne comprennent pas sa signification, alors ce n'est pas une raison. enlever les panneaux d'arrêt de toutes les routes car ils sont inefficaces.

Malgré les changements visuels dans les navigateurs, EV reste un indicateur de sécurité fiable. Il confirme toujours la validité de l'entité juridique, tout à l'heure cette information a déménagé ailleurs. Les utilisateurs devront cliquer sur l'icône de verrouillage pour voir ces informations.

Les rumeurs sur la mort des certificats EV étaient donc prématurées. Il est probable que les experts en sécurité et les concepteurs comprendront le problème et ajusteront les interfaces. Maintenant, ce problème est en cours de discussion avec les développeurs de navigateurs.