Une équipe de scientifiques de la Georgia State University of Technology a

publié le concept d'un nouvel outil de contournement de verrouillage. Le projet s'appelle Collage, et son concept implique l'utilisation de ce que l'on appelle le contenu généré par l'utilisateur. Nous présentons à votre attention les principaux points de ce travail.

Présentation

Dans le monde moderne, le blocage d'Internet est depuis longtemps devenu chose courante. La censure n'est pas seulement introduite par des régimes autoritaires, sous une forme ou une autre des restrictions à la liberté d'expression existent même dans des pays démocratiques comme la Grande-Bretagne, l'Australie ou la Corée du Sud.

Parallèlement à l'extension de la censure, des systèmes de contournement de blocs se développent également. La plupart des outils de censure qui existent aujourd'hui impliquent l'utilisation de procurations, mais il est souvent facile pour le censeur de les détecter et de les bloquer. Pour les censeurs avancés, ce n'est pas difficile - par exemple, en Chine, ils bloquent effectivement Tor.

Dans cette étude, des scientifiques de l'Université de Géorgie ont tenté de décrire une méthode de contournement des verrous qui ne repose pas sur un ou plusieurs mandataires, mais implique un lancement massif de sites qui hébergent du contenu généré par les utilisateurs.

Concept: Projet de collage

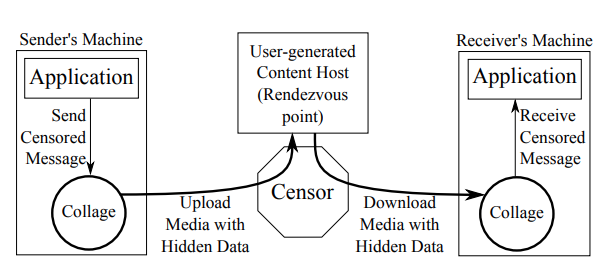

L'essence de l'idée est d'utiliser le contenu généré par l'utilisateur comme un déguisement pour le trafic Internet. Collage utilise des sites existants pour héberger du contenu généré par les utilisateurs (plateformes de blogs, réseaux sociaux, etc.) qui cache des messages cryptés.

Pour la censure, il est beaucoup plus difficile de trouver et de bloquer du contenu caché dans des photos, du texte et des vidéos sur Internet que de trouver et de bloquer un proxy spécifique.

Considérations pour les activités de censure

On suppose que la censure ne prévoit pas de bloquer complètement Internet, certaines connexions sont considérées comme autorisées. Cependant, la capacité de surveiller, d'analyser, de bloquer ou de modifier certaines parties du trafic est importante pour lui.

De plus, les développeurs du système pensaient que la censure avait suffisamment de ressources pour organiser le fer à repasser pour surveiller le trafic sur un grand nombre de sections du réseau.

Dans le même temps, les objectifs de la censure peuvent changer. L'un d'eux est la poursuite d'utilisateurs spécifiques, dans ce but, la détection de modèles de comportement basés sur le trafic est utilisée. Une autre tâche consiste à bloquer un contenu spécifique, afin de le résoudre, la censure peut même déformer le trafic afin que le contenu interdit ne s'ouvre tout simplement pas par le navigateur.

Comment ça marche

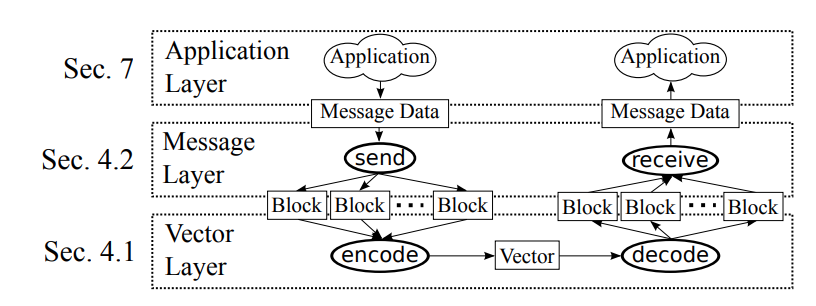

Le système de collage se compose de trois niveaux: vecteur, niveau de message et niveau d'application.

Modèle de collage à trois niveaux. Les opérations sont représentées en ovales, les données intermédiaires en rectangles.

Au niveau vectoriel, un «contenu de masquage» est créé dans lequel le message est écrit. Par exemple, il peut s'agir d'une vidéo avec un message crypté, et dans ce cas, la vidéo YouTube sera un vecteur. Le deuxième niveau est responsable de la description du protocole d'envoi et de réception des messages. Surtout, vous pouvez ajouter un nombre illimité d'applications.

Pour un échange de données réussi, l'expéditeur et le destinataire des informations doivent effectuer la procédure de rendez-vous. Pour ce faire, chacun d'eux exécute une certaine séquence d'actions. Par exemple, l'expéditeur peut générer une séquence de demandes HTTP qui sont déchiffrées comme «télécharger une photo avec la balise« flowers »sur l'hébergement Flickr, et le destinataire doit envoyer une demande« trouver la photo avec la balise «flowers» sur Flickr et télécharger les 50 premières d'entre elles. »

L'implémentation finale de Collage est une bibliothèque Python avec 650 lignes de code. Il décrit la logique au niveau des messages, y compris la base de données des travaux, l'encodage et le décodage vectoriels. Pour terminer les tâches, l'outil d'automatisation de navigateur populaire Selenium est utilisé. L'application visite les sites Web, effectue les tâches nécessaires et télécharge les vecteurs.

Autres articles sur l'utilisation des procurations des résidents pour les entreprises: