Salut, Khabravchany.

Pour ceux qui ne connaissent pas, plus récemment, Ricardo a commencé un nouveau cours, dédié à l'inversion et à l'exploitation. Il s'agit d'une continuation du cours de l'auteur original précédent, qui s'est terminé au chapitre

67 . J'ai tout de suite appris le cours, car Ricardo m'a inscrit à sa newsletter CrackLatinos. Après que la nouvelle soit apparue, j'ai immédiatement couru à la recherche d'un papa avec une traduction en anglais et j'étais très heureux quand je l'ai trouvé là-bas. Un homme sous le surnom de

Fare9 a essayé la traduction anglaise, pour laquelle il a été honoré et félicité. Je veux également dire bonjour et remercier Ilfak Gilfanov pour son merveilleux outil utilisé dans tous les pays. Devant lui, je retire mon chapeau et m'incline profondément.

Nous allons commencer un nouveau cours, qui sera consacré à l'exploitation et à l'inversion de WINDOWS à l'aide d'outils gratuits et qui peut être obtenu gratuitement sur Internet. (IDA FREE, RADARE, WINDBG, X64DBG, GHIDRA, etc.)

Nous n'utiliserons aucun outil payant. L'idée du cours n'est pas de créer une compétition entre différents outils, mais d'apprendre à les utiliser. Dans mon cas, nous apprendrons à utiliser RADARE et GHIDRA, qui sont des outils que je n'utilise pas quotidiennement, et donc j'essaierai de les utiliser comme je peux, à condition que je ne sois pas du tout un expert de ces deux outils. Par conséquent, si quelqu'un voit une erreur ou la meilleure façon de les utiliser, ce serait bien si vous m'en faites part afin que je corrige mes erreurs et que j'apprenne quelque chose de nouveau.

Ce cours commence par l'installation d'outils, puis une petite théorie des vulnérabilités, puis des exemples d'exploitation très simples qui augmentent en complexité à mesure que vous apprenez. Dans ce cours, il n'y aura pas d'introduction aux instructions de montage. Tout cela est dans le cours précédent REVERSING CON IDA PRO, ainsi que dans d'autres cours précédents et sur de nombreux sites Internet. Ici, nous irons directement à l'opération et à l'inversion. Tous ceux qui doutent des instructions de montage peuvent se référer aux cours précédents pour clarifier ces doutes.

Pour créer mon environnement de travail, la première chose que vous devez faire est d'installer les outils.

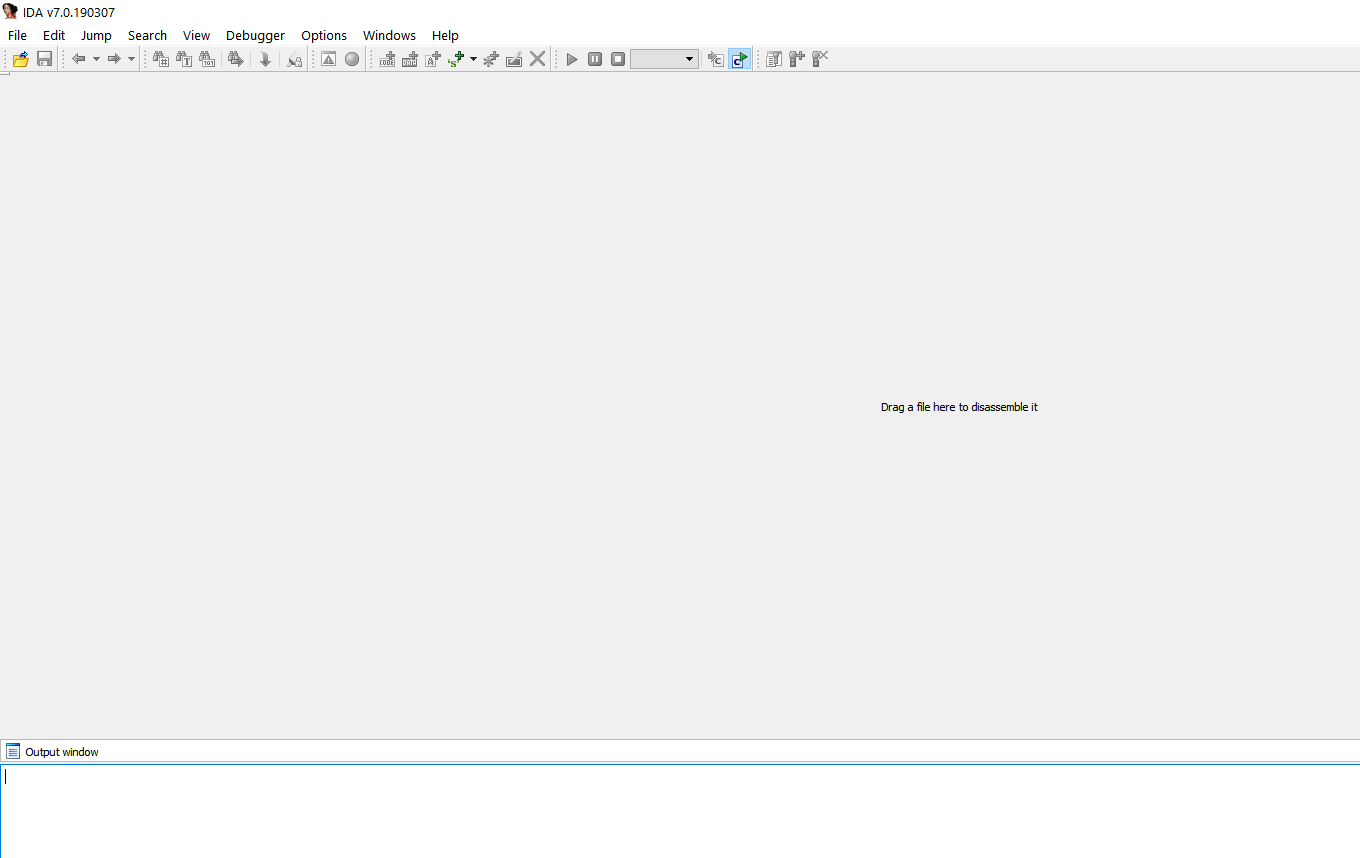

INSTALLER IDA GRATUIT

Pour télécharger IDA FREE, vous pouvez suivre ce lien:

https://www.hex-rays.com/products/ida/support/download_freeware.shtml

De là, vous devez télécharger le fichier IDAFREE70_WINDOWS, et l'installation elle-même est très simple. Suivez simplement les instructions du programme d'installation et l'icône IDA FREE apparaîtra rapidement sur votre ordinateur.

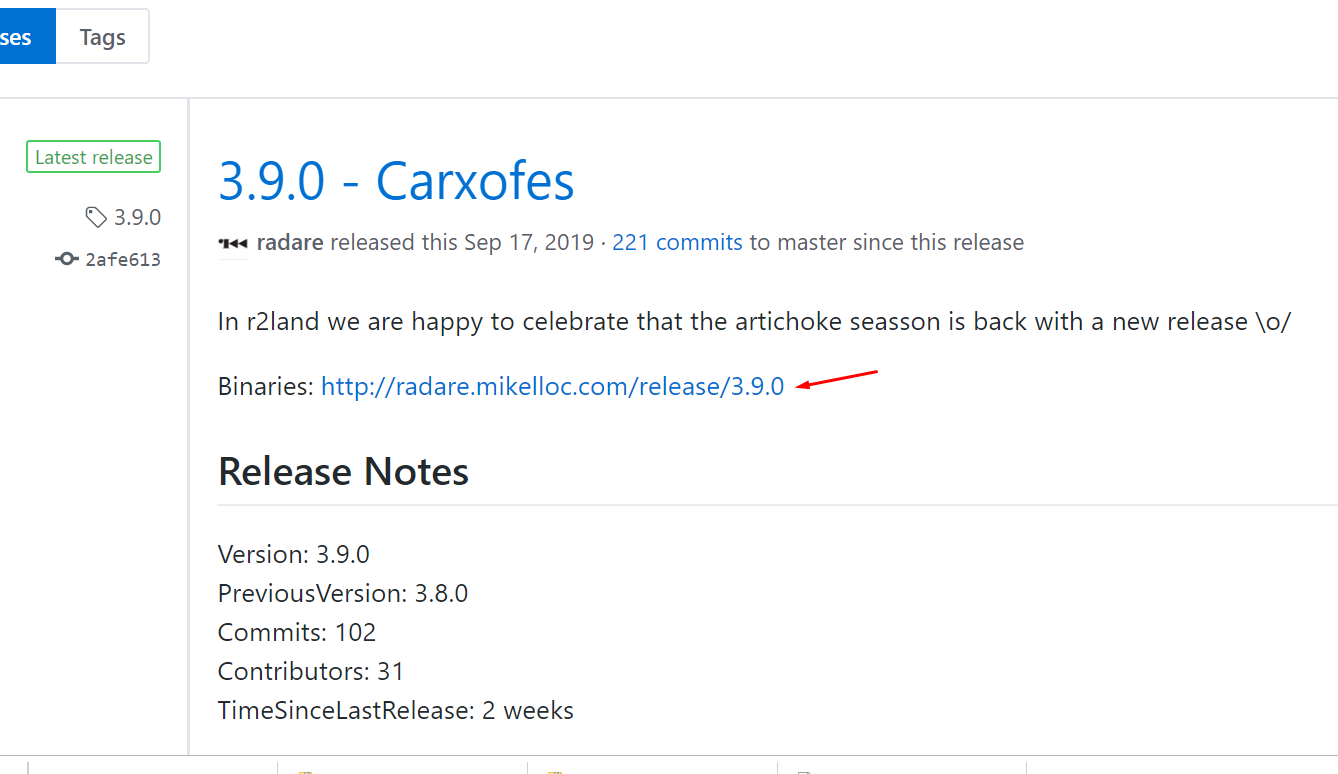

INSTALLATION RADARE

L'étape suivante consiste à installer RADARE2.

Il vous suffit de vous rendre sur la page du projet:

https://github.com/radareorg/radare2/releasesIci, nous devons trouver la dernière version.

Il s'agit actuellement de la version 3.9.0. À l'avenir, une nouvelle version sera disponible ici. Quelle que soit la version actuellement sur le site, nous devons télécharger le programme d'installation pour la dernière version de WINDOWS.

L'installation est également très simple. Ajoutez simplement le chemin d'accès aux variables d'environnement sur lesquelles il a été défini.

Ici, ajoutez les lignes suivantes à la variable d'environnement PATH:

C:\Users\<nombre_de_usuario>\AppData\Local\Programs\radare2

C:\Users\<nombre_de_usuario>\AppData\Local\Programs\radare2\bin

L'idée est que sur la ligne de commande (CMD), nous pouvons entrer RADARE2 et l'exécuter.

INSTALLATION DE GHIDRA

L'installation de GHIDRA est également très simple. Il vous suffit de vous rendre sur la page du projet.

https://ghidra-sre.org/

Ici, vous devez télécharger l'archive ZIP. Dans mon cas, il s'appelait GHIDRA_9.1-BETA_DEV_20190923.ZIP, et je le déballe, par exemple, sur le bureau. Je crée une machine virtuelle VMWARE sans connexion Internet, que je n'utiliserai que pour GHIDRA. Je ne fais pas confiance à la NSA (quelle chose paranoïaque, environ Yashi), donc il vaut mieux travailler comme ça.

Après le déballage, vous devez installer JAVA. Vous pouvez le télécharger via la page ORACLE ou depuis d'autres sites. Dans mon cas, je dois télécharger ce programme d'installation et, une fois l'installation terminée, ajouter le chemin d'accès à l'emplacement JAVA BIN, aux variables d'environnement.

La version 11 sur la page GHIDRA indique qu'elle est la plus appropriée.

Ceux qui ont déjà joué avec GHIDRA disent également que la version OPENJDK 11 lui convient le mieux.

https://adoptopenjdk.net/releases.html?variant=openjdk11&jvmVariant=hotspot

Après avoir chargé le programme d'installation, vous avez la possibilité d'ajouter le chemin d'accès au fichier binaire JAVA.EXE via la variable d'environnement PATH.

Après avoir terminé l'installation de JAVA, vous pouvez démarrer GHIDRA.

Exécutez simplement ce surnom BAT et GHIDRA commencera le chargement.

Bon. Presque tout est prêt pour nous.

INSTALLER X64DBG

De nouveaux instantanés pour ce débogueur sortent presque quotidiennement.

https://sourceforge.net/projects/x64dbg/files/snapshots/Bien sûr, nous devons télécharger la dernière version pour le moment.

Dans mon cas, il s'agit d'un instantané appelé SNAPSHOT_2019-10-14_00-57.ZIP

Dès que nous avons déballé l'archive, vous devez aller dans le dossier RELEASE.

Lorsqu'il est lancé en tant qu'administrateur, un lanceur apparaîtra pour nous, afin que nous puissions choisir la version 32 bits ou 64 bits du débogueur, selon ce dont nous avons besoin.

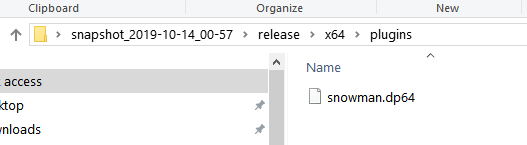

Nous pouvons télécharger le plugin SNOWMAN pour la décompilation, car IDA FREE ne vient pas avec le plugin de décompilation et l'ajoute au dossier des plugins.

https://github.com/x64dbg/snowman/releases/tag/plugin-v1

https://github.com/x64dbg/snowman/releases/tag/plugin-v1La version 32 bits du plug-in doit être copiée dans le dossier des plug-ins pour la version 32 bits du débogueur et la même chose pour la version 64 bits du plug-in.

INSTALLER WINDBG

Si vous utilisez WINDOWS 10, installez le débogueur WINDBG via le magasin MICROSOFT. Recherchez simplement le mot-clé WINDBG et installez-le à partir de là.

WINDBG PREVIEW, qui est la dernière version, sera automatiquement installé à partir du magasin. Si vous utilisez WINDOWS 7, vous devrez installer une version antérieure de WINDBG.

https://drive.google.com/open?id=1UEPBecOoir-nhyRK-RHOAhRq05ZtlW1yIl existe plusieurs versions différentes, très anciennes et peu nombreuses.

Ce sont les dernières versions des débogueurs pour WINDOWS 7 que j'ai. S'ils ne vous conviennent pas, il existe des versions précédentes dans le dossier OLD VERSIONS.

L'étape suivante consiste à configurer les caractères pour WINDBG, à créer un dossier appelé SYMBOLS sur le lecteur C: \, puis à accéder aux variables d'environnement et à ajouter la variable _NT_SYMBOL_PATH.

Cette variable doit recevoir la valeur suivante:

SRV*c:\symbols*http://msdl.microsoft.com/download/symbolsAprès cela, nous installerons WINDBG PREVIEW.

Vous pouvez ensuite installer une sorte d'éditeur hexadécimal, tel que HxD, qui est gratuit.

https://mh-nexus.de/en/hxd/

INSTALLER PYTHON

Nous installerons le dernier PYTHON 3 pour pouvoir créer des exploits pour chaque exercice.

https://www.python.org/downloads/

Il s'agit de la dernière version qui existe au moment où j'écris cette ligne. Je vais le télécharger.

PYTHON-3.8.0-AMD64.EXE

Pour ajouter le chemin d'accès au fichier exécutable PYTHON.EXE à la variable d'environnement PATH dans le programme d'installation, vous devez mettre une case à cocher et il le fera automatiquement pour vous.

Habituellement, le chemin ressemble à ceci:

C:\Users\XXXXX\AppData\Local\Programs\Python\Python38Le dossier PYTHON38 sera nommé différemment selon la version.

Nous en avons besoin pour exécuter PYTHON à partir de la ligne de commande.

INSTALLATION DE LA COMMUNAUTÉ PYCHARM

https://www.jetbrains.com/pycharm/download/

Dans mon cas, PYCHARM-COMMUNITY-2019.2.3.EXE est la dernière version. Pour vous, cela peut être différent.

Après l'installation, nous devons créer un projet.

Dans le menu RUN → DEBUG, vous pouvez voir l'interpréteur qui traitera nos commandes.

Toujours dans PARAMÈTRES, trouvez INTERPRETER PROJET et assurez-vous que PYTHON 3.8 ou celui que vous utilisez dans votre cas est détecté.

Ensuite, je crée le fichier PEPE.TXT, je le renomme en PEPE.PY et je le fais glisser dans l'éditeur:

J'écris un petit morceau de code, et je le lance en utilisant le bouton RUN, et l'interprète doit m'imprimer la valeur suivante - 2248.

PYCHARM devrait compléter automatiquement le texte. De plus, si nous sélectionnons avec la souris, par exemple, le mot OS, puis lorsque nous appuyons sur la touche CTRL, la bibliothèque os correspondante devrait s'ouvrir.

Ceci conclut la première partie. Il est dédié à l'installation des outils que nous allons utiliser. La deuxième partie sera consacrée aux débordements de buffer, une petite théorie, et nous ferons les premiers exercices simples que nous prendrons ensemble, les autres je vous laisserai. N'oubliez pas non plus les devoirs que je vais vous laisser. La pratique est beaucoup plus importante que la théorie; sans elle, nulle part.

Rendez-vous dans la deuxième partie.

RICARDO NARVAH (WWW.RICARDONARVAJA.INFO)

18/10/2019

Vous pouvez vous procurer un beau PDF ici yasha.su/IDAFREE1.PDF