Le deuxième mois d'automne de cette année a été mouvementé pour les propriétaires d'appareils Android. Les analystes de Virus Web Doctor ont détecté de nombreux programmes malveillants dans l'annuaire Google Play, en particulier

Android.Click clicker Trojans, qui abonne les utilisateurs à des services payants. Parmi les menaces trouvées figuraient également des applications malveillantes de la famille

Android.Joker . Ils ont également souscrit des victimes à des services coûteux et ont pu exécuter du code arbitraire. De plus, nos experts ont identifié d'autres chevaux de Troie.

Menace mobile du mois

Début octobre, Doctor Web a informé les utilisateurs de plusieurs chevaux de Troie cliqueurs ajoutés à la base de données du virus Dr.Web comme Android.Click.322.origin , Android.Click.323.origin et Android.Click.324.origin . Ces applications malveillantes ont tranquillement chargé des sites Web où ils ont souscrit indépendamment leurs victimes à des services mobiles payants. Caractéristiques des chevaux de Troie:

- intégré dans des programmes inoffensifs;

- protégé par un emballeur commercial;

- se déguisent en SDK connus;

- attaquer les utilisateurs de certains pays.

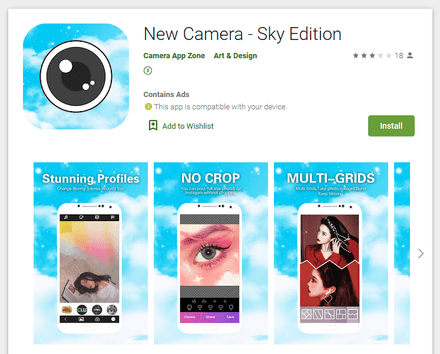

Tout au long du mois, nos analystes viraux ont détecté d'autres modifications de ces cliqueurs - par exemple, Android.Click .791 , Android.Click .800 , Android.Click .802 , Android.Click .808 , Android.Click .839 , Android.Click . 841 . Plus tard, des applications malveillantes similaires à celles-ci ont été trouvées, appelées Android.Click .329.origin , Android.Click .328.origin et Android.Click .844 . Ils ont également signé des victimes pour des services payants, mais d'autres auteurs de virus pourraient être leurs développeurs. Tous ces chevaux de Troie se cachaient dans des programmes apparemment inoffensifs - appareils photo, éditeurs de photos et collections de papiers peints.

Selon Dr.Web pour les produits antivirus Android

- Android.HiddenAds .472.origin - Cheval de Troie affichant des publicités intrusives.

- Android.RemoteCode .5564 - Une application malveillante qui télécharge et exécute du code arbitraire.

- Android.Backdoor .682.origin - Un cheval de Troie qui exécute des commandes malveillantes et leur permet de contrôler les appareils mobiles infectés.

- Android.DownLoader .677.origin - Téléchargeur pour d'autres logiciels malveillants.

- Android.Triada.465 .origin - Un cheval de Troie multifonctionnel qui effectue une variété d'actions malveillantes.

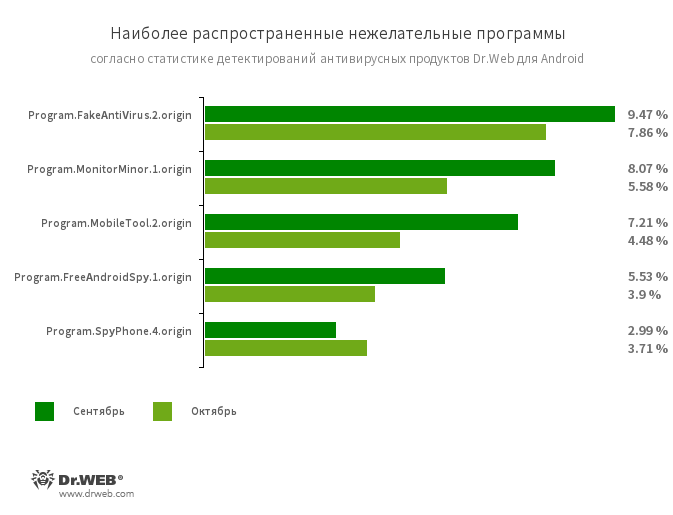

- Program.FakeAntiVirus .2.origin - Détection d'applications publicitaires qui simulent le fonctionnement d'un logiciel antivirus.

- Program.MonitorMinor .1.origin

- Program.MobileTool .2.origin

- Program.FreeAndroidSpy .1.origin

- Program.SpyPhone .4.origin - Programmes qui surveillent les propriétaires d'appareils Android et peuvent être utilisés pour le cyberespionnage.

- Tool.SilentInstaller .6.origin

- Tool.SilentInstaller .7.origin

- Tool.SilentInstaller .11.origin

- Tool.VirtualApk .1.origin - Plates-formes logicielles potentiellement dangereuses qui permettent aux applications d'exécuter des fichiers apk sans les installer.

- Tool.Rooter .3 - Un utilitaire conçu pour obtenir les privilèges root sur les appareils Android. Il peut être utilisé par des cybercriminels et des logiciels malveillants.

- Adware.Patacore .25 3

- Adware.Myteam.2.origin

- Adware.Toofan.1.origin

- Adware.Adpush.6547

- Adware.Altamob.1.origin

Chevaux de Troie sur Google Play

En plus des chevaux de Troie clicker, les analystes de Virus Web Doctor ont révélé de nombreuses nouvelles versions sur Google Play, ainsi que des modifications d'applications malveillantes déjà connues de la famille Android.Joker . Parmi eux, Android.Joker .6 , Android.Joker .7 , Android.Joker .8 , Android.Joker .9 , Android.Joker .12 , Android.Joker .18 et Android.Joker .20.origin . Ces chevaux de Troie téléchargent et lancent des modules malveillants supplémentaires, sont capables d'exécuter du code arbitraire et abonnent les utilisateurs à des services mobiles coûteux. Ils sont distribués sous couvert de programmes utiles et inoffensifs - collections d'images pour le bureau, caméras avec filtres artistiques, divers utilitaires, éditeurs de photos, jeux, messagers Internet et autres logiciels.

De plus, nos spécialistes ont découvert un autre cheval de Troie de logiciel publicitaire de la famille Android.HiddenAds , qui a reçu le nom Android.HiddenAds .477.origin . Les attaquants l'ont distribué sous le couvert d'un lecteur vidéo et d'une application qui fournit des informations sur les appels téléphoniques. Après le lancement, le cheval de Troie a caché son icône dans la liste des applications sur l'écran principal d'Android OS et a commencé à afficher des publicités ennuyeuses.

Des enregistrements pour détecter les chevaux de Troie Android.SmsSpy .10437 et Android.SmsSpy .10447 ont également été ajoutés à la base de données du virus Dr.Web. Ils se cachaient dans une collection d'images et une application d'appareil photo. Les deux logiciels malveillants ont intercepté le contenu des messages SMS entrants, tandis que Android.SmsSpy .10437 pourrait exécuter du code arbitraire téléchargé depuis le serveur de contrôle.

Pour protéger les appareils Android contre les programmes malveillants et indésirables, les utilisateurs doivent installer Dr.Web pour les produits antivirus Android.