... sinon votre appareil peut devenir un nœud de réseau de zombies pour DDoS.

Il y a quelques jours,

Habr et d'autres ressources ont annoncé que des serveurs MTProxy avaient attaqué le fournisseur de cloud iranien Arvan Cloud.

D'une part, la nouvelle n'est pas entièrement vraie. Mais d'un autre côté, l'approche ingénieuse des hackers m'a atteint!

Pendant longtemps, je ne pouvais pas comprendre dans quel but ils

publiaient des procurations gratuites . Après tout, il faut être un altruiste stupide pour partager votre connexion Internet pour le monde entier. Et en Russie, pour les actions de tiers via ce proxy, ils peuvent mettre le propriétaire du proxy, comme cela s'est produit avec le

créateur de Kate Mobile .

Dans ce cas, je ne considère pas les appareils cassés qui sont utilisés à l'insu du propriétaire.Il s'est avéré tout ingénieux - simple!

Comment ça marche

- Une organisation de hackers prend une commande de DDoS d'une ressource (le plus souvent un site).

- Un nom de domaine est créé dans lequel l'adresse IP du serveur réel est indiquée comme un enregistrement A dans le DNS. Dans ce cas, le TTL est réglé au minimum.

- Un serveur proxy est lancé sur ses serveurs (MTProxy, chaussettes, etc.)

- Le port proxy est le port cible sur le serveur attaqué.

- Ils publient des listes de leurs "gratuits" et attendent un ensemble de "clients" sur le proxy.

- Au bon moment, les pirates modifient un enregistrement A sur le nombre requis de leurs domaines, qui ont été distribués en tant que proxys, à l'adresse IP du serveur attaqué.

Les clients proxy commencent à essayer d'établir des connexions sur les ports spécifiés. Et cela se produit jusqu'à ce que le propriétaire de l'appareil remarque que le proxy est rompu.

Après une attaque, les pirates renvoient

un enregistrement de leurs domaines vers un véritable proxy.

Ainsi, une personne peut ne pas remarquer la «disparition» du mandataire et les clients conserveront la base «client» pour de nouvelles attaques.

Étant donné que dans la Fédération de Russie, le télégramme est utilisé par plus de 3 millions de personnes et d'appareils, alors lorsqu'ils se bloquent, tout le monde commence à utiliser des procurations. Combien d'appareils peuvent être redirigés pour les DDoS?

Même

SYN flood peut être bien fait.

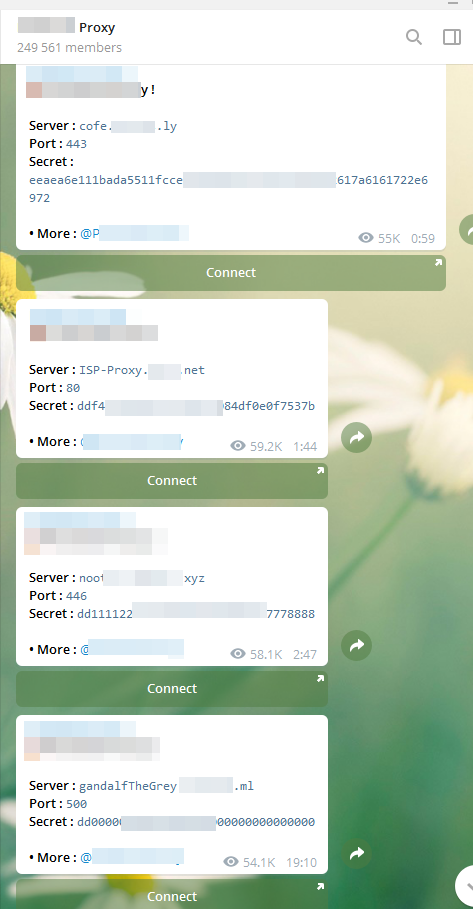

Il existe de nombreux groupes dans les télégrammes qui donnent des «procurations gratuites».

Et comme vous pouvez le voir, il y a beaucoup de freeloaders.

Même si une personne voyait que le proxy était cassé, il en sélectionnerait un nouveau sur le même canal de télégramme et resterait dans les rangs du botnet.

Quelles sont les fausses nouvelles?

MTProxy seul ne peut pas attaquer pour les raisons suivantes:

- Ce n'est pas économiquement viable. La signification des pirates pour "tirer" sur la source de l'attaque. Et leur nombre n'est pas suffisant pour mener une attaque DDoS complète.

- Durov n'est pas un imbécile d'utiliser MTProto à des fins aussi faibles. Même s'il existe des tâches cachées de ce protocole, elles ne seront pas utilisées pour attaquer un petit fournisseur.

Qui est à blâmer?

Les États (dans ce cas, l'Iran) tentent de contrôler la vie de leurs citoyens et de bloquer les ressources qui ne correspondent pas à leurs modèles de gestion.

Mais les citoyens essaient d'obtenir ce dont ils ont besoin et cherchent des moyens de contourner les interdictions. Et les pirates utilisent simplement les besoins naturels des gens à leurs propres fins.

Il s'avère que le gouvernement, en essayant de "resserrer les vis", a lui-même créé une arme contre lui-même et ses citoyens.

La seule façon d'arrêter d'utiliser le télégramme est de créer quelque chose qui sera plus cool et plus pratique que cela. Mais la tactique du gouvernement n'est que «d'interdire» et non de «créer mieux» ...

Par conséquent, avant d'utiliser un proxy gratuit, je recommande fortement de vérifier sa fiabilité! Ou achetez / créez votre propre personnel ...