Présentation

Lorsque vous commencez à créer un référentiel sur GitHub, l'une des premières choses à laquelle vous devez penser est la sécurité.

Dans le cas où vous créez votre propre référentiel GitHub ou contribuez souvent au référentiel, vous devez savoir si votre code contient des vulnérabilités. Des vulnérabilités dans les référentiels dans le passé ont causé des problèmes de sécurité. Cela a été souligné par le fait que deux des plus grandes fuites de données ces derniers temps -

Equifax et

Heartbleed SSL Exploit - ont commencé avec des vulnérabilités avec des composants open source correspondants qui pourraient être utilisés à l'avenir.

Dans cet article, nous examinerons et analyserons quatre outils distincts que vous pouvez utiliser pour identifier les vulnérabilités dans votre référentiel GitHub. Chacun de ces quatre outils a ses propres super-pouvoirs, mais chacun a ses faiblesses. Cet article vous aidera à choisir le bon outil pour votre projet open source.

Cet article a été traduit avec le soutien d'EDISON Software, qui donne des conseils pratiques aux juniors , conçoit des logiciels et écrit des savoirs traditionnels en russe et en anglais .

GuardRails est une application de sécurité freemium disponible sur

le marché de GitHub . GuardRails peut fournir une analyse de code statique ainsi que l'identification des dépendances vulnérables. Il écrit des commentaires dans le pool de demandes avec des vulnérabilités.

L'application elle-même analysera les nouvelles entrées dans le code utilisateur en temps réel, ce qui permet aux utilisateurs de prendre rapidement des mesures pour éliminer les vulnérabilités presque immédiatement après leur apparition. Cela permet de protéger le référentiel et le code contre les intrus. Concernant le pool de demandes, GuardRails rédigera des commentaires pour chaque demande lorsqu'il détecte un problème de sécurité, et avec les branches, ces informations seront affichées sur votre tableau de bord GuardRails.

Le principe directeur du service GuardRails est sa configuration complète et rapide, dans laquelle les utilisateurs peuvent intégrer GuardRails à tous leurs référentiels en quelques minutes. Vous pouvez également intégrer GuardRails à Slack afin que les notifications vous parviennent plus efficacement.

GuardRails prend actuellement en charge Python, Ruby, JavaScript, Solidity, Go, Java et PHP.

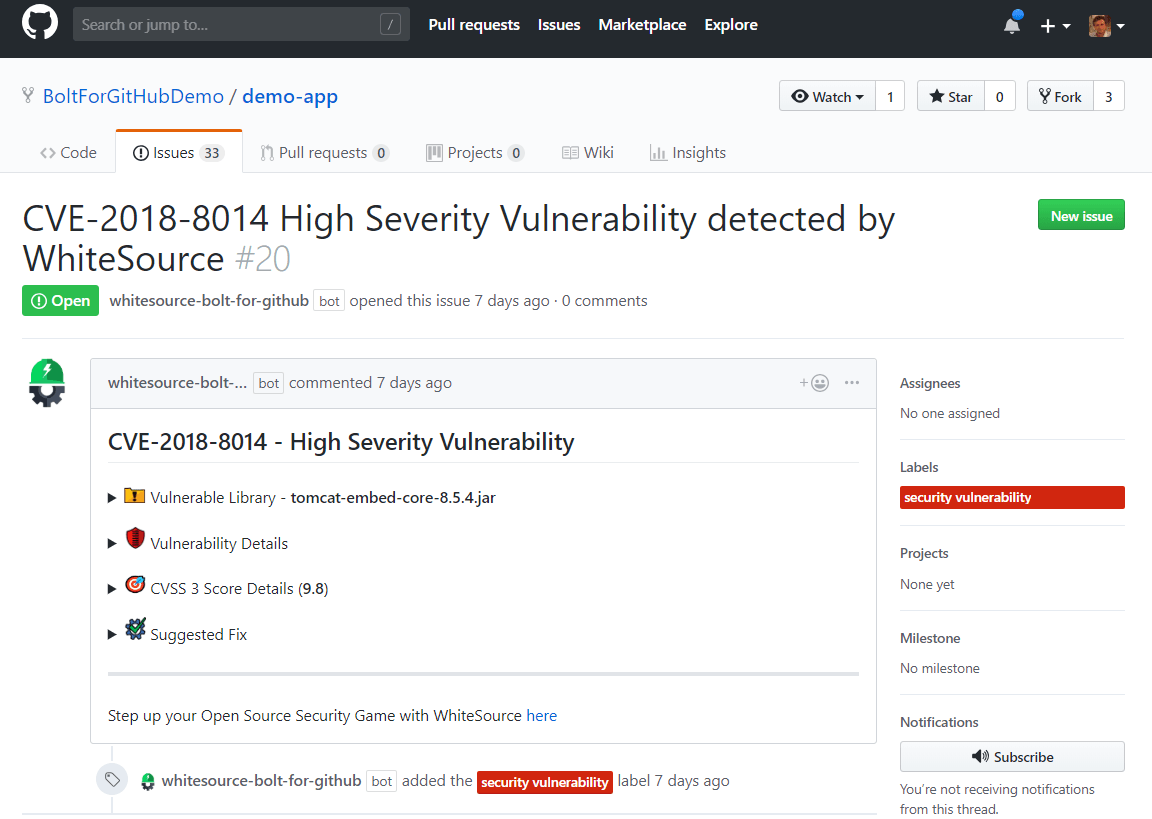

WhiteSource Bolt aide les utilisateurs de GitHub à créer des analyses de leurs référentiels, leur permettant d'identifier les vulnérabilités open source qui peuvent apparaître dans le code. Il est fourni par WhiteSource, un spécialiste dans le domaine de la sécurité, des licences et du reporting dans le domaine de l'open source. Ils opèrent sur le marché depuis 2011 et peuvent compter sur l'aide de plus de 2,1 millions de développeurs différents.

Leur service fonctionne de telle manière que chaque fois qu'une action push se produit, Bolt commence à analyser votre référentiel, puis crée un problème pour chaque vulnérabilité détectée. Cela créera également des problèmes pour les nouvelles vulnérabilités découvertes avec les composants de code open source existants. En outre, il peut empêcher les composants vulnérables d'entrer dans le code en annulant automatiquement un pool de demandes contenant des vulnérabilités.

Bolt fournit également à ses utilisateurs un accès à sa propre base de données de vulnérabilité WhiteSource, qui est vaste et considérée par beaucoup comme le marché de la sécurité open source le plus cher. Vous recevrez des informations sur les vulnérabilités détectées, y compris les données CVE et CVSS, les correctifs suggérés, les chemins d'accès aux composants vulnérables et les liens pour obtenir de l'aide.

Bolt prend actuellement en charge plus de 200 programmes différents, dont Java, Python, PHP, C #, C ++ et autres.

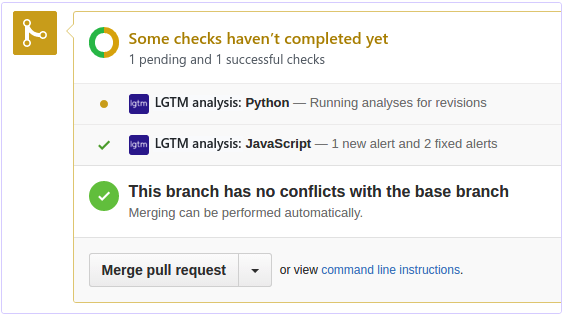

LGTM est une application de projet open source gratuite qui aide les utilisateurs à identifier les vulnérabilités potentielles dans leur code et les empêche également de se produire en premier lieu. En particulier, LGTM utilise les données collectées par une équipe de recherche en sécurité qui se concentre sur la recherche de vulnérabilités zero-day. Plus de 700 000 développeurs et plus de 135 000 projets open source ont bénéficié des services LGTM, et ce niveau d'expérience atteste de la qualité de leurs services. L'application LGTM GitHub est disponible sur le marché GitHub.

Lorsque vous travaillez dans votre référentiel, LGTM peut analyser automatiquement votre code, recherchant les vulnérabilités et CVE qui pourraient apparaître. Grâce à la grande communauté de développeurs et de chercheurs LGTM expérimentés, vous comprenez que les services qu'ils fournissent peuvent être très utiles à la sécurité de votre référentiel. Cela le rend encore plus facile que de maintenir un journal de requête et avec lui, vous pouvez détecter les vulnérabilités potentielles avant qu'elles n'entrent dans la base de code.

LGTM dispose actuellement d'un grand nombre de langages de programmation pris en charge, dont la prise en charge s'étend au C, C ++. COBOL, Python, Javascript et Java.

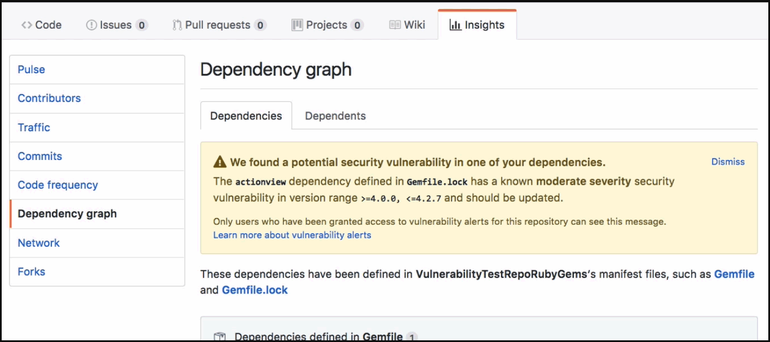

GitHub Security Alerts est un service gratuit fourni aux propriétaires et aux membres des référentiels GitHub avec des dépendances. En utilisant leur propre graphe de dépendances, les utilisateurs pourront voir quand il y a des vulnérabilités dans leurs dépendances et leur fournir des suggestions pour corriger ces vulnérabilités.

Lorsque GitHub vous informe d'une vulnérabilité potentielle, vous recevrez une mise à jour dans laquelle GitHub vous indiquera laquelle de vos dépendances doit être mise à jour. S'il existe une version sûre connue de la dépendance, GitHub en choisira une pour vous à l'aide de l'apprentissage automatique, et elle sera incluse dans la recommandation.

En ce qui concerne les informations sur chaque vulnérabilité, GitHub vous indique quelle vulnérabilité elle affecte, la gamme de versions qu'elle affecte, l'ID CVE et tous les correctifs proposés contenus dans la base de données de vulnérabilité.

Le service prend actuellement en charge JavaScript, Ruby et Python.

Lisez aussi le blog

Société EDISON:

20 bibliothèques pour

application iOS spectaculaire