Bienvenue dans le troisième article de notre cycle médico-légal Check Point de Check Point. Cette fois, nous considérerons

SandBlast Mobile . Les appareils mobiles font depuis longtemps partie de nos vies. Dans les smartphones, notre travail, nos loisirs, divertissement, données personnelles. Les attaquants le savent aussi. Selon le rapport Check Point pour 2019, les trois vecteurs d'attaque les plus courants pour les utilisateurs sont:

- Courriel (pièces jointes malveillantes, liens);

- Web (logiciel antivirus, phishing);

- Smartphones (applications malveillantes, faux réseaux WiFi, phishing).

Nous pouvons fermer les deux premiers vecteurs avec le

réseau SandBlast et l'

agent SandBlast déjà considérés. Les smartphones restent, dont les menaces sont de plus en plus présentes dans l'actualité. Pour protéger ce vecteur d'attaque, Check Point a une solution spécialisée -

SandBlast Mobile . Ci-dessous, nous examinons la criminalistique que nous pouvons obtenir lors des enquêtes sur les incidents sur les appareils mobiles.

Check Point SandBlast Mobile

Ce remède est apparu dans le portefeuille de Check Point relativement récemment. Le fonctionnement du système est extrêmement simple (probablement le plus simple de tous les produits CP). Toute la gestion s'effectue via un portail de services cloud. Là, vous ajoutez des appareils mobiles d'utilisateurs et vous pouvez suivre leur statut. SandBlast Mobile vous permet de résoudre les problèmes de sécurité suivants:

- Bloquer les attaques de 0 jour (en tant qu'applications ou fichiers);

- Protection contre le phishing dans n'importe quelle application mobile (que ce soit SMS ou Messenger);

- Protection contre les réseaux de botnet (empêcher la fuite de données personnelles ou d'entreprise);

- Bloquer l'accès des appareils infectés aux ressources de l'entreprise (si l'appareil est infecté ou ne respecte pas les politiques de sécurité, vous ne pourrez pas accéder aux applications de l'entreprise depuis votre smartphone);

- Bloquer l'accès aux sites malveillants.

Il y a un excellent webinaire sur ce produit d'Amir Aliyev (société Check Point):

Avec votre permission, je ne ferai pas de description détaillée des capacités de cet agent. Notre série d'articles porte sur la médecine légale. Mais peut-être que dans un proche avenir, nous lancerons un cours séparé sur SandBlast Mobile (le produit est très simple).

Un point important . SandBlast Mobile peut être utilisé

gratuitement pendant 30 jours pour 50 appareils . À mon avis, c'est une excellente occasion de vérifier la sécurité des appareils mobiles (par exemple, la gestion de l'entreprise). La procédure pour obtenir une démo est assez simple -

écrivez-nous ou faites une demande via le

formulaire en ligne .

Forensics SandBlast Mobile - Tableau de bord

Toutes les analyses d'activités malveillantes commencent par le tableau de bord principal sur le portail cloud SandBlast Mobile:

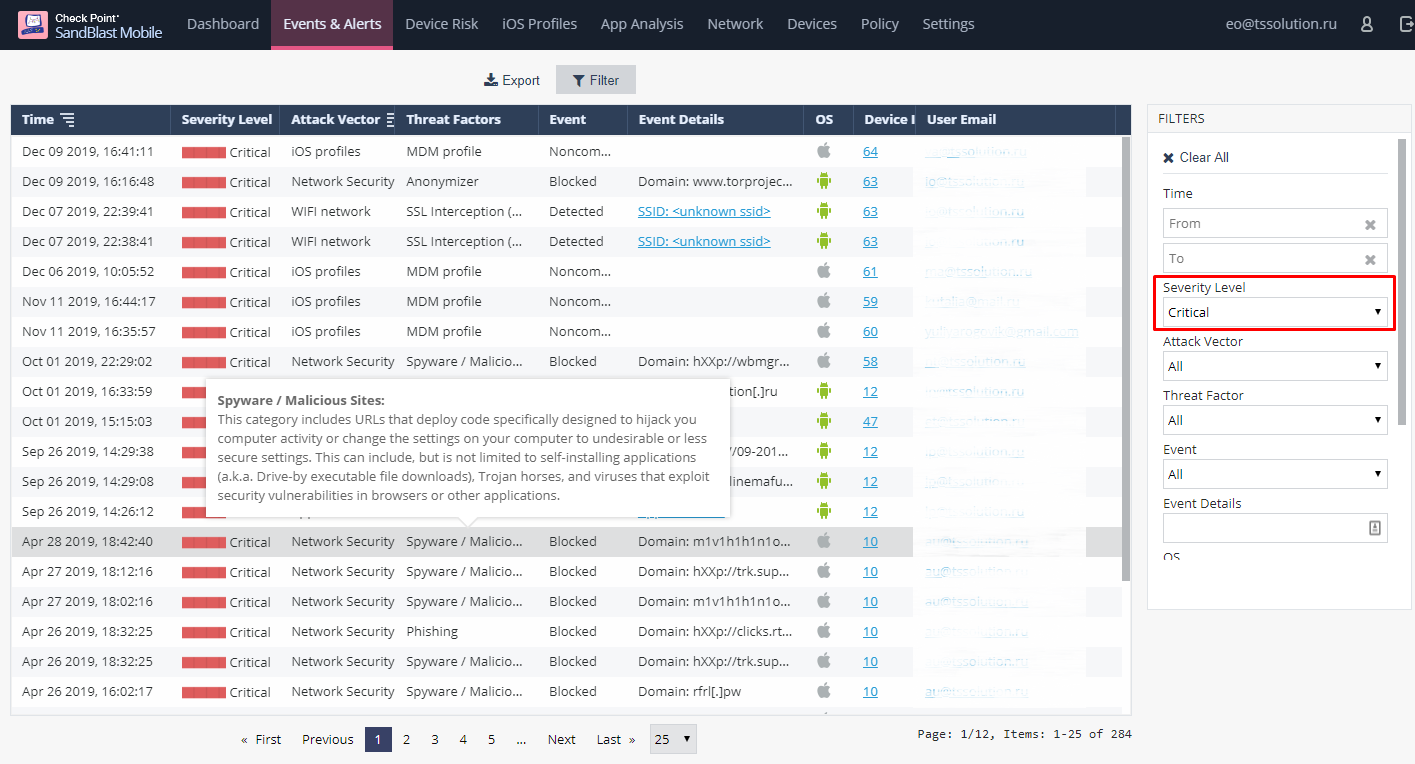

Ici, vous pouvez voir le nombre d'appareils actifs, les menaces, leur criticité, etc. Ensuite, nous pouvons accéder directement à la liste des événements (Événements et alertes) et les filtrer par niveau de gravité:

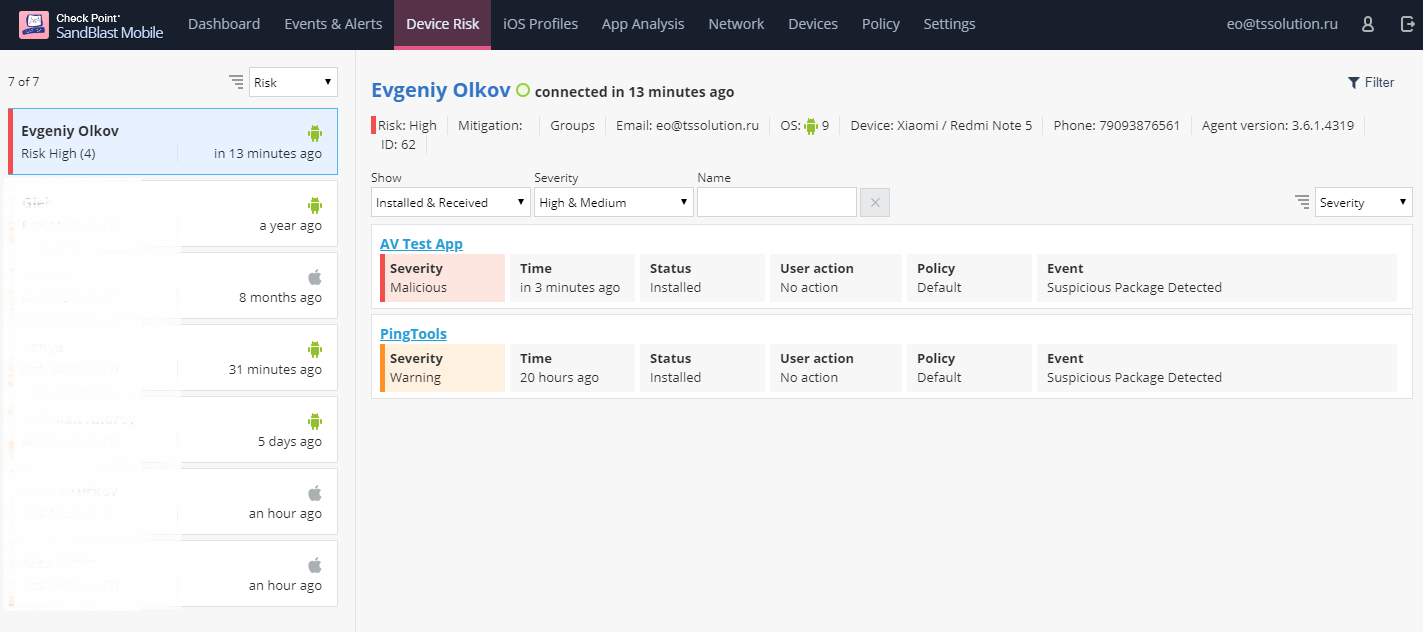

Nous verrons le vecteur d'attaque, son type, les détails de l'événement et en fait tous les utilisateurs (leurs appareils) impliqués dans cela. Si vous le souhaitez, vous pouvez filtrer les événements par un appareil spécifique (Device Risk) et vous familiariser avec toutes les menaces associées:

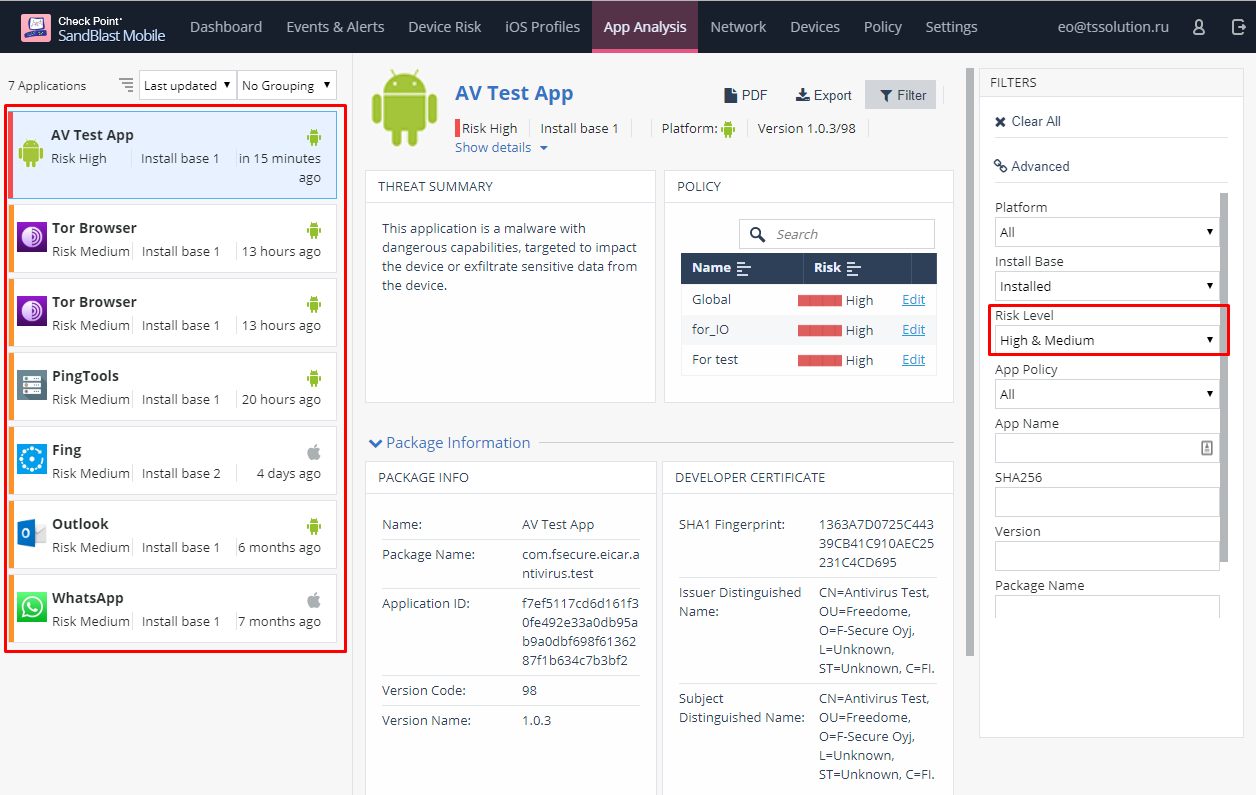

Peut-être la chose la plus intéressante pour un agent de sécurité est l'onglet "Analyse d'applications", où vous pouvez "planter" dans une application malveillante et voir ce que Check Point n'a pas aimé. Il existe un filtre «Risk Level» avec lequel nous pouvons voir toutes les applications dangereuses. Par exemple, nous pouvons considérer le virus de test

AV Test AP :

Ici, vous pouvez voir le verdict général sur l'application, les informations de base sur le fabricant, le hachage du montant, etc. Pas très intéressant. Regardons une autre application «virale» -

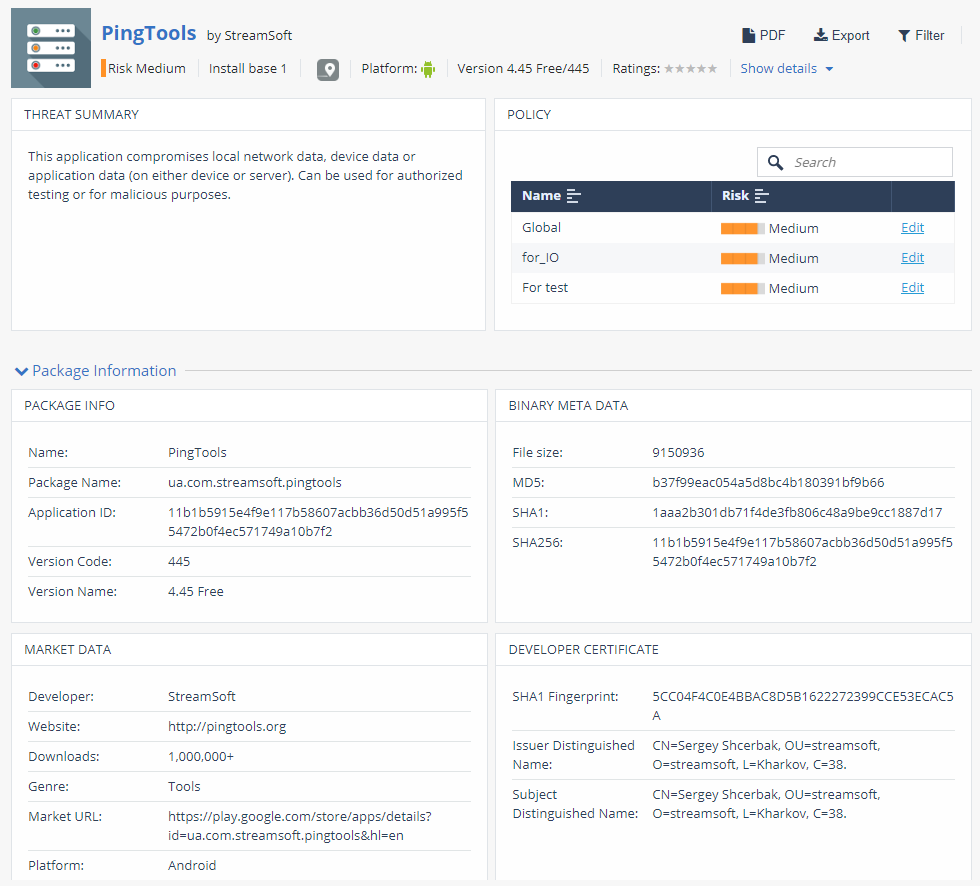

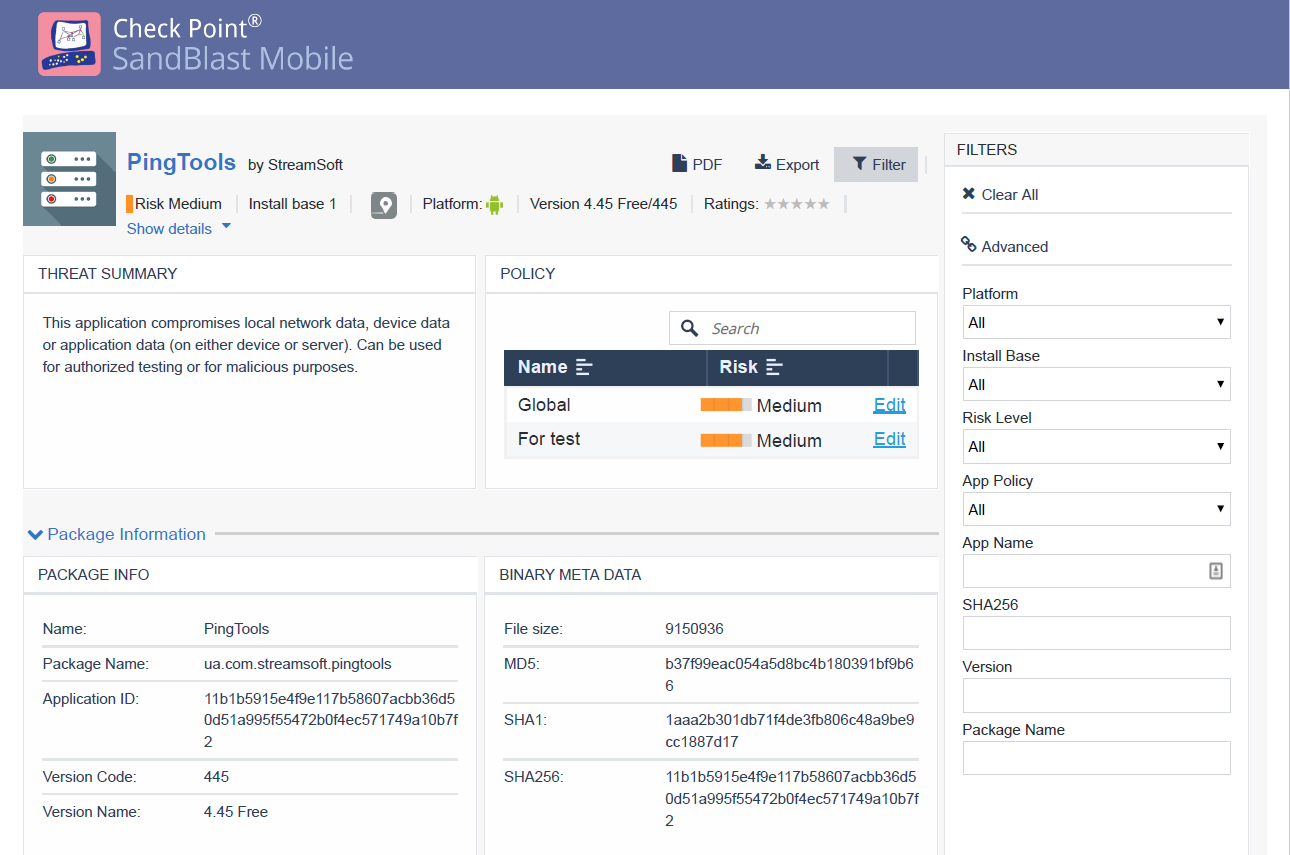

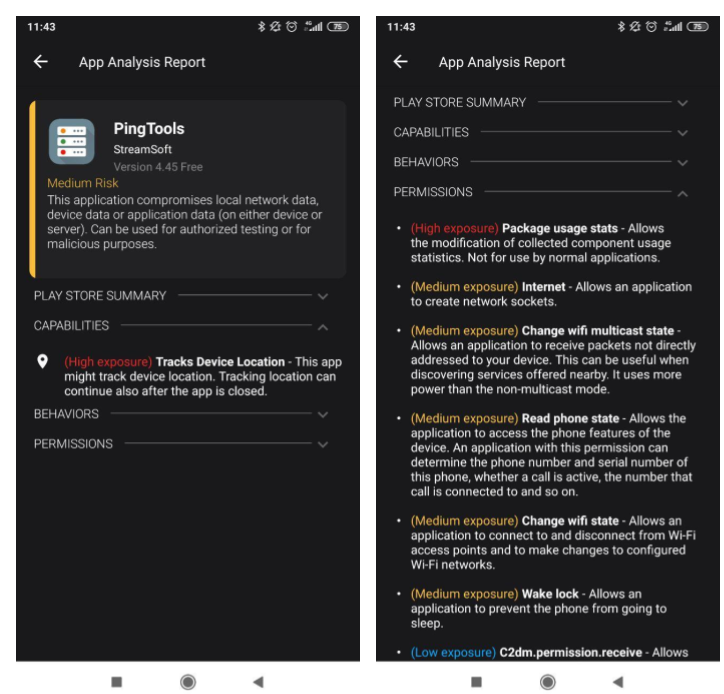

Ping Tools :

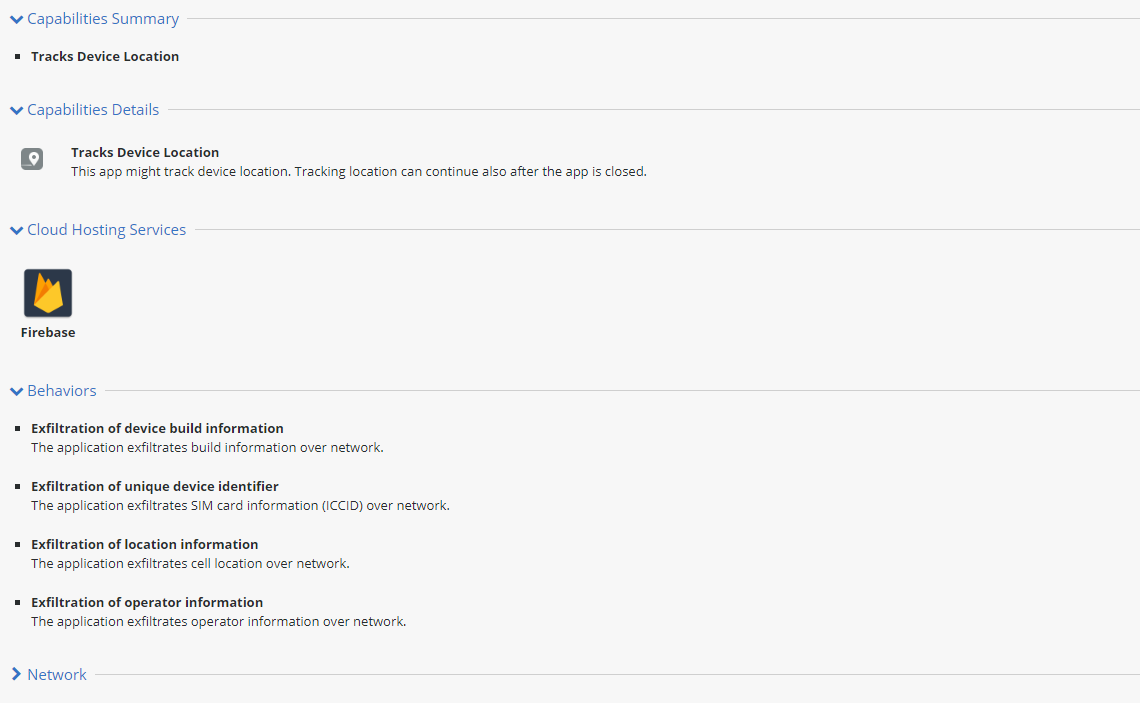

Après vous être familiarisé avec les informations de base, vous pouvez descendre un peu et voir les détails des menaces. Ici, par exemple, nous voyons que l'application surveille l'emplacement de l'appareil (même lorsqu'il est fermé) et plusieurs comportements étranges:

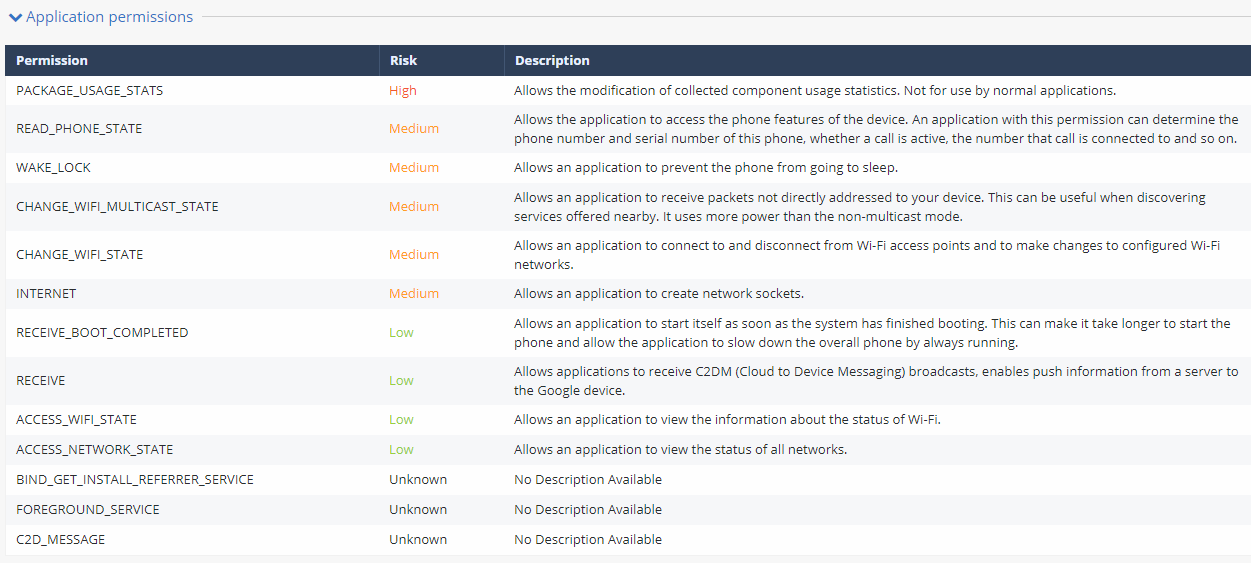

La section Autorisations d'application est également intéressante. En le regardant, la question se pose presque toujours: "Pourquoi cette application a-t-elle besoin de tels droits?"

Ce rapport peut être téléchargé dans un pdf informatif:

Les sources peuvent être téléchargées

ici . Et ici, vous pouvez télécharger le rapport sur l'application malveillante sensationnelle

CamScanner .

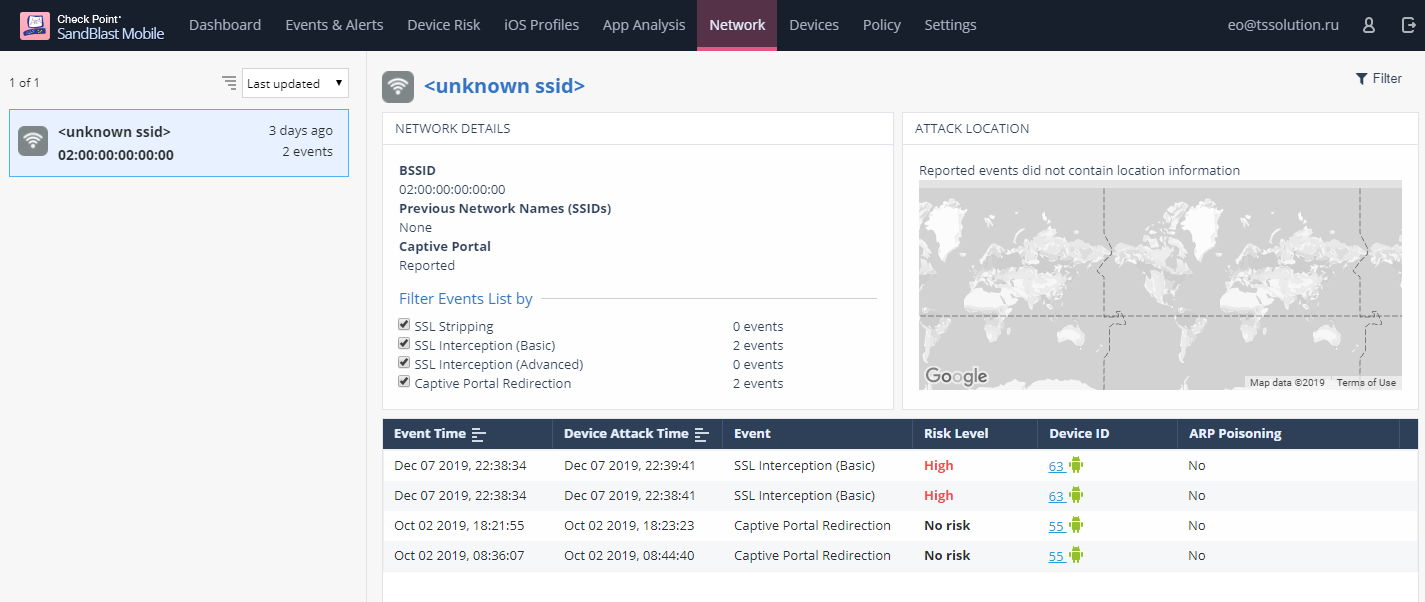

Il existe un autre onglet intéressant, Réseau, où nous pouvons analyser les réseaux auxquels vos utilisateurs se connectent:

SandBlast Mobile à travers les yeux de l'utilisateur

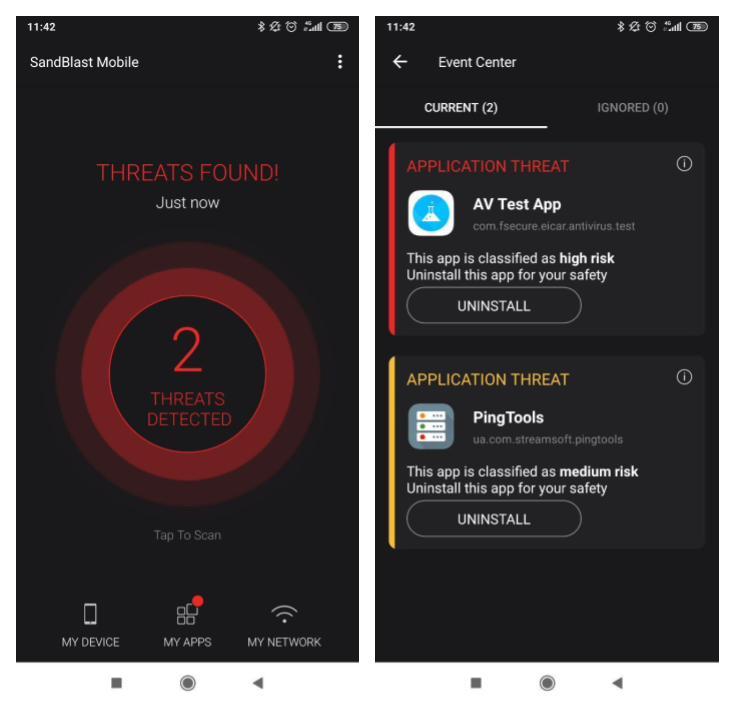

Cette application ne pose aucun problème particulier à l'utilisateur. Lors de la première installation, il analysera l'appareil et rendra un verdict s'il existe des menaces et lesquelles:

Dans le même temps, l'utilisateur lui-même peut également voir ce que l'agent n'a pas aimé exactement dans ces applications:

À mon avis, des informations assez complètes qui permettront à l'utilisateur de conclure que le logiciel est nuisible. Dans le même temps, si un utilisateur essaie de télécharger une application malveillante, SandBlast Mobile fonctionnera immédiatement:

L'administrateur système recevra la même notification.

Matériel supplémentaire sur Check Point SandBlast Mobile (lecture fortement recommandée).

Conclusion

Comme mentionné ci-dessus, les appareils mobiles sont fermement ancrés dans notre vie quotidienne. La grande majorité utilise des smartphones pour le travail et a accès aux données de l'entreprise. Cela fait des appareils mobiles un vecteur d'attaque extrêmement dangereux sur votre réseau, que vous devez non seulement fermer, mais également comprendre ce qui vous menace exactement. La criminalistique de Check Point SandBlast Mobile s'intègre parfaitement dans la protection complète des données de l'entreprise et la stratégie globale de sécurité des informations.

Dans le prochain article, nous examinerons les rapports CloudGuard SaaS. Alors restez à l'écoute (

Telegram ,

Facebook ,

VK ,

TS Solution Blog ),

Yandex.Zen .

PS Nous remercions Alexei Beloglazov (société Check Point) pour son aide dans la préparation de cet article.