लेगो रोबोट एल्गोरिदम को मूर्ख बनाने में सक्षम था जो इशारों से उपयोगकर्ता को पहचानता है

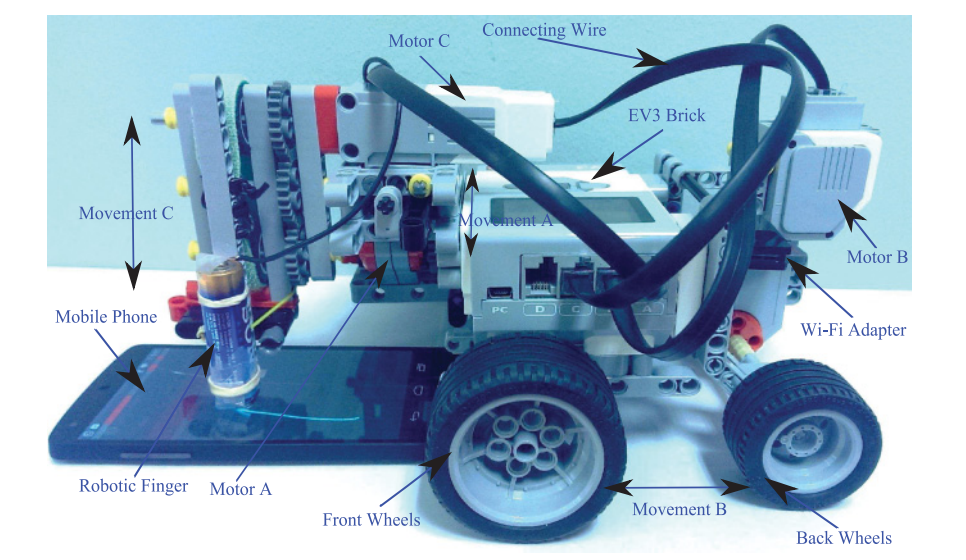

एक नए शोध पत्र में DARPA (संयुक्त राज्य अमेरिका की उन्नत रक्षा अनुसंधान और विकास एजेंसी) के वित्तीय समर्थन वाले कंप्यूटर सुरक्षा विशेषज्ञों की एक टीम डिवाइस की टच स्क्रीन के साथ काम करने की अपनी प्रोफ़ाइल द्वारा उपयोगकर्ता पहचान विधियों की अविश्वसनीयता पर ध्यान आकर्षित करती है । लेगो माइंडस्टॉर्म पर आधारित टीम द्वारा निर्मित रोबोट स्मार्टफोन पर विभिन्न प्रमाणीकरण प्रणाली बनाने में कामयाब रहे, उनका मानना है कि मालिक फोन का उपयोग करता है।हाल ही में, जेस्चर विश्लेषण पर आधारित उपयोगकर्ता प्रमाणीकरण प्रणाली का विकास लोकप्रियता प्राप्त कर रहा है। विचार उपयोगकर्ता द्वारा टच स्क्रीन के उपयोग पर डेटा एकत्र करने के लिए है, और फिर इस आधार पर उपयोगकर्ता के आंदोलनों की एक प्रोफ़ाइल का निर्माण करते हैं और लगातार उन आंदोलनों के साथ उनकी तुलना करते हैं जो स्मार्टफोन के साथ काम करते समय उपयोग किए जाते हैं। यह माना जाता है कि हर व्यक्ति के लिए आंदोलनों का एक सेट (स्वाइप, अवधि, आदि की शुरुआत और अंत) अद्वितीय है।अध्ययन के लेखकों ने ध्यान दिया कि इस तरह की प्रणाली का उपयोग केवल एक सहायक के रूप में किया जाना चाहिए - उन्होंने दिखाया कि एक साधारण रोबोट का उपयोग करके इसे बाईपास करने के दो मौजूदा तरीके लागू किए गए हैं। विभिन्न प्रकार के सार्वभौमिक औसत टच स्क्रीन उपयोग प्रोफ़ाइल के निर्माण के लिए विभिन्न उपयोगकर्ताओं द्वारा डिवाइस के उपयोग पर आंकड़ों को संसाधित करना पहला है। दूसरे में एक हैकिंग द्वारा एक विशिष्ट उपयोगकर्ता द्वारा स्मार्टफोन के उपयोग के बारे में जानकारी की चोरी होती है, ताकि उसे प्रतिरूपित किया जा सके।"टच स्क्रीन पर रोबोट लूट" नामक एक पेपर में, शोधकर्ताओं ने इन दोनों तरीकों का अध्ययन किया। प्रक्रिया को स्वचालित करने के लिए, उन्होंने लेगो माइंडस्टॉर्म से एक रोबोट बनाया, जिसके मैनिप्युलेटर पर प्ले-डोह प्लास्टिसिन के एनालॉग से बने एक उंगली मॉडल को मजबूत किया गया था ।प्रयोग में भाग लेने वाले 41 लोगों से इशारे का डेटा एकत्र किया गया था, जिन्होंने परीक्षकों के निर्देश पर, एंड्रॉइड सिस्टम के लिए प्राकृतिक रूप से कई क्रियाएं कीं, एक इशारे के आधार को जमा किया (उनमें से प्रत्येक ने 28 अलग-अलग आंदोलनों को पुन: उत्पन्न किया)।फिर शोधकर्ताओं ने उपयोगकर्ताओं को पहचानने के लिए सात अलग-अलग इशारों का उपयोग करके वर्णित दृष्टिकोणों का परीक्षण किया। पहले दृष्टिकोण, औसत इशारों का उपयोग करते हुए, 70 प्रतिशत मामलों में कम से कम विश्वसनीय एल्गोरिथ्म को धोखा देने में कामयाब रहे - इन मामलों में, एल्गोरिथ्म ने गलती से निर्धारित किया कि जो व्यक्ति स्मार्टफोन का मालिक है वह डिवाइस का उपयोग कर रहा है।जब, प्रयोग के दूसरे चरण में, वैज्ञानिकों ने एक विशिष्ट उपयोगकर्ता से प्राप्त डेटा का उपयोग किया, तो रोबोट, जो आश्चर्य की बात नहीं है, 90% मामलों में मान्यता एल्गोरिदम को धोखा देने में कामयाब रहा।अध्ययन के लेखकों ने निष्कर्ष निकाला कि चूंकि इस तरह के हमलों को स्वतंत्र रूप से उपलब्ध उपकरणों का उपयोग करना आसान है, इसलिए सुरक्षा कंपनियों को न केवल सुरक्षा विश्वसनीयता के सत्यापन में समान रोबोट के साथ परीक्षणों को शामिल करने की आवश्यकता है, बल्कि खुद को पूरी तरह से संरक्षण में सुधार करने पर भी काम करना है।

एक नए शोध पत्र में DARPA (संयुक्त राज्य अमेरिका की उन्नत रक्षा अनुसंधान और विकास एजेंसी) के वित्तीय समर्थन वाले कंप्यूटर सुरक्षा विशेषज्ञों की एक टीम डिवाइस की टच स्क्रीन के साथ काम करने की अपनी प्रोफ़ाइल द्वारा उपयोगकर्ता पहचान विधियों की अविश्वसनीयता पर ध्यान आकर्षित करती है । लेगो माइंडस्टॉर्म पर आधारित टीम द्वारा निर्मित रोबोट स्मार्टफोन पर विभिन्न प्रमाणीकरण प्रणाली बनाने में कामयाब रहे, उनका मानना है कि मालिक फोन का उपयोग करता है।हाल ही में, जेस्चर विश्लेषण पर आधारित उपयोगकर्ता प्रमाणीकरण प्रणाली का विकास लोकप्रियता प्राप्त कर रहा है। विचार उपयोगकर्ता द्वारा टच स्क्रीन के उपयोग पर डेटा एकत्र करने के लिए है, और फिर इस आधार पर उपयोगकर्ता के आंदोलनों की एक प्रोफ़ाइल का निर्माण करते हैं और लगातार उन आंदोलनों के साथ उनकी तुलना करते हैं जो स्मार्टफोन के साथ काम करते समय उपयोग किए जाते हैं। यह माना जाता है कि हर व्यक्ति के लिए आंदोलनों का एक सेट (स्वाइप, अवधि, आदि की शुरुआत और अंत) अद्वितीय है।अध्ययन के लेखकों ने ध्यान दिया कि इस तरह की प्रणाली का उपयोग केवल एक सहायक के रूप में किया जाना चाहिए - उन्होंने दिखाया कि एक साधारण रोबोट का उपयोग करके इसे बाईपास करने के दो मौजूदा तरीके लागू किए गए हैं। विभिन्न प्रकार के सार्वभौमिक औसत टच स्क्रीन उपयोग प्रोफ़ाइल के निर्माण के लिए विभिन्न उपयोगकर्ताओं द्वारा डिवाइस के उपयोग पर आंकड़ों को संसाधित करना पहला है। दूसरे में एक हैकिंग द्वारा एक विशिष्ट उपयोगकर्ता द्वारा स्मार्टफोन के उपयोग के बारे में जानकारी की चोरी होती है, ताकि उसे प्रतिरूपित किया जा सके।"टच स्क्रीन पर रोबोट लूट" नामक एक पेपर में, शोधकर्ताओं ने इन दोनों तरीकों का अध्ययन किया। प्रक्रिया को स्वचालित करने के लिए, उन्होंने लेगो माइंडस्टॉर्म से एक रोबोट बनाया, जिसके मैनिप्युलेटर पर प्ले-डोह प्लास्टिसिन के एनालॉग से बने एक उंगली मॉडल को मजबूत किया गया था ।प्रयोग में भाग लेने वाले 41 लोगों से इशारे का डेटा एकत्र किया गया था, जिन्होंने परीक्षकों के निर्देश पर, एंड्रॉइड सिस्टम के लिए प्राकृतिक रूप से कई क्रियाएं कीं, एक इशारे के आधार को जमा किया (उनमें से प्रत्येक ने 28 अलग-अलग आंदोलनों को पुन: उत्पन्न किया)।फिर शोधकर्ताओं ने उपयोगकर्ताओं को पहचानने के लिए सात अलग-अलग इशारों का उपयोग करके वर्णित दृष्टिकोणों का परीक्षण किया। पहले दृष्टिकोण, औसत इशारों का उपयोग करते हुए, 70 प्रतिशत मामलों में कम से कम विश्वसनीय एल्गोरिथ्म को धोखा देने में कामयाब रहे - इन मामलों में, एल्गोरिथ्म ने गलती से निर्धारित किया कि जो व्यक्ति स्मार्टफोन का मालिक है वह डिवाइस का उपयोग कर रहा है।जब, प्रयोग के दूसरे चरण में, वैज्ञानिकों ने एक विशिष्ट उपयोगकर्ता से प्राप्त डेटा का उपयोग किया, तो रोबोट, जो आश्चर्य की बात नहीं है, 90% मामलों में मान्यता एल्गोरिदम को धोखा देने में कामयाब रहा।अध्ययन के लेखकों ने निष्कर्ष निकाला कि चूंकि इस तरह के हमलों को स्वतंत्र रूप से उपलब्ध उपकरणों का उपयोग करना आसान है, इसलिए सुरक्षा कंपनियों को न केवल सुरक्षा विश्वसनीयता के सत्यापन में समान रोबोट के साथ परीक्षणों को शामिल करने की आवश्यकता है, बल्कि खुद को पूरी तरह से संरक्षण में सुधार करने पर भी काम करना है।Source: https://habr.com/ru/post/hi394039/

All Articles