मित्सुबिशी आउटलैंडर एसयूवी आसानी से वाई-फाई पर टूट जाती है

अलार्म के रिमोट बंद के लिए बाइनरी एक सप्ताह में रखी जाएगी। इस क्षण तक, कार मालिकों के पास कार में वाई-फाई को निष्क्रिय करने का समय है

ब्रिटिश हैकर फर्म पेन टेस्ट पार्टनर्स के विशेषज्ञों के एक समूह ने मित्सुबिशी आउटलैंडर हाइब्रिड एसयूवी (सिटी क्रॉसओवर) के व्यक्तिगत इलेक्ट्रॉनिक सिस्टम पर रिमोटली (वाई-फाई के माध्यम से) नियंत्रण प्राप्त करने के बारे में निर्देश प्रकाशित किए । हैकर्स ने हैकिंग का प्रदर्शन करते हुए पांच मिनट का वीडियो अपलोड किया ।अन्य चीजों के अलावा, विधि आपको कार अलार्म को बंद करने की अनुमति देती है। इसलिए मित्सुबिशी आउटलैंडर मालिकों को वाई-फाई एक्सेस प्वाइंट को बेहतर ढंग से निष्क्रिय करना चाहिए। यद्यपि कार बहुत महंगी है ($ 50,000 से अधिक) और प्रतिष्ठित लगती है, सुरक्षा प्रणाली कमजोर है: डब्ल्यूपीए-पीएसके कुंजी में आठ वर्ण होते हैं और यह जल्दी से क्रूर बल द्वारा चुना जाता है।सुरक्षा भेद्यता मित्सुबिशी आउटलैंडर एक मोबाइल एप्लिकेशन है जो सीधे मशीन के साथ संचार करता है। कई अन्य कारों में, मोबाइल एप्लिकेशन इंटरनेट के माध्यम से, अर्थात् कंपनी के सर्वर के माध्यम से एक कनेक्शन स्थापित करता है, लेकिन यहां कनेक्शन सीधे स्थापित होता है। इस संबंध में, मित्सुबिशी आउटलैंडर दूसरों से अलग है। कार में एक एक्सेस प्वाइंट है, और फोन वाई-फाई के माध्यम से इसे जोड़ता है।प्रत्येक मित्सुबिशी आउटलैंडर का प्रारूप [REMOTEnnaaaa] में एक अद्वितीय डब्ल्यू-फाई एक्सेस प्वाइंट है, जहां "n" संख्याएं हैं, "a" लोअरकेस अक्षर हैं।मालिक के लिए वाई-फाई के माध्यम से कार की सीधी पहुंच होना बहुत ही सुविधाजनक है - फोन से ही आप एक बटन के स्पर्श पर हेडलाइट्स को चालू या बंद कर सकते हैं, कार को अलार्म और इतने पर हटा सकते हैं।चोर भी इस सुविधा को पसंद करते हैं, क्योंकि अब वे अपने शहर में सभी मित्सुबिशी आउटलैंडर कारों को आसानी से ट्रैक कर सकते हैं। या एक विशेष कार के आंदोलन को ट्रैक करें। आपको इस पर एक बग स्थापित करने की आवश्यकता नहीं है - बस वाईजीएलई हॉटस्पॉट खोज इंजन पर जाएं , एसएसआईडी दर्ज करें और देखें कि हॉटस्पॉट वाले सभी मित्सुबिशी आउटलैंडर कहां स्थित हैं।

ब्रिटिश हैकर फर्म पेन टेस्ट पार्टनर्स के विशेषज्ञों के एक समूह ने मित्सुबिशी आउटलैंडर हाइब्रिड एसयूवी (सिटी क्रॉसओवर) के व्यक्तिगत इलेक्ट्रॉनिक सिस्टम पर रिमोटली (वाई-फाई के माध्यम से) नियंत्रण प्राप्त करने के बारे में निर्देश प्रकाशित किए । हैकर्स ने हैकिंग का प्रदर्शन करते हुए पांच मिनट का वीडियो अपलोड किया ।अन्य चीजों के अलावा, विधि आपको कार अलार्म को बंद करने की अनुमति देती है। इसलिए मित्सुबिशी आउटलैंडर मालिकों को वाई-फाई एक्सेस प्वाइंट को बेहतर ढंग से निष्क्रिय करना चाहिए। यद्यपि कार बहुत महंगी है ($ 50,000 से अधिक) और प्रतिष्ठित लगती है, सुरक्षा प्रणाली कमजोर है: डब्ल्यूपीए-पीएसके कुंजी में आठ वर्ण होते हैं और यह जल्दी से क्रूर बल द्वारा चुना जाता है।सुरक्षा भेद्यता मित्सुबिशी आउटलैंडर एक मोबाइल एप्लिकेशन है जो सीधे मशीन के साथ संचार करता है। कई अन्य कारों में, मोबाइल एप्लिकेशन इंटरनेट के माध्यम से, अर्थात् कंपनी के सर्वर के माध्यम से एक कनेक्शन स्थापित करता है, लेकिन यहां कनेक्शन सीधे स्थापित होता है। इस संबंध में, मित्सुबिशी आउटलैंडर दूसरों से अलग है। कार में एक एक्सेस प्वाइंट है, और फोन वाई-फाई के माध्यम से इसे जोड़ता है।प्रत्येक मित्सुबिशी आउटलैंडर का प्रारूप [REMOTEnnaaaa] में एक अद्वितीय डब्ल्यू-फाई एक्सेस प्वाइंट है, जहां "n" संख्याएं हैं, "a" लोअरकेस अक्षर हैं।मालिक के लिए वाई-फाई के माध्यम से कार की सीधी पहुंच होना बहुत ही सुविधाजनक है - फोन से ही आप एक बटन के स्पर्श पर हेडलाइट्स को चालू या बंद कर सकते हैं, कार को अलार्म और इतने पर हटा सकते हैं।चोर भी इस सुविधा को पसंद करते हैं, क्योंकि अब वे अपने शहर में सभी मित्सुबिशी आउटलैंडर कारों को आसानी से ट्रैक कर सकते हैं। या एक विशेष कार के आंदोलन को ट्रैक करें। आपको इस पर एक बग स्थापित करने की आवश्यकता नहीं है - बस वाईजीएलई हॉटस्पॉट खोज इंजन पर जाएं , एसएसआईडी दर्ज करें और देखें कि हॉटस्पॉट वाले सभी मित्सुबिशी आउटलैंडर कहां स्थित हैं। एक्सेस बिंदु से कनेक्ट करने के लिए, आपको WPA-PSK तकनीक का उपयोग करके प्रमाणीकरण के लिए कुंजी (पूर्व-साझा कुंजी) दर्ज करनी होगी। कुंजी को उपयोगकर्ता पुस्तिका में कागज के एक टुकड़े पर इंगित किया गया है। समस्या इस नस में है - यह बहुत छोटा है (केवल आठ अक्षर)।पेन टेस्ट पार्टनर्स के विशेषज्ञों ने चार जीपीयू वाले कंप्यूटर पर चार दिनों से भी कम समय में एक पासवर्ड पाया है। यदि आप एडब्ल्यूएस पर एक उदाहरण किराए पर लेते हैं, तो ऐसा पासवर्ड "लगभग तुरंत" चुना जाता है, जो हैकर्स में से एक कहता है।उसके बाद, यह सवाल पैदा हुआ: यदि कुंजी को बस इतनी आसानी से चुना जाता है, तो स्मार्टफोन को प्रमाणित करने के लिए कौन से अन्य सुरक्षा उपायों का उपयोग किया जाता है, क्योंकि इसे इलेक्ट्रॉनिक कार नियंत्रण प्रणालियों तक सीधे पहुंच मिलती है।यह पता चला कि कोई नहीं। और कोई सुरक्षा उपाय नहीं। WPA-PSK कुंजी कार से कनेक्ट करने और कई कार्यों तक पहुंच प्राप्त करने के लिए पर्याप्त है।लोगों ने एक्सेस पॉइंट और होस्ट स्मार्टफोन के बीच नेटवर्क ट्रैफिक का अध्ययन करने के लिए विंडसर प्रोग्राम शुरू किया। वास्तविक हमले के मामले में, आपको तब तक इंतजार करने की आवश्यकता है जब तक कि मालिक घर नहीं पहुंचता और कार पार्क नहीं करता। उसके बाद, लगातार घर के वाई-फाई राउटर से स्मार्टफोन को डिस्कनेक्ट करें, ताकि स्मार्टफोन अभी भी कार के हॉटस्पॉट में प्रमाणित करने की कोशिश करे।

एक्सेस बिंदु से कनेक्ट करने के लिए, आपको WPA-PSK तकनीक का उपयोग करके प्रमाणीकरण के लिए कुंजी (पूर्व-साझा कुंजी) दर्ज करनी होगी। कुंजी को उपयोगकर्ता पुस्तिका में कागज के एक टुकड़े पर इंगित किया गया है। समस्या इस नस में है - यह बहुत छोटा है (केवल आठ अक्षर)।पेन टेस्ट पार्टनर्स के विशेषज्ञों ने चार जीपीयू वाले कंप्यूटर पर चार दिनों से भी कम समय में एक पासवर्ड पाया है। यदि आप एडब्ल्यूएस पर एक उदाहरण किराए पर लेते हैं, तो ऐसा पासवर्ड "लगभग तुरंत" चुना जाता है, जो हैकर्स में से एक कहता है।उसके बाद, यह सवाल पैदा हुआ: यदि कुंजी को बस इतनी आसानी से चुना जाता है, तो स्मार्टफोन को प्रमाणित करने के लिए कौन से अन्य सुरक्षा उपायों का उपयोग किया जाता है, क्योंकि इसे इलेक्ट्रॉनिक कार नियंत्रण प्रणालियों तक सीधे पहुंच मिलती है।यह पता चला कि कोई नहीं। और कोई सुरक्षा उपाय नहीं। WPA-PSK कुंजी कार से कनेक्ट करने और कई कार्यों तक पहुंच प्राप्त करने के लिए पर्याप्त है।लोगों ने एक्सेस पॉइंट और होस्ट स्मार्टफोन के बीच नेटवर्क ट्रैफिक का अध्ययन करने के लिए विंडसर प्रोग्राम शुरू किया। वास्तविक हमले के मामले में, आपको तब तक इंतजार करने की आवश्यकता है जब तक कि मालिक घर नहीं पहुंचता और कार पार्क नहीं करता। उसके बाद, लगातार घर के वाई-फाई राउटर से स्मार्टफोन को डिस्कनेक्ट करें, ताकि स्मार्टफोन अभी भी कार के हॉटस्पॉट में प्रमाणित करने की कोशिश करे। जिस समय स्मार्टफोन कार से जुड़ा होता है, उस समय ट्रैफ़िक बाधित होने के बाद, हमें हॉटस्पॉट SSID मिलता है। उपकरणों के बीच यातायात की जांच करने के बाद, आप एक MiTM हमले का आयोजन कर सकते हैं और मेजबान स्मार्टफोन की ओर से पैकेट भेज सकते हैं।

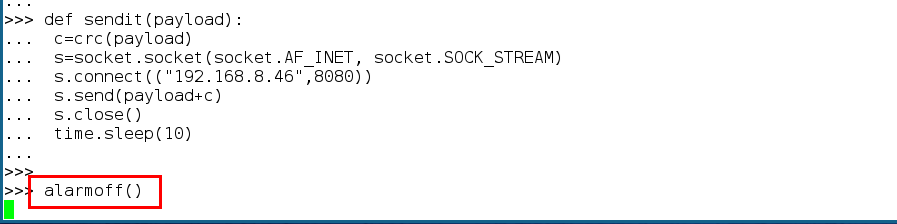

जिस समय स्मार्टफोन कार से जुड़ा होता है, उस समय ट्रैफ़िक बाधित होने के बाद, हमें हॉटस्पॉट SSID मिलता है। उपकरणों के बीच यातायात की जांच करने के बाद, आप एक MiTM हमले का आयोजन कर सकते हैं और मेजबान स्मार्टफोन की ओर से पैकेट भेज सकते हैं। Wireshark कार्यक्रम आपको मूल मित्सुबिशी आउटलैंडर हाइब्रिड मोबाइल एप्लिकेशन के पैकेजों का अध्ययन करने की अनुमति देता है जब स्मार्टफोन से कुछ कमांड भेजे जाते हैं। फिर कमांड को डुप्लिकेट करने के लिए बस इन पैकेट्स को दोहराएं। मोबाइल एप्लिकेशन से हैकर्स हेडलाइट्स को सफलतापूर्वक चालू और बंद करने में सक्षम थे। फिर उन्होंने निर्धारित किया कि बैटरी चार्जिंग फ़ंक्शन कैसे सक्रिय होता है, ताकि हमले की स्थिति में वे जानबूझकर कार को सबसे महंगी बिजली दर पर चार्ज करना शुरू कर सकें, जिससे मालिक को कई डॉलर की वित्तीय क्षति होगी। अंत में, उन्होंने एयर कंडीशनिंग और हीटिंग सिस्टम को चालू और बंद करना सीख लिया, जिसके साथ आप मित्सुबिशी आउटलैंडर हाइब्रिड बैटरी को कुशलतापूर्वक डिस्चार्ज कर सकते हैं (ताकि मालिक को वित्तीय नुकसान डॉलर के दसियों तक बढ़ जाए)।लेकिन सबसे महत्वपूर्ण बात, हैकर्स आखिरकार कार के अलार्म सिस्टम को बंद करने में कामयाब रहे। यह एक गंभीर उपलब्धि है। अलार्म को बंद करके, चोर को केवल यात्री डिब्बे में ध्वनिहीन रूप से घुसने के लिए कांच को तोड़ने और कार के दरवाजे को अंदर से खोलने की आवश्यकता होती है। सच है, हैकर्स ने सार्वजनिक डोमेन में एक विशिष्ट कोड (पेलोड) पोस्ट नहीं किया था, जिसे अलार्म बंद करने के लिए भेजा जाना चाहिए, इसलिए आपको इसे स्वयं चुनना होगा (यदि आप चाहें)। या एक या दो सप्ताह प्रतीक्षा करें जब पेलोड अभी भी प्रकट होता है।

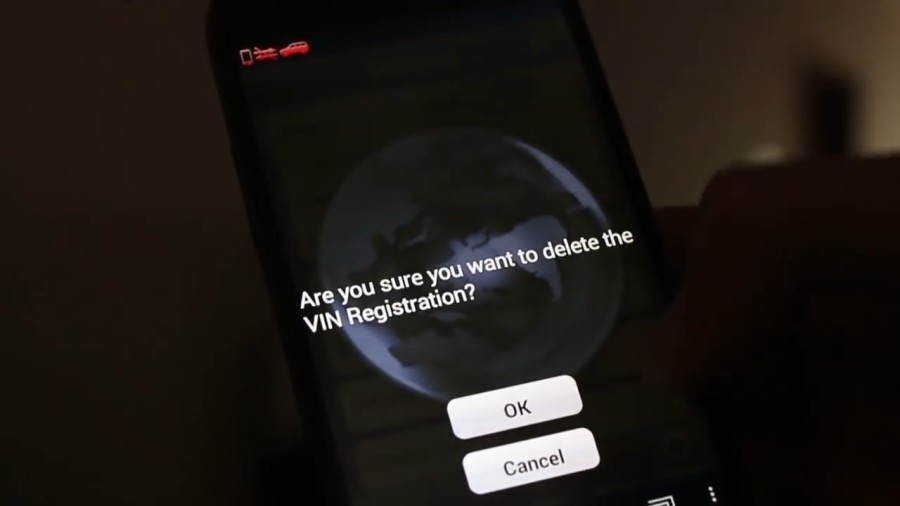

Wireshark कार्यक्रम आपको मूल मित्सुबिशी आउटलैंडर हाइब्रिड मोबाइल एप्लिकेशन के पैकेजों का अध्ययन करने की अनुमति देता है जब स्मार्टफोन से कुछ कमांड भेजे जाते हैं। फिर कमांड को डुप्लिकेट करने के लिए बस इन पैकेट्स को दोहराएं। मोबाइल एप्लिकेशन से हैकर्स हेडलाइट्स को सफलतापूर्वक चालू और बंद करने में सक्षम थे। फिर उन्होंने निर्धारित किया कि बैटरी चार्जिंग फ़ंक्शन कैसे सक्रिय होता है, ताकि हमले की स्थिति में वे जानबूझकर कार को सबसे महंगी बिजली दर पर चार्ज करना शुरू कर सकें, जिससे मालिक को कई डॉलर की वित्तीय क्षति होगी। अंत में, उन्होंने एयर कंडीशनिंग और हीटिंग सिस्टम को चालू और बंद करना सीख लिया, जिसके साथ आप मित्सुबिशी आउटलैंडर हाइब्रिड बैटरी को कुशलतापूर्वक डिस्चार्ज कर सकते हैं (ताकि मालिक को वित्तीय नुकसान डॉलर के दसियों तक बढ़ जाए)।लेकिन सबसे महत्वपूर्ण बात, हैकर्स आखिरकार कार के अलार्म सिस्टम को बंद करने में कामयाब रहे। यह एक गंभीर उपलब्धि है। अलार्म को बंद करके, चोर को केवल यात्री डिब्बे में ध्वनिहीन रूप से घुसने के लिए कांच को तोड़ने और कार के दरवाजे को अंदर से खोलने की आवश्यकता होती है। सच है, हैकर्स ने सार्वजनिक डोमेन में एक विशिष्ट कोड (पेलोड) पोस्ट नहीं किया था, जिसे अलार्म बंद करने के लिए भेजा जाना चाहिए, इसलिए आपको इसे स्वयं चुनना होगा (यदि आप चाहें)। या एक या दो सप्ताह प्रतीक्षा करें जब पेलोड अभी भी प्रकट होता है। अलार्म के साथ केबिन में घुसने से हमलावर को कई तरह के हमले करने का मौका मिलता है। डायग्नोस्टिक पोर्ट तक पहले से ही सीधी पहुंच है, इसलिए लैपटॉप सीधे कार कंप्यूटर से जुड़ता है। अतीत में, कंप्यूटर सुरक्षा विशेषज्ञों ने बार-बार दिखाया है कि यदि आप OBD के माध्यम से जुड़ते हैं तो विभिन्न कार मॉडलों में क्या किया जा सकता है। उदाहरण के लिए, टेस्ला कार के एक सुंदर मालिक और हेमेरा उपनाम के तहत एक अनुभवी लिनक्स हैकर भी एक महीने पहले एक कंप्यूटर सिस्टम को हैक करने और अंतर्निहित उबंटू के बजाय वहां अपना पसंदीदा जेंटो ऑपरेटिंग सिस्टम स्थापित करने में कामयाब रहे , जिसे इलोन मास्क द्वारा पसंद किया जाता है।हैकर्स का कहना है कि एसयूवी की आंतरिक नेटवर्क स्टफिंग को अधिक विस्तार से निपटाया जाना है। खैर, मित्सुबिशी आउटलैंडर हाइब्रिड कारों के मालिकों के लिए, वे एक अस्थायी समाधान प्रदान करते हैं: वाई-फाई एक्सेस प्वाइंट को निष्क्रिय करें। ऐसा करने के लिए, आपको पहले अपने स्मार्टफ़ोन से हॉटस्पॉट से कनेक्ट करना होगा, फिर मोबाइल एप्लिकेशन (सेटिंग्स) की सेटिंग में जाएं और 'रद्द करें VIN पंजीकरण' आइटम चुनें।

अलार्म के साथ केबिन में घुसने से हमलावर को कई तरह के हमले करने का मौका मिलता है। डायग्नोस्टिक पोर्ट तक पहले से ही सीधी पहुंच है, इसलिए लैपटॉप सीधे कार कंप्यूटर से जुड़ता है। अतीत में, कंप्यूटर सुरक्षा विशेषज्ञों ने बार-बार दिखाया है कि यदि आप OBD के माध्यम से जुड़ते हैं तो विभिन्न कार मॉडलों में क्या किया जा सकता है। उदाहरण के लिए, टेस्ला कार के एक सुंदर मालिक और हेमेरा उपनाम के तहत एक अनुभवी लिनक्स हैकर भी एक महीने पहले एक कंप्यूटर सिस्टम को हैक करने और अंतर्निहित उबंटू के बजाय वहां अपना पसंदीदा जेंटो ऑपरेटिंग सिस्टम स्थापित करने में कामयाब रहे , जिसे इलोन मास्क द्वारा पसंद किया जाता है।हैकर्स का कहना है कि एसयूवी की आंतरिक नेटवर्क स्टफिंग को अधिक विस्तार से निपटाया जाना है। खैर, मित्सुबिशी आउटलैंडर हाइब्रिड कारों के मालिकों के लिए, वे एक अस्थायी समाधान प्रदान करते हैं: वाई-फाई एक्सेस प्वाइंट को निष्क्रिय करें। ऐसा करने के लिए, आपको पहले अपने स्मार्टफ़ोन से हॉटस्पॉट से कनेक्ट करना होगा, फिर मोबाइल एप्लिकेशन (सेटिंग्स) की सेटिंग में जाएं और 'रद्द करें VIN पंजीकरण' आइटम चुनें।

जब सभी मोबाइल उपकरणों को बंद कर दिया जाता है, तो कार में वाई-फाई मॉड्यूल निष्क्रिय कर दिया जाता है। इसे तब तक सक्रिय नहीं किया जा सकता है जब तक कि आप रिमोट कंट्रोल कुंजी पर बटन को लगातार दस बार दबाएं। पेन टेस्ट पार्टनर्स में "कूल सिक्योरिटी फीचर," लोगों ने टिप्पणी की।हैकर्स का मानना है कि निर्माता को सुरक्षा भेद्यता को खत्म करने के लिए वाई-फाई वायरलेस मॉड्यूल के लिए तत्काल एक फर्मवेयर अपडेट जारी करना चाहिए। एक नया फर्मवेयर स्थापित करके, मोटर यात्री कार हॉटस्पॉट को फिर से सक्रिय कर सकते हैं और मोबाइल एप्लिकेशन का फिर से उपयोग कर सकते हैं।सामान्य तौर पर, विशेषज्ञ सलाह देते हैं कि मित्सुबिशी स्मार्टफोन के साथ संचार करने के लिए वाई-फाई का उपयोग करना छोड़ दें, और अधिक आधुनिक वेब प्रौद्योगिकियों पर स्विच करें, फोन के माध्यम से जीएसएम के माध्यम से इंटरनेट से कनेक्ट हो रहा है।जैसा कि अपेक्षित था, पेन टेस्ट पार्टनर्स समूह ने बग के मित्सुबिशी को अग्रिम रूप से सूचित कर दिया था, लेकिन उनकी जानकारी ने ऑटोमेकर के हित को उत्तेजित नहीं किया। फिर हैकर्स ने बीबीसी चैनलों से संपर्क किया और टेलीविजन पर एक छोटी सी कहानी बनाई। "अब से, मित्सुबिशी बहुत संवेदनशील हो गया है," वे कहते हैं।हैकर्स अलार्म को बंद करने के लिए कार मालिकों के लिए पर्याप्त समय छोड़कर, एक या दो सप्ताह में अलार्म बंद करने का वादा करते हैं।

जब सभी मोबाइल उपकरणों को बंद कर दिया जाता है, तो कार में वाई-फाई मॉड्यूल निष्क्रिय कर दिया जाता है। इसे तब तक सक्रिय नहीं किया जा सकता है जब तक कि आप रिमोट कंट्रोल कुंजी पर बटन को लगातार दस बार दबाएं। पेन टेस्ट पार्टनर्स में "कूल सिक्योरिटी फीचर," लोगों ने टिप्पणी की।हैकर्स का मानना है कि निर्माता को सुरक्षा भेद्यता को खत्म करने के लिए वाई-फाई वायरलेस मॉड्यूल के लिए तत्काल एक फर्मवेयर अपडेट जारी करना चाहिए। एक नया फर्मवेयर स्थापित करके, मोटर यात्री कार हॉटस्पॉट को फिर से सक्रिय कर सकते हैं और मोबाइल एप्लिकेशन का फिर से उपयोग कर सकते हैं।सामान्य तौर पर, विशेषज्ञ सलाह देते हैं कि मित्सुबिशी स्मार्टफोन के साथ संचार करने के लिए वाई-फाई का उपयोग करना छोड़ दें, और अधिक आधुनिक वेब प्रौद्योगिकियों पर स्विच करें, फोन के माध्यम से जीएसएम के माध्यम से इंटरनेट से कनेक्ट हो रहा है।जैसा कि अपेक्षित था, पेन टेस्ट पार्टनर्स समूह ने बग के मित्सुबिशी को अग्रिम रूप से सूचित कर दिया था, लेकिन उनकी जानकारी ने ऑटोमेकर के हित को उत्तेजित नहीं किया। फिर हैकर्स ने बीबीसी चैनलों से संपर्क किया और टेलीविजन पर एक छोटी सी कहानी बनाई। "अब से, मित्सुबिशी बहुत संवेदनशील हो गया है," वे कहते हैं।हैकर्स अलार्म को बंद करने के लिए कार मालिकों के लिए पर्याप्त समय छोड़कर, एक या दो सप्ताह में अलार्म बंद करने का वादा करते हैं।Source: https://habr.com/ru/post/hi395147/

All Articles