की-स्काइप पर कीप्स को एप्रोच किया जा सकता है

आप कीबोर्ड को सुन सकते हैं। अतीत में, वाई-फाई की सामान्य यांत्रिक "सूँघी" लहरों पर क्लिक करता है, एक स्मार्टफोन का वर्चुअल टच कीबोर्ड - एक एक्सेलेरोमीटर । बर्कले में कैलिफोर्निया विश्वविद्यालय के वैज्ञानिकों के एक नए अध्ययन के अनुसार , स्काइप पर बात करते समय हमलावर ध्वनिक संकेतों को रिकॉर्ड कर सकते हैं।इससे पहले, हमलावर को हमले के लिए गंभीरता से तैयार करना था। आवश्यक जानकारी प्राप्त करने के लिए, हैकर को लक्ष्य के करीब होना चाहिए, बिल्कुल कीबोर्ड पर टाइप करने की शैली और पीड़ित के बारे में बहुत सारी अन्य जानकारी जानना होगा। आज, इन स्थितियों को शायद ही वास्तविक माना जा सकता है, और परिणाम प्रभावी है। कैलिफोर्निया विश्वविद्यालय के एक अध्ययन ने स्काइप एंड टाइप नामक एक नए प्रकार के हमले की जांच की। यह एक गंभीर गोपनीयता का मुद्दा बन सकता है।

आप कीबोर्ड को सुन सकते हैं। अतीत में, वाई-फाई की सामान्य यांत्रिक "सूँघी" लहरों पर क्लिक करता है, एक स्मार्टफोन का वर्चुअल टच कीबोर्ड - एक एक्सेलेरोमीटर । बर्कले में कैलिफोर्निया विश्वविद्यालय के वैज्ञानिकों के एक नए अध्ययन के अनुसार , स्काइप पर बात करते समय हमलावर ध्वनिक संकेतों को रिकॉर्ड कर सकते हैं।इससे पहले, हमलावर को हमले के लिए गंभीरता से तैयार करना था। आवश्यक जानकारी प्राप्त करने के लिए, हैकर को लक्ष्य के करीब होना चाहिए, बिल्कुल कीबोर्ड पर टाइप करने की शैली और पीड़ित के बारे में बहुत सारी अन्य जानकारी जानना होगा। आज, इन स्थितियों को शायद ही वास्तविक माना जा सकता है, और परिणाम प्रभावी है। कैलिफोर्निया विश्वविद्यालय के एक अध्ययन ने स्काइप एंड टाइप नामक एक नए प्रकार के हमले की जांच की। यह एक गंभीर गोपनीयता का मुद्दा बन सकता है। स्काइप से कनेक्ट होने पर, हमलावर कीस्ट्रोक्स की आवाज़ रिकॉर्ड कर सकते हैं। व्यक्ति की इनपुट शैली की कुछ विशेषताओं को जानने के बाद, शोधकर्ता यह निर्धारित कर सकते हैं कि 91.7% की सटीकता के साथ, उसने कौन सी कुंजी दबाया। अनुसंधान दल ने मोबाइल उपकरणों और अन्य सेंसर में माइक्रोफोन, एक्सेलेरोमीटर का उपयोग करके ध्वनि रिकॉर्ड की। ध्वनि प्रवाह को इकट्ठा करने के बाद, नियंत्रित और अनियंत्रित मशीन सीखने के तरीकों का उपयोग करके डेटा का विश्लेषण किया गया था। अंततः, उन्हें उपयोगकर्ता डेटा का पुनर्निर्माण मिला। शोधकर्ताओं ने ध्यान दिया कि हमले का संचालन करने के लिए, आपको संभावित पीड़ित के कंप्यूटर पर कोई मैलवेयर स्थापित करने की आवश्यकता नहीं है। आपको बस आईपी-टेलीफोनी सिस्टम की आवाज सुनने की जरूरत है।"स्काइप का उपयोग दुनिया भर के लाखों लोगों द्वारा किया जाता है," यूसीआई में कंप्यूटर विज्ञान के प्रोफेसर जीन स्यूदिक और नए अध्ययन के लेखकों में से एक है। “हमने दिखाया कि स्काइप या वीडियो कॉन्फ्रेंस में बातचीत के दौरान, आपके कीस्ट्रोक्स को आपके वार्ताकारों द्वारा रिकॉर्ड और विश्लेषण किया जा सकता है। वे पता लगा सकते हैं कि आप क्या दर्ज करते हैं, जिसमें पासवर्ड और अन्य बहुत व्यक्तिगत चीजें शामिल हैं। ”

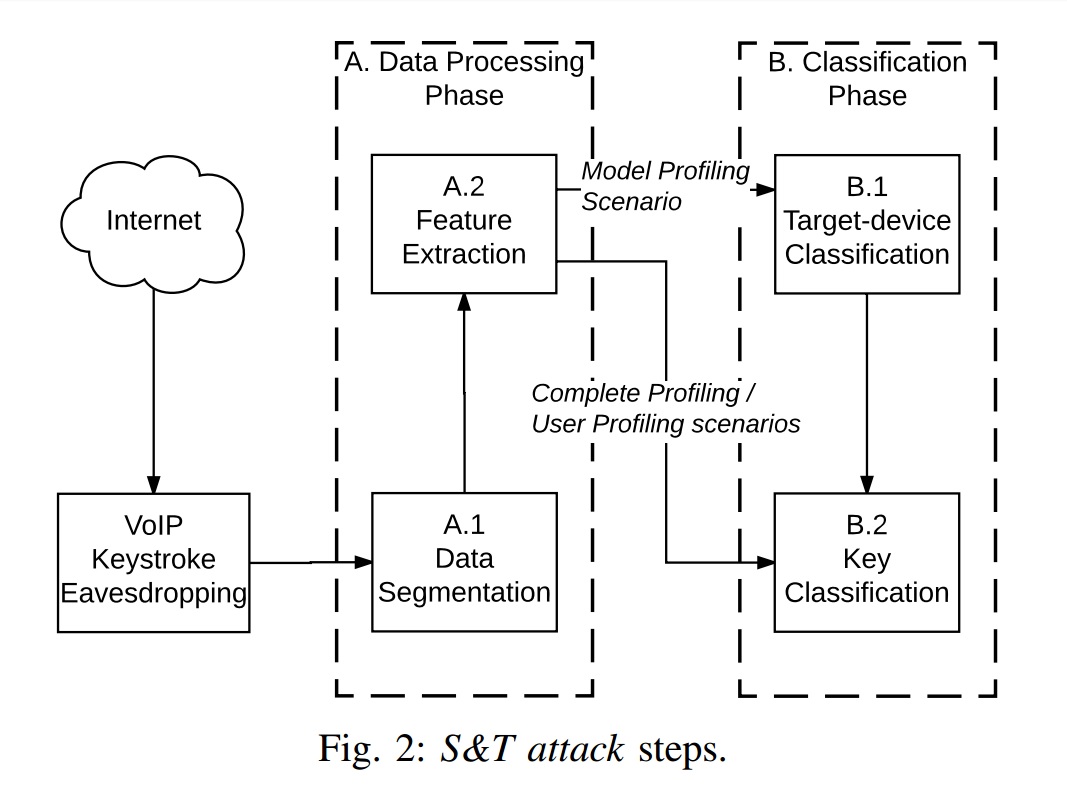

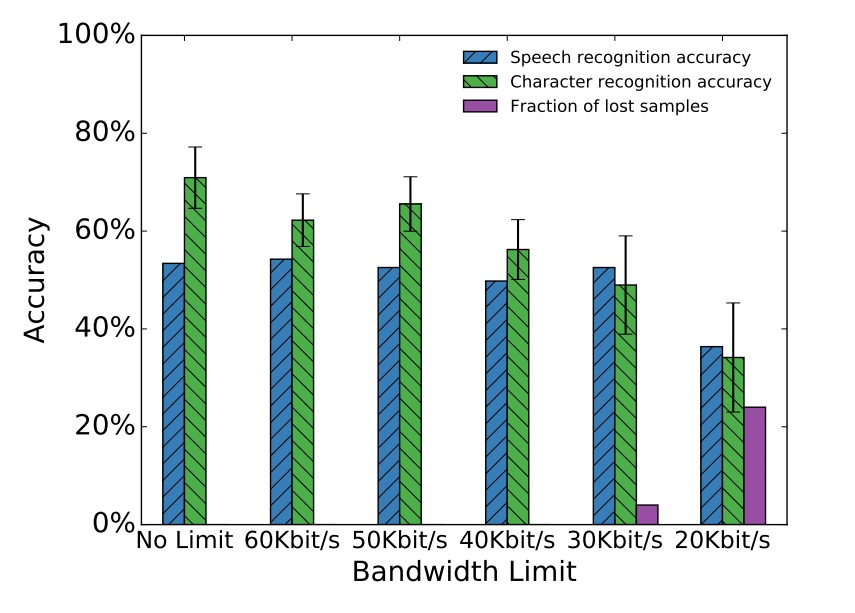

स्काइप से कनेक्ट होने पर, हमलावर कीस्ट्रोक्स की आवाज़ रिकॉर्ड कर सकते हैं। व्यक्ति की इनपुट शैली की कुछ विशेषताओं को जानने के बाद, शोधकर्ता यह निर्धारित कर सकते हैं कि 91.7% की सटीकता के साथ, उसने कौन सी कुंजी दबाया। अनुसंधान दल ने मोबाइल उपकरणों और अन्य सेंसर में माइक्रोफोन, एक्सेलेरोमीटर का उपयोग करके ध्वनि रिकॉर्ड की। ध्वनि प्रवाह को इकट्ठा करने के बाद, नियंत्रित और अनियंत्रित मशीन सीखने के तरीकों का उपयोग करके डेटा का विश्लेषण किया गया था। अंततः, उन्हें उपयोगकर्ता डेटा का पुनर्निर्माण मिला। शोधकर्ताओं ने ध्यान दिया कि हमले का संचालन करने के लिए, आपको संभावित पीड़ित के कंप्यूटर पर कोई मैलवेयर स्थापित करने की आवश्यकता नहीं है। आपको बस आईपी-टेलीफोनी सिस्टम की आवाज सुनने की जरूरत है।"स्काइप का उपयोग दुनिया भर के लाखों लोगों द्वारा किया जाता है," यूसीआई में कंप्यूटर विज्ञान के प्रोफेसर जीन स्यूदिक और नए अध्ययन के लेखकों में से एक है। “हमने दिखाया कि स्काइप या वीडियो कॉन्फ्रेंस में बातचीत के दौरान, आपके कीस्ट्रोक्स को आपके वार्ताकारों द्वारा रिकॉर्ड और विश्लेषण किया जा सकता है। वे पता लगा सकते हैं कि आप क्या दर्ज करते हैं, जिसमें पासवर्ड और अन्य बहुत व्यक्तिगत चीजें शामिल हैं। ” स्काइप पर एक बातचीत के दौरान, हम अन्य चीजों को समानांतर में करते हैं: पत्र भेजते हैं, चैट करने के लिए संदेश भेजते हैं, नोट्स लेते हैं। एक कुंजी दबाने से एक ध्वनि बनती है जो दूसरी तरफ प्रेषित होती है। बहुत से लोग प्रियजन के साथ बात करने के लिए स्काइप और अन्य वीओआईपी एप्लिकेशन का उपयोग करते हैं, लेकिन अक्सर व्यावसायिक मीटिंग के लिए सॉफ़्टवेयर का उपयोग किया जाता है, और दूसरी तरफ भागीदार हमेशा दोस्त नहीं हो सकते हैं। यदि किसी हमलावर को इस बात का अंदाजा है कि पीड़ित व्यक्ति किस तरह के कंप्यूटर का उपयोग कर रहा है, तो वह अब उसके रास्ते में किसी भी बाधा का सामना नहीं करेगा। आप कीबोर्ड पर प्रत्येक कुंजी द्वारा उत्पन्न ध्वनिक विकिरण की एक प्रोफ़ाइल बना सकते हैं। उदाहरण के लिए, मैकबुक प्रो पर ध्वनि "एच" अन्य निर्माताओं से लैपटॉप पर एक ही कुंजी से अलग है। इसके अलावा, "एच" "जे" से ध्वनि में भिन्न होता है, जो इसके बगल में स्थित है।कीबोर्ड या टाइपिंग शैली के बारे में कुछ भी जानने के बिना, एक हमलावर के पास अनुमान लगाने का हर मौका (42%) होता है जो एक व्यक्ति को दबाता है। टच स्क्रीन पर कीबोर्ड स्काइप और टाइप के लिए भी असुरक्षित हैं। जब कोई व्यक्ति वीओआईपी वार्तालाप के दौरान कीबोर्ड पर कुछ टाइप करता है, तो वह पासवर्ड या कोई अन्य लक्ष्य पाठ हो, कीबोर्ड से ध्वनिक विकिरण माइक्रोफोन द्वारा रिकॉर्ड किया जाता है और हैकर को प्रेषित होता है। इसके सभी कार्यों को दो चरणों में विभाजित किया जा सकता है - डाटा प्रोसेसिंग और वर्गीकरण। प्रसंस्करण स्तर पर, डेटा को खंडित किया जाता है और विशेषताएँ निकाली जाती हैं। दूसरे चरण में, हमलावर लक्ष्य उपकरणों और हमले के मुख्य चरणों को वर्गीकृत करता है।हमले के संभावित उपयोगों में से एक हैकर द्वारा या किसी एप्लिकेशन में प्रस्तावित साइट पर एक पासवर्ड सेट रिकॉर्ड करना हो सकता है। शोधकर्ताओं का कहना है कि उनके हमले की विधि साइबर डाटा को उपयोगकर्ता के डेटा में लाने के लिए किए जाने वाले प्रयासों की मात्रा को काफी कम कर सकती है। हमलावर टारगेट टेक्स्ट और कनेक्शन की कमजोर बैंडविड्थ को टाइप करते समय पीड़ित की आवाज़ में हस्तक्षेप नहीं करता है: स्काइप और टाइप विभिन्न वीओआईपी समस्याओं के लिए प्रतिरोधी है, जो हमले की सलाह की पुष्टि करता है।

स्काइप पर एक बातचीत के दौरान, हम अन्य चीजों को समानांतर में करते हैं: पत्र भेजते हैं, चैट करने के लिए संदेश भेजते हैं, नोट्स लेते हैं। एक कुंजी दबाने से एक ध्वनि बनती है जो दूसरी तरफ प्रेषित होती है। बहुत से लोग प्रियजन के साथ बात करने के लिए स्काइप और अन्य वीओआईपी एप्लिकेशन का उपयोग करते हैं, लेकिन अक्सर व्यावसायिक मीटिंग के लिए सॉफ़्टवेयर का उपयोग किया जाता है, और दूसरी तरफ भागीदार हमेशा दोस्त नहीं हो सकते हैं। यदि किसी हमलावर को इस बात का अंदाजा है कि पीड़ित व्यक्ति किस तरह के कंप्यूटर का उपयोग कर रहा है, तो वह अब उसके रास्ते में किसी भी बाधा का सामना नहीं करेगा। आप कीबोर्ड पर प्रत्येक कुंजी द्वारा उत्पन्न ध्वनिक विकिरण की एक प्रोफ़ाइल बना सकते हैं। उदाहरण के लिए, मैकबुक प्रो पर ध्वनि "एच" अन्य निर्माताओं से लैपटॉप पर एक ही कुंजी से अलग है। इसके अलावा, "एच" "जे" से ध्वनि में भिन्न होता है, जो इसके बगल में स्थित है।कीबोर्ड या टाइपिंग शैली के बारे में कुछ भी जानने के बिना, एक हमलावर के पास अनुमान लगाने का हर मौका (42%) होता है जो एक व्यक्ति को दबाता है। टच स्क्रीन पर कीबोर्ड स्काइप और टाइप के लिए भी असुरक्षित हैं। जब कोई व्यक्ति वीओआईपी वार्तालाप के दौरान कीबोर्ड पर कुछ टाइप करता है, तो वह पासवर्ड या कोई अन्य लक्ष्य पाठ हो, कीबोर्ड से ध्वनिक विकिरण माइक्रोफोन द्वारा रिकॉर्ड किया जाता है और हैकर को प्रेषित होता है। इसके सभी कार्यों को दो चरणों में विभाजित किया जा सकता है - डाटा प्रोसेसिंग और वर्गीकरण। प्रसंस्करण स्तर पर, डेटा को खंडित किया जाता है और विशेषताएँ निकाली जाती हैं। दूसरे चरण में, हमलावर लक्ष्य उपकरणों और हमले के मुख्य चरणों को वर्गीकृत करता है।हमले के संभावित उपयोगों में से एक हैकर द्वारा या किसी एप्लिकेशन में प्रस्तावित साइट पर एक पासवर्ड सेट रिकॉर्ड करना हो सकता है। शोधकर्ताओं का कहना है कि उनके हमले की विधि साइबर डाटा को उपयोगकर्ता के डेटा में लाने के लिए किए जाने वाले प्रयासों की मात्रा को काफी कम कर सकती है। हमलावर टारगेट टेक्स्ट और कनेक्शन की कमजोर बैंडविड्थ को टाइप करते समय पीड़ित की आवाज़ में हस्तक्षेप नहीं करता है: स्काइप और टाइप विभिन्न वीओआईपी समस्याओं के लिए प्रतिरोधी है, जो हमले की सलाह की पुष्टि करता है। एक नए प्रकार के हमले के खिलाफ एक संभावित बचाव तथाकथित तथाकथित प्रभाव हो सकता है।जो व्यापक रूप से इलेक्ट्रॉनिक संगीत बनाने में उपयोग किया जाता है। इस मामले में, उपयोगकर्ता को माइक्रोफ़ोन वॉल्यूम कम करने और कुछ अन्य ध्वनि के साथ कुंजियों को दबाने की आवाज़ को ब्लॉक करने की आवश्यकता होती है। इस विधि के साथ समस्या यह है कि, चाबियों से ऑडियो सिग्नल की मात्रा के साथ, आवाज की आवाज मौन है। "प्रभावी प्रतिवाद कम घुसपैठ होना चाहिए और, यदि संभव हो, तो बातचीत में हस्तक्षेप किए बिना केवल कुंजियों की आवाज़ को बाहर निकाल दें," लेख में कहा गया है।भौतिक संकेतों पर ईव्सड्रॉपिंग का इतिहास 1943 की तारीखों का है जब इसे खोजा गया थाआस्टसीलस्कप बेल टेलीफोन 131-B2 के विद्युत चुम्बकीय विकिरण से निकाल सकता है, जिसका उपयोग अमेरिकी सेना द्वारा संचार, सादे पाठ को एन्क्रिप्ट करने के लिए किया गया था। सभी भौतिक हमलों का सामान्य लक्ष्य परिधीय इनपुट डिवाइस जैसे कीबोर्ड और टच स्क्रीन हैं। इससे पहले, हैकर्स ने अपने उद्देश्यों के लिए कीबोर्ड के इलेक्ट्रोमैग्नेटिक और ध्वनिक उत्सर्जन का उपयोग किया है, साथ ही साथ वीडियो, जहां उपयोगकर्ता कीबोर्ड या टच स्क्रीन पर संवेदनशील डेटा दर्ज करते हैं।कीबोर्ड पर उपयोगकर्ता इनपुट पर ईवसड्रॉपिंग का मुद्दा अनुसंधान का एक काफी लोकप्रिय क्षेत्र है। दिमित्री असोनोव और राकेश अग्रवाल ने घोषणा की कि कीबोर्ड ध्वनिक संकेतों पर शोध जारी हैकीबोर्ड फोन, कंप्यूटर और एटीएम के संपर्क में ध्वनिक क्रिप्टोनालिसिस। उन्होंने दिखाया कि एक विशिष्ट कीबोर्ड पर एक तंत्रिका नेटवर्क को प्रशिक्षित करके, एक ही मॉडल के कीबोर्ड या कीबोर्ड पर इनपुट पर ईवेवसड्रॉपिंग में बड़ी सफलता हासिल की। उन्होंने यह भी जांच की कि यह क्यों संभव था और पाया कि कीबोर्ड के नीचे की प्लेट जिस पर सेंसर स्थित हैं वह एक ड्रम की तरह व्यवहार करता है जब एक कुंजी दबाया जाता है। यह सुविधा आपको अलग-अलग कुंजी की आवाज़ों को अलग करने की अनुमति देती है।

एक नए प्रकार के हमले के खिलाफ एक संभावित बचाव तथाकथित तथाकथित प्रभाव हो सकता है।जो व्यापक रूप से इलेक्ट्रॉनिक संगीत बनाने में उपयोग किया जाता है। इस मामले में, उपयोगकर्ता को माइक्रोफ़ोन वॉल्यूम कम करने और कुछ अन्य ध्वनि के साथ कुंजियों को दबाने की आवाज़ को ब्लॉक करने की आवश्यकता होती है। इस विधि के साथ समस्या यह है कि, चाबियों से ऑडियो सिग्नल की मात्रा के साथ, आवाज की आवाज मौन है। "प्रभावी प्रतिवाद कम घुसपैठ होना चाहिए और, यदि संभव हो, तो बातचीत में हस्तक्षेप किए बिना केवल कुंजियों की आवाज़ को बाहर निकाल दें," लेख में कहा गया है।भौतिक संकेतों पर ईव्सड्रॉपिंग का इतिहास 1943 की तारीखों का है जब इसे खोजा गया थाआस्टसीलस्कप बेल टेलीफोन 131-B2 के विद्युत चुम्बकीय विकिरण से निकाल सकता है, जिसका उपयोग अमेरिकी सेना द्वारा संचार, सादे पाठ को एन्क्रिप्ट करने के लिए किया गया था। सभी भौतिक हमलों का सामान्य लक्ष्य परिधीय इनपुट डिवाइस जैसे कीबोर्ड और टच स्क्रीन हैं। इससे पहले, हैकर्स ने अपने उद्देश्यों के लिए कीबोर्ड के इलेक्ट्रोमैग्नेटिक और ध्वनिक उत्सर्जन का उपयोग किया है, साथ ही साथ वीडियो, जहां उपयोगकर्ता कीबोर्ड या टच स्क्रीन पर संवेदनशील डेटा दर्ज करते हैं।कीबोर्ड पर उपयोगकर्ता इनपुट पर ईवसड्रॉपिंग का मुद्दा अनुसंधान का एक काफी लोकप्रिय क्षेत्र है। दिमित्री असोनोव और राकेश अग्रवाल ने घोषणा की कि कीबोर्ड ध्वनिक संकेतों पर शोध जारी हैकीबोर्ड फोन, कंप्यूटर और एटीएम के संपर्क में ध्वनिक क्रिप्टोनालिसिस। उन्होंने दिखाया कि एक विशिष्ट कीबोर्ड पर एक तंत्रिका नेटवर्क को प्रशिक्षित करके, एक ही मॉडल के कीबोर्ड या कीबोर्ड पर इनपुट पर ईवेवसड्रॉपिंग में बड़ी सफलता हासिल की। उन्होंने यह भी जांच की कि यह क्यों संभव था और पाया कि कीबोर्ड के नीचे की प्लेट जिस पर सेंसर स्थित हैं वह एक ड्रम की तरह व्यवहार करता है जब एक कुंजी दबाया जाता है। यह सुविधा आपको अलग-अलग कुंजी की आवाज़ों को अलग करने की अनुमति देती है।Source: https://habr.com/ru/post/hi398545/

All Articles