यह कार्य यह निर्धारित करने के उद्देश्य से है कि विश्लेषण की गई वस्तु DLT प्रणाली है या नहीं। प्राप्त परिणाम विभिन्न परियोजनाओं के तुलनात्मक विश्लेषण के लिए अच्छी तरह से अनुकूल हैं, प्रबंधन संरचना से लेकर लिंक की परिभाषा तक जिसमें लेनदेन का उल्लेख है।

डिस्ट्रिब्यूटेड लेज़र तकनीक एक सूचना भंडारण तकनीक है जिसकी प्रमुख विशेषताएं आम सहमति एल्गोरिदम के अनुसार डिजिटल डेटा का साझाकरण और सिंक्रनाइज़ेशन है, दुनिया भर के विभिन्न बिंदुओं पर समकक्ष प्रतियों का भौगोलिक वितरण, एक केंद्रीय व्यवस्थापक की अनुपस्थिति।

तकनीकी विश्लेषण

प्रोटोकॉल स्तर

उत्पत्तिप्रोटोकॉल स्तर, उन प्रक्रियाओं को संदर्भित करता है जिन्हें नेटवर्क शुरू होने से पहले विकसित और चलाने की आवश्यकता होती है।

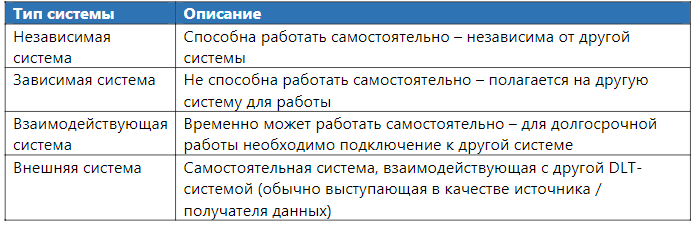

अन्य नेटवर्क पर निर्भरता।अन्य प्रोटोकॉल पर निर्भरता विश्लेषण की गई परियोजना की सीमाओं पर निर्भर करती है। यह निर्धारित करता है कि क्या प्रणाली एक स्वतंत्र प्रणाली (आत्मनिर्भर होने के लिए) के रूप में काम कर सकती है या किसी अन्य नेटवर्क पर निर्भर है।

तालिका 1. अन्य प्रणालियों पर निर्भरता कार्यक्रम कोड

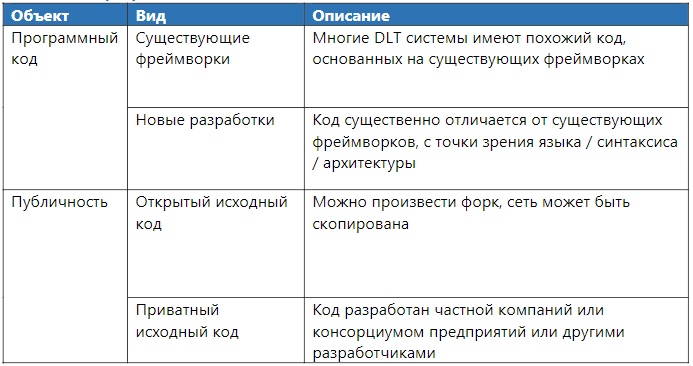

कार्यक्रम कोडकोड एक मौजूदा ढांचे पर आधारित हो सकता है या खरोंच से लिखा जा सकता है। सबसे लोकप्रिय फ्रेमवर्क ओपन सोर्स सिस्टम (बिटकॉइन / एथेरम) से कोडबेस हैं। डिजिटल एसेट / क्लियरमैटिक्स और SETL जैसी परियोजनाओं द्वारा प्रदान किए गए बंद प्लेटफार्मों के लिए बंद स्रोत डेटाबेस भी हैं।

तालिका 2. कार्यक्रम कोड नियमों को परिभाषित करना

नियमों को परिभाषित करनानियमों का परिचय नियमों के एक सेट की परिभाषा को संदर्भित करता है जिस पर एक डीएलटी प्रणाली को काम करना चाहिए। यह प्रक्रिया विभिन्न प्रतिभागियों द्वारा की जा सकती है और किसी विशेष डीएलटी प्रणाली के लिए व्यक्तिगत है।

प्रोटोकॉल अद्यतन

प्रोटोकॉल अपडेट मौजूदा प्रक्रियाओं पर लागू होते हैं जो आपको सिस्टम नियमों को संशोधित करने की अनुमति देते हैं। प्रोटोकॉल को अपडेट करने में तकनीकी त्रुटियों (बग) को समाप्त करना, सिस्टम की सुरक्षा और कार्यक्षमता में सुधार करना, साथ ही मौजूदा प्रोटोकॉल नियमों का विस्तार या सीमित करना शामिल हो सकता है।

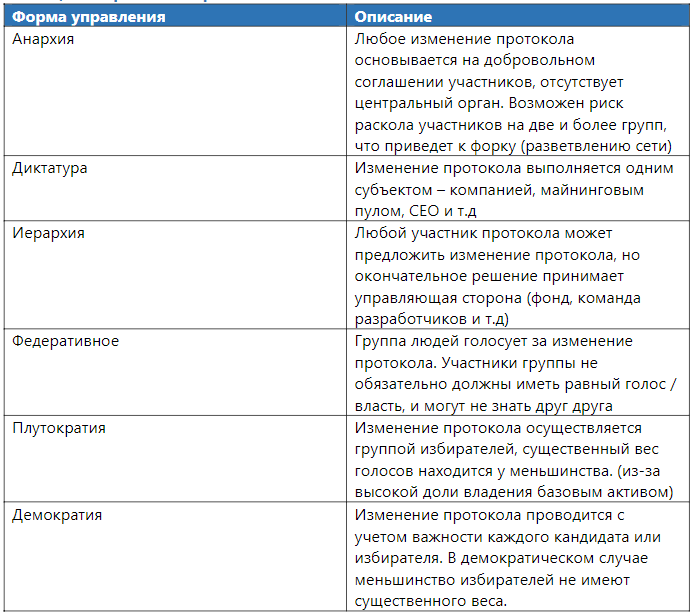

प्रोटोकॉल प्रबंधनप्रोटोकॉल प्रबंधन निर्णय लेने की प्रक्रियाओं के एक सेट को संदर्भित करता है जो आपको एक व्यवस्थित और कानूनी तरीके से एक प्रोटोकॉल को बदलने की अनुमति देता है। यह व्यापक परियोजना प्रबंधन का एक सबसेट है, जो समन्वय और कार्यों का वर्णन और परिभाषित करने वाली प्रक्रियाओं और मानदंडों का एक पूरा सेट शामिल करता है, लेकिन जिन्हें औपचारिक रूप से डीएलटी प्रणाली में एकीकृत नहीं किया जा सकता है।

प्रोटोकॉल में किसी भी प्रस्तावित परिवर्तन का एक महत्वपूर्ण तत्व यह तरीका है जिसे अपनाया और अनुसमर्थित किया जाता है - या, दूसरे शब्दों में, नेटवर्क प्रतिभागियों के सुझाव पर वैधता कैसे प्रदान की जाती है। चूँकि इस संदर्भ में वैधता एक सामाजिक अवधारणा है, इसलिए DLL सिस्टम में पाए जाने वाले कुछ संभावित "सामाजिक-राजनीतिक" रिश्तों की पहचान करना उचित प्रतीत होता है।

तालिका 3. प्रोटोकॉल प्रबंधन

प्रोटोकॉल प्रबंधन कई रूप लेता है और अक्सर अस्पष्ट होता है। प्रारंभ में, डीएलटी सिस्टम को अराजकतावादी शक्ति (मुक्त) की विशेषता है, निर्णय लेने के लिए जिम्मेदार लोगों की कोई कंपनी या समूह नहीं हैं। सबसे अधिक, वे खुले-स्रोत यातायात प्रबंधन प्रक्रियाओं के समान हैं। प्रोटोकॉल परिवर्तन की चर्चा का एक उदाहरण, चैट / GitHub / सम्मेलन में डेवलपर्स का संचार हो सकता है। तानाशाही स्थितियों के तहत, परिवर्तनों पर चर्चा करने की प्रक्रिया बिल्कुल समान हो सकती है, लेकिन अंतिम निर्णय एक व्यक्ति द्वारा किया जाएगा। कुछ मामलों में, एक प्रोटोकॉल प्रबंधन फॉर्म को एक से अधिक प्रकार के बोर्ड द्वारा परिभाषित किया जा सकता है। उदाहरण के लिए, ईओएस ब्लॉकचेन ब्लॉक निर्माताओं के एक फेडरेशन के रूप में कार्य करता है जो उन उपयोगकर्ताओं द्वारा चुने जाते हैं जो ईओएस संपत्ति के मालिक हैं। वोट का वजन पते पर आयोजित टोकन की संख्या से निर्धारित होता है। इस प्रकार की सरकार प्रोटोकॉल को दो दलों में विभाजित करती है: "कुलीन" और "साधारण" उपयोगकर्ता, एक पदानुक्रमित प्रणाली की विशेषताओं को लेते हुए: फेडरेशन, लोकतंत्र और प्लूटोक्रेसी।

ऑन-चेन प्रबंधन, डेटा स्तर पर प्रबंधन कार्यों के समावेश का तात्पर्य करता है। लक्ष्य शासन को औपचारिक बनाना है, जिससे विवाद बढ़ रहा है और विवादों या असंगत प्रोटोकॉल अपडेट के कारण नेटवर्क विखंडन से बचा जा सकता है। डीएलटी सिस्टम के लिए ऑन-चेन वोटिंग योजनाओं का एक विविध सेट विकसित किया गया है, जिसमें सामुदायिक मूड बैरोमीटर से लेकर रेफ़ेंडा तक शामिल हैं। हालांकि, एक नियम के रूप में, ऑन-चेन प्रबंधन कार्य केवल प्रबंधन के अन्य रूपों के लिए एक अतिरिक्त है।

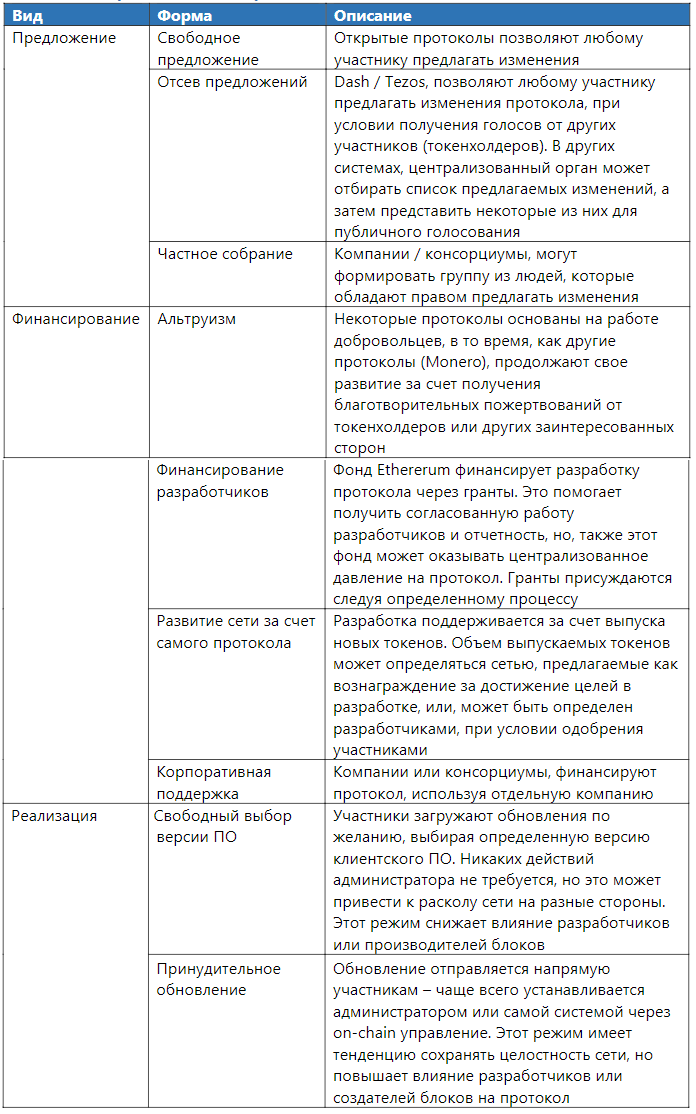

प्रोटोकॉल परिवर्तनप्रोटोकॉल को अद्यतन करने की वास्तविक प्रक्रिया का अर्थ है:

- यदि यह एक ओपन-सोर्स प्रोजेक्ट है, तो GitHub पर कोड अपडेट करना;

- क्लाइंट अद्यतन यदि यह एक बंद स्रोत प्रोटोकॉल है;

- पुराने प्रोग्राम कोड पर काम करने वाले ग्राहकों को अप्रासंगिक और ब्लैक लिस्टेड माना जा सकता है;

- पुराने प्रोग्राम कोड पर चलने वाले ग्राहक एक कांटा बनाते हैं, जो प्रोटोकॉल के वैकल्पिक संस्करण के निर्माण की ओर जाता है।

तालिका 4. प्रोटोकॉल संशोधन फ़ॉर्म

विभिन्न डीएलटी सिस्टम नेटवर्क को अपडेट करने के लिए विभिन्न तरीकों का उपयोग करते हैं। उदाहरण के लिए, एथेरियम वित्त विकास के लिए दान स्वीकार करता है, और अनुदान द्वारा वित्त पोषित डेवलपर्स के सॉफ्टवेयर का उपयोग करके नेटवर्क को भी अपडेट करता है।

नेटवर्क स्तर

DLT प्रोटोकॉल नेटवर्क प्रोटोकॉल नियमों के कार्यान्वयन का एक सीधा परिणाम है। नेटवर्क में प्रतिभागियों और प्रक्रियाओं के समन्वित कार्य शामिल होते हैं जो एक तकनीकी मानक (प्रोटोकॉल) का पालन करते हैं और विशिष्ट संचार चैनलों पर डेटा और सूचना के आदान-प्रदान में सक्रिय रूप से शामिल होते हैं।

संचार प्रक्रिया

एक डीएलटी प्रणाली में प्रतिभागियों के बीच डेटा स्थानांतरित करने की प्रक्रिया।

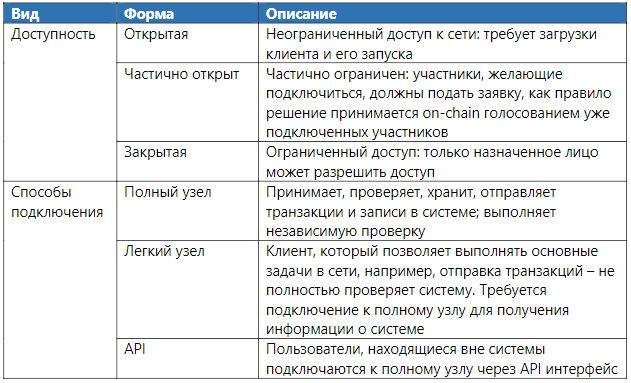

नेटवर्क का उपयोगनेटवर्क तक पहुंच से तात्पर्य प्रोटोकॉल से जुड़ने की संभावना से है, यह सीमित या असीमित हो सकता है।

- असीमित पहुंच - कोई भी उपयोगकर्ता किसी भी समय स्वतंत्र रूप से कनेक्ट / डिस्कनेक्ट कर सकता है;

- सीमित पहुंच - केवल कुछ उपयोगकर्ता नेटवर्क से जुड़ सकते हैं, आमतौर पर यह निर्दिष्ट इकाई द्वारा नियंत्रित किया जाता है।

एक नियम के रूप में, असीमित एक्सेस वाले सिस्टम में प्रतिभागियों की संख्या पर प्रतिबंध नहीं है, जबकि बंद नेटवर्क सीमित संख्या में प्रतिभागियों को सेट कर सकते हैं।

आमतौर पर, प्रतिभागियों को पूर्ण नोड लॉन्च करके नेटवर्क तक सीधे पहुंच प्राप्त होती है: उन्हें अधिकारों के एक बड़े सेट के साथ "कुलीन" माना जाता है, क्योंकि वे रिकॉर्ड डेटा भेज / सत्यापित और स्थानांतरित कर सकते हैं। नेटवर्क प्रतिभागी "लाइट क्लाइंट" चलाकर नेटवर्क का अप्रत्यक्ष उपयोग कर सकते हैं जो एक विशेष सेवा (एपीआई) के माध्यम से कनेक्ट करके पूर्ण नोड्स से डेटा का अनुरोध करता है।

तालिका 5. नेटवर्क एक्सेस फॉर्म

एक नियम के रूप में, सिस्टम जितना अधिक खुलेगा, उतने ही अतिसंवेदनशील होते हैं। विशेष रूप से, ये सिस्टम सिबिल हमले के लिए असुरक्षित हैं, जब हमलावर नेटवर्क पर प्रभाव बढ़ाने के लिए कई नकली पहचान बनाता है।

सिबाइल हमला एक प्रकार का हमला होता है जब कोई हमलावर प्रोटोकॉल में परिवर्तन प्राप्त करता है या परिवर्तन करता है, जिससे कई गलत पहचान बन जाती हैं।

चूंकि पहचान एक बहिर्जात है (जो "वास्तविक") संपत्ति है, डीएलटी प्रणाली इन हमलों को रोक नहीं सकती है, इसे बाहरी प्रतिभागियों (प्रमाणन प्रणाली) या तंत्र पर भरोसा करना चाहिए जो हमले (पीओडब्ल्यू / पीओएस) की संभावना को कम करते हैं।

डेटा भेज रहा हैडेटा ट्रांसफर, कनेक्टेड नोड्स को डेटा वितरित करने की प्रक्रिया है। डेटा एक विशिष्ट प्रारूप के लिए कच्चा / अनफ़ॉर्मेट या मानकीकृत किया जा सकता है (उदाहरण के लिए, लेनदेन या रिकॉर्ड के रूप में)। डेटा प्रत्येक नोड (सार्वभौमिक प्रसार), या केवल नोड्स (मल्टीचैनल प्रसार) के एक विशिष्ट सबसेट पर प्रेषित किया जा सकता है। बाद के मामले में, डेटा का प्रसार आमतौर पर लेनदेन में प्रतिभागियों तक सीमित होता है। यह आपको डेटा ट्रांसफर के लिए एक "चैनल" बनाने की अनुमति देता है, आमतौर पर इसका मतलब है शार्डिंग / लाइटनिंग नेटवर्क।

प्रारंभिक DLT सिस्टम (जैसे Bitcoin, Litecoin) एक सार्वभौमिक डेटा वितरण मॉडल का उपयोग करते हैं, जो सबसे लोकप्रिय डेटा वितरण पद्धति बनी हुई है।

कंपनियों के लिए गुमनामी और गोपनीयता बनाए रखने के लिए, बाद में सिस्टम में एक मल्टी-चैनल डिफ्यूजन मॉडल (जैसे, हाइपरलेडर फैब्रिक, कॉर्डा) है। अन्य सिस्टम, जैसे कि कॉस्मोस, को "हब्स" के रूप में कार्य करने के लिए डिज़ाइन किया गया है ताकि स्वतंत्र डीएलटी सिस्टम को तेज करने के लिए परस्पर जोड़ा जा सके।

तालिका 6. डेटा सबमिशन फॉर्म

मल्टी-चैनल डेटा प्रसार का एक उदाहरण है कि सभी नेटवर्क प्रतिभागियों को चैनल की स्थिति पर आम सहमति में भाग नहीं लेना चाहिए: केवल चैनल प्रतिभागियों को इस चैनल ("स्थानीय" आम सहमति) में संग्रहीत डेटा पर स्थिरता प्राप्त करनी चाहिए। यह वैश्विक डेटा प्रसार के साथ सिस्टम से काफी अलग है, क्योंकि प्रत्येक व्यक्ति नोड को सिस्टम की वैश्विक स्थिति ("वैश्विक" आम सहमति) के बारे में आम सहमति में आना चाहिए; कुछ नोड्स की आम सहमति तक पहुंचने में असमर्थता उनके वियोग, या एक कांटा के निर्माण का कारण बन सकती है।

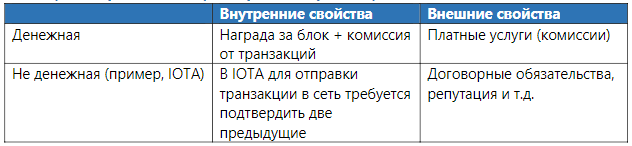

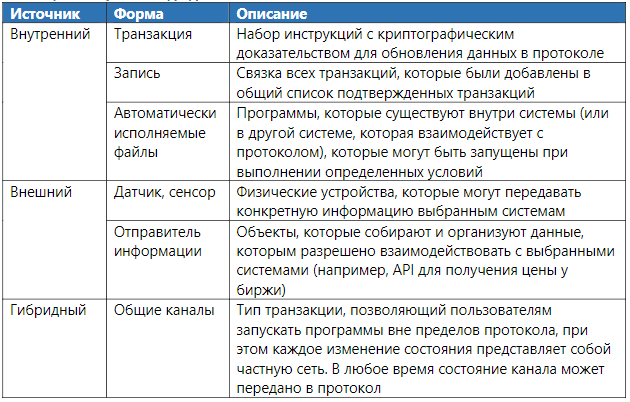

लेन-देन सृजनलेन-देन निर्माण प्रक्रिया में निर्देशों का एक सेट होता है जिसे नेटवर्क में लेन-देन करने के बाद निष्पादित किया जाएगा। लेनदेन बनाना असीमित हो सकता है (यानी सभी के लिए सुलभ) या कुछ प्रतिभागियों तक सीमित। उपयोगकर्ताओं द्वारा अपनी निजी कुंजी के साथ संदेश पर हस्ताक्षर करने से लेन-देन होता है। उपयोगकर्ताओं को नेटवर्क के लिए लेनदेन बनाने और भेजने के लिए विभिन्न इंटरफेस उपलब्ध हैं (उदाहरण के लिए, पीसी और मोबाइल वॉलेट)।

लेनदेन प्रसंस्करणलेन-देन प्रसंस्करण पुष्टि कार्यों की सूची में अपुष्ट लेनदेन को जोड़ने के लिए आवश्यक क्रियाओं के सेट का वर्णन करता है। सूची में ("पुष्टि") जोड़ने के बाद एक लेन-देन को प्रारंभिक माना जाता है, जो लेन-देन में निहित निर्देशों के निष्पादन की ओर जाता है। हालाँकि, बाद के संचालन के लिए इस लेन-देन का आधार बनने के लिए अकेले पुष्टि पर्याप्त नहीं है; लेन-देन से पहले आउटपुट सिस्टम द्वारा उपयोग किया जा सकता है।

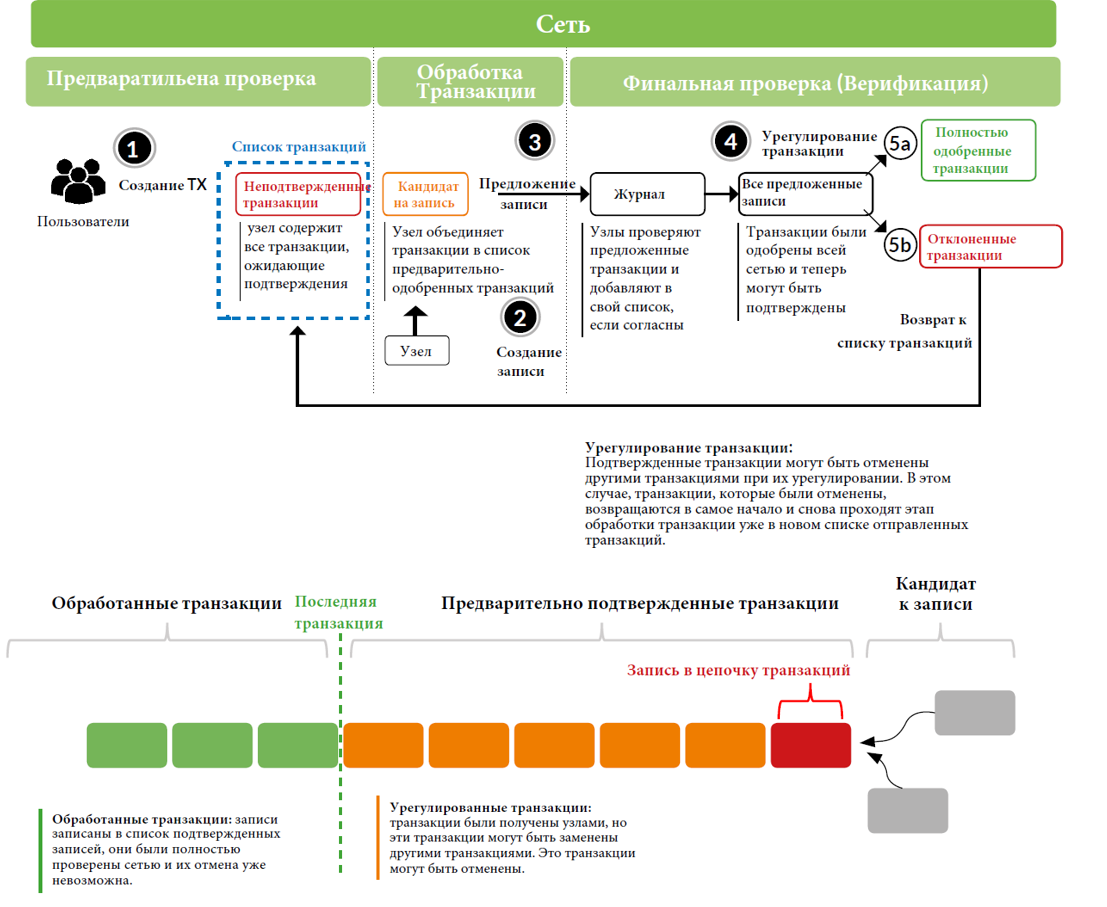

चित्रा 1. एक DLT प्रणाली में लेनदेन प्रसंस्करण

अभिलेख डीएलटी प्रणाली में प्रयुक्त एक विशिष्ट सर्वसम्मति एल्गोरिदम का पालन करते हैं। इसमें यह निर्धारित करने की प्रक्रिया शामिल है कि क्या प्रस्तावित रिकॉर्ड वैध है, साथ ही साथ अमान्य प्रविष्टियाँ (उदाहरण के लिए, ऐसी प्रविष्टियाँ जो दोषपूर्ण या असंगत हैं) को अस्वीकार करते हुए अलग-अलग लेकिन समान रूप से मान्य प्रविष्टियों के बीच चयन करना शामिल है।

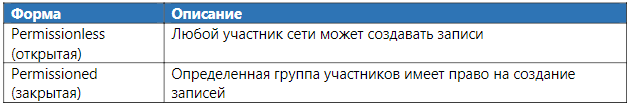

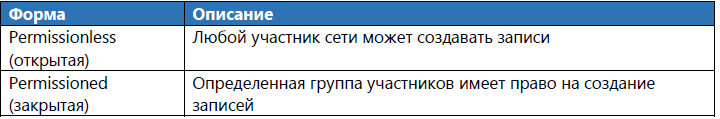

रिकॉर्ड उम्मीदवारभविष्य में पुष्टि किए गए लेन-देन की सूची में ले जाया जा सकता है कि रिकॉर्ड ब्लॉक के रचनाकारों द्वारा भेजे जाते हैं, जो उन्हें अपुष्ट लेनदेन की सूची से चुनते हैं और उन्हें संयुक्त रिकॉर्ड की सूची में लिखने के लिए उम्मीदवारों को बनाने के लिए एक साथ जोड़ते हैं। दो गुण हैं जो पुष्टि रिकॉर्ड की सूची में एक रिकॉर्ड और इसके भविष्य के समावेश को भेजने का अधिकार निर्धारित करते हैं।

तालिका 7. रिकॉर्ड प्रपत्र

क्योंकि रिकॉर्ड आम सहमति के अधीन हैं, उन्हें प्रोटोकॉल नियमों का पालन करना चाहिए। सबसे पहले, उन्हें सही तरीके से स्वरूपित किया जाना चाहिए और अमान्य या अमान्य लेनदेन नहीं होना चाहिए। इसके अलावा, प्रत्येक प्रविष्टि में पिछली प्रविष्टि के लिए एक लिंक / पॉइंटर शामिल होना चाहिए और यदि आवश्यक हो, पीओडब्ल्यू या किसी अन्य विधि का उपयोग करें जो सिबिल हमले का संचालन करना मुश्किल बनाता है।

आम सहमति एल्गोरिदम को इसकी जटिलता (विद्युत / मौद्रिक लागत) के स्तर के अनुसार वर्गीकृत किया जा सकता है। आम सहमति तक पहुंचने के लिए आवश्यक संसाधनों में असीमित जटिलता वाले एल्गोरिदम को मापा जाता है। उदाहरण के लिए, पीओडब्ल्यू बिटकॉइन की गणना के मामले में, हैशिंग डेटा की जटिलता के रूप में सही समाधान खोजने की कठिनाई बढ़ जाती है। इसके विपरीत, अन्य एल्गोरिदम काम करते हैं (उदाहरण के लिए, बीजान्टिन जनरल्स / बीएफटी कार्य) को महत्वपूर्ण कम्प्यूटेशनल लागतों की आवश्यकता नहीं होती है और सीमित जटिलता होती है।

खुली प्रणालियों में, एक एल्गोरिथ्म प्रदान किया जाना चाहिए जो एक सिबिल हमले की संभावना को कम करता है। निजी (बंद) सिस्टम नेटवर्क कनेक्शन तक पहुंचने की अनुमति देने से पहले प्रत्येक प्रतिभागी की जांच करते हैं, जो हमले की संभावना को रोकता है। बंद प्रणालियों में, नोड्स का एक समूह एक नोड चुनने के लिए जाता है जो ब्लॉक बनाएगा।

संघर्ष का संकल्पसंघर्ष कई कारणों से हो सकता है:

- प्रतिभागी प्रोटोकॉल के किस संस्करण पर असहमत हैं;

- प्रतिभागी सत्यापित लेनदेन के बारे में असहमत हैं।

बिटकॉइन नेटवर्क में पहले बिंदु की स्थिति की स्थिति में, नेटवर्क ब्लॉक की सबसे लंबी श्रृंखला को वैध के रूप में चुनता है, और छोटे को अनदेखा करता है। Tezos में, एक ब्लॉक की वैधता को एक अलग "ब्लॉक वेट" के साथ निर्धारित किया जाता है, यहाँ वजन सत्यापनकर्ताओं से "अनुमोदन" की संख्या है जो इसे स्टेकर्स से यादृच्छिक रूप से प्राप्त होता है।

किसी भी सर्वसम्मति के एल्गोरिथ्म में कई तरह के ट्रेडऑफ़ होते हैं

तालिका 7. लेनदेन प्रसंस्करण के लिए प्रेरणा के रूप मान्यता

मान्यतासत्यापन प्रक्रियाओं के सेट को संदर्भित करता है जो यह सुनिश्चित करने के लिए आवश्यक है कि विषय स्वतंत्र रूप से रिकॉर्ड के अनुमोदित सेट के बारे में उसी निष्कर्ष पर आते हैं। इसमें शामिल हैं: भेजे गए लेनदेन की जाँच / रिकॉर्ड किए गए डेटा की जाँच / नेटवर्क की सामान्य स्थिति की जाँच करना। यह गैर-डीएलटी प्रणालियों से एक महत्वपूर्ण अंतर है, क्योंकि यह प्रतिभागियों को सिस्टम का एक स्वतंत्र ऑडिट आयोजित करने का अवसर प्रदान करता है।

लेन-देन का सत्यापनलेनदेन को सत्यापित करना यह सुनिश्चित करना है कि एक व्यक्तिगत रिकॉर्ड अन्य संस्थाओं को स्थानांतरित करने से पहले प्रोटोकॉल नियमों का अनुपालन करता है। इसमें शामिल हैं: लेनदेन के प्रारूप की शुद्धता, एक उपयुक्त हस्ताक्षर की उपस्थिति और इस शर्त की पूर्ति कि लेनदेन किसी अन्य के साथ संघर्ष नहीं करता है। कुछ सिस्टम एक ऐसी प्रणाली का संचालन कर सकते हैं जो समय या किसी अन्य कारण से एक विशिष्ट बिंदु तक लेनदेन को प्रतिबंधित करता है। आमतौर पर, ऐसे हालात स्मार्ट कॉन्ट्रैक्ट्स से मिलते हैं।

51% का हमला तब होता है जब एक प्रतिभागी या कई प्रतिभागी अपनी कंप्यूटिंग शक्ति (आवाज़) को जोड़ते हैं और बाकी प्रोटोकॉल की तुलना में तेज़ी से नेटवर्क पर लेनदेन की प्रक्रिया करते हैं। इस तरह के हमले आपको अमान्य लेनदेन करने और उन्हें वैध के रूप में दर्ज करने की अनुमति देते हैं। विशेष रूप से संवेदनशील PoW का उपयोग करने वाली एक प्रणाली है

रिकॉर्ड की जाँच करेंभेजे जा रहे रिकॉर्ड की जाँच करना आपको यह सुनिश्चित करने की अनुमति देता है कि रिकॉर्ड प्रोटोकॉल नियमों का अनुपालन करता है। यदि प्रस्तावित प्रविष्टि को मान्य माना जाता है, तो यह पुष्टि की गई प्रविष्टियों की सूची में जोड़ा जाता है और नेटवर्क में सभी जुड़े नोड्स से संबंधित होता है। यद्यपि यह प्रक्रिया प्रत्येक प्रणाली में अलग है, लेकिन, एक नियम के रूप में, सामान्य सिद्धांतों द्वारा, यह हर जगह समान है, उदाहरण के लिए, यह जांचते हुए कि पीओडब्ल्यू काम एक लेनदेन पर किया गया है। भेजे गए लेनदेन के सत्यापन और सत्यापनकर्ताओं द्वारा उनकी बाद की रिकॉर्डिंग का संयोजन पूरी प्रणाली का एक स्वतंत्र ऑडिट प्रदान करता है।

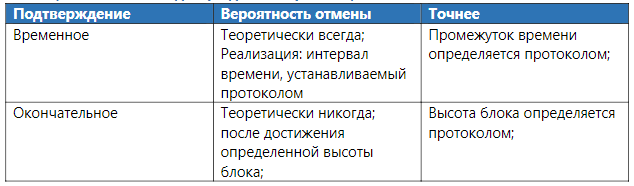

लेन-देन का रिकॉर्डएक पुष्टि की लेनदेन / रिकॉर्ड जरूरी अपरिवर्तनीय नहीं है। लिखें अपरिवर्तनीयता संभाव्य हो सकती है (उदाहरण के लिए, एक पीओडब्ल्यू-आधारित प्रणाली जिसमें यह सभी रिकॉर्ड किए गए लेनदेन को पुनर्गणना करने के लिए अव्यावहारिक है), या ऐसी प्रणालियां जिनमें "लेनदेन" शामिल हैं जिन्हें प्रत्येक लेनदेन को सौंपा जाना चाहिए। पुष्ट रिकॉर्ड को अपरिवर्तनीय कहा जा सकता है, लेकिन जो "पूर्व-पुष्टि" किए गए हैं, उन्हें रद्द किया जा सकता है। "पूर्व-पुष्टि" से "पुष्टि" करने के लिए संक्रमण की स्थिति पर काबू पाने के बाद पूर्व-पुष्टि किए गए रिकॉर्ड अपरिवर्तित हो जाते हैं।

चित्रा 2. डीएलटी सिस्टम में लेनदेन प्रसंस्करण

चित्रा 2 लेनदेन प्रक्रिया के दौरान होने वाली प्रक्रिया का एक योजनाबद्ध वर्णन करता है। सबसे पहले, उपयोगकर्ता एक लेनदेन बनाता है और इसे नेटवर्क पर भेजता है। प्रत्येक नोड यह देखने के लिए जांचता है कि क्या लेनदेन प्रोटोकॉल नियमों का अनुपालन करता है। यदि इसे सही माना जाता है, तो नोड लेन-देन को अपनी सूची (मेमपूल) में जोड़ता है, जहां सभी अपुष्ट लेनदेन संग्रहीत होते हैं, पुष्टि किए गए लेनदेन की सूची में जोड़े जाने की प्रतीक्षा करते हैं।

लेन-देन प्रसंस्करण चरण में, नोड्स यादृच्छिक रूप से अपने मेमपूल से अपुष्ट लेनदेन का चयन करते हैं और फिर उन्हें "पूर्व-अनुमोदित" लेनदेन की सूची में एक साथ जोड़ते हैं। इसके बाद, इन लेनदेन को अन्य सभी नेटवर्क प्रतिभागियों को पेश करने के लिए आम सहमति एल्गोरिदम के अनुसार लेनदेन की जाँच की जाएगी। नोड प्राप्त लेनदेन और उनकी सामग्री को देखेंगे, यदि लेनदेन सत्यापन से गुजरता है, तो लेनदेन नोड की सूची में जोड़ा जाता है। प्रत्येक नोड के लेन-देन के साथ सूची अंततः एक एकल, सबसे महत्वपूर्ण पुष्टि की गई लेनदेन की सूची में भेजी जाती है और इसे पूरा माना जाएगा।

हालांकि, एक वैकल्पिक लेनदेन के कारण पुष्टि किए गए लेनदेन को "रद्द" किया जा सकता है, जिसका अर्थ है कि निपटान के स्तर पर, लेनदेन को रद्द किया जा सकता है - इस मामले में वे अपुष्ट लेनदेन के रूप में नोड्स पर लौटते हैं, लेनदेन की एक नई सूची बनाने की प्रतीक्षा कर रहे हैं। "सेटलमेंट" चरण में लेन-देन का प्रसंस्करण समय एकल सिस्टम की सेटिंग्स पर निर्भर करता है। कुछ सिस्टम लेन-देन की त्वरित रिकॉर्डिंग और उनकी अपरिवर्तनीयता को लागू करते हैं, लेकिन, कुछ प्रोटोकॉल का "संभाव्य" पूरा होता है, इस अर्थ में कि लेनदेन को सैद्धांतिक रूप से रद्द किया जा सकता है। हालांकि, प्रत्येक नए लेनदेन के साथ इस क्रिया की संभावना कम हो जाती है, क्योंकि पीओडब्ल्यू से जुड़े नोड्स की लागत अधिक हो सकती है। जबकि लेनदेन "निपटान" स्तर पर हैं, उन्हें "पूर्ण" नहीं माना जा सकता है। , , , .

« », «long-range». , ( ), , «», . « » — , . , «» . , .

तालिका 8. पुष्टिकरण लेनदेन गुण

डेटा स्तर

प्रोटोकॉल स्तर यह निर्धारित करता है कि सिस्टम कैसे काम करेगा और किन नियमों का पालन करेगा। नेटवर्क परत प्रोटोकॉल के अंतर्निहित सिद्धांतों को लागू करता है। साथ में, प्रोटोकॉल लेयर और नेटवर्क डेटा लेयर के लिए आधार बनाते हैं, जो समय के साथ जमते जाते हैं क्योंकि लेन-देन पुष्ट रिकॉर्ड की सूची में लिखे जाते हैं।संचालनसंचालन घटक में वे सभी प्रक्रियाएं शामिल होती हैं जिनके द्वारा प्रतिभागी सिस्टम के साथ सहभागिता करते हैं।डेटा स्रोतइनपुट प्रक्रिया एक प्रोटोकॉल के लिए डेटा प्राप्त करने के स्रोत या विधि से संबंधित है। डेटा स्रोत आंतरिक या बाहरी हो सकते हैं, जो सिस्टम के साथ उपयोगकर्ताओं की सक्रिय बातचीत को प्रतिबिंबित कर सकते हैं, आंतरिक सिस्टम प्रक्रिया के कारण प्रोटोकॉल स्थिति में बदलाव या बाहर से प्राप्त (उदाहरण के लिए, एक अन्य प्रोटोकॉल से भेजा गया लेनदेन) या एक स्मार्ट अनुबंध।हम आंतरिक इनपुट स्रोतों को उपयोगकर्ता द्वारा बनाए गए किसी भी रिकॉर्ड या लेनदेन के रूप में या प्रोटोकॉल के साथ उपयोगकर्ता की बातचीत के परिणाम के कारण परिभाषित करते हैं। दूसरी ओर, बाहरी इनपुट स्रोत, अन्य प्रणालियों के इनपुट के परिणाम हैं जो प्रोटोकॉल के साथ परस्पर क्रिया करते हैं, लेकिन जो सिद्धांत रूप में, अंतर्निहित प्लेटफ़ॉर्म से अलग हो जाते हैं (यानी वे निर्भर या परस्पर क्रिया करते हैं)। हाइब्रिड प्रोटोकॉल किसी भी समय "भुगतान चैनल - राज्य चैनल" का उपयोग करके लेनदेन को स्थानांतरित करने की अनुमति देते हैं, हालांकि, इन विधियों का विकास अभी भी प्रारंभिक चरण में है।तालिका 9. डाटा एंट्री फॉर्म सॉफ्टवेयर निष्पादन योग्य लेनदेनसभी डेटा स्तर परिवर्तन आंतरिक या बाहरी इनपुट का प्रत्यक्ष परिणाम नहीं हैं। सिस्टम में कुछ बदलाव कोड निर्देशों के निष्पादन के कारण होते हैं। एक शानदार उदाहरण है स्मार्ट कॉन्ट्रैक्ट्स। एम्बेडेड प्रोग्राम कोड को निष्पादित करते समय, नेटवर्क की स्थिति प्रोटोकॉल में बदल जाती है, उदाहरण के लिए, एक लेनदेन होता है, जो पुष्टि किए गए लोगों की सूची में दर्ज किया जाता है। कुछ DLT सिस्टम केवल स्क्रिप्टिंग भाषा (स्क्रिप्ट) का समर्थन करते हैं। उदाहरण के लिए, बिटकॉइन स्क्रिप्ट, यह एक सरल स्क्रिप्टिंग भाषा में काम करता है जो आपको सीमित-सरल प्रोग्राम बनाने की अनुमति देता है। ऐसी प्रणालियों को कहा जाता है - स्टेटलेस। Ethereum (सॉलिडिटी), Tezos (माइकलसन) और EOS (WebAssembly) - ये सिस्टम जटिल स्मार्ट कॉन्ट्रैक्ट्स को विकसित करने के लिए ट्यूरिंग-पूर्ण प्रोग्रामिंग लैंग्वेज का समर्थन करते हैं, जबकि Bitcoin और Monero एक स्क्रिप्टिंग भाषा का उपयोग करते हैं,जो सीमित संचालन के लिए अनुमति देता है।तालिका 10. सॉफ्टवेयर निष्पादित लेनदेन के गुण

सॉफ्टवेयर निष्पादन योग्य लेनदेनसभी डेटा स्तर परिवर्तन आंतरिक या बाहरी इनपुट का प्रत्यक्ष परिणाम नहीं हैं। सिस्टम में कुछ बदलाव कोड निर्देशों के निष्पादन के कारण होते हैं। एक शानदार उदाहरण है स्मार्ट कॉन्ट्रैक्ट्स। एम्बेडेड प्रोग्राम कोड को निष्पादित करते समय, नेटवर्क की स्थिति प्रोटोकॉल में बदल जाती है, उदाहरण के लिए, एक लेनदेन होता है, जो पुष्टि किए गए लोगों की सूची में दर्ज किया जाता है। कुछ DLT सिस्टम केवल स्क्रिप्टिंग भाषा (स्क्रिप्ट) का समर्थन करते हैं। उदाहरण के लिए, बिटकॉइन स्क्रिप्ट, यह एक सरल स्क्रिप्टिंग भाषा में काम करता है जो आपको सीमित-सरल प्रोग्राम बनाने की अनुमति देता है। ऐसी प्रणालियों को कहा जाता है - स्टेटलेस। Ethereum (सॉलिडिटी), Tezos (माइकलसन) और EOS (WebAssembly) - ये सिस्टम जटिल स्मार्ट कॉन्ट्रैक्ट्स को विकसित करने के लिए ट्यूरिंग-पूर्ण प्रोग्रामिंग लैंग्वेज का समर्थन करते हैं, जबकि Bitcoin और Monero एक स्क्रिप्टिंग भाषा का उपयोग करते हैं,जो सीमित संचालन के लिए अनुमति देता है।तालिका 10. सॉफ्टवेयर निष्पादित लेनदेन के गुण गणना की वास्तविक निष्पादन वहजगह जहां कार्यक्रम चलता है , यह निर्धारित करता है कि गणना कहां होती है। एक नियम के रूप में, निष्पादन का स्थान नेटवर्क के अंदर हो सकता है - ऑन-चेन या ऑफ-चेन (नेटवर्क के बाहर)। प्रत्येक नोड पर ऑन-चेन गणना की जाती है। यह वातावरण एक साधारण आभासी मशीन से अलग हो सकता है, एक स्क्रिप्टिंग भाषा के रूप में, या जटिल हो सकता है (EVM - एथेरियम वर्चुअल मशीन), जो ट्यूरिंग-पूर्ण कार्यक्रमों के निष्पादन को सुनिश्चित करता है। ऑन-चेन में स्मार्ट कॉन्ट्रैक्ट्स नेटवर्क में प्रत्येक नोड द्वारा लॉन्च किए जाते हैं और इसलिए, अक्सर "स्व-निष्पादन" कहा जाता है।ऑफ-चेन कंप्यूटिंग एक ऐसे वातावरण में किया जाता है जो प्रोटोकॉल के लिए बाहरी है। कार्यक्रम कोड चलाने वाली घटना ऑन-चेन में होती है, और गणना मुख्य नेटवर्क को लोड किए बिना किसी अन्य सिस्टम में होती है। इसके अलावा, अनुप्रयोगों को लॉन्च करने के लिए एक हाइब्रिड (हाइब्रिड) प्रणाली है, उदाहरण के लिए, एथेरियम में प्लाज्मा। या, उदाहरण के लिए, कॉस्मॉस, जहां मुख्य नेटवर्क "केंद्र" के रूप में कार्य करता है, लेकिन गणना स्वयं सहायक नेटवर्क में होती है।तालिका 11. सॉफ्टवेयर लेनदेन निष्पादन गुण

गणना की वास्तविक निष्पादन वहजगह जहां कार्यक्रम चलता है , यह निर्धारित करता है कि गणना कहां होती है। एक नियम के रूप में, निष्पादन का स्थान नेटवर्क के अंदर हो सकता है - ऑन-चेन या ऑफ-चेन (नेटवर्क के बाहर)। प्रत्येक नोड पर ऑन-चेन गणना की जाती है। यह वातावरण एक साधारण आभासी मशीन से अलग हो सकता है, एक स्क्रिप्टिंग भाषा के रूप में, या जटिल हो सकता है (EVM - एथेरियम वर्चुअल मशीन), जो ट्यूरिंग-पूर्ण कार्यक्रमों के निष्पादन को सुनिश्चित करता है। ऑन-चेन में स्मार्ट कॉन्ट्रैक्ट्स नेटवर्क में प्रत्येक नोड द्वारा लॉन्च किए जाते हैं और इसलिए, अक्सर "स्व-निष्पादन" कहा जाता है।ऑफ-चेन कंप्यूटिंग एक ऐसे वातावरण में किया जाता है जो प्रोटोकॉल के लिए बाहरी है। कार्यक्रम कोड चलाने वाली घटना ऑन-चेन में होती है, और गणना मुख्य नेटवर्क को लोड किए बिना किसी अन्य सिस्टम में होती है। इसके अलावा, अनुप्रयोगों को लॉन्च करने के लिए एक हाइब्रिड (हाइब्रिड) प्रणाली है, उदाहरण के लिए, एथेरियम में प्लाज्मा। या, उदाहरण के लिए, कॉस्मॉस, जहां मुख्य नेटवर्क "केंद्र" के रूप में कार्य करता है, लेकिन गणना स्वयं सहायक नेटवर्क में होती है।तालिका 11. सॉफ्टवेयर लेनदेन निष्पादन गुण

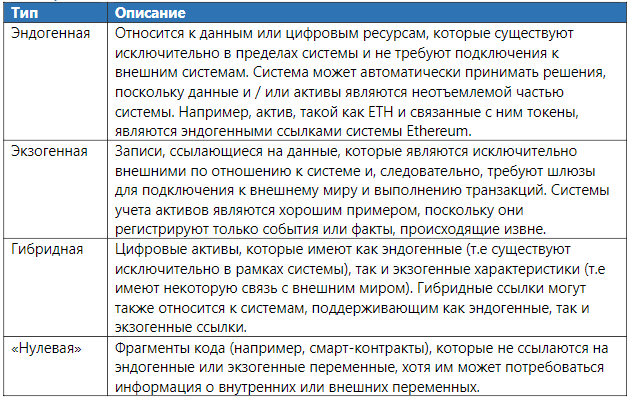

लॉग घटक

संदर्भउपयोगकर्ता जिस समय से DLT सिस्टम के साथ इंटरैक्ट करना शुरू करते हैं, समय के साथ लॉग अपडेट हो जाता है। हालांकि, एक पत्रिका एक अमूर्त है। डीएलटी प्रणाली में होने वाली सभी प्रक्रियाएं एक विशिष्ट प्रोटोकॉल से संबंधित हैं। उदाहरण के लिए, इलेक्ट्रॉनिक भुगतानों पर केंद्रित एक प्रोटोकॉल में विशिष्ट उपयोगकर्ताओं के स्वामित्व वाली संपत्तियों की जानकारी होनी चाहिए। दूसरी ओर, एक डीएलटी प्रणाली, जिसमें स्मार्ट कॉन्ट्रैक्ट शामिल हैं, की अपनी वर्चुअल मशीन होनी चाहिए जो प्रोग्राम कोड के निष्पादन को लागू करती है। इसलिए, एक पत्रिका की अवधारणा एक अमूर्त है।लिंक्स केप्रकार चार प्रकार के स्रोत डेटा हैं: अंतर्जात, बहिर्जात, हाइब्रिड, और स्व-संदर्भित डेटा।अंतर्जात (आंतरिक) लिंक उन डेटा को संदर्भित करता है जो सिस्टम के लिए "मूल" हैं चर के बारे में जानकारी को ट्रैक करता है। उदाहरण के लिए, बिटकॉइन में, एक अंतर्जात संदर्भ चर का उपयोग बिटकॉइन की संख्या को ट्रैक करने के लिए किया जाता है जो उपयोगकर्ताओं को एक निश्चित समय पर होता है। यह आंतरिक चर अपडेट किया जाता है क्योंकि उपयोगकर्ता अन्य पते पर बिटकॉइन भेजता है और प्राप्त करता है। एक बहिर्जात (बाहरी) लिंक डेटा को संदर्भित करता है जो सिस्टम के बाहर मौजूद चर के बारे में जानकारी को ट्रैक करता है। हाइब्रिड संदर्भ डेटा को संदर्भित करता है जिसमें अंतर्जात और बहिर्जात दोनों विशेषताएं हैं। अभी भी एक चौथा प्रकार है, जो न तो अंतर्जात है, न ही बहिर्जात है, और न ही संकर: यह एक तटस्थ या खाली डेटा प्रकार है - यह एक स्व-संदर्भित लिंक है। उदाहरण के लिए, एक स्मार्ट अनुबंध कोड का एक टुकड़ा है,जिसे कुछ शर्तों के तहत किया जा सकता है। हालाँकि एक स्मार्ट कॉन्ट्रैक्ट में बाहरी या आंतरिक सिस्टम चर के बारे में जानकारी की आवश्यकता हो सकती है, कोड में स्वयं के बाहर किसी भी चीज़ का आंतरिक लिंक नहीं होता है ("रिक्त लिंक")।तालिका 12. लिंक के प्रकार और उनके अर्थ

निष्कर्ष

यह कार्य यह निर्धारित करने के उद्देश्य से है कि विश्लेषण की गई वस्तु DLT प्रणाली है या नहीं। प्राप्त परिणाम विभिन्न परियोजनाओं के तुलनात्मक विश्लेषण के लिए अच्छी तरह से अनुकूल हैं, प्रबंधन संरचना से लेकर लिंक की परिभाषा तक जिसमें लेनदेन का उल्लेख है।