जल्दी या बाद में, लेकिन अधिकांश शानदार कहानियां सच हो जाती हैं। सूचना सुरक्षा की दुनिया में, जैसे ही एडवर्ड स्नोडेन ने PRISM के बारे में जानकारी प्रकाशित की, नेटवर्क पर उपयोगकर्ताओं को ट्रैक करने के लिए NSA का उपकरण। इस लेख में मैं अपने डेटा को चुभने वाली आंखों से बचाने के लिए सबसे प्रभावी तरीका बताऊंगा।

· पूंछ

सबसे पहले, आपको इस लेख के मुख्य चरित्र से परिचित होना चाहिए। इस ओएस के बिना, किसी को गुमनामी की दुनिया के लिए दरवाजा खोलने की कोशिश नहीं करनी होगी। टेल का उपयोग दिन में 20,000 से अधिक बार किया जाता है, पत्रकार और मानवाधिकार कार्यकर्ता सरकारों और निगमों द्वारा अपराधों का खंडन करने के लिए टेल्स का उपयोग करते हैं।

TheAmnesicIncognitoLiveSystem एक ऑपरेटिंग सिस्टम है जिसे आप USB फ्लैश ड्राइव या डीवीडी से लगभग किसी भी कंप्यूटर पर चला सकते हैं।

यह OS आपकी गोपनीयता बनाए रखने के उद्देश्य से है और गुमनामी आपको इंटरनेट का गुमनाम रूप से उपयोग करने और सेंसरशिप को दरकिनार करने में मदद करेगी - सभी कनेक्शन TOR नेटवर्क से गुजरने के लिए मजबूर हैं, और कंप्यूटर पर उन निशानों को भी नहीं छोड़ते जिन्हें आप उपयोग करते हैं और अपनी फ़ाइलों, ईमेल को एन्क्रिप्ट करने के लिए नवीनतम क्रिप्टोग्राफ़िक टूल का उपयोग करते हैं। त्वरित संदेश और इलेक्ट्रॉनिक मीडिया पर सभी फ़ाइलों और निर्देशिकाओं को छिपाना।

· पूंछ स्थापित करें

खैर, आइए इस चमत्कार की स्थापना शुरू करें। हमें एक USB 8GB (मि।), Etcher प्रोग्राम और आधे घंटे का समय चाहिए होगा।

सबसे पहले, यहां जाएं और छवि को सीधे डाउनलोड करें। मेरे मामले में, यह संस्करण 3.12 है, फिर आधिकारिक साइट से हमारे ओएस को स्थापित करने के लिए Etcher प्रोग्राम डाउनलोड करें, और फिर स्थापना के साथ आगे बढ़ें। इस कार्यक्रम का इंटरफ़ेस सहज है: ओएस छवि, फ्लैश ड्राइव और प्रेस स्टार्ट का चयन करें। प्रक्रिया में लगभग 5 मिनट लगते हैं। USB को डिस्कनेक्ट किए बिना छवि डाउनलोड पूरा होने के बाद, कंप्यूटर को रिबूट करें, BIOS में जाएं और बूट डिवाइस के रूप में यूएसबी फ्लैश ड्राइव का चयन करें। इसके बाद, इससे बूट करें।

· पूर्व-कॉन्फ़िगर पूंछ

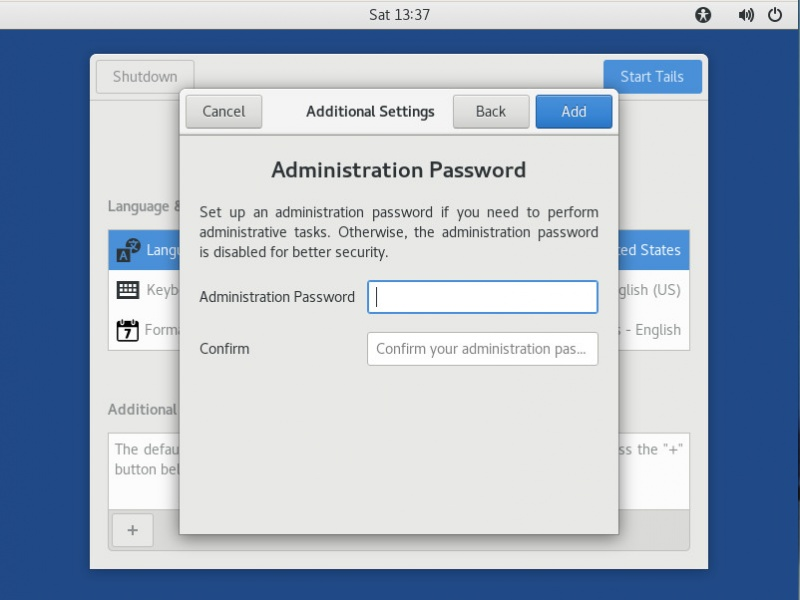

अब आपको ग्रीटिंग मेनू दिखाई देगा, यह आपको लॉग इन करने के बाद हर बार मिलेगा और मैं आपको हमेशा निम्नलिखित सेटिंग्स लागू करने की सलाह देता हूं। आपको अतिरिक्त सेटिंग्स में जाने की आवश्यकता है, वहां हम व्यवस्थापक पासवर्ड सेट करते हैं, मैक एड्रेस स्पूफिंग, टोर और पुलों के माध्यम से कनेक्शन।

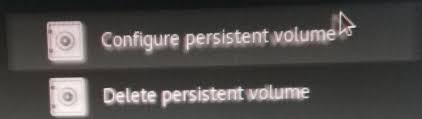

और फिर, हमें "एप्लिकेशन" टैब की आवश्यकता है। नल फ़ोल्डर पर जाएं और लगातार वॉल्यूम कॉन्फ़िगर करें।

हम लगातार जादूगर के पास गए। पहले हम एक पासवर्ड सेट करते हैं, इसे हर बार दर्ज करना होगा पूंछ चालू होने के बाद, हम विकल्पों के साथ कई मदों को देखते हैं - उन फ़ाइलों और सेटिंग्स को जिन्हें सहेजा जाना चाहिए, वांछित पर पक्षी डाल दिया।

· लगातार वॉल्यूम फ़ाइलों और सेटिंग्स को सहेजना

इससे पहले कि आप पूंछों को पंप करें, आपको सीखना होगा कि उनके सुधारों के परिणामों को कैसे बचाया जाए। पूंछ बंद होने पर स्थापित कार्यक्रमों, सेटिंग्स और फ़ाइलों को बचाने के लिए डिज़ाइन नहीं की गई है। लेकिन डेवलपर्स ने हमारे द्वारा पहले बनाए गए लगातार खंड में कुछ डेटा को बचाने की क्षमता प्रदान की है। उदाहरण के लिए, एक प्रोग्राम स्थापित करने के लिए आपको सिनैप्टिक पैकेज मैनेजर में जाने की जरूरत है, एक नया प्रोग्राम रिपॉजिटरी निर्दिष्ट करें और एक जिसे आप की आवश्यकता है उसका चयन करें। और बस कुछ फाइलों को सहेजने के लिए, उन्हें होम / परसेंट पर ले जाएं।

इसलिए, इस तथ्य के बावजूद कि कंप्यूटर बंद होने पर सत्र ही सहेजा नहीं जाता है, APT पैकेज (सेटिंग्स, ब्राउज़र एक्सटेंशन, आदि), यदि सही तरीके से कॉन्फ़िगर किया गया है, तो लगातार अनुभाग में सहेजा जाएगा। यह ऑपरेटिंग सिस्टम की बूट प्रक्रिया के दौरान सभी आवश्यक कार्यक्रमों को तैनात करना संभव बनाता है।

· डेटा संरक्षण लगातार मात्रा में

लगातार वॉल्यूम डिफ़ॉल्ट रूप से एन्क्रिप्ट किया गया है, लेकिन एक समस्या है - आप कुछ भी डिक्रिप्ट कर सकते हैं लेकिन इसे नहीं ढूंढ सकते। ताकि हमारे निरंतर खंड का पता लगाना संभव न हो, हम डेवलपर्स की सलाह से बेहतर कुछ का उपयोग करते हैं।

छिपे हुए अनुभाग का उपयोग करने के लिए बहुत सुविधाजनक नहीं है, इसलिए यदि आपको इस प्रोग्राम को स्थापित करने की आवश्यकता है, तो केवल आपको ट्रू क्रिप्टेक को इस आइटम को छोड़ने की आवश्यकता नहीं है।

तो, पूंछ डेवलपर्स क्रायसिपेटअप का उपयोग करने की सलाह देते हैं, लेकिन इस उपकरण द्वारा बनाया गया अनुभाग काफी अच्छी तरह से छिपा हुआ है। अगर ऐसा पाया जा सकता है तो ऐसा खंड क्यों बनाएं, इसलिए हम TrueCrypt का उपयोग करेंगे, इस उपकरण द्वारा बनाए गए खंड का पता नहीं लगाया जा सकता है। PS इस तथ्य के बावजूद कि TrueCrypt प्रोजेक्ट 2014 में वापस बंद कर दिया गया था, यह हमें सूट करता है, क्योंकि ऐसे लोग थे जिन्होंने विकास जारी रखा था।

ट्रू-क्रिप्ट सेक्शन छिपा हुआ है, ताकि जब तक आप वांछित पासवर्ड नहीं डालते, तब तक ओएस इसे नहीं ढूंढता।

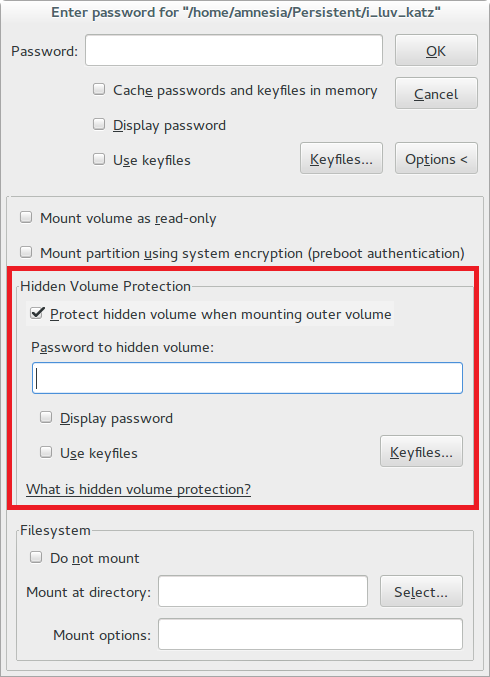

इसलिए, हमारे छिपे हुए अनुभाग को फाइल लिखते समय, यह क्षतिग्रस्त हो सकता है।

छिपे हुए खंड में कुत्तों को नुकसान न पहुंचाने के लिए, बनाते समय, आपको बॉक्स की जांच करने की आवश्यकता है, जैसा कि नीचे दिए गए स्क्रीनशॉट में है।

· टो ब्राउज़र

यह ब्राउज़र उन सभी के लिए जाना जाता है जो इंटरनेट सुरक्षा में रुचि रखते हैं और जिन्होंने कम से कम एक बार विभिन्न तालों को बायपास करने की कोशिश की है, चाहे वह रूटरर हो, या कोई अन्य अवरुद्ध सेवाएं।

पहला टैब जो हमें चाहिए वह है ब्राउज़र गोपनीयता। हम इसे हमेशा निजी देखने के मोड में काम करने के लिए सेट करते हैं, ट्रैकिंग से सुरक्षा - हमेशा, नकली और धोखाधड़ी की सामग्री - हम सब कुछ शामिल करते हैं।

अब TorButton पर क्लिक करें, यह बटन सर्च बार के बाईं ओर है। यहां हम सुरक्षा के अधिकतम स्तर का चयन करते हैं।

सबसे मजबूत ब्राउज़र रक्षक, निश्चित रूप से, "ऐड-ऑन" हैं, वे आपको इंटरनेट पर सर्फिंग करते समय ट्रैकिंग से बचाएंगे, दुर्भावनापूर्ण साइटें ब्लॉक हो जाएंगी। उनमें से कुछ पहले से ही डेवलपर्स द्वारा टीओआर में पहले से स्थापित हैं, लेकिन वे पूर्ण सुरक्षा प्रदान नहीं करते हैं।

डिस्कनेक्ट - कॉन्फिडेंशियल ऐड ब्लॉकर: ब्लॉक ट्रैकर्स गूगल एनालिटिक्स / यांडेक्स स्टैटिस्टिक्स आदि। - अपने ब्राउज़िंग इतिहास, स्थान और कई अन्य डेटा को ट्रैक करने का मुख्य साधन।

एडब्लॉक प्लस - ब्लॉक ट्रैकर्स, माइनिंग, विज्ञापन आदि।

उपयोगकर्ता-एजेंट स्विचर - स्वचालित रूप से आपके कंप्यूटर / ब्राउज़र पर अपना फिंगरप्रिंट बदलता है।

मैन इन द मिडल - इंटरनेट ट्रैफ़िक \ MITM हमलों को रोकने से बचाता है। यह एक्सटेंशन एक्सटेंशन पैनल से छिपाया जा सकता है।

WebRTC को अक्षम करें - WebRTC प्रोटोकॉल वास्तविक आईपी, टीओआर कनेक्शन और अन्य डेटा प्रदान करता है, भले ही आप अन्य सुरक्षा सुविधाओं का उपयोग करें, इसलिए इस प्रोटोकॉल को अक्षम करें।

अब आपको इन एक्सटेंशन को कॉन्फ़िगर करना चाहिए।

NoScript - यह एक्सटेंशन सुरक्षा के स्तर के आधार पर कॉन्फ़िगर किया जाना चाहिए जो आपके पास है। लेकिन यह याद रखना महत्वपूर्ण है कि यदि आप हर जगह बक्से की जांच करते हैं, तो अधिकांश साइटें सही तरीके से काम नहीं करेंगी।

Https एवरीवेयर - इस ऐड-ऑन के बटन पर क्लिक करें और दोनों पैराग्राफ में टिक लगाएं।

AdBlock Plus - सेटिंग्स पर जाएं और "थर्ड-पार्टी फिल्टर" में अतिरिक्त डेटाबेस का चयन करना उचित है।

उपयोगकर्ता-एजेंट स्विचर - यहाँ हम 25% और सभी UserAgents के प्रसार का चयन करते हैं।

· बशर्ते

ठीक है, आप ट्रैकिंग से सुरक्षित हैं और आप शांत आत्मा के साथ इंटरनेट पर सर्फिंग शुरू कर सकते हैं, लेकिन पूंछ में ओएस के साथ पहले से ही सॉफ्टवेयर भी है, और मैं आपको इसके बारे में बताऊंगा

· संचार

संचार के लिए, पूंछ पिजिन, ओनियनशेयर और थंडरबर्ड से सुसज्जित हैं। हम क्रम में सब कुछ से निपटेंगे। पिजिन एक चैट क्लाइंट के रूप में संदेशों को एन्क्रिप्ट करने के लिए ऐड-ऑन के साथ काम करता है, ऑनियनशेयर फ़ाइलों को साझा करने में मदद करता है, और ईमेल के लिए थंडरबर्ड।

· एन्क्रिप्शन और गोपनीयता

चूंकि यह ओएस गुमनामी और सुरक्षा पर केंद्रित है, इसलिए विकास टीम ने गुमनामी के लिए काफी दिलचस्प उपकरण लगाए हैं। उदाहरण के लिए, MAT प्रोग्राम, यह फ़ाइल मेटाडेटा मिटाता है जो निर्माता के बारे में बहुत सारी व्यक्तिगत जानकारी को प्रकट कर सकता है। जैसा कि मैंने पहले कहा, टेल्स में बहुत सारे ऐसे कार्यक्रम हैं, ताकि आप डेवलपर की वेबसाइट पर उनकी सूची देख सकें या अपने दम पर पता लगा सकें

· अन्य उपयोगी सॉफ्टवेयर

रचनाकारों ने किसी भी उपयोगकर्ता के लिए उपयोगी सॉफ़्टवेयर पर स्टेंट नहीं लगाया: लिबरऑफिस, जिम्प और इंकस्केप, पीडीएफ-रीडैक्ट-टूल्स और कुछ अन्य।

· निष्कर्ष के बजाय

अब आप इंटरनेट पर वास्तविक सुरक्षा के बारे में जान चुके हैं जिसका नाम टेल्स है, यहां मैंने इस लाइव ओएस की सभी विशेषताओं के बारे में बात नहीं की, लेकिन केवल स्थापना के साथ एक संक्षिप्त अवलोकन किया।

स्थापित करें, उपयोग करें, सीखें।