हाल ही में, शोध कंपनी जेवेलिन स्ट्रेटजी एंड रिसर्च ने रिपोर्ट द स्टेट ऑफ स्ट्रांग ऑथेंटिकेशन 2019 प्रकाशित की। इसके रचनाकारों ने कॉर्पोरेट पर्यावरण और उपयोगकर्ता अनुप्रयोगों में प्रमाणीकरण विधियों का उपयोग करने के बारे में जानकारी एकत्र की, और मजबूत प्रमाणीकरण के भविष्य के बारे में दिलचस्प निष्कर्ष भी दिए।

हमने पहले भाग का अनुवाद

प्रकाशित किया है जिसमें

हब्रे पर रिपोर्ट के लेखकों के निष्कर्ष हैं। और अब हम आपके ध्यान में दूसरा भाग पेश करते हैं - डेटा और ग्राफ़ के साथ।

अनुवादक सेमैं पहले भाग से एक ही नाम के पूरे ब्लॉक को पूरी तरह से कॉपी नहीं करूंगा, लेकिन मैं अभी भी एक पैरा की नकल करता हूं।

सभी आंकड़े और तथ्य थोड़े से बदलाव के बिना प्रस्तुत किए जाते हैं, और यदि आप उनसे सहमत नहीं हैं, तो अनुवादक के साथ नहीं, बल्कि रिपोर्ट के लेखकों के साथ बहस करना बेहतर है। लेकिन मेरी टिप्पणी (उद्धरण के रूप में, और इतालवी द्वारा पाठ में चिह्नित) मेरे मूल्य निर्णय हैं और उनमें से प्रत्येक के लिए मुझे बहस करने में खुशी होगी (साथ ही अनुवाद की गुणवत्ता भी)।

उपयोगकर्ता प्रमाणीकरण

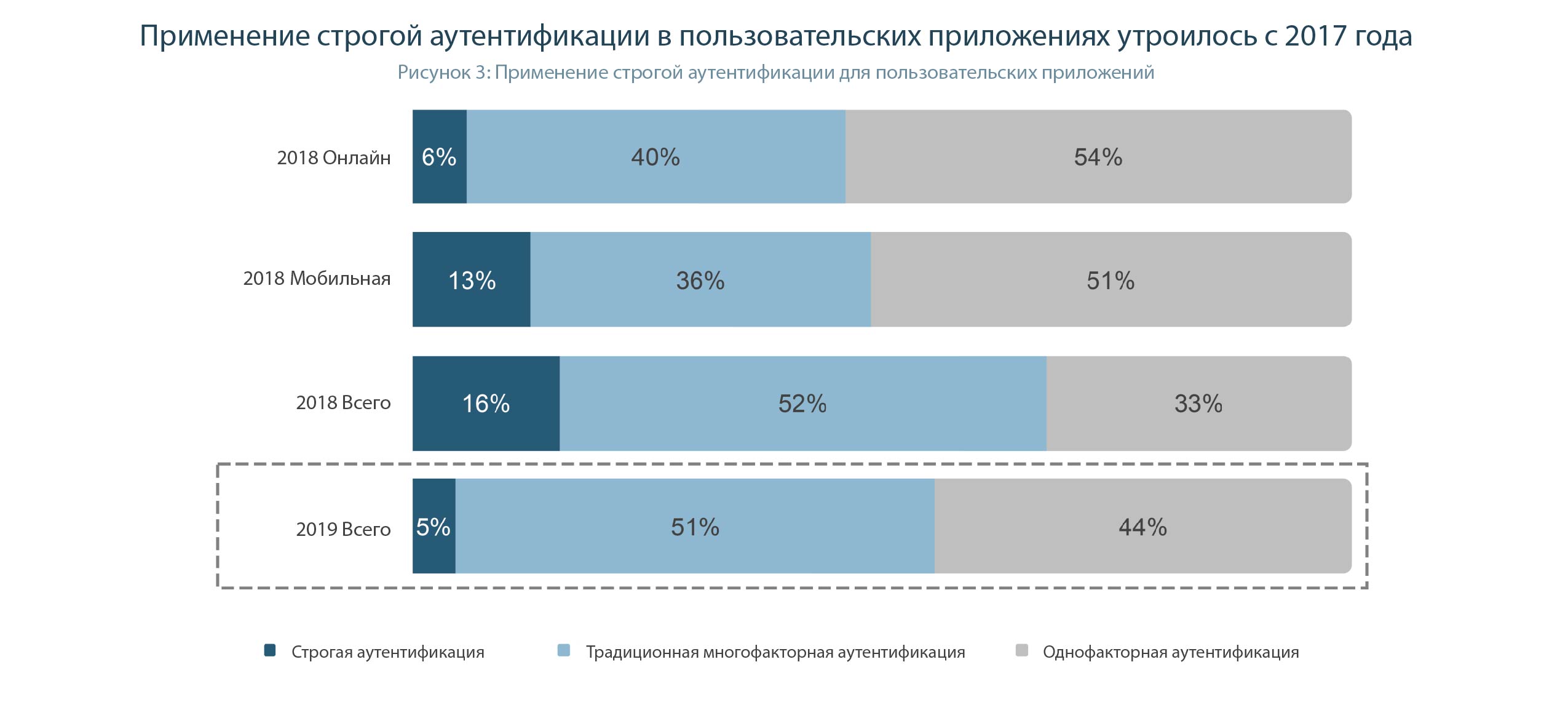

2017 के बाद से, उपयोगकर्ता अनुप्रयोगों में मजबूत प्रमाणीकरण का उपयोग तेजी से बढ़ा है, मुख्य रूप से मोबाइल उपकरणों पर क्रिप्टोग्राफिक प्रमाणीकरण विधियों की उपलब्धता के कारण, हालांकि केवल कुछ ही प्रतिशत कंपनियां इंटरनेट अनुप्रयोगों के लिए मजबूत प्रमाणीकरण का उपयोग करती हैं।

सामान्य तौर पर, उनके कारोबार में मजबूत प्रमाणीकरण का उपयोग करने वाली कंपनियों का प्रतिशत 2017 में 5% से बढ़कर 2018 में 16% (चित्रा 3) हो गया।

वेब एप्लिकेशन के लिए मजबूत प्रमाणीकरण का उपयोग करने की संभावनाएं अभी भी सीमित हैं (

इस तथ्य के कारण कि कुछ ब्राउज़रों के केवल नए संस्करण क्रिप्टोग्राफिक टोकन के साथ बातचीत का समर्थन करते हैं, हालांकि, यह समस्या अतिरिक्त सॉफ्टवेयर स्थापित करके हल की गई है, जैसे कि रुतोकन प्लग-इन ), बहुत सारे कंपनियां ऑनलाइन प्रमाणीकरण के लिए वैकल्पिक तरीकों का उपयोग करती हैं, जैसे मोबाइल डिवाइस प्रोग्राम जो एक बार पासवर्ड उत्पन्न करते हैं।

हार्डवेयर क्रिप्टोग्राफ़िक कुंजी (

केवल FIDO मानकों का अर्थ है ), जैसे कि Google, Feitian, One Span, और Yubico द्वारा पेश किए गए, डेस्कटॉप कंप्यूटर और लैपटॉप पर अतिरिक्त सॉफ़्टवेयर स्थापित किए बिना मजबूत प्रमाणीकरण के लिए उपयोग किए जा सकते हैं (

क्योंकि अधिकांश ब्राउज़र पहले से ही Webuthnn मानक का समर्थन करते हैं। FIDO से ), लेकिन केवल 3% कंपनियां अपने उपयोगकर्ताओं को लॉगिन करने के लिए इस सुविधा का उपयोग करती हैं।

क्रिप्टोग्राफिक टोकन की तुलना (जैसे रुतोकेन पीकेआई ईडीएस ) और एफआईडीओ मानकों के अनुसार काम करने वाली गुप्त चाबियाँ न केवल इस रिपोर्ट के दायरे से परे हैं, बल्कि इस पर मेरी टिप्पणियां भी हैं। यदि बिल्कुल, संक्षेप में, तो दोनों प्रकार के टोकन समान एल्गोरिदम और ऑपरेशन के सिद्धांतों का उपयोग करते हैं। FIDO टोकन वर्तमान में ब्राउज़र निर्माताओं द्वारा बेहतर समर्थित हैं, हालांकि जैसे ही ब्राउज़र वेब USB API का समर्थन करेंगे, चीजें जल्द ही बदल जाएंगी। लेकिन क्लासिक क्रिप्टोग्राफ़िक टोकन एक पिन कोड द्वारा संरक्षित हैं, इलेक्ट्रॉनिक दस्तावेज़ों पर हस्ताक्षर कर सकते हैं और विंडोज (किसी भी संस्करण), लिनक्स और मैक ओएस एक्स में दो-कारक प्रमाणीकरण के लिए उपयोग किया जा सकता है, उनके पास विभिन्न प्रोग्रामिंग भाषाओं के लिए एपीआई हैं जो डेस्कटॉप, मोबाइल और वेब अनुप्रयोगों में 2FA और ES को लागू करने की अनुमति देते हैं , और रूस में उत्पादित टोकन रूसी GOST एल्गोरिदम का समर्थन करते हैं। किसी भी मामले में, एक क्रिप्टोग्राफ़िक टोकन, चाहे जिस मानक द्वारा बनाया गया हो, वह सबसे विश्वसनीय और सुविधाजनक प्रमाणीकरण विधि है।

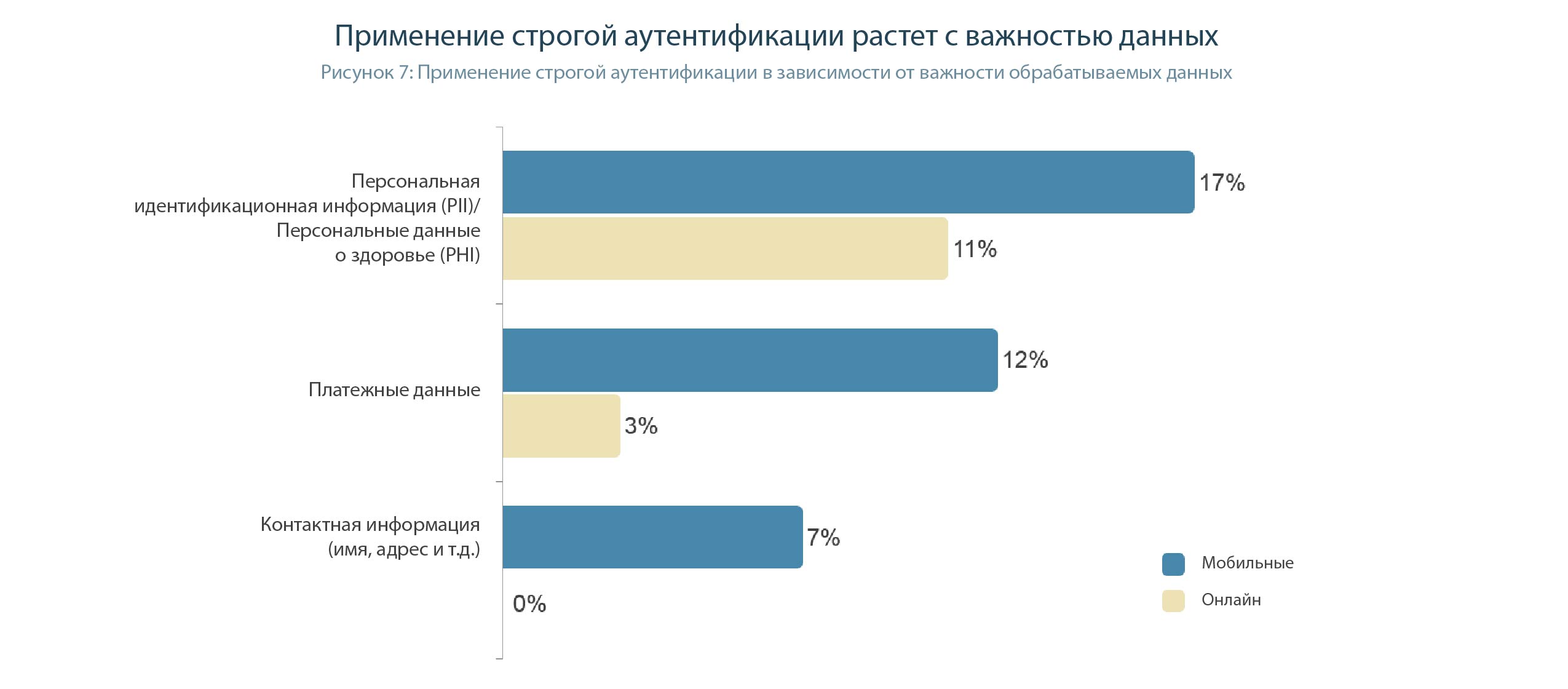

सुरक्षा से परे: मजबूत प्रमाणीकरण के अन्य लाभ

आश्चर्य नहीं कि मजबूत प्रमाणीकरण का उपयोग व्यवसाय द्वारा संग्रहीत डेटा के महत्व से निकटता से संबंधित है। सबसे कानूनी और विनियामक दबाव उन कंपनियों द्वारा सामना किए जाते हैं जो गोपनीय व्यक्तिगत जानकारी (व्यक्तिगत रूप से पहचान योग्य जानकारी - PII), जैसे कि सामाजिक सुरक्षा नंबर या व्यक्तिगत स्वास्थ्य सूचना (PHI) संग्रहीत करते हैं। यह ऐसी कंपनियां हैं जो मजबूत प्रमाणीकरण के सबसे आक्रामक पालनकर्ता हैं। व्यवसाय पर दबाव उन ग्राहकों की अपेक्षाओं को बढ़ा देता है जो यह जानना चाहते हैं कि जिन संगठनों को वे अपने सबसे संवेदनशील डेटा पर भरोसा करते हैं वे विश्वसनीय प्रमाणीकरण विधियों का उपयोग करते हैं। संवेदनशील PII या PHI को संसाधित करने वाले संगठन केवल उपयोगकर्ता संपर्क जानकारी (चित्र 7) को संग्रहीत करने वाले संगठनों की तुलना में मजबूत प्रमाणीकरण का उपयोग करने की संभावना से दोगुना है।

दुर्भाग्य से, कंपनियां अभी तक विश्वसनीय प्रमाणीकरण विधियों को लागू नहीं करना चाहती हैं। लगभग 9% व्यापार निर्णय निर्माताओं ने पासवर्ड को सबसे प्रभावी प्रमाणीकरण विधि माना है, जो कि चित्र 9 में सूचीबद्ध सभी में से है, और 43% पासवर्ड को सबसे आसान प्रमाणीकरण विधि मानते हैं।

यह आरेख हमें यह साबित करता है कि पूरी दुनिया में व्यावसायिक अनुप्रयोग डेवलपर्स एक समान हैं ... वे उन्नत खाता एक्सेस सुरक्षा तंत्र को लागू करने में लाभ नहीं देखते हैं और समान गलतफहमी साझा करते हैं। और केवल नियामकों के कार्यों से फर्क पड़ सकता है।

हम पासवर्ड नहीं छूएंगे। लेकिन आपको क्या मानना चाहिए कि सुरक्षा प्रश्न क्रिप्टोग्राफिक टोकन से अधिक सुरक्षित हैं ?? नियंत्रण प्रश्नों की प्रभावशीलता, जिन्हें प्राथमिक रूप से चुना गया था, 15% का अनुमान लगाया गया था, और टोकन को हैक नहीं किया गया था - केवल 10 पर। कम से कम फिल्म "धोखे का भ्रम" देखा जाएगा, हालांकि एक अलंकारिक रूप में, यह दिखाया गया है कि जादूगर कितनी आसानी से बदमाश व्यवसायी के लिए सभी को लुभाते हैं जवाब उसे पैसे के बिना छोड़ दिया।

और एक और तथ्य जो उन लोगों की योग्यता के बारे में बहुत कुछ कहता है जो उपयोगकर्ता अनुप्रयोगों में सुरक्षा तंत्र के लिए जिम्मेदार हैं। उनकी समझ में, एक क्रिप्टोग्राफिक टोकन का उपयोग करके प्रमाणीकरण की तुलना में एक पासवर्ड दर्ज करने की प्रक्रिया एक सरल ऑपरेशन है। हालांकि, ऐसा लगता है कि यूएसबी पोर्ट से टोकन कनेक्ट करना और एक सरल पिन कोड दर्ज करना आसान हो सकता है।

यह ध्यान रखना महत्वपूर्ण है कि मजबूत प्रमाणीकरण के कार्यान्वयन से उद्यम अब प्रमाणीकरण विधियों और अपने ग्राहकों की वास्तविक जरूरतों को पूरा करने के लिए धोखाधड़ी योजनाओं को ब्लॉक करने के लिए आवश्यक कार्य के नियमों के बारे में नहीं सोचते हैं।

जबकि विनियामक अनुपालन मजबूत प्रमाणीकरण का उपयोग करने वाले व्यवसायों के लिए एक विवेकपूर्ण सर्वोच्च प्राथमिकता है और जो प्रमाणीकरण नहीं करते हैं, पहले से ही मजबूत प्रमाणीकरण का उपयोग करने वाली प्रमाणीकरण कंपनियों के लिए यह कहना अधिक संभव है कि ग्राहक की वफादारी बढ़ रही है प्रमाणीकरण विधि का मूल्यांकन करते समय सबसे महत्वपूर्ण संकेतक जो वे खाते में लेते हैं। (18% बनाम 12%) (चित्र 10)।

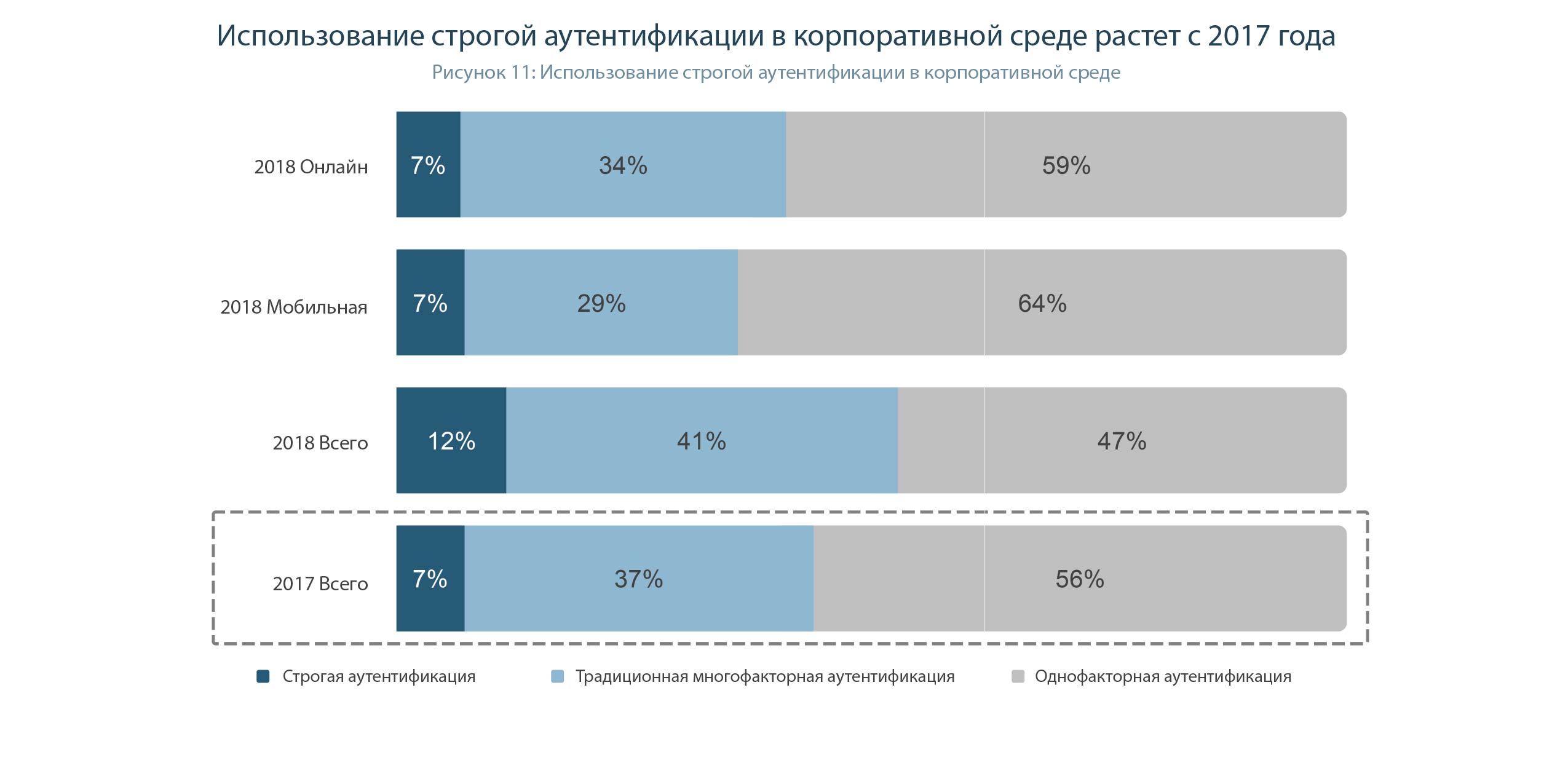

कॉर्पोरेट प्रमाणीकरण

2017 से, उद्यमों में मजबूत प्रमाणीकरण का कार्यान्वयन बढ़ रहा है, लेकिन उपभोक्ता अनुप्रयोगों की तुलना में थोड़ा अधिक विनम्र है। मजबूत प्रमाणीकरण का उपयोग करने वाले उद्यमों की हिस्सेदारी 2017 में 7% से बढ़कर 2018 में 12% हो गई। उपयोगकर्ता अनुप्रयोगों के विपरीत, कॉर्पोरेट वातावरण में गैर-पासवर्ड प्रमाणीकरण विधियों का उपयोग मोबाइल उपकरणों की तुलना में वेब अनुप्रयोगों में कुछ अधिक सामान्य है। लगभग आधे उद्यम लॉगिन पर अपने उपयोगकर्ताओं को प्रमाणित करने के लिए केवल उपयोगकर्ता नाम और पासवर्ड का उपयोग करके रिपोर्ट करते हैं, और पांच में से एक (22%) संवेदनशील डेटा तक पहुंचने पर माध्यमिक प्रमाणीकरण के लिए पासवर्ड पर विशेष रूप से निर्भर करता है (

यानी, उपयोगकर्ता पहले आवेदन में लॉग इन करता है, एक सरल प्रमाणीकरण विधि का उपयोग करना, और यदि वह महत्वपूर्ण डेटा तक पहुंच सीखना चाहता है, तो वह एक और प्रमाणीकरण प्रक्रिया करेगा, इस बार आमतौर पर अधिक विश्वसनीय विधि का उपयोग करके )।

आपको यह समझने की आवश्यकता है कि रिपोर्ट ऑपरेटिंग सिस्टम विंडोज, लिनक्स और मैक ओएस एक्स में दो-कारक प्रमाणीकरण के लिए क्रिप्टोग्राफिक टोकन के उपयोग को ध्यान में नहीं रखती है। और यह वर्तमान में 2FA का सबसे व्यापक उपयोग है। (Alas, FIDO मानकों के अनुसार बनाए गए टोकन केवल विंडोज 10 के लिए 2FA को लागू करने में सक्षम हैं)।

इसके अलावा, यदि ऑनलाइन और मोबाइल अनुप्रयोगों में 2FA के कार्यान्वयन के लिए इन अनुप्रयोगों को पूरा करने सहित उपायों के एक सेट की आवश्यकता होती है, तो विंडोज में 2FA के कार्यान्वयन के लिए आपको केवल PKI (उदाहरण के लिए, Microsoft प्रमाणन सर्वर पर आधारित) और AD में प्रमाणीकरण नीतियों को कॉन्फ़िगर करने की आवश्यकता है।

और चूंकि कामकाजी पीसी और डोमेन के प्रवेश द्वार की सुरक्षा कॉर्पोरेट डेटा की सुरक्षा का एक महत्वपूर्ण तत्व है, इसलिए दो-कारक प्रमाणीकरण का कार्यान्वयन अधिक से अधिक हो रहा है।

सिस्टम में प्रवेश करते समय उपयोगकर्ता प्रमाणीकरण के अगले दो सबसे सामान्य तरीके एक अलग एप्लिकेशन (13% उद्यमों) और एसएमएस (12%) के माध्यम से दिए गए वन-टाइम पासवर्ड के माध्यम से प्रदान किए जाने वाले वन-टाइम पासवर्ड हैं। यद्यपि दोनों विधियों का उपयोग करने का प्रतिशत बहुत समान है, ओटीपी एसएमएस का उपयोग अक्सर प्राधिकरण के स्तर (24% कंपनियों में) को बढ़ाने के लिए किया जाता है। (चित्र 12)

उद्यम में मजबूत प्रमाणीकरण के उपयोग में वृद्धि को संभवतः उद्यम पहचान प्रबंधन प्लेटफार्मों पर क्रिप्टोग्राफिक प्रमाणीकरण विधियों के कार्यान्वयन की बढ़ी हुई उपलब्धता द्वारा समझाया जा सकता है (दूसरे शब्दों में, कॉर्पोरेट एसएसओ और आईएएम सिस्टम ने टोकन का उपयोग करना सीखा है)।

कर्मचारियों और ठेकेदारों के मोबाइल प्रमाणीकरण के लिए, उद्यम उपभोक्ता अनुप्रयोगों में प्रमाणीकरण की तुलना में पासवर्ड पर अधिक भरोसा करते हैं। उद्यमों के आधे से अधिक (53%) मोबाइल डिवाइस (चित्र 13) के माध्यम से कंपनी के डेटा तक उपयोगकर्ता की पहुंच को प्रमाणित करने के लिए पासवर्ड का उपयोग करते हैं।

मोबाइल उपकरणों के मामले में, किसी को बॉयोमीट्रिक्स की महान शक्ति पर विश्वास हो सकता है, अगर नकली प्रिंट, आवाज़, चेहरे और यहां तक कि irises के साथ कई मामलों के लिए नहीं। एक एकल खोज क्वेरी दिखाएगा कि बायोमेट्रिक प्रमाणीकरण के लिए एक विश्वसनीय तरीका बस मौजूद नहीं है। सचमुच सटीक सेंसर मौजूद हैं, लेकिन वे आकार में बहुत महंगे और बड़े हैं - और वे स्मार्टफोन में स्थापित नहीं हैं।

इसलिए, मोबाइल उपकरणों में एकमात्र काम करने वाला 2FA तरीका क्रिप्टोग्राफिक टोकन का उपयोग है जो एनएफसी, ब्लूटूथ और यूएसबी टाइप-सी इंटरफेस के माध्यम से स्मार्टफोन से कनेक्ट होता है।

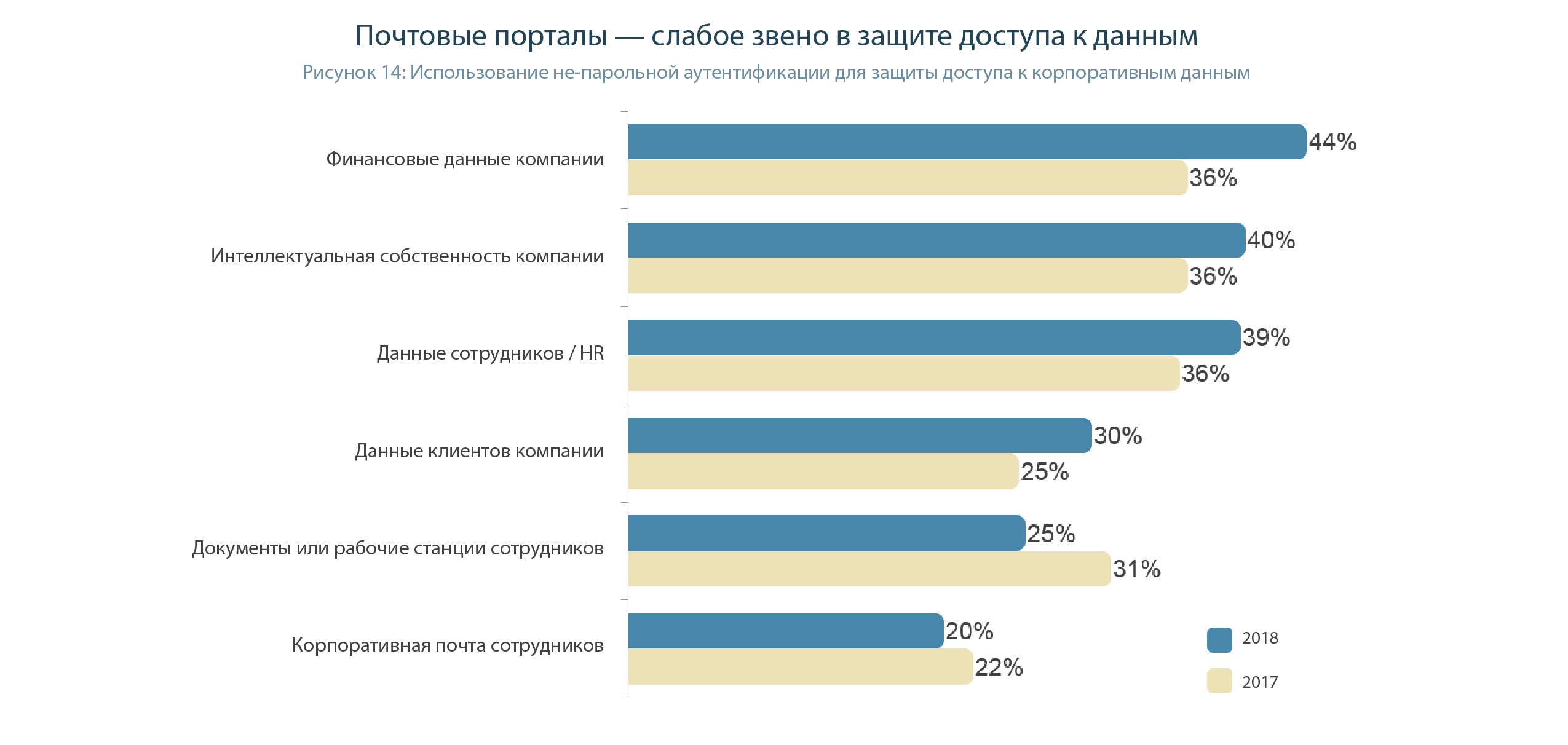

2017 के बाद से सबसे तेज वृद्धि (आठ प्रतिशत अंक की वृद्धि) के साथ पासवर्ड रहित प्रमाणीकरण (44%) में निवेश करने का मुख्य कारण कंपनी के वित्तीय डेटा की रक्षा करना है। निम्नलिखित बौद्धिक संपदा (40%) और कर्मियों (एचआर) डेटा (39%) की सुरक्षा है। और यह समझ में आता है कि क्यों - न केवल इन प्रकार के डेटा के साथ व्यापक रूप से मान्यता प्राप्त मूल्य जुड़ा हुआ है, बल्कि अपेक्षाकृत कम संख्या में कर्मचारी भी उनके साथ काम करते हैं। यही है, कार्यान्वयन लागत इतनी बड़ी नहीं है, और केवल कुछ लोगों को यह जानने की आवश्यकता है कि अधिक जटिल प्रमाणीकरण प्रणाली के साथ कैसे काम किया जाए। इसके विपरीत, अधिकांश एंटरप्राइज़ कर्मचारियों के डेटा और उपकरणों के प्रकार आमतौर पर पासवर्ड के साथ विशेष रूप से संरक्षित होते हैं। कर्मचारी दस्तावेज, कार्यस्थान, और कॉर्पोरेट ईमेल पोर्टल्स सबसे बड़े जोखिम के क्षेत्र हैं, क्योंकि केवल एक चौथाई उद्यम इन परिसंपत्तियों को पासवर्ड रहित प्रमाणीकरण (चित्रा 14) के साथ संरक्षित करते हैं।

सामान्य तौर पर, कॉर्पोरेट ईमेल एक बहुत ही खतरनाक और "टपका हुआ" चीज है, जिसके संभावित खतरे की डिग्री को अधिकांश जिओ द्वारा कम करके आंका जाता है। हर दिन, कर्मचारियों को दर्जनों ईमेल प्राप्त होते हैं, इसलिए उनके बीच एक फ़िशिंग (यानी धोखाधड़ी) संदेश भी नहीं होता है। यह पत्र कंपनी के पत्रों की शैली में जारी किया जाएगा, इसलिए कर्मचारी बिना किसी डर के इस पत्र के लिंक पर क्लिक करेगा। ठीक है, तो यह कुछ भी हो सकता है, उदाहरण के लिए, किसी हमलावर मशीन पर वायरस लोड करना या पासवर्ड (सोशल इंजीनियरिंग का उपयोग करके, एक हमलावर द्वारा बनाए गए झूठे प्रमाणीकरण फॉर्म में प्रवेश करने सहित)।

ऐसी चीजों को होने से रोकने के लिए, ईमेल पर हस्ताक्षर करने होंगे। फिर यह तुरंत स्पष्ट हो जाएगा कि कौन सा पत्र एक कानूनी कर्मचारी द्वारा बनाया गया था, और कौन सा हमलावर। आउटलुक / एक्सचेंज में, उदाहरण के लिए, क्रिप्टोग्राफिक टोकन पर आधारित एक इलेक्ट्रॉनिक हस्ताक्षर को बहुत जल्दी और सरल रूप से शामिल किया गया है और इसका उपयोग पीसी और विंडोज डोमेन में दो-कारक प्रमाणीकरण के साथ किया जा सकता है।

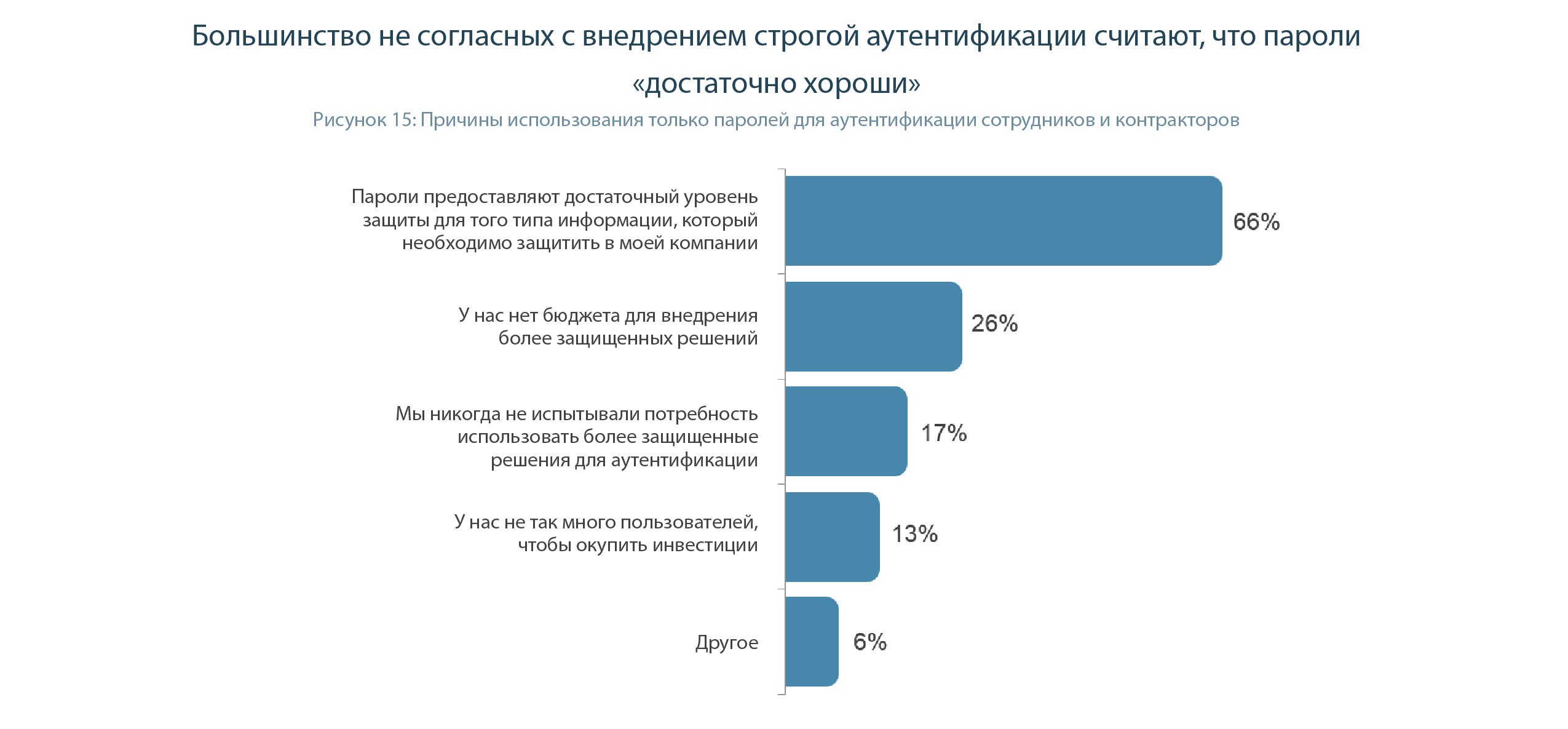

उन अधिकारियों के बीच, जो उद्यम के भीतर पूरी तरह से पासवर्ड प्रमाणीकरण पर भरोसा करते हैं, दो-तिहाई (66%) ऐसा इसलिए करते हैं क्योंकि उन्हें लगता है कि पासवर्ड जानकारी के प्रकार के लिए पर्याप्त सुरक्षा प्रदान करते हैं, जिनकी कंपनी को सुरक्षा करने की आवश्यकता है (चित्र 15)।

लेकिन मजबूत प्रमाणीकरण विधियां आम होती जा रही हैं। इस तथ्य के कारण कि उनकी उपलब्धता बढ़ रही है। अधिक से अधिक पहचान और अभिगम नियंत्रण (IAM), ब्राउज़र और ऑपरेटिंग सिस्टम क्रिप्टोग्राफिक टोकन के साथ प्रमाणीकरण का समर्थन करते हैं।

मजबूत प्रमाणीकरण का एक और फायदा भी है। चूंकि अब पासवर्ड का उपयोग नहीं किया गया है (एक साधारण पिन के साथ बदल दिया गया है), कर्मचारियों से कोई अनुरोध नहीं है कि वे भूल गए पासवर्ड को बदलने के लिए कहें। जो बदले में उद्यम के आईटी विभाग पर बोझ को कम करता है।

सारांश और निष्कर्ष

- प्रबंधकों को अक्सर विभिन्न प्रमाणीकरण विकल्पों की वास्तविक प्रभावशीलता का मूल्यांकन करने के लिए आवश्यक ज्ञान नहीं होता है। वे पासवर्ड और सुरक्षा प्रश्नों जैसे पुरानी सुरक्षा विधियों पर भरोसा करने के लिए उपयोग किए जाते हैं, क्योंकि यह "काम करता था।"

- उपयोगकर्ताओं को यह ज्ञान एक और भी कम डिग्री के लिए है , उनके लिए मुख्य बात सरलता और सुविधा है । अब तक, उनके पास अधिक सुरक्षित समाधान चुनने के लिए कोई प्रोत्साहन नहीं है।

- कस्टम एप्लिकेशन डेवलपर्स के पास अक्सर पासवर्ड प्रमाणीकरण के बजाय दो-कारक प्रमाणीकरण को लागू करने का कोई कारण नहीं होता है । उपयोगकर्ता अनुप्रयोगों में सुरक्षा के स्तर में कोई प्रतिस्पर्धा नहीं है।

- हैकिंग के लिए सभी जिम्मेदारी उपयोगकर्ता को हस्तांतरित की जाती है । उसने हमलावर को वन-टाइम पासवर्ड कहा - दोष देने के लिए । आपका पासवर्ड बाधित या जासूसी किया गया था - दोष देने के लिए । मुझे डेवलपर को उत्पाद में विश्वसनीय प्रमाणीकरण विधियों का उपयोग करने की आवश्यकता नहीं थी - यह दोष है ।

- सही नियामक को सबसे पहले कंपनियों को समाधानों को लागू करने की आवश्यकता होती है जो डेटा लीक (विशेष रूप से दो-कारक प्रमाणीकरण) को अवरुद्ध करते हैं, और पहले से ही हुए डेटा लीक के लिए दंडित नहीं करते हैं।

- कुछ सॉफ्टवेयर डेवलपर्स "अभिनव" उत्पाद की सुंदर पैकेजिंग में उपभोक्ताओं को पुराने और विशेष रूप से विश्वसनीय समाधान नहीं बेचने की कोशिश कर रहे हैं। उदाहरण के लिए, प्रमाणीकरण, किसी विशिष्ट स्मार्टफोन से बाइंडिंग या बायोमेट्रिक्स का उपयोग करके। जैसा कि आप रिपोर्ट से देख सकते हैं, केवल मजबूत प्रमाणीकरण पर आधारित एक समाधान, यानी क्रिप्टोग्राफिक टोकन, वास्तव में विश्वसनीय हो सकते हैं।

- एक ही क्रिप्टोग्राफ़िक टोकन का उपयोग कई कार्यों के लिए किया जा सकता है : वित्तीय लेनदेन के इलेक्ट्रॉनिक हस्ताक्षर (बैंकिंग अनुप्रयोगों के लिए महत्वपूर्ण), दस्तावेजों और ईमेल के लिए, एंटरप्राइज़ ऑपरेटिंग सिस्टम में मजबूत प्रमाणीकरण के लिए।