राज्य एक बार फिर से geeky जानकारी के क्षेत्र में हस्तक्षेप कर रहे हैं और वहां नियम स्थापित कर रहे हैं। सूचना स्थान में राज्य विनियमन के संस्थानों में से एक "योग्य इलेक्ट्रॉनिक हस्ताक्षर" का एक तंत्र है, एक

इकाई की एक सशर्त रूप से गैर-जाली विश्वसनीय पहचानकर्ता जिसके साथ वह सूचना स्थान में इलेक्ट्रॉनिक रूप से अपनी ओर से विभिन्न प्रकार के लेनदेन को प्रमाणित कर सकता है। वास्तव में, ईपी का विचार नया नहीं है और लंबे समय से विकसित हो रहा है, लेकिन रूस में कुछ बिंदु पर कुछ गलत हो गया। यह लेख तकनीकी उपकरणों में बिना विसर्जन के रूस में इलेक्ट्रॉनिक हस्ताक्षर के संस्थान के विषय पर एक व्यक्तिपरक व्यापक चर्चा है। खैर, एक टोपी के रूप में, इसके बिना।

CC-BY-SA, वादिम रयबल्को

CC-BY-SA, वादिम रयबल्को आक्टंग! यह Longrid है और यह आप से अपने जीवन का एक टुकड़ा ले सकता है!

आक्टंग! यह Longrid है और यह आप से अपने जीवन का एक टुकड़ा ले सकता है!

त्याग

मैंने चाहकर भी किसी को चोट नहीं पहुंचाई। लेकिन वैसे भी, अगर कोई नाराज होने के लिए तैयार है: कृपया अपने मानस का ख्याल रखें और उदाहरण के लिए अगले क्लाउड होस्टिंग या डॉकटर के अवलोकन के साथ एक पोस्ट पढ़ें। बेहतर महसूस करते हैं। यदि आप चर्चा करने या जोड़ने के लिए तैयार हैं - टिप्पणियों या व्यक्ति में सुरक्षित रूप से लिखें।

सबसे पहले, थोड़ा सा कानूनी उपकरण

सौदा क्या है? रूस में, जैसा कि अधिकांश विकसित और बहुत अधिक देशों में नहीं है, वहां कानूनों और उप-कानूनों का एक पूरा ढेर है, एक प्रकार का "कानूनी कार्यों" (NLAs) का पेड़ है जो नागरिकों और संगठनों के दैनिक जीवन को नियंत्रित करता है। विवरणों को छोड़ना: हमारे पास देश का मूल कानून है - रूसी संघ का संविधान; इसके स्तर के माध्यम से - बहुत सारे संघीय कानून, जिनमें कोड शामिल हैं (हमारी चर्चा के संदर्भ में - रूसी संघ का नागरिक संहिता, रूसी संघ का नागरिक संहिता) और इलेक्ट्रॉनिक हस्ताक्षर को प्रभावित करने वाले विभिन्न कानून और नियम (जिनमें से एक

इलेक्ट्रॉनिक हस्ताक्षर पर संघीय कानून है

) "6 अप्रैल, 2011 संख्या 63-एफजेड)।

"लेन-देन" की अवधारणा को रूसी संघ के नागरिक संहिता द्वारा विनियमित किया जाता है: सामान्य मामले में, ये नागरिक अधिकारों और दायित्वों के उद्भव को देखते हुए, आपस में संबंध स्थापित करने के लिए व्यक्तियों की कार्रवाई है। लेनदेन की एक अविश्वसनीय संख्या है, सामान्य तौर पर वे इस तथ्य से एकजुट होते हैं कि लेन-देन के लिए पार्टी इसे अपने हस्तलिखित हस्ताक्षर (लेकिन हमेशा नहीं) के साथ प्रमाणित करती है, एक संकेत के रूप में कि इस लेनदेन में पार्टी की भागीदारी इसकी स्वतंत्र इच्छा से मेल खाती है।

अब इलेक्ट्रॉनिक हस्ताक्षर के लिए। रूस में इलेक्ट्रॉनिक हस्ताक्षर के उद्भव के समय, इसे "इलेक्ट्रॉनिक डिजिटल हस्ताक्षर" (ईडीएस) कहा जाता था, जाहिर तौर पर अंग्रेजी भाषा के डिजिटल हस्ताक्षर से ट्रेसिंग-पेपर के रूप में। तब डिजिटल शब्द पच गया और भंग हो गया, "इलेक्ट्रॉनिक हस्ताक्षर" बना रहा। सामान्य तौर पर, मौजूदा कानून के तहत, किसी भी चीज को इलेक्ट्रॉनिक हस्ताक्षर कहा जा सकता है, भले ही हस्तलिखित हस्ताक्षर की एक स्कैन हो, इसलिए, विस्तृत अवधारणाएं पेश की गई थीं। कानून ने EP की तीन अवधारणाओं को परिभाषित किया:

- सरल इलेक्ट्रॉनिक हस्ताक्षर - कोई भी कोड, पासवर्ड, स्कैन, एसएमएस सत्यापन। इसकी सीमित कानूनी मान्यता है, जिसमें केवल तभी शामिल है जब समझौते के पक्ष इस प्रकार के हस्ताक्षर का उपयोग करने के लिए पहले से सहमत थे और उपयोग के लिए मापदंडों को निर्धारित करते थे।

- अयोग्य इलेक्ट्रॉनिक हस्ताक्षर - इलेक्ट्रॉनिक कुंजी की भागीदारी के साथ सूचना सुरक्षा के किसी भी क्रिप्टोग्राफिक साधनों का उपयोग करके किया गया एक हस्ताक्षर। इस तरह के हस्ताक्षर को पहचानते समय, यह महत्वपूर्ण है कि हस्ताक्षर को स्थापित करने और हस्ताक्षरित दस्तावेज़ की क्रिप्टोग्राफ़िक ताकत सुनिश्चित करने के लिए इस तरह के हस्ताक्षर का उपयोग किया जा सकता है (हस्ताक्षर किए जाने के बाद दस्तावेज़ में परिवर्तन करने के तथ्य का पता लगाने के लिए)।

- उन्नत योग्य इलेक्ट्रॉनिक हस्ताक्षर (यूकेईपी) - एक बढ़ाया अयोग्य इलेक्ट्रॉनिक हस्ताक्षर की विशेषताओं से मेल खाती है, लेकिन इस शर्त के साथ कि हस्ताक्षर करने वाली पार्टी की हस्ताक्षर कुंजी राज्य प्राधिकरण द्वारा ट्रस्ट चेन (अधिकृत प्रमाणन केंद्र) के माध्यम से प्रमाणित है।

इसके अलावा, हम विशेष रूप से उन्नत योग्य इलेक्ट्रॉनिक हस्ताक्षर, यूकेईपी पर चर्चा करेंगे - इस प्रकार के हस्ताक्षर का उपयोग रूस में कानूनी रूप से महत्वपूर्ण इलेक्ट्रॉनिक दस्तावेज़ प्रबंधन में किया जाता है।

इलेक्ट्रॉनिक उपकरणों के संचालन का सामान्यीकृत सिद्धांत

यदि आप उंगलियों पर समझाने की कोशिश करते हैं कि एक इलेक्ट्रॉनिक हस्ताक्षर क्या है और यह कैसे काम करता है, तो आपको इस थीसिस विवरण जैसा कुछ मिलता है।

असममित सार्वजनिक-कुंजी क्रिप्टोग्राफ़िक एल्गोरिदम का एक समूह है। मालिक दो कुंजी की एक परस्पर जोड़ी बनाता है: एक निजी और एक सार्वजनिक कुंजी। निजी या निजी कुंजी सख्ती से मालिक द्वारा रखी जाती है और एक रहस्य है।

एक सार्वजनिक या सार्वजनिक कुंजी एक निजी से अपर्याप्त है और इसे किसी को भी स्वतंत्र रूप से स्थानांतरित किया जा सकता है। सार्वजनिक कुंजी का उपयोग करते हुए, आप कुछ जानकारी को एन्क्रिप्ट कर सकते हैं ताकि केवल निजी कुंजी का स्वामी इसे डिक्रिप्ट कर सके और कोई और नहीं (यहां तक कि डेटा एन्क्रिप्ट करने वाला भी)।

निजी कुंजी का उपयोग करते हुए, आप स्रोत जानकारी का एक हस्ताक्षर उत्पन्न कर सकते हैं, जब हस्ताक्षर के साथ ऐसी फ़ाइल को स्थानांतरित किया जाता है, प्राप्तकर्ता, मालिक की सार्वजनिक कुंजी अग्रिम में, गणना कर सकता है कि फ़ाइल प्रक्रिया में संशोधित नहीं हुई थी और उस व्यक्ति द्वारा हस्ताक्षरित की गई थी जो निजी कुंजी का मालिक है।

CC-BY-SA , हस्ताक्षर और सत्यापन प्रक्रियाओं का चित्रण असममित एन्क्रिप्शन, विकिपीडिया का उपयोग करना।जाहिर है, विश्वास बिंदु - क्या स्वामी पहले अपनी सार्वजनिक कुंजी पर पास हुआ था, या अन्य कौन था? प्रत्येक के साथ सहकर्मी से सहकर्मी विश्वास संबंध स्थापित नहीं करने के लिए,

PKI (पब्लिक की इन्फ्रास्ट्रक्चर, पब्लिक की इन्फ्रास्ट्रक्चर) का आविष्कार किया गया था।

प्रेषक की सार्वजनिक कुंजी के लिए, ES कुंजी का स्वामी, बिना किसी संबंध को स्थापित किए डिफ़ॉल्ट डिफ़ॉल्ट प्राप्तकर्ता होने के लिए, यह दोनों पक्षों द्वारा भरोसा किए गए एक सामान्य भागीदार द्वारा हस्ताक्षरित किया जा सकता है। इसे "प्रमाणन प्राधिकरण," CA कहा जाता है। तकनीकी रूप से, CA स्वामी की सार्वजनिक कुंजी में अतिरिक्त गुणों का एक सेट जोड़ता है (एक नियम के रूप में: समाप्ति तिथि, स्वामी का पाठ विवरण, सेवा पहचानकर्ताओं का सेट), जिसके बाद यह सैंडविच पहले से ही अपनी निजी कुंजी के साथ हस्ताक्षरित है। परिणामी फ़ाइल को ES प्रमाणपत्र कहा जाता है। अग्रिम में CA सार्वजनिक कुंजी, फ़ाइल और प्रेषक के ES के कारण, हस्ताक्षर प्राप्तकर्ता यह गणना कर सकता है कि फ़ाइल हस्ताक्षर करने के बाद बदल गई है या नहीं।

CA सार्वजनिक कुंजी को किसी अन्य CA की सार्वजनिक कुंजी द्वारा प्रमाणित किया जा सकता है (कभी-कभी कई, इसे क्रॉस-सिग्नेचर कहा जाता है)। इस प्रकार, प्राप्तकर्ता के पास सीधे प्रेषक के CA के लिए सार्वजनिक कुंजी नहीं हो सकती है, लेकिन उसके पास उच्च CA की सार्वजनिक कुंजी हो सकती है, जिसने बदले में प्रेषक की सार्वजनिक कुंजी पर हस्ताक्षर किए। सत्यापन श्रृंखला को बढ़ाया जाएगा, लेकिन फिर भी विश्वास की श्रृंखला का निर्माण करना संभव होगा।

इसके अलावा, जब एक दस्तावेज़ के लिए एक इलेक्ट्रॉनिक हस्ताक्षर बनाते हैं, तो इस सैंडविच में एक महत्वपूर्ण घटक जोड़ा जाता है - टाइम स्टैम्प, टाइमस्टैम्प। यह एक विश्वसनीय स्रोत से एक वास्तविक समय लेबल है, जिसे सटीक समय सर्वर EP द्वारा भी हस्ताक्षरित किया गया है। यह अद्वितीय है और एक विशिष्ट दस्तावेज़ के लिए बनाया गया है। यह आपको यह सुनिश्चित करने की अनुमति देता है कि हस्ताक्षर एक विशेष बिंदु पर समय में बनते हैं और आपको हस्ताक्षर को पूर्वव्यापी रूप से पुनर्जीवित करने की अनुमति नहीं देते हैं। "

यह है कि PKI (पढ़ें: इलेक्ट्रॉनिक हस्ताक्षर) दुनिया भर में विभिन्न कार्यान्वयनों में काम करता है: साइटों के लिए HTTPS, वीपीएन और वाई-फाई में कॉर्पोरेट प्रमाणीकरण, नेटवर्क पर सिम कार्ड का पंजीकरण, चिप और संपर्क रहित बैंक कार्ड, DNSSec और RPKI, पासपोर्ट का सत्यापन, इलेक्ट्रॉनिक हस्ताक्षर रूस में और विदेश में एनालॉग्स, आदि।

यह ध्यान देने योग्य है कि इलेक्ट्रॉनिक हस्ताक्षर की निजी कुंजी सिस्टम का एक प्रमुख तत्व है, क्योंकि इसका समझौता मालिक के ज्ञान के बिना इलेक्ट्रॉनिक हस्ताक्षर के अनधिकृत निर्माण की अनुमति देगा। कुंजी को औद्योगिक रूप से मान्यता प्राप्त एल्गोरिदम द्वारा संरक्षित किया जाता है, लागू क्रिप्टोग्राफी के इतिहास पर काफी कुछ विकसित किया गया है। सबसे आम कुंजी एल्गोरिथ्म

RSA है , जो लगभग 40 वर्षों से है। इसमें काफी ओक गणितीय उपकरण है, और समाधान की सादगी और लालित्य के कारण अभी भी विश्वसनीय है, ठीक एक कुल्हाड़ी की तरह (यदि सही तरीके से उपयोग किया जाता है)। छोटे और अधिक आशाजनक एल्गोरिदम दीर्घवृत्त घटता के गणित पर आधारित होते हैं, जिनमें से

ECDSA (और हुड के नीचे "

घटता " का एक पूरा तार),

ED25519 , दोनों हमारे

GOSTs (दोनों पुराने, 2001 और नए, 2012 से) का वादा

करते हैं । यह सब जनता के आधार पर अपने "वसूली" से निजी कुंजी की रक्षा करता है। निजी कुंजी की सीधी नकल के खिलाफ सुरक्षा आधुनिक

स्मार्ट कार्ड तंत्र द्वारा प्रदान की जाती है: निजी कुंजी क्रिप्टोग्राफ़िक चिप के अंदर उत्पन्न होती है और इसके साथ संचालन के दौरान कभी भी अपनी सीमा नहीं छोड़ती है; और विशेष आत्म-विनाश तंत्र एक माइक्रोक्रिकिट के यांत्रिक क्रैकिंग को लगभग असंभव बनाते हैं।

वे कैसे हैं?

कई सभ्य देशों में, व्यक्ति के लिए एक प्लास्टिक पहचानकर्ता के साथ-साथ नागरिकों को एक इलेक्ट्रॉनिक कुंजी जारी की जाती है। चूंकि आईडी राज्य प्राधिकरण द्वारा जारी की जाती है, आईडी में इलेक्ट्रॉनिक कुंजी भी राज्य द्वारा जारी की जाती है और यह प्रमाण पत्र की वैधता अवधि के बराबर है। ज्यादातर मामलों में, जो लोग इलेक्ट्रॉनिक हस्ताक्षर का उपयोग करना चाहते हैं, उनके लिए यह एक पनी स्मार्ट कार्ड रीडर खरीदना और कंप्यूटर पर एक सॉफ्टवेयर पैकेज डालना है जो कुंजी के साथ बातचीत करने और इलेक्ट्रॉनिक हस्ताक्षर के साथ काम करने के लिए है। इस तरह के प्रमाण पत्र औद्योगिक रूप से मानकीकृत मापदंडों का उपयोग करते हैं, क्योंकि

आईसीएओ अंतर्राष्ट्रीय मानकीकरण निकाय "उनके जारी होने के बाद" दिखता है। आईसीएओ वास्तव में पहचान पत्र के मानकीकरण के लिए स्थापित नहीं है, क्योंकि यह वास्तव में अंतर्राष्ट्रीय नागरिक उड्डयन संगठन है, जो विमानन में सब कुछ मानकीकृत करता है। लेकिन ऐसा हुआ कि नागरिकों का माइग्रेशन नियंत्रण हवाई वाहक और जमीन पर आधारित हवाई सेवाओं की जिम्मेदारियों का एक महत्वपूर्ण हिस्सा है, इसलिए आईसीएओ ने यात्रा दस्तावेजों के मानकीकरण को शामिल किया है, जिसमें सभी प्रकार के पासपोर्ट और पहचान पत्र शामिल हैं,

12 भागों में 9303 मानकों की एक श्रृंखला जारी करते हैं। और चूंकि अधिकांश राज्यों ने व्यक्तिगत पहचान पत्र के स्मार्ट कार्ड पर एक अतिरिक्त आवेदन के रूप में इलेक्ट्रॉनिक हस्ताक्षर शुरू करना शुरू किया, इसलिए इसने देश से देश में ऐसी आईडी के इलेक्ट्रॉनिक घटक की कम से कम कुछ संगतता सुनिश्चित की, जिसमें इलेक्ट्रॉनिक हस्ताक्षर एल्गोरिदम शामिल हैं।

आईसीएओ के प्रमुख पहचान-पत्र आईडी कार्ड। एक प्रमुख प्लास्टिक कार्ड निर्माता ओबर्थुर से नमूना दस्तावेज़दूसरी ओर, मुख्य ऑपरेटिंग सिस्टम में अंतरराष्ट्रीय स्तर पर मान्यता प्राप्त क्रिप्टोग्राफ़िक एल्गोरिदम के एम्बेडेड सॉफ़्टवेयर कार्यान्वयन होते हैं, जो विभिन्न देशों के समकक्षों के बीच हस्ताक्षरित दस्तावेजों का आदान-प्रदान और इलेक्ट्रॉनिक हस्ताक्षर को सत्यापित करना संभव बनाता है।

हमारे बारे में कैसे?

रूस में कई मानक हैं जो हमारे कानून द्वारा मान्यता प्राप्त राष्ट्रीय ईएस एल्गोरिदम का वर्णन करते हैं। उनमें से दो (GOST R 34.10-94 और GOST R 34.10-2001) वर्तमान में चालू नहीं हैं (2001 के बाद से उनकी विरासत मोड में सीमित प्रभाव है), काम करने वाला

GOST R 34.10-2012 है । सभी यूकेईपी को कानूनी रूप से मान्यता प्राप्त माना जाने के लिए एल्गोरिथ्म GOST R 34.10-2012 या GOST R 34.10-2001 का उपयोग करना चाहिए। सामान्य तौर पर, हमारे एल्गोरिदम को काफी अच्छा माना जाता है, जो केवल अण्डाकार वक्रों के आधार पर बनाया गया है (94 साल से पूरी तरह से पुरानी गणना नहीं)। हालांकि, कई कारणों से, वे सार्वभौमिक रूप से मान्यता प्राप्त अंतर्राष्ट्रीय मानक नहीं बन पाए। सबसे दिलचस्प बात यह है कि GOST R 34.10-2001 DNSSec मानक में रिसने में कामयाब रहा, लेकिन सफलता और कोई भी ठोस हिस्सा हासिल नहीं कर सका। लेकिन उन्होंने

IFCF के हिस्से के रूप में एक

RFC लिखने में महारत हासिल की - इसके लिए कर्म में।

कुछ बिंदु पर, हमारे विधायकों ने यूकेईपी को रूस में नागरिक संबंधों के विभिन्न क्षेत्रों में नाखूनों के साथ बदलना शुरू किया। बेशक, मैंने संस्थाओं के सबसे लूटे गए समूहों में से एक - कानूनी संस्थाओं के साथ शुरू किया। सामान्य तौर पर, यह विचार ध्वनि है: वर्कफ़्लो को इलेक्ट्रॉनिक रूप में अनुवाद करने के लिए, विभिन्न नियंत्रण कार्यालयों से लाइनें हटाएं, फिर से लुगदी मिलों के व्यवसाय को कम करें और कागज की मात्रा को कम करके प्रकृति को संरक्षित करें। लेकिन, चूंकि कानूनों को अपनाया जाता है, जिसमें उचित विस्तार और परीक्षा के बिना (और कभी-कभी लोगों के एक निश्चित चक्र के हितों में भी, भावनाओं के अनुसार) शामिल हैं, इसलिए कुछ बिंदु पर सब कुछ गलत हो गया। राज्य उद्यमियों को हर साल एक इलेक्ट्रॉनिक हस्ताक्षर प्राप्त करने और नवीनीकृत करने के लिए बाध्य करता है (एक नियमित कुंजी की वैधता 12-15 महीने है), जबकि यह इलेक्ट्रॉनिक कुंजी के रूप में इस तरह के एक महत्वपूर्ण विशेषता को जारी करने की प्रक्रिया से वापस ले लिया गया है, जो वाणिज्यिक संगठनों - अधिकृत केंद्रों को दे रहा है।

445 वर्तमान मान्यता के साथ, शाखाओं और प्रतिनिधि कार्यालयों की गिनती नहीं। इसके अलावा, इस तथ्य के अलावा कि यूकेईपी कुंजी जारी करना अपने आप में स्वतंत्र नहीं है, एक बहुत ही अजीब सॉफ्टवेयर और हार्डवेयर समाधान चुना गया था। निजी कुंजी के लिए सामान्य सुरक्षित क्रिप्टोग्राफ़िक मीडिया को सस्ते लोगों के साथ बदलने का निर्णय लिया गया था, जिससे कुंजी को कॉपी किया जा सकता है (वास्तव में, सस्ता नहीं)। चूंकि इस तरह की मीडिया को पता नहीं है कि स्वयं कुंजी के साथ कैसे काम करना है, और वास्तव में एक पासवर्ड के साथ फ्लैश ड्राइव हैं, सॉफ्टवेयर व्यापारी जो ऑपरेटिंग सिस्टम के लिए सॉफ़्टवेयर परत बेचते हैं जो इलेक्ट्रॉनिक हस्ताक्षर की निजी कुंजी को कंप्यूटर की रैम (SIC) में कॉपी करते हैं! एक ही समय में, वे लगातार पैसे खर्च करते हैं।

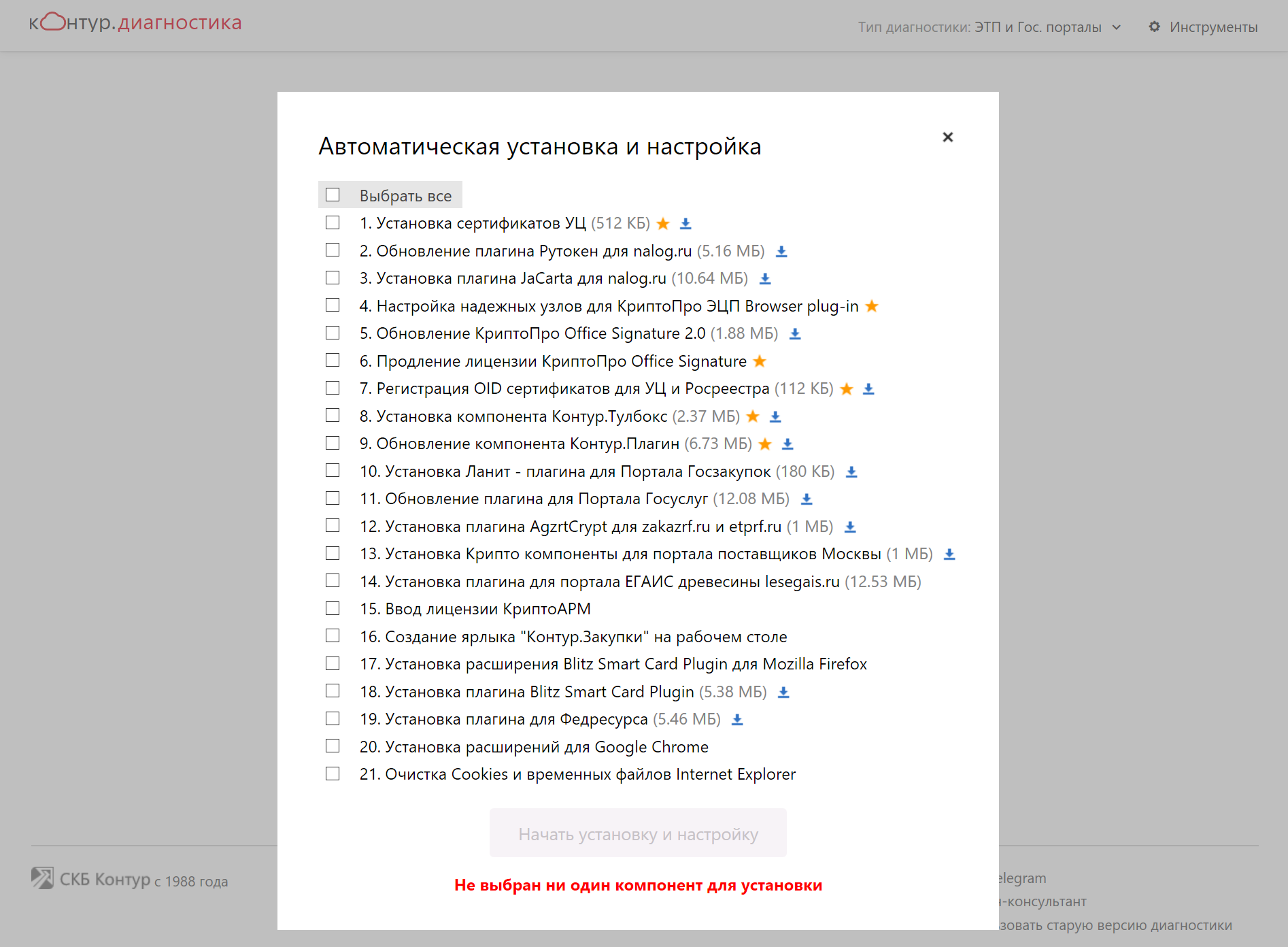

इलेक्ट्रॉनिक हस्ताक्षर के उपयोगकर्ताओं और इसके साथ काम करने के लिए सॉफ्टवेयर समाधानों की प्रचुरता के कारण अज्ञातता को कुल अज्ञानता से जोड़ा गया था। उदाहरण के लिए, सभी धारियों और इलेक्ट्रॉनिक ट्रेडिंग फ्लोर के लेखांकन पोर्टल्स के साथ काम करने के लिए एक औसत ईएस उपयोगकर्ता के लिए एक कामकाजी कंप्यूटर स्थापित करने के लिए, आपको लगभग 20 ऑपरेशन करने की आवश्यकता है: संदिग्ध गुणवत्ता के विविध सॉफ़्टवेयर का एक डाउनलोड / स्थापित करना, विशिष्ट प्रमाण पत्र बनाना, ताकि यह सभी इंटरैक्ट कर सके और कम से कम कुछ काम किया। यह भी ध्यान देने योग्य नहीं है कि गोवनोकॉड का यह ढेर कम या ज्यादा आत्मविश्वास से केवल विंडोज वातावरण में काम करता है (और हमेशा नवीनतम संस्करणों में नहीं), यह कुछ "राज्य लिनक्स" साइटों में बेहद संकीर्ण और भयानक बैसाखी के साथ काम करता है और बिल्कुल MacOS पर काम नहीं करता है। उदाहरण के लिए, केवल एक साल पहले की तुलना में एक टैक्स साइट केवल इंटरनेट एक्सप्लोरर के साथ काम करने के लिए अनलिमिटेड है! और यह संघीय कर सेवा है - एक ऐसा विभाग जिसे आईटी में अपेक्षाकृत उन्नत माना जाता है और एक बड़े राज्य के बड़े डेटा समाधान का संचालक।

कंपनी में यूकेईपी के साथ औसत usecase: कोई (एक कूरियर या enikeyshchik) CA में संगठन के प्रमुख से प्रॉक्सी द्वारा एक कुंजी प्राप्त करता है, इसे सशर्त चाची माने से एकाउंटेंट को पास करता है, जो "सिर की ओर से दस्तावेजों" पर हस्ताक्षर करता है। यह समझा जाना चाहिए कि यूकेईपी का सार एक हस्तलिखित हस्ताक्षर का एक एनालॉग है, न कि सशर्त वासियों के हस्ताक्षर। यही है, इस रूप में उपयोग पहले से ही महत्वपूर्ण बदलावों से गुजर चुका है। हमें यह नहीं भूलना चाहिए कि यद्यपि इलेक्ट्रॉनिक रिपोर्टिंग के साथ काम करने के लिए संगठनों को कुंजी जारी की गई है, लेकिन इसमें उस व्यक्ति - प्रबंधक के योग्यता मान और डेटा भी शामिल हैं, जिनके नाम पर कुंजी बनाई गई थी। यह किसी दिए गए व्यक्ति के खिलाफ हमले के वेक्टर की अनुमति देता है, जिसका एकमात्र सीमित कारक व्यक्तियों के लिए इलेक्ट्रॉनिक हस्ताक्षर के साथ इलेक्ट्रॉनिक सेवाओं का अविकसित होना है। और यहां तक कि कुंजी के साथ टोकन पर शारीरिक नियंत्रण एक कल्पना है, क्योंकि कोई भी व्यक्ति (एक ही लेखाकार) अपेक्षाकृत चुपचाप कर सकता है, बस कुंजी को "रजिस्ट्री में" खुद को कॉपी करें, क्योंकि "यह अधिक सुविधाजनक है"। और यह 12345678 फॉर्म के डिफ़ॉल्ट पिन कोड का उल्लेख नहीं है। अंधेरे और पतन।

हमें ट्रेडिंग फ्लोर के लिए इलेक्ट्रॉनिक हस्ताक्षर के बारे में भी लिखना चाहिए। बजटीय और निकट-बजटीय संरचनाओं के साथ लेनदेन करने के लिए: कुछ बेचने या सेवाएं प्रदान करने के लिए,

निविदा तंत्र के माध्यम से जाना आवश्यक है। निविदा इलेक्ट्रॉनिक ट्रेडिंग प्लेटफॉर्म (ईटीपी) पर की जाती है: विशेष साइटें जहां ऑर्डर रखे जाते हैं, कुछ नीलामी की तरह। बहुत सारी साइटें हैं, एक नियम के रूप में, उनके धारक बड़े पर्यावरण

संगठन हैं । ईटीपी का एक मान्यता प्राप्त भागीदार होने के लिए, आपके पास एक इलेक्ट्रॉनिक हस्ताक्षर होना चाहिए, लेकिन केवल यूकेईपी, जो भी आधिकारिक और राज्य द्वारा मान्यता प्राप्त है, वह काम नहीं करेगा। नहीं, बातचीत यूकेईपी पर भरोसा करने के बारे में नहीं है, बस ट्रेडिंग फ्लोर के मालिक इस पर पैसा बनाते हैं। तकनीकी रूप से, साइटों के लिए इलेक्ट्रॉनिक हस्ताक्षर एक ही यूकेईपी है, लेकिन प्रमाण पत्र में अतिरिक्त पहचानकर्ता, ओआईडी शामिल हैं, जो एक विशिष्ट साइट पर इस यूकेईपी कुंजी का उपयोग करने का अधिकार देते हैं। ऐसा एक नियमित यूकेईपी जारी करने की तुलना में इस तरह के इलेक्ट्रॉनिक हस्ताक्षर जारी करने के लिए काफी अधिक धन प्राप्त करने के लिए किया गया था। यह एक बेतुका परिदृश्य आता है: रूसी रेलवे को कुछ बेचने के लिए, आपको एक निविदा से गुजरना होगा जिसके लिए आपको किसी विशेष सीए से इलेक्ट्रॉनिक हस्ताक्षर कुंजी प्राप्त करने की आवश्यकता है, न कि किसी भी। रूसी रेलवे न केवल वैगन और कच्चा लोहा पुल खरीद सकता है, बल्कि छोटे संस्करणों में काफी सस्ती वस्तुएं या ऑर्डर सेवाएं भी दे सकता है। तकनीकी रूप से, निविदा के बिना एक सस्ती लेनदेन करना संभव है, लेकिन रूसी रेलवे के प्रतिनिधि ऐसा करने से डरते हैं, वे टोपी पर दस्तक दे सकते हैं। इसलिए, वे अपने स्वयं के

पॉकेट ट्रेडिंग प्लेटफॉर्म पर पंजीकरण करने के लिए एक संभावित आपूर्तिकर्ता की पेशकश करते हैं और आपूर्तिकर्ता के लिए विशेष रूप से तैयार ऑर्डर का जवाब देते हैं। स्वाभाविक रूप से, इस तरह की योजना सैद्धांतिक रूप से निविदा के सिद्धांतों के उल्लंघन के कारण होती है, लेकिन निगम कर्मचारियों के लिए मुख्य बात नौकरशाही नियमों का पालन करना है। स्वाभाविक रूप से, रूसी रेलवे ट्रेडिंग प्लेटफॉर्म केवल उन लोगों के लिए काम करता है जिनके पास इलेक्ट्रॉनिक हस्ताक्षर कुंजी है, केवल बड़े इलेक्ट्रॉनिक एक्सचेंजों के विपरीत, वे केवल चार

मान्यता प्राप्त सीए के साथ सहयोग करते हैं, जिनमें से रूस में कार्यालयों के व्यापक नेटवर्क के साथ कोई नहीं है, और एक बस एक ऑपरेटर (मालिक है) ) साइट का ही। लेकिन अगर रूसी रेलवे के प्रतिनिधियों को वास्तव में एक अद्वितीय सेवा प्राप्त करने की आवश्यकता है और आपूर्तिकर्ता के लिए अपने इलेक्ट्रॉनिक ट्रेडिंग प्लेटफॉर्म से इस सर्कस को मना करना आसान है, तो कभी-कभी वे अपने निविदा नियमों पर थूक सकते हैं और सीधे सौदे का आदेश दे सकते हैं (वास्तविक इतिहास के आधार पर)। यह पता चला है कि यह एक तरफ सामान्य यूकेईपी की तरह लगता है, लेकिन कई कार्यों के लिए उपयुक्त नहीं है, जिसके लिए आवश्यक रूप से एक ही यूकेईपी को अतिरिक्त विशेषताओं के एक अलग सेट के साथ दूसरे सीए से प्राप्त करना आवश्यक है। नतीजतन, टोकन का एक ढेर जिसका पालन करना मुश्किल है और जिसे प्राधिकरण की पुष्टि के साथ खोज को पारित करते हुए सालाना नवीनीकृत किया जाना चाहिए।

यूकेईपी जारी करते समय कई अधिकृत सीए को आमतौर पर विषय के व्यक्तिगत डेटा के सत्यापन की उपेक्षा करने का संदेह है। यह होना चाहिए था, देश भर में अपनी गतिविधियों को तैनात करने वाले सीए की संख्या को देखते हुए। यह आशा की जाती है कि ये मामले केवल असावधानी के तथ्य का वर्णन करते हैं, न कि जानबूझकर किए गए कार्यों का। और हाँ, अगर कोई मेरे नाम से कपटपूर्ण दस्तावेज़ों से UKEP प्राप्त करने का सफलतापूर्वक प्रयास करता है, तो मुझे इसके बारे में पता भी नहीं चलेगा! इसके अलावा, मैं अपना व्यक्तिगत UKEP, यानी एक दोहरी कुंजी प्रकट करूंगा। समेकित रजिस्टर से यह पता लगाना संभव नहीं है कि यूकेईपी एक निश्चित व्यक्ति को जारी किया गया है, प्रत्येक सीए की अपनी रजिस्ट्री और इसे एक्सेस करने की प्रक्रियाएं हैं।

. , ,

PaulZi ,

.

, , , . , - . , , ,

,

( , ), , . , , , .

,

, : , . , , . , , . .

, . - . , , : , , . , .

, SIM-.

russian silovik «» - . , , «» .

'?

. , , :

34.101.45-2013 ( ), —

4145-2002 .

NeverWalkAloner . IETF RFC,

. , , .

«» . — . —

. , PKI , .

. , , , ( , , ). . , . , PKI, .

«

». , «», - : ( ) . , , . , , « ». - . , , .

, , .

Blockchain? , PKI, transparency log . , Blockchain — , . , , blockchain , - .

.

?

. , — . , . , . , . : , , , . — , , ( ID- , ). , , . , . . ,

opensource .

, .

. ( ), , - (SIC!) —

.

,

. ID-, , , ICAO, (- ) .

( )!

: , -, ( ) , .