हम लगातार हैकर टूल्स में बदलाव की निगरानी करते हैं, चाहे वह नए टूल का उद्भव हो या मौजूदा लोगों को अपडेट करने का। इसलिए, हम डेफकॉन 27 डेमो लैब्स में घोषित

साइलेंट ट्रिनिटी द्वारा पारित नहीं कर सकते हैं।

यह क्या है और क्यों अध्ययन करना है

पीटी ईएससी विशेषज्ञ कंपनी के उत्पादों को ज्ञान प्रदान करते हैं और उन्हें टीटीपी (रणनीति, तकनीक और प्रक्रियाओं) हमलावरों का पता लगाने का तरीका सिखाते हैं। शोषण के बाद का चरण किसी भी समझौते का एक अभिन्न अंग है। इसलिए, हम साइलेंट ट्रिनिटी के रूप में इस तरह के एक दिलचस्प उपकरण की खोज करना हमारा कर्तव्य मानते हैं। इसके अलावा, पीटी ईएससी विशेषज्ञों ने पहले ही वास्तविक हमलों के मामलों का उपयोग कर

पाया है।

साइलेंट ट्रिनिटी पोस्ट-शोषण ढांचे को नए संस्करण 0.3.0 में एक अद्यतन प्राप्त हुआ। मुख्य नवाचार ग्राहक-सर्वर वास्तुकला और बहु-उपयोगकर्ता मोड हैं। डीएलआर (डायनेमिक भाषा रनटाइम) का उपयोग करने के लिए हैकर्स को रूपरेखा पसंद है।

डीएलआर के लिए धन्यवाद, प्रत्यारोपण सी # की तुलना में अधिक लचीलापन और गोपनीयता हासिल करते हैं। फिलहाल, पीड़ित के साथ C2 संचार चार परिवहन के माध्यम से हो सकता है - HTTP, HTTPS, DNS, WMI।

नया साइलेंट ट्रिनिटी कैसे काम करता है

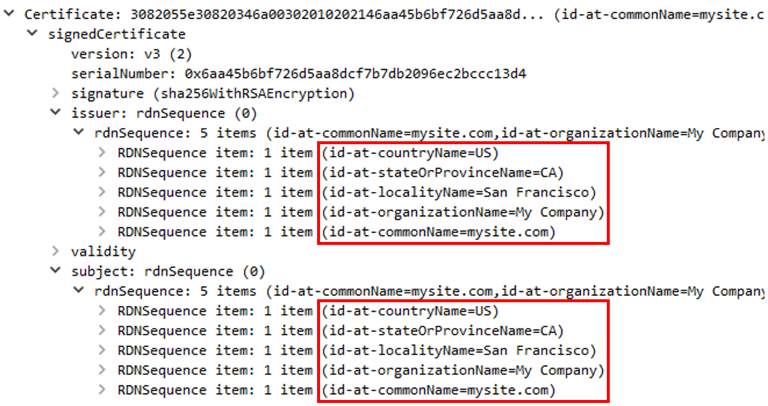

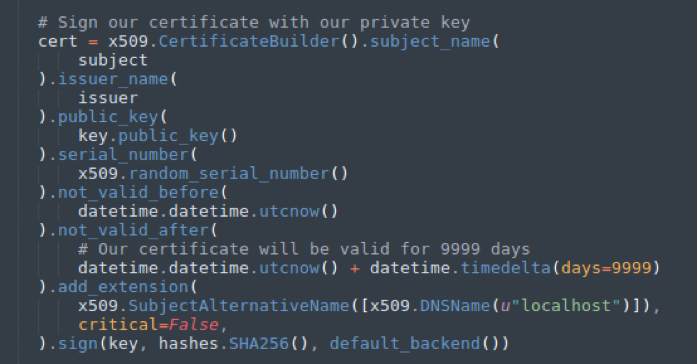

हमने पता लगाने के विकल्प खोजने के लिए उपकरण के नवीनतम संस्करण का एक अध्ययन किया और निष्कर्ष पर पहुंचे: सभी लाभों के बावजूद, मूक ट्रिनिटी को अभी भी मेजबान और नेटवर्क इंटरैक्शन पर गतिविधि द्वारा दोनों का पता लगाया जा सकता है। चलो आखिरी के साथ शुरू करते हैं। आमतौर पर, HTTPS को ट्रांसपोर्ट के रूप में चुना जाता है। पहले लॉन्च पर, साइलेंट ट्रिनिटी एक स्व-हस्ताक्षरित टीएलएस प्रमाण पत्र बनाता है, जिसे बाद में एक समझौता प्रणाली के साथ संचार करते समय उपयोग किया जाता है। इस तरह के प्रमाण पत्र में हमेशा समान सूचना क्षेत्र मान शामिल होंगे।

प्रमाण पत्र में असामान्य भी इसके जीवनकाल (9999 दिन) और 'लोकलहोस्ट' के मान के साथ विषयविषयक नाम है।

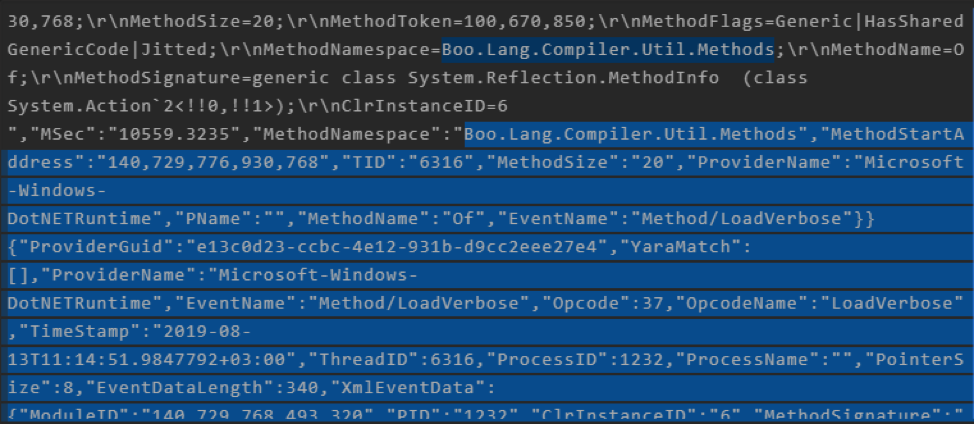

इम्प्लांट को पॉवरशेल, एमएसबिल्ट या वैमिक के जरिए लॉन्च किया जा सकता है। ऐसा करने के लिए, एक फ़ाइल बनाएं जो किसी एक टूल द्वारा लॉन्च की गई हो। इसे लॉन्च किए जाने के बावजूद, फ़ाइल में बेस 64 सीरियल ऑब्जेक्ट शामिल होगा। यह वह है जो परिवहन के रूप में काम करने वाले पेलोड को प्राप्त करने के लिए C2 के लिए अनुरोध भेजता है। पीड़ित लोड प्राप्त करता है, प्रत्यारोपण का मुख्य शरीर करता है। DLR का उपयोग करने के लिए इस तरह के एक दृष्टिकोण का पता लगाना वास्तव में आसान नहीं है, लेकिन ईटीडब्ल्यू (विंडोज के लिए ईवेंट ट्रेसिंग) के माध्यम से ईवेंट ट्रेसिंग प्राप्त करने के तरीके हैं।

इसके लिए धन्यवाद, आप बू भाषा के उपयोग की खोज कर सकते हैं, जिसमें प्रत्यारोपण फ़ंक्शन और पेलोड मॉड्यूल लिखे गए हैं। बू अपने आप में पायथन जैसी ओओपी भाषा है और दुर्लभ है।

इस प्रकार, साइलेंट ट्रिनिटी के नए संस्करण के लिए, कई अद्वितीय पैरामीटर एकत्र किए जाते हैं जो इसके उपयोग का पता लगाने में मदद करते हैं।

अपडेट के बाद, साथ ही डिफॉन 27 पर डेमो लैब्स, विषयगत मंचों और चैनलों पर टूल के संदर्भों की संख्या में वृद्धि हुई, जो साइलेंट ट्रिनिटी की बढ़ती लोकप्रियता को इंगित करता है। इसलिए, ढांचे को शामिल करने वाले हमलों की संख्या में वृद्धि करना संभव है।

पीटी ईएससी विशेषज्ञ

मैक्सपैट्रॉल सेमेस्टर और

पीटी नेटवर्क अटैक डिस्कवरी टूल का उपयोग करने की सलाह देते हैं, उन्होंने पहले से ही नियमों और सहसंबंधों के रूप में आवश्यक जांचों को लागू किया।