सॉफ्टवेयर उत्पाद या क्लाउड-आधारित सास सेवा विकसित करते समय, विकास प्रक्रिया में शामिल सभी विशेषज्ञों की तृतीय-पक्ष गतिविधियों को ट्रैक करना काफी कठिन होता है। बस Github खोलें, खोज में "<company_domain_name.com> पास" दर्ज करें और परिणामों का मूल्यांकन करें। इस घटना में कि गितुब वास्तव में अपनी डिलीवरी में कुछ दिलचस्प दिखाता है, तो हम उन परिदृश्यों पर विचार करेंगे जो हमलावरों को आपकी कंपनी की व्यवसाय प्रक्रिया को बाधित करने में मदद कर सकते हैं। और अगर गितुब अभी भी चुप है, तो हम उत्पाद विकास चक्र पर हमला करने के लिए वैकल्पिक विकल्पों पर विचार करेंगे, जिसमें न केवल डेवलपर्स, बल्कि सुरक्षा इंजीनियर भी बुनियादी ढांचे के प्रवेश बिंदु बन सकते हैं।

जीथब स्क्रैपिंग

उचित खोज प्रश्नों के साथ, आप कंपनी के बुनियादी ढांचे से जुड़ने के लिए सभी प्रकार के कोड अंश ढूंढ सकते हैं, जो डेवलपर्स और क्यूए इंजीनियरों द्वारा उपयोग किए जाते हैं। हालांकि, जीथुब की न केवल रहस्यों की जांच की जा सकती है। रहस्य (खाता डेटा, निजी कुंजी, आदि) के लिए सार्वजनिक रिपॉजिटरी का अध्ययन करने की तकनीक आपको इसके प्रत्यक्ष सुरक्षा विश्लेषण शुरू होने से पहले ही आवेदन में दिलचस्प स्थानों तक पहुंच खोलने की अनुमति देती है।

इस तथ्य को ध्यान में रखते हुए कि कई उत्पाद आईटी कंपनियां पूरी तरह से विभिन्न परिपक्वता स्तरों (स्टार्टअप से उद्यम व्यवसाय तक) में अपने विकास चक्र में विभिन्न ठेकेदारों को शामिल करती हैं, सार्वजनिक रिपॉजिटरी में मूल्यवान डेटा के रिसाव की संभावना बढ़ रही है। विकास चक्र में शामिल कोई भी विशेषज्ञ उत्पाद के लिए कुछ जोखिम उठाता है।

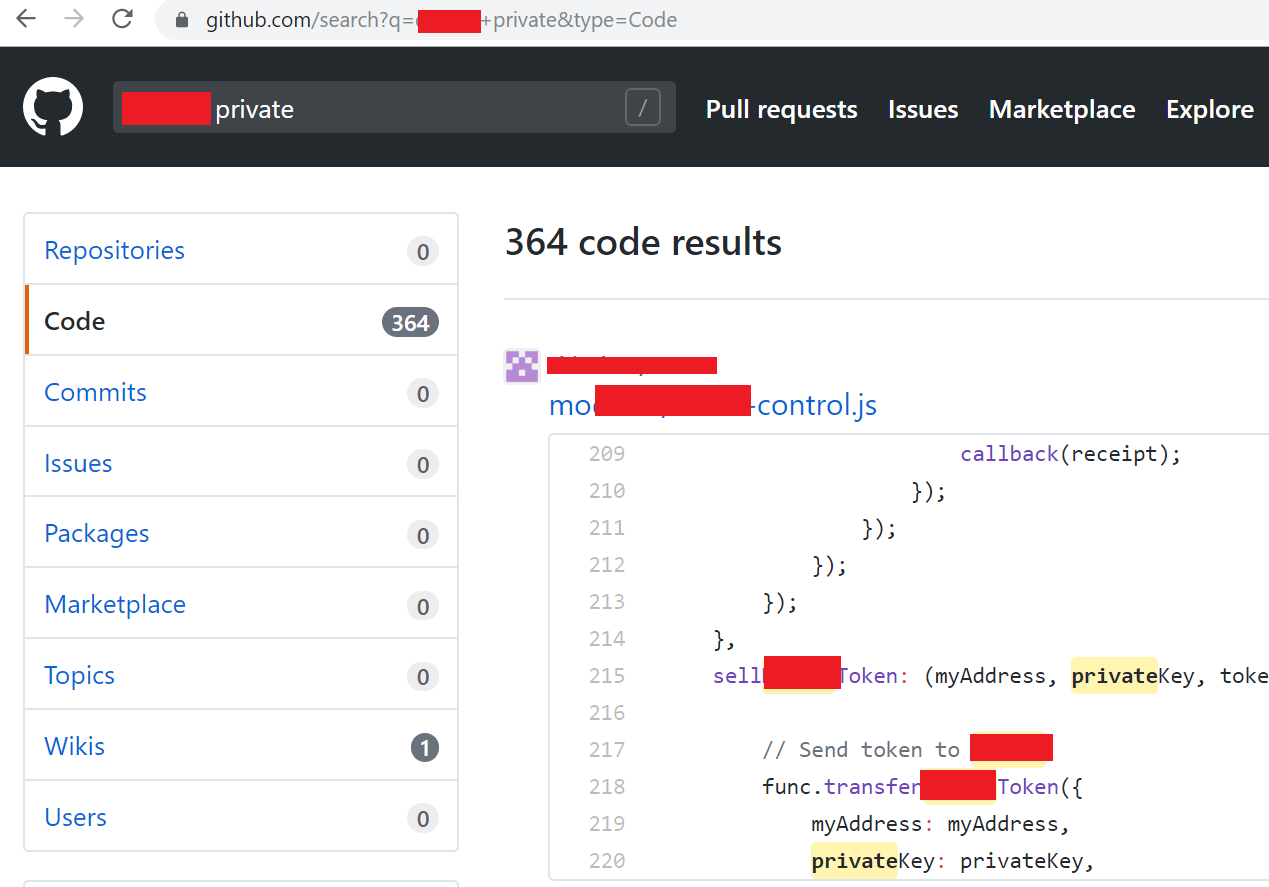

इसलिए, उदाहरण के लिए, सास उत्पाद के डोमेन वाले स्रोत कोड के टुकड़ों की खोज की प्रक्रिया में, प्लेटफ़ॉर्म से कनेक्ट करने के लिए विशेषाधिकार प्राप्त क्रेडेंशियल्स वाले ऑटो-परीक्षणों के टुकड़े मिल सकते हैं। और यह सुनिश्चित करने के लिए कि यह उदाहरण काल्पनिक नहीं है, लेकिन काफी वास्तविक है, बस टेकक्रंच पर जाएं, कुछ कंपनी का नाम ढूंढें जो सास उत्पाद प्रदान करती है और गीथूब पर अपने डोमेन की तलाश करती है।

हम स्टार्टअप के बारे में खबरें खोलते हैं, बहुत सारे ब्लॉकचैन वॉलेट और ब्लॉकचैन प्लेटफॉर्म देखते हैं, फैंसी नाम वाले किसी भी स्टार्टअप का चयन करते हैं और उसके डोमेन की तलाश करते हैं। हम मंच से जुड़ने के लिए विभिन्न लिपियों में कई रहस्यों से मिलते हैं।

सही प्रश्नों के लिए गितुब पर एक खोज रहस्यों के साथ कई दिलचस्प लिपियों को खोलती है

सही प्रश्नों के लिए गितुब पर एक खोज रहस्यों के साथ कई दिलचस्प लिपियों को खोलती हैअधिकतर, रहस्य निम्नलिखित रिपॉजिटरी में पाए जाते हैं:

- कोड ऑटो-परीक्षण जो QA- इंजीनियरों को उनके व्यक्तिगत सार्वजनिक रिपॉजिटरी में वापस करते हैं;

- उत्पाद के साथ ग्राहकों को एकीकृत करने के लिए जिम्मेदार संविदा संगठनों के भंडार;

- डेवलपर्स के व्यक्तिगत रिपॉजिटरी जो अपने आंतरिक उपकरणों का बैकअप लेते हैं;

- उत्पाद स्थापना स्क्रिप्ट और कंकाल microservice फ़ाइलें उत्पाद (संचालन) को स्थापित करने और बनाए रखने के लिए जिम्मेदार ठेकेदारों द्वारा उपयोग किया जाता है।

कोड में छोड़े गए एक रहस्य का एक उदाहरण: सास मंच से जुड़ने के लिए एक निजी कुंजी

कोड में छोड़े गए एक रहस्य का एक उदाहरण: सास मंच से जुड़ने के लिए एक निजी कुंजीएक हमलावर को उत्पाद या उसके उपयोगकर्ता से समझौता करने में मदद करने के लिए रहस्यों का एक उदाहरण:

- कनेक्शन क्रेडेंशियल (खोज प्रश्नों का उदाहरण: "product_name + पास", "domain_name + लॉगिन");

- निजी कुंजी और प्रमाणपत्र (खोज क्वेरी का उदाहरण: "domain_name + निजी")।

सुरक्षा इंजीनियरों का राज

अब सुरक्षा विशेषज्ञों से किसी ने कहा: "लेकिन अगर डेवलपर्स ने हैशिकॉर्प वॉल्ट का इस्तेमाल किया है, तो ये समस्याएं नहीं हुई होंगी!" हां, कुछ शर्तों के तहत, गुप्त प्रबंधन के लिए ऐसे समाधान प्रभावी हैं। हालांकि, कभी-कभी, यहां तक कि सुरक्षा पेशेवर भी गलती करते हैं।

कमजोरियों (SAST) के लिए स्थिर कोड विश्लेषण के लिए शीर्ष वाणिज्यिक समाधान लें। इस शीर्ष के बीच, बड़े और महंगे उत्पाद होने की संभावना है जो सीआई / सीडी विकास प्रक्रियाओं में एकीकरण के लिए एक पूर्ण मंच का प्रतिनिधित्व करते हैं और तीसरे पक्ष के स्वचालन स्क्रिप्ट के लिए एपीआई हैं।

सोनारक्यूब एक कोड गुणवत्ता और सुरक्षा विश्लेषण मंच का एक उदाहरण है। इसकी लोकप्रियता को एक ही अनुरोध के साथ Shodan में पाए जाने वाले प्रतिष्ठानों की संख्या से संकेत मिलता है:

पोर्ट: 9000 सोनारक्बी

सोनारक्यूब मंच के उपलब्ध प्रतिष्ठानों का भूगोल

सोनारक्यूब मंच के उपलब्ध प्रतिष्ठानों का भूगोल देश द्वारा सोनारक्यूब प्रतिष्ठानों की संख्या

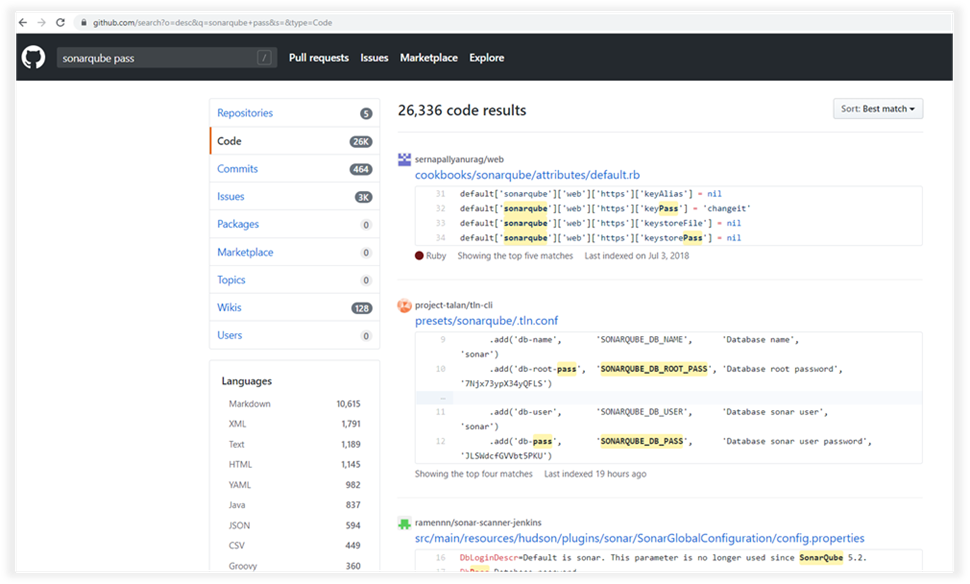

देश द्वारा सोनारक्यूब प्रतिष्ठानों की संख्यायदि आप सोनारक्यूब से संबंधित किसी भी रहस्य के लिए जीथब को देखते हैं, तो आप छोटी स्क्रिप्ट पा सकते हैं जो स्कैन को जोड़ने और नियंत्रित करने के लिए उपयोग की जाती हैं।

लिपियों के अनुसार (संभवतः) मंच से जुड़ने के लिए रहस्य हैं

लिपियों के अनुसार (संभवतः) मंच से जुड़ने के लिए रहस्य हैंयदि आप आधिकारिक सोनारक्यूब प्रलेखन को देखते हैं, तो आप सीएलआई से कार्यों को शुरू करने के लिए प्रारूप का विवरण पा सकते हैं। विशेष रूप से, कुंजी में से एक उस खाते के बारे में डेटा संचारित करने के लिए जिम्मेदार है जिसके लिए कमांड निष्पादित किया जाएगा।

मंच में खाता जानकारी स्थानांतरित करने के लिए जिम्मेदार कुंजी

मंच में खाता जानकारी स्थानांतरित करने के लिए जिम्मेदार कुंजीइस जानकारी का उपयोग करके, आप अधिक प्रासंगिक खोज परिणाम प्राप्त कर सकते हैं। "सोनार + लॉगिन" या "सोनार + पासवर्ड" युक्त खोज क्वेरी आपको स्वचालन स्क्रिप्ट को खोजने की अनुमति देती है जो न केवल डेवलपर्स द्वारा उपयोग की जाती हैं, बल्कि सीधे सुरक्षा आदेशों द्वारा भी उपयोग की जाती हैं।

हमने प्रलेखन पढ़ा, एक नया अनुरोध किया, एक अधिक प्रासंगिक मुद्दा प्राप्त किया

हमने प्रलेखन पढ़ा, एक नया अनुरोध किया, एक अधिक प्रासंगिक मुद्दा प्राप्त कियारहस्य खोज स्वचालन

आप कंपनी के आधिकारिक भंडार में, या अपने कर्मचारियों या ठेकेदारों (और शायद उपयोगकर्ताओं) के अनौपचारिक रिपॉजिटरी में रहस्यों की एक लीक के लिए देख सकते हैं। गितुब या अन्य रिपॉजिटरी पर रहस्य खोजने की प्रक्रिया को निम्नानुसार चित्रित किया जा सकता है:

रहस्य खोज प्रक्रिया

रहस्य खोज प्रक्रियाइन कार्यों को स्वचालित करने के लिए, कई उपयोगिताओं और स्क्रिप्ट हैं, इसलिए यह पहिया को सुदृढ़ नहीं करने की सिफारिश की जाती है। उदाहरण के लिए, आप निम्नलिखित उपकरण ले सकते हैं:

- gitGrabber (https://github.com/hisxo/gitGraber) - रहस्यों के लिए Github और अन्य सेवाओं की वास्तविक समय की निगरानी की अनुमति देता है। दिए गए खोज प्रश्नों के लिए रहस्यों की उपस्थिति की निगरानी के कार्य के लिए उपयुक्त है।

- gitLeaks (https://github.com/zricethezav/gitleaks) - रहस्यों के रिसाव के लिए विशिष्ट रिपॉजिटरी की निगरानी के लिए एक उपकरण। कंपनी के आधिकारिक भंडार की निगरानी के कार्य करने के लिए महान।

इन उपयोगिताओं को एक साथ प्रश्नों के साथ उपयोग करना जो उनके उद्देश्यों के लिए प्रासंगिक हैं, आपको सार्वजनिक रिपॉजिटरी में रहस्यों के रिसाव की निगरानी के लिए एक प्रणाली को व्यवस्थित करने की अनुमति देगा। उसी समय, जैसा कि AppSec सहयोगियों ने

ट्विटर पर टिप्पणियों में सही ढंग से नोट किया है, गुप्त को गुप्त रखने के लिए, आपको गुप्त-प्रबंधन समाधानों को लागू करने और उपयोग करने की आवश्यकता है। उदाहरण के लिए, हाशिकॉर्प वॉल्ट, जो एक अलग

सामग्री के लिए समर्पित है।

रेसर्स, सफल खोज! डेवलपर्स के लिए, सुरक्षित है!