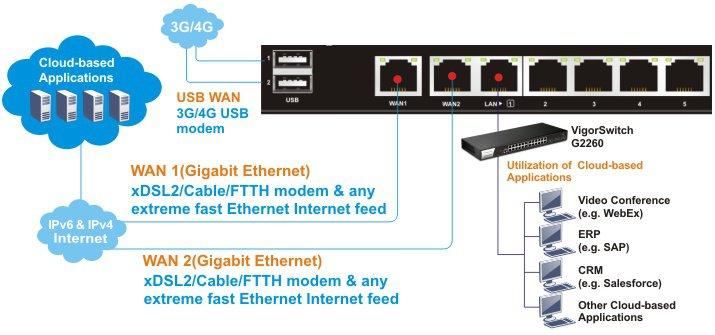

Pada bagian pertama dari tinjauan seri Draytek 2925n router, kami memeriksa secara rinci bagaimana perangkat diposisikan di pasar, skema penggunaan router, fungsi-fungsi kunci dan contoh penggunaannya, berkenalan dengan spesifikasi teknis yang terperinci, melihat konfigurasi dan tampilan router, memeriksa secara detail fungsi indikator dan antarmuka, memeriksa secara detail fungsi-fungsi indikator dan antarmuka. perangkat.Hasil menunjukkan dengan jelas kemampuan luas router dalam kompartemen dengan "gigabit", yang mungkin diperlukan oleh perusahaan tingkat SMB dan SMB + atau cabang kecil dari perusahaan besar, yang "melampaui" kecepatan koneksi jaringan maksimum 100 Mbps dan membutuhkan ratusan megabit di jaringan lokal dan WAN interface ke ISP Anda. Oleh karena itu, perangkat ini memiliki potensi besar untuk digunakan dalam jaringan perusahaan yang padat sumber daya. Pengujian beban, yang hasilnya dapat Anda temukan di bagian pertama ulasan, menunjukkan hasil yang baik. Bagian pertama dari tinjauan tersedia di tautan ini.Di bagian tinjauan ini, kami akan melihat lebih dekat antarmuka web perangkat, berkenalan dengan fitur-fiturnya dan contoh mengkonfigurasi fungsi dan antarmuka seperti WAN dan LAN, penyeimbangan beban, jaringan nirkabel, VPN (PPTP, IPSec dan SSL), firewall, NAT, khusus Konfigurasi otomatis dan manajemen terpusat titik akses - Manajemen AP Pusat dan koneksi VPN pada router jarak jauh - Manajemen VPN Pusat, manajemen bandwidth, fungsi menciptakan kluster ketersediaan tinggi dari beberapa router, serta USB, diagnostik, dan monitor iterasi router.Di bawah ini adalah diagram koneksi umum dari router. Fig. 0

Fig. 0 Gambar. 0-1Saya menarik perhatian pada kenyataan bahwa semua Ethernet semua port WAN dan LAN adalah "gigabit".Secara default, router menyertakan jaringan nirkabel terbuka dengan nama Draytek dan server DHCP, Anda dapat menghubungkannya atau menggunakan salah satu port LAN.Setelah terhubung ke router dari PC dan berhasil mendapatkan alamat IP dari jaringan 192.168.1.0/24, buka antarmuka webnya; untuk ini, di browser web, ketik IP LAN secara default 192.168.1.1, Nama pengguna: admin, kata sandi: admin. Saya sarankan segera mengubah kata sandi menjadi yang lebih aman.

Gambar. 0-1Saya menarik perhatian pada kenyataan bahwa semua Ethernet semua port WAN dan LAN adalah "gigabit".Secara default, router menyertakan jaringan nirkabel terbuka dengan nama Draytek dan server DHCP, Anda dapat menghubungkannya atau menggunakan salah satu port LAN.Setelah terhubung ke router dari PC dan berhasil mendapatkan alamat IP dari jaringan 192.168.1.0/24, buka antarmuka webnya; untuk ini, di browser web, ketik IP LAN secara default 192.168.1.1, Nama pengguna: admin, kata sandi: admin. Saya sarankan segera mengubah kata sandi menjadi yang lebih aman. Fig. 1Kita sampai ke menu " Status Online", di mana informasi dasar tentang perangkat ditampilkan

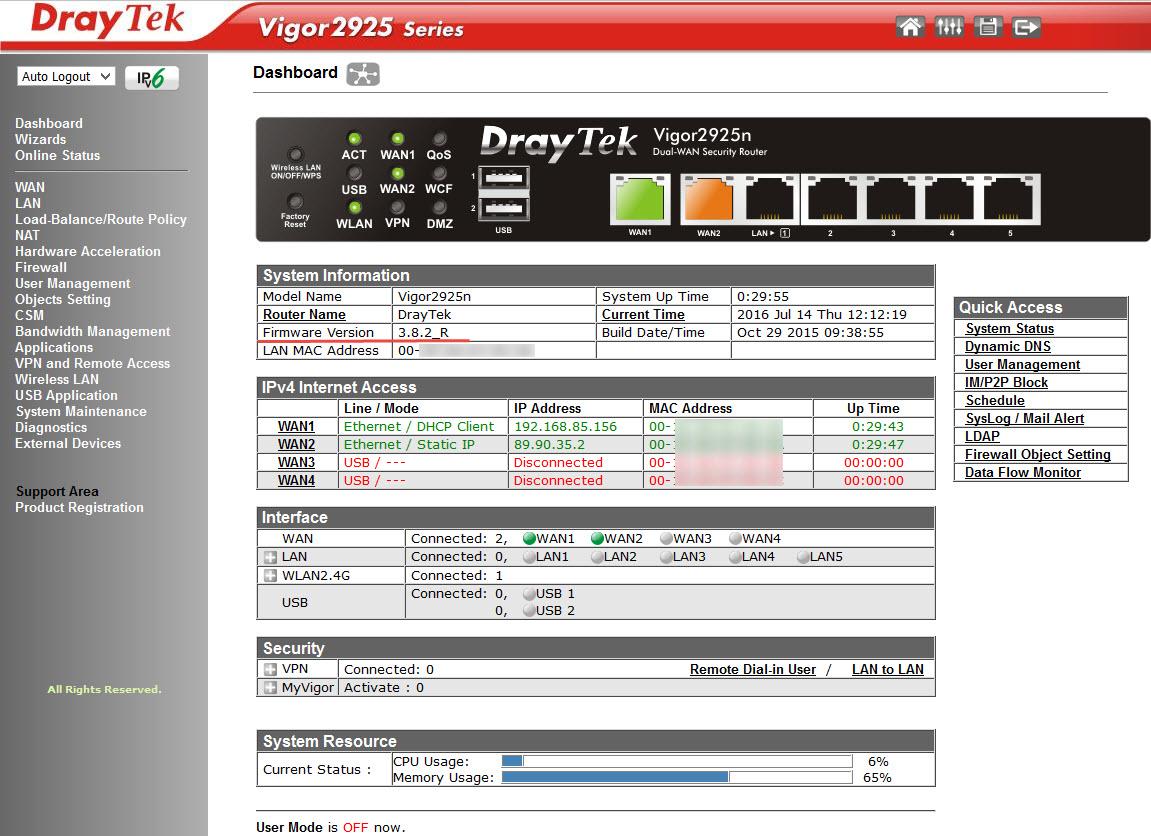

Fig. 1Kita sampai ke menu " Status Online", di mana informasi dasar tentang perangkat ditampilkan . 2Gambar di bawah ini menunjukkan menu Dashboard, yang dengan jelas menunjukkan diagram koneksi router ke jaringan WAN, LAN dan WLAN nirkabel. Sederhana dan jelas

. 2Gambar di bawah ini menunjukkan menu Dashboard, yang dengan jelas menunjukkan diagram koneksi router ke jaringan WAN, LAN dan WLAN nirkabel. Sederhana dan jelas Fig. 2-1Saya menarik perhatian pada kenyataan bahwa firmware versi 3.7.8.2_R sudah diinstal pada router yang dikirim ke Rusia, firmware ini berbeda dari yang biasanya karena firmware tidak memiliki enkripsi kecuali untuk protokol PPTP, sepertinya ini:

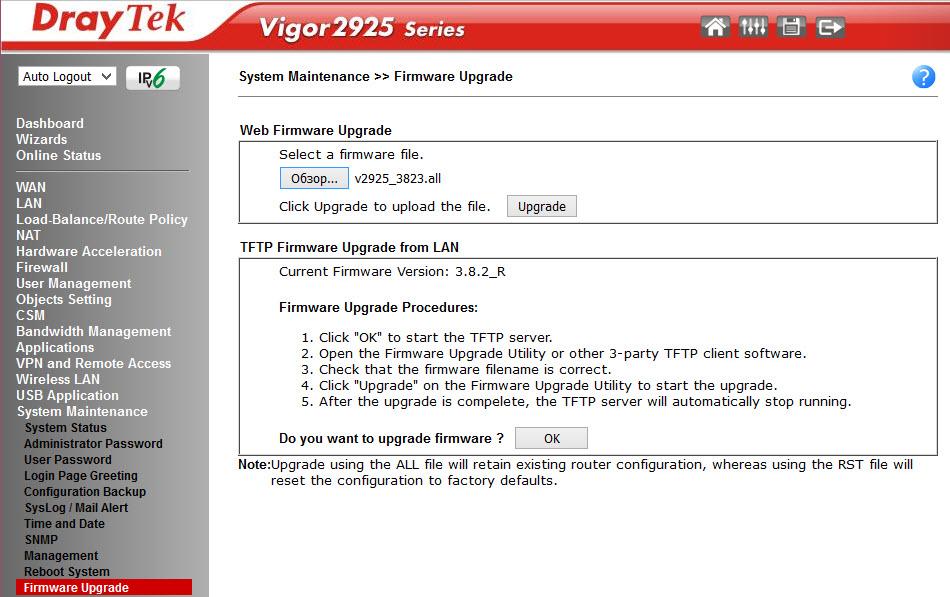

Fig. 2-1Saya menarik perhatian pada kenyataan bahwa firmware versi 3.7.8.2_R sudah diinstal pada router yang dikirim ke Rusia, firmware ini berbeda dari yang biasanya karena firmware tidak memiliki enkripsi kecuali untuk protokol PPTP, sepertinya ini: Gbr. 3Jika ini tidak cukup, Anda dapat menginstal firmware lengkap dengan mengunduhnya dari situs web Draytek.com di bagian Mendukung -> Unduhan -> Firmware - Vigor2925 Series .Saya memilih 3.8.2.3 terakhir dan mengunduhnya, lalu unzip, buka System Maintenance >> Firmware Upgrade di antarmuka web routerdan pilih file v2925_3823.all, lalu klik "Upgrade" .

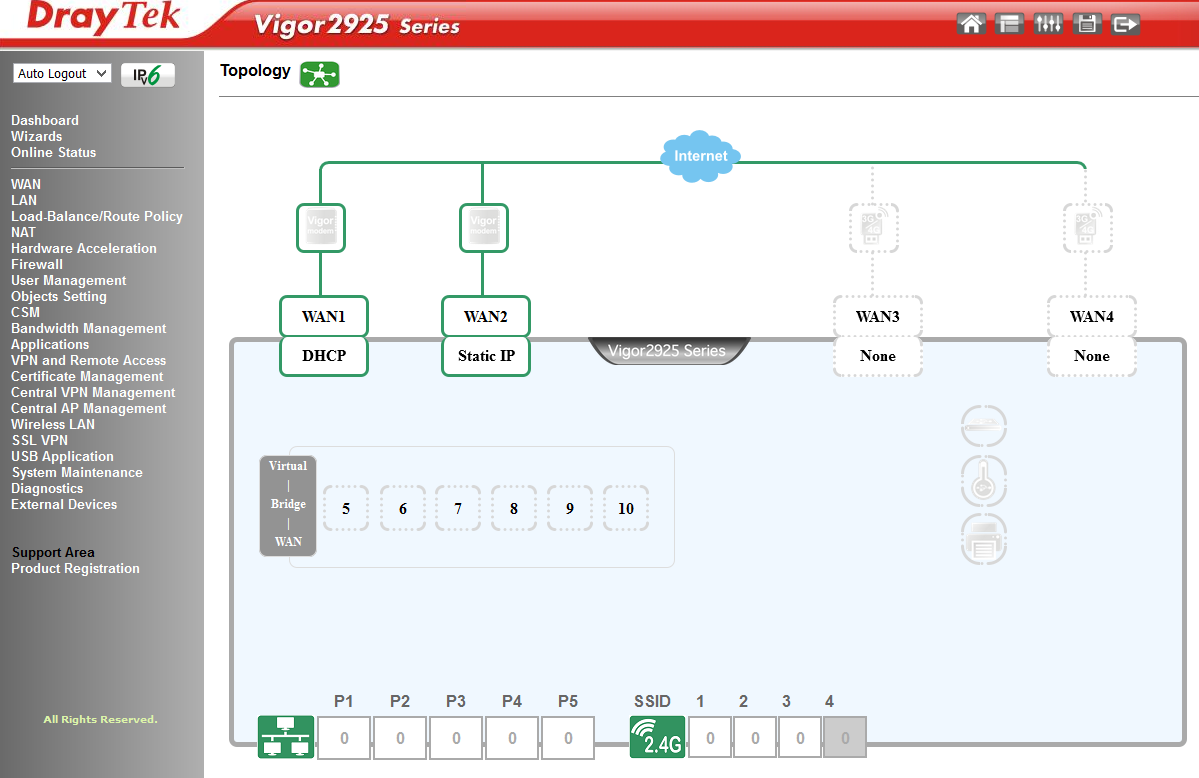

Gbr. 3Jika ini tidak cukup, Anda dapat menginstal firmware lengkap dengan mengunduhnya dari situs web Draytek.com di bagian Mendukung -> Unduhan -> Firmware - Vigor2925 Series .Saya memilih 3.8.2.3 terakhir dan mengunduhnya, lalu unzip, buka System Maintenance >> Firmware Upgrade di antarmuka web routerdan pilih file v2925_3823.all, lalu klik "Upgrade" . Fig. 4Setelah pembaruan berhasil, reboot router dan dapatkan firmware terbaru tanpa batasan apa pun.Untuk kejelasan, berikut ini adalah gambar diagram jaringan untuk router Draytek 2925n, pada contoh yang akan kita pertimbangkan antarmuka web-nya, serta beberapa contoh pengaturan fungsi.

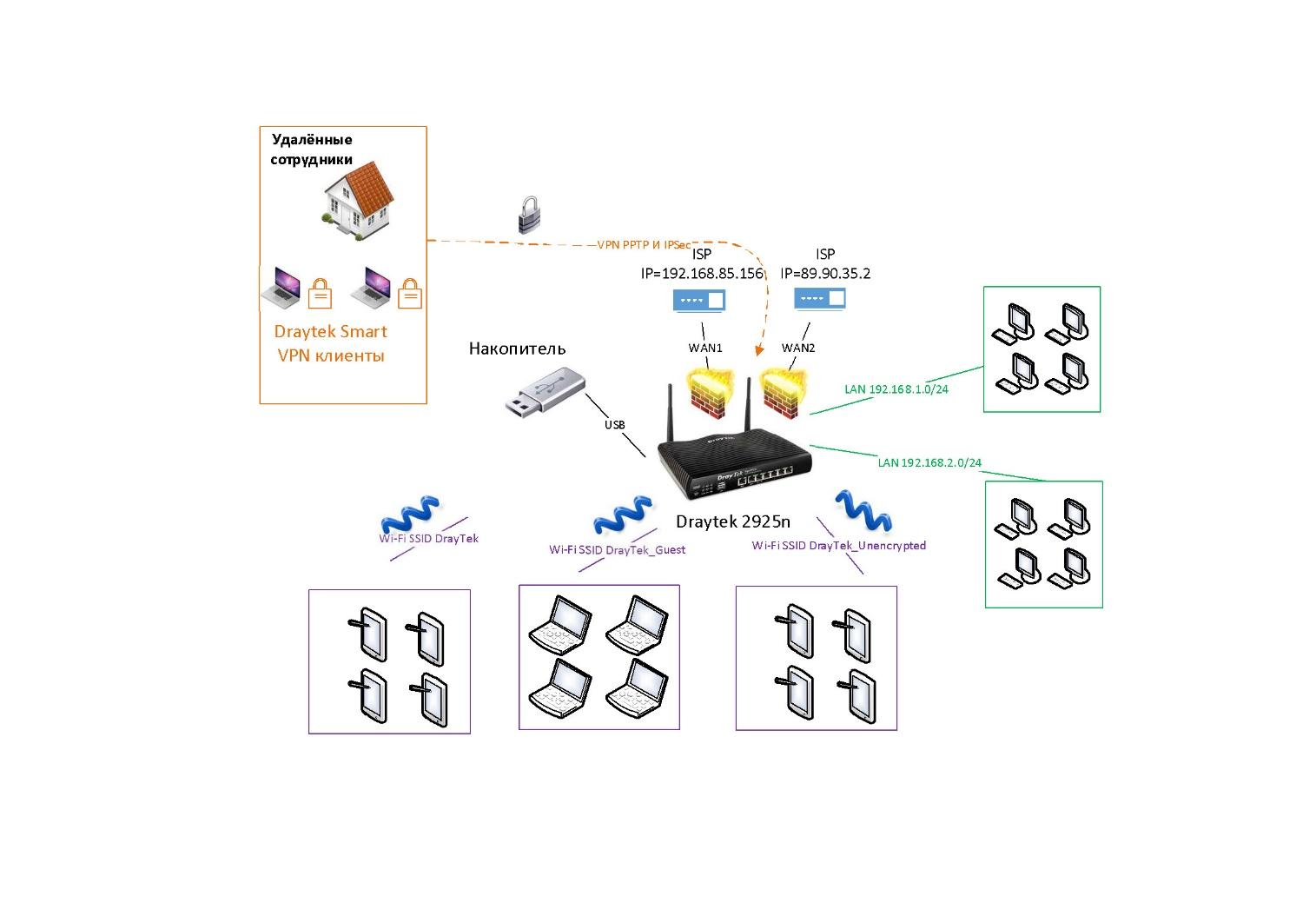

Fig. 4Setelah pembaruan berhasil, reboot router dan dapatkan firmware terbaru tanpa batasan apa pun.Untuk kejelasan, berikut ini adalah gambar diagram jaringan untuk router Draytek 2925n, pada contoh yang akan kita pertimbangkan antarmuka web-nya, serta beberapa contoh pengaturan fungsi. Fig. 4-1Untuk terhubung ke Internet, kami menggunakan dua antarmuka WAN dengan beberapa aturan perutean, jika terjadi kecelakaan pada saluran pertama, lalu lintas akan otomatis melalui cadangan.Kami menggunakan dua subnet: LAN0 = 192.168.1.0 / 24 dan LAN1 = 192.168.2.0 / 24. Dan tiga jaringan nirkabel dengan SSID: DrayTek, DrayTek_Guest dan DrayTek_Unencrypted. Mereka digabungkan melalui pengaturan VLAN dengan jaringan nirkabel. Klien jarak jauh dapat terhubung melalui VPN menggunakan Smart VPN Client dan protokol PPTP dan IPSec. Untuk aplikasi SmartMonitor, mirroring dari port LAN diaktifkan.Secara umum, terlepas dari model router Draytek, struktur menu memiliki organisasi yang serupa, Anda tidak dapat menemukan fungsi, atau menemukan lebih banyak dari mereka daripada di model lain atau versi firmware, tetapi struktur tetap tidak berubah. Di sebelah kiri adalah blok item menu global yang disusun oleh subsistem router: Wizards, WAN dan LAN interface, kemudian blok pengaturan firewall (Firewall, Objects Settings, CSM) dan manajemen pengguna (Manajemen Pengguna), kemudian blok pengaturan aplikasi router khusus (Aplikasi). Kemudian, dua item menu yang bertanggung jawab untuk manajemen terpusat titik nirkabel Draytek - Manajemen AP Pusat dan manajemen VPN terpusat pada router Draytek - Manajemen VPN Pusat. Berikutnya adalah blok pengaturan VPN,di belakangnya terdapat menu untuk mengatur jaringan nirkabel (LAN Nirkabel), menu terpisah untuk mengkonfigurasi port USB (Aplikasi USB), dan akhirnya menu fungsi layanan (Pemeliharaan Sistem) dan menu diagnostik router (Diagnostik).Semua item terstruktur secara sederhana dan logis, sesuai dengan fungsi jaringan, tanpa logika spesifik dan membingungkan.Setiap item menu global mencakup satu atau lebih sub-item. Pertimbangkan item menu utama, karena router memiliki konfigurasi yang cocok dengan diagram jaringan yang disajikan di atas, saat Anda meninjau item menu baru, akan menjadi jelas bagaimana fungsi-fungsi jaringan tertentu dikonfigurasi.

Fig. 4-1Untuk terhubung ke Internet, kami menggunakan dua antarmuka WAN dengan beberapa aturan perutean, jika terjadi kecelakaan pada saluran pertama, lalu lintas akan otomatis melalui cadangan.Kami menggunakan dua subnet: LAN0 = 192.168.1.0 / 24 dan LAN1 = 192.168.2.0 / 24. Dan tiga jaringan nirkabel dengan SSID: DrayTek, DrayTek_Guest dan DrayTek_Unencrypted. Mereka digabungkan melalui pengaturan VLAN dengan jaringan nirkabel. Klien jarak jauh dapat terhubung melalui VPN menggunakan Smart VPN Client dan protokol PPTP dan IPSec. Untuk aplikasi SmartMonitor, mirroring dari port LAN diaktifkan.Secara umum, terlepas dari model router Draytek, struktur menu memiliki organisasi yang serupa, Anda tidak dapat menemukan fungsi, atau menemukan lebih banyak dari mereka daripada di model lain atau versi firmware, tetapi struktur tetap tidak berubah. Di sebelah kiri adalah blok item menu global yang disusun oleh subsistem router: Wizards, WAN dan LAN interface, kemudian blok pengaturan firewall (Firewall, Objects Settings, CSM) dan manajemen pengguna (Manajemen Pengguna), kemudian blok pengaturan aplikasi router khusus (Aplikasi). Kemudian, dua item menu yang bertanggung jawab untuk manajemen terpusat titik nirkabel Draytek - Manajemen AP Pusat dan manajemen VPN terpusat pada router Draytek - Manajemen VPN Pusat. Berikutnya adalah blok pengaturan VPN,di belakangnya terdapat menu untuk mengatur jaringan nirkabel (LAN Nirkabel), menu terpisah untuk mengkonfigurasi port USB (Aplikasi USB), dan akhirnya menu fungsi layanan (Pemeliharaan Sistem) dan menu diagnostik router (Diagnostik).Semua item terstruktur secara sederhana dan logis, sesuai dengan fungsi jaringan, tanpa logika spesifik dan membingungkan.Setiap item menu global mencakup satu atau lebih sub-item. Pertimbangkan item menu utama, karena router memiliki konfigurasi yang cocok dengan diagram jaringan yang disajikan di atas, saat Anda meninjau item menu baru, akan menjadi jelas bagaimana fungsi-fungsi jaringan tertentu dikonfigurasi.Menu Wizards

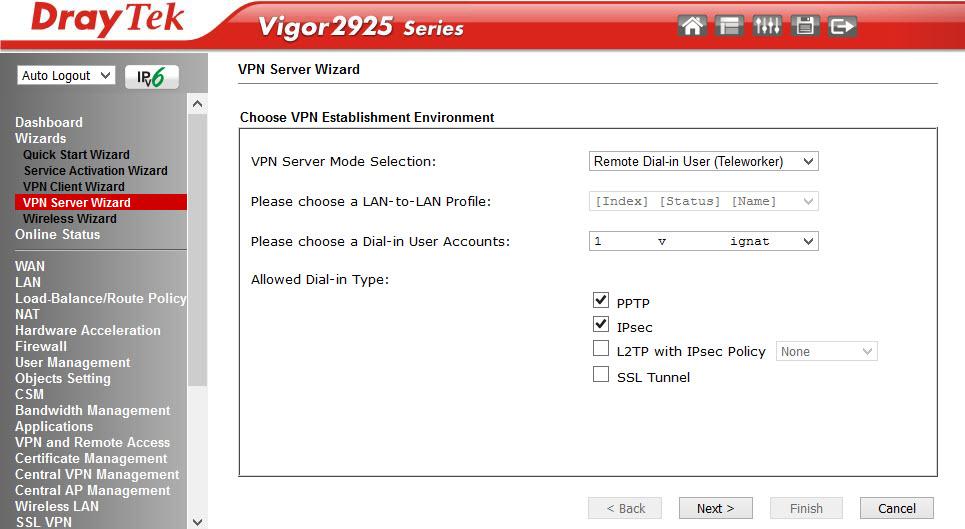

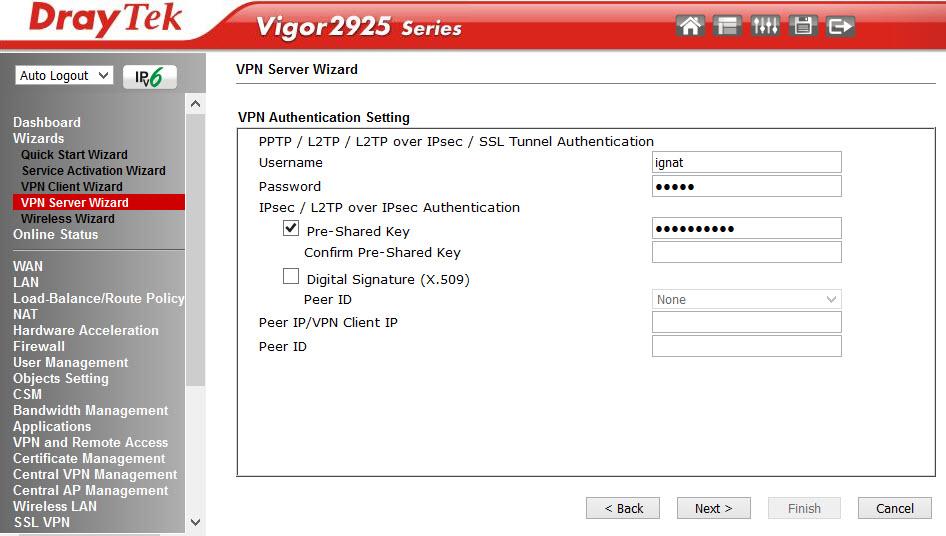

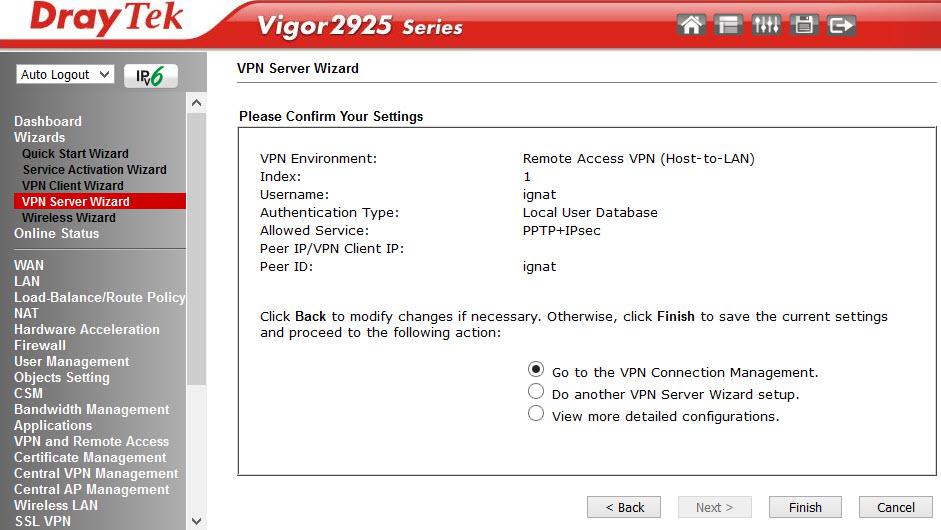

Berikut adalah panduan konfigurasi yang memungkinkan Anda mengonfigurasi fungsi dasar router dalam beberapa klik. Mereka adalah rantai beberapa kotak dialog, jendela terakhir menampilkan daftar semua pengaturan yang dibuat dan tombol "Selesai" untuk aplikasi mereka. Tampak bagi saya bahwa data wizard adalah untuk administrator yang benar-benar malas, karena tanpa mereka, mengkonfigurasi fungsi dasar pada router tidak sulit.Quick Start Wizard - digunakan untuk mengkonfigurasi koneksi WAN 1-3 dengan cepat.Wisaya Aktivasi Layanan - mengaktifkan filter tematis cerdas dari situs Web Content Filter .Panduan Klien VPN dan Wizard Server VPN berikutSaya menemukan itu menarik, dengan bantuan mereka itu mudah untuk mengkonfigurasi VPN dalam mode LAN-to-LAN dan Remote Dial-in, mengaktifkan layanan dan mendaftar pengguna. Di bawah, contoh 3 langkah untuk menambah dan mengaktifkan pengguna VPN.Kami memilih PPTP, maka kami perlu mengonfigurasi di sisi klien, kami akan menggunakan klien Draytek Smart VPN. Kembali ke pengaturan VPN di menu VPN dan Akses Jarak Jauh . Fig. 5

Fig. 5 Fig. 6

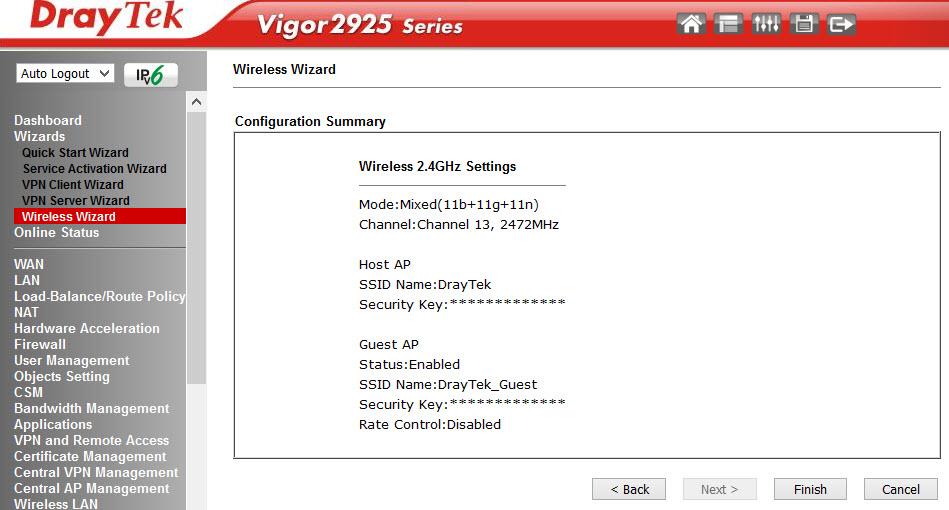

Fig. 6 Gambar. 7Wisaya Wireless Wisaya digunakan untuk pengaturan jaringan nirkabel utama. Di bawah ini adalah jendela terakhir pada penyelesaian wizard.

Gambar. 7Wisaya Wireless Wisaya digunakan untuk pengaturan jaringan nirkabel utama. Di bawah ini adalah jendela terakhir pada penyelesaian wizard. Fig. 8Dalam beberapa klik, jaringan nirkabel dikonfigurasi.

Fig. 8Dalam beberapa klik, jaringan nirkabel dikonfigurasi.Menu Status Online

Item menu berikutnya berisi dua sub-item: Koneksi Fisik pertama - menunjukkan status fisik LAN, antarmuka WAN 1-3 dan meter level tautan, sama, tetapi hanya untuk antarmuka virtual yang dapat dilihat dalam menu WAN Virtual . Fig. 9Untuk informasi lebih lanjut tentang status sistem, lihat Pemeliharaan Sistem -> Status Sistem .

Fig. 9Untuk informasi lebih lanjut tentang status sistem, lihat Pemeliharaan Sistem -> Status Sistem .Menu WAN

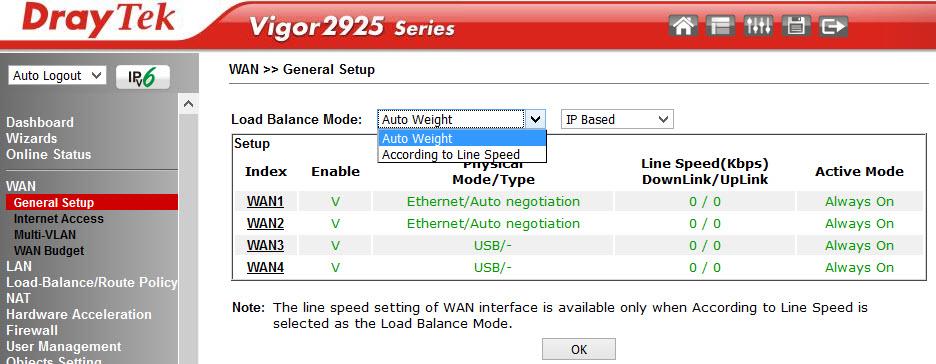

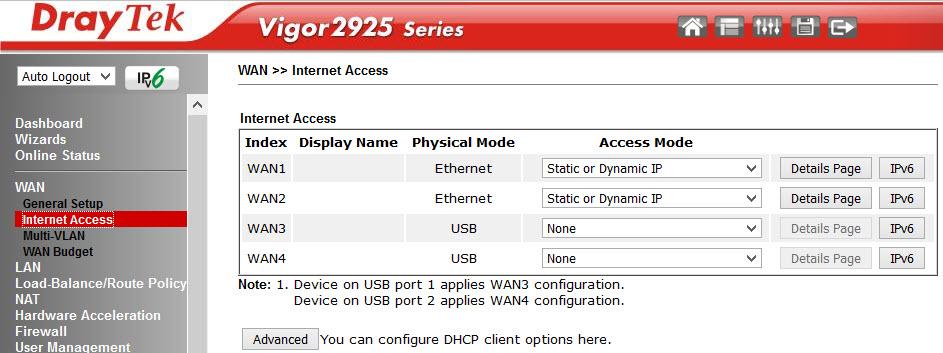

Dalam menu ini, semua pengaturan yang terkait dengan menghubungkan router ke penyedia Internet dilakukan. Dalam contoh kami, WAN 1 dan 2 aktif: Gbr. 10-1Pengaturan mode Load balance tersedia ketika dua atau tiga antarmuka WAN digunakan secara bersamaan. Kami menggunakan mode Timbang Otomatis , dalam mode ini router secara otomatis mendistribusikan beban. Antarmuka WAN 3 dapat digunakan saat menghubungkan modem 3 / 4G.Di bawah ini adalah konfigurasi terperinci dari antarmuka WAN 2, kami menggunakan mode load balancing.

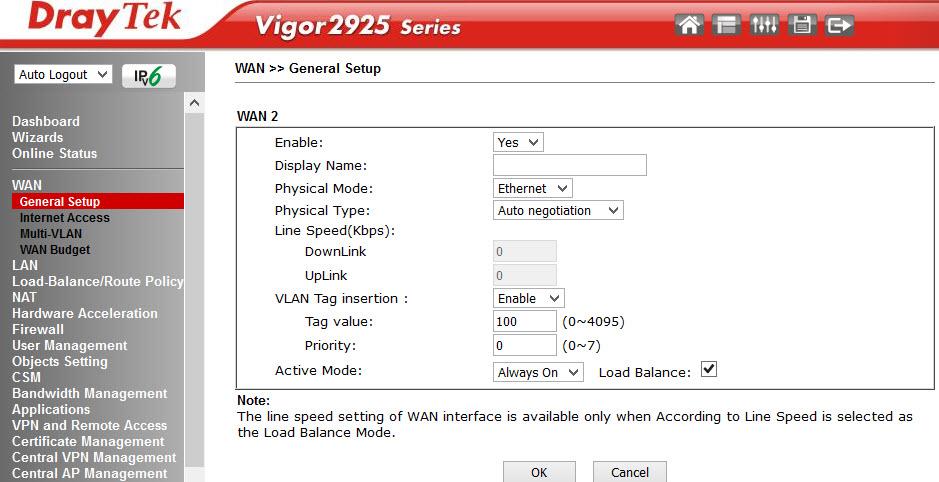

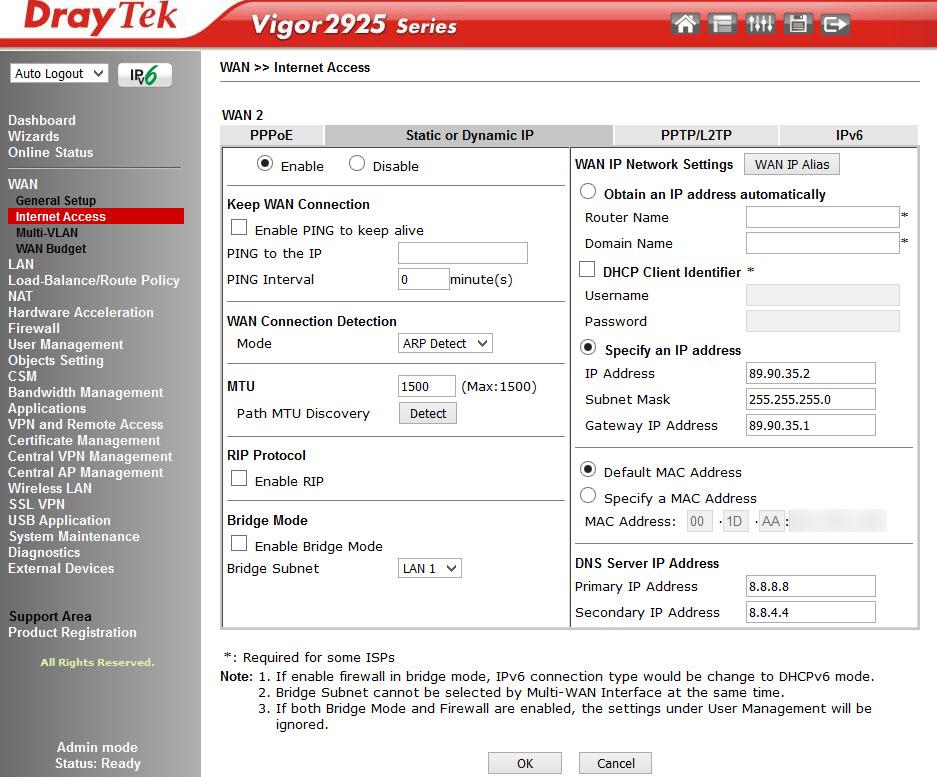

Gbr. 10-1Pengaturan mode Load balance tersedia ketika dua atau tiga antarmuka WAN digunakan secara bersamaan. Kami menggunakan mode Timbang Otomatis , dalam mode ini router secara otomatis mendistribusikan beban. Antarmuka WAN 3 dapat digunakan saat menghubungkan modem 3 / 4G.Di bawah ini adalah konfigurasi terperinci dari antarmuka WAN 2, kami menggunakan mode load balancing. Fig. 10-2 Antarmuka dikonfigurasikan secara langsung disubmenu Akses Internet .

Fig. 10-2 Antarmuka dikonfigurasikan secara langsung disubmenu Akses Internet . Fig. 10-3Pergi ke Halaman Detalils WAN 2, berikut adalah pengaturan untuk mode koneksi, kami menggunakan IP statis, klien DHCP bekerja pada antarmuka pertama. Selain metode yang kami gunakan, Anda dapat terhubung ke Internet menggunakan protokol PPTP / L2TP atau PPPoE, serta IPv6.

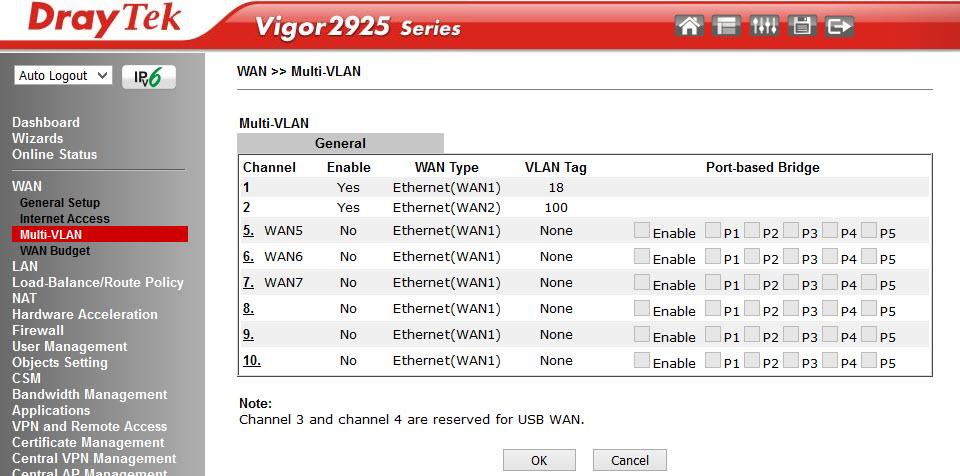

Fig. 10-3Pergi ke Halaman Detalils WAN 2, berikut adalah pengaturan untuk mode koneksi, kami menggunakan IP statis, klien DHCP bekerja pada antarmuka pertama. Selain metode yang kami gunakan, Anda dapat terhubung ke Internet menggunakan protokol PPTP / L2TP atau PPPoE, serta IPv6. Fig. 11Sub-menu Multi-VLAN memungkinkan administrator untuk membuat profil untuk spesifik WAN 1-2 antarmuka fisik dan membuat jembatan ke antarmuka LAN LAN untuk throughput maksimum.

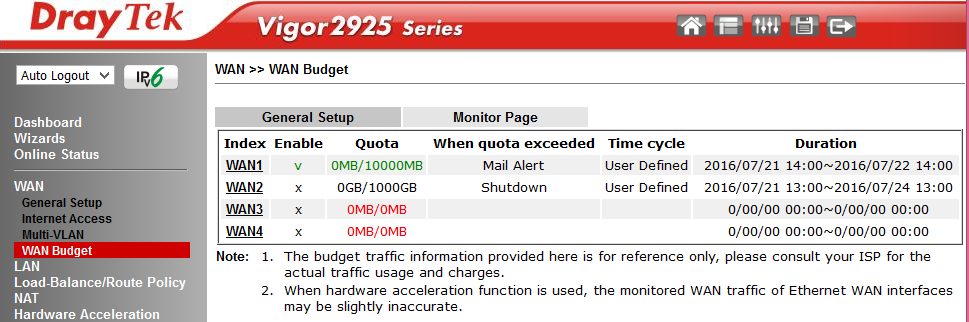

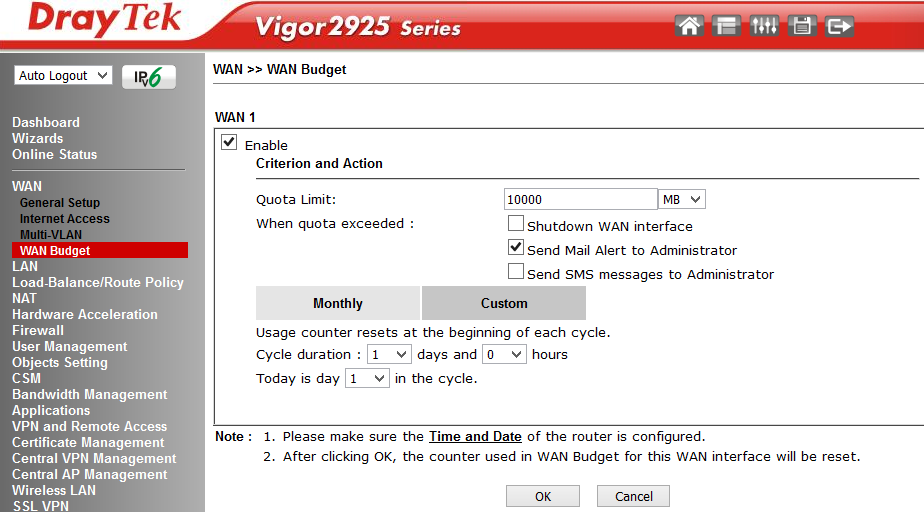

Fig. 11Sub-menu Multi-VLAN memungkinkan administrator untuk membuat profil untuk spesifik WAN 1-2 antarmuka fisik dan membuat jembatan ke antarmuka LAN LAN untuk throughput maksimum. Fig. 12Yaitu, berdasarkan antarmuka fisik WAN 1-2, kami membuat WAN 5-7 virtual tambahan di VLAN yang ditentukan oleh kami dan "jembatan" dengan port LAN yang diperlukan 1-3 (port ke-4 hanya dapat bekerja dalam mode NAT), secara opsional, kami dapat menetapkan antarmuka WAN virtual 5-7 alamat IP secara manual atau terima melalui DHCP, yaitu, buatlah L3. Sebagai contoh, kita dapat meneruskan lalu lintas IPTV dari WAN ke LAN.Submenu Multi-VLANbertanggung jawab untuk menganggarkan atau membatasi jumlah lalu lintas melalui antarmuka WAN. Anggaran lalu lintas dialokasikan untuk interval waktu tertentu, yang ditentukan oleh administrator. Setelah interval berakhir, penghitung lalu lintas yang dikonsumsi diatur ulang ke nol dan diaktifkan kembali. Administrator menunjukkan tindakan yang akan terjadi jika anggaran lalu lintas dihabiskan sebelum interval waktu berakhir, bisa berupa: matikan antarmuka, kirim pemberitahuan melalui email atau pesan SMS.Di bawah ini adalah gambar dari daftar antarmuka dan pengaturan terperinci, menggunakan antarmuka WAN1 sebagai contoh

Fig. 12Yaitu, berdasarkan antarmuka fisik WAN 1-2, kami membuat WAN 5-7 virtual tambahan di VLAN yang ditentukan oleh kami dan "jembatan" dengan port LAN yang diperlukan 1-3 (port ke-4 hanya dapat bekerja dalam mode NAT), secara opsional, kami dapat menetapkan antarmuka WAN virtual 5-7 alamat IP secara manual atau terima melalui DHCP, yaitu, buatlah L3. Sebagai contoh, kita dapat meneruskan lalu lintas IPTV dari WAN ke LAN.Submenu Multi-VLANbertanggung jawab untuk menganggarkan atau membatasi jumlah lalu lintas melalui antarmuka WAN. Anggaran lalu lintas dialokasikan untuk interval waktu tertentu, yang ditentukan oleh administrator. Setelah interval berakhir, penghitung lalu lintas yang dikonsumsi diatur ulang ke nol dan diaktifkan kembali. Administrator menunjukkan tindakan yang akan terjadi jika anggaran lalu lintas dihabiskan sebelum interval waktu berakhir, bisa berupa: matikan antarmuka, kirim pemberitahuan melalui email atau pesan SMS.Di bawah ini adalah gambar dari daftar antarmuka dan pengaturan terperinci, menggunakan antarmuka WAN1 sebagai contoh . 12-1

. 12-1 Fig. 12-2

Fig. 12-2Menu LAN

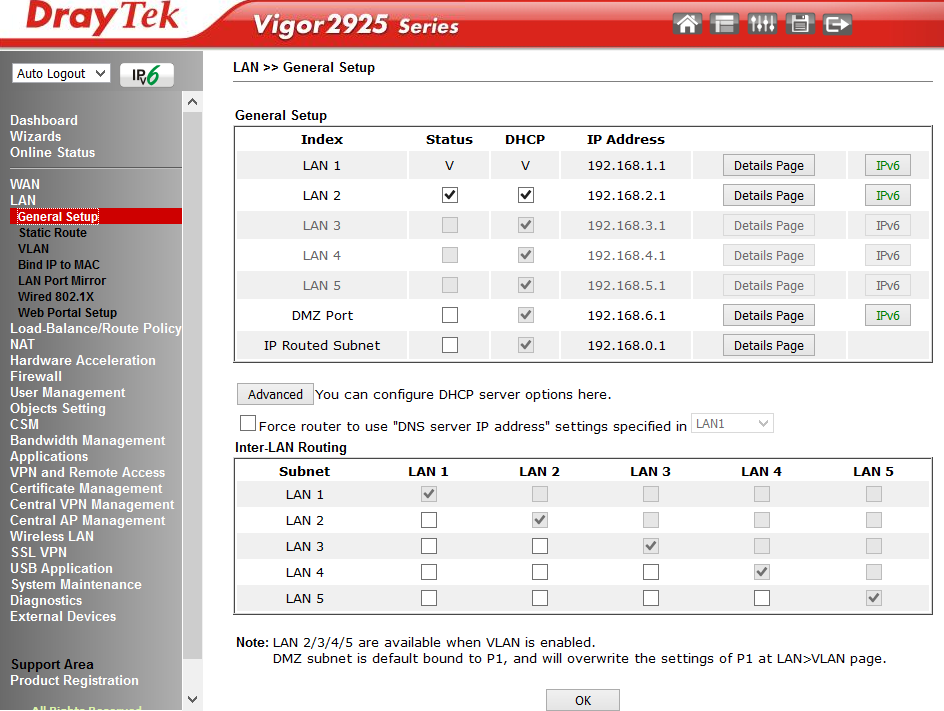

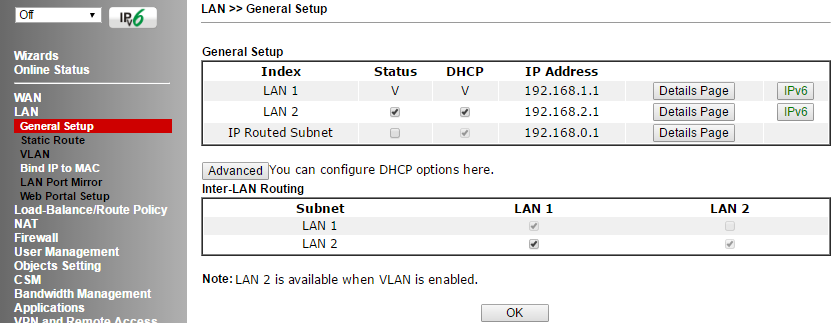

Item ini bertanggung jawab untuk mengatur jaringan lokal dan berisi sejumlah subtitle. Router mendukung dua segmen LAN independen dengan pengaturannya sendiri, secara default 192.168.1.1/24 dan 192.168.2.1/24, Anda juga dapat menambahkan satu jaringan yang diarahkan. Di kedua segmen, DHCP diaktifkan, yang mengeluarkan alamat IP untuk menghubungkan terminal pengguna. Omong-omong, server DHCP dapat dikonfigurasi untuk mengirimkan opsi DHCP tambahan, akan sangat nyaman jika jaringan memiliki layanan khusus, misalnya, server TFTP.

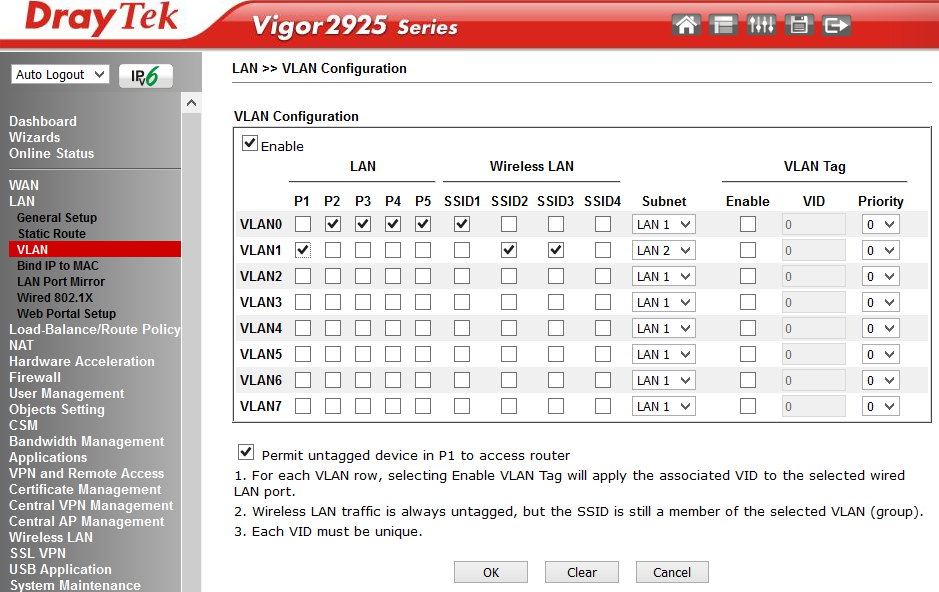

Fig. 13Selain itu, Anda dapat mengaktifkan atau menonaktifkan perutean antara LAN 1-5 di bagian Perutean Antar-LAN.Di submenu LAN >> Static Setup Setup berikutnya , Anda dapat menambahkan hingga 10 rute statis ke jaringan lain di belakang alamat IP di subnet LAN 1-5.SubmenuLAN >> Konfigurasi VLAN memungkinkan Anda untuk menggabungkan port LAN P1-5 yang ditentukan dengan jaringan nirkabel SSID 1-4 menjadi satu VLAN dan secara opsional menambahkan tag VLAN prioritas. Ketika Tag VLAN diaktifkan, lalu lintas dengan label yang ditentukan dalam bidang VID akan muncul pada port LAN yang sesuai; tag tidak akan dikirim melalui jaringan nirkabel. Dalam contoh kami, dua VLAN independen. VLAN0 termasuk port LAN P 2-5 dan jaringan nirkabel dengan SSID1 - semua ini ada di segmen LAN 1. VLAN1 termasuk port P1 dan jaringan nirkabel dengan SSID2 dan SSID3 - semua ini ada di segmen LAN 2.

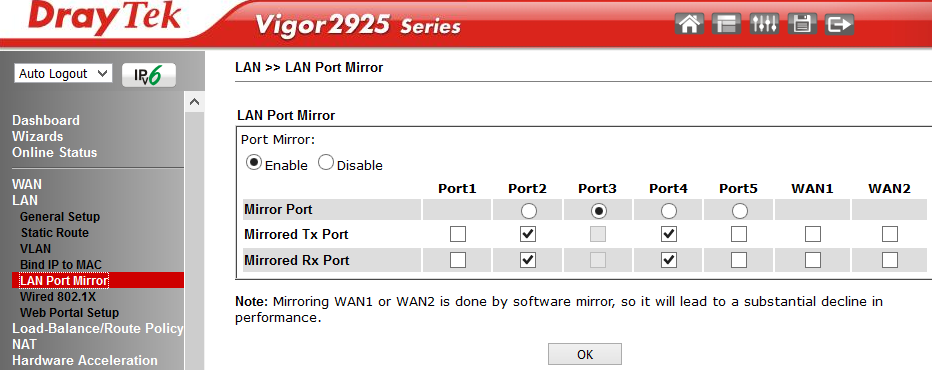

Fig. 13Selain itu, Anda dapat mengaktifkan atau menonaktifkan perutean antara LAN 1-5 di bagian Perutean Antar-LAN.Di submenu LAN >> Static Setup Setup berikutnya , Anda dapat menambahkan hingga 10 rute statis ke jaringan lain di belakang alamat IP di subnet LAN 1-5.SubmenuLAN >> Konfigurasi VLAN memungkinkan Anda untuk menggabungkan port LAN P1-5 yang ditentukan dengan jaringan nirkabel SSID 1-4 menjadi satu VLAN dan secara opsional menambahkan tag VLAN prioritas. Ketika Tag VLAN diaktifkan, lalu lintas dengan label yang ditentukan dalam bidang VID akan muncul pada port LAN yang sesuai; tag tidak akan dikirim melalui jaringan nirkabel. Dalam contoh kami, dua VLAN independen. VLAN0 termasuk port LAN P 2-5 dan jaringan nirkabel dengan SSID1 - semua ini ada di segmen LAN 1. VLAN1 termasuk port P1 dan jaringan nirkabel dengan SSID2 dan SSID3 - semua ini ada di segmen LAN 2. Fig. 14Router dapat beroperasi dalam mode pembuatan VLAN tanpa tag berdasarkan port, atau VLAN berdasarkan tag VID.Item berikutnya pada LAN >> Bind IP ke MAC. Memungkinkan Anda membuat daftar dengan alamat MAC dan alamat IP yang cocok, jika fungsi ini diaktifkan, semua alamat IP yang ditetapkan untuk alamat MAC tidak dapat diubah. Lembar yang dibuat dapat disimpan ke file dan dikembalikan ke konfigurasi router dari file yang disimpan sebelumnya.Dalam menu LAN >> LAN Port Mirror , Anda dapat mengaktifkan penyalinan semua lalu lintas dari port LAN Mirror yang ditentukan ke port Mirror yang menerima . Fungsi ini berguna untuk men-debug jaringan menggunakan sniffer atau ketika menggunakan aplikasi untuk memantau dan menganalisis aktivitas jaringan dari Draytek Smart Monitor, informasi tentang aplikasi ini dapat ditemukan di bagian pertama tinjauan ini. Berbeda dengan router Draytek 2912, ikhtisar dua bagian yang tersedia di sini: bagian 1dan bagian 2 , dalam model 2925, untuk setiap port Anda dapat menentukan lalu lintas ke mirror mana: hanya Rx masuk, hanya Tx keluar, atau keduanya.

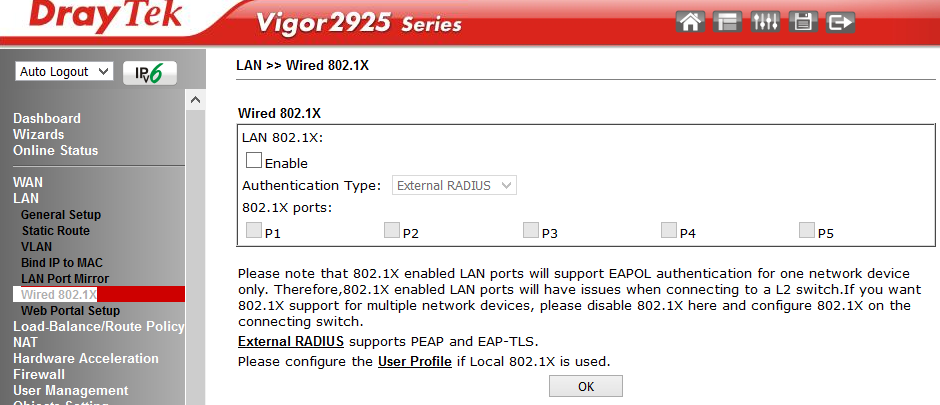

Fig. 14Router dapat beroperasi dalam mode pembuatan VLAN tanpa tag berdasarkan port, atau VLAN berdasarkan tag VID.Item berikutnya pada LAN >> Bind IP ke MAC. Memungkinkan Anda membuat daftar dengan alamat MAC dan alamat IP yang cocok, jika fungsi ini diaktifkan, semua alamat IP yang ditetapkan untuk alamat MAC tidak dapat diubah. Lembar yang dibuat dapat disimpan ke file dan dikembalikan ke konfigurasi router dari file yang disimpan sebelumnya.Dalam menu LAN >> LAN Port Mirror , Anda dapat mengaktifkan penyalinan semua lalu lintas dari port LAN Mirror yang ditentukan ke port Mirror yang menerima . Fungsi ini berguna untuk men-debug jaringan menggunakan sniffer atau ketika menggunakan aplikasi untuk memantau dan menganalisis aktivitas jaringan dari Draytek Smart Monitor, informasi tentang aplikasi ini dapat ditemukan di bagian pertama tinjauan ini. Berbeda dengan router Draytek 2912, ikhtisar dua bagian yang tersedia di sini: bagian 1dan bagian 2 , dalam model 2925, untuk setiap port Anda dapat menentukan lalu lintas ke mirror mana: hanya Rx masuk, hanya Tx keluar, atau keduanya. Fig. 15Sub-menu dari Wired 802.1X memungkinkan otentikasi 802.1X untuk salah satu 5 port LAN. Selain itu, fungsi ini dapat berfungsi dalam dua mode: otentikasi 802.1X lokal (dikonfigurasi melalui menu Profil Pengguna) atau melalui server RADIUS eksternal.

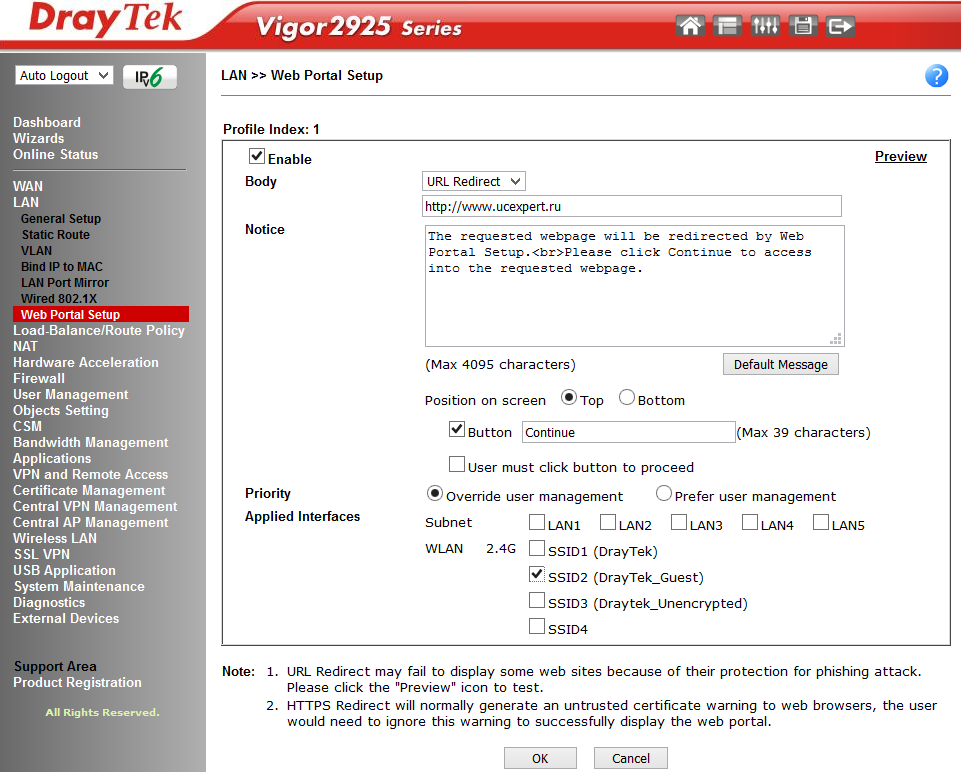

Fig. 15Sub-menu dari Wired 802.1X memungkinkan otentikasi 802.1X untuk salah satu 5 port LAN. Selain itu, fungsi ini dapat berfungsi dalam dua mode: otentikasi 802.1X lokal (dikonfigurasi melalui menu Profil Pengguna) atau melalui server RADIUS eksternal. Fig. 15-1Sub-menu LAN >> Web Portal Pengaturan memungkinkan Anda untuk menentukan profil yang ditugaskan ke antarmuka LAN atau jaringan WLAN-nirkabel dan masukkan URL di situs-link mereka untuk secara otomatis mengarahkan pengguna pada upaya pertama untuk membuka halaman Web, setelah menghubungkan melalui profil yang ditentukan sebuah antarmuka, misalnya, SSID1.

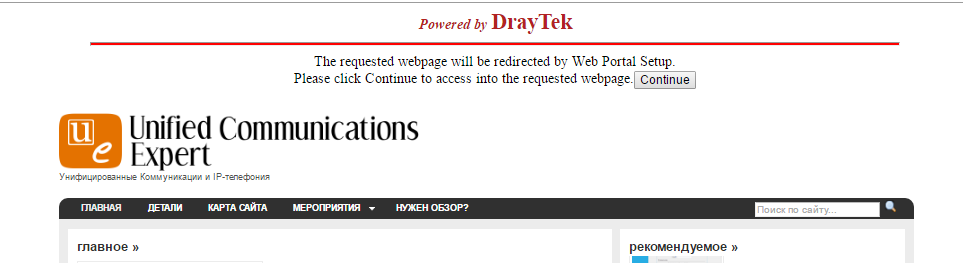

Fig. 15-1Sub-menu LAN >> Web Portal Pengaturan memungkinkan Anda untuk menentukan profil yang ditugaskan ke antarmuka LAN atau jaringan WLAN-nirkabel dan masukkan URL di situs-link mereka untuk secara otomatis mengarahkan pengguna pada upaya pertama untuk membuka halaman Web, setelah menghubungkan melalui profil yang ditentukan sebuah antarmuka, misalnya, SSID1. Fig. 16Fungsi ini digunakan untuk tujuan periklanan atau untuk memberi tahu pengguna yang terhubung ke Internet melalui jaringan perusahaan tertentu.Pada contoh, ketika Anda mencoba membuka halaman web apa pun untuk pertama kali, pengguna akan diarahkan ke situs www.ucexpert.ru , di mana di bagian atas layar akan ada pesan yang meminta pengguna untuk mengklik tombol Lanjutkan untuk melanjutkan sesi web dan pergi ke situs yang diinginkan.Berikut ini adalah contoh halaman seperti itu.

Fig. 16Fungsi ini digunakan untuk tujuan periklanan atau untuk memberi tahu pengguna yang terhubung ke Internet melalui jaringan perusahaan tertentu.Pada contoh, ketika Anda mencoba membuka halaman web apa pun untuk pertama kali, pengguna akan diarahkan ke situs www.ucexpert.ru , di mana di bagian atas layar akan ada pesan yang meminta pengguna untuk mengklik tombol Lanjutkan untuk melanjutkan sesi web dan pergi ke situs yang diinginkan.Berikut ini adalah contoh halaman seperti itu. Fig. 17

Fig. 17Menu Kebijakan Beban-Saldo / Rute

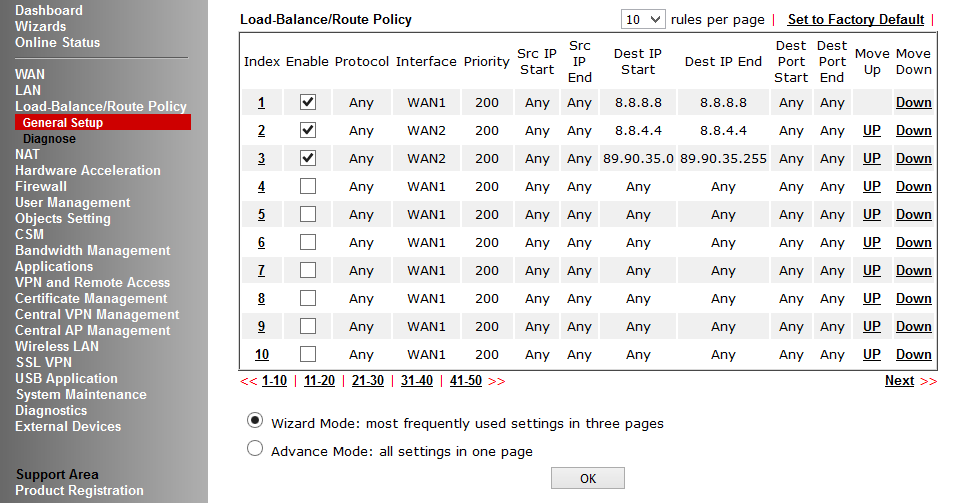

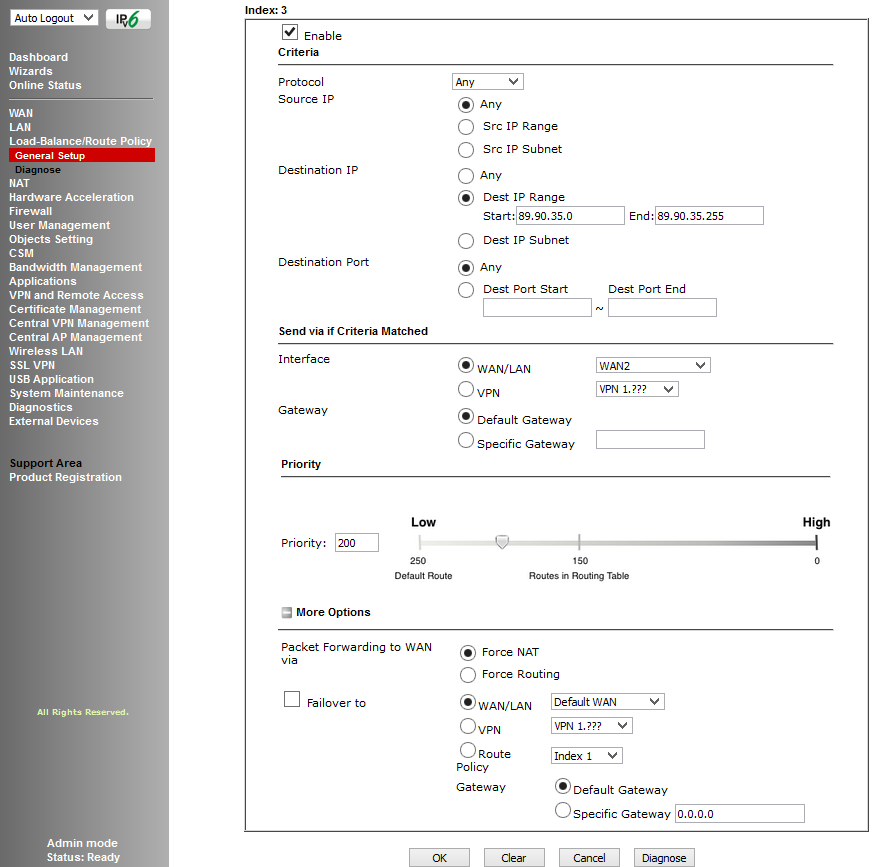

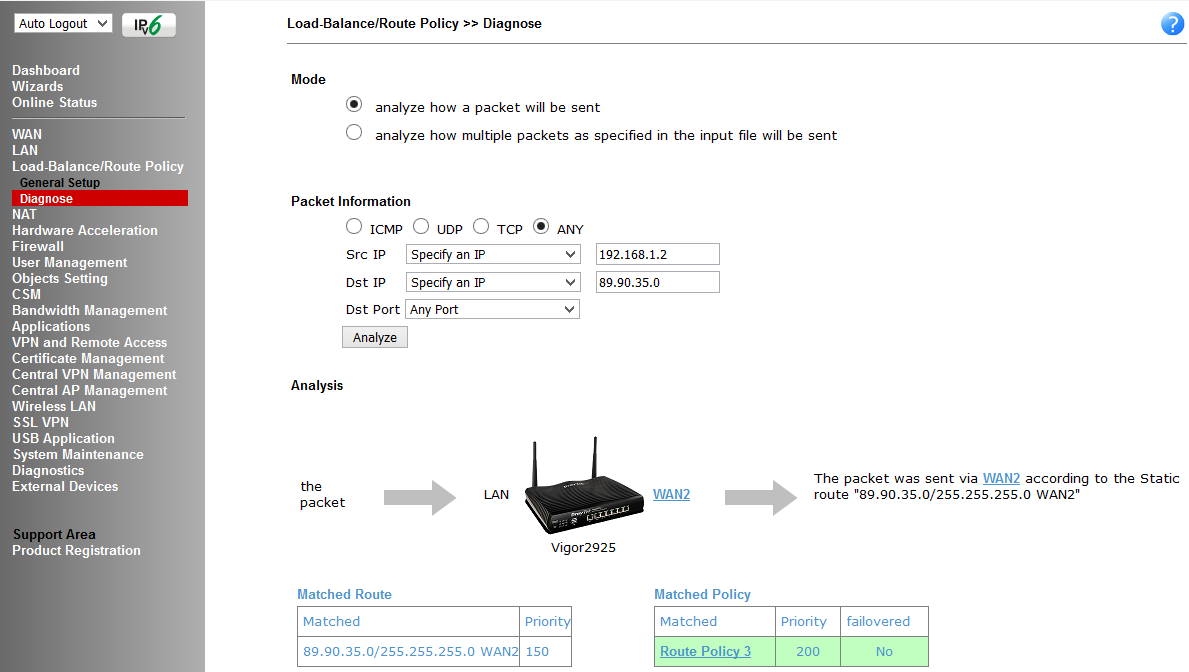

Item menu ini berisi sub-item Pengaturan Umum - konfigurasi langsung aturan penyeimbangan beban dan kebijakan perutean dan Diagnosis - sub-item untuk debugging aturan yang dikonfigurasi, di mana Anda dapat mensimulasikan rute satu atau lebih paket melalui tabel aturan yang dikonfigurasi dan memeriksa hasilnya. Fig. 18Dalam contoh ini, paket yang meninggalkan alamat IP LAN router pada IP 8.8.8.8 akan melalui WAN1, aturan kedua bekerja dengan cara yang sama, hanya untuk IP tujuan 8.8.4.4 dan paket sudah melalui WAN2. Dalam aturan ketiga, seluruh subnet diindikasikan, dalam aturan keempat itu diindikasikan bahwa semua lalu lintas harus dikirim melalui WAN1, jika terjadi kegagalan WAN1, kirim ke WAN2. Setiap aturan memiliki prioritas, semakin rendah, semakin awal aturan dijalankan.Gambar berikut menunjukkan kriteria di mana Anda dapat menetapkan aturan, ada beberapa di antaranya, Anda juga dapat menentukan di mana harus mengirim paket jika aturan tidak berfungsi.

Fig. 18Dalam contoh ini, paket yang meninggalkan alamat IP LAN router pada IP 8.8.8.8 akan melalui WAN1, aturan kedua bekerja dengan cara yang sama, hanya untuk IP tujuan 8.8.4.4 dan paket sudah melalui WAN2. Dalam aturan ketiga, seluruh subnet diindikasikan, dalam aturan keempat itu diindikasikan bahwa semua lalu lintas harus dikirim melalui WAN1, jika terjadi kegagalan WAN1, kirim ke WAN2. Setiap aturan memiliki prioritas, semakin rendah, semakin awal aturan dijalankan.Gambar berikut menunjukkan kriteria di mana Anda dapat menetapkan aturan, ada beberapa di antaranya, Anda juga dapat menentukan di mana harus mengirim paket jika aturan tidak berfungsi. Fig. 19Gambar berikut menunjukkan diagnosa rute.

Fig. 19Gambar berikut menunjukkan diagnosa rute. Fig. 20

Fig. 20Menu NAT

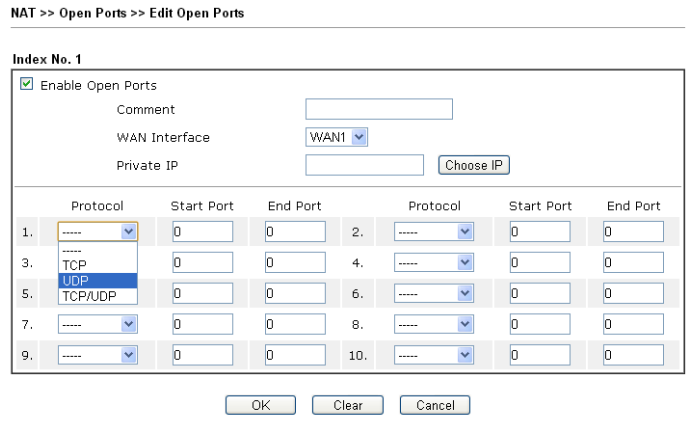

Fungsi terjemahan terjemahan alamat jaringan (NAT) dikonfigurasikan dalam menu, berisi submenu Port Redirection - penerusan port dari port antarmuka WAN yang ditentukan ke alamat IP dan port pada LAN, ini mungkin diperlukan untuk server FTP, server mail, dll. d.Submenu DMZ host memungkinkan Anda untuk menentukan satu host DMZ di LAN untuk masing-masing interface WAN.Submenu Terbuka Ports memungkinkan untuk tetap membuka rentang port yang ditentukan untuk aplikasi khusus, misalnya, P2P, dan mengarahkan mereka ke alamat IP tertentu pada LAN. Fig. 21Port Triggering adalah variasi dari Open Ports. Jika setelah mengaktifkan aturan Open Ports, port-port ini secara konstan terbuka, maka ketika menerapkan aturan Port Triggering , port-port ini akan dibuka hanya ketika kondisi aturannya sama, maka port-port itu akan ditutup lagi oleh timeout.Operasi fungsi dalam item submenu yang sesuai ditentukan oleh seperangkat aturan.

Fig. 21Port Triggering adalah variasi dari Open Ports. Jika setelah mengaktifkan aturan Open Ports, port-port ini secara konstan terbuka, maka ketika menerapkan aturan Port Triggering , port-port ini akan dibuka hanya ketika kondisi aturannya sama, maka port-port itu akan ditutup lagi oleh timeout.Operasi fungsi dalam item submenu yang sesuai ditentukan oleh seperangkat aturan.Menu Akselerasi Perangkat Keras

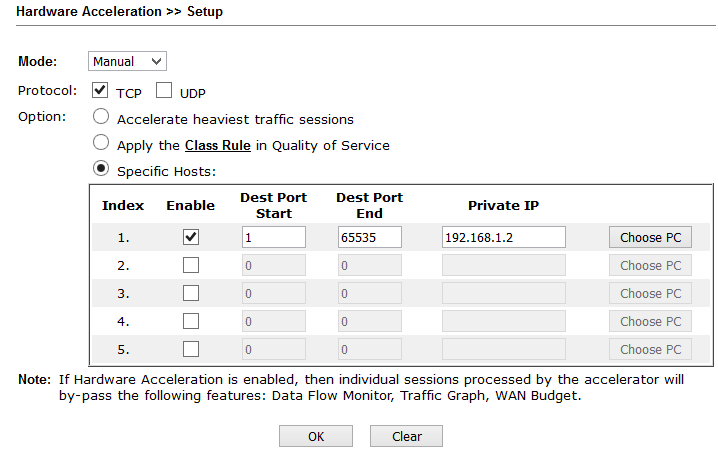

Menu ini digunakan untuk mengonfigurasi akselerasi perangkat keras fungsi seperti Data Flow Monitor - salah satu item dalam submenu diagnostik, yang menampilkan informasi tentang sesi aktif dari alamat IP, Grafik Lalu Lintas - informasi dari lalu lintas yang melewati antarmuka WAN dalam bentuk grafik, WAN Budget - function menganggarkan volume lalu lintas untuk jangka waktu tertentu. Selain itu, fungsi ini dapat diaktifkan baik dalam mode otomatis maupun mode manual - tentukan untuk alamat IP host mana dan protokol UDP \ TCP dengan berbagai port dan aktifkan fungsi ini. Fig. 21-1

Fig. 21-1Menu Firewall

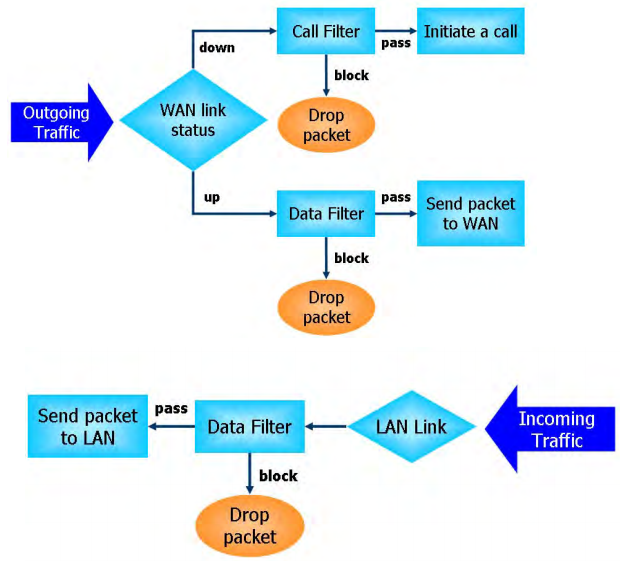

Dalam menu ini, aturan firewall global dikonfigurasikan, set dan urutan aturan verifikasi lalu lintas ditetapkan, dan aturan filter lalu lintas default ditentukan.Firewall dapat dibagi menjadi 3 subsistem:- Filter IP yang dapat dikonfigurasi pengguna berdasarkan set Aturan Filter / Filter Data

- Filter Inspeksi Paket Stateful (SPI)

- Perlindungan Serangan Denial of Service (DoS) / Distributed DoS (DDoS)

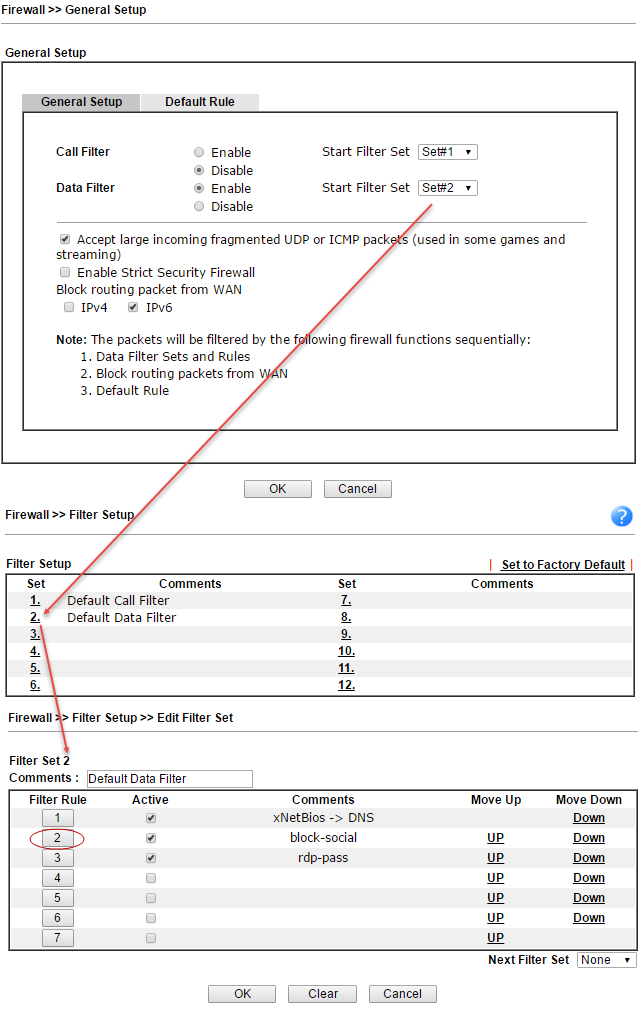

Arsitektur firewall menggunakan dua set aturan Filter Panggilan dan Filter Data independen.Set aturan Filter Panggilan digunakan untuk lalu lintas yang mengalir dari jaringan lokal ke WAN ketika tidak ada koneksi Internet aktif (antarmuka WAN tidak aktif) dan sebelum koneksi dibuat, lalu lintas melewati aturan Filter Panggilan, jika paket tidak diblokir, koneksi dibuat.Ketika antarmuka WAN aktif, semua paket segera jatuh ke dalam aturan aturan Filter Data, dan semua lalu lintas yang datang ke antarmuka WAN juga sampai di sana. Fig. 22Aturan firewall dapat menentukan objek (ditentukan melalui menu Pengaturan Objek), seperti alamat IP atau grup alamat IP, protokol dan jangkauan port dan grup mereka, kata kunci dan grup kata kunci, profil ekstensi file, pengguna (tertentu di menu Manajemen Pengguna) dan akhirnya, dalam menu CSM (Manajemen Keamanan Konten), tentukan aplikasi, misalnya, Skype, URL, dan bahkan subjek situs tertentu menggunakan sistem Filter Konten Web.Artinya, kita dapat bekerja dengan lalu lintas dari tingkat jaringan ke tingkat aplikasi, ditambah menggunakan sistem Filter Konten Web untuk secara cerdas memproses lalu lintas pada subjek konten web, yaitu, membuat aturan yang sangat luas.Di bawah ini adalah pengaturan global dalam submenuFirewall >> Pengaturan Umum , kemudian submenu Pengaturan Firewall >> Filter yang mengilustrasikan set aturan firewall, Firewall >> Pengaturan Filter >> Edit Set Filter submenu yang mengilustrasikan komposisi seperangkat aturan tertentu.

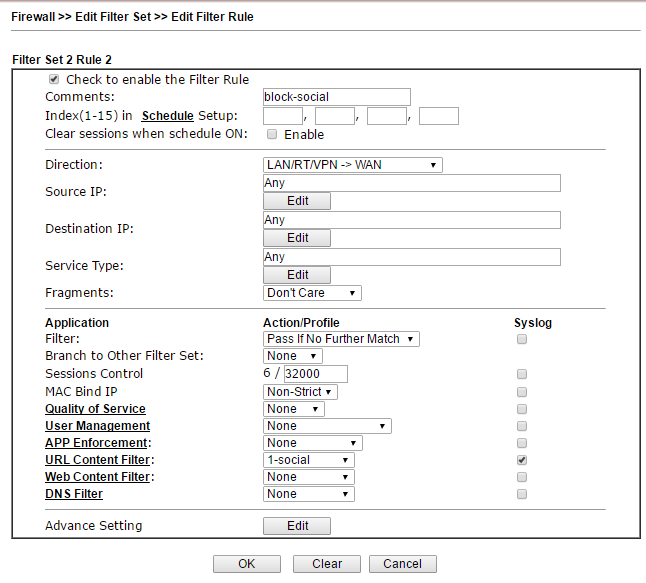

Fig. 22Aturan firewall dapat menentukan objek (ditentukan melalui menu Pengaturan Objek), seperti alamat IP atau grup alamat IP, protokol dan jangkauan port dan grup mereka, kata kunci dan grup kata kunci, profil ekstensi file, pengguna (tertentu di menu Manajemen Pengguna) dan akhirnya, dalam menu CSM (Manajemen Keamanan Konten), tentukan aplikasi, misalnya, Skype, URL, dan bahkan subjek situs tertentu menggunakan sistem Filter Konten Web.Artinya, kita dapat bekerja dengan lalu lintas dari tingkat jaringan ke tingkat aplikasi, ditambah menggunakan sistem Filter Konten Web untuk secara cerdas memproses lalu lintas pada subjek konten web, yaitu, membuat aturan yang sangat luas.Di bawah ini adalah pengaturan global dalam submenuFirewall >> Pengaturan Umum , kemudian submenu Pengaturan Firewall >> Filter yang mengilustrasikan set aturan firewall, Firewall >> Pengaturan Filter >> Edit Set Filter submenu yang mengilustrasikan komposisi seperangkat aturan tertentu. Fig. 23Sekarang kita akan mempertimbangkan aturan konkret dari tabel yang disebut

Fig. 23Sekarang kita akan mempertimbangkan aturan konkret dari tabel yang disebut Gambar sosial-blok . 24Pertama, di Jadwal Anda dapat menentukan jadwal kapan aturan akan berfungsi, misalnya, memblokir jejaring sosial dari 9-30 hingga 18-00 dari Senin hingga Jumat. Selanjutnya, kami menunjukkan arah verifikasi lalu lintas di bidang Direction , alamat IP apa pun yang masuk atau keluar, jenis layanan dapat diatur oleh objek tertentu di menu Pengaturan Objek >>Objek Jenis Layanan, atau mungkin satu set objek, dan sekelompok protokol + port atau kisaran port.Selanjutnya, di bidang Filter , tentukan kriteria "Lulus Jika Tidak Ada Kecocokan Lebih Lanjut" - paket harus dilewati jika tidak ada kriteria dalam aturan yang tersisa yang cocok. Jika pengguna mengakses jaringan sosial, misalnya, ok.ru, kriteria akan cocok dan paket akan diblokir. Kriteria dalam contoh ini adalah profil dalam Filter Konten URL , yang berisi objek - grup yang memasukkan kata kunci - alamat jejaring sosial.Di bawah, saya akan mengilustrasikan pengaturan ketika kita sampai pada mereka. Dengan cara yang sama, kriteria lain dimasukkan dalam aturan, yaitu, dalam aturan firewall Anda dapat menambahkan kriteria baik di tingkat jaringan dan di tingkat aplikasi, apalagi, Anda dapat mengaktifkan Filter Konten Web , yang bekerja lebih tinggi - pada tingkat subjek web konten.Submenu DoS Defense . Router mengimplementasikan deteksi dan perlindungan otomatis terhadap serangan DoS, dan metrik ambang intensitas lalu lintas, setelah peristiwa dianggap sebagai serangan, dapat dikonfigurasi secara manual. Peringatan pemberitahuan serangan juga disediakan.

Gambar sosial-blok . 24Pertama, di Jadwal Anda dapat menentukan jadwal kapan aturan akan berfungsi, misalnya, memblokir jejaring sosial dari 9-30 hingga 18-00 dari Senin hingga Jumat. Selanjutnya, kami menunjukkan arah verifikasi lalu lintas di bidang Direction , alamat IP apa pun yang masuk atau keluar, jenis layanan dapat diatur oleh objek tertentu di menu Pengaturan Objek >>Objek Jenis Layanan, atau mungkin satu set objek, dan sekelompok protokol + port atau kisaran port.Selanjutnya, di bidang Filter , tentukan kriteria "Lulus Jika Tidak Ada Kecocokan Lebih Lanjut" - paket harus dilewati jika tidak ada kriteria dalam aturan yang tersisa yang cocok. Jika pengguna mengakses jaringan sosial, misalnya, ok.ru, kriteria akan cocok dan paket akan diblokir. Kriteria dalam contoh ini adalah profil dalam Filter Konten URL , yang berisi objek - grup yang memasukkan kata kunci - alamat jejaring sosial.Di bawah, saya akan mengilustrasikan pengaturan ketika kita sampai pada mereka. Dengan cara yang sama, kriteria lain dimasukkan dalam aturan, yaitu, dalam aturan firewall Anda dapat menambahkan kriteria baik di tingkat jaringan dan di tingkat aplikasi, apalagi, Anda dapat mengaktifkan Filter Konten Web , yang bekerja lebih tinggi - pada tingkat subjek web konten.Submenu DoS Defense . Router mengimplementasikan deteksi dan perlindungan otomatis terhadap serangan DoS, dan metrik ambang intensitas lalu lintas, setelah peristiwa dianggap sebagai serangan, dapat dikonfigurasi secara manual. Peringatan pemberitahuan serangan juga disediakan.Menu Manajemen Pengguna

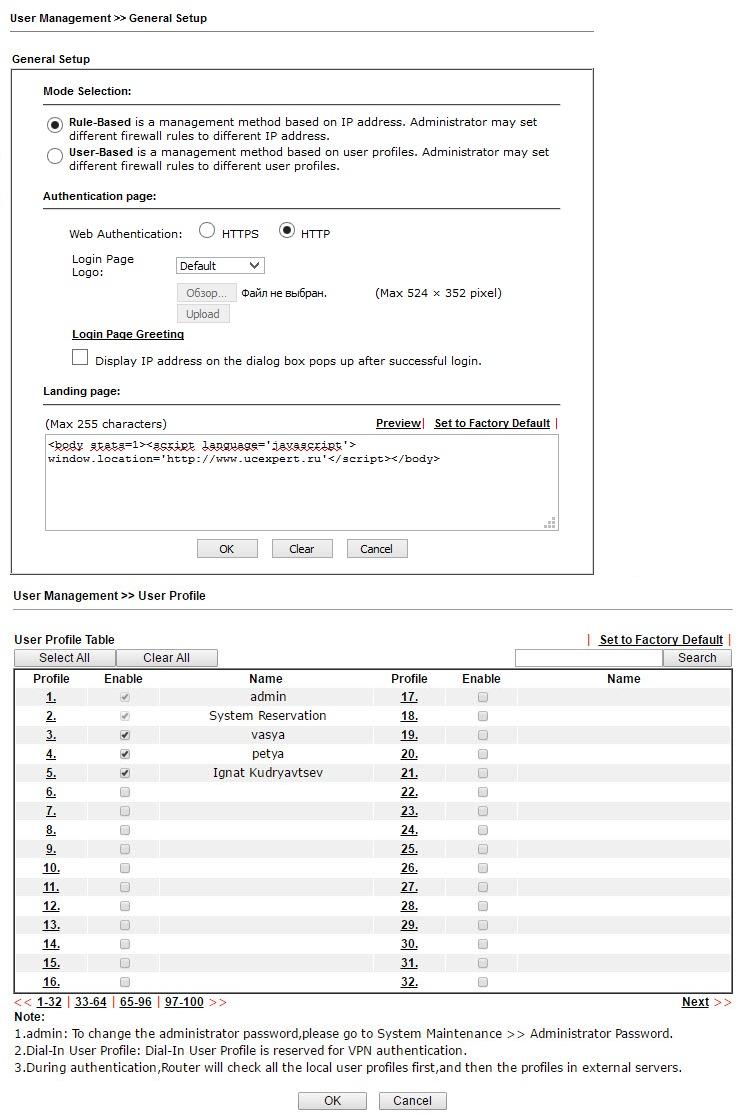

Firewall dapat beroperasi di salah satu dari dua mode global:Rule-Based, , , , IP- . IP-.

User-Based, . . . IP , .

Submenu di

bawah ini adalah Manajemen Pengguna >> Pengaturan Umum, tempat Anda beralih antara bekerja dengan alamat IP atau bekerja dengan profil pengguna.Jika semuanya jelas tentang bekerja dengan alamat IP: administrator memberikan alamat IP ke terminal pengguna, yang seharusnya tidak berubah dan menetapkan aturan untuk alamat IP.Segera setelah kami beralih ke mode Berbasis Pengguna, pengguna harus masuk, sampai saat itu dia tidak akan dapat bekerja di jaringan, dan ketika Anda membuka browser dan mencoba mengakses situs apa pun, ia akan diarahkan ke halaman otorisasi. Untuk masuk, profil pengguna dengan hak yang sesuai harus dimuat dalam tabel Manajemen Pengguna >> Profil Pengguna. Fig. 25Dalam contoh, ada profil pengguna Ignat Kudryavtsev, buka profil pengguna ini

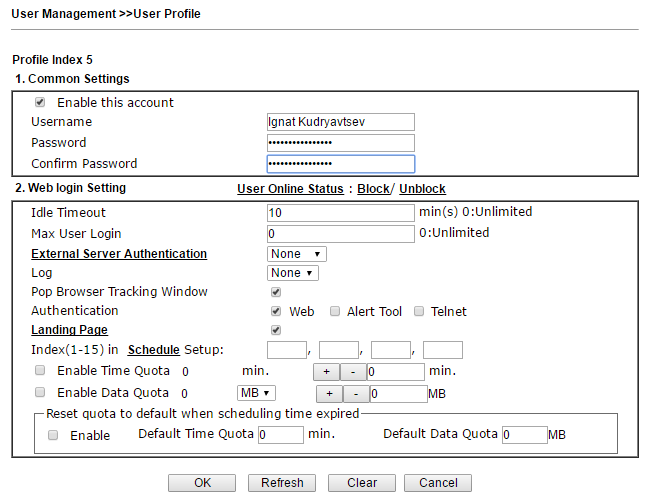

Fig. 25Dalam contoh, ada profil pengguna Ignat Kudryavtsev, buka profil pengguna ini Fig. 26Seperti yang Anda lihat, di sini Anda dapat mengatur batas waktu untuk logout otomatis jika terjadi downtime, dan pembatasan jumlah login secara simultan, memungkinkan otentikasi eksternal menggunakan protokol LDAP atau RADIUS. Anda juga dapat menetapkan kuota untuk waktu dan jumlah lalu lintas yang dikonsumsi oleh pengguna.Halaman Arahan adalah halaman yang akan dilihat pengguna setelah otorisasi berhasil. Anda cukup menampilkan pesan, seperti dalam contoh kami: "Sukses Masuk!", Atau Anda dapat mengarahkan ulang ke situs web apa pun, misalnya, situs web perusahaan. Untuk melakukan ini, dalam pengaturan halaman Landing Anda perlu menulis baris formulir:

Fig. 26Seperti yang Anda lihat, di sini Anda dapat mengatur batas waktu untuk logout otomatis jika terjadi downtime, dan pembatasan jumlah login secara simultan, memungkinkan otentikasi eksternal menggunakan protokol LDAP atau RADIUS. Anda juga dapat menetapkan kuota untuk waktu dan jumlah lalu lintas yang dikonsumsi oleh pengguna.Halaman Arahan adalah halaman yang akan dilihat pengguna setelah otorisasi berhasil. Anda cukup menampilkan pesan, seperti dalam contoh kami: "Sukses Masuk!", Atau Anda dapat mengarahkan ulang ke situs web apa pun, misalnya, situs web perusahaan. Untuk melakukan ini, dalam pengaturan halaman Landing Anda perlu menulis baris formulir:<body stats=1><script language='javascript'> window.location='http://www.draytek.com'</script></body>

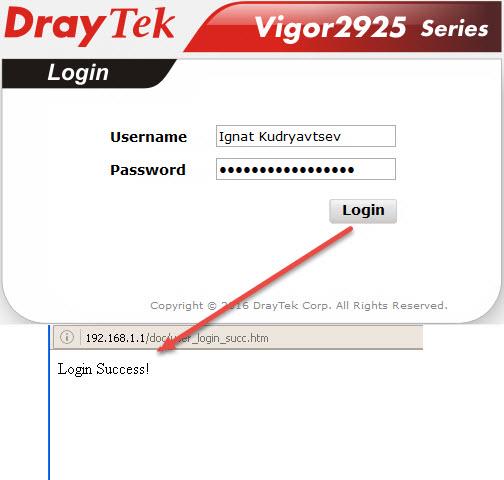

Semua pengaturan dijelaskan secara rinci dalam manual pengguna. Ketika Anda membuka browser web dan mencoba mengakses situs apa pun, pengguna akan diarahkan ke halaman otorisasi, setelah otorisasi berhasil, pesan "Sukses Masuk!" dan pengguna akan dapat bekerja di jaringan. Fig. 27Di submenu Grup Pengguna , Anda bisa mengelompokkan pengguna sehingga Anda dapat menetapkan aturan yang sama ke grup pengguna, misalnya, oleh departemen perusahaan. Submenu Pengguna Status Online untuk melihat status pengguna.

Fig. 27Di submenu Grup Pengguna , Anda bisa mengelompokkan pengguna sehingga Anda dapat menetapkan aturan yang sama ke grup pengguna, misalnya, oleh departemen perusahaan. Submenu Pengguna Status Online untuk melihat status pengguna.Menu Pengaturan Objek

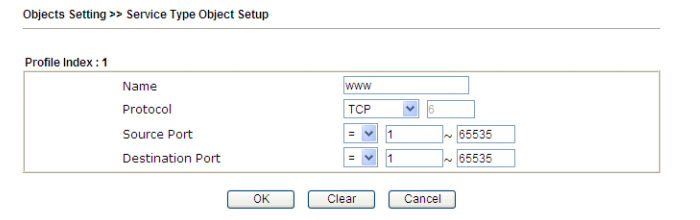

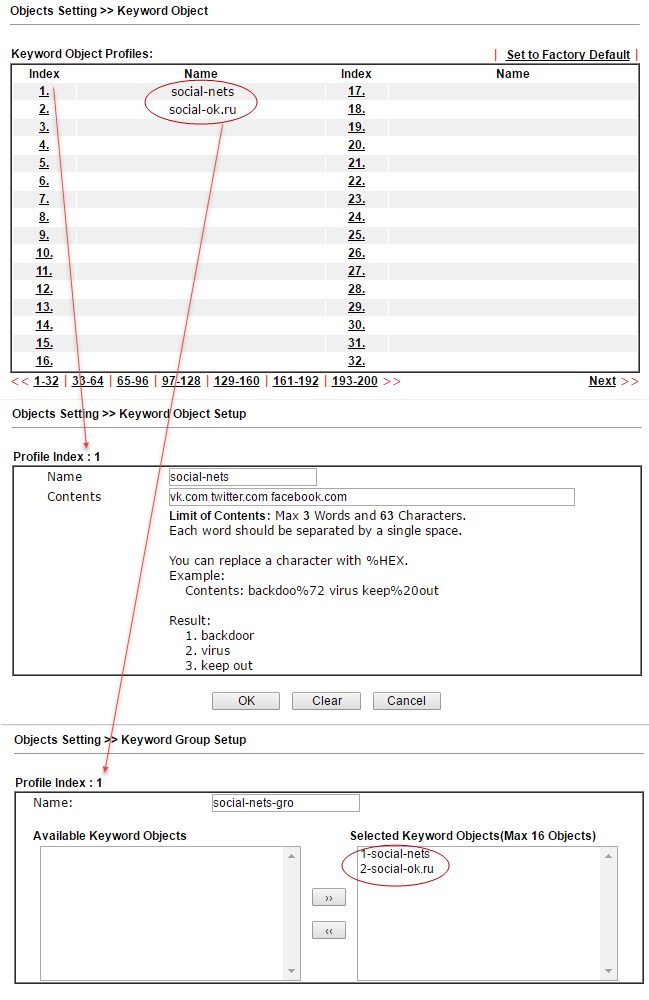

Draytek 2925 router seri mendukung firewall berbasis Stateful Packet Inspection (SPI) berdasarkan objek berbasis objek (berbasis IP), seperti: pengguna (setelah otorisasi, ia menerima IP tertentu), alamat IP atau kelompok alamat IP, protokol dan rentang port dan grupnya, kata kunci dan grup kata kunci, profil ekstensi file. Objek-objek ini dapat digunakan untuk membuat aturan firewall yang dapat diaktifkan dan dinonaktifkan sesuai jadwal.Dalam menu Pengaturan Objek, berbagai jenis objek dibuat dan dikelompokkan.Di submenu Objek IPobjek dibuat berdasarkan host, kisaran alamat IP, atau subnet; Anda juga dapat menggunakan alamat MAC tertentu untuk alamat IP apa pun. Di submenu Grup IP, grup dibuat dari objek IP yang kemudian dapat digunakan untuk membuat aturan firewall.Hal yang sama berlaku untuk Objek IPv6 dan Grup IPv6 dengan pengalamatan IPv6 IP. Dalam submenu Jenis Jenis Layanan dan Submenu Jenis Layanan , objek dibuat dan dikelompokkan berdasarkan jenis protokol, sumber dan port tujuan. Fig. 28Di submenu, Keyword Object dan Keyword Groupobjek berbasis kata kunci dibuat dan dikelompokkan, maka objek ini dapat digunakan untuk membuat aturan pemfilteran, misalnya, untuk Profil Filter Konten URL dan Profil Filter DNS dalam subsistem CSM. Dalam contoh kami, kami memblokir jejaring sosial vk.com twitter.com facebook.com dan ok.ru, untuk ini kami membuat dua profil dengan nama jejaring sosial dan jejaring sosial yang berisi kata kunci ini dan menambahkannya ke grup jejaring sosial gro submenu Pengaturan Objek >> Grup Kata Kunci . Selanjutnya, kami menggunakan grup ini di CSM >> Profil Filter Konten URL .

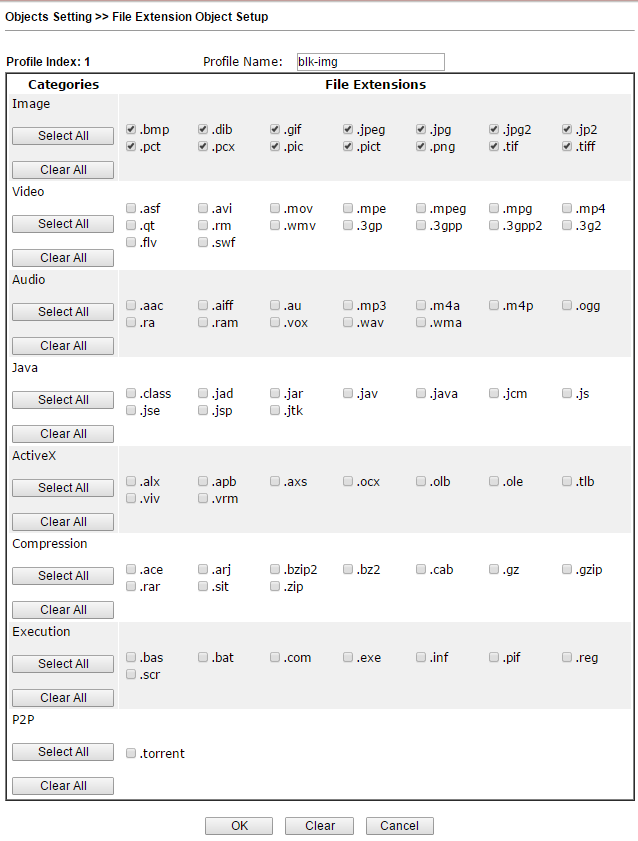

Fig. 28Di submenu, Keyword Object dan Keyword Groupobjek berbasis kata kunci dibuat dan dikelompokkan, maka objek ini dapat digunakan untuk membuat aturan pemfilteran, misalnya, untuk Profil Filter Konten URL dan Profil Filter DNS dalam subsistem CSM. Dalam contoh kami, kami memblokir jejaring sosial vk.com twitter.com facebook.com dan ok.ru, untuk ini kami membuat dua profil dengan nama jejaring sosial dan jejaring sosial yang berisi kata kunci ini dan menambahkannya ke grup jejaring sosial gro submenu Pengaturan Objek >> Grup Kata Kunci . Selanjutnya, kami menggunakan grup ini di CSM >> Profil Filter Konten URL . Fig. 29Dalam submenu Objek Ekstensi Fileprofil ekstensi dibuat, file yang dapat dikenali dan diterapkan dalam aturan firewall. Jadi, misalnya, Anda dapat mencegah pengunduhan semua file terkompresi atau file video dengan ekstensi yang ditentukan. Dalam contoh tersebut, mengunduh gambar apa pun dilarang. Profil yang dibuat bernama blk-img kemudian akan digunakan dalam profil CSM >> Profil URL Content Filter . Kita akan melihat ini dalam contoh di bawah ini.

Fig. 29Dalam submenu Objek Ekstensi Fileprofil ekstensi dibuat, file yang dapat dikenali dan diterapkan dalam aturan firewall. Jadi, misalnya, Anda dapat mencegah pengunduhan semua file terkompresi atau file video dengan ekstensi yang ditentukan. Dalam contoh tersebut, mengunduh gambar apa pun dilarang. Profil yang dibuat bernama blk-img kemudian akan digunakan dalam profil CSM >> Profil URL Content Filter . Kita akan melihat ini dalam contoh di bawah ini. Fig. 30Sub-menu SMS / Mail Service Obyek dan Pemberitahuan Obyek membiarkan Anda mengkonfigurasi hingga 10 profil untuk layanan notifikasi Aplikasi >> SMS / Mail Notifikasi Service .

Fig. 30Sub-menu SMS / Mail Service Obyek dan Pemberitahuan Obyek membiarkan Anda mengkonfigurasi hingga 10 profil untuk layanan notifikasi Aplikasi >> SMS / Mail Notifikasi Service .Menu CSM

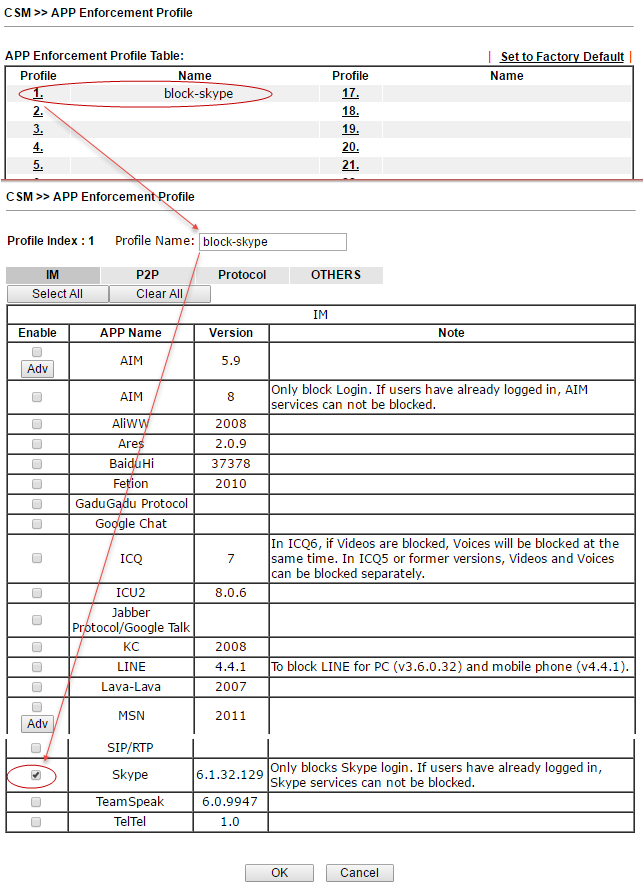

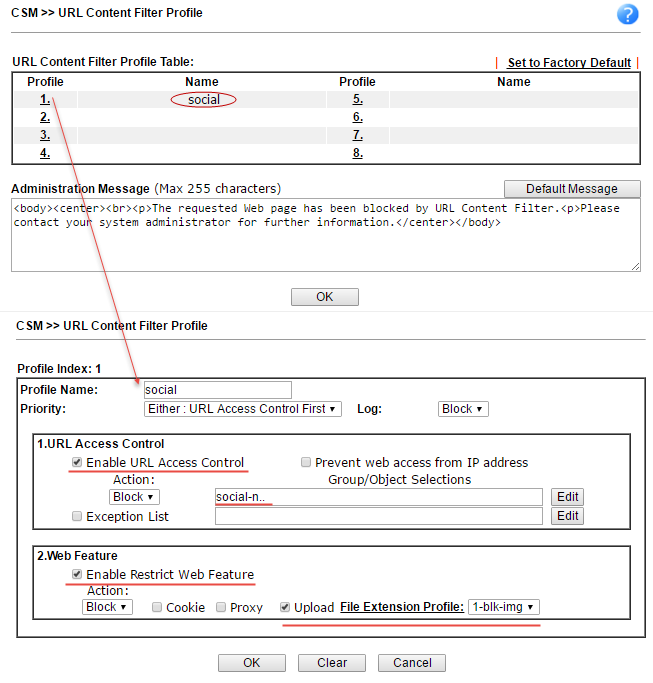

Content Security Management (CSM), subsistem firewall yang berfungsi di level aplikasi, memungkinkan Anda untuk memblokir tautan URL dengan kata kunci dan jenis konten, misalnya Java Applet, Cookies, Active X, Anda juga dapat memblokir berbagai aplikasi jaringan, misalnya , IM / P2P atau protokol tingkat aplikasi, misalnya, MySQL, SMB, SSH, UltraVPN, daftar layanan dan protokol cukup mengesankan. Dimungkinkan untuk memblokir DNS untuk kata kunci.Di submenu Profil Penegakan APP , profil dibuat untuk memfilter aplikasi jaringan yang dapat menggunakan port yang berubah secara dinamis dan setiap aplikasi tersebut memiliki spesifikasi sendiri, misalnya, Skype. Fig. 31Dalam contoh pengaturan untuk aturan Firewall dari tabel Filter Data, yang diberikan di atas, aturan ini ditunjukkan.Submenu URL Content Filter Profil bertanggung jawab untuk menyaring konten web. Di sini objek Grup / Obyek Kata Kunci yang sebelumnya dibuat ditunjukkan dan fungsi Kontrol Akses URL diizinkan , maka setiap alamat situs web akan dicari dengan kata kunci. Dalam contoh kami, kami menambahkan grup social-nets-gro yang berisi kata kunci dengan alamat jejaring sosial ke grup yang dibuat sebelumnya.Di bagian Fitur Web , Anda dapat mengaktifkan cookie, pemblokiran proxy, dan mengunduh file dengan file yang ditentukan dalam Profil Ekstensi File ; pada contoh sebelumnya, kami membuat profil 1-blk-img.Profil sosial yang dibuat ditugaskan dalam aturan firewall di bidang Filter Konten URL.

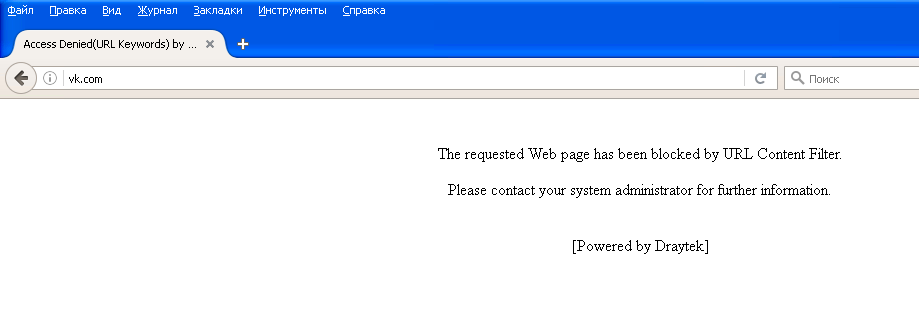

Fig. 31Dalam contoh pengaturan untuk aturan Firewall dari tabel Filter Data, yang diberikan di atas, aturan ini ditunjukkan.Submenu URL Content Filter Profil bertanggung jawab untuk menyaring konten web. Di sini objek Grup / Obyek Kata Kunci yang sebelumnya dibuat ditunjukkan dan fungsi Kontrol Akses URL diizinkan , maka setiap alamat situs web akan dicari dengan kata kunci. Dalam contoh kami, kami menambahkan grup social-nets-gro yang berisi kata kunci dengan alamat jejaring sosial ke grup yang dibuat sebelumnya.Di bagian Fitur Web , Anda dapat mengaktifkan cookie, pemblokiran proxy, dan mengunduh file dengan file yang ditentukan dalam Profil Ekstensi File ; pada contoh sebelumnya, kami membuat profil 1-blk-img.Profil sosial yang dibuat ditugaskan dalam aturan firewall di bidang Filter Konten URL. Fig. 32Ketika aturan berfungsi saat mencoba untuk membuka, misalnya, vk.com, pengguna akan melihat pesan dari bidang Pesan Administrasi, contoh konten bidang seperti itu ditunjukkan pada gambar sebelumnya.

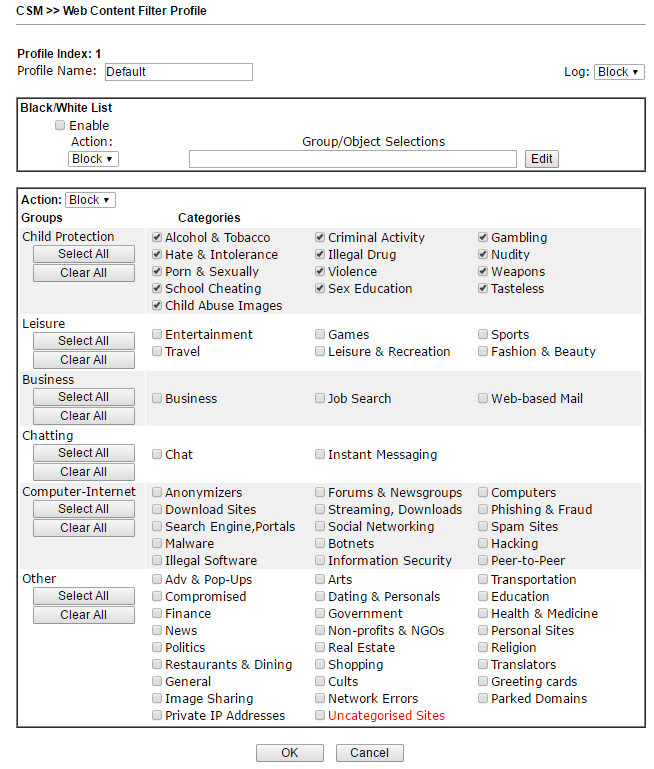

Fig. 32Ketika aturan berfungsi saat mencoba untuk membuka, misalnya, vk.com, pengguna akan melihat pesan dari bidang Pesan Administrasi, contoh konten bidang seperti itu ditunjukkan pada gambar sebelumnya. Fig. 33Submenu Profil Filter Konten Web. Alat CSM kuat lainnya adalah sistem Filter Konten Web GlobalView. Didesain untuk memfilter konten yang tidak diinginkan pada tingkat tematis, yaitu, misalnya, situs dengan tema porno, kejahatan, perjudian, dan lainnya. Administrator membuat profil, di mana ia menunjukkan subjek situs dan menetapkannya pada aturan firewall, lalu menunjukkan apa yang harus dilakukan ketika aturan cocok, misalnya, diblokir. Filter Konten Web dilisensikan, tetapi lisensi uji coba tersedia gratis.Di bawah ini adalah pengaturan profil berdasarkan kategori:

Fig. 33Submenu Profil Filter Konten Web. Alat CSM kuat lainnya adalah sistem Filter Konten Web GlobalView. Didesain untuk memfilter konten yang tidak diinginkan pada tingkat tematis, yaitu, misalnya, situs dengan tema porno, kejahatan, perjudian, dan lainnya. Administrator membuat profil, di mana ia menunjukkan subjek situs dan menetapkannya pada aturan firewall, lalu menunjukkan apa yang harus dilakukan ketika aturan cocok, misalnya, diblokir. Filter Konten Web dilisensikan, tetapi lisensi uji coba tersedia gratis.Di bawah ini adalah pengaturan profil berdasarkan kategori: Gbr. 34Subsistem Profil Filter DNSmemeriksa dan memblokir pertanyaan DNS pada port UDP 53 sesuai dengan URL yang ditetapkan Profil Filter Konten atau Profil Filter Konten Web. Anda juga dapat menyesuaikan pesan yang akan ditampilkan kepada pengguna ketika sumber daya dikunci.

Gbr. 34Subsistem Profil Filter DNSmemeriksa dan memblokir pertanyaan DNS pada port UDP 53 sesuai dengan URL yang ditetapkan Profil Filter Konten atau Profil Filter Konten Web. Anda juga dapat menyesuaikan pesan yang akan ditampilkan kepada pengguna ketika sumber daya dikunci.Menu Manajemen Bandwidth

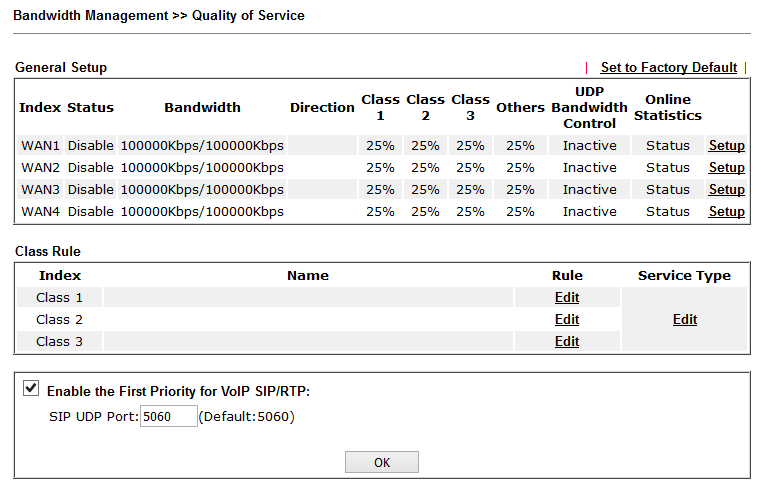

Submenu Bandwidth Manajemen >> Sesi Batas digunakan untuk nomor NAT keterbatasan dengan sesi dengan LAN IP-alamat yang dapat secara bersamaan diinstal. Sebagai contoh, aplikasi P2P (Peer to Peer) biasanya memerlukan banyak sesi bersamaan, dan mereka menghabiskan banyak sumber daya jaringan. Anda juga dapat membatasi jumlah sesi default dari IP apa pun.Submenu Manajemen Bandwidth >> Bandwidth Limit menetapkan batas pemanfaatan bandwidth untuk host dan rentang alamat IP. Selain itu, aturan dapat dikonfigurasi pada jadwal, Anda dapat secara terpisah membatasi band untuk lalu lintas masuk dan keluar.Dalam submenu Manajemen Bandwidth >> Kualitas Layanankualitas layanan lalu lintas dikonfigurasi. Pertama, lalu lintas menggunakan aturan diklasifikasikan menurut kriteria seperti sumber dan tujuan IP, jenis layanan dan kode DiffServ. Kemudian, setiap kelas lalu lintas dicadangkan persentase dari total bandwidth antarmuka yang ditentukan. Fig. 35Dengan cara prioritas untuk lalu lintas VoIP diaktifkan secara default.

Fig. 35Dengan cara prioritas untuk lalu lintas VoIP diaktifkan secara default.Menu aplikasi

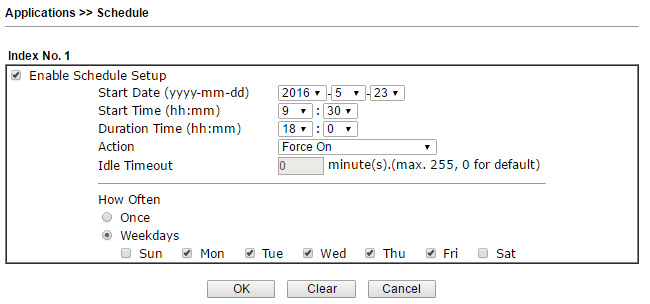

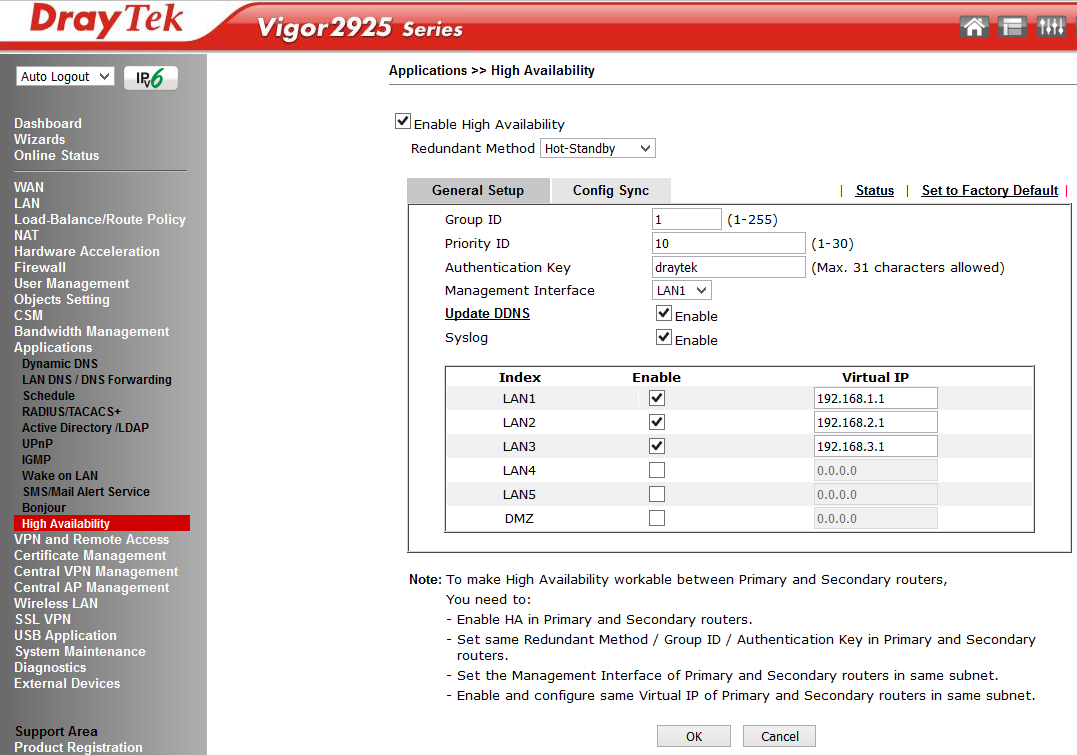

Menu ini berisi pengaturan untuk aplikasi utilitas yang membantu Anda menyempurnakan fungsi individual.Misalnya, dalam submenu Jadwal, profil jadwal dikonfigurasikan yang digunakan dalam berbagai pengaturan fungsi dan aturan router, secara total, hingga 15 entri dapat dibuat dalam jadwal. Fig. 36Dalam menu DNS LAN, Anda dapat menentukan korespondensi alamat IP dan nama domain di jaringan lokal. Dalam menu RADIUS dan Active Directory / LDAP , Anda dapat secara opsional mengaktifkan otorisasi pengguna pada nama-nama submenu server yang sesuai. Di submenu IGMP , Anda dapat mengaktifkan proxy IGMP atau pengintaian IGMP untuk lalu lintas multicast, misalnya, IP TV.Submenu patut mendapat perhatian khususKetersediaan Tinggi, yang berfungsi untuk mengkonfigurasi reservasi sumber daya perangkat keras dan perangkat lunak dari router utama 2925 cadangan dan router cadangan, jika terjadi kegagalan utama. Untuk melakukan ini, lakukan langkah-langkah berikut:1) aktifkan Ketersediaan Tinggi - mode ketersediaan tinggi pada router primer dan cadangan (2) mengatur level ID Prioritas tertinggi pada router primer dan level yang lebih rendah pada router cadangan atau cadangan3) mengatur Redundansi yang sama Metode / ID Grup / Kunci Otentikasi pada router primer dan cadangan4) menginstal antarmuka manajemen pada subnet yang sama untuk router primer dan cadangan.5) memungkinkan alamat IP virtual untuk setiap subnet yang digunakan dan mengatur alamat IP virtual yang sama pada setiap router.Reservasi dapat berfungsi dalam dua mode:Hot-Standby - metode ini cocok untuk menggunakan satu koneksi Internet:

Fig. 36Dalam menu DNS LAN, Anda dapat menentukan korespondensi alamat IP dan nama domain di jaringan lokal. Dalam menu RADIUS dan Active Directory / LDAP , Anda dapat secara opsional mengaktifkan otorisasi pengguna pada nama-nama submenu server yang sesuai. Di submenu IGMP , Anda dapat mengaktifkan proxy IGMP atau pengintaian IGMP untuk lalu lintas multicast, misalnya, IP TV.Submenu patut mendapat perhatian khususKetersediaan Tinggi, yang berfungsi untuk mengkonfigurasi reservasi sumber daya perangkat keras dan perangkat lunak dari router utama 2925 cadangan dan router cadangan, jika terjadi kegagalan utama. Untuk melakukan ini, lakukan langkah-langkah berikut:1) aktifkan Ketersediaan Tinggi - mode ketersediaan tinggi pada router primer dan cadangan (2) mengatur level ID Prioritas tertinggi pada router primer dan level yang lebih rendah pada router cadangan atau cadangan3) mengatur Redundansi yang sama Metode / ID Grup / Kunci Otentikasi pada router primer dan cadangan4) menginstal antarmuka manajemen pada subnet yang sama untuk router primer dan cadangan.5) memungkinkan alamat IP virtual untuk setiap subnet yang digunakan dan mengatur alamat IP virtual yang sama pada setiap router.Reservasi dapat berfungsi dalam dua mode:Hot-Standby - metode ini cocok untuk menggunakan satu koneksi Internet:- Semua WAN pada router cadangan harus dimatikan menggunakan fungsi HA

- Pengaturan WAN untuk router primer dan cadangan harus sama

Ketika fungsi HA mulai bekerja pada perute, jaringan nirkabel akan secara otomatis diaktifkan pada perute utama, dan pada perute cadangan akan secara otomatis dimatikan. Semua klien hanya akan dapat terhubung ke router utama.Selain itu, periode untuk sinkronisasi konfigurasi dari primer ke router cadangan diatur. Konfigurasi dapat disinkronkan antara maksimum 10 router.Active-Standby - metode ini cocok untuk menggunakan beberapa koneksi Internet.- Semua WAN pada router siaga harus diaktifkan. Pengguna dapat merutekan lalu lintas ke antarmuka ini.

- Pengaturan antarmuka WAN pada router primer dan cadangan tidak boleh sama

- Sinkronisasi konfigurasi antar router harus dimatikan

Fig. 36-1

Fig. 36-1VPN dan Menu Akses Jarak Jauh

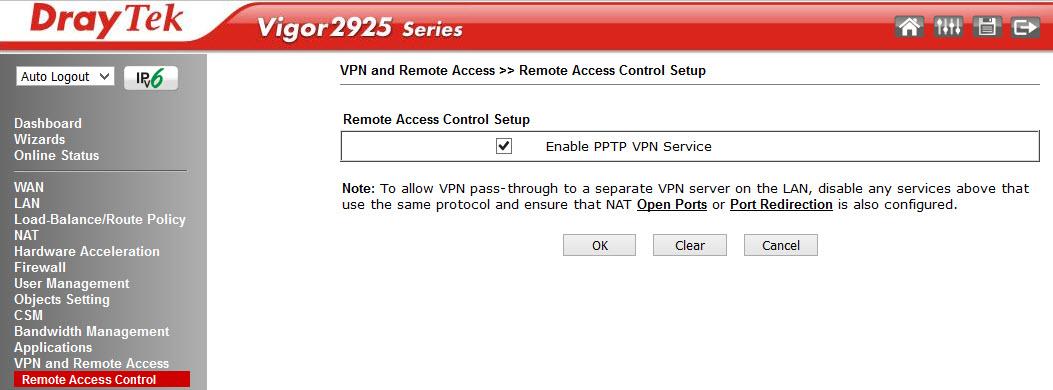

Router mendukung hingga 50 terowongan * VPN tipe LAN-ke-LAN untuk membuat koneksi aman antara jaringan organisasi atau untuk membuat koneksi VPN dari workstation jarak jauh pekerja rumahan menggunakan protokol SSL / PPTP / IPSec / L2P / L2TPover IPSec. Enkripsi AES / DES / 3DES dan otentikasi IKE memberikan keamanan yang ditingkatkan. Menggunakan koneksi WAN ganda memungkinkan penggunaan tidak hanya skema load balancing, tetapi juga redundansi. Oleh karena itu, jika saluran utama saluran VPN menjadi tidak tersedia, saluran VPN cadangan akan menggantikannya.Omong-omong, fungsi VPN di Draytek sangat mudah dikonfigurasi. Hanya dengan beberapa klik, Anda dapat mengonfigurasi koneksi LAN-ke-LAN dan akses dari workstation jarak jauh. Dryatek memiliki klien VPN sendiri untuk menyederhanakan koneksi tempat kerja, disebut Draytek Smart VPN Client, aplikasi ini tersedia untuk diunduh gratis di draytek.com* Dalam pengiriman resmi router ke wilayah Federasi Rusia, semua perangkat lunak enkripsi yang tidak mematuhi GOST telah dihapus, jadi dalam firmware ini hanya ada dukungan PPTP tanpa enkripsi. Ini dapat diperbaiki dengan menginstal perangkat lunak standar, yang dapat diunduh dari draytek.com.

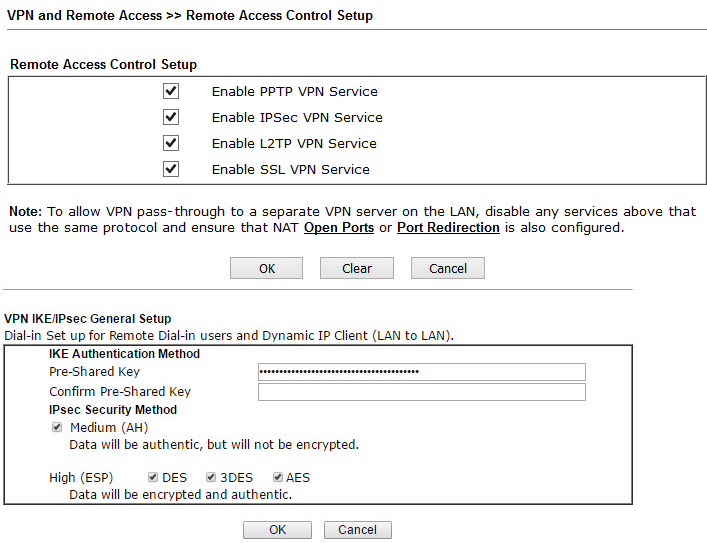

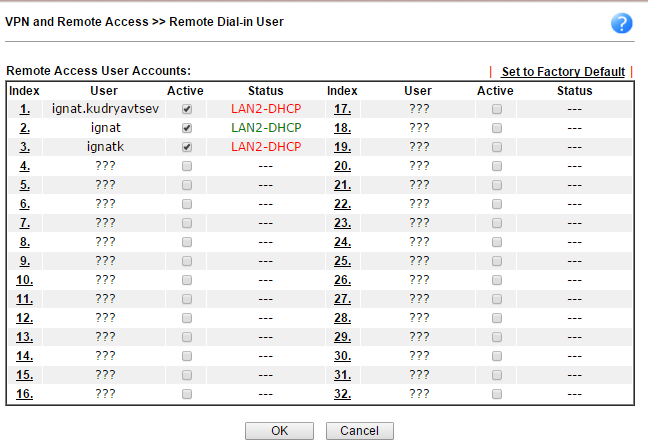

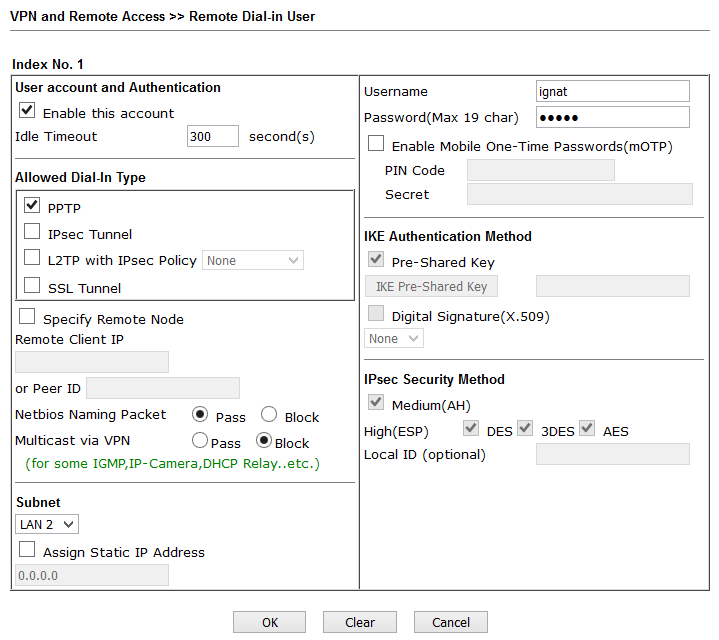

Dalam submenu Remote Access Kontrol Pengaturan meliputi protokol VPN di tingkat global, submenu IPsec Umum Pengaturan menunjukkan metode Pre-Shared Key untuk IKE otentikasi, metode enkripsi yang ditentukan. Sebagai contoh, tentukan Gambar utama draytek.commmmm . 37Submenu Pengguna Panggilan Jauh menunjukkan pengguna yang dapat terhubung melalui VPN dari lokasi jarak jauh mereka ke LAN dari LAN router.

Gambar utama draytek.commmmm . 37Submenu Pengguna Panggilan Jauh menunjukkan pengguna yang dapat terhubung melalui VPN dari lokasi jarak jauh mereka ke LAN dari LAN router. Fig. 38Dalam daftar Status , jelas bahwa pengguna ignat berada dalam status online, karena ditandai dengan warna hijau.Pada contoh di bawah ini, pengguna ignat terhubung melalui PPTP, pengguna kedua akan terhubung melalui terowongan IPSec menggunakan kunci preshared = draytek.commmmm yang telah ditetapkan di atas.

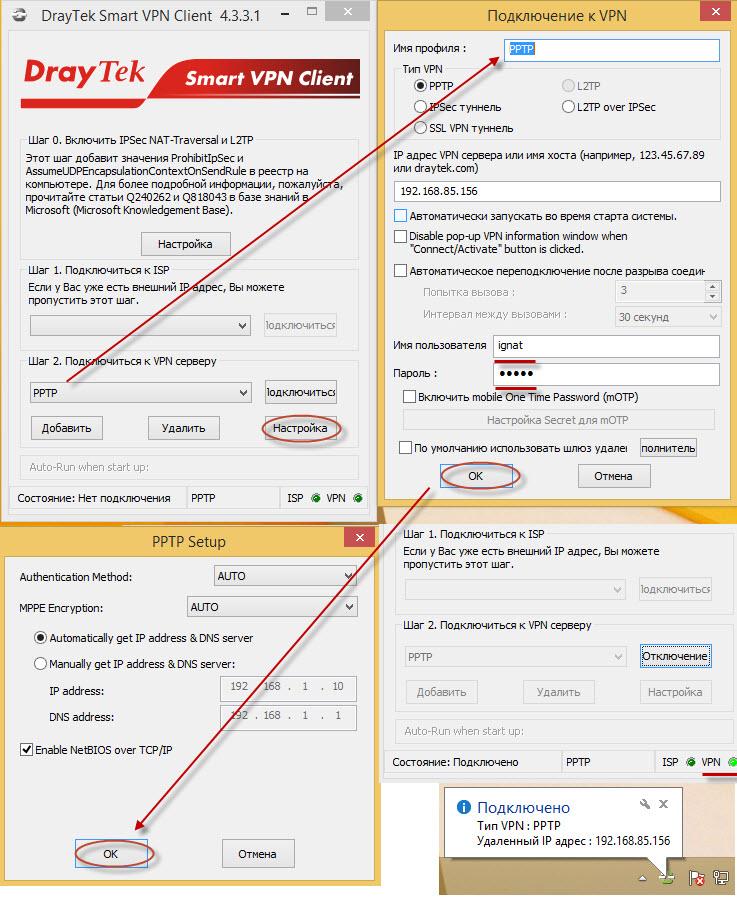

Fig. 38Dalam daftar Status , jelas bahwa pengguna ignat berada dalam status online, karena ditandai dengan warna hijau.Pada contoh di bawah ini, pengguna ignat terhubung melalui PPTP, pengguna kedua akan terhubung melalui terowongan IPSec menggunakan kunci preshared = draytek.commmmm yang telah ditetapkan di atas. Fig. 39Untuk terhubung dari sisi klien, saya menggunakan Draytek Smart VPN Client, diinstal dan dikonfigurasi dalam dua klik.Di bawah ini adalah contoh untuk PPTP.

Fig. 39Untuk terhubung dari sisi klien, saya menggunakan Draytek Smart VPN Client, diinstal dan dikonfigurasi dalam dua klik.Di bawah ini adalah contoh untuk PPTP. Fig. 40Demikian pula, klien VPN kedua dikonfigurasi, yang akan terhubung secara dinamis menggunakan kunci preshared yang sebelumnya kami tentukan dalam submenu Pengaturan Umum IPsec sebagai draytek.commmmm.

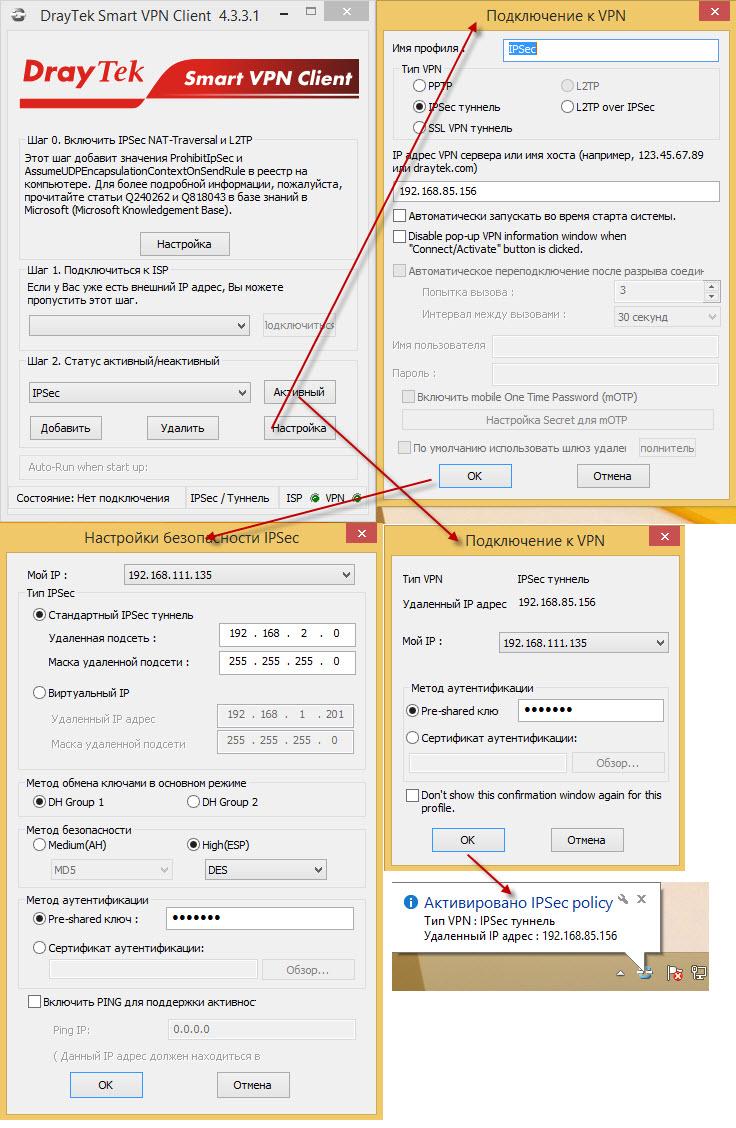

Fig. 40Demikian pula, klien VPN kedua dikonfigurasi, yang akan terhubung secara dinamis menggunakan kunci preshared yang sebelumnya kami tentukan dalam submenu Pengaturan Umum IPsec sebagai draytek.commmmm. Fig. 42Setelah koneksi berhasil, dalam submenu Connection Management kita akan melihat koneksi aktif.

Fig. 42Setelah koneksi berhasil, dalam submenu Connection Management kita akan melihat koneksi aktif. Fig. 43Submenu LAN ke LAN digunakan untuk mengonfigurasi koneksi VPN antara dua jaringan. Profil LAN-ke-LAN dibuat, ini menunjukkan semua pengaturan yang diperlukan untuk membuat koneksi: jenis koneksi - masuk, keluar atau dua arah, protokol VPN - PPTP, L2TP dengan Kebijakan IPsec atau Terowongan IPsec, tergantung pada protokol, pengaturan khusus, misalnya, login atau kata sandi atau Kunci yang Dibagikan Sebelumnya, metode enkripsi dan banyak lagi. Bahkan, tidak banyak pengaturan, dan mereka sederhana dalam kasus umum. Diindikasikan jaringan lokal mana yang harus “dilihat” oleh sisi jauh dan ke jaringan mana untuk mengarahkan lalu lintas melalui koneksi VPN ini.Setelah menyimpan pengaturan koneksi, sisi lokal akan memulai koneksi atau menunggu koneksi masuk dari sisi jarak jauh - tergantung pada pengaturan.Koneksi yang dibuat juga dapat dilihat di submenu Manajemen Koneksi .

Fig. 43Submenu LAN ke LAN digunakan untuk mengonfigurasi koneksi VPN antara dua jaringan. Profil LAN-ke-LAN dibuat, ini menunjukkan semua pengaturan yang diperlukan untuk membuat koneksi: jenis koneksi - masuk, keluar atau dua arah, protokol VPN - PPTP, L2TP dengan Kebijakan IPsec atau Terowongan IPsec, tergantung pada protokol, pengaturan khusus, misalnya, login atau kata sandi atau Kunci yang Dibagikan Sebelumnya, metode enkripsi dan banyak lagi. Bahkan, tidak banyak pengaturan, dan mereka sederhana dalam kasus umum. Diindikasikan jaringan lokal mana yang harus “dilihat” oleh sisi jauh dan ke jaringan mana untuk mengarahkan lalu lintas melalui koneksi VPN ini.Setelah menyimpan pengaturan koneksi, sisi lokal akan memulai koneksi atau menunggu koneksi masuk dari sisi jarak jauh - tergantung pada pengaturan.Koneksi yang dibuat juga dapat dilihat di submenu Manajemen Koneksi .Menu Manajemen VPN Pusat

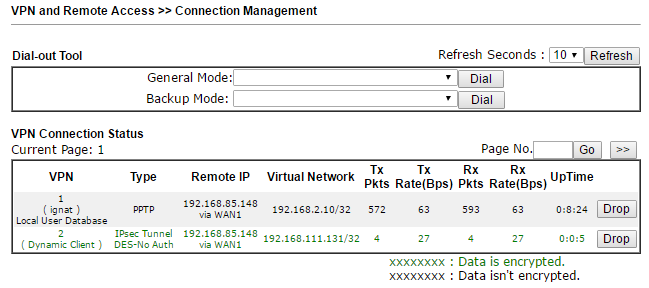

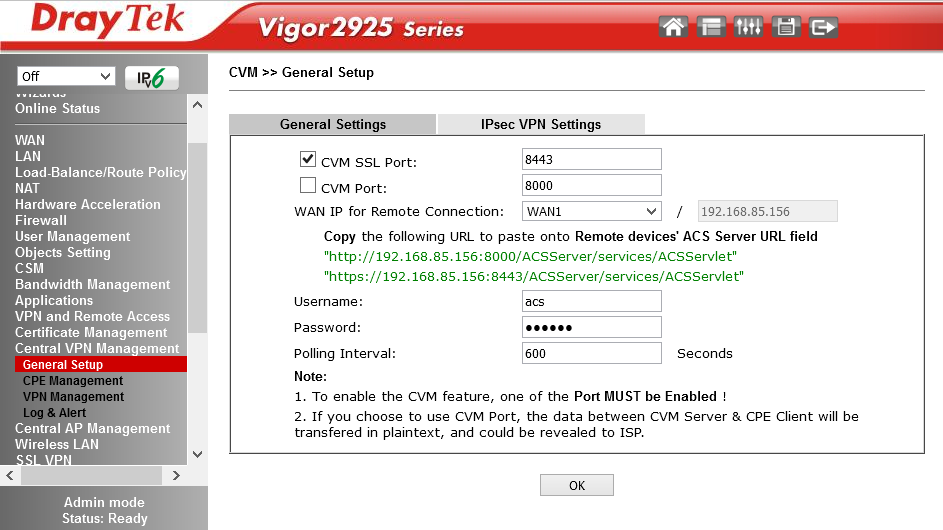

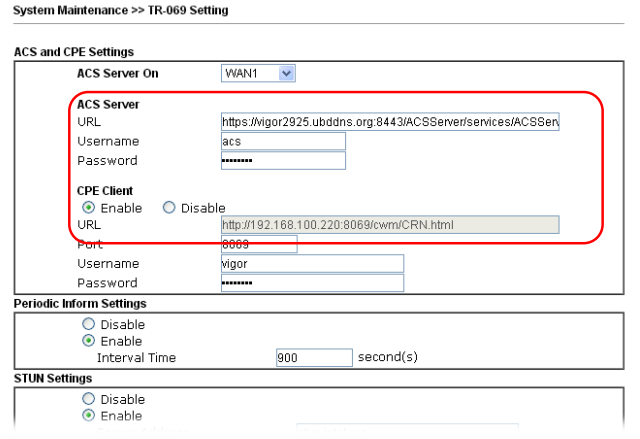

Menu ini mengkonfigurasi manajemen koneksi VPN terpusat dan beberapa fungsi layanan antara Draytek 2925 dan router jarak jauh. Penyiapannya sangat sederhana - hanya dalam beberapa langkah.Dalam submenu CVM >> Pengaturan Umum , pengaturan otorisasi ditetapkan, yang kemudian harus disalin ke perangkat klien jarak jauh, dalam contoh kami, melalui SSL:https://192.168.85.156:8443/ACSServer/services/ACSServlet , dengan nama pengguna = acs dan kata sandi . Fig. 43-1Selanjutnya, pada perangkat jarak jauh, dalam submenu Pemeliharaan Sistem >> TR-069 , Anda perlu mengaktifkan manajemennya dengan memasukkan pengaturan yang ditentukan di atas:

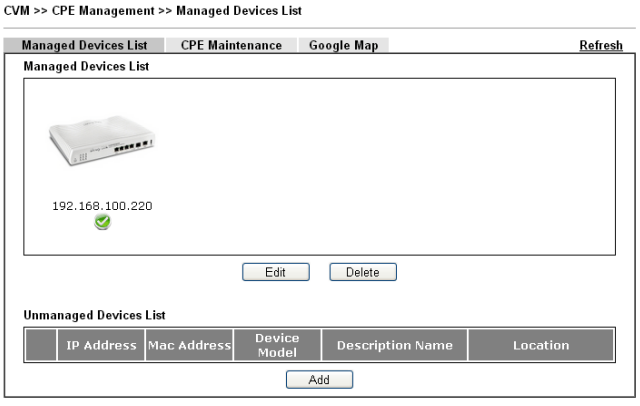

Fig. 43-1Selanjutnya, pada perangkat jarak jauh, dalam submenu Pemeliharaan Sistem >> TR-069 , Anda perlu mengaktifkan manajemennya dengan memasukkan pengaturan yang ditentukan di atas: Dan centang kotak Izinkan manajemen dari Internetdalam submenu Pemeliharaan Sistem >> Pengaturan Manajemen .Selanjutnya, Anda perlu me-reboot router jarak jauh dan masuk lagi di antarmuka web Draytek 2925.Jika pengaturannya benar, di submenu Manajemen VPN Pusat >> CPE Management, Anda akan melihat perangkat yang baru ditambahkan.

Dan centang kotak Izinkan manajemen dari Internetdalam submenu Pemeliharaan Sistem >> Pengaturan Manajemen .Selanjutnya, Anda perlu me-reboot router jarak jauh dan masuk lagi di antarmuka web Draytek 2925.Jika pengaturannya benar, di submenu Manajemen VPN Pusat >> CPE Management, Anda akan melihat perangkat yang baru ditambahkan. Fig. 43-3Sekarang router jarak jauh, dalam contoh kita ini adalah Vigor2860n +, dapat dikonfigurasi dari antarmuka web Draytek 2925. Selain mengkonfigurasi dan memantau terowongan VPN, Anda dapat memperbarui versi perangkat lunak pada router jarak jauh, menyimpan dan mengembalikan konfigurasi, dan melakukan reboot. Anda dapat melakukan ini untuk satu perangkat atau untuk sekelompok perangkat. Instruksi terperinci, termasuk dalam format "bagaimana", ada di manual pengguna.Di submenu CVM >> VPN Management , Anda dapat mengonfigurasi dan memantau terowongan VPN.Untuk melakukan ini, klik pada router jarak jauh yang ingin Anda konfigurasi dan pilih jenis terowongan VPN. Ketika Anda mengklik pada jenis terowongan, misalnya, IPSec, itu akan dibuat dan diaktifkan secara otomatis.

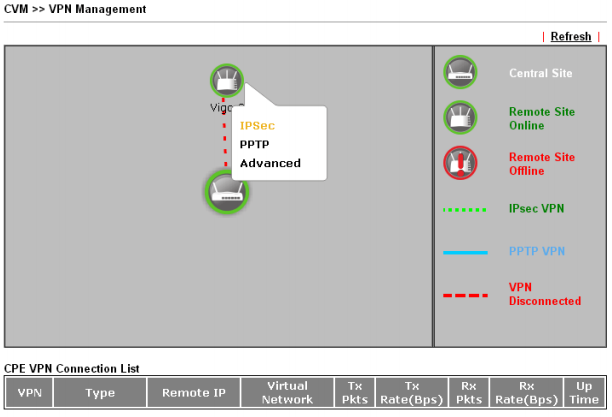

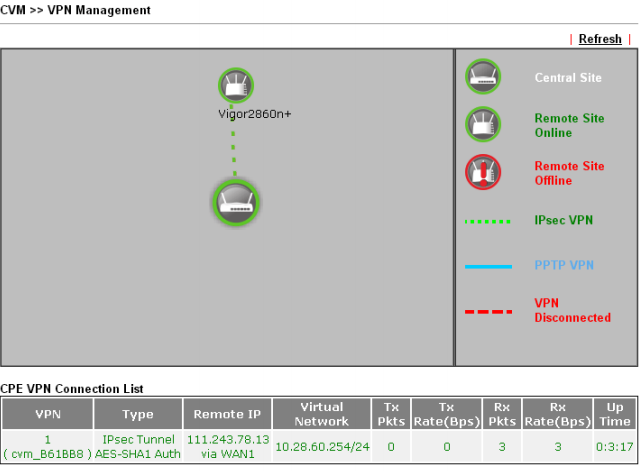

Fig. 43-3Sekarang router jarak jauh, dalam contoh kita ini adalah Vigor2860n +, dapat dikonfigurasi dari antarmuka web Draytek 2925. Selain mengkonfigurasi dan memantau terowongan VPN, Anda dapat memperbarui versi perangkat lunak pada router jarak jauh, menyimpan dan mengembalikan konfigurasi, dan melakukan reboot. Anda dapat melakukan ini untuk satu perangkat atau untuk sekelompok perangkat. Instruksi terperinci, termasuk dalam format "bagaimana", ada di manual pengguna.Di submenu CVM >> VPN Management , Anda dapat mengonfigurasi dan memantau terowongan VPN.Untuk melakukan ini, klik pada router jarak jauh yang ingin Anda konfigurasi dan pilih jenis terowongan VPN. Ketika Anda mengklik pada jenis terowongan, misalnya, IPSec, itu akan dibuat dan diaktifkan secara otomatis. Fig. 43-4Ketika Anda mengklik tautan Refresh, Anda akan melihat status koneksi VPN yang dibuat.

Fig. 43-4Ketika Anda mengklik tautan Refresh, Anda akan melihat status koneksi VPN yang dibuat. Fig. 43-5Dalam hal ini, profil LAN ke LAN akan dibuat secara otomatis. Jika perlu, profil dapat disesuaikan secara manual, satu-satunya batasan adalah Anda tidak dapat mengubah nama profil VPN, karena ini dapat menyebabkan kesalahan dalam pengoperasian alat Manajemen VPN Pusat.

Fig. 43-5Dalam hal ini, profil LAN ke LAN akan dibuat secara otomatis. Jika perlu, profil dapat disesuaikan secara manual, satu-satunya batasan adalah Anda tidak dapat mengubah nama profil VPN, karena ini dapat menyebabkan kesalahan dalam pengoperasian alat Manajemen VPN Pusat.Menu Manajemen AP Pusat

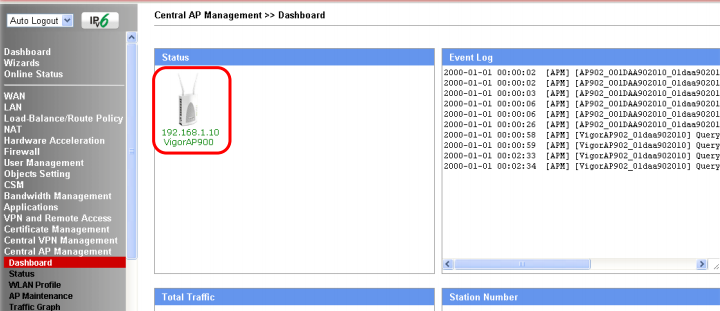

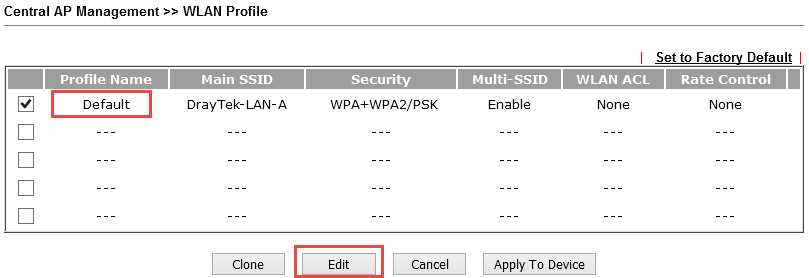

Menu ini digunakan untuk secara otomatis mendeteksi, mengkonfigurasi dan melayani titik akses Draytek.Submenu Dashboard Central Management Management >> menampilkan titik akses aktif. Selain itu, Draytek 2925 secara otomatis menemukan titik akses di jaringan dan menampilkannya di submenu ini. Fig. 43-6submenu Central AP Manajemen >> WLAN Profil berisi profil dari pengaturan jalur akses.Profil WLAN ditetapkan ke titik akses, kemudian arus akses secara otomatis dikonfigurasikan atau dikonfigurasi ulang sesuai dengan pengaturan yang ditentukan dalam profil.Fig. 43-7

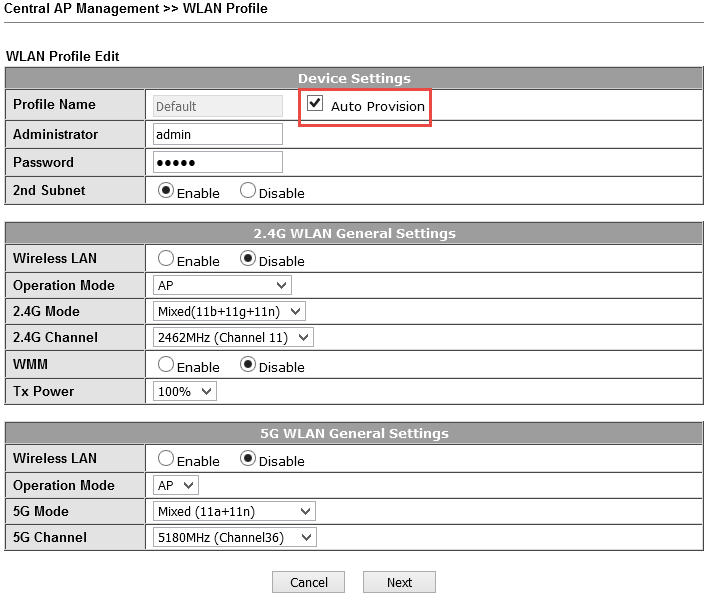

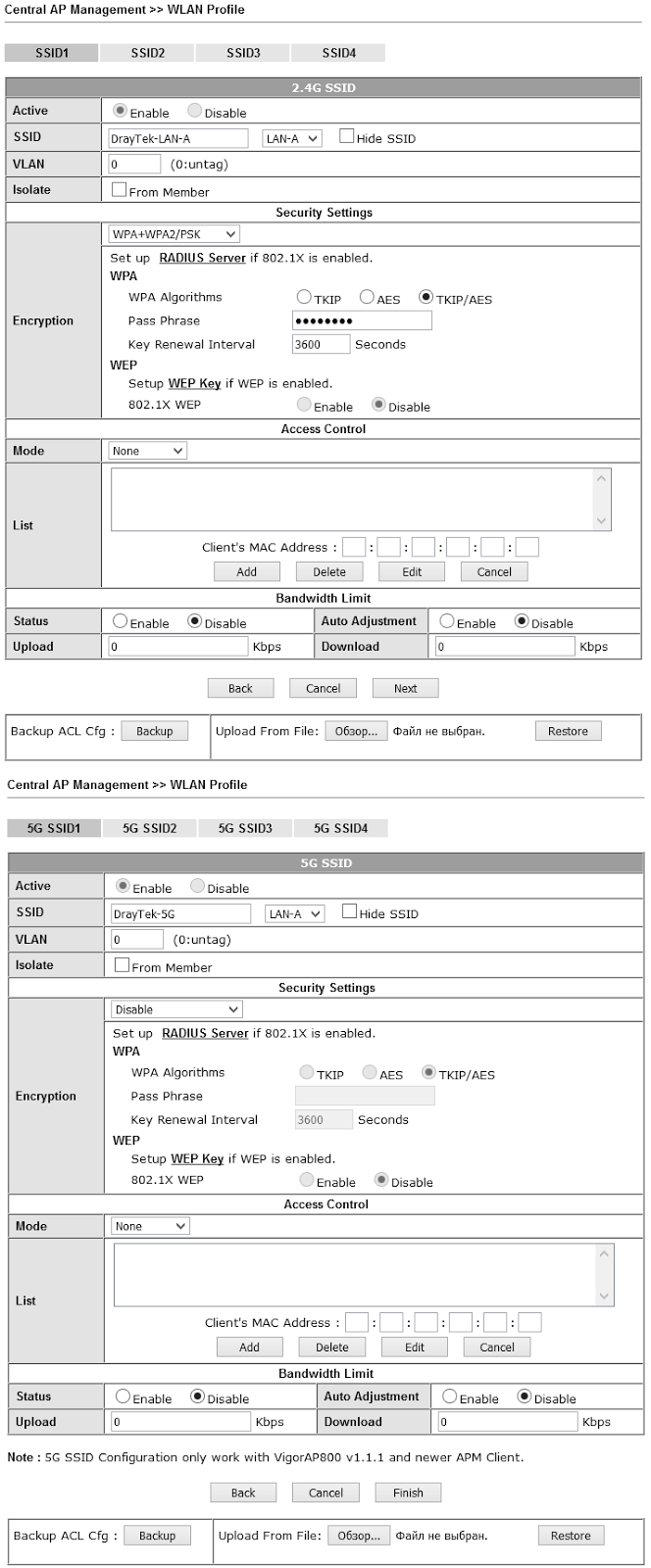

Fig. 43-6submenu Central AP Manajemen >> WLAN Profil berisi profil dari pengaturan jalur akses.Profil WLAN ditetapkan ke titik akses, kemudian arus akses secara otomatis dikonfigurasikan atau dikonfigurasi ulang sesuai dengan pengaturan yang ditentukan dalam profil.Fig. 43-7 Untuk menerapkan profil ke titik akses, Anda harus menandai profil dengan daw, lalu klik tombol Terapkan Ke Perangkatdan pilih perangkat yang diinginkan.Di bawah ini adalah pengaturan profil terperinci, pengaturan berlangsung dalam empat langkah: pada empat halaman, semua pengaturan diatur secara berurutan. Seperti yang dapat Anda lihat dari contoh, ada banyak pengaturan.

Untuk menerapkan profil ke titik akses, Anda harus menandai profil dengan daw, lalu klik tombol Terapkan Ke Perangkatdan pilih perangkat yang diinginkan.Di bawah ini adalah pengaturan profil terperinci, pengaturan berlangsung dalam empat langkah: pada empat halaman, semua pengaturan diatur secara berurutan. Seperti yang dapat Anda lihat dari contoh, ada banyak pengaturan. Fig. 43-8

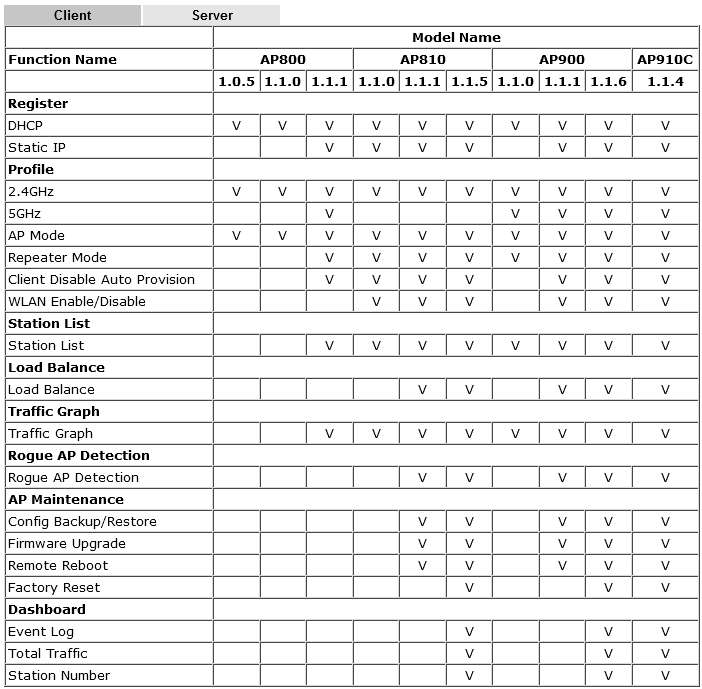

Fig. 43-8 Gbr. 43-9Setelah selesai mengedit profil, pada halaman keempat, klik tombol Selesai untuk menyimpan semua pengaturan yang dibuat di profil.Submenu Manajemen AP Pusat >> Status menampilkan daftar semua titik akses, statusnya, dan pengaturan terperinci.Dalam manajemen AP Pusat >> submenu Perawatan AP, untuk satu jalur akses atau grup, Anda dapat melakukan fungsi layanan berikut: menyimpan dan mengembalikan konfigurasi, memperbarui firmware, me-reboot, mengatur ulang ke pengaturan pabrik.Selanjutnya, ada sekelompok submenu untuk memantau titik akses: Grafik Lalu Lintas - representasi grafis dari total lalu lintas dari titik akses, Deteksi AP Rogue - deteksi titik akses "Anda" dan "asing", Log Acara - melihat log peristiwa, Total Lalu Lintas - lalu lintas yang melewati yang dikonfigurasi Segmen LAN, Nomor Stasiun - jumlah total klien nirkabel yang aktif.Dalam Manajemen AP Pusat >> Memuat submenu Saldoload balancing dikonfigurasi dengan menentukan jumlah maksimum klien nirkabel pada jaringan 2.4GHz dan 5GHz dan membentuk lalu lintas masuk dan keluar untuk setiap klien nirkabel.Submenu Daftar Dukungan Fungsi Manajemen AP Pusat >> menampilkan daftar fungsi yang didukung untuk firmware saat ini, tergantung pada model titik akses. Informasi tentang dua tab - untuk klien dan untuk server.

Gbr. 43-9Setelah selesai mengedit profil, pada halaman keempat, klik tombol Selesai untuk menyimpan semua pengaturan yang dibuat di profil.Submenu Manajemen AP Pusat >> Status menampilkan daftar semua titik akses, statusnya, dan pengaturan terperinci.Dalam manajemen AP Pusat >> submenu Perawatan AP, untuk satu jalur akses atau grup, Anda dapat melakukan fungsi layanan berikut: menyimpan dan mengembalikan konfigurasi, memperbarui firmware, me-reboot, mengatur ulang ke pengaturan pabrik.Selanjutnya, ada sekelompok submenu untuk memantau titik akses: Grafik Lalu Lintas - representasi grafis dari total lalu lintas dari titik akses, Deteksi AP Rogue - deteksi titik akses "Anda" dan "asing", Log Acara - melihat log peristiwa, Total Lalu Lintas - lalu lintas yang melewati yang dikonfigurasi Segmen LAN, Nomor Stasiun - jumlah total klien nirkabel yang aktif.Dalam Manajemen AP Pusat >> Memuat submenu Saldoload balancing dikonfigurasi dengan menentukan jumlah maksimum klien nirkabel pada jaringan 2.4GHz dan 5GHz dan membentuk lalu lintas masuk dan keluar untuk setiap klien nirkabel.Submenu Daftar Dukungan Fungsi Manajemen AP Pusat >> menampilkan daftar fungsi yang didukung untuk firmware saat ini, tergantung pada model titik akses. Informasi tentang dua tab - untuk klien dan untuk server. Fig. 43-10

Fig. 43-10Menu LAN Nirkabel

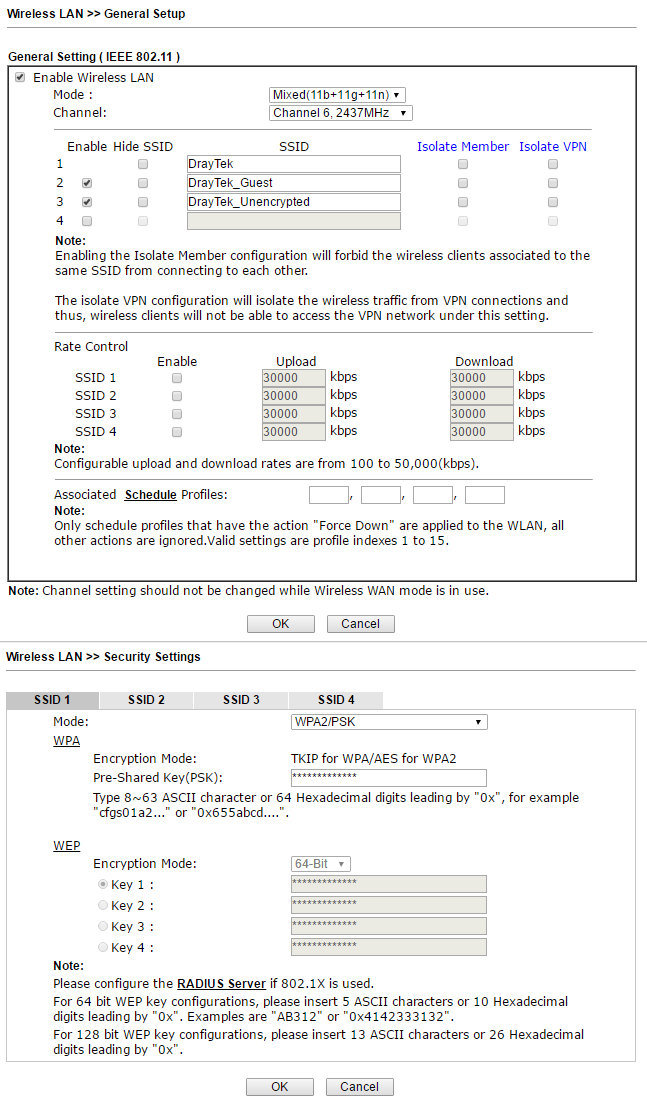

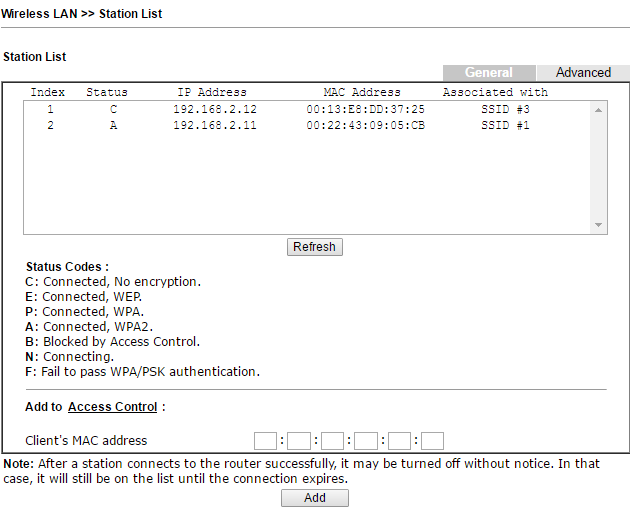

Router, tergantung pada modelnya, mendukung jaringan nirkabel 802.11ac, 802.11n, n-plus dan memiliki dua atau tiga antena omnidirectional. Ada banyak pengaturan untuk fungsi nirkabel di router.Perangkat mendukung hingga 4 jaringan nirkabel independen dengan pengaturannya sendiri, dan untuk masing-masing jaringan Anda dapat membatasi band maksimum untuk lalu lintas keluar dan masuk, dan juga memungkinkan jadwal sesuai dengan mana pembatasan ini akan bekerja.Di bawah ini untuk mengilustrasikan pengaturan, submenu Pengaturan Umum dan Pengaturan Keamanan disajikan . Pengaturannya sangat jelas. Fig. 44Masing-masing dari 4 jaringan nirkabel dikonfigurasi dengan pengaturan keamanannya sendiri, termasuk filter alamat MAC. Untuk setiap jaringan, Anda dapat mengaktifkan kuota waktu penggunaan Wi-Fi berdasarkan alamat MAC dan batas waktu untuk mengirim ulang kuota.Di bawah ini adalah submenu dari Daftar Stasiun, yang menunjukkan terminal nirkabel yang saat ini terhubung.

Fig. 44Masing-masing dari 4 jaringan nirkabel dikonfigurasi dengan pengaturan keamanannya sendiri, termasuk filter alamat MAC. Untuk setiap jaringan, Anda dapat mengaktifkan kuota waktu penggunaan Wi-Fi berdasarkan alamat MAC dan batas waktu untuk mengirim ulang kuota.Di bawah ini adalah submenu dari Daftar Stasiun, yang menunjukkan terminal nirkabel yang saat ini terhubung. Fig. 45Selain itu, di submenu Kontrol Akses , Anda dapat mengaktifkan filter alamat MAC, dan membuat daftar alamat MAC putih dan hitam. Daftar dapat disimpan ke file di komputer atau diunduh dari file jika perlu.Di submenu Pengaturan Lanjutberisi fine-tuning saluran radio, misalnya, kekuatan sinyal keluar, mode operasi, lebar saluran, panjang fragmen, dan lain-lain.Nirkabel juga didukung melalui pengaturan WPS (Wi-Fi Protected Setup) dan WDS , yang dapat ditemukan dalam sub-item yang sesuai dari menu LAN Nirkabel .

Fig. 45Selain itu, di submenu Kontrol Akses , Anda dapat mengaktifkan filter alamat MAC, dan membuat daftar alamat MAC putih dan hitam. Daftar dapat disimpan ke file di komputer atau diunduh dari file jika perlu.Di submenu Pengaturan Lanjutberisi fine-tuning saluran radio, misalnya, kekuatan sinyal keluar, mode operasi, lebar saluran, panjang fragmen, dan lain-lain.Nirkabel juga didukung melalui pengaturan WPS (Wi-Fi Protected Setup) dan WDS , yang dapat ditemukan dalam sub-item yang sesuai dari menu LAN Nirkabel .Menu SSL VPN

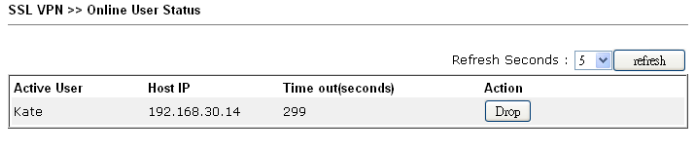

Pada Draytek 2925, Anda dapat mengonfigurasi akses ke aplikasi melalui SSL VPN menggunakan browser web standar.Metode ini memberikan keuntungan tertentu dibandingkan VPN tradisional, di antaranya tidak diperlukan perangkat lunak tambahan, misalnya, klien VPN untuk membuat koneksi yang aman, keuntungan lain: lebih sedikit pembatasan enkripsi data menggunakan SSL dibandingkan dengan SSL tradisional.Layanan ini diaktifkan secara global dengan menetapkan opsi Enable SSL VPN di VPN dan Akses Jarak Jauh >> submenu Pengaturan Akses Kontrol Jarak Jauh.Selanjutnya, di submenu SSL VPN >> Pengaturan Umummenunjukkan antarmuka WAN mana yang tersedia untuk layanan dan port mana. Secara default, 443. Saya menyarankan Anda untuk mengubahnya ke yang lain, untuk menghindari konflik, dengan port standar untuk kontrol web Draytek.Selanjutnya, dengan analogi dengan pengaturan PPTP dan PPTP VPN di atas, dalam submenu Pengguna Remote Dial-in VPN VPN , Anda perlu mengonfigurasi pengguna yang dapat menggunakan SSL VPN dengan mengatur daw untuk opsi SSL Tunnel.Sekarang, di submenu SSL VPN >> SSL Web Proxy , Anda perlu menentukan alamat URL yang Anda perlukan untuk membuka akses melalui SSL SSL. Dalam menu SSL VPN >> SSL Application , Anda dapat memilih aplikasi dan host dan port, misalnya, RDP pada 192.168.1.50 {389 yang akan diteruskan melalui SSL SSL.Setelah menyimpan semua pengaturan, pengguna membuka browser web, memasuki IP dan port pada antarmuka WAN di mana layanan SSL SSL bekerja, masuk menggunakan nama dan kata sandi yang diterima dari administrator, dan kemudian sampai ke halaman dengan layanan SSL SSL tersedia baginya. Fig. 45-1Dalam submenu SSL VPN >> Status Online , koneksi aktif akan ditampilkan.

Fig. 45-1Dalam submenu SSL VPN >> Status Online , koneksi aktif akan ditampilkan. Fig. 45-2

Fig. 45-2Menu Aplikasi USB

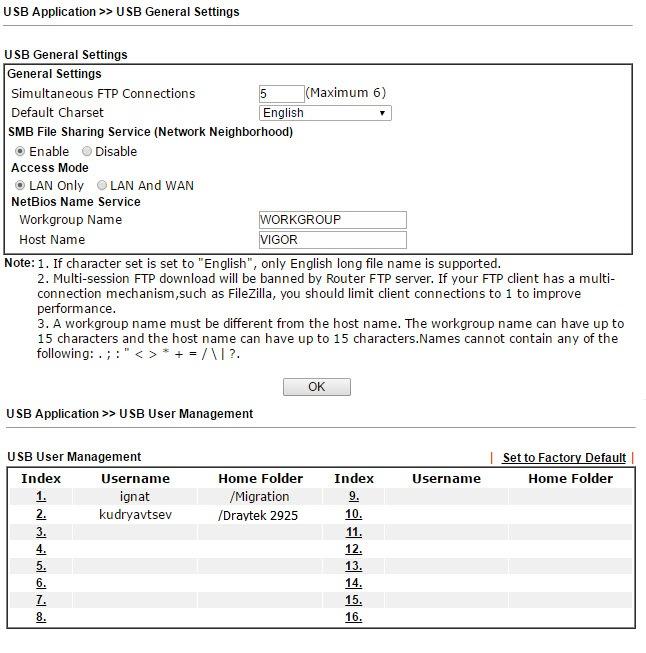

Router memiliki port USB yang dapat digunakan dalam tiga mode berbeda. Pertama, sambungkan modem USB 3G / 4G untuk memesan koneksi Internet atau sebagai koneksi Internet utama jika tidak ada cara lain untuk terhubung ke Internet.Kedua, menghubungkan printer USB ke router, yang menjadi server cetak dan pengguna dapat menggunakannya dengan mengatur akses ke sana melalui jaringan. Fig. 46

Fig. 46

Pada gambar di atas, contoh di mana port USB digunakan untuk menghubungkan drive dan bertukar file melalui jaringan menggunakan FTP dan SMB. Dua pengguna dengan direktori home yang berbeda dibuat.

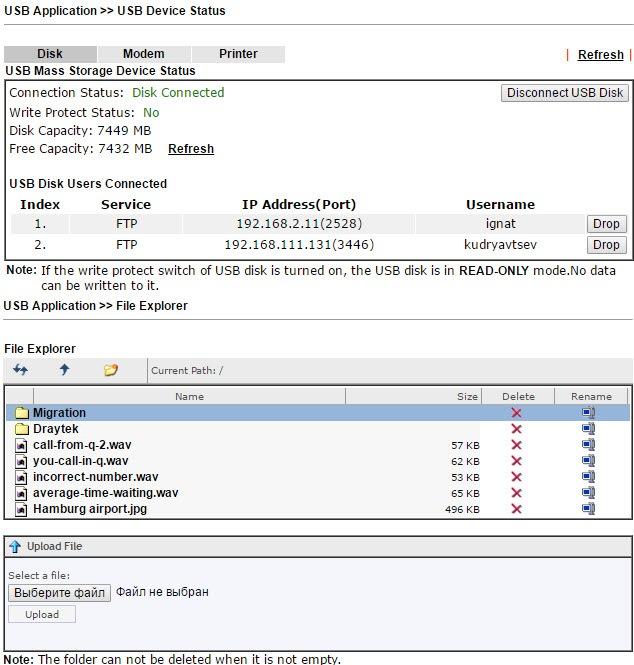

Pada gambar di bawah ini, contoh submenu Status Perangkat USB, , USB- 8 , .

. 47

-, USB- FTP NetBios/SMB. Modem Support List, LAN SMB Client Support List.

3G/4G , Modem Printer USB Device Status.

. 47-1

System Maintenance

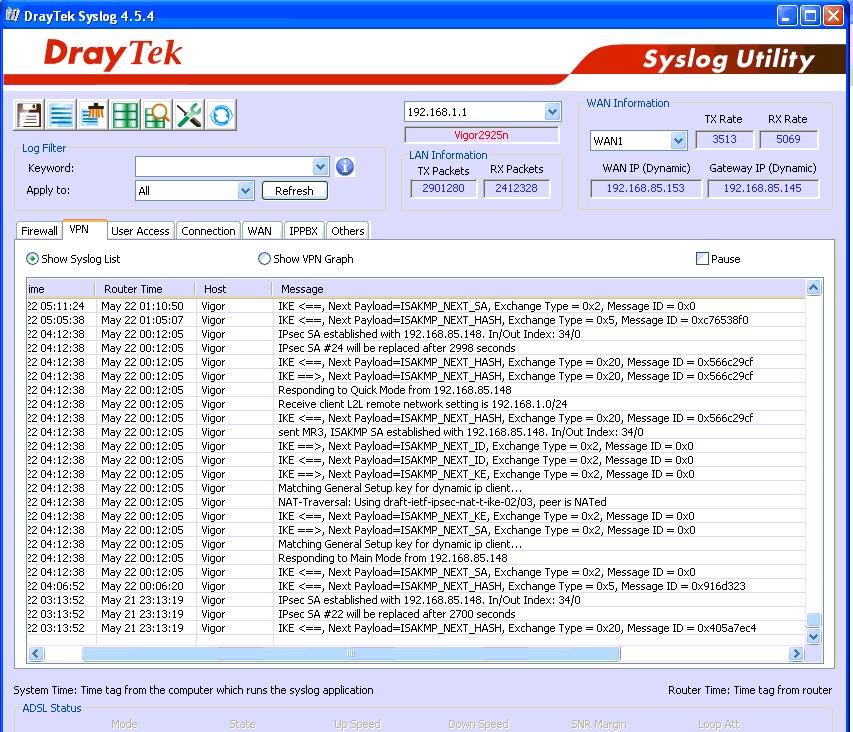

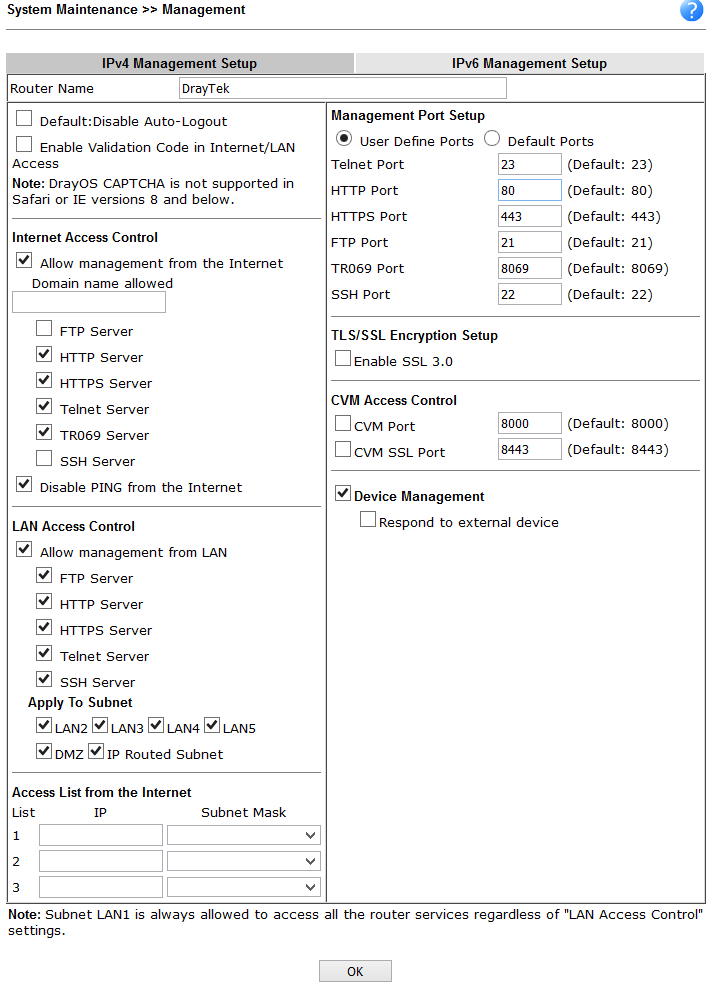

. User Administrator, TR-069 . Configuration Backup . Configuration Backup SysLog, . , .

. 48

, Draytek syslog . Draytek Syslog. .

. 49

Management . , , WAN .

. 50

Diagnostics

, — .

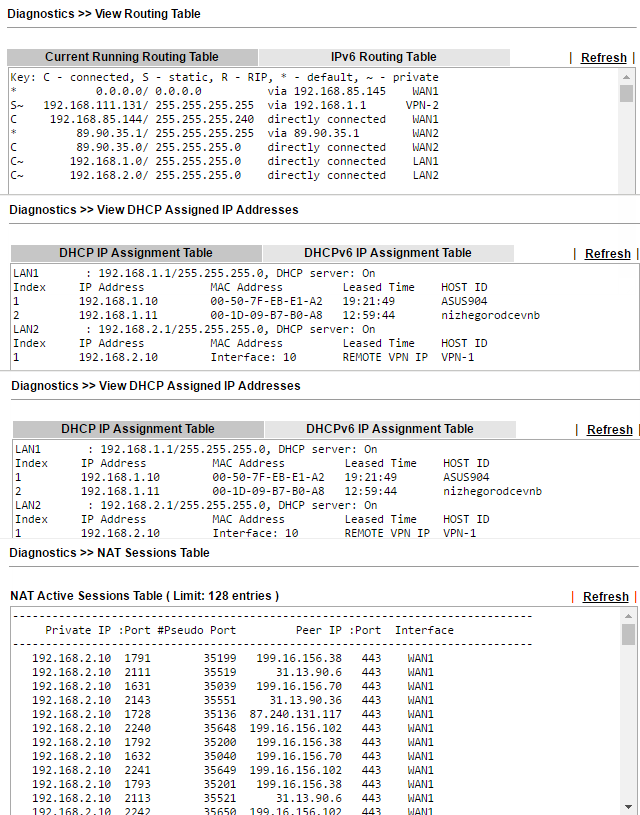

Routing Table , ARP Cache Table MAC- , DHCP-Table DHCP-, NAT- DNS-.

. 51

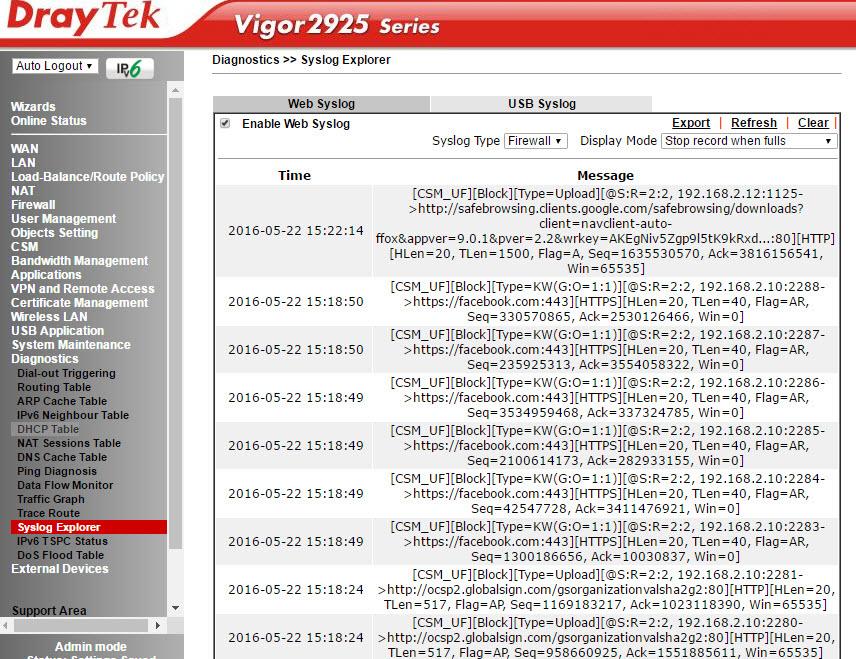

Ping Traceroute. , : VPN, Firewall, WAN .

. 52

Traffic Graph , , WAN .

. 53

Draytek 2925 2925n , . , , , , Draytek 2925n, , , , VPN-, NAS- . Drayatek 2925 – , 6 , VoIP.

, , , – . Draytek VigorACS SI, , . Draytek Smart Monitor, , . 2925 Central VPN Management VPN- Draytek 2925 . VPN- .

, Dryatek 2925 AP Central Management, - , .

High Availability, 2925 «» Draytek, , WAN .

, , . .

, , , WAN LAN, , , VPN, , NAT , USB, . SSL VPN, High Availability, VPN- Central AP Management Central VPN Management. , , , Draytek .

Draytek 2925n , , -, CLI TR-69. , VigorACS SI Smart Monitor , . «», SMB+ , «» 100\ WAN- -. , . , , , .