Pada bulan Februari tahun ini, seorang pria

ditangkap di bandara Inggris yang diduga melakukan sejumlah besar serangan DDoS yang kuat pada jaringan banyak organisasi. Di antara para korban adalah OVH, penyedia hosting Perancis, dan

Dyn , yang menyediakan infrastruktur jaringan untuk perusahaan dan layanan seperti Twitter, Amazon, Tumblr, Reddit, Spotify, dan Netflix. Botnet juga menyerang peralatan dan layanan dari Deutsche Telekom, Eircom, TalkTalk, Kantor Pos Inggris dan KCOM.

Mereka mencoba membuktikan kesalahan tahanan selama beberapa bulan. Polisi secara bertahap melepaskan bola, menerima informasi baru dan, pada akhirnya, menerima pengakuan dari orang yang ditangkap. Pada bulan Februari, namanya tidak diungkapkan, tetapi sekarang diketahui bahwa namanya adalah Daniel Kaye. Dia berusia 29 tahun, dia adalah warga negara Inggris Raya. Seperti dilaporkan sebelumnya, dialah yang mengendalikan versi modifikasi Mirai, yang mampu menyerang router melalui port 7547, bekerja untuk ini dengan protokol TR-064 dan TR-069.

Setelah penangkapan, penyerang diekstradisi ke Jerman. Di sini beberapa hari yang lalu dia mengakui perbuatannya, menyatakan, bagaimanapun, bahwa dia tidak akan menghentikan penyedia Deutsche Telekom sama sekali, tetapi hanya ingin memperkuat botnetnya dengan menempatkan router perusahaan yang terinfeksi ke dalam operasi. Selama serangan ini, terjadi kesalahan dan ribuan perangkat jaringan mulai mati. Ini adalah alasan pemadaman internet di Jerman dan negara-negara lain. Secara alami, penutupan besar-besaran infrastruktur jaringan di seluruh negara telah menyebabkan kerugian besar bagi sejumlah perusahaan.

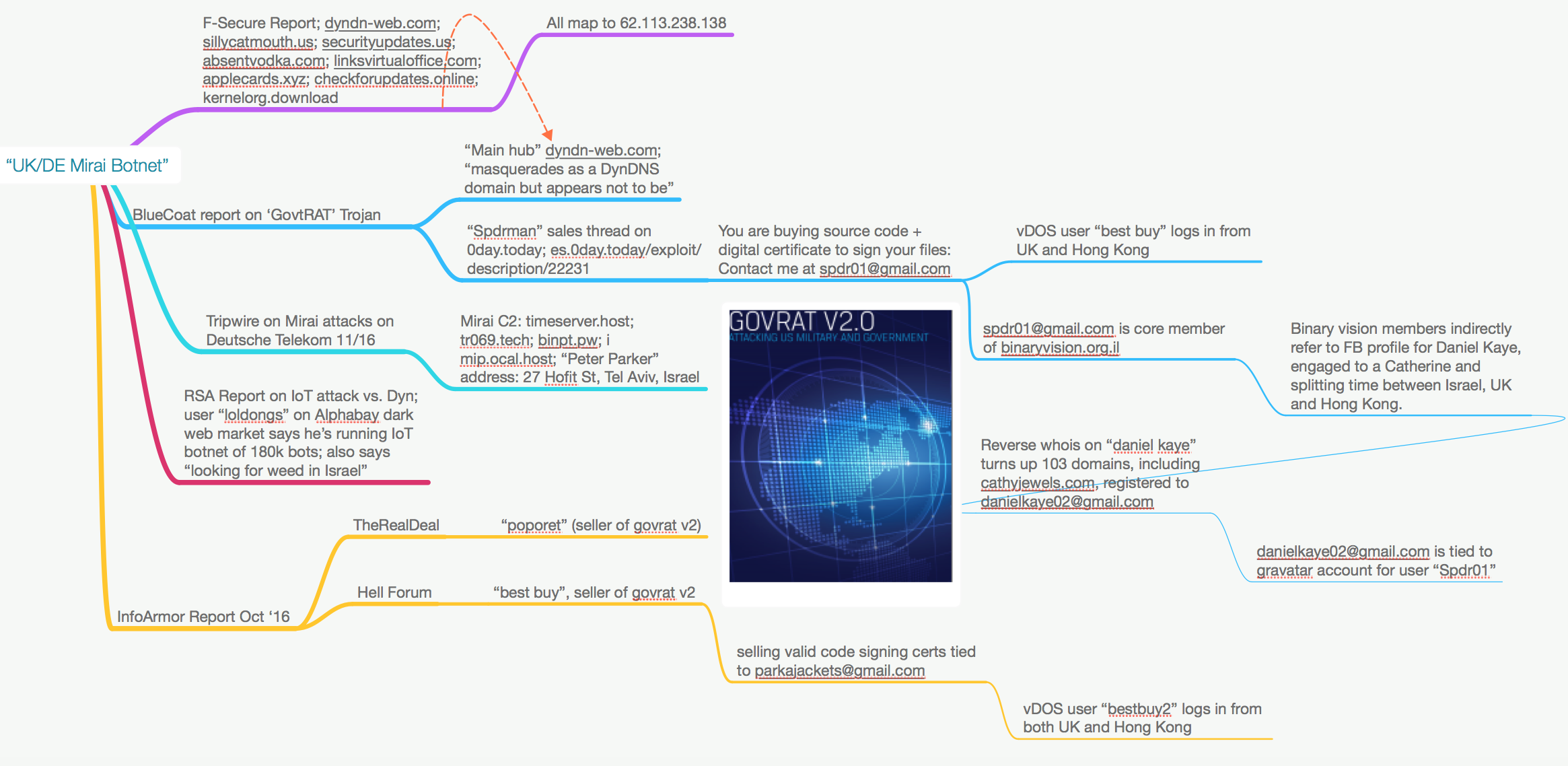

Krebs Thoughtcart digunakan dalam penyelidikannya sendiri

Krebs Thoughtcart digunakan dalam penyelidikannya sendiriPenjahat dunia maya mengatakan bahwa ia bekerja tidak hanya atas keinginannya sendiri, mengejar tujuannya sendiri, tetapi juga memenuhi pesanan dari perusahaan pihak ketiga, misalnya, penyedia Internet Liberia, yang ingin mempengaruhi pesaing dengan satu atau lain cara. Untuk pelaksanaan pesanan, manajemen organisasi membayar penyerang $ 10.000.

Perlu dicatat bahwa penangkapan pelakunya adalah jasa Brian Krebs (Brian Krebs), seorang spesialis dalam keamanan jaringan. Ngomong-ngomong, dialah yang pertama kali menderita dari tindakan botnet Mirai - blog-nya tidak berfungsi selama beberapa waktu.

Pengadilan Jerman mendapati penyerang bersalah karena banyak tuduhan, tetapi hanya menjatuhkan hukuman percobaan, tanpa memasukkannya ke penjara. Menariknya, Kaye bukan hanya operator botnet, yang pada suatu waktu dengan sigap mengambil alih, mengambilnya sendiri, tetapi juga penulis platform perangkat lunak GovRAT, yang memungkinkan pengguna untuk melakukan tugas yang agak rumit dalam memperkenalkan berbagai organisasi keuangan, negara dan militer ke dalam jaringan, mencuri dana dan informasi. Saat ini, diketahui bahwa perangkat lunak khusus ini “menyala” dalam 100 kasus serangan dunia maya.

Fragmen dari halaman Facebook Daniel Kaye

Fragmen dari halaman Facebook Daniel KayeMungkin pengadilan mempertimbangkan fakta bahwa penjahat cyber muda sepenuhnya bertobat, mengatakan bahwa semua tindakannya adalah kesalahan besar yang ingin dia koreksi dan tidak akan pernah ingin diulang. Dia juga menyatakan bahwa dia telah melakukan kejahatan untuk mendapatkan uang seumur hidup dengan pacarnya, yang dengannya dia menghubungkan hidupnya. Akibatnya, hukuman percobaan tidak terlalu lama - hanya satu tahun

delapan bulan .

Namun demikian, terlepas dari kenyataan bahwa Kaye menerima hukuman yang begitu ringan di Jerman, ia mungkin masih menghadapi hukuman penjara nyata di Inggris, di mana penyelidikan masih berlangsung terhadapnya. Dan pihak berwenang telah meminta ekstradisi penjahat.

Brian Krebs mengatakan dalam artikelnya bahwa sejauh ini, tidak ada penjahat cyber yang terlibat dalam menciptakan atau mengelola botnet Mirai yang dihukum berat. Platform perangkat lunak itu sendiri, yang memungkinkan menginfeksi perangkat IoT, dan yang menjadi awal dari seluruh rantai peretasan dan serangan DDoS, dikembangkan oleh programmer Paras Jha. Identitas pria ini, bersembunyi di bawah nama panggilan Anna Sepai,

juga diungkapkan oleh Brian Krebs . Dia sendiri sudah dua kali menjadi korban serangan DDoS dari botnet Mirai. Dia cepat bosan, dan jurnalis itu memulai penyelidikan sendiri. Mungkin, para penyerang seharusnya tidak mencoba untuk “menghukum” Krebs, sebagai akibatnya, mereka menggali lubang untuk diri mereka sendiri. Benar, lubangnya tidak terlalu dalam.