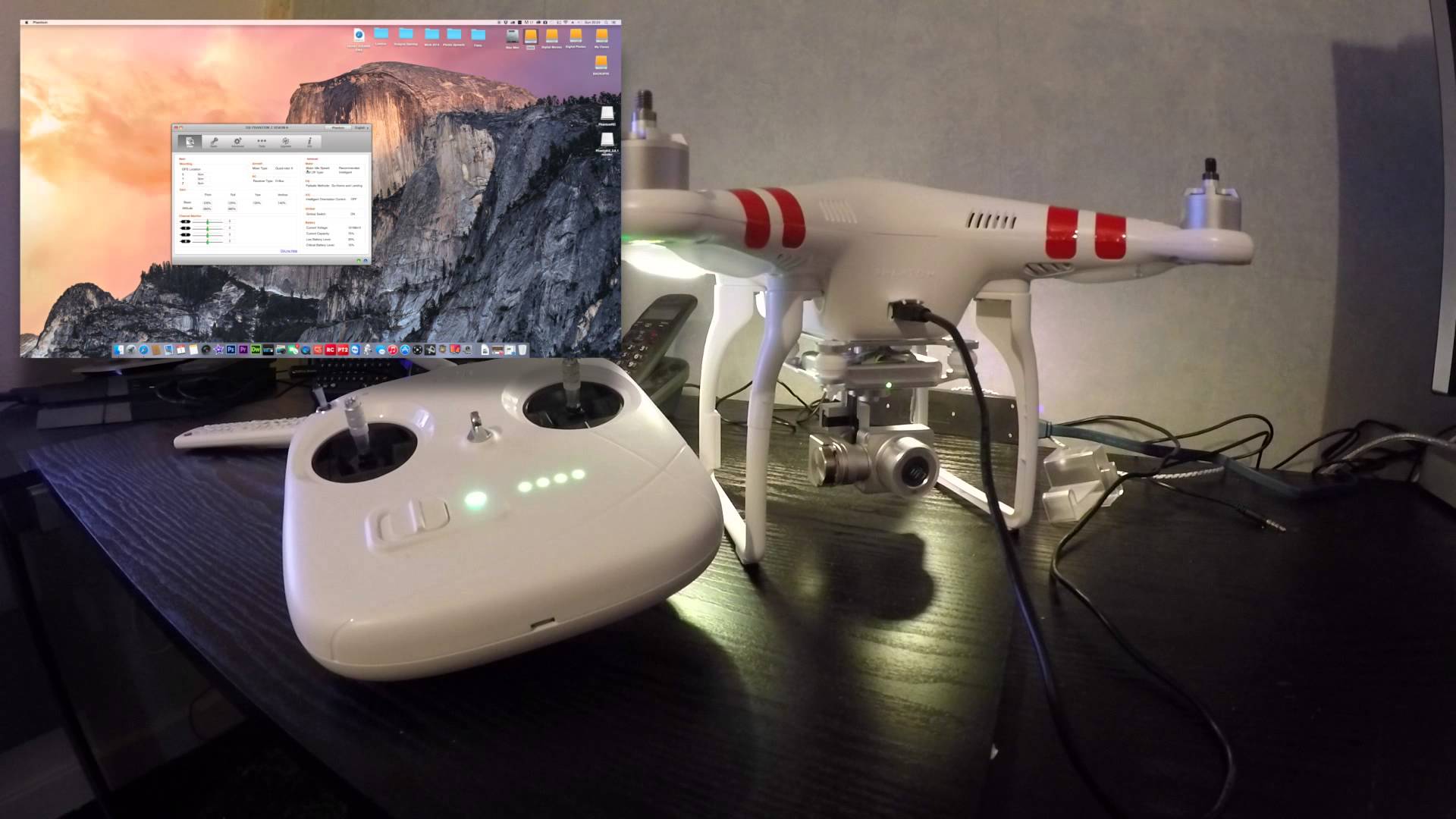

Tentang quadrocopters perusahaan DJI di Geektimes telah ditulis

berulang kali. Sebagian besar, ini adalah perangkat yang sangat bagus. Mereka memiliki sejumlah masalah yang dapat menyebabkan ketidaknyamanan bagi pengguna, tetapi semuanya terpecahkan. Belum lama ini,

diketahui bahwa pengembang perangkat lunak DJI meninggalkan kunci pribadi terbuka untuk sertifikat wildcard untuk semua domain web perusahaan, serta akun DJI untuk Amazon Web Services. Dengan menggunakan informasi ini, peneliti cybersecurity Kevin Finisterr dapat mengakses data penerbangan pelanggan DJI perusahaan. Ini termasuk pelacakan, foto-foto SIM, paspor, dan dokumen lain dari orang-orang ini. Dalam beberapa kasus, bahkan melacak data penerbangan copters dari akun yang jelas-jelas milik lembaga pemerintah "menyala".

Perusahaan memiliki program untuk menarik spesialis pihak ketiga untuk menghilangkan kerentanan dalam perangkat lunak DJI. Ini adalah

bug bug , diumumkan pada bulan Agustus. Peneliti yang disebutkan di atas hanya mencari kerentanan, berharap mendapat hadiah. Tapi untuk saat ini, yang ia dapatkan hanyalah ancaman dari DJI untuk memulai penyelidikan atas tindakannya di bawah

CFAA (Computer Fraud and Abuse Act). Setelah itu, spesialis memutuskan untuk bertindak sendiri, tanpa memberi tahu DJI tentang rencananya. Dia menerbitkan informasi tentang temuan, menyertai materi dengan penjelasan tentang alasan menolak kondisi program hadiah DJI.

Cina meluncurkan program mereka untuk mendorong para pakar keamanan informasi setelah militer AS

menolak untuk bekerja dengan perangkat perusahaan. Sejauh yang Anda bisa mengerti, kepemimpinan Angkatan Udara negara itu membuat keputusan ini, takut bahwa pemerintah Cina akan menerima semua informasi yang dikumpulkan oleh drone DJI.

Beberapa saat kemudian, kasus melanggar firmware drone perusahaan mulai menyebar. Versi firmware yang dimodifikasi

mulai diposting di Github dan di tempat lain. Ada juga perusahaan yang melakukan ini untuk uang, mengganti perangkat lunak berpemilik dengan mereka sendiri, tanpa sejumlah kekurangan dan kerentanan yang mengganggu pengguna.

Kevin Finnister memutuskan untuk bergabung dengan program bug-bounty dari DJI. Memulai kerja, ia hampir secara tidak sengaja menemukan bahwa pengembang perusahaan meninggalkan arsip di Github dengan kunci pribadi untuk sertifikat HTTPS * .dji.com, kunci AES untuk mengenkripsi firmware, serta kata sandi untuk mengakses lingkungan cloud di AWS dan sejumlah instance layanan cloud Amazon S3. Selain itu, informasi ini telah lama berada di domain publik - selama beberapa tahun. Finnister melakukan pencarian tambahan dan menemukan pada kunci pribadi GutHub yang sama dari AWS untuk layanan berbagi foto SkyPixel. Akun valid pada saat verifikasi. Layanan ini mengungkapkan banyak materi yang dikirim oleh pengguna drone DJI ke layanan dukungan perusahaan. Ini, termasuk foto-foto quadrocopters yang rusak, akun dan informasi pribadi pengguna lainnya, dan bahkan gambar orang-orang dengan kerusakan yang disebabkan oleh baling-baling sekrup helikopter.

Finnister mengirim permintaan ke layanan dukungan perusahaan dengan permintaan untuk melaporkan apakah semua yang ia temukan berada dalam ketentuan program karunia dan menunggu jawaban. Tidak ada reaksi dari perusahaan China selama dua minggu, setelah itu pesan dari sifat berikut diterima: "Semua masalah dalam perangkat lunak, aplikasi dan elemen jaringan, termasuk kebocoran perangkat lunak atau kerentanan keamanan, terkait dengan program karunia bug. Kami sedang mengerjakan panduan terperinci. ”

Setelah menerima konfirmasi seperti itu, Finister mulai menyusun laporan yang menggambarkan semua kerentanan dan masalah yang ditemukan olehnya. Mendokumentasikan banyak detail bukanlah tugas yang mudah, tetapi semuanya dilakukan sesegera mungkin. Setelah itu, Finister menghubungi seorang karyawan DJI, memberinya penjelasan rinci tentang hampir semua masalah yang ditemukan. Dia segera menjawab dan korespondensi bisnis pun terjadi. Komunikasinya cukup panjang, korespondensi ke penyelesaiannya terdiri dari 130 pesan email. Tidak ada yang menandakan masalah.

Ini diikuti oleh tawaran kepada Finister untuk menjadi konsultan penuh waktu tentang masalah keamanan siber.

Tetapi setelah Finister menerima surat lain yang menyatakan bahwa kerentanan server tidak termasuk dalam persyaratan program karunia. Namun demikian, dia diberitahu bahwa dia akan menerima penghargaan, ukurannya adalah $ 30.000. Dan itu saja - aliran pesan dari perusahaan praktis telah mengering, Finister tidak menerima apa pun selama sebulan.

Pada akhirnya, spesialis menerima tawaran lain, atau lebih tepatnya, itu adalah kesepakatan untuk tidak mengungkapkan masalah yang ia temukan. Finister tidak setuju dengan ketentuan perjanjian, mengatakan bahwa itu melanggar haknya untuk kebebasan berbicara.

Dia mencoba menghubungi unit DJI lain untuk mengklarifikasi situasi, tetapi tidak berhasil. Tetapi dia dihubungi oleh divisi hukum perusahaan dari Shenzhen. Pengacara menyatakan kebutuhan untuk menghapus semua data yang menggambarkan masalah yang ditemukan. Kalau tidak, kata pengacara, Finister dapat dituntut, dengan tuduhan membobol server perusahaan dan mencuri informasi bernilai komersial. Unit yang sama mengiriminya perjanjian yang memuat klausul dengan persyaratan di atas.

Finister memutuskan untuk berkonsultasi dengan pengacara profesional di negaranya mengenai klausul kontrak. Menurutnya, empat ahli, kepada siapa ia berbicara secara terpisah, mengatakan bahwa dokumen itu tidak mengandung jaminan untuknya secara pribadi, tetapi ia memberikan dukungan menyeluruh untuk posisi para perancang, yaitu, DJI.

Dalam versi terbaru kontrak, yang diterima Finister, tidak ada yang berubah secara khusus. "Keempat pengacara yang saya hubungi mengatakan bahwa kontrak itu sangat berisiko, dirancang untuk membungkam orang yang menandatanganinya." Biaya konsultasi beberapa ribu dolar AS. Artinya, ahli keamanan siber tidak hanya tidak menerima uang dari DJI, tetapi juga kehilangan dana sendiri (meskipun atas kehendaknya sendiri).

Finister menyatakan ketidakpuasannya terhadap perusahaan China sehubungan dengan ancaman untuk memulai penuntutan, dan mereka lebih memilih untuk menghentikan semua komunikasi sama sekali, menolak untuk membayar $ 30.000 yang dijanjikan sebelumnya.

Setelah itu, DJI menerbitkan pesan resmi yang mengatakan sedang menyelidiki masalah keamanan informasi perusahaan. DJI mengatakan mereka menyewa perusahaan keamanan siber swasta untuk melakukan penyelidikan menyeluruh atas insiden tersebut. Yang disebutkan dalam pesan itu adalah Finister, yang DJI sebut sebagai "peretas," yang memposting informasi tentang korespondensi dengan karyawan perusahaan dan data tentang kerentanan yang ditemukan olehnya di domain publik.

Perusahaan China mengklaim telah membayar ribuan dolar kepada selusin peneliti yang bekerja di bidang keamanan informasi. Tetapi Finister, menurut perwakilan DJI, menolak untuk bekerja sama, lebih memilih untuk mempublikasikan informasi yang ia temukan di domain publik.

Deskripsi program karunia

mengatakan bahwa itu tidak mencakup studi tentang bahan atau layanan dari perusahaan pihak ketiga, termasuk yang masih memiliki koneksi dengan aplikasi DJI. Dengan kata lain, materi yang ditemukan di GitHub tidak masuk hitungan. Namun sejauh ini, tidak sepenuhnya jelas apakah ketentuan ini ada sebelum Finister mulai bekerja atau ditambahkan kemudian, setelah ia menghubungi perusahaan.

Quadcopters DJI dengan perangkat lunak "pabrik" mengumpulkan sejumlah besar informasi tentang pergerakan perangkat. Faktanya adalah bahwa DJI menginstal perangkat lunak khusus dalam drone-nya, yang menentukan lokasi perangkat, memeriksa koordinat wilayah yang dilarang untuk penerbangan (

No Fly Zone ). Pengembang percaya bahwa fungsi No Fly Zone (NFZ) memungkinkan Anda untuk melindungi pelanggan mereka dari masalah. Data ini dikirim ke

server perusahaan , yang tidak hanya menyenangkan bagi militer AS, tetapi juga untuk pengguna biasa.

Salah satu solusinya adalah dengan menggunakan firmware pihak ketiga. Musim panas ini di Geektimes

dilaporkan bahwa salah satu perusahaan Rusia, Coptersafe, meluncurkan firmware dan jailbreak-nya sendiri. "Sangat bagus bahwa DJI mengkhawatirkan keamanan,"

kata juru bicara Coptersafe

pada suatu waktu . "Tapi saya percaya bahwa pembatasan ini harus ditetapkan di tingkat lokal."