Keamanan informasi menjadi aspek yang semakin penting setiap tahun. Negara, perusahaan, individu - setiap orang ingin memiliki cara untuk melindungi data mereka. Tetapi ini sulit dilakukan - bahkan layanan yang paling aman diretas cepat atau lambat. Ilmuwan Jerman menetapkan tujuan mereka sendiri untuk menciptakan repositori informasi yang tidak dapat dipecahkan yang dapat melindungi data dari kedua metode peretasan konvensional dan yang biasanya ditampilkan hanya dalam film mata-mata - sinar-X, pengeboran menggunakan bor miniatur dan hal-hal menarik lainnya.

Spesialis dari Jerman tidak membuat digital, tetapi

gudang data fisik yang menghapus informasi ketika bahkan tanda lemah peretasan muncul. Selain itu, praktis tidak ada positif palsu, sehingga informasinya benar-benar di tempat yang aman.

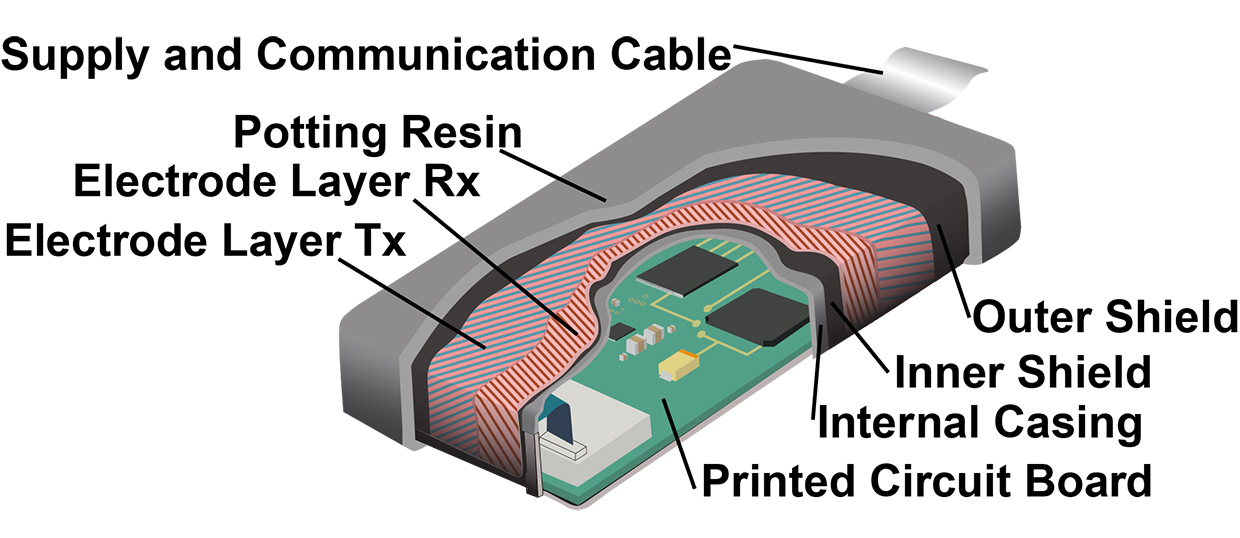

Sistem keamanan adalah modul keamanan perangkat keras dengan lapisan khusus yang merespons jika terjadi intervensi yang tidak sah. Shell modul merespons setiap dampak eksternal yang secara signifikan mengubah status shell. Jika, misalnya, Anda mengebornya, bahkan dengan bor yang sangat tipis, maka sensor akan tetap mendeteksi perubahan sejumlah karakteristik, dan data akan terhapus.

Sekarang sulit untuk mengatakan seberapa populernya metode ini, tetapi itu pasti dapat diandalkan. Para ilmuwan dari tiga universitas berbeda di Munich bekerja pada pengembangan pembawa dan cangkangnya. Solusi mereka tidak dapat disebut unik, karena media fisik semacam ini sudah diketahui, tetapi yang membuat pengembangan Jerman istimewa adalah kurangnya baterai dan memori dalam sistem perlindungan.

Biasanya, sistem perangkat keras yang dapat melindungi informasi dari pengaruh luar bergantung pada usia baterai atau memori internal. Jika baterai benar-benar habis, maka data terhapus (jika disediakan oleh pengembang) atau dibiarkan - dalam hal ini, penyerang bisa mendapatkannya, karena setelah baterai habis, drive fisik jenis ini tidak dapat lagi berfungsi sebagai perlindungan. Ada masalah lain. Misalnya, jika terjadi kondisi ekstrem (suhu rendah), pembawa seperti itu hanya akan kehilangan perlindungan, karena baterai akan “habis” dan semua data akan dihapus secara otomatis atau tetap tidak berdaya.

Dua elektroda menciptakan karakteristik konduktivitas yang unik untuk sistem seperti itu

Dua elektroda menciptakan karakteristik konduktivitas yang unik untuk sistem seperti ituSistem yang dimaksud disebut B-Trepid. Tidak ada kunci keamanan, sebagai gantinya, struktur kulit luar digunakan. Tidak ada baterai dalam sistem seperti itu, sebaliknya, dua kabel digunakan yang bersentuhan satu sama lain, menghasilkan arus (kita harus berpikir bahwa mereka berarti sumber bimetal). Dalam hal ini, cangkang luar menerima muatan listrik statis, dan sistem menerima "jejak" unik. Saat diaktifkan, pengguna sistem bisa tenang - jika terjadi kesalahan, data akan terhapus. Jika konfigurasi sidik jari diubah, informasi dihapus.

Cangkang pembawa terdiri dari beberapa lapisan, salah satunya meliputi struktur kawat tipis. Jika jarak antara kabel berubah setidaknya sepersekian milimeter, tanda tangan digital dari sistem berubah dan data dihapus. Segala upaya untuk sampai ke media akan terhapus.

Untuk meretas perangkat mereka, para ilmuwan mencoba menggunakan berbagai metode, termasuk yang kriptografi. Tentu saja, metode yang paling hati-hati digunakan, sehingga tidak ada yang akan disalahkan atas pencurian penuh. Dan semuanya ternyata, bagaimanapun, setelah salah satu penguji menggunakan bor dengan ketebalan hanya 0,3 mm. Dan sistem "menarik perhatian" pada penyimpangan dari norma, membuat semua data di media tidak dapat dibaca.

Ngomong-ngomong, tidak mungkin memalsukan atau mereproduksi "jejak". Sebenarnya, itu tidak dapat dicuri dengan cara apa pun, karena ini bukan kunci digital, tetapi sebenarnya konfigurasi bidang elektromagnetik tertentu.

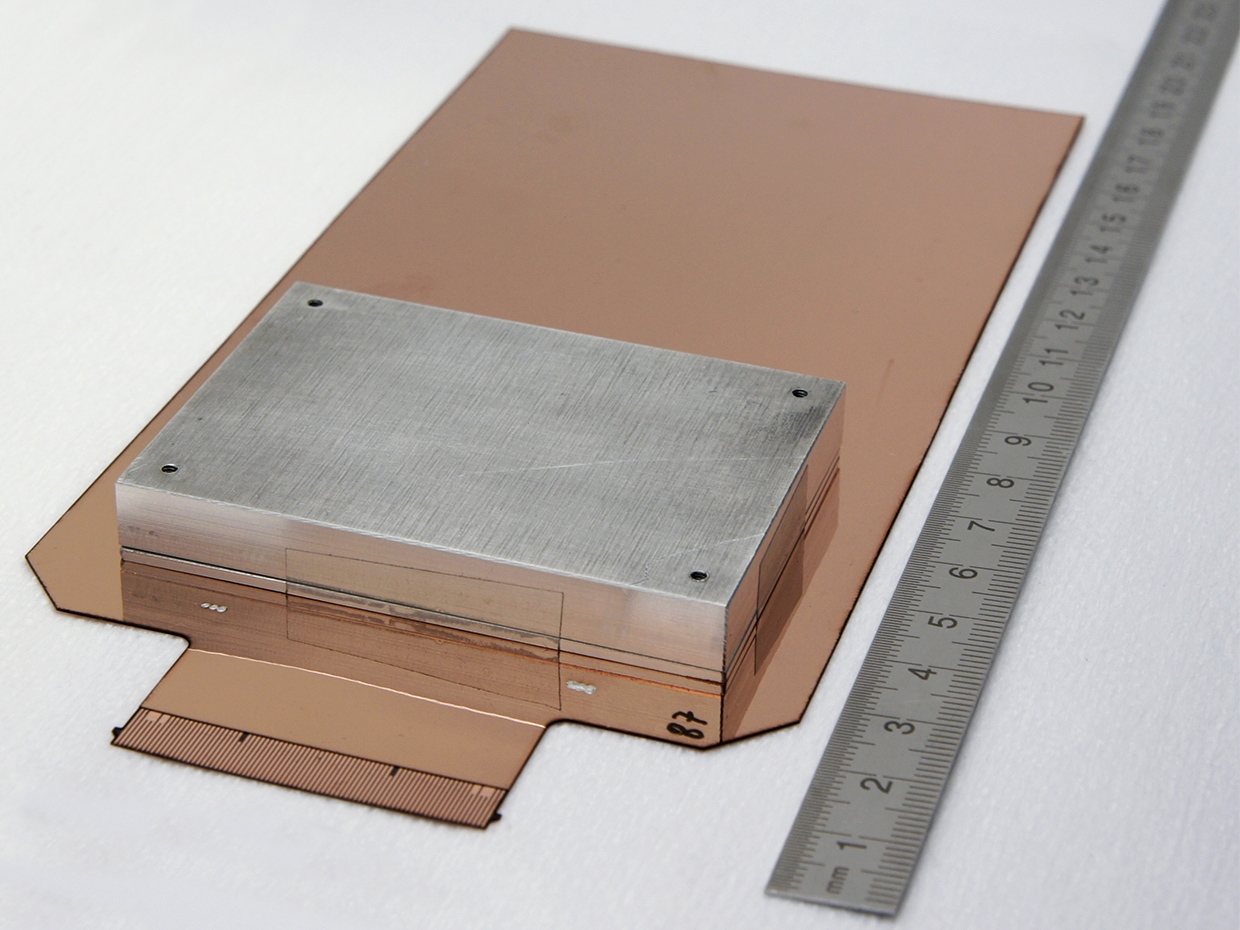

“Kami sudah memiliki prototipe dan konsep kerja,” kata Sigle, kepala pekerjaan. Dia juga mencatat bahwa perusahaannya "memiliki prototipe, dan prototipe, setidaknya pada tahap proof-of-concept, bekerja." Itulah sebabnya Sigle berpendapat bahwa untuk amplop yang sangat andal, pengiriman yang aman harus ditemukan.

Pengembangan ini dipresentasikan pada

Simposium Internasional IEEE pada acara Hardware Oriented Security and Trust , yang diadakan di Washington.