Mei lalu, Positive Hack Days VII menjadi tuan rumah kompetisi HackBattle untuk pertama kalinya. Gerai kami menarik banyak perhatian penonton. Kemudian hampir 100 pakar keamanan informasi ikut serta dalam kompetisi, dan begitu banyak penonton datang untuk menyaksikan final di aula besar sehingga tidak mungkin untuk maju ke panggung (untuk lebih jelasnya, lihat

laporan tahun lalu). Didorong oleh minat dari komunitas profesional, kami memutuskan untuk mengadakan HackBattle 2.0 di PHDays 8. Kami memberi tahu Anda bagaimana kompetisi berlangsung tahun ini, dan juga menerbitkan tugas-tugas dari kompetisi sehingga Anda dapat mencoba menyelesaikannya.

Format dan aturan kompetisi

Kompetisi diadakan sepanjang PHDays. Pada hari pertama ada tes seleksi: kami memilih dua kandidat yang paling

kuat, berani, dan berani yang menyelesaikan sebagian besar tugas dalam waktu singkat. Hari terakhir terjadi di panggung utama forum pada hari kedua: peretas harus menyerang target yang sama. Kemenangan diberikan kepada yang pertama untuk dapat menerobos dan meningkatkan hak istimewa pada sistem target. Dalam waktu nyata, penutup itu dikomentari oleh para pakar keamanan informasi, dan momen-momen paling terang ditunjukkan pada layar besar.

Seleksi

Seperti setahun yang lalu, pada tahap kualifikasi, kami mengundang para peserta untuk memecahkan masalah format CTF untuk kecepatan. Ada 35 menit untuk menyelesaikan 10 masalah. Untuk setiap tugas, sejumlah poin diberikan berdasarkan kompleksitasnya. Itu mungkin untuk berpartisipasi dalam seleksi hanya sekali.

Kali ini kami mempertimbangkan keinginan para peserta HackBattle pertama dan memberikan kesempatan untuk bekerja tidak hanya pada workstation yang sudah disiapkan sebelumnya, tetapi juga pada laptop kami.

Meja terpisah dengan blackjack dan kabel patch untuk mereka yang datang dengan laptop

Meja terpisah dengan blackjack dan kabel patch untuk mereka yang datang dengan laptop Peserta Tes Kualifikasi

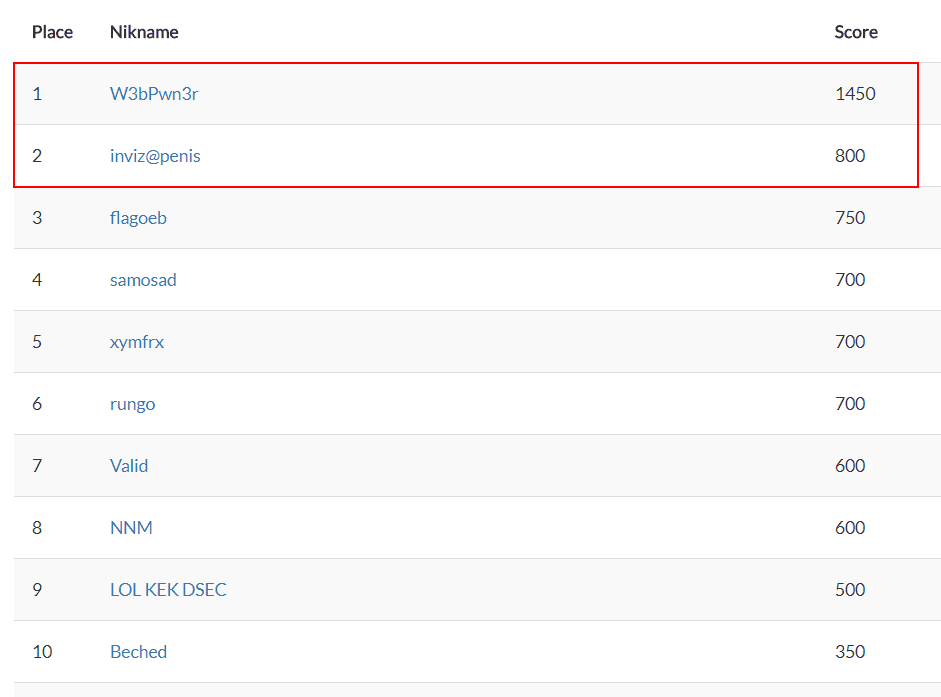

Peserta Tes KualifikasiItu tidak mudah untuk mengidentifikasi orang-orang yang akan mencapai final dan yang akan mampu secara memadai mengatasi solusi dari masalah di bawah tekanan dari perhatian penonton. Sampai akhir babak penyisihan, sama sekali tidak jelas siapa yang akan menjadi finalis - perjuangannya sangat tajam. Perbedaan antara para pemimpin papan skor hanya 50-100 poin, dan dalam kasus di mana skornya sama, hanya beberapa detik! Dan hanya pada pukul enam sore, setelah menutup kompetisi kualifikasi, kami dapat mengidentifikasi para finalis: mereka adalah Vladislav "W3bPwn3r" Lazarev dan Arthur "inviz @ penis" Khashaev.

Klasemen

Klasemen Tugas Dipecahkan oleh Finalis W3bPwn3r

Tugas Dipecahkan oleh Finalis W3bPwn3r Tugas diselesaikan oleh finalis inviz @ penis

Tugas diselesaikan oleh finalis inviz @ penisTerakhir

Pada 16 Mei, tepat pukul 2:00 malam, final HackBattle 2.0 berlangsung di panggung utama di gedung kongres. Seperti setahun yang lalu, semua yang terjadi pada monitor hacker dialirkan ke layar lebar dan dikomentari oleh Positive Technologies. Demi kenyamanan para penonton, monitor masing-masing finalis digandakan secara terpisah di layar televisi yang berdiri di sisi panggung utama.

Pertempuran terkuat

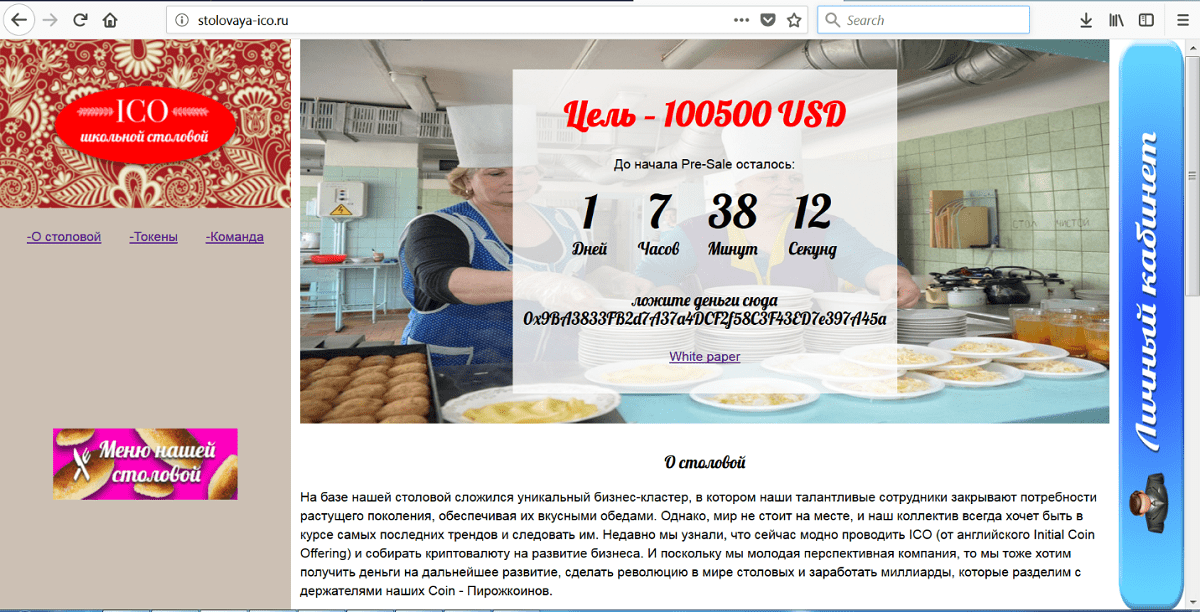

Pertempuran terkuatSebagai ujian terakhir, kami mengundang para peserta untuk menyerang target yang sama: tahun ini, server yang menjadi tuan rumah kafetaria sekolah ICO adalah korban peretas.

Situs web ICO dari kafetaria sekolah

Situs web ICO dari kafetaria sekolahMenurut legenda, peretas harus dapat mengganti dompet di halaman utama situs dengan yang lain sebelum dimulainya fase presale dari ICO (Anda dapat mengunduh tugas di akhir artikel). Perhatikan bahwa masalahnya terdiri dari beberapa tahap dan dapat diselesaikan dengan berbagai cara.

Selama enam bulan terakhir, para pakar Teknologi Positif melakukan banyak uji coba ICO dan menemukan kerentanan berbagai tingkat bahaya di setiap proyek. Informasi tentang kompromi ICO semakin muncul di media. Jelas bahwa di bidang ini masalah keamanan informasi jelas belum menjadi prioritas. Kami memutuskan untuk mendedikasikan final untuk topik ini untuk menarik perhatian pada keamanan layanan cryptocurrency.

Pertarungan berlangsung 20 menit (versi lengkap dari final, serta materi video lainnya dari konferensi, dapat dilihat di situs web

PHDays -

phdays.com/en/broadcast/ ). Kemenangan dalam pertempuran yang tegang dimenangkan oleh Vladislav "W3bPwn3r" Lazarev, yang merupakan orang pertama yang menyelesaikan tugas.

Pemenang - Vladislav Lazarev

Pemenang - Vladislav LazarevSetelah kontes, kami berbicara dengan para finalis dan mengetahui tentang kesan mereka.

“Pertama-tama, saya ingin mencatat tingkat tinggi infrastruktur organisasi dan kualitas tugas itu sendiri. Perhatian ini sangat dikejutkan oleh sejumlah besar orang, meskipun ternyata jauh lebih sulit untuk melakukan tindakan yang tampak biasa ketika kerumunan melihat monitor Anda. Akan lebih menyenangkan jika tahap kualifikasi diadakan dalam format yang sama dengan final, ”kata Vladislav Lazarev .

"HackBattle jelas merupakan acara yang sama yang memungkinkan kami untuk bergetar selama konferensi," kata Arthur Khashaev . - Dari kejutan: di babak final, Internet tidak berfungsi segera, saya harus meluangkan waktu mengimpor sertifikat dari proxy. Pada saat yang sama, situs kantin sekolah ICO dibuat terkenal. "Saya ingin secara khusus memperhatikan karya komentator yang membuat pertempuran ini benar-benar dinamis dan tidak membuat penonton bosan."

Nuansa teknis organisasi aliran, pengoperasian papan skor dan sinkronisasi dengan workstation yang disediakan oleh panitia dijelaskan dalam

blog Anatoly Ivanov .

Tugas dari kompetisiSemua tugas kecuali yang kesepuluh adalah mesin virtual dalam format OVA. Tugas kesepuluh adalah file biner untuk Unix. Semua mesin virtual memiliki alamat statis dari subnet 172.30.0.0/24, gateway 172.30.0.1, DNS 8.8.8.8. Untuk konfigurasi ulang, akses ke mesin virtual ditunjukkan.

1. WhiteHub (150)

NotSoEvil corp telah mengembangkan aplikasi klon dengan blackjack dan Brian Crépes. Bisakah Anda menemukan informasi sensitif di sana?

static.ptsecurity.com/phdays/2018/hackbattle/1.ovaphd: ckjyktnbnyfpfgfl

172.30.0.152. Harga (350)

Pengubah tarif kami adalah ilmu roket, dapatkah Anda sampai ke informasi rahasia?

static.ptsecurity.com/phdays/2018/hackbattle/2.ovaphd: cfvsqkexibqgfhfljrc

172.30.0.163. Tambang lebih besar (150)

Taruhan Anda tidak bisa mengalahkan saya! Buktikan berbeda.

Pengguna Unix akan tahu apa yang terjadi di sini:

static.ptsecurity.com/phdays/2018/hackbattle/3.ovaphd: vjzgeirfnsxtndpfgfl

172.30.0.174. PHP Power (100)

Apakah Anda cukup baik dalam analisis kode sumber?

static.ptsecurity.com/phdays/2018/hackbattle/4.ovaphd: zboegjlheuelheue

172.30.0.185. Terlalu Cerdas (450)

Mesin pencari game NES ini tampaknya memiliki beberapa kelemahan. Sayangnya mereka mengklaim telah membeli firewall zaman baru, dapatkah Anda melewatinya dan mendapatkan game pribadi.

static.ptsecurity.com/phdays/2018/hackbattle/5.ovassh: tugas: 13372018

172.30.0.136. Misteri Meme - misalnya bagian (100)

Cari tahu apa yang disembunyikan meme ini.

Perhatikan bahwa tugas ini memiliki dua bendera. Kirim bendera kedua ke The Meme's Mystery (bagian yang sulit)

The Meme's Mystery - ez part (350)

Kecerdasan meme telah meningkat, tetapi bendera itu tampaknya masih dapat dijangkau

Perhatikan bahwa ini adalah flag kedua dari tugas

static.ptsecurity.com/phdays/2018/hackbattle/6.ovassh: tugas: 13372018

172.30.0.127. JWT menyerang kembali (50)

Dalam peringatan bug JWT lama, tugas yang kami selesaikan ...

static.ptsecurity.com/phdays/2018/hackbattle/7.ovassh: tugas: 13372018

172.30.0.11 : 5000 /

8. Robots Strike Back (100)

Robot kembali, kalahkan mereka lagi dan selamatkan sang putri, prajurit hebat!

static.ptsecurity.com/phdays/2018/hackbattle/8.ovadev; V3ryHardP @ ssw0rd12345

172.30.0.209. Tiket untuk naik (250)

Kami telah mengembangkan situs web yang bagus untuk memberi Anda tiket yang nyaman, apakah cukup aman?

static.ptsecurity.com/phdays/2018/hackbattle/9.ovadev; V3ryHardP @ ssw0rd12345

172.30.0.1910. Trace Me (50)

Program ini mencetak bendera, dapatkan. Ups, hampir lupa untuk mengatakan bahwa itu bagus untuk stdout. Semoga Anda masih bisa mendapatkannya

static.ptsecurity.com/phdays/2018/hackbattle/10Terakhir

static.ptsecurity.com/phdays/2018/hackbattle/Final.ovadev; V3ryHardP @ ssw0rd12345

Alamat IP 172.30.0.21

Dalam file inang tambahkan string:

172.30.0.21 stolovaya-ico.ru

172.30.0.21

www.stolovaya-ico.ru172.30.0.21 blog.stolovaya-ico.ru

172.30.0.21

www.blog.stolovaya-ico.ruTitik masuk: stolovaya-ico.ru

Penulis : Dmitry Galecha, Anatoly Ivanov, Alexander Morozov, Teknologi Positif.