Perhatian - ini adalah

terjemahan sembrono dari catatan tentang bagaimana

Jonathan Bouman menemukan AWS S3 publik, yang digunakan pada salah satu subdomain apple.com. Plus, catatan itu baik karena menunjukkan manfaat dari beberapa utilitas kecil dalam hubungannya dengan kesabaran.

Ambil kopi dan mulai

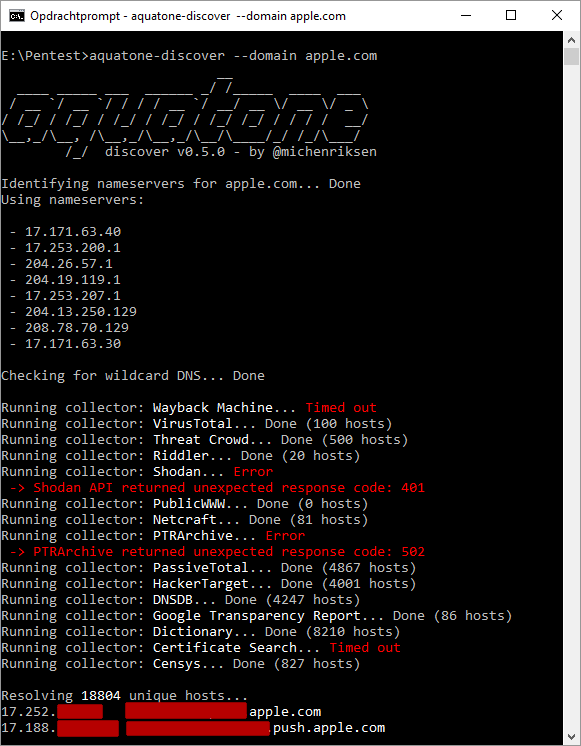

Aquatone . Utilitas ini dapat mendeteksi subdomain dalam domain yang diberikan menggunakan sumber terbuka dan kekerasan dengan kamus.

Aquatone memiliki empat tim berbeda:

- Aquatone-temukan - mencari berbagai subdomain

- Aquatone-scan - memindai hasil item 1. untuk membuka port

- Aquatone-gathering - membuat screenshot dari setiap subdomain, mengumpulkan semua hasil dalam laporan html

- Aquatone-takeover - mencoba menemukan subdomain tidak aktif yang dihosting oleh host eksternal. Menemukan satu? Daftar dan dapatkan hadiahmu!

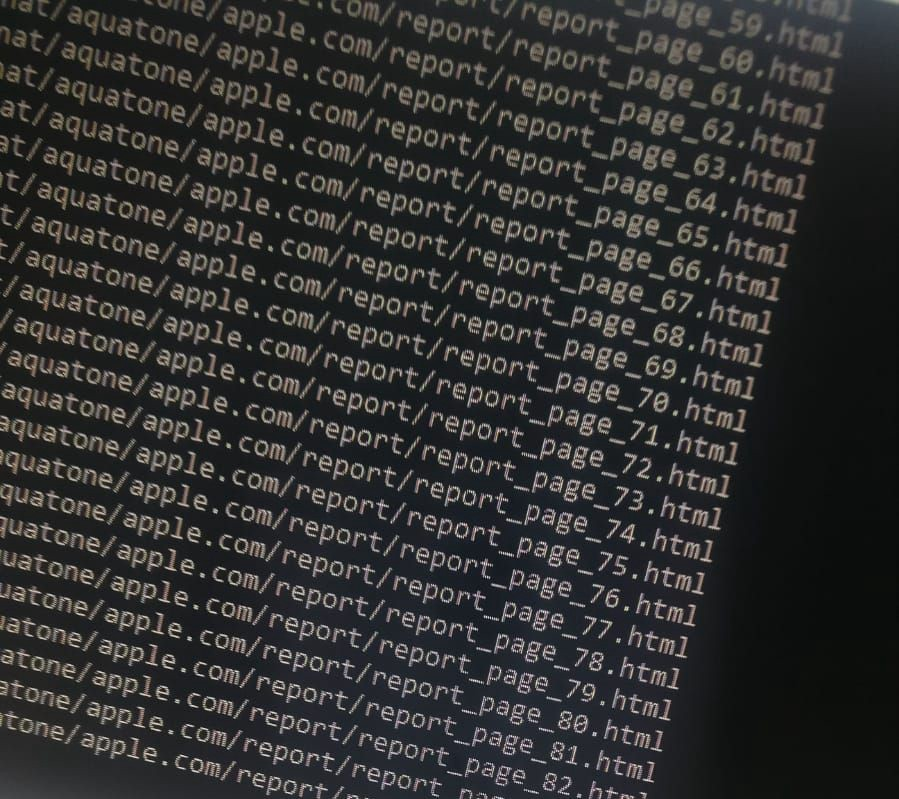

Laporkan hasil Aquatone

Laporkan hasil AquatoneKami duduk, tunggu, bermimpi.

Biasanya dibutuhkan beberapa menit untuk mencari, memindai, dan mengumpulkan.

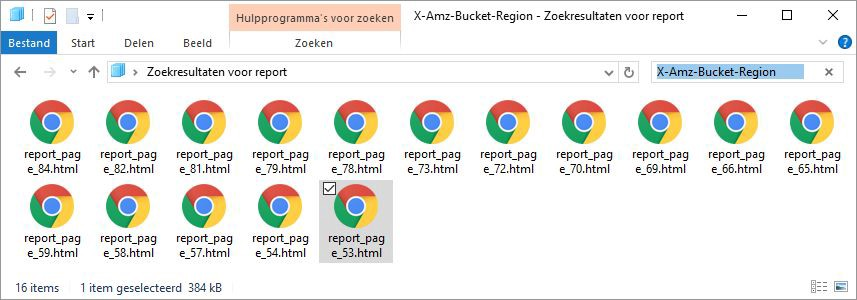

Bagaimana dengan Apple.com? Butuh 30 menit, 84 laporan, 18k host unik.

Apakah kita yang pertama menggunakan aquatone untuk pemindaian apple.com? Jelas tidak. Sudahkah orang lain membaca semua 84 halaman? Jelas tidak.

Jadi mulailah dengan halaman 50 dan baca hanya 34 halaman terakhir.

Cari anomali polaSetelah 50 menit membaca laporan, sebuah templat akan diperhatikan. Salah satunya adalah apple.com terkadang menggunakan AWS S3 untuk menyimpan file yang digunakan oleh subdomain mereka. Jadi, jika Anda bisa mendapatkan akses tulis ke salah satu S3, Anda bisa memberikan akses ke salah satu subdomain apple.com.

Membaca semua laporan 84x itu membosankan. Semua laporan berisi tajuk http yang dikirim oleh server. S3 - selalu mengirim header X-Amz-Bucket-Region. Cari judul ini dalam laporan:

Sekarang setiap manual perlu diklik untuk melihat apa yang akan terjadi jika Anda membuka url. Hampir semua subdomain memberikan Akses ditolak.

Kecuali Satu:

live-promotions.apple.com Respons S3, berisi nama bucket dan isi direktori.

Respons S3, berisi nama bucket dan isi direktori.Jadi sekarang ada nama S3 Bucket. Ini memungkinkan Anda untuk terhubung langsung ke sana.

Cara mengakses,

lihat di sini .

Anda perlu menginstal Antarmuka Baris Perintah AWS dan Anda dapat mencoba untuk membuka ember ini menggunakan nama dari jawaban di atas

Setelah itu, Anda dapat mencoba mengunduh halaman login palsu dan membukanya di browser.

aws s3 cp login.html s3://$bucketName --grants read=uri=http://acs.amazonaws.com/groups/global/AllUsers

masak waspadaKesimpulan

masak waspadaKesimpulanAkses penuh untuk membaca / menulis ke Bucket S3 Apple telah diperoleh, yang tersedia di salah satu subdomain mereka. Cukup membanjiri situs phishing atau mencuri cookie.

SolusiJangan pernah memberikan izin baca / tulis kepada pengguna anonim

Untungnya, perlindungan S3 cukup sederhana dan default.

lihat doc:

docs.aws.amazon.com/AmazonS3/latest/dev/access-control-overview.htmlApa itu tadi:- Halaman phishing yang diunggah di live-promotions.apple.com

- Anda bisa mencuri cookie pengunjung

- Dimungkinkan untuk menarik file rahasia dari ember (itu berisi proyek pada xcode)

Hall of FameSetelah 4 jam, saya menerima tanggapan dari Apple yang mengkonfirmasi bug tersebut. Itu diperbaiki hari itu dan sekarang disebutkan di

Hall of FameHuruf + layar dari penonton Garis waktu06/19/2018 Bug ditemukan dan dilaporkan

06/19/2018 Apple mengonfirmasi bug tersebut

06/19/2018 Apple memperbaiki bug

06-22-2018 Apple menyebut saya di Hall of Fame

06-22-2018 Diterbitkan blog ini