Berita penting tahun lalu tentang mesin kopi, yang menginfeksi komputer dari salah satu pabrik petrokimia Eropa dengan virus ransomware, serta kasus-kasus lain yang sering melibatkan peralatan rumah tangga, perangkat robot, drone dan perangkat pintar lainnya serta sistem yang digunakan di kota, kantor, perusahaan, produksi dan bidang lain yang lebih sering kita dengar dari media, misalnya:

- robot pembersih rumah dinyalakan sendiri, naik ke kompor listrik, mendorong wajan ke atas kompor dan membakar dirinya sendiri, hampir membakar apartemen pemiliknya;

- satpam tenggelam di air mancur pusat bisnis;

- seorang pria mesin pemotong rumput robot yang melarikan diri dari pekerjaan dan memotong selang bahan bakar di sepanjang jalan;

- seorang ahli bedah robot memukuli pasien selama operasi dan menjepit jaringan organ internal dengan tangannya;

- mengontrol penyadapan kendaraan udara tak berawak;

- kasus shutdown perangkat industri yang bertanggung jawab untuk sistem kontrol, pemanasan dan pendinginan;

- peretasan mainan, jam tangan, gelang kebugaran anak-anak, dan perangkat pribadi dan kantor yang bisa dipakai lainnya,

semua ini membuat kita berpikir lama tentang tingkat keamanan sistem dan perangkat pintar yang kita temui dalam kehidupan sehari-hari ...

Beberapa dari kasus ini mungkin merupakan kegagalan sederhana dari perangkat pintar, tetapi kebanyakan dari mereka adalah tindakan jahat yang direncanakan yang bertujuan untuk memperoleh berbagai manfaat karena tindakan yang dilakukan.

Di era serangan hacker dalam jumlah besar dan ancaman cyber lainnya, Anda perlu meningkatkan keamanan perangkat Anda sendiri dan perusahaan. Dan perusahaan harus berpikir tentang keamanan menggunakan sistem pintar dalam proses bisnis mereka, dalam industri, manufaktur, obat-obatan, dll., Terutama untuk mengurangi risiko kegagalan peralatan sederhana karena intervensi pihak ketiga dan tentu saja perlindungan data yang dikirimkan, disimpan perusahaan dan pribadi.

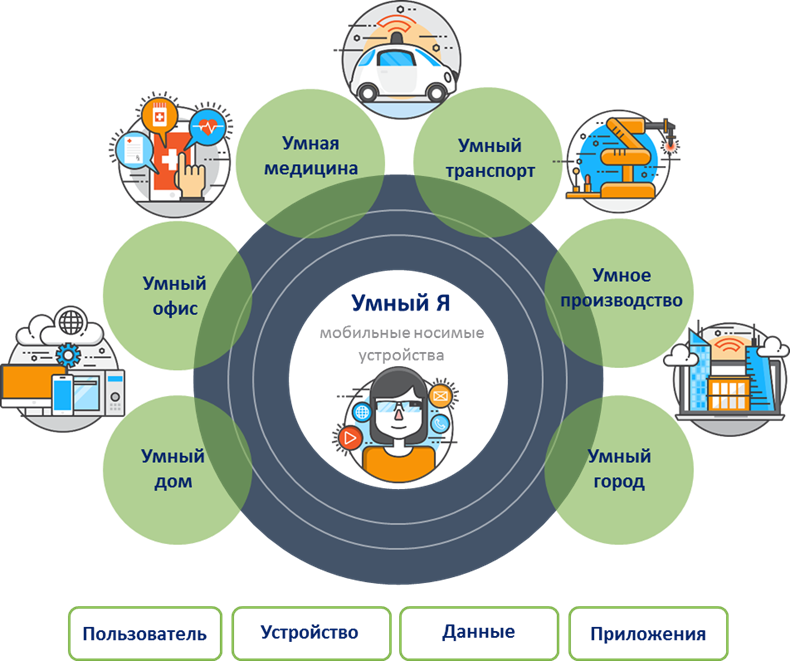

Hal-hal cerdas sudah menemani kita di mana-mana: di kota, di rumah, di kantor, serta di bidang kedokteran, transportasi, manufaktur, industri, pertanian, logistik, listrik, dan bidang lainnya, dan setiap tahun daftar ini diisi ulang, dan kami semakin dekat dan dekat Kami mendekati lingkungan "pintar" tetapi belum aman.

Di pasar yang berkembang pesat untuk Internet of Things, sebagai salah satu teknologi paling menjanjikan di tahun-tahun berikutnya, pengembang mencurahkan sedikit waktu dan tidak terlalu penting untuk keamanan perangkat, berfokus pada pengembangan sistem itu sendiri, agar tidak kehilangan ceruk pasar dan menjadi salah satu inovator di bidang produk dan layanan.

Perlombaan dalam pengembangan dan pelepasan semakin banyak perangkat pintar memungkinkan penyerang untuk menyebarkan dengan benar dalam hypostasis mereka.

Hari ini saya tidak akan fokus pada jenis-jenis perangkat IoT dan keamanannya secara umum, tetapi saya akan mencoba untuk sedikit memperhatikan masalah pengelolaan akun dan akses pengguna ke perangkat-perangkat ini dan pada fungsionalitas yang diperlukan sistem IDM untuk beralih dari aplikasi ke berbagai hal.

Jadi apa IDM untuk IoT? Apa yang perlu dipertimbangkan saat membangun sistem IDM? Apa yang menanti kita dalam waktu dekat?

Implementasi IoT menyiratkan interaksi yang kompleks antara orang-orang, hal-hal dan layanan, yang secara rasional menyiratkan kebutuhan untuk memastikan verifikasi akun yang konstan dan relevansi hak akses antara aplikasi, sistem, perangkat / hal-hal.

Penting bagi keberhasilan IoT, baik di konsumen dan di ruang industri, akan menjadi fakta interaksi transparan antara perangkat dan data yang dikirimkan, kontrol atas mereka. Solusi IoT harus menawarkan serangkaian kontrol kontrol akses dan pengguna yang dapat dengan tepat menentukan siapa yang memiliki akses terhadap apa, harus dapat mengotentikasi pengguna, memeriksa kebijakan otorisasi, dan hak akses.

Menurut Gartner, agen analitis terkemuka, pada akhir tahun 2020, 40% penyedia solusi IDM perlu meningkatkan solusi mereka untuk bekerja dengan Internet of Things (IoT), dibandingkan dengan angka 5% hari ini.

Apa yang Penting?Menerapkan akun ke perangkatPenting untuk menentukan atribut yang mungkin merupakan identitas perangkat. Anda perlu membuat skema umum atau model data yang dapat digunakan pabrikan IoT untuk membuat proses pendaftaran, verifikasi, dan otentikasi sederhana dan berulang. Ketika satu set atribut didefinisikan dan dikumpulkan dari perangkat, mereka harus digunakan selama proses pendaftaran perangkat. Untuk beberapa perangkat, pendaftaran mungkin memerlukan beberapa verifikasi unik tambahan, misalnya, untuk mengonfirmasi bahwa perangkat itu sendiri legal.

InteraksiInteraksi antara orang-orang (orang-ke-orang) tidak akan lagi cukup, akan perlu untuk membangun hubungan lain antara perangkat, benda, orang, layanan dan data), perlu untuk menggunakan prinsip interaksi banyak-ke-banyak.

Beberapa hubungan akan digunakan untuk akses sementara ke data, sementara yang lain akan bersifat permanen / jangka panjang, seperti "perangkat manusia-pintar" atau "produksi perangkat pintar-pintar". Interaksi ini perlu direkam, diverifikasi, dan kemudian dibatalkan, jika perlu.

Otentikasi dan OtorisasiKomponen autentikasi dan otorisasi perlu diterapkan pada setiap tahap aliran data IoT. Protokol berikut sekarang didukung: OAuth2, OpenID Connect, UMA, ACE, dan FIDO.

Manajemen hak aksesPembuatan dan / atau pengelolaan atribut: pengguna dan perangkat - harus terjadi pada tahap pemuatan, inisialisasi perangkat, dan pada tahap pendaftaran pengguna. Standar yang dikembangkan dalam bidang ini: LWM2M, OpenICF dan SCIM.

Seperti yang kita ketahui, sistem kelas IDM tradisional dirancang untuk mengeluarkan hak akses ke sistem internal perusahaan di perimeter jaringan. Teknologi IoT yang berkembang membutuhkan solusi IDM yang lebih dinamis yang dapat melayani dan menghubungkan tidak hanya pengguna internal, pelanggan dan mitra, tetapi juga perangkat dan sistem pintar, terlepas dari lokasi mereka, sehingga memperluas kemungkinan memberikan perlindungan dalam kondisi transformasi digital.