Apa yang diminta sistem ketika Anda menyalakan komputer atau membuka kunci ponsel, atau memasukkan kartu ke ATM, atau memasukkan halaman di jejaring sosial? Sistem membutuhkan kata sandi Anda. Tahap perlindungan data ini, di mana kita sendiri bertanggung jawab untuk sebagian besar, sangat umum di zaman kita. Dan semakin rumit kata sandi, semakin sulit untuk mengambilnya, dan karena itu semakin sulit bagi penyerang untuk mendapatkan data Anda. Namun, tidak semua pengguna mendekati pembuatan kata sandi dengan semua keseriusan yang diperlukan. Hari ini kita akan berbicara tentang menjelajahi kata sandi. Mengapa frasa sandi tidak konstan bagi kita, varian apa dari sistem seperti itu di masa lalu, dan bagaimana para ilmuwan mengusulkan untuk mempopulerkan varian perlindungan seperti itu? Ini dan banyak lagi yang akan kita temukan hari ini. Ayo pergi.

Latar belakang"Tanggal lahir" anekdotal, "hari pernikahan", "nama karakter buku favorit", dll. Untuk waktu yang sangat lama mereka adalah kata sandi yang paling umum, tetapi tentu saja bukan yang paling sulit.

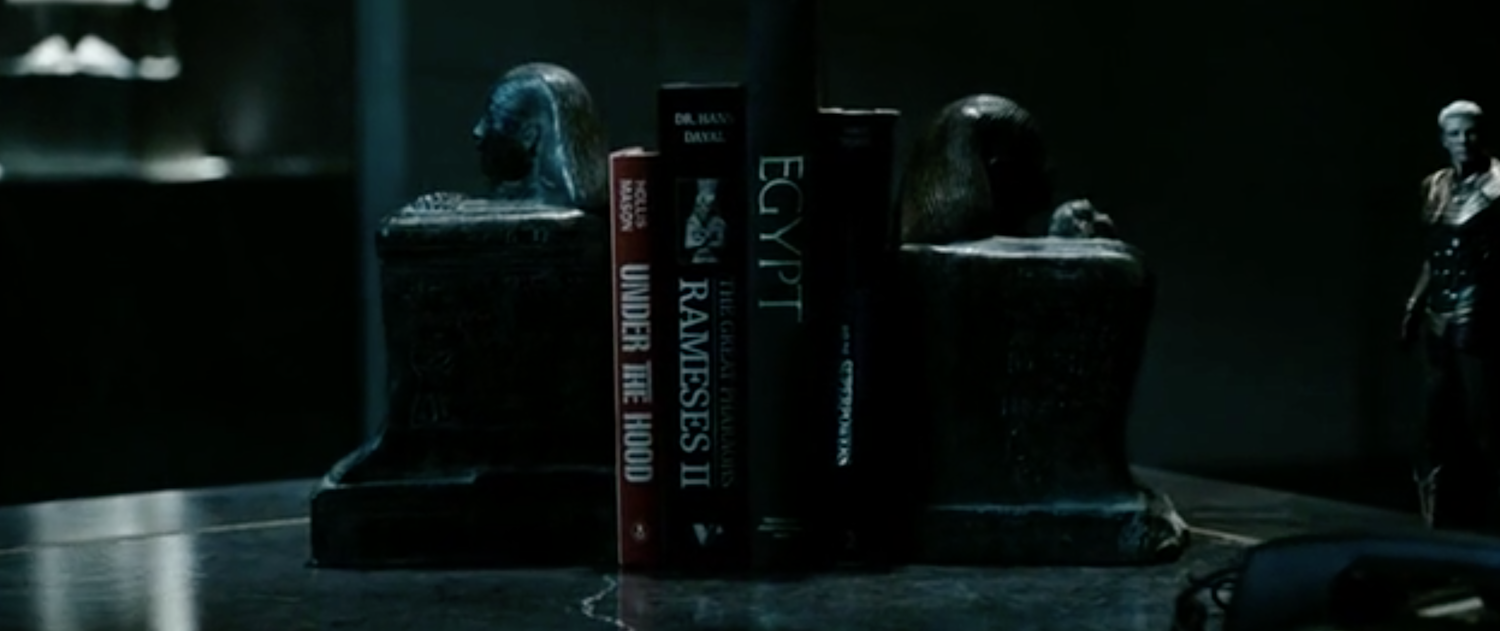

Penyimpangan liris sedikit. Saya baru-baru ini menonton film Keepers (2009). Menjelang akhir film, karakter utama membuat jalan mereka ke kantor penjahat untuk mendapatkan informasi. Tetapi akses ke komputer dilindungi kata sandi. Apa yang harus dilakukan Berbalik dan pergi? Tidak, itu hanya kata sandi, yang bisa lebih mudah.

Catatan: kantor ini terletak di gedung Pyramid Corporation, dan di meja penjahat di sebelah PC yang begitu penting terdapat buku-buku tentang Mesir, dewa-dewa lokal, dan firaun.

Saat itu dari film "Keepers" (2009)

Saat itu dari film "Keepers" (2009)Jadi, pahlawan mulai mengambil kata sandi menggunakan metode poking ilmiah, tetapi tidak berhasil. Kemudian dia melihat buku-buku yang sama dan melihat Ramses II. Tentu saja, itu kata sandinya. Pahlawan mendapatkan informasi, dan alur ceritanya berlanjut. Dan sekarang pertanyaannya adalah - apakah antagonis utama dari gambar Adrian Weidt, yang dianggap paling cerdas di planet ini, tidak dapat membuat kata sandi yang lebih rumit dan tidak meninggalkannya langsung di desktop Anda? Semua ini adalah konvensi sinematik, tetapi ini tidak mengurangi kebingungan saya.

Sangat disesalkan, tetapi kenyataannya adalah bahwa banyak orang memiliki kata sandi dengan tingkat kerumitan seperti ini. Meskipun ada sistem login yang "memaksa" pengguna untuk membuat kata sandi yang memenuhi persyaratan tertentu: setidaknya 8 karakter, setidaknya 1 huruf besar, setidaknya 1 digit, dan banyak lagi. Namun, Anda harus mengakui bahwa watson dan Watson99 tidak jauh berbeda. Ada beberapa pengguna yang menganggap data mereka jauh lebih serius, dan karena itu kata sandinya bisa sekilas merupakan kumpulan karakter yang berantakan. Saya memiliki seorang kolega yang kata sandinya terdiri dari 15-20 karakter, dan dia mengetik seolah ingin memainkan lagu "Di gua raja gunung" pada keyboard.

Dari lirik dan contoh yang menyenangkan, mari kita beralih ke bisnis.

Ada kata sandi "spwaop", yang lebih sulit untuk diingat daripada tanggal lahir, tetapi tidak terlalu banyak. Kata sandi semacam itu melindungi data jauh lebih baik, karena mempersulit proses peretasan dengan metode pemilihan, ketika cracker mencoba semua opsi yang memungkinkan. Sebagai contoh yang disederhanakan, mari kita ambil tiga digit - 123. Misalkan kata sandi terdiri dari angka-angka ini, tetapi dalam urutan apa? Opsi: 123, 132, 213, 231, 312, 321. Total ada 6 opsi, oleh karena itu, memilih yang tepat tidaklah sulit. Jika Anda menambahkan satu digit - 1 2 3 4, maka akan ada 24 opsi, yang mempersulit proses pemilihan.

Namun, ada masalah - faktor manusia. Para peneliti telah menemukan bahwa penyebaran kata sandi yang kompleks dihambat oleh pengguna itu sendiri. Banyak orang berpikir bahwa kata sandi seperti itu terlalu rumit untuk diingat. Jika data Anda penting bagi Anda, harap ingat 6-8 karakter - Anda mengatakan dan Anda akan benar. Namun, tidak ada yang membantah pendapat massa. Oleh karena itu, para ilmuwan memutuskan untuk mengembangkan metodologi yang menjadi dasar dari sistem login, yang memungkinkan seseorang untuk membuat kata sandi yang kompleks dan, yang paling penting, membantu mengingat kata sandi ini.

Saya sendiri skeptis tentang penelitian semacam ini. Mereka dapat dianggap sebagai pemborosan waktu dan sumber daya, tetapi setiap penelitian, percobaan atau pengalaman apa pun memiliki hak untuk eksis. Selain itu, setelah mengabaikan sikap ambigunya terhadap masalah “terlalu malas untuk mengingat kata sandi”, namun tetap ingin tahu bagaimana sistem itu sendiri dikembangkan oleh para peneliti bekerja.

Sebelum pengembangan ini, ada banyak pendahulu yang sistem passphrase-nya diimplementasikan pada tingkat tertentu, tetapi tidak menemukan popularitas di kalangan pengguna karena kompleksitas, tingkat keamanan yang rendah, proses aneh membuat kata sandi, dll.

Misalnya, ada sistem Diceware (1995). Ada 7776 kata dalam kamus sistem yang membentuk frasa sandi dan tidak semua bahasa Inggris. Prinsip pemilihan didasarkan pada penggunaan dadu oleh pengguna. Berikut adalah contoh dari situs web

Diceware resmi:

Misalkan Anda menginginkan frasa sandi 6 kata, yang kami rekomendasikan untuk sebagian besar pengguna. Anda harus melempar dadu 6x5, mis. 30 kali. Misalkan angka-angka berikut jatuh:

1, 6, 6, 6, 5, 1, 5, 6, 5, 3, 5, 6, 3, 2, 2, 3, 5, 6, 1, 6, 6, 5, 2, 2, 2, 4, 6, 4, 3, 2, 6.

Sekarang tulis semua angka dalam kelompok 5 lemparan:

1 6 6 6 5

1 5 6 5 3

5 6 3 2 2

3 5 6 1 6

6 5 2 2 4

6 4 3 2 6

Bandingkan 6 angka yang diterima dengan yang sesuai dengan kata dalam daftar, dan Anda akan menerima:

1 6 6 6 5 sumbing

1 5 6 5 3 cam

5 6 3 2 2 sinode

3 5 6 1 6 berenda

6 5 2 2 4 thn

6 4 3 2 6 wajan

Frasa sandi Anda: cleft cam synod lacy yr wok

Masalah apa yang terkait dengan metode menghasilkan kata sandi ini? Sangat jelas bahwa akan ada beberapa orang yang ingin melempar dadu, menulis, lalu mencari dan membandingkan angka dengan kata-kata untuk sekadar membuat kata sandi untuk diri sendiri. Masalah kedua adalah kata-kata itu sendiri. Dari contoh di atas, Anda dapat memahami bahwa ini bukan frasa, tetapi hanya serangkaian kata acak. Sebagai hasilnya, Anda dapat mengingat ini, tetapi tidak tanpa usaha. Bahkan survei yang dilakukan beberapa tahun setelah munculnya sistem Diceware menunjukkan bahwa pengguna memberi nilai 1,71 poin dari 5.

Studi lain menunjukkan bahwa frasa sandi lebih mudah diingat bukan dengan mengurangi jumlah kata di dalamnya, tetapi dengan mengurangi kata-kata itu sendiri. Seperti kata pepatah, jika Anda membutuhkan analog dari simbol "C", lalu mengapa Anda perlu kata "berlawanan arah" untuk ini, jika "kucing" sederhana juga cocok. Ini berarti bahwa kata sandi dengan 3 kata panjang dan kata sandi 6 kata pendek akan memiliki tingkat kesulitan yang sama, tetapi yang terakhir lebih mudah diingat.

Terlepas dari semua kekurangannya, Diceware masih mendapatkan popularitas di kalangan tertentu dan masih digunakan sampai sekarang.

Tugas utama peneliti modern adalah menciptakan sistem yang akan menggabungkan semua keunggulan pendahulunya, tetapi cobalah untuk menghindari masalah dan kekurangan mereka.

Dasar-Dasar SistemUntuk membuat sistem baru, diputuskan untuk menggabungkan fitur-fitur tertentu dari para pendahulu:

- kamus khusus dan templat frasa;

- penciptaan oleh pengguna gambar * mnemonik ;

- menutupi data yang dimasukkan.

Mnemonics * - berbagai metode dan teknik untuk meningkatkan tingkat menghafal satu atau informasi lainnya.

Untuk mulai dengan, kamus

Daftar Kata Bahasa Inggris Khusus VOA digunakan, yang dibuat kembali pada tahun 1959. Itu ditujukan untuk orang-orang yang bahasa Inggris bukan bahasa ibu mereka.

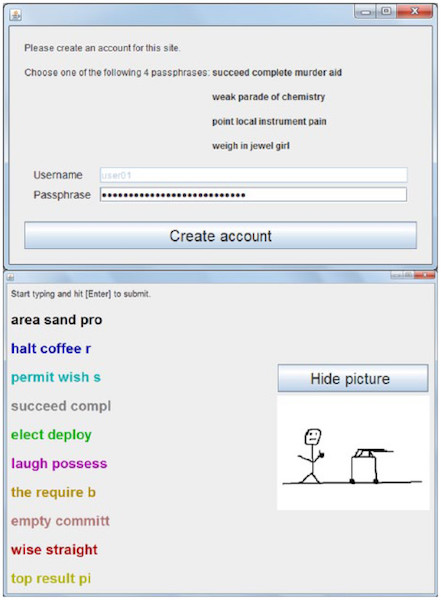

Kesederhanaan kata-kata tidak menjamin bahwa pengguna akan menyukai kata-kata ini. Namun, memberi kesempatan untuk menghasilkan frasa tanpa batas berarti menurunkan tingkat keamanan. Oleh karena itu, program ini hanya memberikan pengguna 4 frase acak, dari mana ia dapat memilih satu yang dia suka.

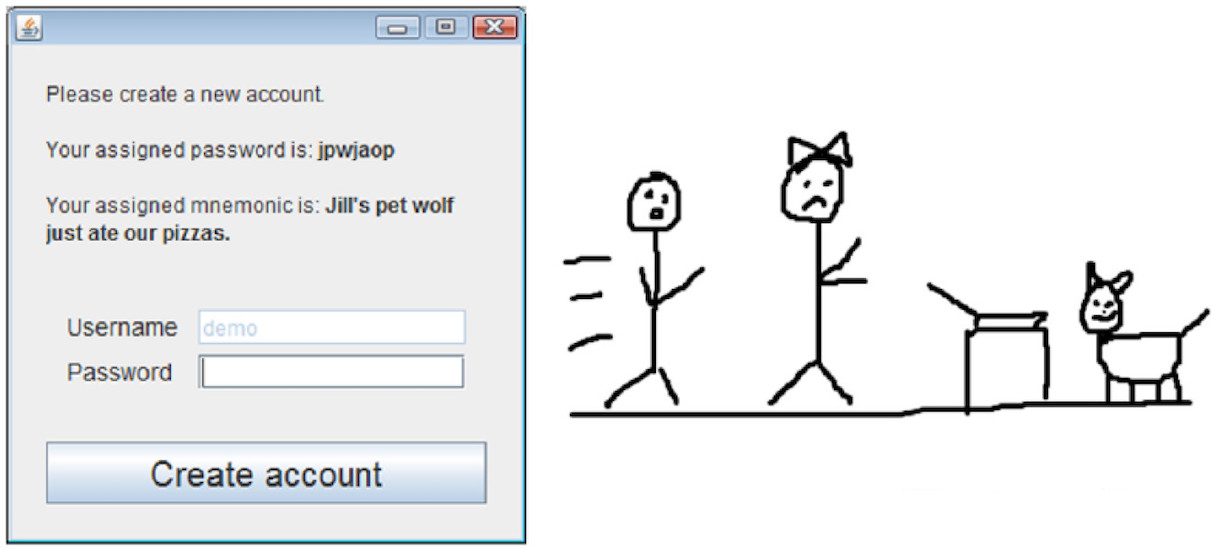

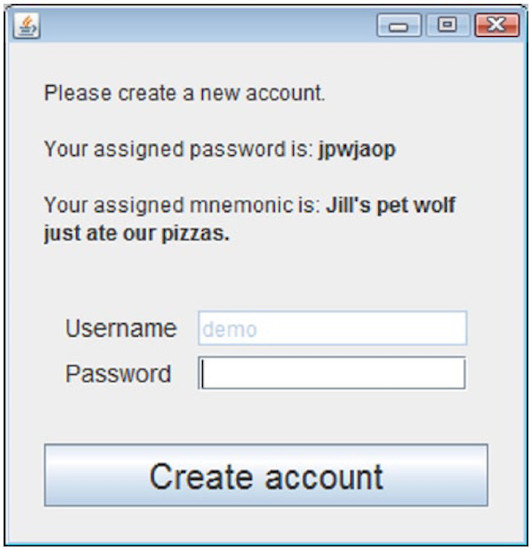

Gambar No. 1: program memberi pengguna frase, huruf pertama dari setiap kata sesuai dengan karakter dalam kata sandi pengguna.

Gambar No. 1: program memberi pengguna frase, huruf pertama dari setiap kata sesuai dengan karakter dalam kata sandi pengguna.Implementasi kecil tapi bermanfaat lainnya adalah kamus penjelasan. Untuk memastikan bahwa pengguna sepenuhnya memahami arti kata dalam frasa sandi, ketika melayang di atasnya, interpretasi dikeluarkan.

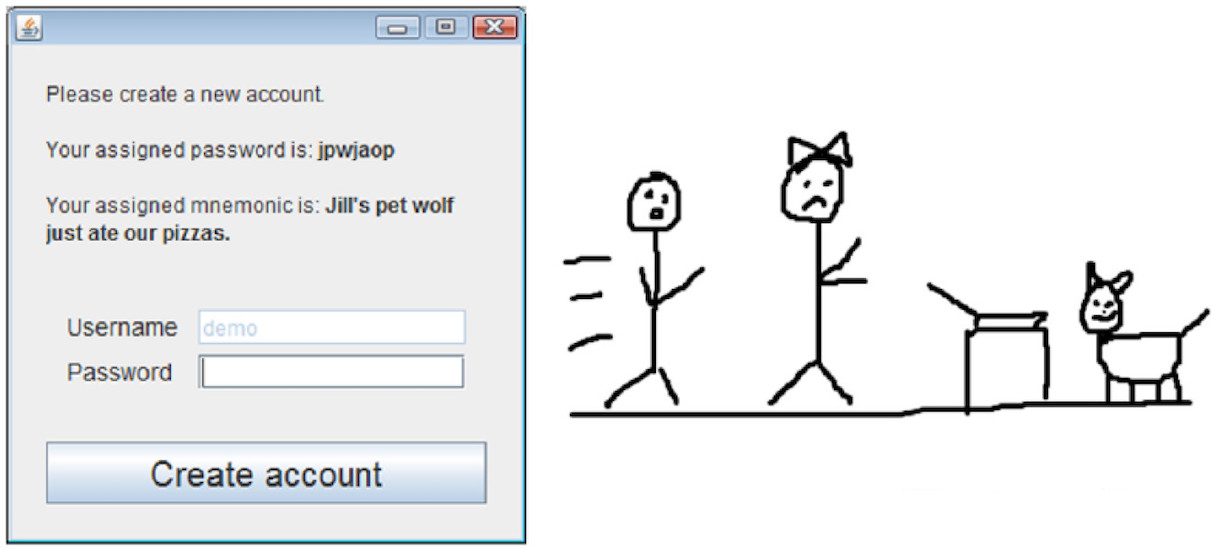

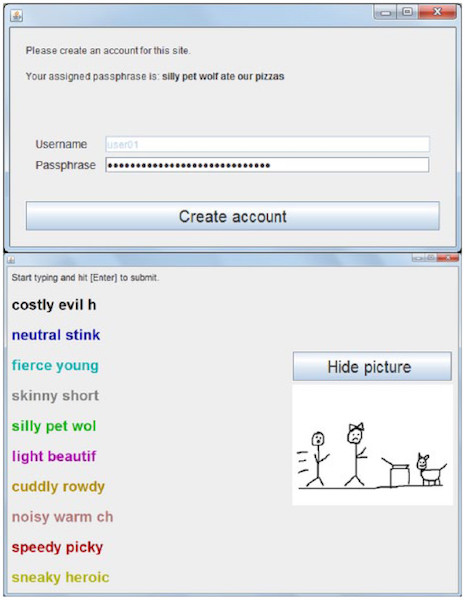

Yang paling tidak biasa, tetapi sangat efektif dari sudut pandang mnemonik, adalah pengenalan editor grafis sederhana. Pengguna, berdasarkan frasa sandi yang diterima, dapat membuat gambar yang seharusnya membantunya mengingat kata sandi. Sangat tidak konvensional, saya setuju. Namun, proses visualisasi apa pun, terutama jika frasa yang divisualisasikan dibuat oleh pengguna sendiri, akan memungkinkan untuk mengingat kata sandi dengan lebih baik.

Gambar No. 2: Representasi grafis frasa sandi. Setuju, jika Anda hanya menampilkan gambar, maka Anda tidak dapat membuat ulang kata sandi itu sendiri. Ini hanya mungkin untuk seseorang yang mengetahui kata sandi.

Gambar No. 2: Representasi grafis frasa sandi. Setuju, jika Anda hanya menampilkan gambar, maka Anda tidak dapat membuat ulang kata sandi itu sendiri. Ini hanya mungkin untuk seseorang yang mengetahui kata sandi. Gambar # 3: penyembunyian kata sandi.

Gambar # 3: penyembunyian kata sandi.Penyamaran kata sandi diperlukan terutama sebagai perlindungan terhadap saksi acak yang mungkin melihat bagaimana Anda membuat kata sandi. Cara yang paling umum adalah "

* " (

tanda bintang ), yang muncul di bidang kata sandi alih-alih karakter itu sendiri. Dalam studi yang sama, opsi penyamaran lain diperkenalkan ke dalam sistem, bekerja pada prinsip "sembunyikan di tempat yang mencolok". Seperti yang Anda lihat dari gambar No. 3, ada daftar kata sandi, hanya satu yang benar, dan sisanya palsu. Metode ini, seperti yang ditunjukkan oleh statistik, tidak lebih buruk dari masking asterisk standar (****).

Ada fitur kecil. Kata sandi palsu terdiri dari kata-kata daftar yang tidak digunakan dalam kata sandi ini. Ketika seorang penyerang mencoba memasukkan kata sandi secara acak, sistem mengakui upaya untuk memasukkan "palsu" dan memblokirnya dengan mengirimkan log dan peringatan tentang upaya untuk meretas menjadi pengguna penuh. Pertanyaannya adalah - bagaimana jika pengguna hanya melakukan kesalahan? Faktanya adalah bahwa kesalahan dalam memasukkan kata sandi dan upaya untuk memasukkan kata sandi palsu sangat tidak mungkin terjadi bersamaan. Sayangnya, tidak ada penjelasan yang lebih akurat dan beralasan dari para peneliti. Mungkin sistem tidak memblokir ketika memasukkan karakter awal kata sandi palsu, tetapi hanya ketika memasukkan seluruh kata sandi. Tapi ini hanya dugaanku.

Para peneliti juga menambahkan perbaikan bug ke sistem. Karena kamus tidak terlalu besar, koreksi seperti itu dilakukan secara akurat dan tidak mengarah pada ketidakakuratan saat memasukkan frasa sandi. Pada saat yang sama, skrip koreksi kesalahan berfungsi baik dengan kata sandi asli dan salah, yang memungkinkan Anda untuk mempertahankan tingkat keamanan sistem.

Persyaratan sistemTingkat kerumitan sistem diatur ke 40 bit entropi. Untuk meningkatkan tingkat keamanan, cukup menerapkan teknik ekspansi kunci ketika kata sandi lemah asli dijalankan melalui suatu algoritma yang membuat ukuran kata sandi terlalu besar untuk kekuatan kasar (enumerasi penuh opsi).

Entropi informasi * adalah ukuran dari ketidakpastian atau ketidakpastian sistem.

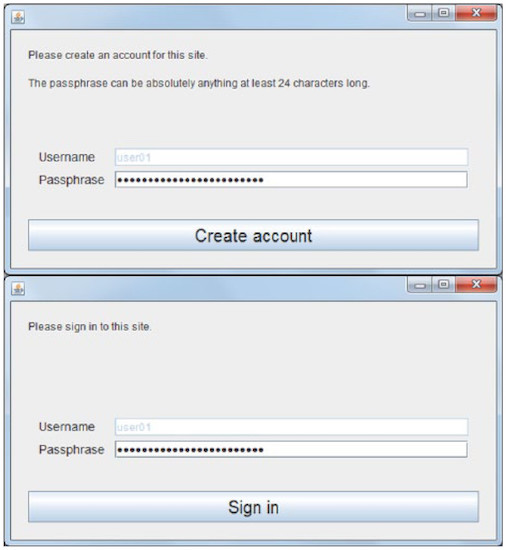

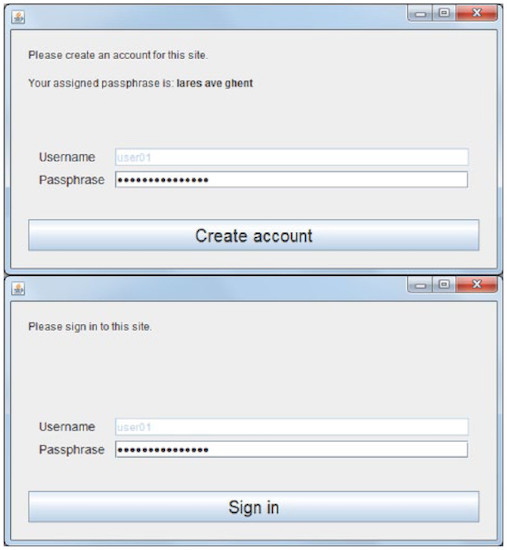

Sistem passphrase memiliki 4 opsi. Di bawah ini adalah tangkapan layar dan deskripsi masing-masing.

Opsi I:

Frasa yang dihasilkan oleh pengguna harus terdiri dari setidaknya 24 karakter (termasuk spasi). Tidak ada persyaratan lain. Mnemonik tidak digunakan, dan penyembunyian kata sandi adalah standar (******).

24 karakter = 1 karakter x 4 bit + 7 karakter x 2 bit + 12 karakter x 1,5 bit + 4 karakter x 1 bit = 40,0 bit entropi.

Opsi II:

Ungkapan ini dihasilkan oleh sistem dan terdiri dari 3 kata yang dipilih secara acak dari beberapa daftar (Diceware8k, daftar alternatif Beale dan 1Password diperluas daftar Diceware Bahasa Inggris). Jumlah total kata adalah 10326. Mnemonics tidak digunakan, dan penyandian kata sandi adalah standar (******).

3 kata x log

2 10326 varian kata = 40,0 bit entropi.

Opsi III:

Ungkapan dipilih dari empat opsi yang diusulkan oleh sistem, yang masing-masing terdiri dari 4 kata. Sebagai dasar kata-kata yang digunakan daftar Bahasa Inggris Khusus, 1450 kata. Interpretasi kata diterapkan. Dimungkinkan untuk membuat gambar mnemonik dalam editor, yang ditampilkan saat login. Termasuk perbaikan bug. Dan penyembunyian kata sandi dilakukan dengan menggunakan metode palsu.

4 kata x log

2 1450 varian kata - log

2 4 varian frase = 40,0 bit entropi.

Opsi IV:

Ungkapan tersebut dihasilkan oleh sistem dan terdiri dari 6 kata. Dimungkinkan untuk membuat gambar mnemonik dalam editor, yang ditampilkan saat login. Termasuk perbaikan bug. Dan penyembunyian kata sandi dilakukan dengan menggunakan metode palsu.

log

2 (151 x 151 x 155 x 61 x 78 x 66) kemungkinan kombinasi = 40,0 bit entropi.

Jadi, sistem secara teori siap. Sekarang Anda perlu memeriksanya dalam praktik.

Tes praktisUntuk melakukan tes, para peneliti mengumpulkan sekelompok orang - 52 orang (28 pria dan 24 wanita), yang usianya berkisar antara 20 hingga 61.

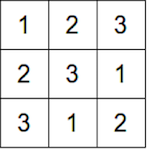

4 varian sistem didistribusikan di antara para peserta melalui kotak

Latin * .

Kotak Latin * - tabel yang diisi dengan elemen himpunan sehingga di setiap baris dan kolom elemen tidak diulang.

Setelah berkenalan singkat dengan tujuan penelitian, masing-masing peserta harus membuat frasa sandi dan gambar mnemonik dalam waktu 5 menit. Setelah itu, peserta mengisi kuesioner

NASA-TLX dan

SUS .

<b> NASA-TLX </b> - Indeks Beban Tugas NASA. (Contoh kuesioner) <b> SUS </b> - Skala kegunaan sistem. (Contoh kuesioner) Langkah selanjutnya adalah menggunakan kata sandi yang dihasilkan. Peserta harus login ke 4 akun (4 varian dari sistem login) yang dibuat sebelumnya. Jumlah upaya dibatasi hingga lima. Setelah setiap entri, peserta kembali mengisi kuesioner NASA-TLX dan SUS. Mereka juga harus mengevaluasi tingkat keamanan dan kualitas keseluruhan dari versi tertentu dari sistem entri.

Seminggu kemudian, peserta yang dilarang untuk merekam kata sandi kembali untuk melewati panggung dengan pintu masuk ke akun.

Peserta juga memasuki peran rekan-rekan. Mereka diizinkan untuk saling memata-matai dalam proses membuat gambar mnemonik untuk frasa sandi. Setelah itu mereka seharusnya mencoba menebak kata sandi itu sendiri.

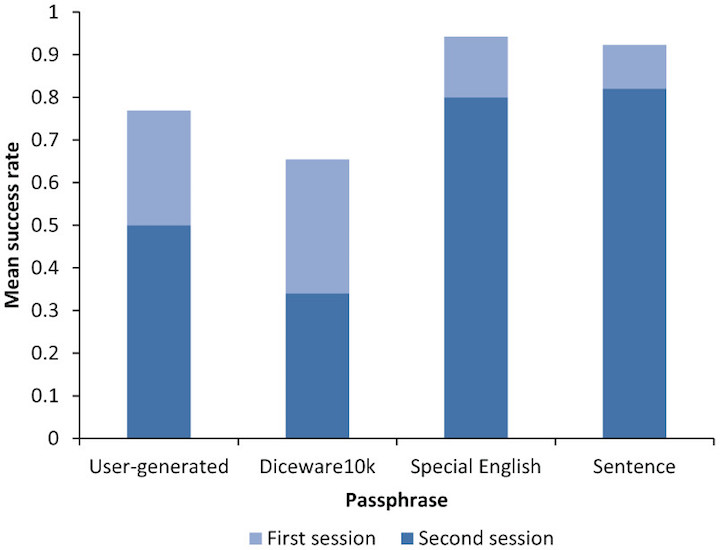

Hasil dan Ringkasan TesAnalisis hasil tes menunjukkan bahwa dua opsi terakhir untuk sistem entri adalah yang paling efektif. 82% subjek berhasil menyelesaikan langkah memasukkan kembali akun berdasarkan Bahasa Inggris Khusus. Sebagai perbandingan: hanya 50% berhasil melewati tahap yang sama ketika suatu sistem digunakan di mana pengguna sendiri membuat kata sandi. Untuk Diceware10k, angkanya bahkan lebih buruk - hanya 34%. Lompatan signifikan seperti itu dalam efektivitas sistem baru dikaitkan dengan penggunaan koreksi kesalahan ketik dan penyembunyian dengan metode palsu.

Grafik di atas menunjukkan bagaimana indikator kinerja sistem tertentu berubah: biru muda - login pertama ke sistem setelah membuat akun, biru tua - login kedua ke akun. Seperti yang dapat kita lihat, itu adalah Bahasa Inggris Khusus dan frasa sandi sebagai kalimat integral yang menunjukkan hasil terbaik.

Namun, 82% bukanlah impian utama untuk zaman kita, mengingat bahwa kita berbicara tentang sistem yang bertujuan melindungi data. Para peneliti mengklaim bahwa mereka sengaja melebih-lebihkan tingkat kesulitan dalam menyelesaikan tugas untuk mata pelajaran, sementara pada kenyataannya semuanya akan lebih sederhana. Pertama, subjek harus membuat 4 frasa sandi berturut-turut dan mengingatnya, dengan atau tanpa bantuan mnemonik. Tidak mungkin, dan tidak perlu, untuk menuliskan kata sandi yang dibuat, karena subjek menerima hadiah (kartu hadiah sebesar $ 20) bukan untuk hasil terbaik, tetapi untuk partisipasi itu sendiri. Saya setuju bahwa langkah-langkah tersebut tidak begitu jelas dan tidak dapat menjamin bahwa salah satu peserta dalam ujian tidak akan mempelajari kata sandi mereka hanya untuk menunjukkan hasil terbaik. Tentu saja, Anda bisa mengunci semua peserta di ruang kaca tanpa akses ke dunia luar, dan kemudian, setelah seminggu, periksa seberapa baik sistem membantu mereka mengingat kata sandi mereka. Tetapi, tentu saja, ini tidak terlalu manusiawi, bahkan demi kemurnian percobaan.

Bagaimanapun, para ilmuwan akan melakukan tes di masa depan dengan mempertimbangkan faktor kesalahan yang dijelaskan di atas untuk mengkonfirmasi bahwa hasil "laboratorium" mereka hanya akan meningkat dalam kondisi nyata. Mereka begitu yakin dengan gagasan mereka.

Mengenai "spionase", hasil dari semua varian sistem tidak jauh berbeda. Seperti yang diharapkan, menyembunyikan kata sandi dengan tanda bintang dan menggunakan frase-phony adalah tindakan perlindungan yang sama efektifnya dari mata yang mengintip.

Pengukuran tingkat perlindungan terhadap peretasan mesin menunjukkan bahwa sistem dengan frasa sandi pengguna mengatasi tugas ini lebih buruk daripada siapa pun. Rata-rata, meretas frasa sandi mengambil 224 upaya pencarian, dan ini kira-kira 1000 upaya kurang dari versi lain dari sistem. Dan indikator entropi, sebagai kompleksitas kata sandi, adalah 10 bit kurang dari opsi lain.

Analisis keamanan terhadap cracker (orang, bukan program) menunjukkan hasil yang tidak terduga. Dalam hal ini, varian frasa sandi pengguna dan Diceware10k yang tertinggal dalam indikator sebelumnya ternyata yang paling terlindungi. Di sini komponen negatif dari asisten mnemonik muncul. Gambar yang dibuat oleh pengguna untuk meningkatkan kemampuan mengingat kata sandi membantu para cracker menemukan kata sandi yang tepat dan, sebagai akibatnya, melakukan akses tidak sah ke akun. Namun, koefisien kerentanan tidak terlalu besar (dari 0,4 ke .6). Dengan kata lain, jika seorang penyerang memata-matai proses pembuatan kata sandi yang dilindungi oleh asterisk, akan lebih mudah baginya untuk meretas akun daripada jika ia hanya akan menggunakan gambar mnemonic.

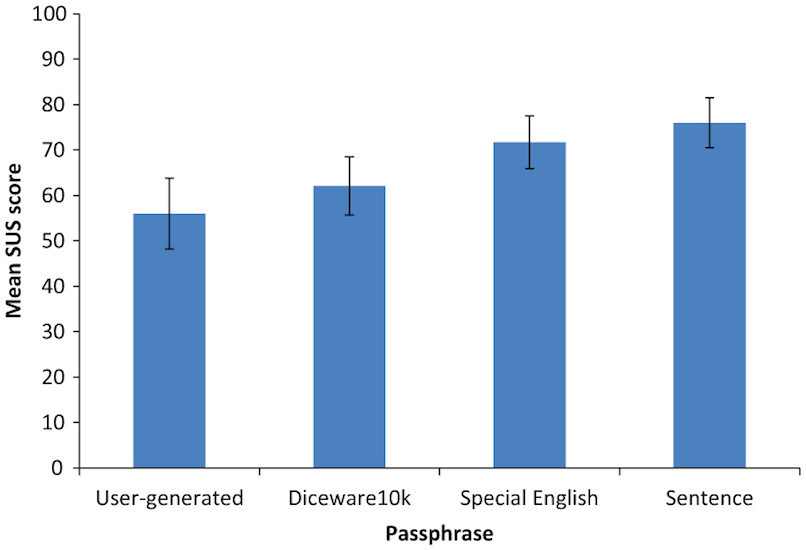

Grafik ini menunjukkan bagaimana subjek mengevaluasi 4 opsi untuk sistem entri. Pilihan terbaik adalah dengan kalimat logis. Pilihan terburuk adalah ketika subjek sendiri menciptakan frasa mereka. Ini sangat luar biasa, karena dapat diasumsikan bahwa menciptakan frasa sesuai dengan selera Anda harus meningkatkan derajat hafalan, jika boleh saya katakan demikian. Namun, instruksi sistem, dalam hal ini frasa yang dihasilkannya, lebih baik diingat. Penilaian yang sangat berlawanan diharapkan, karena menurut statistik yang dikumpulkan sebelumnya, sebagian besar responden menganggap pembuatan kata sandi oleh sistem itu sendiri sebagai sesuatu yang rumit dan menjengkelkan.

Para peneliti percaya bahwa sistem mereka dapat menghindari julukan seperti itu berkat asisten mnemonik dan skrip untuk memperbaiki kesalahan ejaan.Untuk seorang kenalan yang lebih terperinci dengan detail penelitian ini, saya sarankan membaca laporan para ilmuwan.EpilogTerlepas dari semua upaya berbagai kelompok peneliti dan pengembang, pengenalan frasa sandi secara massal belum digariskan. Menurut mereka, ini sebagian besar disebabkan oleh implementasi teknis dari sistem tersebut. Mereka menyarankan bahwa memberi pengguna kesempatan untuk secara mandiri membuat frasa sandi berarti mengorbankan keamanan, karena faktor manusia sangat memengaruhi pemilihan kata dan frasa itu sendiri secara keseluruhan. Dengan kata lain, banyak pengguna terus membuat kata sandi sederhana dan kata sandi passphrase menderita tren ini tidak kurang. Jika sistem menghasilkan frasa sandi dan di sinilah hubungannya dengan pengguna pada tahap membuat perlindungan berakhir, ini juga akan menyebabkan penolakan bagi kebanyakan orang. Penting untuk mengembangkan tidak hanya metode baru untuk meningkatkan tingkat keamanan kata sandi, mengubah bentuknya,memperkenalkan kondisi baru untuk kreasi mereka dan sebagainya, tetapi juga untuk membantu pengguna menyimpan kata sandi ini di kepalanya. Contoh yang dilebih-lebihkan: suatu kali di berita ada cerita tentang seorang lelaki malang yang kartu kreditnya dicuri. Semua tabungan ditarik darinya hanya karena dia menulis kode pinnya. Ya, mengingat 4 digit dan kalimat 6 kata adalah hal yang sama sekali berbeda, tetapi dengan awal yang sama.Mungkin penelitian di atas akan tampak tidak masuk akal atau tidak pantas bagi Anda, dan studi ini memiliki hak untuk hidup. Saya pribadi mempertimbangkannya melalui prisma orang-orang dengan ingatan yang bermasalah, yang, secara mengejutkan, tidak disebutkan oleh para peneliti dalam pekerjaan mereka. Memang, banyak orang menderita gangguan memori, dan harus ada beberapa metode untuk menjaga dan merekonstruksi informasi yang tersembunyi dalam kesadaran mereka. Itulah mengapa saya percaya bahwa asisten mnemonik dari sistem entri, meskipun bukan yang diinginkan, tetapi juga metode yang sangat menarik dan bahkan menyenangkan.Terima kasih telah tinggal bersama kami. Apakah Anda suka artikel kami? Ingin melihat materi yang lebih menarik? Dukung kami dengan melakukan pemesanan atau merekomendasikannya kepada teman-teman Anda,

diskon 30% untuk pengguna Habr pada analog unik dari server entry-level yang kami buat untuk Anda: Seluruh kebenaran tentang VPS (KVM) E5-2650 v4 (6 Cores) 10GB DDR4 240GB SSD 1Gbps dari $ 20 atau bagaimana membagi server? (opsi tersedia dengan RAID1 dan RAID10, hingga 24 core dan hingga 40GB DDR4).

3 bulan gratis ketika membayar untuk Dell R630 baru untuk jangka waktu enam bulan -

2 x Intel Deca-Core Xeon E5-2630 v4 / 128GB DDR4 / 4x1TB HDD atau 2x240GB SSD / 1Gbps 10 TB - dari $ 99,33 sebulan , hanya sampai akhir Agustus, pesan bisa

disiniDell R730xd 2 kali lebih murah? Hanya kami yang memiliki

2 x Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100 TV dari $ 249 di Belanda dan Amerika Serikat! Baca tentang

Cara Membangun Infrastruktur Bldg. kelas menggunakan server Dell R730xd E5-2650 v4 seharga 9.000 euro untuk satu sen?