Saat ini MikroTik tidak memiliki solusi atau protokol yang dapat ditumpuk untuk sinkronisasi perangkat keras dan penggantian perangkat. Tidak banyak solusi dengan beberapa saluran listrik. Oleh karena itu, jika Anda memiliki tugas untuk membuat redundansi perangkat keras, maka MikroTik memiliki opsi yang sangat, sangat sedikit (dan mereka tidak akan berfungsi seperti yang mereka inginkan), salah satunya adalah vrrp.

Apa yang Anda maksud tentang VRRP

VRRP (Virtual Router Redundancy Protocol) adalah standar terbuka untuk menggabungkan sekelompok router menjadi satu router virtual untuk meningkatkan ketersediaan. Wikipedia mengatakan "gateway default", tetapi sebenarnya itu bisa berupa router apa pun.

MikroTik mendukung dua versi protokol vrrp (v2 dan v3), dalam 3 versi ada dukungan untuk IPv6, tetapi otentikasi tidak berfungsi (setidaknya ada tertulis di wiki).

Saat membuat antarmuka vrrp, Anda harus menentukan ID untuk router virtual (VRID), itu bisa mengambil nilai 0-255. Satu router nyata dapat menjadi bagian dari beberapa router virtual VRRP.

Setiap router di VRID harus diatur ke Prioritas. Router dengan prioritas tertinggi akan dipilih sebagai master dan menjadi pemegang ip virtual (alamat di mana perangkat lain di jaringan akan berkomunikasi dengan router).

Master router sekali per detik (dapat diubah) mengirim pesan tentang aktivitasnya ke alamat multicast 224.0.0.18 (IPv6: FF02: 0: 0: 0: 0: 0: 0: 12) 00: 00: 5E ditentukan sebagai penerima mac: 00: 01: XX (IPv6: 00: 00: 5E: 00: 02: XX), di mana XX adalah representasi heksadesimal dari VRID.

Virtual IP - alamat router virtual, yang dikonfigurasi pada antarmuka vrrp.

Router virtual dapat memiliki lebih dari dua router, sementara standar terbuka dan, secara teori, Anda dapat menggunakan peralatan dari vendor yang berbeda.

Beberapa komentar lagi

VRRP tidak bertanggung jawab untuk menyinkronkan konfigurasi atau status koneksi. Selain itu, MikroTik tidak memiliki alat bawaan untuk fungsi seperti itu. Anda dapat menangkap perubahan yang dikuasai melalui log, membuat file dengan bagian yang diubah, menggunakan fetch untuk mengirim file ke cadangan, yang akan memeriksa file dengan timer dan menjalankannya. Atau gunakan server-pihak ketiga, yang sehari sekali akan membandingkan konfigurasi dan mengunggah perubahan ke cadangan, tetapi semua ini di luar ruang lingkup vrrp.

Aplikasi utama dari skema yang diuraikan di bawah ini adalah penggunaan dua (atau lebih) router yang ditenagai dari saluran listrik (independen) yang berbeda dengan switching yang mulus jika terjadi masalah pada salah satu saluran.

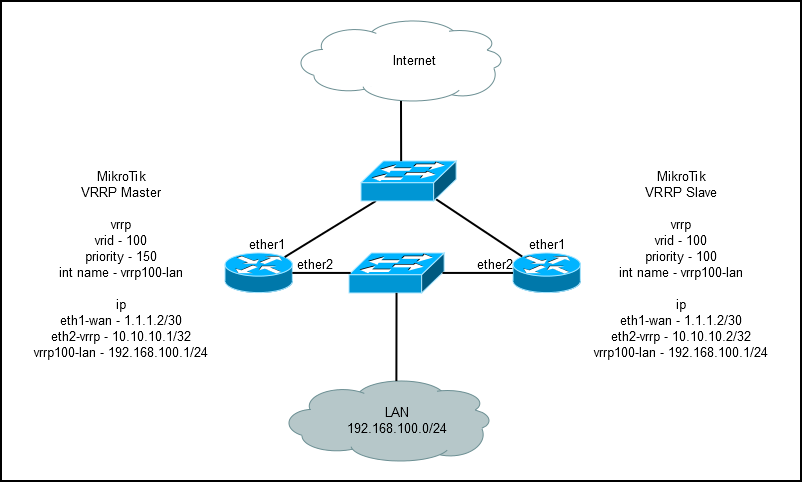

Skema 1. Reservasi dengan dua penyedia

Konfigurasi awal master MikrotTik:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-master

Konfigurasi awal Cadangan Mikrotik:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=2.2.2.2/30 interface=eth1-wan /ip route add distance=1 gateway=2.2.2.1 /system identity set name=vrrp-backup

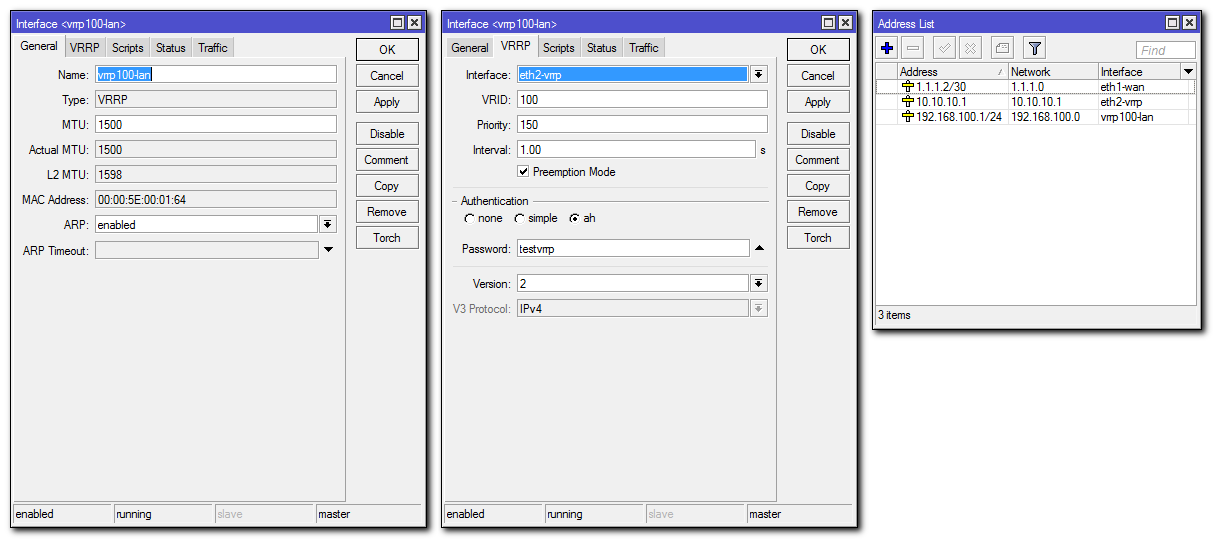

Menambahkan vrrp ke vrrp-master:

[Antarmuka] -> [VRRP] -> [+]

nama: vrrp100 (mungkin)

antarmuka: eth2-lan

VRID: 100

Prioritas: 150

Auth: ah

Lulus: testvrrp

Versi: 2

VRRP berjalan pada antarmuka LAN, jadi masuk akal untuk mengatur otentikasi untuk melindungi terhadap sabotase.

Menambahkan ip layanan:

[IP] -> [Alamat] -> [+]

antarmuka: eth2-vrrp

alamat: 10.10.10.1/32

Dalam konfigurasi ini, sejak itu tidak perlu menggunakan / 32 alamat alamat subnet yang berfungsi dan alamat layanan vrrp tidak berpotongan. Saat menggunakan alamat dari subnet yang berfungsi (misalnya, 192.168.100.251 - master; 192.168.100.252 - cadangan) penggunaan / 32 adalah prasyarat, jika tidak, Anda mungkin memiliki rute ECMP ke subnet lan dan semuanya akan bekerja dengan sangat buruk.

Jika layanan dan alamat asli cocok, ada fitur lain. Router di mana ip virtual akan dikonfigurasi pada antarmuka nyata, terlepas dari prioritas, dianggap sebagai master.

Menambahkan ip yang berfungsi:

IP virtual dalam terminologi VRRP.

[IP] -> [Alamat] -> [+]

antarmuka: vrrp100-lan

alamat: 192.168.100.1/24

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=150 version=2 vrid=100 /ip address add address=10.10.10.1/32 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan

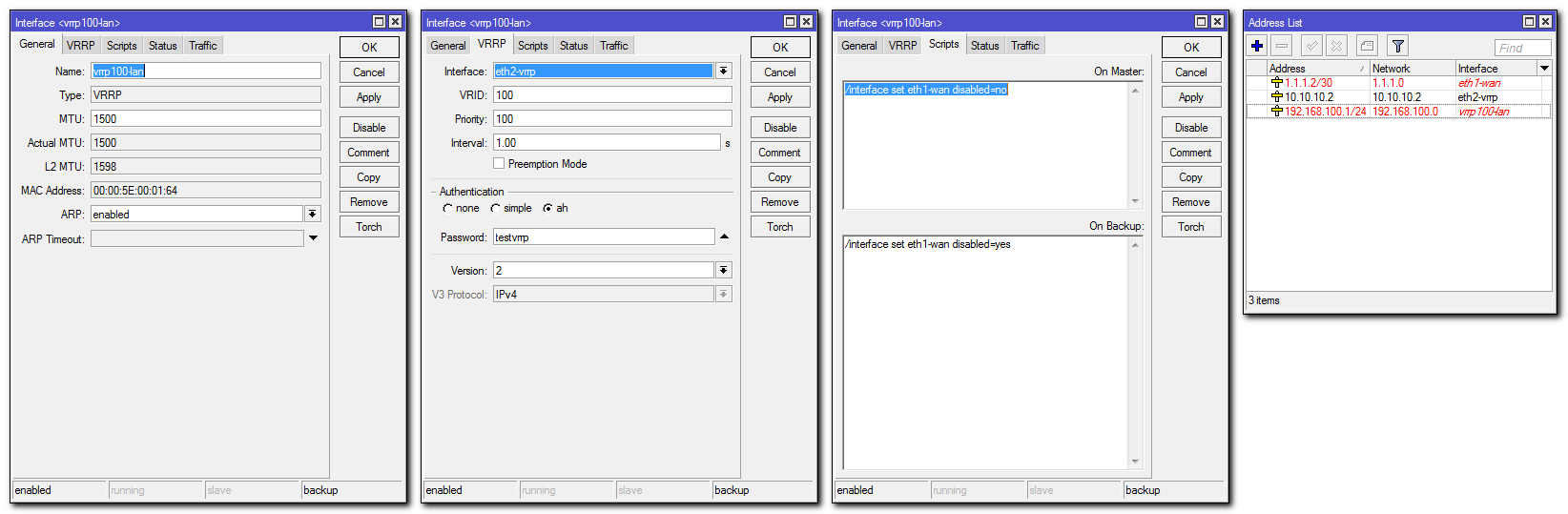

Menambahkan vrrp ke cadangan vrrp:

[Antarmuka] -> [VRRP] -> [+]

nama: vrrp100-lan

antarmuka: eth2-vrrp

VRID: 100

Prioritas: 100 (lebih rendah dari master)

Mode preemption: off

Auth: ah

Lulus: testvrrp

Versi: 2

Mode preemption - pengaturan untuk router cadangan. Jika diaktifkan, router tidak akan mengembalikan kontrol ke router dengan prioritas tinggi, ketika muncul di jaringan.

Menambahkan ip layanan:

[IP] -> [Alamat] -> [+]

antarmuka: eth2-vrrp

alamat: 10.10.10.2/32

Menambahkan ip yang berfungsi:

[IP] -> [Alamat] -> [+]

antarmuka: vrrp100-lan

alamat: 192.168.100.1/24

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=100 version=2 vrid=100 preemption-mode=no /ip address add address=10.10.10.2/32 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan

Setelah konfigurasi, koordinasi akan terjadi - router akan bertukar halo dan memutuskan prioritas mana yang lebih tinggi.

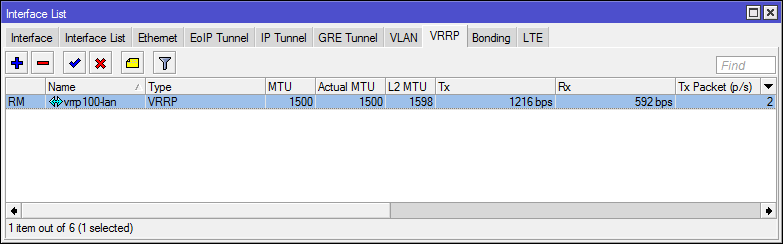

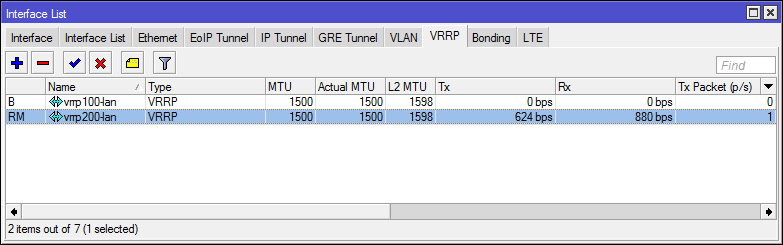

Status master-Vrrp ([R] unning, [M] aster)

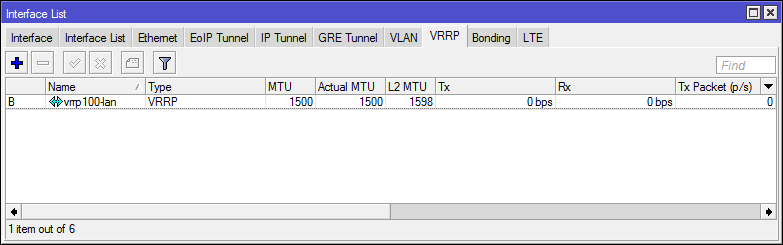

Status vrrp-backup ([B] ackup)

Di atas, saya mencoba untuk menamai antarmuka sejelas mungkin sehingga tidak ada kebingungan saat menambahkan aturan firewall, dll. Antarmuka vrrp100-lan bertanggung jawab untuk jaringan lokal. Antarmuka eth2-vrrp bertanggung jawab atas lalu lintas vrrp teknis. Jika vlan digunakan pada antarmuka LAN, maka vlan harus dikonfigurasi pada antarmuka vrrp.

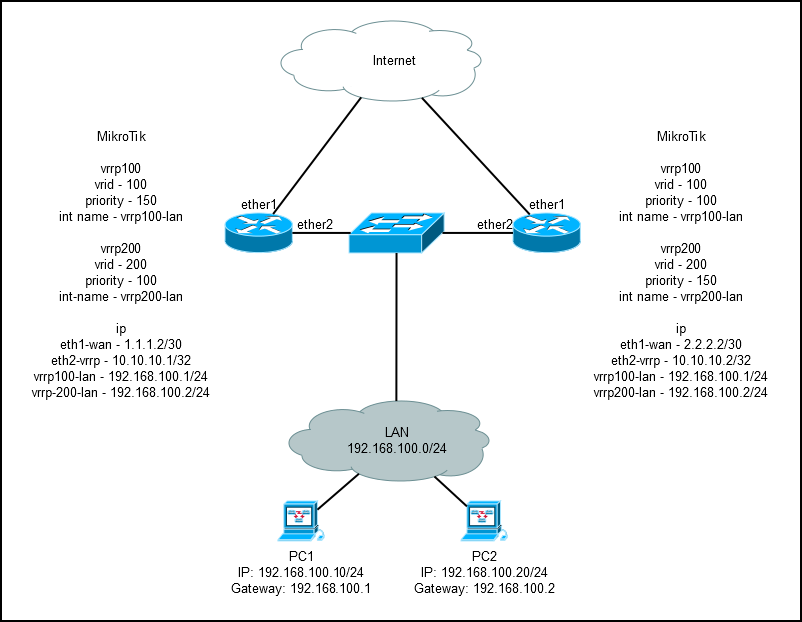

Skema 2. Reservasi dan penyeimbangan dengan partisipasi dua penyedia

Skema sebelumnya berfungsi dengan baik, tetapi salah satu penyedia menggantung di udara dan hampir tidak pernah digunakan, Anda dapat memperbaiki situasi menggunakan beberapa rute default di jaringan. Anda dapat mendistribusikan berbagai router default kepada pengguna yang menggunakan dhcp, atau dengan mengendarainya dengan statis. Bagaimanapun, konfigurasi tidak fleksibel. Tetapi contoh ini menunjukkan pengoperasian router di beberapa router vrrp virtual dengan baik.

Kami mengambil skema sebelumnya sebagai dasar dan menambahkan antarmuka vrrp tambahan.

Pada vrrp-master:

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp200-lan password=testvrrp priority=100 version=2 vrid=200 preemption-mode=no /ip address add address=192.168.100.2/24 interface=vrrp200-lan

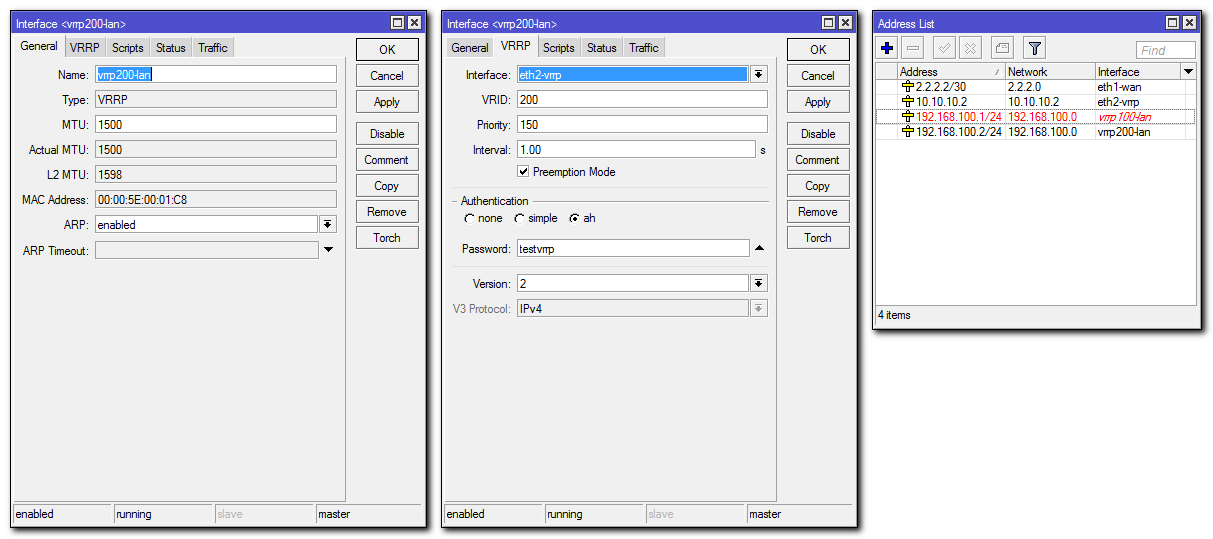

Pada cadangan-vrrp:

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp200-lan password=testvrrp priority=150 version=2 vrid=200 /ip address add address=192.168.100.2/24 interface=vrrp200-lan

Karena itu tidak sepenuhnya tepat untuk menggunakan master / cadangan terminologi sekarang kedua router secara bersamaan keduanya terkait dengan vrid yang berbeda.

Hasil untuk vrrp-master:

Hasil untuk cadangan vrrp:

Skema 3. Reservasi dengan partisipasi satu penyedia

Konfigurasi Master MikroTik Pendahuluan:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-master

Konfigurasi awal Cadangan Mikrotik:

/interface ethernet set [ find default-name=ether1 ] name=eth1-wan disabled=yes set [ find default-name=ether2 ] name=eth2-vrrp /ip address add address=1.1.1.2/30 interface=eth1-wan /ip route add distance=1 gateway=1.1.1.1 /system identity set name=vrrp-backup

Penting: pada cadangan mikrotik vrrp, antarmuka eth1-wan dinonaktifkan secara default.

Konfigurasi dasar VRRP mirip dengan kasus dengan dua penyedia.

Konfigurasi vrrp-master:

Dengan vrrp, semuanya mirip.

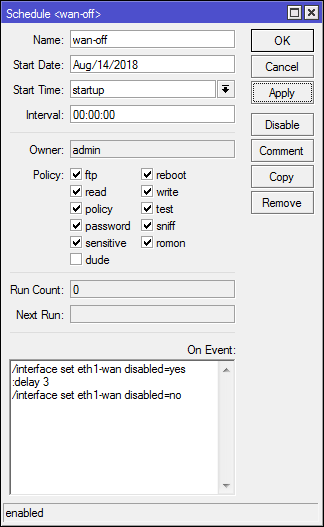

Tetapi skrip tambahan muncul di [Sistem] -> [Penjadwal], yang, ketika dimuat, menonaktifkan antarmuka lemah selama beberapa detik. Ini menghindari tabrakan (jika mac telah diubah ke cadangan) atau larangan switch operator.

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan password=testvrrp priority=150 version=2 vrid=100 /ip address add address=10.10.10.1 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan /system scheduler add name=wan-off on-event="/interface set eth1-wan disabled=yes\r\ \n:delay 3\r\ \n/interface set eth1-wan disabled=no" policy=ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon start-time=startup

Mengkonfigurasi cadangan-vrrp:

Semuanya serupa, tetapi tindakan muncul di skrip vrrp untuk mengganti status eth1-wan.

Dan sheduller ditambahkan, yang menonaktifkan eth1-wan saat boot (jika perlu, vrrp akan menyalakannya sendiri).

Opsi konsol:

/interface vrrp add authentication=ah interface=eth2-vrrp name=vrrp100-lan on-backup="/interface set eth1-wan disabled=yes\r\ \n" on-master="/interface set eth1-wan disabled=no" password=testvrrp preemption-mode=no version=2 vrid=100 /ip address add address=10.10.10.2 interface=eth2-vrrp add address=192.168.100.1/24 interface=vrrp100-lan /system scheduler add name=wan-off on-event="/interface set eth1-wan disabled=yes" policy=ftp,reboot,read,write,policy,test,password,sniff,sensitive,romon start-time=startup

Jika penyedia membatasi akses ke mac, maka jangan lupa untuk mengubahnya pada antarmuka router cadangan.

Dalam skema ini, kami memiliki titik lemah - saklar di depan antarmuka yang lemah. Dimungkinkan untuk setuju dengan penyedia bahwa itu akan menuntun Anda dua kabel dan mereka akan terhubung ke segmen jaringan yang berbeda dengan penerusan vlan, dll. Atau ... letakkan tee pasif , tetapi ini adalah pornografi yang mengerikan dan di awal setiap router akan ada beberapa tabrakan, tetapi ini fungsional (jika Anda tidak mengaktifkan eth1-wan pada router cadangan dengan tangan Anda).

Dan tentu saja, Anda dapat menggunakan vrrp pada antarmuka wan (jika pengaturannya statis), tetapi kemudian pemasangan sakelar tambahan, atau negosiasi dengan penyedia tidak dapat dihindari.

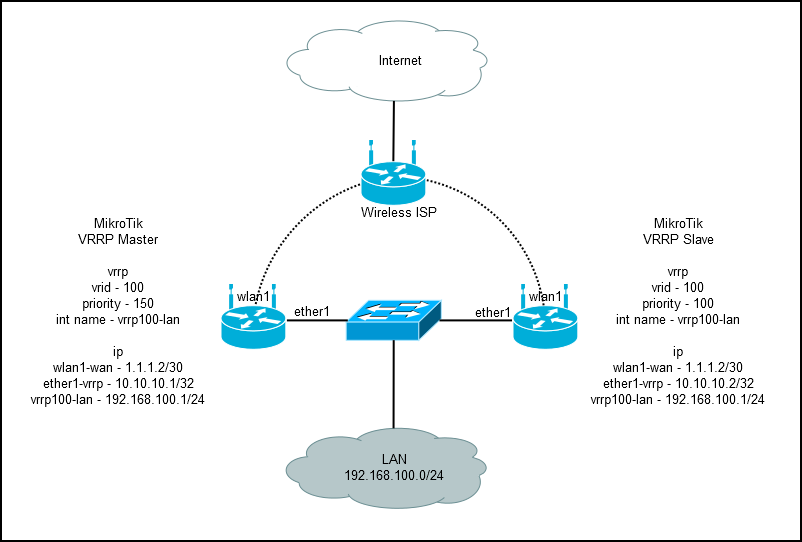

Skema 4. Reservasi dengan partisipasi salah satu penyedia WISP

Tampaknya bagi Anda bahwa vrrp adalah kesalahpahaman yang aneh bahwa Anda tidak dapat berpikir untuk menggunakan di luar laboratorium tanpa kruk. Bahkan, ada satu skema, sangat mirip dengan yang sebelumnya, tetapi dibangun di atas jembatan nirkabel.

Penyedia memiliki ap-jembatan (lebih disukai dengan area cakupan luas). Di sisi klien, ada dua pelat (misalnya, SXT dengan satu eter) yang ditempatkan di tiang yang berbeda (atau sudut bangunan), yang didukung oleh saluran listrik yang berbeda, tetapi menyediakan akses Internet untuk subnet yang sama.

Pengaturannya benar-benar mirip dengan skema sebelumnya, hanya antarmuka wan yang akan menjadi wlan1, dan antarmuka lan eter1. Pelat dapat dikonfigurasi sebagai statis mungkin, dan semua lalu lintas dapat dikontrol pada perangkat tambahan di belakangnya. Ini adalah skema anti-perusak yang sepenuhnya berfungsi, tanpa interaksi tambahan dengan penyedia.