Ilustrasi thehackernews.com

Ilustrasi thehackernews.comSinyal semakin populer setelah dikenal sebagai "messenger favorit"

Edward Snowden . Pada 2015, ia

mengatakan bahwa ia menggunakan aplikasi Sinyal setiap hari untuk berkomunikasi dengan wartawan.

Pengirim sinyal diposisikan sebagai alat yang sangat aman untuk bertukar informasi yang menggunakan enkripsi ujung ke ujung, yang harus mengecualikan akses pihak ketiga ke konten korespondensi. Namun, ternyata, ada situasi ketika semua upaya untuk mengenkripsi informasi Sinyal sia-sia.

Awalnya sinyal hanya tersedia sebagai aplikasi ponsel, tetapi kenyamanan membutuhkan versi desktop, yang akhirnya muncul sebagai

ekstensi untuk Chrome. Sejak akhir Oktober 2017

, versi baru dari aplikasi yang berdiri sendiri yang tidak bergantung pada browser telah

tersedia untuk pengguna. Sejak saat itu, ekstensi untuk Chrome menerima status

akhir masa pakainya , dan pada saat publikasi artikel ini, dukungannya berakhir dalam waktu kurang dari sebulan. Di sinilah kisah sedih dimulai.

Lakukan sekali

Peneliti keamanan informasi, Matthew Sueish, berbagi penemuan bahwa salah satu kurir kripto paling aman "menanam" babi yang mengesankan ke penggunanya. Pengirim sinyal dalam proses migrasi dari ekstensi untuk Chrome ke klien desktop yang lengkap

mengekspor pesan pengguna ke file teks yang tidak dienkripsi.

Matthew Sewish menemukan bug berbahaya ini ketika mengerjakan macOS ketika ia memperbarui Signal. Wartawan di

BleepingComputer melangkah lebih jauh dan menemukan bahwa masalah yang sama persis memanifestasikan dirinya di Linux Mint.

Saat mengekspor dialog ke disk, Sinyal membentuk folder terpisah yang dinamai berdasarkan nama dan nomor telepon kontak. Semua konten dialog disimpan dalam format JSON teks biasa. Program tidak menampilkan peringatan apa pun bahwa informasi tersebut didekripsi dan disimpan dalam disk. Momen ini adalah kunci dari ancaman kebocoran data rahasia.

Hal terburuk dalam situasi ini adalah pesan yang tidak terenkripsi tetap ada di disk bahkan setelah upgrade selesai, dan Anda harus menghapusnya secara manual, jika, tentu saja, pengguna bahkan menebak ...

Lakukan dua

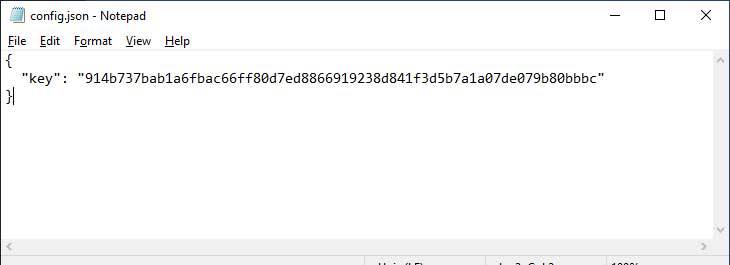

Tapi itu tidak cukup! Masalah kedua dalam Signal Desktop diungkapkan oleh peneliti lain, Nathan Soche.

Nathan Söchi mengetahui bahwa selama instalasi Signal Desktop, basis data

db.sqlite terenkripsi

dibuat dengan arsip pesan pengguna. Kunci enkripsi untuk database dihasilkan oleh messenger tanpa interaksi pengguna dan digunakan setiap kali Anda perlu membaca database dengan arsip pesan. Siapa yang mengira bahwa kunci tersebut disimpan secara lokal dan dalam teks biasa? Kunci ini dapat ditemukan pada PC dalam file

% AppData% \ Signal \ config.json dan pada Mac di

~ / Library / Dukungan Aplikasi / Signal / config.json .

Lakukan tiga, Sinyal nyala api biru!

Rupanya, masalah dengan Signal tidak berakhir di situ. Misalnya, pakar lain, Keith McCammon, menunjukkan bahwa Signal Desktop melakukan pekerjaan yang buruk untuk menghapus lampiran dari pesan "menghilang".

Fungsi pesan "menghilang" dikandung oleh pengembang Signal sebagai lapisan keamanan tambahan, tetapi pada kenyataannya tidak berfungsi dengan sangat buruk. Menurut McCammon, semua lampiran tetap berada di drive pengguna Signal bahkan setelah mereka seharusnya dihapus.