Cepat atau lambat ini terjadi: Anda membuka YouTube di ponsel Anda, tetapi alih-alih banyak video, Anda mendapatkan tawaran untuk segera memperbarui. Atau akhirnya meluangkan waktu untuk bermain di Playstation, tetapi kemudian pembaruan baru saja tiba, Anda unduh dan instal selama setengah jam, lalu matikan konsol. Atau buka area admin WordPress untuk menulis posting yang bagus, tetapi sekarang saatnya untuk memperbarui baik WordPress itu sendiri maupun plugin.

Masalah hari ini adalah tentang pembaruan sistem operasi Android, tambalan untuk dua plugin di WordPress, singkatnya, tentang apa yang harus Anda lakukan jika Anda memiliki ponsel cerdas atau situs web. Pembaruan untuk plugin Wordpress menarik karena mereka menunjukkan apa yang akan terjadi jika Anda masih tidak menghabiskan waktu memperbarui kode.

Kerentanan dalam Plugin WordPress untuk Kepatuhan GDPRBerita PenelitianTentang GDPR tahun ini kami memiliki

masalah terpisah . Standar ketat untuk perlindungan data pribadi warga negara Uni Eropa berguna untuk pengguna bahkan dari negara lain, tetapi untuk pemilik situs dan layanan jaringan mereka masih menghadapi sakit kepala tertentu. Banyak pemilik situs WordPress menyelesaikan masalah kepatuhan terhadap hukum dengan cara biasa - dengan menginstal plugin. Salah satu plugin ini,

WP GDPR Compliance , ternyata, menyelesaikan satu masalah dan menambahkan yang lainnya.

Plugin ini cukup sederhana - ia menambahkan tautan ke perjanjian kerahasiaan dalam formulir untuk komentar atau untuk informasi pribadi (jika Anda membeli sesuatu) dan melacak fakta persetujuan klien untuk pemrosesan data pribadi. Spesialis Wordfence menemukan bahwa plugin versi 1.4.2 dan yang lebih lama mengandung kerentanan serius: input pengguna tidak diverifikasi, dan dengan pesan yang disiapkan, Anda dapat menimpa pengaturan mesin WordPress itu sendiri. Kerentanan ditemukan setelah serangan aktif di situs dengan plugin terinstal: tidak diketahui dibuka secara default pendaftaran pengguna tertutup di situs dan ditetapkan semua status administrator pengguna baru.

Ini membuka akses penuh ke data yang disimpan di situs: dengan demikian, plugin untuk kepatuhan dengan standar GDPR berpotensi menyebabkan masalah dengan GDPR ini. Menurut undang-undang, kebocoran data pengguna harus diproses sebagaimana mestinya, dan informasi tentang insiden tersebut harus dikirimkan ke pihak yang berwenang. Serangan itu ditemukan karena ketidakmampuan untuk menyapu jejak, meskipun upaya untuk membersihkan log terjadi. Untuk skenario serangan ini, tidak diketahui untuk tujuan apa situs tersebut diretas. Skenario lain yang

ditemukan oleh Sucuri adalah mengunduh data dari domain tertentu. Situs itu segera dinonaktifkan, jadi (mungkin) kode berbahaya di situs korban tidak dimuat. Sebaliknya, situs yang terkena dampaknya lambat, dengan kesalahan, dan tidak sepenuhnya terbuka.

Dan beginilah tampilannya dari sisi administrator situs yang tidak curiga: Anda masuk ke panel admin dan beberapa plug-in baru dipasang di sana (menyuntikkan kode PHP ke semua halaman situs), ada nama-nama yang tidak diketahui dalam daftar admin, dan apa yang terjadi tidak jelas. Dalam versi 1.4.3 dari plugin, kerentanan telah dihapus. Menurut perkiraan di situs WordPress, itu telah diinstal pada lebih dari seratus ribu situs.

Plugin WP GDPR bekerja dengan salah satu sistem e-Commerce paling populer untuk platform WordPress yang dikenal sebagai

WooCommerce . Kerentanan serius ditemukan dalam dirinya (

berita ). Platform ini menawarkan beberapa tingkat akses ke konten situs, dan tidak perlu menjadi administrator untuk mengelola toko, ada peran Manajer Toko khusus. "Zavskladom" semacam itu secara teoritis bisa mendapatkan hak admin karena kerentanan yang

ditemukan oleh spesialis RIPSTech.

Kerentanan ini menarik: peran manajer toko menyiratkan kemampuan untuk mengedit pengguna dari peringkat yang lebih rendah, lebih tepatnya, hanya pembeli. Fitur ini (bukan tanpa bantuan kruk) terintegrasi dengan sistem kontrol hak platform WordPress. Selama plugin ada, semuanya berfungsi: peran manajer toko memiliki kemampuan untuk mengedit profil, dan sistem WooCommerce mengklarifikasi bahwa ini hanya pembeli. Tetapi jika Anda menghapus plugin, itu menjadi lebih menarik: pengguna dengan peran manajer toko tetap menjadi pengguna WordPress, dan hak pengeditan profil lain diperluas ke seluruh platform, termasuk administrator situs.

Dengan demikian, serangan itu dilakukan dalam dua tahap: satu lubang keamanan memungkinkan manajer tidak puas dengan kondisi kerja untuk menghapus plugin WooCommerce. Yang kedua memungkinkan untuk mendapatkan hak admin; Benar, jika plug-in dari toko online dihancurkan, maka penyerang menjadi administrator situs yang hampir kosong. Menurut WordPress, plugin WooCommerce telah diinstal pada lebih dari 4 juta situs, dan ini adalah yang ketiga dari seluruh jaringan e-commerce. Kerentanan ditutup pada bulan Oktober, dan versi terbaru dari plugin WooCommerce tidak terpengaruh.

Pembaruan Android menutup tujuh kerentanan kritisBerita November

Buletin Keamanan Android .

Plugin WordPress diperbarui, saatnya memperbarui Android. Dalam set tambalan berikutnya mulai 5 November, tujuh kerentanan kritis ditutup dalam kode Android. Empat dari mereka ditemukan dalam komponen Kerangka Media - di tempat yang sama di mana kerentanan

StageFright yang terkenal ditemukan tiga tahun lalu. Mereka memungkinkan untuk mengeksekusi kode arbitrer dari jarak jauh ketika membuka situs web dengan elemen media "siap". Tiga kerentanan lebih kritis ditemukan dalam kode hak milik Qualcomm. Google tidak mengungkapkan informasi terperinci tentang mereka, berharap ini akan dilakukan oleh pemasok peralatan. Selain itu, 18 kerentanan ditutup di perpustakaan libxaac, modul eksperimental untuk mengompresi dan mendekode konten media, yang diputuskan untuk tidak lagi dimasukkan dalam basis kode Android utama.

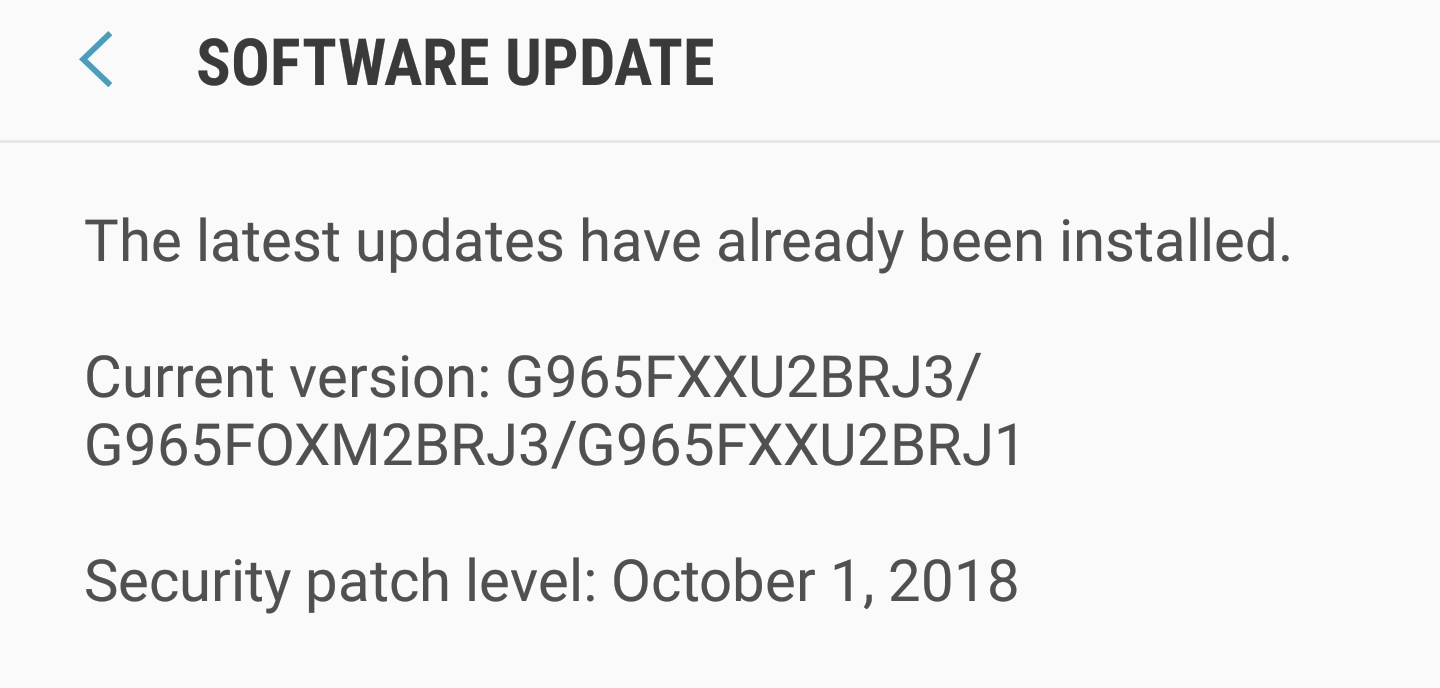

Pembaruan mencakup masalah terutama dalam versi Android terbaru (kesembilan), tetapi sejumlah kerentanan, termasuk satu kerentanan kritis dalam Kerangka Media, telah ditambal untuk versi OS sebelumnya, dimulai dengan yang ketujuh. Pabrikan smartphone menerima informasi tentang tambalan yang akan datang sebulan sebelum rilis publik untuk mempersiapkan pembaruan terlebih dahulu. Tapi, seperti yang bisa dilihat dari tangkapan layar di atas, selama seminggu pembaruan itu tidak dikirimkan ke semua smartphone yang didukung.

Kami menunggu dan diperbarui.

Penafian: Pendapat yang diungkapkan dalam intisari ini mungkin tidak selalu bertepatan dengan posisi resmi Kaspersky Lab. Para editor yang terhormat umumnya merekomendasikan untuk memperlakukan setiap pendapat dengan skeptis yang sehat.