Cara membebaskan kotak dari ponsel lama, laptop dan hard drive tanpa khawatir tentang fakta bahwa data Anda akan jatuh ke tangan seseorang

Pesatnya perkembangan teknologi dalam beberapa tahun terakhir secara langsung mempengaruhi umur elektronik pengguna. Bukan hanya alasan ekonomi, tetapi penggemar teknologi yang ingin memiliki gadget terbaru dan paling keren dipaksa untuk memperpendek siklus hidup produk produsen perangkat.

Mengganti telepon dan laptop setiap beberapa tahun meningkatkan risiko yang terkait dengan data pribadi dan keselamatan konsumen, karena banyak dari mereka tidak menghapus data dari perangkat mereka dengan baik sebelum menjual atau membuangnya. Dan jangan salahkan mereka terlalu banyak untuk ini, karena aman untuk menghapus data dari perangkat modern - tugasnya tidak sesederhana kelihatannya.

Teruslah membaca jika Anda ingin tahu mengapa demikian, dan bagaimana enkripsi dapat membantu mengurangi risiko ini. Dan juga apa yang lebih baik - menjual perangkat lama atau menghancurkannya saja?

Apa peringkat ancaman Anda?

Untuk memutuskan cara menyingkirkan laptop, ponsel, atau drive, tanpa risiko membahayakan data yang disimpan, Anda perlu mencari tahu siapa yang mungkin tertarik dengan informasi ini dan trik apa yang akan siap mereka lakukan.

Rekomendasi dalam artikel ini ditujukan untuk pengguna yang ingin melindungi data mereka dari penjahat cyber biasa atau pembeli yang ingin tahu. Individu semacam itu tidak mungkin memiliki sumber daya, keterampilan, dan minat untuk mencoba melakukan prosedur pemulihan data yang kompleks dan memakan waktu. Biaya tidak akan membebani hasil.

Pembersihan data diperlukan untuk mengurangi risiko: apa nilai data yang Anda coba hancurkan, dan apa sumber daya seseorang yang dapat mencoba mengaksesnya?

“Untuk sebagian besar pengguna, mungkin cukup untuk memastikan bahwa mereka tidak terlalu mudah didapat; bahwa biaya upaya pemulihan data akan jauh lebih berharga daripada data, dan perangkat akan lebih mudah dijual untuk suku cadang atau kembali ke layanan, "kata Greg Andrzejewski, Direktur Penelitian dan Pengembangan Gillware, perusahaan pemulihan data yang digunakan oleh Dell , Western Digital, dan perusahaan teknologi lainnya.

Di sisi lain, dalam kasus aktivis politik yang bertindak dalam kondisi represi oleh pemerintah, atau direktur perusahaan besar, sumber daya dan motivasi orang-orang yang dapat menargetkan data mereka akan sangat berbeda dari apa yang akan dihadapi oleh konsumen biasa. Dalam kasus seperti itu, lebih baik tidak menjual perangkat lama dan tidak memberikannya ke pusat daur ulang, yang dapat memulihkannya dan mengembalikannya ke operasi.

"Pengguna harus memutuskan: apa yang bisa terjadi jika seseorang mendapatkan akses ke beberapa data saya?" “Kata Nathan Little, direktur pengembangan produk di Gillware Forensics, Divisi Forensik Digital Gillware. "Apakah pantas menjual ponsel seharga $ 50 atau lebih aman untuk menyimpannya atau secara fisik menghancurkan dan membuangnya?"

Enkripsi

Sebelum membahas penghancuran data, Anda perlu membicarakan enkripsi, karena cara terbaik untuk meminimalkan risiko yang terkait dengan data pribadi saat menjual laptop, ponsel, perangkat komputer lain adalah mengaktifkan enkripsi disk atau penyimpanan pada awal penggunaan perangkat.

Ini memastikan bahwa bahkan jika data tetap ada di perangkat ketika Anda menyingkirkannya, itu akan sia-sia bagi orang yang tidak memiliki kode enkripsi atau kata sandi yang mengungkapkan kode ini. Dan, tentu saja, enkripsi akan melindungi data Anda jika terjadi pencurian atau kehilangan perangkat.

Semua sistem operasi utama mendukung enkripsi disk penuh. MacOS memiliki FileVault, Linux memiliki LUKS (Linux Unified Key Setup-on-disk-format), Windows memiliki BitLocker dalam versi Pro dan Perusahaan, dan versi terbatas Perangkat Enkripsi di Windows Home, jika perangkat memiliki Modul Platform Tepercaya khusus chip crypto (TPM) 2.0. Ada produk sumber terbuka pihak ketiga seperti VeraCrypt, yang dapat mengenkripsi drive eksternal dan drive utama yang menjalankan OS.

Beberapa solusi ini mengenkripsi kunci enkripsi utama menggunakan kata sandi pengguna dengan siapa ia log in, atau menggunakan kata sandi terpisah yang harus dimasukkan pada saat boot dan menyimpannya di tempat khusus pada disk. Oleh karena itu, penting untuk menggunakan frasa kode panjang yang sulit ditebak dan yang tidak mudah retak menggunakan metode brute force.

Ini juga berarti bahwa Anda masih harus membersihkan disk sebelum menjual atau memproses. Ini akan membantu memastikan bahwa kunci enkripsi yang dilindungi kata sandi yang disimpan di drive dihapus dan data hilang secara permanen.

Beberapa perangkat penyimpanan menyediakan enkripsi otomatis menggunakan chip dan firmware khusus, dan mengenkripsi data sebelum menulis ke disk. Namun, opsi enkripsi ini tidak memiliki kode sumber dan tidak menerbitkan dokumentasi, sehingga sulit untuk mengetahui apakah mereka berfungsi dengan benar.

Dalam sebuah

studi tahun 2015 dari beberapa hard drive eksternal Western Digital yang menyediakan enkripsi, beberapa kelemahan serius diidentifikasi yang dapat memungkinkan penyerang untuk memulihkan data atau kunci enkripsi. Drive ini menggunakan pengontrol jembatan USB, enkripsi, yang diproduksi oleh perusahaan lain - sehingga masalah ini tidak terbatas pada satu produsen.

Kesimpulannya adalah ini: bahkan jika Anda memiliki drive enkripsi, mungkin masih merupakan ide yang baik untuk menggunakan enkripsi yang berbeda di atas yang sudah ada. Sistem enkripsi sistem operasi modern telah banyak digunakan dan dipelajari oleh banyak pakar keamanan selama beberapa tahun. VeraCrypt, cabang dari proyek TrueCrypt yang

sekarang ditinggalkan ,

juga telah diverifikasi oleh para pakar keamanan.

Bahkan jika Anda baru menyadari pentingnya enkripsi disk, belum terlambat untuk mengaktifkannya sekarang. Semakin cepat Anda menyalakannya, semakin kecil kemungkinan seseorang akan dapat memulihkan data dari perangkat Anda setelah Anda menjualnya atau membawanya untuk didaur ulang.

Pastikan Anda menyimpan kunci pemulihan dari enkripsi Anda di tempat yang aman, dan juga secara teratur mencadangkan file penting, lebih disukai ke drive terenkripsi terpisah. Jika drive Anda macet sebelum Anda menyingkirkannya, tidak ada perusahaan yang akan membantu Anda memulihkan data jika Anda tidak memiliki kunci pemulihan untuk partisi terenkripsi.

Hapus data dari hard drive

Hard drive menyimpan data pada disk yang berputar yang dilapisi dengan bahan magnetik. Mereka telah menjadi tipe standar drive di industri komputer selama beberapa dekade, dan sudah dikenal luas, jadi ada banyak metode pembersihan untuk mereka, yaitu penghapusan data yang aman.

Spesifikasi ATA, antarmuka komunikasi standar antara komputer dan drive, bahkan termasuk perintah

SECURITY ERASE UNIT , lebih dikenal sebagai Secure Erase, yang dapat diimplementasikan oleh produsen hard drive dan solid state drive (SSD). Menjalankan perintah Secure Erase pada HDD atau SSD akan menghapus data di semua sel dan mengembalikan disk ke status pabriknya.

Windows

Pertama, harus dicatat bahwa pemformatan cepat yang ditawarkan secara default di Windows tidak menghancurkan semua data. Ini hanya membersihkan sistem file, indeks catatan, di mana informasi tentang file dan lokasi fisiknya pada disk disimpan. Pemformatan cepat menandai lokasi fisik sebagai ruang kosong untuk digunakan kembali, tetapi data lama akan tetap berada di sektor fisik hingga perlahan-lahan ditimpa di masa depan oleh program lain. Oleh karena itu, pemformatan cepat tidak dapat dianggap pembersihan data untuk perangkat yang akan mereka singkirkan.

Microsoft menawarkan kemampuan untuk menimpa semua sektor disk dengan angka nol, yang secara praktis membuatnya tidak mungkin untuk mengembalikan data yang bermanfaat, atau setidaknya secara komersial tidak menguntungkan bagi perusahaan pemulihan. Ini adalah utilitas baris perintah DiskPart dan opsi "bersih semua".

Untuk menggunakan DiskPart pada drive utama tempat OS diinstal, Anda harus mem-boot dari

media instalasi Windows (CD atau flash drive) dan masuk ke

mode pemulihan . Setelah itu, pilih baris perintah dan masukkan "diskpart".

Perintah "daftar disk" akan mencantumkan semua disk yang tersedia dengan angka (0, 1, dan seterusnya) yang mengidentifikasi mereka. Setelah menentukan disk yang ingin Anda hapus, masukkan "pilih disk #", di mana # menunjukkan jumlah disk. Lalu masukkan "bersihkan semua" dan bersabarlah, karena operasi ini bisa memakan waktu yang sangat lama.

Pastikan Anda memilih drive yang benar, karena operasi ini tidak dapat dipulihkan. Juga perhatikan bahwa menjalankan satu perintah bersih, tanpa semua parameter, hanya akan menghancurkan sektor pertama dari disk yang berisi informasi partisi, tetapi tidak akan menimpa semua sektor dengan nol.

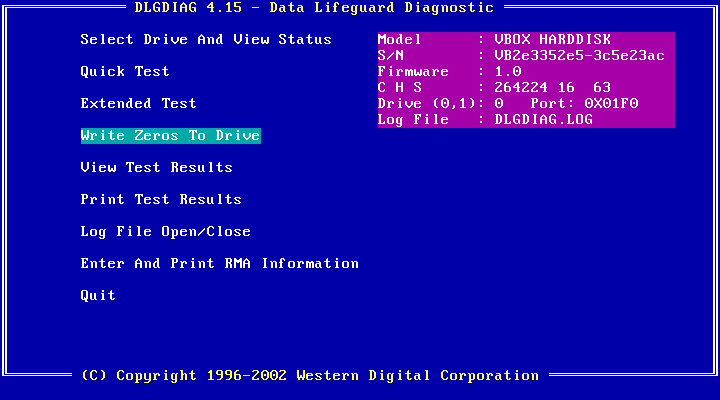

Pabrikan HDD menghasilkan program diagnostik khusus mereka sendiri, misalnya,

Seagate SeaTools atau

Western Digital Data Lifeguard Diagnostics , yang dapat dengan aman menghapus data dengan mengisi disk dengan angka nol.

Utilitas seperti itu dari produsen biasanya datang dalam dua versi - untuk instalasi dan peluncuran di Windows, dan untuk peluncuran di DOS, ketika boot dari CD bootable atau flash drive. Untuk menghapus disk yang berisi OS, opsi yang terakhir diperlukan, karena Anda tidak dapat menghapus HDD dari dalam OS yang bekerja dengannya.

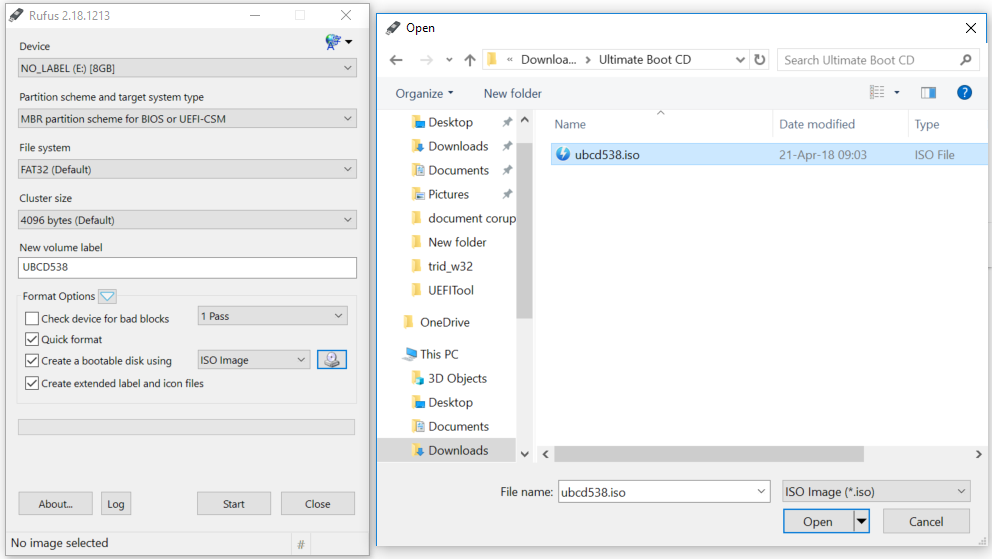

Untuk membuat CD atau flash drive yang dapat di-boot dan menulis utilitas ini kepada mereka, Anda harus mengikuti instruksi yang terlampir pada utilitas ini. Namun, ada cara yang lebih sederhana: ada CD yang dapat di-boot, didukung oleh komunitas penggemar, di mana serangkaian program untuk pemulihan, administrasi dan diagnostik sudah direkam, termasuk utilitas dari produsen HDD, yang pada zaman kita kadang-kadang sulit didapat, karena beberapa produsen membeli yang lain, setelah itu beberapa produsen membeli yang lain, setelah itu situs lama dan tautan unduhannya telah berhenti berfungsi.

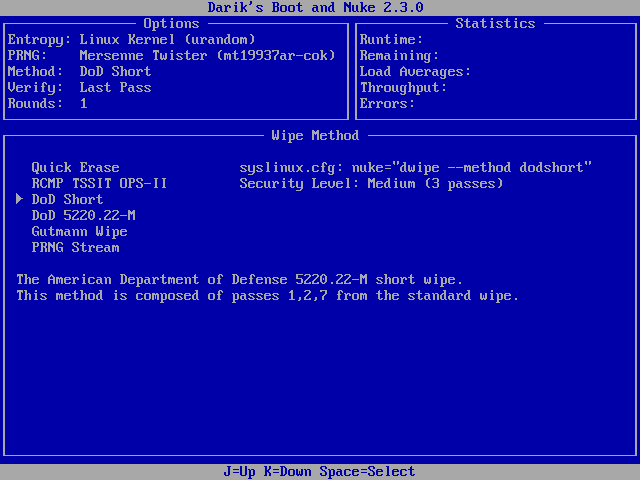

Salah satu contoh adalah proyek Ultimate Boot CD (UBCD) yang diperbarui secara aktif, dan dapat dibakar ke USB dengan perangkat lunak seperti Rufus atau Universal USB Installer. Anda juga dapat menemukan Darik's Boot and Nuke (DBAN), program penghapus data pihak ketiga yang populer yang mendukung prosedur penghapusan data yang lebih canggih, seperti yang tercantum dalam instruksi pembersihan dari Departemen Pertahanan AS dan lembaga pemerintah lainnya.

Standar-standar ini membutuhkan penghapusan informasi sensitif, misalnya, data rahasia, dengan menimpa seluruh disk dalam beberapa lintasan dan menggunakan urutan data yang berbeda, tetapi ini bisa memakan waktu yang sangat lama, dan kemungkinan besar akan terlalu banyak memakan waktu bagi pengguna rata-rata.

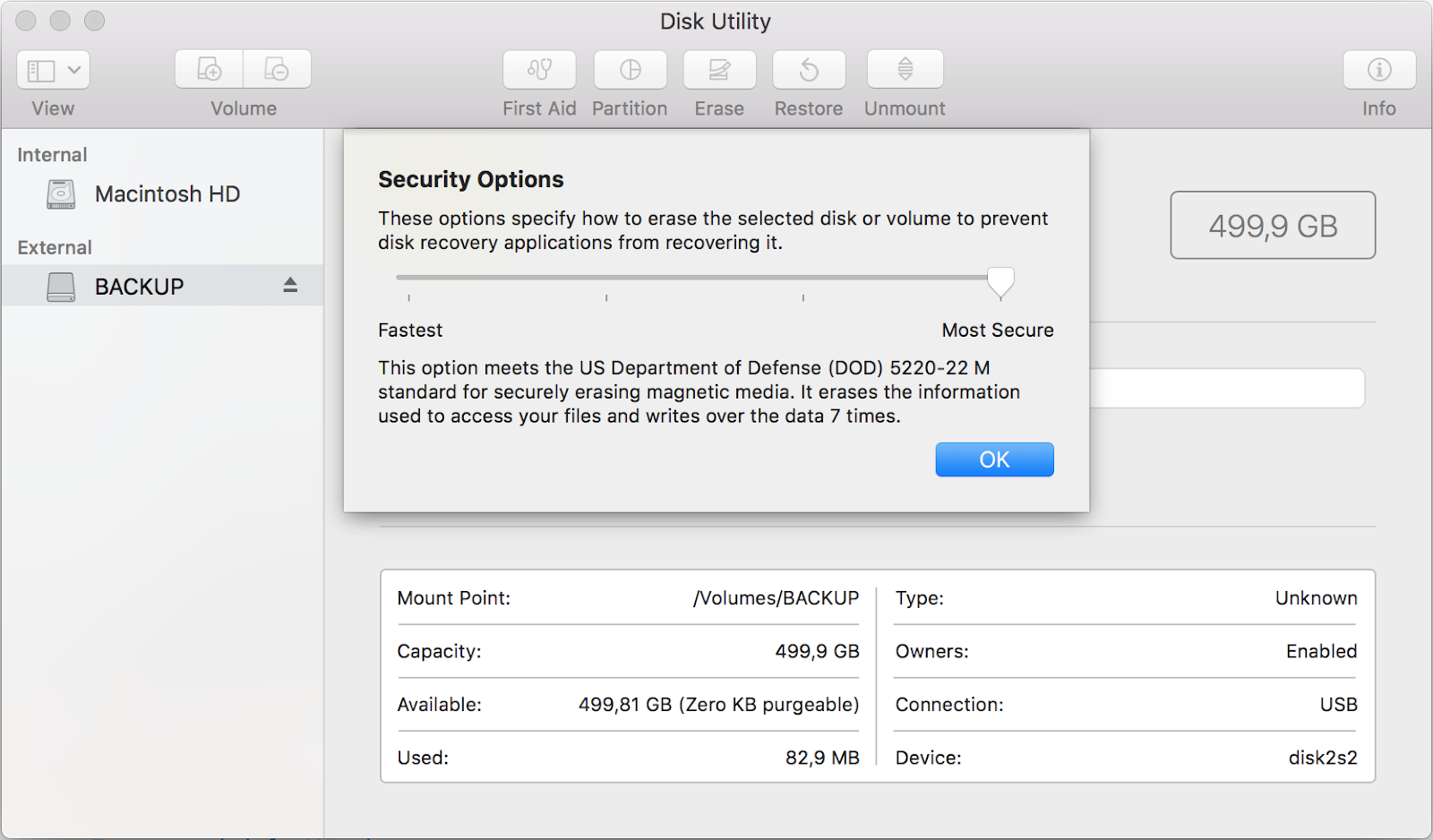

MacOS

Program Disk Utility pada MacOS (sebelumnya OS X) menyediakan beberapa opsi untuk menghapus data dari disk di bagian Opsi Keamanan, termasuk menimpa dalam beberapa lintasan, yang memenuhi spesifikasi DoD 5220.22-M.

Pada MacOS, Anda dapat menemukannya di bagian / Aplikasi / Utilitas / dan menggunakannya untuk menghapus drive eksternal. Untuk membersihkan disk dengan volume boot sistem, pengguna dapat boot ke

mode Pemulihan dan

menjalankan program dari sana. Tidak ada penghapusan aman untuk SSD.

Solid-state drive (SSD)

Di banyak laptop modern, seperti MacBook atau ultrabook untuk Windows, solid state drive menggantikan HDD biasa, yang membuat tugas kita sedikit lebih rumit. Drive ini tidak menyimpan data pada disk magnetik, tetapi pada chip memori flash, dan menggunakan algoritme manajemen penyimpanan canggih yang membuat metode penghapusan tradisional dan metode pengisian-nol menjadi kurang andal.

SSD memiliki tabel internal yang memetakan unit alamat logis (LBA) ke halaman, atau baris sel fisik dalam chip memori. Satu blok dapat terdiri dari beberapa halaman, hingga 256 buah.

Ketika suatu aplikasi perlu menimpa data yang ada, SSD tidak menyegarkan halaman fisik yang sama. Itu menulis data baru ke halaman kosong karena lebih cepat, dan juga meratakan keausan sel memori. Kemudian tabel LBA diperbarui sehingga program melihat versi baru data di tempat yang sama seperti sebelumnya.

Karena trik ini, versi data yang lebih lama tetap utuh pada halaman yang ditandai sebagai "digunakan sebelumnya" [basi]. Mereka akhirnya akan dihapus ketika halaman lain di blok yang sama digunakan, atau ketika data dari mereka secara sengaja dipindahkan ke halaman kosong di blok lain.

Proses ini disebut pengumpulan sampah dan diperlukan untuk dapat menghapus seluruh blok dan memulai kembali mereka dalam pekerjaan. Ini juga merupakan salah satu alasan mengapa SSD memiliki stok blok kosong tambahan, dan mengapa perintah TRIM diperkenalkan, yang memungkinkan OS untuk memberi tahu SSD tentang halaman yang salah.

Windows

Bagi sebagian besar konsumen, solusi termudah untuk menghapus SSD adalah mengidentifikasi produsen dan modelnya, dan kemudian menggunakan utilitas yang disediakan oleh produsen untuk meluncurkan prosedur penghapusan aman internal (

Intel ,

Samsung ,

Toshiba OCZ ,

SanDisk ,

Kingston ,

Krusial ,

Digital Barat ,

Seagate ,

Corsair ,

Plextor ). Seperti halnya HDD, prosedur ini harus dimulai di luar OS, dan firmware akan menjalankannya.

Sebagian besar aplikasi untuk bekerja dengan SSD memerlukan instalasi di Windows, setelah itu diusulkan untuk membuat USB bootable dengan program yang akan menghancurkan data dengan aman.

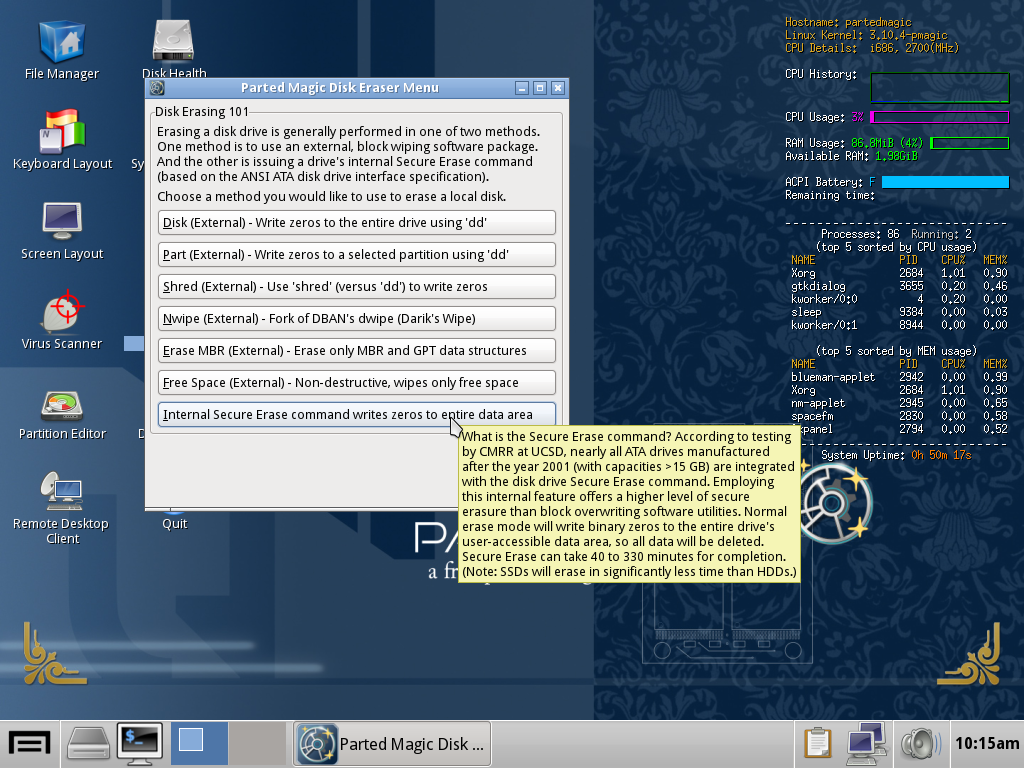

Di antara program pihak ketiga yang memberikan perintah ATA Secure Erase untuk HDD dan SSD adalah

Parted Magic , sebuah program manajemen partisi yang pernah bebas yang sekarang meminta $ 11, dan

HDDerase , utilitas DOS yang awalnya dikembangkan di California Memory and Recording Research Center Namun, University of San Diego, tidak diperbarui pada 2008, karena itu mungkin tidak bekerja dengan drive modern.

Ultimate Boot CD di atas berisi HDDerase dan versi gratis Parted Magic dari 2013. Parted Magic lebih baik, ia menawarkan antarmuka grafis, tetapi versi gratis terbaru memiliki beberapa

masalah yang

diketahui yang dapat menyebabkan drive menjadi batu bata - masalah ini telah diperbaiki hanya dalam versi yang lebih baru. Anda juga dapat menggunakan

utilitas hdparm untuk Linux untuk ATA Secure Erase, namun penggunaannya cukup melelahkan.

Penting untuk diingat bahwa saat menggunakan perintah ATA Secure Erase, Anda harus menetapkan kata sandi untuk drive. Pilih sesuatu yang sederhana yang mudah diingat, dan jangan gunakan kata sandi kosong, karena beberapa BIOS tidak mengenali kata sandi semacam itu dan tidak akan memungkinkan Anda untuk menggunakan disk di masa mendatang.

Juga tidak disarankan untuk memulai penghapusan aman drive eksternal yang terhubung melalui USB, karena beberapa antarmuka mungkin tidak mendukung perintah ini, dan beberapa orang melaporkan bahwa drive eksternal berubah menjadi batu bata.

Alternatif untuk menghapus aman dapat berupa penulisan ulang beberapa SSD, tetapi operasi semacam itu dapat memakan waktu beberapa jam atau bahkan berhari-hari, tergantung pada ukuran drive, dan tidak selalu dapat diandalkan. Ada juga risiko kegagalan disk karena kelebihan beban.

MacOS

Opsi penghapusan aman MacOS Disk Utility untuk HDD tidak cocok untuk SSD. Apple

mengatakan dalam dokumentasi bahwa opsi ini “tidak diperlukan untuk SSD, karena penghapusan standar membuat sulit untuk memulihkan data dari SSD.”

Namun, ini sulit - bukan berarti tidak mungkin, oleh karena itu, perusahaan merekomendasikan untuk mengaktifkan enkripsi FileVault pada awal penggunaan SSD.

Perangkap

Menggunakan alat penghapusan data yang ditawarkan oleh produsen drive, dan terutama menjalankan perintah Secure Erase, akan menjadi pilihan paling aman, karena perusahaan-perusahaan ini harus tahu cara kerja produk mereka. Namun, selama bertahun-tahun menggunakan program ini, beberapa pesan telah diketik tentang operasi yang salah.

Pada tahun 2011, peneliti dari University of California, San Diego memutuskan untuk mempelajari efektivitas teknik pembersihan data umum pada SSD dan menemukan masalah serius dengan penerapan tim ATA Secure Erase. Dari 12 SSD yang diuji dari berbagai produsen, hanya 8 yang mendukung tim ini, dan hanya 4 yang melakukannya dengan cara yang dapat diandalkan.

Pada dua drive ini, upaya untuk mengeksekusi perintah mengembalikan kesalahan, dan hanya blok pertama yang dihapus. Untuk membuat keadaan menjadi lebih buruk, satu drive melaporkan keberhasilan pelaksanaan perintah tanpa menghapus apa pun.

Studi ini juga menemukan bahwa penulisan ulang lengkap SSD memungkinkan pembersihan yang cukup bagus, tetapi tidak semua, drive. Sebagai contoh, para peneliti dapat memulihkan satu gigabyte data, atau 1% dari salah satu drive yang diverifikasi bahkan setelah 20 ditimpa, menggunakan peralatan khusus yang terhubung langsung ke chip memori.

Pembersihan file, yang biasanya berfungsi untuk HDD, di mana lokasi fisik file berulang kali ditimpa dengan data acak, ternyata sama sekali tidak cocok untuk SSD. Para peneliti dapat memulihkan dari 4% hingga 75% dari isi file yang diduga dihapus dengan metode ini.

Steven Swanson, direktur laboratorium NVM University of California dan salah satu peneliti yang berpartisipasi dalam pekerjaan tersebut, mengatakan kepada saya bahwa situasinya seharusnya membaik sejak 2011, khususnya karena pekerjaan mereka menarik banyak perhatian pada waktu itu dan memberi tekanan pada produsen SSD. Dia percaya bahwa SSD modern dari produsen terkemuka harus memiliki implementasi tim pembersihan yang normal.

"Saya akan mempercayakan program dari perusahaan terkemuka dengan tugas membersihkan SSD saya sebelum penjualan," katanya.Setelah menghapus instalasi, Anda dapat menggunakan live-Linux untuk memverifikasi bahwa pada tingkat tinggi tidak ada lagi data yang berguna di drive. Beberapa residu data kecil mungkin ada dalam chip memori, dan dalam tes ini mereka tidak akan terlihat, tetapi mereka tidak mungkin berguna bagi penjahat cyber.Untuk mengekstraksi informasi tersebut akan memerlukan peralatan khusus yang mampu membaca informasi dari chip flash melewati pengontrol SSD, dan operasi seperti itu tidak akan dilakukan oleh pembeli yang penasaran atau cybercriminal yang tidak disengaja.Masalah lain adalah bahwa SSD kadang-kadang gagal tanpa peringatan, dan bukan karena kerusakan sel memori, yang seiring waktu terjadi pada semua drive. Berbagai ahli yang melakukan pemeriksaan menyeluruh terhadap SSD memberi tahu saya bahwa mereka telah menghadapi situasi di mana SSD hanya berhenti bekerja dan harus dibuang."Mereka memiliki banyak komponen elektronik di dalamnya," kata Swanson. - Perangkat lunak yang berjalan di SSD sangat rumit, dan jika dalam kondisi buruk, tidak ada yang dapat dilakukan dan SSD berhenti begitu saja. Kegagalan seperti itu jauh lebih mungkin daripada kegagalan chip flash. "Rutger Plack, kepala ahli forensik di perusahaan Belanda Fox-IT, mengatakan kepada saya bahwa ia dan rekan-rekannya melakukan beberapa tes dengan menghapus SSD untuk mengetahui apakah mereka dapat digunakan untuk pekerjaan mereka alih-alih HDD - misalnya, untuk mengumpulkan bukti dari komputer pengguna selama proses pengadilan dan investigasi insiden. Mereka memutuskan untuk menolak ide ini karena masalah keandalan.Tujuannya adalah untuk melihat apakah data dapat dipulihkan setelah menimpa standar dalam beberapa lintasan, yang sering digunakan untuk membersihkan disk, kata Plack. "Banyak SSD rusak ketika kami mencoba menghapusnya dengan aman atau menulis terlalu banyak data kepada mereka."Perangkat seluler

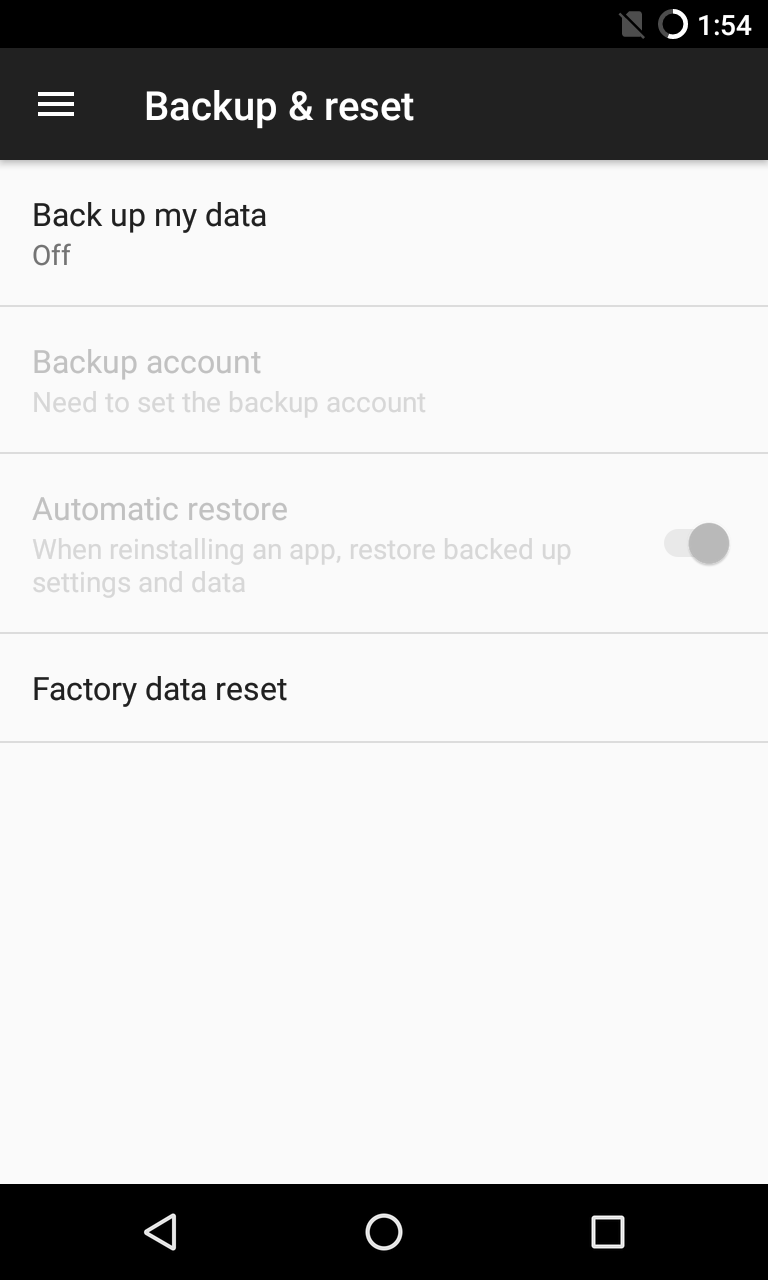

Dengan perangkat seluler, semuanya dalam beberapa hal lebih sederhana, meskipun mereka juga menggunakan memori flash dengan kelemahan yang sama dalam prosedur pembersihan seperti halnya dengan SSD.Versi terbaru Android dan iOS mendukung enkripsi seluruh perangkat, banyak memasukkannya secara default, tetapi ini adalah tren yang cukup baru, dan sejumlah besar ponsel yang tidak terenkripsi masih digunakan secara aktif, terutama di ekosistem Android.Menghapus data di Android

Android memiliki kemampuan untuk kembali ke pengaturan pabrik , menghapus bagian data yang berisi informasi sensitif, dan pengaturan aplikasi dan OS. Ponsel dengan dukungan untuk kartu microSD eksternal memiliki kemampuan untuk menghapus dan memformat penyimpanan eksternal [serta mengenkripsi / kira-kira. diterjemahkan.].

Menghapus data dengan aman dari perangkat Android yang lebih tua yang tidak mendukung enkripsi penuh cukup bermasalah, seperti yang ditunjukkan dalam penelitian ini.dari 2015, dilakukan oleh spesialis dari University of Cambridge. Mereka menganalisis keefektifan fungsi reset pabrik di 21 ponsel bekas dengan Android versi 2.3 hingga 4.3, dan menemukan bahwa mereka dapat memulihkan email, pesan teks, kunci untuk mengakses Google dan data sensitif lainnya.Enkripsi penuh dasar ditambahkan di Android 4.4, dan ditingkatkan di Android 5.0. Namun, itu tidak perlu untuk memasukkannya secara default hingga versi 6.0, dan bahkan kemudian persyaratan ini hanya berlaku untuk perangkat baru yang dibundel dengan versi ini, dan tidak untuk ponsel lama yang menerima pembaruan perangkat lunak.Perangkat paling murah yang tidak mendukung kecepatan Advanced Encryption Standard (AES) di atas 50 Mbps tidak termasuk persyaratan enkripsi wajib, bahkan dalam versi Android 8.1 terbaru. Menurut statistik , hanya 68% ponsel yang masuk Google Play selama 7 hari pada bulan Juli ini memiliki Android versi 6.0 atau yang lebih baru diinstal.Rutger Plack mengatakan kepada saya bahwa selama bertahun-tahun perusahaan telah ada, mereka menerima banyak pesan dari orang-orang yang meluncurkan pengaturan ulang ke pengaturan pabrik perangkat Android yang menjualnya, dan kemudian menemukan pencurian informasi pribadi mereka.Jika ponsel Android yang tidak dienkripsi meluncurkan reset ke pengaturan pabrik, dan Anda memiliki akses ke chip atau kartu, maka memulihkan data sangat sederhana, kata Plack. “Internet penuh dengan perangkat lunak pemulihan data dengan antarmuka yang sederhana, dan sangat berguna untuk memulihkan file yang terhapus secara tidak sengaja. Namun, dari sudut pandang orang yang menjual telepon dan tidak mencurigai apa pun, ini sangat menakutkan. ”“Saya khawatir jika Anda memiliki ponsel Android lama, maka saya tidak akan merekomendasikan untuk menjualnya,” Ross Anderson, seorang profesor keamanan teknik di University of Cambridge Computer Lab, mengatakan kepada saya. "Anda harus memiliki pemahaman yang baik tentang menghapus data, karena mengatur ulang ke pengaturan pabrik sering tidak berfungsi sebagaimana mestinya."Pluck setuju bahwa menjual perangkat di Android adalah ide yang buruk, dan menggunakan enkripsi penuh adalah cara terbaik untuk mencegah pemulihan data untuk perangkat baru. Dia juga menunjukkan bahwa penting untuk meletakkan kata sandi yang kuat pada perangkat, karena keamanan bahkan data yang dienkripsi tergantung padanya.

Menghapus data dengan aman dari perangkat Android yang lebih tua yang tidak mendukung enkripsi penuh cukup bermasalah, seperti yang ditunjukkan dalam penelitian ini.dari 2015, dilakukan oleh spesialis dari University of Cambridge. Mereka menganalisis keefektifan fungsi reset pabrik di 21 ponsel bekas dengan Android versi 2.3 hingga 4.3, dan menemukan bahwa mereka dapat memulihkan email, pesan teks, kunci untuk mengakses Google dan data sensitif lainnya.Enkripsi penuh dasar ditambahkan di Android 4.4, dan ditingkatkan di Android 5.0. Namun, itu tidak perlu untuk memasukkannya secara default hingga versi 6.0, dan bahkan kemudian persyaratan ini hanya berlaku untuk perangkat baru yang dibundel dengan versi ini, dan tidak untuk ponsel lama yang menerima pembaruan perangkat lunak.Perangkat paling murah yang tidak mendukung kecepatan Advanced Encryption Standard (AES) di atas 50 Mbps tidak termasuk persyaratan enkripsi wajib, bahkan dalam versi Android 8.1 terbaru. Menurut statistik , hanya 68% ponsel yang masuk Google Play selama 7 hari pada bulan Juli ini memiliki Android versi 6.0 atau yang lebih baru diinstal.Rutger Plack mengatakan kepada saya bahwa selama bertahun-tahun perusahaan telah ada, mereka menerima banyak pesan dari orang-orang yang meluncurkan pengaturan ulang ke pengaturan pabrik perangkat Android yang menjualnya, dan kemudian menemukan pencurian informasi pribadi mereka.Jika ponsel Android yang tidak dienkripsi meluncurkan reset ke pengaturan pabrik, dan Anda memiliki akses ke chip atau kartu, maka memulihkan data sangat sederhana, kata Plack. “Internet penuh dengan perangkat lunak pemulihan data dengan antarmuka yang sederhana, dan sangat berguna untuk memulihkan file yang terhapus secara tidak sengaja. Namun, dari sudut pandang orang yang menjual telepon dan tidak mencurigai apa pun, ini sangat menakutkan. ”“Saya khawatir jika Anda memiliki ponsel Android lama, maka saya tidak akan merekomendasikan untuk menjualnya,” Ross Anderson, seorang profesor keamanan teknik di University of Cambridge Computer Lab, mengatakan kepada saya. "Anda harus memiliki pemahaman yang baik tentang menghapus data, karena mengatur ulang ke pengaturan pabrik sering tidak berfungsi sebagaimana mestinya."Pluck setuju bahwa menjual perangkat di Android adalah ide yang buruk, dan menggunakan enkripsi penuh adalah cara terbaik untuk mencegah pemulihan data untuk perangkat baru. Dia juga menunjukkan bahwa penting untuk meletakkan kata sandi yang kuat pada perangkat, karena keamanan bahkan data yang dienkripsi tergantung padanya.Penghapusan data IOS

Apple, sebagai satu-satunya produsen perangkat iOS, memiliki kendali penuh atas ekosistem ini dan memperbarui pengguna iPhone dan iPad dengan baik ke versi OS terbaru. Perusahaan telah menambahkan enkripsi perangkat lengkap di iOS 8, dan diaktifkan secara default. Juga, dimulai dengan iPhone 5S, perangkat memiliki coprocessor keamanan Secure Enclave yang memproses operasi kriptografi dan menyimpan kunci enkripsi.Prosesor khusus ini mencegah serangan brute force pada kata sandi ponsel, meningkatkan penundaan input setelah setiap entri kata sandi gagal. Ada perangkat yang dijual oleh lembaga penegak hukum yang diduga dapat memecahkan kata sandi 6 digit hingga tiga hari, sehingga pengguna harus mempertimbangkan untuk menggunakan kata sandi alfanumerik panjang .Semua perangkat iOS dapat dibawa ke kondisi pabrik dengan menghubungkannya ke komputer dan menggunakan Apple iTunes . Anda juga dapat menghapusnya tanpa komputer , melalui menu Pengaturan> Umum> Atur Ulang menu.Kehancuran fisik

Jika ponsel, hard drive, atau SSD Anda berisi data yang sangat sensitif, yang terbaik adalah tidak menjualnya. Pilihan terbaik adalah menyimpannya di tempat yang aman dan tidak dapat dicuri, atau menghancurkannya dengan hati-hati agar data tidak dapat dipulihkan.Ada perusahaan yang berspesialisasi dalam penghancuran perangkat penyimpanan informasi, beberapa di antaranya bahkan memberikan sertifikat kehancuran, tetapi layanan mereka ditujukan untuk perusahaan dan bisa sangat mahal.Menghancurkan HDD cukup sederhana. Anda dapat mengebor lubang atau memalu beberapa paku ke dalam case, yang akan merusak cakram. Tentu saja, selalu diperlukan untuk menggunakan perlindungan selama operasi tersebut.Nillan Little dari Gillware mengatakan mengebor lubang, menekuk cakram, atau membaginya menjadi beberapa bagian dapat dianggap sebagai metode yang sangat sukses untuk menghancurkan HDD."Data tidak dapat diambil di laboratorium komersial apa pun," kata kolega Little, Greg Andrzezewski. “Secara teori, sesuatu dapat dibaca menggunakan peralatan yang sangat khusus, seperti mikroskop elektron pemindaian, tetapi laboratorium komersial, seperti kita, sedang mencoba untuk memperbaiki cakram. "Kami tidak dapat memulihkan apa pun dari HDD, yang drive-nya rusak parah."SSD memiliki beberapa chip memori, dan semuanya harus dihancurkan sehingga data tidak dapat dipulihkan. SSD SATA 2,5 "yang biasa memiliki casing pelindung yang perlu dilepas untuk menghancurkan setiap chip. SSD faktor bentuk M.2 memiliki semua chip yang terlihat, dan lebih mudah untuk menghancurkannya.Meskipun mungkin terlihat bahwa semuanya lebih mudah dengan telepon, pada kenyataannya mereka akan membutuhkan lebih banyak usaha, karena chip penyimpanan terintegrasi ke dalam papan mereka dan terlindungi dengan baik. Untuk mendapatkannya, Anda harus membongkar perangkat - ini adalah proses yang melelahkan, perinciannya bervariasi dari satu model ke model lainnya.Ponsel modern cukup kuat, sehingga menggunakan api untuk menghancurkannya, seperti yang direkomendasikan beberapa orang, merupakan ide yang buruk. Pertama, Anda masih perlu membongkar dan melepas baterai yang terpasang, karena berbahaya untuk membakarnya - mungkin ada risiko ledakan. Kedua, nyala api yang sangat panas dan kuat diperlukan untuk merusak komponen internal."Kami memiliki kasus ketika ponsel dengan tubuh terbakar dalam tong dan telepon meleleh tak dapat dikenali - sulit untuk mengatakan apakah itu telepon atau dompet," kata Little. "Itu adalah rintisan telepon, dan kami masih bisa mengeluarkan chip dan membacanya sebagian, menentukan telepon siapa itu, dan membaca pesan teks dan gambar darinya."Alternatif untuk menghapus data adalah "menghancurkan perangkat secara fisik, menghancurkannya sedemikian rupa sehingga penutup chip dipecah menjadi beberapa bagian," kata Ross Anderson kepada saya. "Alternatif lain adalah meletakkan telepon di air laut dalam, atau menguburnya di tempat yang tidak dapat ditemukan."Tetapi memecahkan telepon dalam kotak logam dengan palu akan sangat sulit. Jika Anda memutuskan untuk melakukan ini, Anda disarankan untuk melepas baterai terlebih dahulu, jadi Anda masih harus membuka telepon terlebih dahulu.