Bukan rahasia bagi siapa pun bahwa salah satu ancaman eksternal utama bagi perusahaan dan organisasi saat ini adalah email. Kemampuan untuk menggunakan rekayasa sosial telah mengubah email menjadi lahan subur bagi kejahatan dunia maya. Sebagai contoh, kasus ini diketahui secara pasti ketika file .xls yang terinfeksi dikirim ke surat seorang karyawan dari salah satu perusahaan dan dimaksudkan untuk dibuka di MS Excel tidak lebih tinggi dari versi tertentu. Hanya karena nama file berisi frasa ajaib "Peningkatan Gaji", seluruh tim perusahaan sengaja menghabiskan beberapa jam mencari versi MS Excel yang sesuai untuk membukanya sampai layanan TI turun tangan. Jika lebih mudah untuk mengeksekusi file yang dikirim oleh penyerang, serangan cyber ini bisa dimahkotai dengan sukses.

Seseorang mungkin keberatan bahwa serangan semacam itu dapat diatasi dengan melatih personil perusahaan dalam dasar-dasar keamanan informasi, tetapi ini masih jauh dari sederhana. Faktanya adalah kejahatan dunia maya kini telah mengambil bentuk dalam bisnis ilegal dan pasar mereka tumbuh dengan pesat. Ini berarti bahwa untuk setiap karyawan departemen TI perusahaan terdapat beberapa ribu penyerang dunia maya dan mereka akan selalu berada beberapa langkah di depan. Itulah sebabnya dalam melindungi perusahaan dari serangan dunia maya, seseorang tidak hanya harus bergantung pada orang, tetapi juga pada solusi perangkat lunak. Mari kita lihat alat apa yang ditawarkan Zimbra Collaboration Suite untuk melindungi perusahaan Anda dari serangan phishing.

Bundel klasik Amavis, SpamAssassin, dan ClamAV bertanggung jawab untuk memfilter email masuk di Zimbra. Solusi ini memungkinkan Anda untuk memotong sebagian besar email phising dan spam yang masuk di pintu masuk. Di sisi lain, penggunaannya tidak menjamin bahwa tidak ada satu pun email phishing yang mencapai penerima, dan untuk perlindungan penuh terhadap ancaman phishing, manajer TI harus menerapkan sejumlah trik dan trik lainnya.

Kesalahpahaman yang umum adalah bahwa phishing dapat dengan mudah dikalahkan oleh pelatihan personil dalam dasar-dasar keamanan informasi. Pembacaan nama domain dengan hati-hati di badan surat dan perhatian saat bekerja dengan lampiran tidak selalu dapat menjamin perlindungan 100% dari perusahaan dari serangan phishing. Adalah jauh dari biasanya bahwa seorang karyawan perusahaan memiliki waktu untuk memeriksa tautan di dalam email dengan hati-hati dan memeriksa ekstensi file yang dikirimkan kepadanya dalam lampiran. Dalam kasus seperti itu, manajer TI mungkin perlu

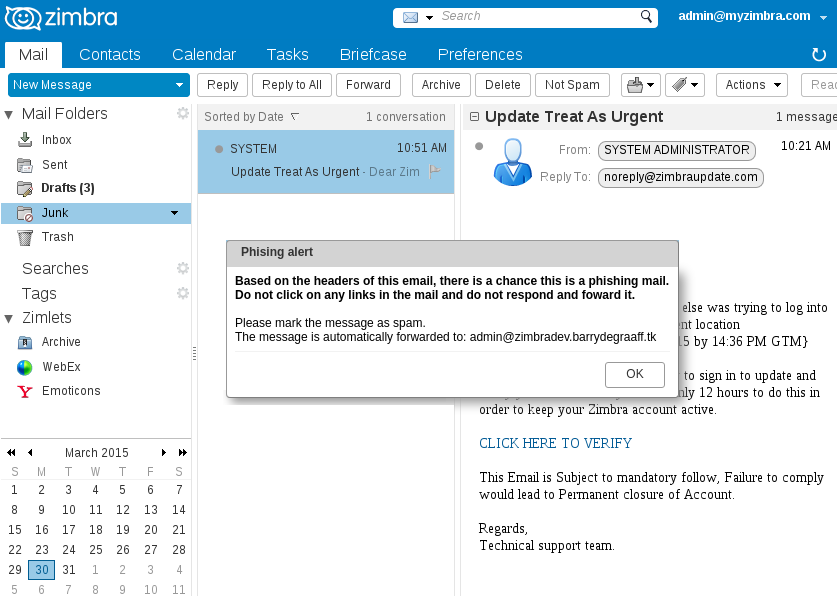

Spoofing dan Phishing Alert Zimlet , yang menampilkan peringatan kepada pengguna bahwa pesan yang diterimanya seharusnya phishing, atau bahwa nama di bidang Pengirim telah diubah. Berkat peringatan tersebut, karyawan mungkin akan memperhatikan surat yang mencurigakan dan, kemungkinan besar, akan berkonsultasi dengan departemen TI sebelum mengklik tautan dari surat tersebut.

Cara yang cukup radikal untuk melindungi terhadap phishing adalah dengan membuat aturan untuk DKIM, yang menurutnya semua surat yang dikirim dari domain selain yang dinyatakan tidak akan mencapai penerima. Ini dilakukan dengan mengedit file

/opt/zimbra/conf/opendkim.conf.in , di mana cukup untuk menulis baris berikut:

Tolak tanda tangan tanpa tolak

Mode sv

Setelah itu, Anda hanya perlu me-restart OpenDKIM menggunakan perintah

restart zmopendkimctl agar perubahan diterapkan. Kami terutama mencatat bahwa tindakan perlindungan seperti itu tidak cocok untuk semua orang, karena setelah menambahkan aturan yang sesuai ke OpenDKIM, setiap e-mail tanpa tanda tangan DKIM akan ditolak oleh server surat, yang menciptakan risiko tertentu untuk bisnis. Kami menyarankan Anda menimbang semuanya dengan hati-hati sebelum menggunakan metode perlindungan terhadap phishing ini.

Tetapi perlindungan seperti itu dapat gagal secara berkala, karena email phishing dapat berasal dari sumber tepercaya. Penjahat dunia maya telah lama menyadari bahwa tidak masuk akal untuk meretas perusahaan besar dan terlindungi secara langsung. Adalah jauh lebih mudah untuk memecahkan rekanannya yang andal, yang, misalnya, terlibat dalam membersihkan kamar atau memasok air minum. Karena kontraktor tersebut mengirim faktur dan surat lain ke perusahaan besar setidaknya sebulan sekali, dan keamanan informasinya biasanya jauh lebih buruk, maka jauh lebih mudah bagi penyerang untuk masuk ke infrastruktur TI sebuah perusahaan kecil dan mengirim file yang terinfeksi ke perusahaan besar dengan kedok akun lain. . Terbiasa menerima faktur bulanan, seorang akuntan hampir pasti akan membuka file yang dikirim dari kotak surat tepercaya, yang memicu serangan dunia maya terhadap perusahaan.

Dalam situasi seperti itu, Spoofing dan Phishing Alert Zimlet dan bahkan aturan OpenDKIM tidak mungkin membantu Anda, karena pesan tersebut dikirim dari alamat asli dan mungkin tidak mengandung tanda-tanda phishing selama serangan yang ditargetkan. Sistem antivirus ClamAV yang dibangun di dalam Zimbra Collaboration Suite dapat membantu melindungi terhadap serangan semacam itu, memindai setiap lampiran yang tiba di server, termasuk arsip. Berkat basis data tanda tangan yang terus diperbarui, ClamAV cukup andal dan memungkinkan Anda untuk melindungi diri dari sebagian besar ancaman virus.

Tetapi, sekali lagi, dengan serangan yang ditargetkan dan direncanakan dengan baik, antivirus mungkin tidak menanggapi lampiran yang terinfeksi. Itu sebabnya ide bagus selain antivirus adalah memblokir lampiran berdasarkan ekspansi mereka. Berbagai file yang berpotensi berbahaya dengan ekstensi .exe dan banyak lainnya dapat diblokir dengan memasukkan perintah

zmprov "+ zimbraMtaBlockedExtension" {bat, cmd, docm, exe, js, lnk, ocx, rar, vbs, vbx} .

Semua teknik ini, serta

kebijakan kata sandi yang kuat , pembaruan perangkat lunak yang tepat waktu, dan pekerjaan sistematis pada pelatihan karyawan, dapat melindungi perusahaan dari menerima email phishing dan juga dari konsekuensi yang tidak menyenangkan terkait dengan penerimaannya. Juga direkomendasikan untuk secara berkala melakukan "latihan phising" yang aneh - untuk secara sengaja mengirim email phishing kepada pengguna untuk mengidentifikasi karyawan yang tidak dapat mengenali ancaman dan melakukan kelas keamanan informasi tambahan dengan mereka.

Untuk semua pertanyaan yang terkait dengan Zextras Suite, Anda dapat menghubungi perwakilan perusahaan "Zextras" Katerina Triandafilidi melalui email katerina@zextras.com