Pengguna modern dari berbagai perangkat sebagian besar merupakan perwakilan dari budaya konsumen. Jika sesuatu rusak, maka pemilik benda itu membuangnya begitu saja, tanpa memikirkan kemungkinan perbaikan, atau tentang membersihkan perangkat, menghapus data pribadinya.

Hard drive penuh dengan data, ponsel dengan buku kontak dan data pemilik, serta perangkat pintar dengan kata sandi dan login yang disimpan dikirim ke tempat pembuangan sampah. Karena pengguna yang jarang menggunakan lebih dari 2-3 login dan kata sandi, gadget seperti itu dapat menjadi sumber informasi berharga untuk cracker.

Terlepas dari kenyataan bahwa gadget tersebut mungkin tampak seperti sampah, tetapi ini, pada kenyataannya, komputer mini dengan berbagai fitur, salah satunya adalah untuk menyimpan informasi yang dimasukkan sebelumnya. Dan jauh dari selalu informasi ini tidak berbahaya bagi pemiliknya. Sebagai contoh, kita dapat mengambil bola lampu pintar, yang

diperiksa untuk keamanan informasi oleh perwakilan situs web Hasil Terbatas.

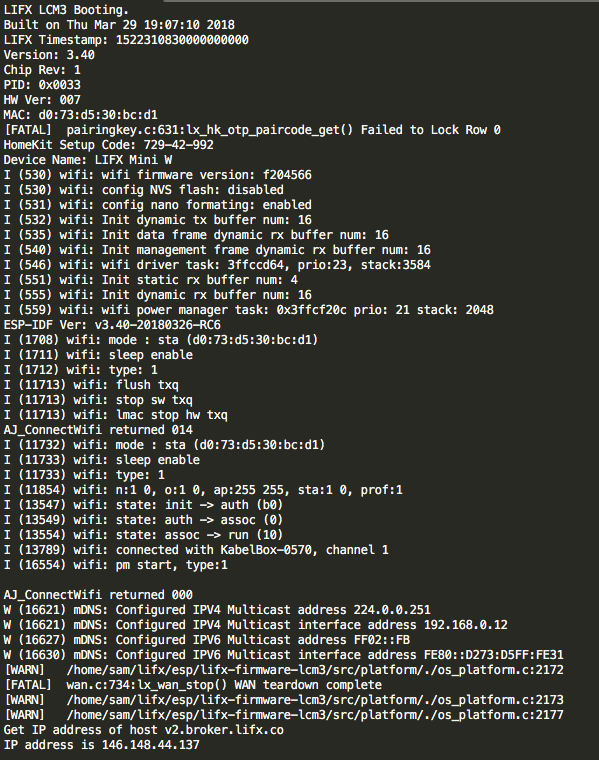

Para peserta dalam percobaan membeli bola lampu LIFX cerdas di Amazon seharga 30 euro di Amazon dan disiapkan menggunakan aplikasi yang sesuai. Secara khusus, bola lampu terhubung ke WiFi. Kemudian mereka memutus dan membongkar.

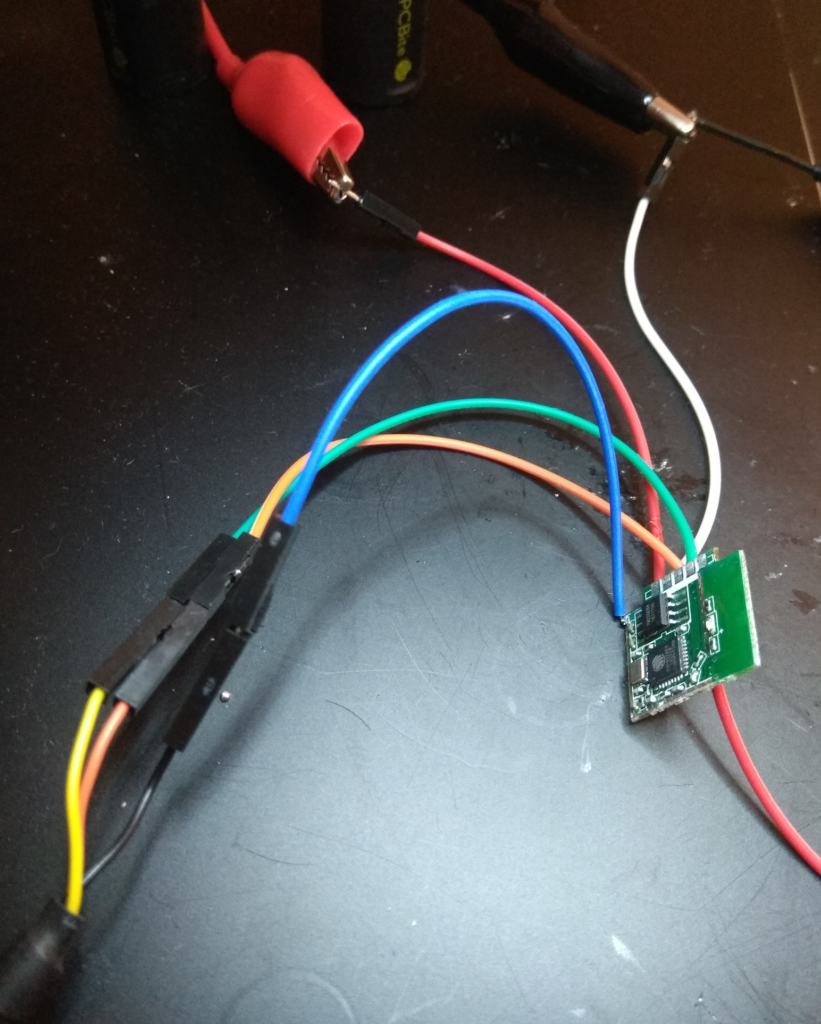

Tujuan spesialis adalah untuk membayar - saya harus bekerja keras untuk mendapatkannya dan membersihkannya dari lem. Perangkat kemudian diidentifikasi sebagai mini-PC berbasis ESP32D0WDQ6. Lembar data modul

ada di sini . SDK dan alat tersedia di

sini .

Papan terhubung ke FT2232H dan mulai belajar.

Ternyata, akses dari jaringan nirkabel disimpan di tempat yang bersih.

Selain itu, gadget sama sekali tidak terlindungi dari gangguan luar. Tidak ada enkripsi, tidak ada unduhan yang aman, tidak ada.

Selain itu, sertifikat root dan kunci pribadi RSA juga tersedia. Setelah itu, studi tentang bola lampu selesai.

Ngomong-ngomong, spesialis tidak segera memposting praktik terbaiknya setelah menemukan semua ini. Dia melaporkan masalah tersebut ke pabrik, menunggu 90 hari, dan hanya setelah itu menerbitkan semuanya. Mungkin perusahaan telah mengubah sesuatu, tetapi mungkin tidak. Bagaimanapun, kurangnya keamanan perangkat pintar modern adalah masalah signifikan yang telah dibicarakan dan ditulis selama bertahun-tahun. Tapi, sayangnya, semuanya masih ada.

Kerentanan bola lampu pintar dari pabrikan khusus ini jauh dari unik. Tahun lalu, perwakilan situs yang disebutkan di atas meretas perangkat Tuya.

Sama seperti salinan sebelumnya, lampu dipasang, terhubung ke jaringan nirkabel dan diuji dalam operasi. Segalanya menjadi besar di sini. Setelah bola lampu dibongkar dan dihubungkan ke PC.

Persis masalah yang sama:

- Akses ke jaringan nirkabel disimpan dalam bola lampu dalam bentuk terbuka;

- DeviceID dan kunci disimpan dengan cara yang sama. Dengan demikian, Anda dapat dengan mudah mengenali bola lampu MAC. Selain itu, kunci lokal diperlukan untuk layanan Tuya Cloud, sehingga dapat diunduh dan digunakan untuk tujuan apa pun. Begitu deviceID dan kuncinya ada di tangan penyerang, dia mendapat kesempatan untuk mengontrol gadget yang tidak dipilih.

Setelah perakitan, bola lampu dengan mudah dikontrol menggunakan data yang diunduh dari itu.

Secara umum, masalahnya bukan hanya pada bohlam. Demikian pula, data disimpan dalam berbagai jenis gadget pintar dari jenis yang berbeda, termasuk kamera, speaker,

lemari es , ceret,

pressure cooker , dll. Karena keamanan perangkat yang lemah, cracker dapat dengan mudah membuat botnet, yang ukurannya dapat mencapai ribuan atau bahkan jutaan perangkat. Untuk ini, program jahat digunakan, yang, berbeda dengan perlindungan perangkat pintar, menjadi lebih canggih dan berbahaya.