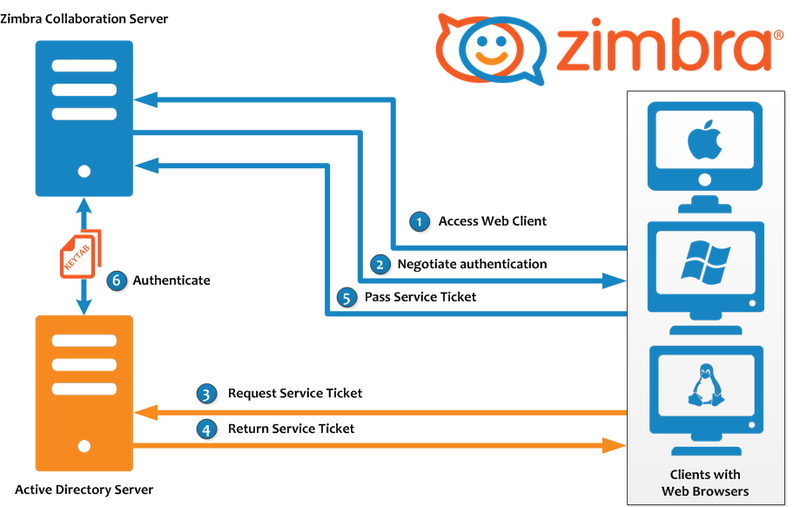

Seiring dengan Active Directory, teknologi Single Sign-On adalah salah satu teknologi penting untuk memastikan kenyamanan pengguna bahkan dengan kebijakan keamanan kata sandi yang paling ketat. Teknologi ini memungkinkan karyawan setelah perubahan kata sandi berikutnya untuk pergi melalui prosedur otentikasi sekali dan setelah berhasil menyelesaikannya, untuk mengakses semua sumber daya perusahaan secara otomatis. Jika Anda menggunakan Zimbra Collaboration Suite, Anda mungkin ingin mengonfigurasi SSO juga. Di bawah ini kita akan berbicara tentang bagaimana melakukan ini.

Jika Anda mengonfigurasi otorisasi dalam Zimbra melalui AD sesuai dengan petunjuk dari artikel sebelumnya, prinsip pengaturan SSO akan direduksi menjadi membuat file keytab di Kerberos, serta ticker akun khusus dalam AD, menyiapkan SPNEGO pada server Zimbra dan menerbitkan sertifikat untuk menggunakan SSO kepada semua pengguna . Terutama dicatat bahwa sangat penting untuk membuat salinan cadangan file di mana perubahan tertentu akan dibuat dan menyimpannya dalam folder terpisah sehingga masalah yang tidak terduga tidak berubah menjadi masalah besar bagi Anda.

Pertama-tama, kita perlu membuat akun

ticketer di Zimbra dan melarangnya mengubah kata sandi, dan juga membuat Nama Pokok Layanan (SPN) di Kerberos untuk akun tiket pada pengontrol domain. Ini dapat dilakukan dengan menggunakan perintah

ticketer setspn –A mail.domain.com , setelah itu Anda perlu memeriksa hasilnya menggunakan perintah

setspn –L ticketer . Setelah itu, kami membuat file keytab pada pengontrol domain menggunakan perintah seperti ini:

ktpass -out c:\keys\jetty.keytab -princ HTTP/mail.domain.com@domain.local -mapUser ticketer -mapOp set -pass !@#$%& -crypto RC4-HMAC-NT -pType KRB5_NT_PRINCIPAL

Setelah file keytab berhasil dibuat, Anda harus memindahkannya ke server Zimbra Collaboration Suite di

folder / opt / zimbra / data / mailboxd / spnego / dan

/ opt / zimbra / jetty / , setelah itu Anda perlu mengubah hak aksesnya:

chown ticketer:zimbra /opt/zimbra/data/mailboxd/spnego/jetty.keytab chown ticketer:zimbra /opt/zimbra/jetty/jetty.keytab

Sekarang mari kita mulai menyiapkan utilitas SPNEGO yang dibangun di dalam Zimbra Collaboration Suite, yang akan berfungsi dengan file .keytab yang dibuat sebelumnya. SPNEGO dapat dikonfigurasi menggunakan perintah berikut:

su zimbrazmprov mcf zimbraSpnegoAuthEnabled TRUE zmprov mcf zimbraSpnegoAuthRealm domain.local zmprov ms mail.domain.com zimbraSpnegoAuthTargetName HTTP/mail.domain.com zmprov ms mail.domain.com zimbraSpnegoAuthPrincipal HTTP/mail.domain.com zmprov md domain.com zimbraAuthKerberos5Realm domain.local zmprov md domain.com zimbraWebClientLoginURL '/service/spnego' zmprov md domain.com zimbraWebClientLogoutURL '../?sso=1'

Langkah selanjutnya adalah membawa file pengaturan

/opt/zimbra/jetty/etc/krb5.ini ke dalam formulir berikut:

[libdefaults] default_realm = domain.local dns_lookup_realm = no dns_lookup_kdc = no kdc_timesync = 1 ticket_lifetime = 24h default_keytab_name = FILE:/opt/zimbra/data/mailboxd/spnego/jetty.keytab default_tgs_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5 default_tkt_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5 permitted_enctypes = arcfour-rc4-md5 rc4-hmac des-cbc-crc des-cbc-md5 [realms] domain.local = { kdc = dc.domain.local admin_server = dc.domain.local default_domain = domain.local } [appdefaults] autologin = true forwardable=true

Setelah itu, Anda perlu mengonfigurasi peramban pengguna dengan menambahkan

mail.domain.com ke network.neg di semua bidang dengan kata

uris dalam namanya. Proses ini dapat dipercepat melalui penggunaan kebijakan kelompok.

Sentuhan terakhir akan memperbarui pengaturan otorisasi melalui AD di Zimbra Collaboration Suite:

su zimbra zmprov md domain.ru +zimbraAutoProvAuthMech SPNEGO +zimbraAutoProvAuthMech KRB5 +zimbraAutoProvAuthMech PREAUTH +zimbraAutoProvAuthMech LDAP zmcontrol restart

Selesai! Sekarang Anda telah mengkonfigurasi di Zimbra tidak hanya Single Sign-On yang berfungsi dengan baik, tetapi juga pembuatan kotak surat otomatis saat pertama kali pengguna log on ke server yang diotorisasi melalui SSO.

Untuk semua pertanyaan yang terkait dengan Zextras Suite, Anda dapat menghubungi perwakilan perusahaan "Zextras" Katerina Triandafilidi melalui email katerina@zextras.com