- Hukum: Situs penawaran harus menyediakan akses ke penawar terakreditasi apa pun.

- Praktik: salah satu peserta mendaftar beberapa Romashka LLC, menerima tanda tangan elektronik dan mulai membanjiri situs dengan permintaan besar. Permintaan termasuk kriptografi, dan bukan yang tercepat.

- Penanggulangan standar: nonaktifkan atau batasi sementara.

Seperti yang Anda lihat, poin 1 dan 3 saling eksklusif.Dan kita hidup seperti itu.

Jadi, jika peserta yang terakreditasi menerima pemblokiran akses - denda besar akan muncul jika ada keluhan. Kami akan memblokir satu permintaan dari satu juta - segera denda untuk firewall. Jika itu paket dengan tindakan yang relevan secara hukum.

Ini logis, tetapi bertentangan dengan masalah keamanan informasi. Semua alat yang ada bekerja dengan prinsip menentukan komponen lalu lintas yang berbahaya dan memblokirnya. Ketika peserta datang ke situs dan berpartisipasi dalam lelang - Anda tidak bisa mempercayai sistem penyaringan, siapa yang harus dilepaskan, siapa - tidak. Setiap orang harus mengajukan penawaran. Tidak ada algoritme yang berhak memutuskan siapa yang tidak boleh berada di situs. Tanda tangan adalah kriptogram 10 kilobyte yang sangat besar. Menurut standar lalu lintas web, ini adalah salah satu pesan masuk paling sulit (kecuali untuk mengunduh file). Mereka menggunakan algoritma yang kuat yang haus daya untuk kinerja.

Ada aturan situs. Dan jika pengguna menggunakan aplikasi client-server, dan jika mereka melakukannya dalam kerangka peraturan, maka semuanya baik-baik saja. Sistem dapat memproses banyak perdagangan sekaligus.

Kami memiliki hak untuk memblokir pekerjaan klien non-browser. Mereka tidak mematuhi peraturan situs. Ada pengrajin yang membuat perangkat lunak alternatif yang meniru pengguna langsung menggunakan browser - dan itu dapat membuat serangkaian permintaan frekuensi tinggi ke server.

Permintaan anonim dapat dibatalkan.

Ditandatangani harus diproses.

Jika mereka ditandatangani - ini adalah pengajuan penawaran harga, misalnya. Gagasan pertama adalah memberikan kunci sesi sehingga setiap kali Anda tidak menangani otentikasi kompleks. Selamat dari ombak, perjuangan meningkat.

Ada beberapa kasus ketika semuanya bukan lagi DoS, tetapi permintaan DDoS berisi tanda tangan elektronik yang sah. Pada saat yang sama, teknologi penyembunyian sumber (blurring) digunakan: di bawah pengguna yang sama, permintaan dikirim dari puluhan subnet yang berbeda. Mereka rumit karena mereka bergabung dengan aliran permintaan yang sah. Bahkan jika terpisah, mereka tidak dapat diblokir.

Gagasan kedua: untuk memblokir tanda tangan kawan-kawan semacam itu. Ada tanda tangan yang dikeluarkan oleh otoritas sertifikasi dengan koneksi cepat, ada yang tidak mau bekerja sama. Tetapi bahkan jika pusat sertifikasi memblokir tanda tangan, ini akan menjadi masalah, karena pengaduan ke FAS akan berlanjut. Dan mereka akan menghukum Anda karena memblokir tanpa keahlian teknis. Akreditasi di situs juga tidak dapat ditangguhkan - secara hukum selama tiga tahun, dan tidak dapat ditangguhkan dengan cara apa pun. Tidak ada prosedur.

Sekarang - mengapa sulit untuk memproses setiap permintaan. Faktanya adalah bahwa permintaan untuk harga atau pemantauan dimasukkan ke dalam antrian pemrosesan di basis panas. Karena sepersepuluh ribu detik, perselisihan dapat muncul sebelum persidangan. Permintaan didekripsi, diikuti oleh kunci eksklusif, lalu perubahan dalam beberapa tabel, lalu pemrosesan permintaan berikutnya. Jika penawaran harga tidak dapat diterima, maka prosedur untuk mengembalikan perubahan sedang terjadi (misalnya, jika penawaran lebih tinggi dari harga lelang saat ini). Setiap keputusan memiliki status hukum.

Anda harus memiliki log lengkap dari setiap penawaran harga. Ini memberlakukan pembatasan pada infrastruktur, khususnya, pada kemungkinan memecah-mecah basis dan merangkum bagian-bagian individualnya.

Kami dilindungi dari DDoS klasik oleh kompleks sistem penyaringan berdasarkan Arbor. Ia bekerja dalam kasus-kasus parah dalam daftar putih. Kami memiliki semua peserta dalam prosedur dalam daftar putih. Satu lab antivirus dikontrak, dan beberapa perubahan diterima berdasarkan rekomendasinya. Mereka akan memberikan efek positif untuk beberapa waktu, tetapi ini adalah langkah taktis.

Pembelajaran Mesin Menganalisis Lalu Lintas

Pembelajaran Mesin Menganalisis Lalu LintasSerangan diatur oleh mereka yang ingin memenangkan pelelangan. Sebagai contoh, satu peserta menempatkan harga lebih rendah, dan kemudian menyumbat situs sehingga orang lain tidak dapat menyela. Ada skema yang lebih kompleks dan kombinasinya. Ada beberapa jenis prosedur di mana orang pertama yang mengajukan penawaran harga tertentu menang secara hukum. Ini sudah agak tidak relevan di dunia digital, tapi itu adalah undang-undang sejak zaman kertas.

Terkadang tidak jelas siapa di balik tanda tangan itu. Mengarsipkan satu, tetapi sebenarnya yang lain terlibat. Belum ada artikel untuk DDoS sendiri. Ada 274 - pelanggaran aturan sistem. Diasumsikan bahwa hanya DDoS adalah normal jika tidak ditulis dalam aturan. Kami sudah menulis.

Ada praktik menangkap penyusup dan menghukum mereka dengan kejam. Langkah-langkah ini sejauh ini menghentikan masalah, tetapi tidak menyelesaikannya.

Kami juga memiliki dialog yang sangat baik dengan penyedia solusi DDoS. Pertama, seorang manajer datang dan mengatakan bahwa semuanya akan berhasil. Kemudian, bahkan sebelum berakhirnya kontrak, tidak ada lagi seorang salesman yang memiliki segalanya dalam pekerjaan kerawang, tetapi seorang spesialis teknis. Dia akan menatap matanya dan mengatakan apa yang dimilikinya dan bagaimana cara kerjanya. Mereka sudah memulai kembali sebelum pembelian: “Itu bisa mulai nakal. Tapi sedikit. Mungkin tidak dijamin. Sedikit. " Dan entah bagaimana secara bertahap berubah menjadi "mungkin tidak sedikit."

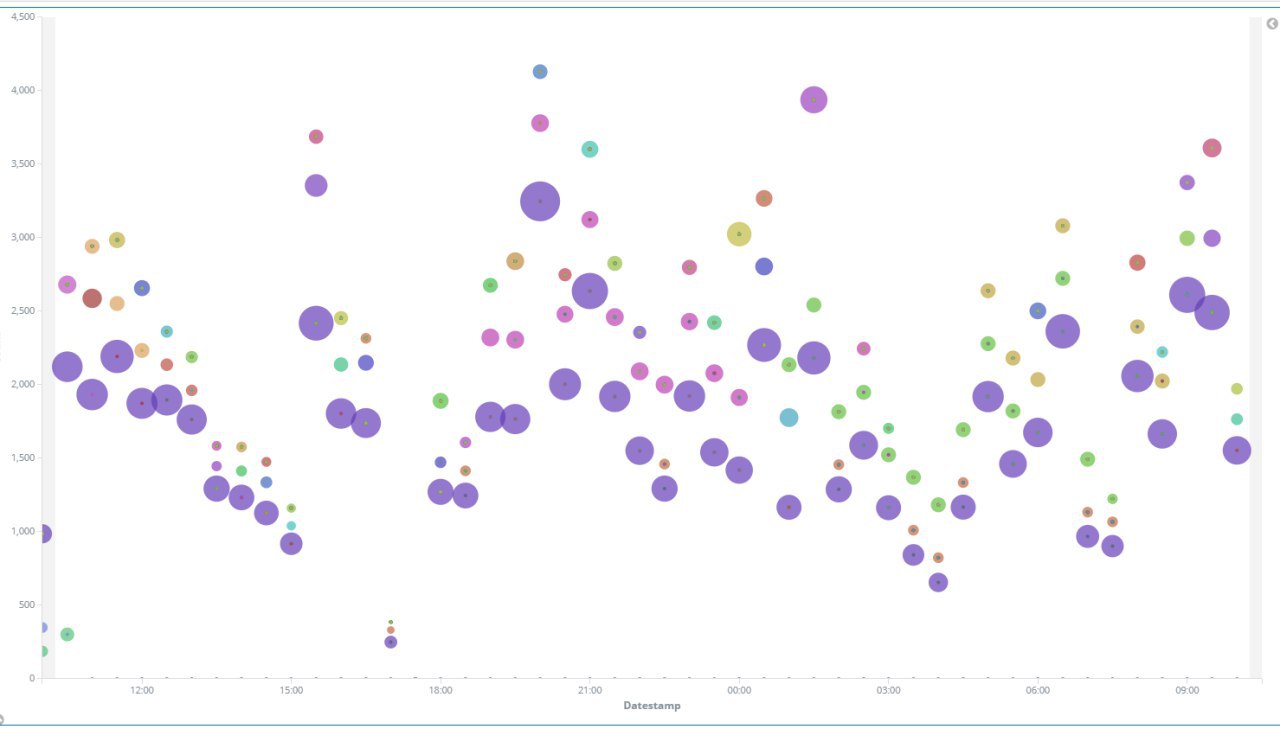

Kami juga menggunakan elemen pembelajaran mesin. Membuat profil adalah peran perilaku normal pengguna biasa. Sistem mengandalkan snapshot dari perilaku itikad baik ini dan mulai memblokir secara otomatis ketika ditolak. Kami mencoba melakukannya sendiri dengan tangan kami. Dan kami menyimpulkan perintah "otomatisasi Soviet" terlebih dahulu. Kita tahu bahwa jika ada perdagangan penting besar pada hari Selasa, mereka akan mencoba untuk memasangnya. Orang-orang ingin menghalangi jalannya perdagangan. Kami memiliki lebih dari seratus serangan per tahun (sekarang sedikit berkurang). Seringkali kita hanya bisa menunggu beban meningkat: 5-10 ribu bot bukanlah masalah yang sangat besar. Ketika situasinya sudah kritis, kami mulai memblokir selektif. Pada saat yang sama, kami memblokir bot teratas (paling aktif), karena kami tidak memiliki tugas untuk menghentikan serangan sepenuhnya, tetapi ada kebutuhan untuk mengurangi beban ke level yang dipertahankan tanpa memangkas apa pun yang secara hukum signifikan.

Bagian kedua dari serangan itu adalah serangan terkait saluran langsung ke pusat data. Ada kasus ketika pusat data berbaring seluruhnya. Ada masalah dengan saluran penyedia. Kami telah menentukan format kerjasama dengan penyedia terlebih dahulu. Secara khusus, kami mengelola seluruh segmen IP, kami tidak mengizinkan aturan penyaringan diterapkan ke grup IP kami. Setiap kontrak dengan sistem pembersihan lalu lintas berarti bahwa kita akan kehilangan orang dan mendapatkan denda. Sudah cukup bagi penyerang untuk mengaktifkan sistem selama satu detik untuk mencatat fakta bahwa transaksi telah gagal: ini bukan serangan yang cukup akrab yang tugasnya membatasi akses ke sumber daya atau membuatnya sama sekali tidak beroperasi.

Kami menggunakan Pencarian Elastis untuk menyimpan data pertandingan berdasarkan profil pengguna. Penting untuk tidak hanya melacak seseorang yang mulai melakukan sesuatu yang berpotensi tidak normal. Karena masih ada kegiatan yang sangat mirip dengan DDoS, ketika salah satu aktivis atau jurnalis menjatuhkan tautan ke pembelian, dan orang-orang pergi ke kerumunan untuk melihatnya.

Dibutuhkan sekitar dua atau tiga menit agar algoritma mulai membandingkan, dan dengan demikian deteksi deviasi akan terjadi. Pada saat ini, infrastruktur harus menahan semua lalu lintas. Apapun dia. Kami memiliki stok 15x beban bisnis.

Serangan dapat diprediksi untuk pembelian dalam jumlah besar. Bangun dari komputer itu berbahaya. Saya pergi ke suatu tempat - pemantauan SMS dan telegram. Ada jeda setengah menit untuk berlari kembali. Pertempuran dalam hitungan detik. Cobalah untuk memakai 10-15 menit di pagi hari. Mereka menyerang hanya beberapa kali sehari. Secara umum, dia terlambat dengan reaksi selama 5 menit - prosedur selesai.

Yang kita butuhkan adalah memberikan hak legislatif untuk melindungi diri kita dari lalu lintas jahat (ketika situs memperbaiki apa, pada titik apa dan mengapa ditolak), atau mengubah prosedur akreditasi (menangguhkan akreditasi dan secara hukum memulai proses dengan pelanggar).

Kami sedang mengerjakannya sekarang, tetapi untuk saat ini kami menawarkan Anda untuk mengagumi contoh masalah yang muncul ketika mengadaptasi undang-undang yang dibuat untuk prosedur kertas ke dunia elektronik.

Referensi: