Halo Nama saya Vitaly Andreev dan saya bekerja sebagai ahli terkemuka dalam bisnis ETHIC di Infosecurity. Selama setahun terakhir, saya telah mengumpulkan banyak contoh berbagai skema penipuan populer yang ingin saya bagikan, dan pada saat yang sama menganalisis beberapa tren dari dunia phishing dan rekayasa sosial.

Setiap hari, sekitar seribu nama domain baru terdaftar di jaringan, yang jauh lebih banyak daripada jumlah situs yang benar-benar aktif. Tidak ada gunanya dan sangat lama untuk mempertimbangkan semua skenario penggunaannya dalam kerangka satu artikel, jadi kami hanya akan berbicara tentang beberapa di antaranya, yaitu penggunaan nama domain untuk tujuan penipuan.

Masalah phishing dan rekayasa sosial benar-benar dapat memengaruhi pengguna jaringan mana pun. Untuk menemukan situs phishing atau mengalami manifestasi lain dari rekayasa sosial jauh lebih mudah daripada, katakanlah, mengambil trojan (meskipun kemungkinan besar akan dikirim kepada Anda menggunakan metode rekayasa sosial). Mengapa saya memutuskan untuk membandingkan rekayasa sosial dengan drama? Karena didasarkan pada prinsip yang sama tentang konstruksi plot seperti dalam sebuah karya seni, dan korban menemukan dirinya di jantung semacam pertunjukan.

Nama domain yang bagus adalah setengah dari kesuksesan untuk situs phishing atau penipuan. Tapi domain yang bagus tidak berkubang di jalan, jadi penipu mendaftarkan bundel nama domain yang sesuai terlebih dahulu, membuat mereka menunggu di sayap. Yang paling jelas, situasinya dapat dilihat pada contoh bank. Setiap minggu, sekitar satu setengah ribu domain dengan partikel "bank" terdaftar. Selain itu, semakin populer bank, semakin bersedia untuk mendapatkan sendiri nama domain konsonan.

Misalnya, pada bulan Februari, variasi nama domain yang mengandung kata "sberbank", "bonus" dan angka "3000" sangat populer. Lihat saja:

- bonus3000-sberbank.ru

- sberbank-darit-3000.ru

- podarok3000-sberbank.ru

- sberbank-3000bonus.ru

- sberbank3000.ru

- 3000sberbank.ru

Dan selusin lebih banyak opsi serupa dalam desain yang berbeda.

Semua domain ini berbagi dua detail umum. Pertama, mereka terdaftar melalui perusahaan Beget, dan kedua, mereka semua menuju ke mana-mana.

Untuk memahami tujuan mendaftarkan domain ini, Anda tidak perlu memiliki pengetahuan rahasia atau keterampilan khusus, cukup masukkan kata-kata ajaib "bonus Sberbank 3000" di mesin pencari apa pun. Pada output kami mendapatkan contoh ulasan yang khas:

Saya mendaftar dengan Sberbank online untuk bonus 3.000 rubel. Saya memasukkan kata sandi melalui SMS dan ternyata saya telah menarik 30.000 rubel dari kartu saya di CH Debit RUS mOSCOW QIWI AFT. Bagaimana saya bisa mendapatkan uang kembali?

Saya memiliki 120.000 ribu di peta. Mereka menghapus semuanya. Dan minus pergi ke 30 ribu

Rupanya, seseorang akan menghidupkan kembali skema lama, yang memungkinkan penyerang untuk mendapatkan akses ke rekening bank korban, dan nama domain hanya menunggu di sayap.

Kata paling populer berikutnya di lingkungan bank kata adalah polling. Di sini bahkan lebih mudah: lihat saja folder spam di kotak masuk Anda, tempat tajuk surat akan menjerit tentang pembayaran yang menunggu Anda.

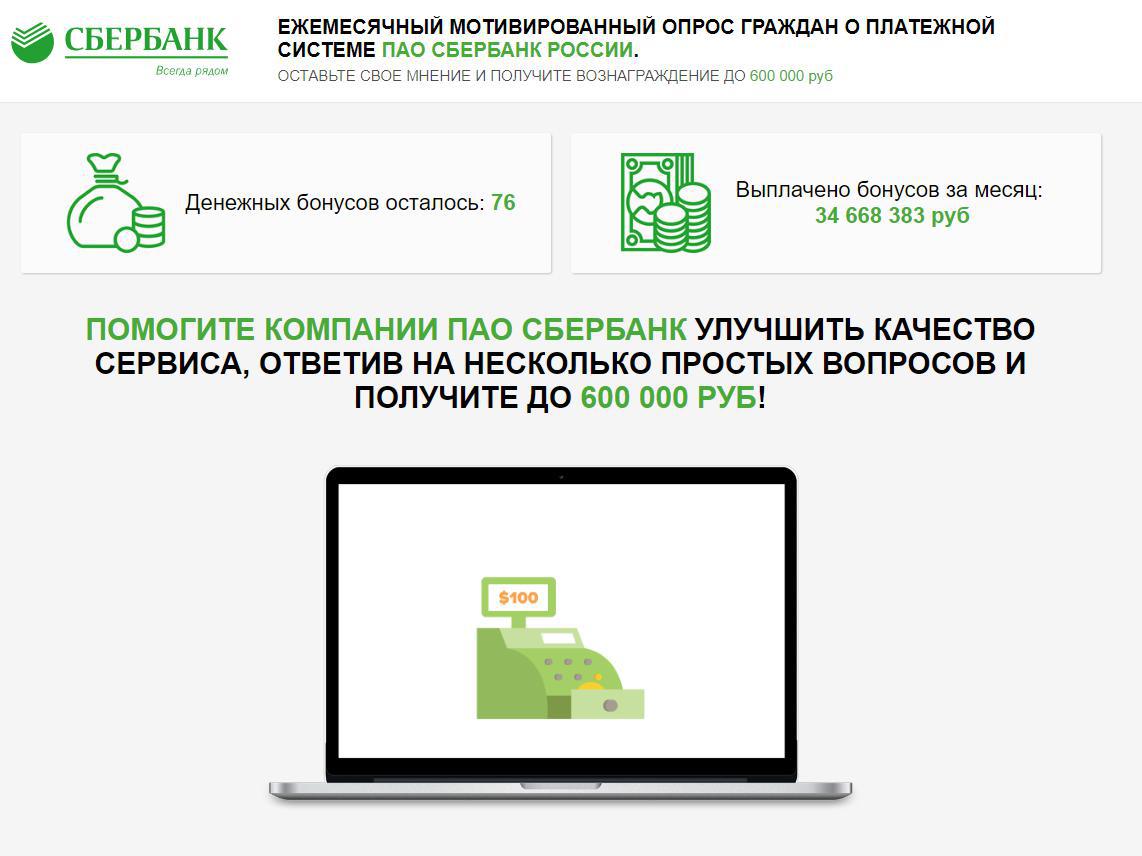

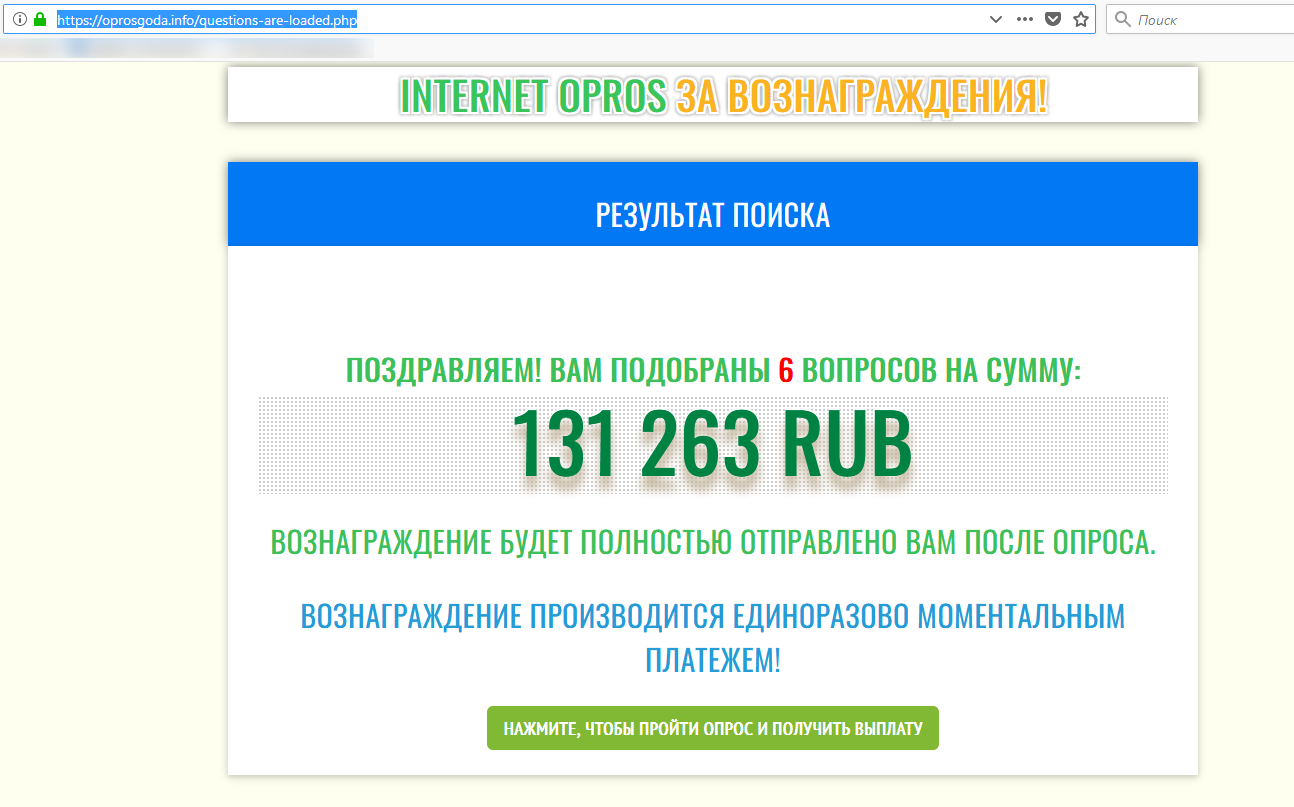

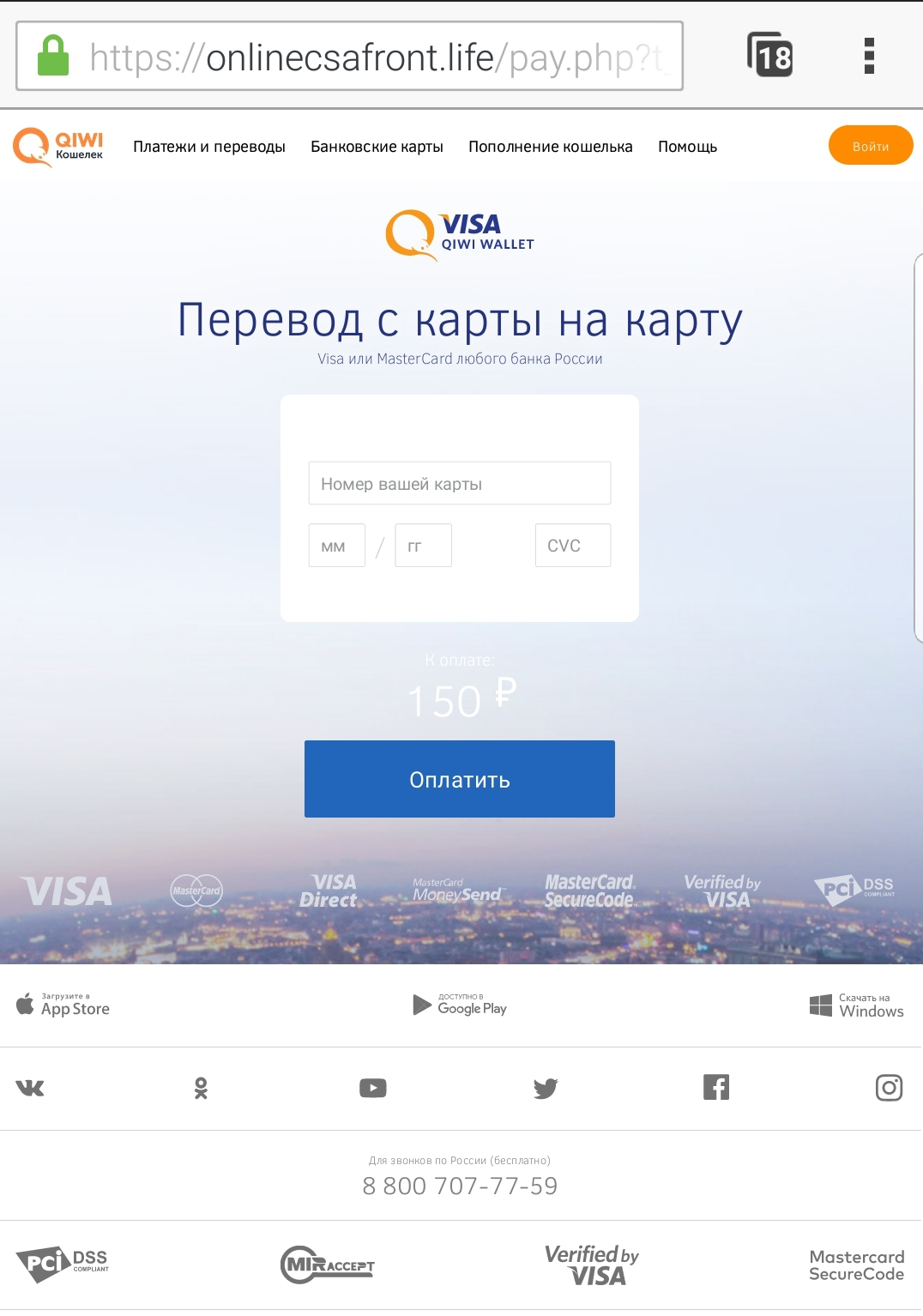

Jika Anda mengikuti tautan dari surat itu, maka Anda akan menemukan diri Anda kira-kira di situs tersebut.

Berdasarkan hasil jawaban Anda terhadap selusin pertanyaan yang benar-benar bodoh, Anda akan diminta untuk memasukkan rincian kartu bank Anda, di mana, secara logis, Anda harus membayar, dan dari mana sebenarnya untuk menghapus uang itu. Namun, dalam beberapa kasus, scammers bahkan tidak repot-repot untuk menyamarkan scam mereka dan menunjukkan dalam bentuk entri data dalam teks biasa bahwa Anda membayar untuk ponsel orang lain.

Seluruh skema ini sangat primitif, tetapi mengejutkan bahwa dalam beberapa bulan terakhir ini telah aktif di Google dan Instagram, yang tidak bisa tidak menambah kepercayaan warga untuk percaya pada efisiensinya.

By the way, jajak pendapat ini dari Sberbank berasal dari opros@sberbank.ru.

Saya ingin segera mencatat bahwa Sberbank dipilih sebagai contoh hanya karena bank terbesar selalu menarik perhatian berbagai jenis penipu. Logikanya di sini sederhana: kemungkinan bahwa di antara calon korban yang menerima email phishing adalah klien dari bank khusus ini selalu cukup tinggi. Namun, banyak domain yang mencurigakan muncul bersamaan dengan nama-nama merek terkenal lainnya.

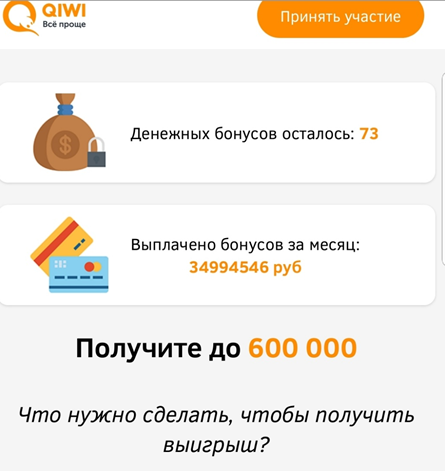

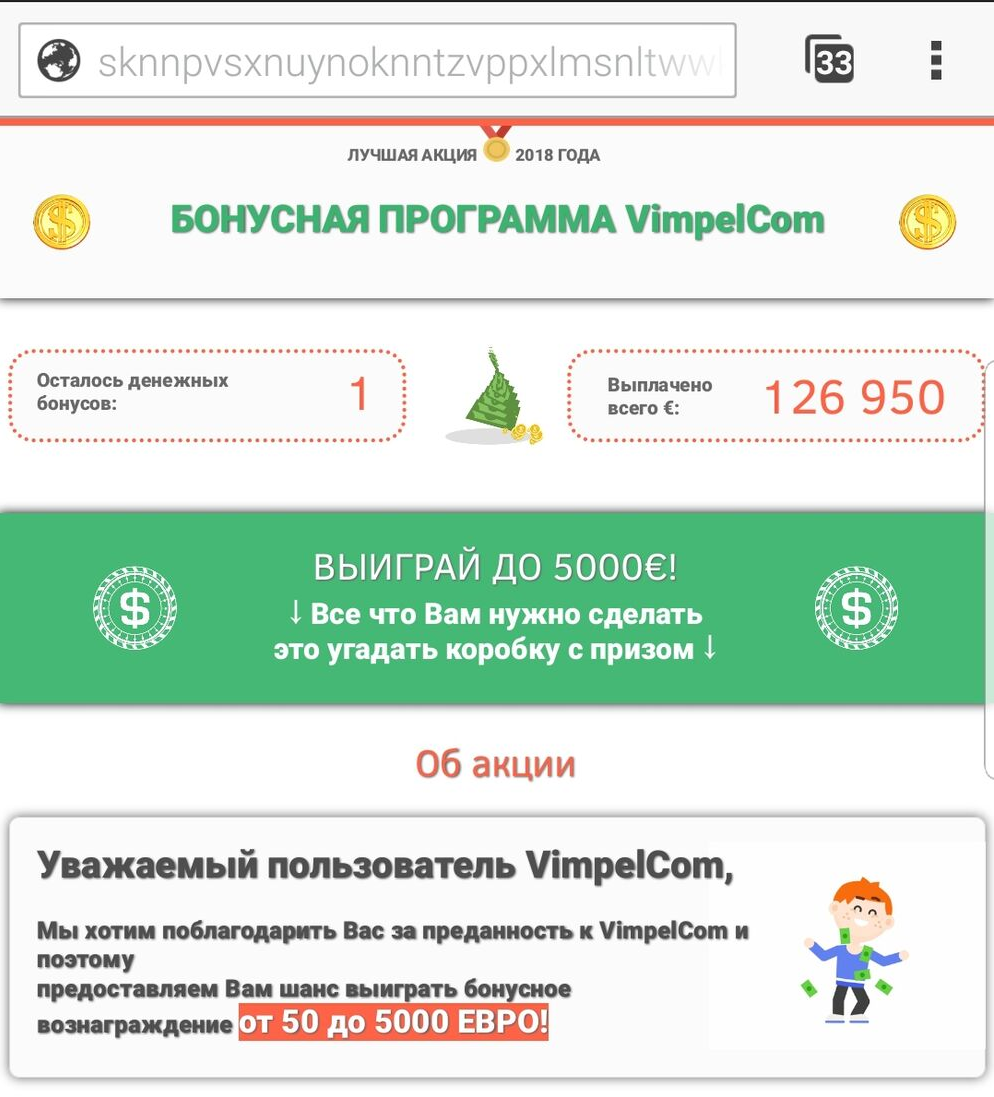

Misalnya, lihat alamat situs web program bonus VimpelCom. Dalam hal ini, nama domain tidak membawa setidaknya semacam beban semantik. Program generator jelas bekerja di sini, karena situs dengan jajak pendapat sering mengubah hosting dan berpindah dari satu domain ke domain lainnya.

Terkadang ada situs tanpa menyebutkan merek sama sekali. Polling tahun dan intinya!

Faktanya, semua penipuan survei ini adalah skema penipuan pembayaran yang sedikit dimodifikasi. Hanya sekarang juga perlu untuk menjawab pertanyaan.

Saya selalu skeptis tentang kinerja skema penipuan seperti itu, mereka terlalu canggung. Satu ditulis dalam surat, yang lain di situs web, dan yang ketiga ketika menarik uang.

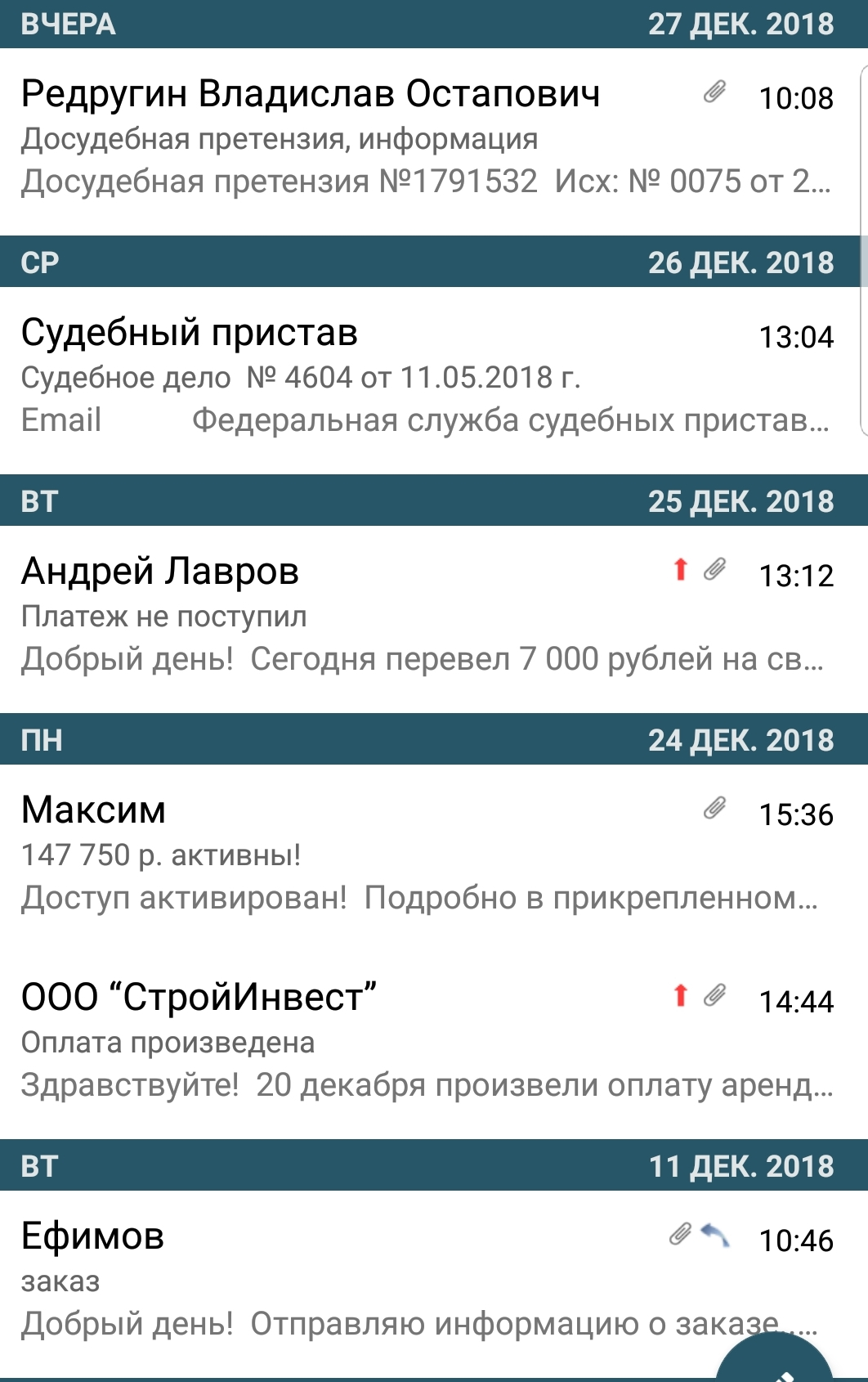

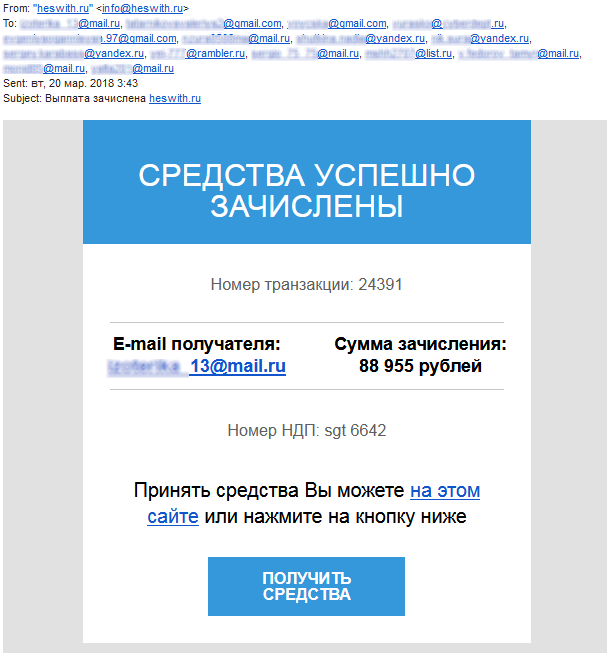

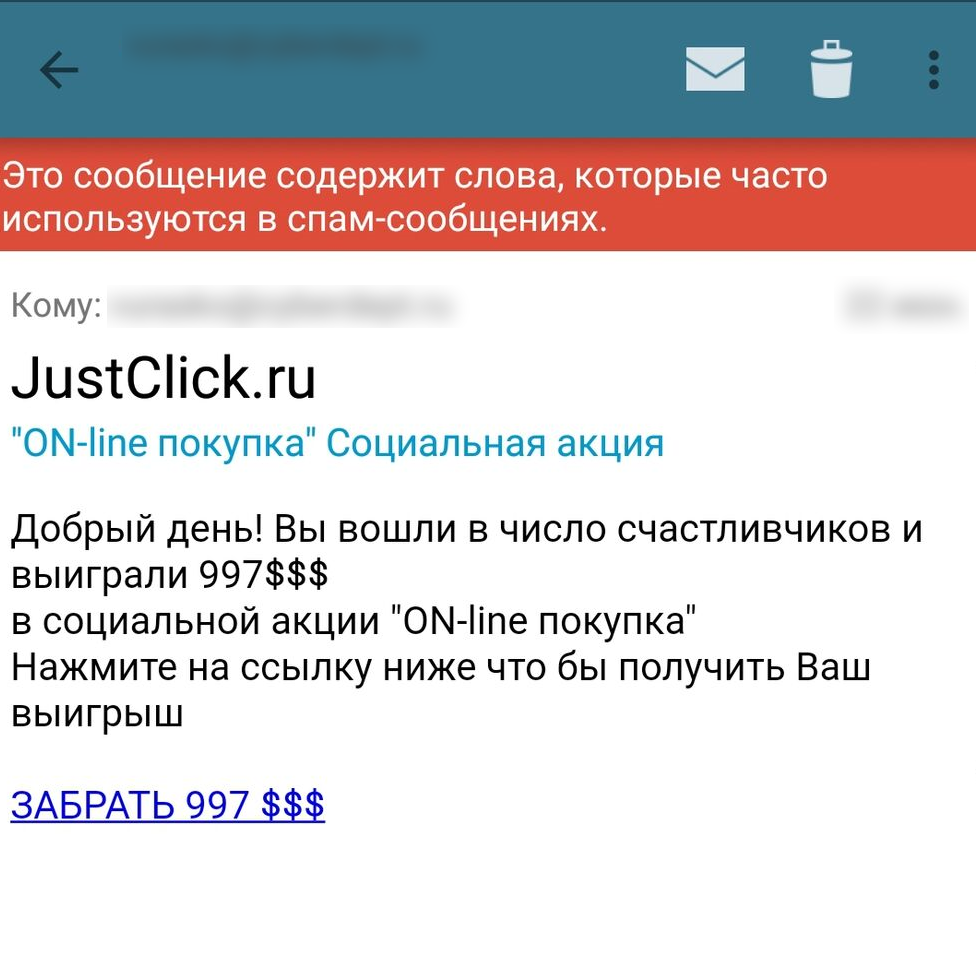

Demi kemurnian percobaan, saya secara khusus mematikan semua filter di kotak surat tes dan sekarang sepertinya seluruh dunia tiba-tiba memutuskan untuk memberi saya uang. Jangan memperhatikan tanggal yang berbeda dalam surat - tangkapan layar diambil sepanjang tahun dan sekarang versi surat yang paling menarik dan khas telah dipilih.

Dan inilah favorit saya. Saya selalu bermimpi memenangkan nominasi Repost of the Year!

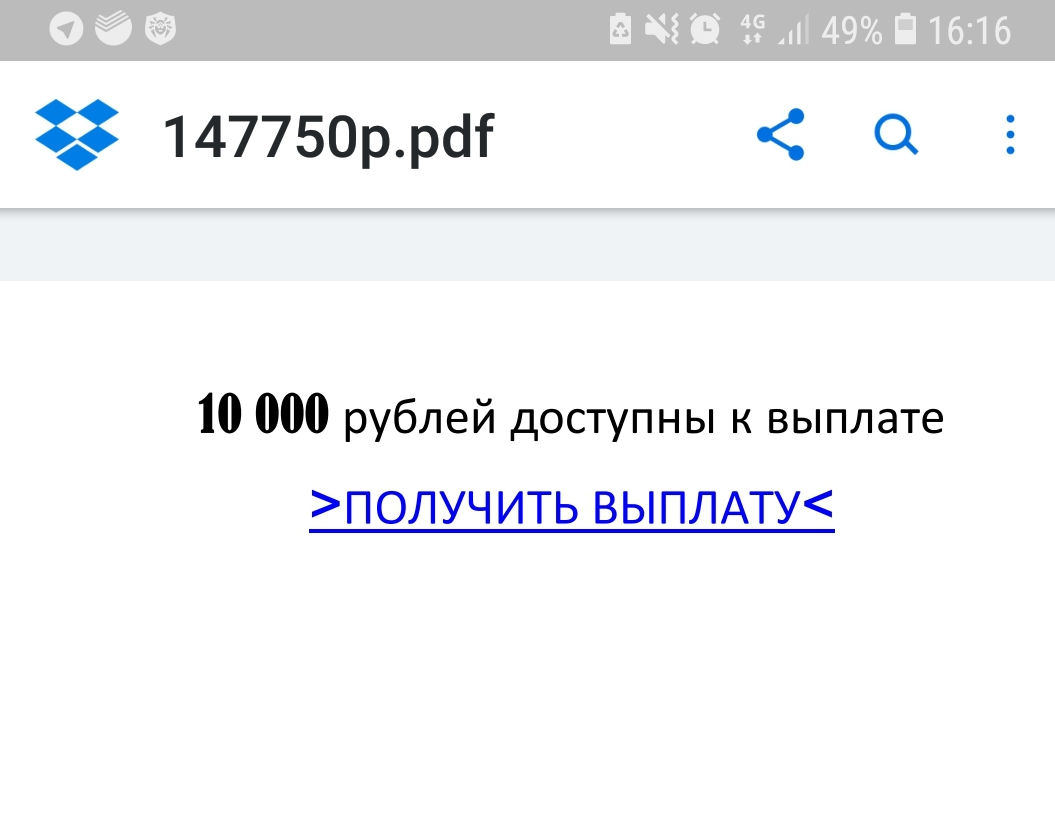

Anehnya, surat-surat semacam itu sedang diubah di depan mata kita. Dan jika setengah tahun yang lalu, sebagian besar surat berisi tautan langsung ke situs penipuan, tetapi sekarang dalam surat semacam itu ada tautan ke file yang berada di penyimpanan awan seperti Dropbox. Tautan dalam file ini mengarah ke situs jahat. Ini dilakukan untuk memintas filter email spam.

Satu hal yang tidak berubah-ubah: tidak peduli seperti apa situs itu dan apa pun mereknya, Anda akan berakhir di halaman seperti ini.

Perhatikan tulisan "transfer dari kartu ke kartu" - para pria tidak tegang sama sekali.

Anda sedang membaca artikel ini sekarang dan Anda mungkin berpikir bahwa penipuan primitif seperti itu tidak dapat bekerja. Tapi, sayangnya, tidak demikian. Tentu saja, statistik resmi dan terpercaya mengenai penipuan sosial semacam itu tidak ada di alam. Tetapi mengingat skala pengiriman dan jumlah situs yang serupa, kita dapat mengatakan dengan pasti: skema ini berfungsi. Penipu tidak akan membuang-buang energi dan uang mereka untuk sesuatu yang tidak memberi mereka penghasilan.

Tetapi kembali ke domain kami. Phishing dan penipuan berkembang tidak hanya di negara kita. Pada bulan Februari, bank Turki Denizbank tidak beruntung (termasuk dalam 5 bank teratas di negara itu). Hanya dalam sebulan, lebih dari 4 lusin domain muncul di jaringan, dengan satu atau lain cara terhubung dengan namanya. Seperti dalam cerita sebelumnya, mereka semua terdaftar melalui registrasi perusahaan yang sama dan tidak terikat pada sumber daya apa pun. Mereka terlihat seperti ini:

- tr-sube-denizbankasi.com

- bireysel-denizbank-sube-tr.com

- denizbankk-sube-tr.com

- denizbank-cep-tr.com

- online-denizbank-sube.com

- denizbank-cepte-tr.com

- acikdeniz-denizbanksube.com

- deniz-denizbank.com

Dan sebagainya.

Bank Turki lainnya, Halkbank, tidak kurang.

Tentu saja, saya tidak punya bukti bahwa domain ini terdaftar untuk tujuan ilegal. Tetapi nama-nama domain semacam itu adalah semacam "senapan Chekhov": suatu hari mereka pasti akan "menembak", karena dengan mempertimbangkan nama-nama mereka, logis untuk mengasumsikan bahwa mereka dirancang untuk menyesatkan klien dari organisasi-organisasi ini.

Dengan domain yang menggunakan nama bank, semuanya lebih atau kurang jelas, tetapi juga terjadi bahwa nama tersebut menyertakan partikel "bank" yang dikombinasikan dengan nama kota atau negara.

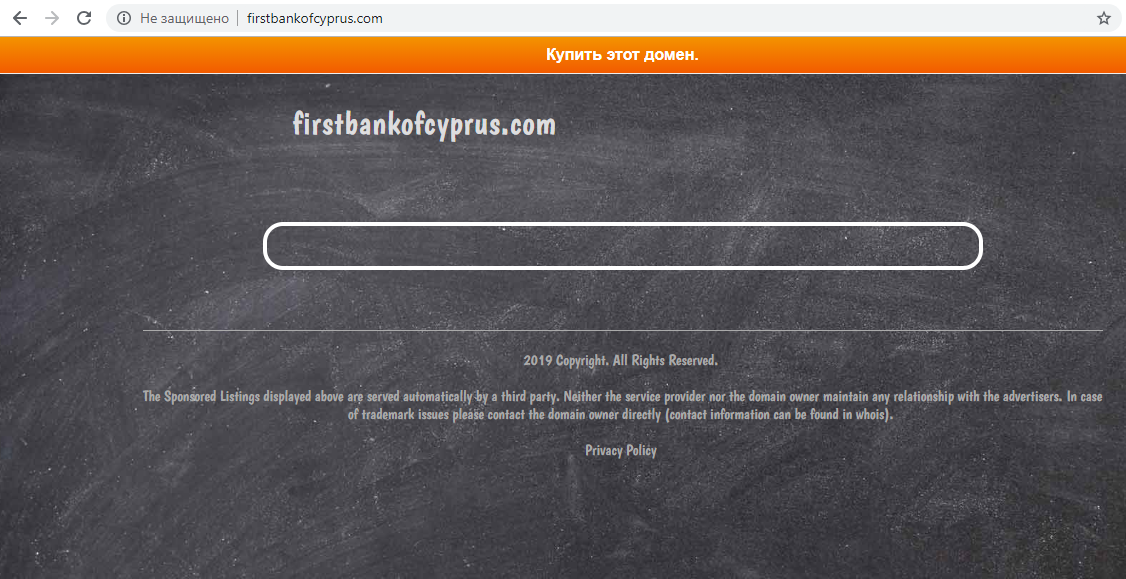

Misalnya, pada awal tahun ini, seseorang dengan serius memutuskan untuk melakukan domaining dan dalam beberapa minggu menciptakan beberapa ratus nama formulir: "*** bank.com", "bank pertama ***. Com", "bank nasional ***. Com "," *** savingbank.com "dan hanya" bankof ***. Com "(tanda bintang mengganti nama kota atau negara besar). Mengapa saya memutuskan bahwa ini adalah domaining? Ya, hanya jika Anda pergi ke salah satu situs ini, Anda akan melihat halaman dengan proposal untuk membeli domain dan tautan ke afternic.com, yang saat ini tidak tersedia.

Tapi, jauh lebih menarik ketika, alih-alih domain terparkir, situs web palsu yang nyata muncul, terutama jika itu dibuat secara kreatif.

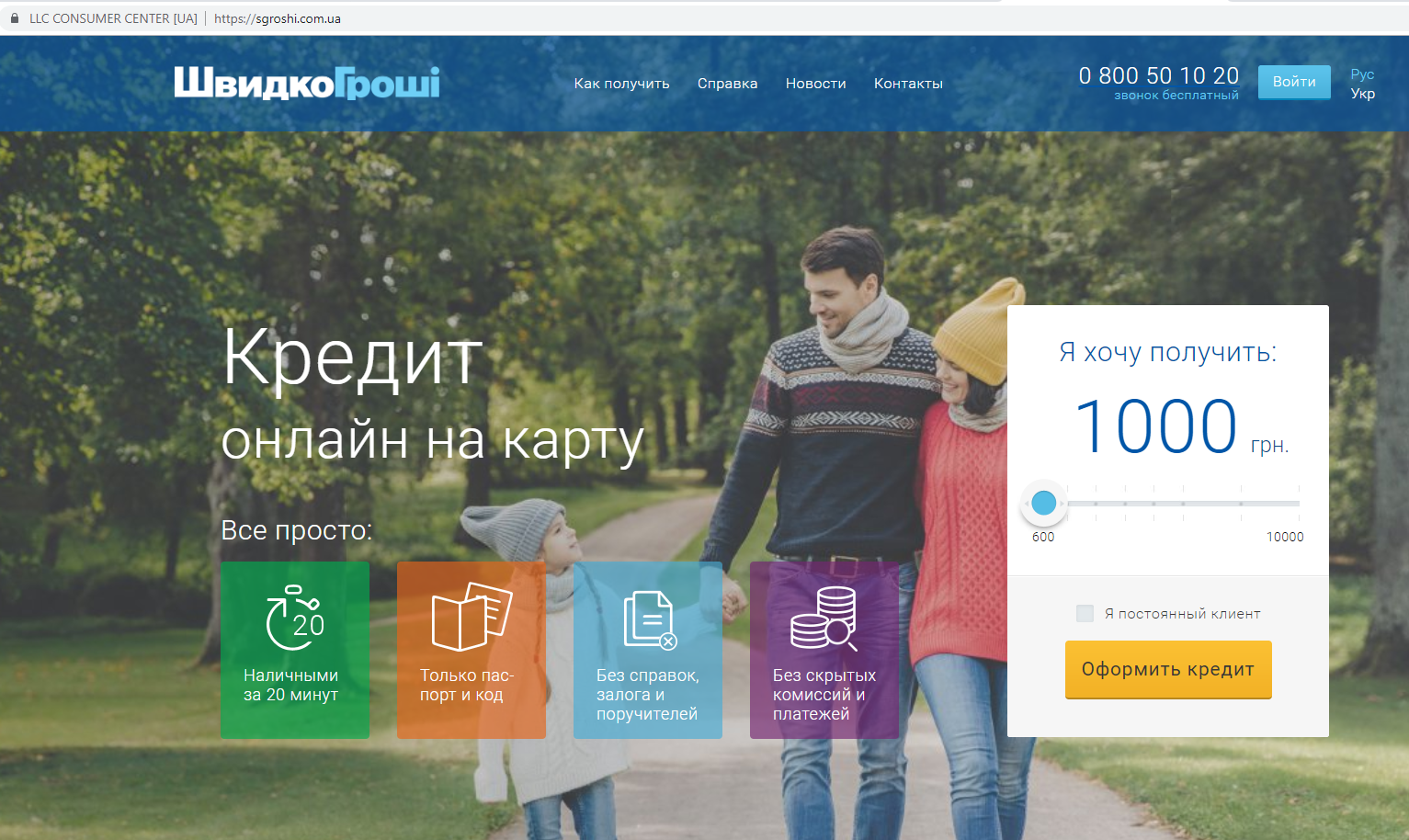

Contoh bagus dari pendekatan kreatif adalah fpb-bank.ru. Lihat sendiri: namanya diambil dari Finprombank, yang kehilangan lisensi pada tahun 2017, desain dan konten sepenuhnya disalin dari ShvidkoGroshi Ukraina (http://sgroshi.com.ua/).

Situs ini menawarkan untuk mengirimkan pindaian dokumen mereka untuk pendaftaran atas nama Anda kredit dolar

satu hari perusahaan . Sayangnya, sumber daya menghilang secepat muncul, sehingga salinannya tidak disimpan bahkan di arsip web. Apa karakteristiknya, dalam hal ini, nama domain sudah didaftarkan terlebih dahulu, jauh sebelum situs itu sendiri muncul.

Penggalian di ruang domain terkadang menghadirkan kejutan nyata atau benar-benar bingung. Tapi saya berharap untuk mencurahkan artikel terpisah untuk peristiwa aneh dan misterius yang ditemui di internet.