Tugas telah tiba untuk mengatur penerbitan alamat IP untuk pelanggan. Kondisi tugas:

- Kami tidak akan memberikan server terpisah untuk otorisasi - Anda akan mengelola;)

- Pelanggan harus menerima pengaturan jaringan melalui DHCP

- Jaringannya beragam. Ini adalah peralatan PON, dan sakelar biasa dengan Opsi 82 dan basis WiFi yang dikonfigurasi dengan titik

- Jika data tidak termasuk dalam persyaratan untuk mengeluarkan IP, perlu mengeluarkan IP dari jaringan "tamu"

Dari yang baik: ada server di FreeBSD yang dapat "bekerja", tetapi "jauh";), itu tidak "tepat di jaringan ini."

Ada juga perangkat Mikrotik yang luar biasa. Diagram jaringan umum adalah sesuatu seperti ini:

Setelah sedikit berpikir, diputuskan untuk menggunakan pelanggan FreeRadius untuk mengeluarkan pengaturan jaringan. Pada prinsipnya, skema ini normal: pada Microtick kita nyalakan server DHCP, di atasnya Radius Client yang sama. Kami mengkonfigurasi sekelompok server DHCP -> Radius Client -> Radius server.

Sepertinya tidak sulit. Tapi! Iblis ada dalam perinciannya. Yaitu:

- Ketika PON OLT diotorisasi sesuai dengan skema ini, permintaan dikirim ke FreeRadius dengan Nama Pengguna sama dengan alamat MAC dari stasiun pusat, Agent-Circuit-Id sama dengan PON Onu MAC dan kata sandi kosong.

- Ketika mengotorisasi dengan sakelar dengan opsi 82, permintaan datang ke FreeRadius dengan Nama Pengguna kosong sama dengan perangkat MAC pelanggan dan tambahan Agent-Circuit-Id dan Agent-Remote-Id atribut tambahan yang mengandung, sekali lagi, relay switch MAC dan port dimana pelanggan terhubung.

- Beberapa pelanggan dengan poin WiFI diotorisasi melalui protokol PAP-CHAP

- Beberapa pelanggan dengan titik WIFI diotorisasi dengan Nama Pengguna sama dengan alamat MAC titik WIFI, tanpa kata sandi.

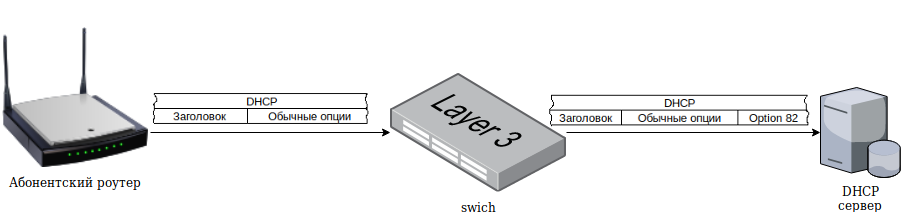

Latar Belakang Historis: Apa itu Opsi 82 untuk DHCP

Ini adalah opsi tambahan untuk protokol DHCP yang memungkinkan Anda mentransfer informasi tambahan, misalnya, dalam bidang Agent-Circuit-Id dan Agent-Remote-Id. Biasanya digunakan untuk mengirimkan alamat MAC dari sakelar relai dan port tempat pelanggan tersambung. Dalam hal peralatan PON atau BTS WIFI, bidang Agent-Circuit-Id tidak membawa informasi yang berguna (tidak ada port pelanggan). Dalam hal ini, skema umum DHCP dalam hal ini adalah sebagai berikut:

Langkah demi langkah, skema ini berfungsi seperti ini:

- Peralatan pelanggan membuat permintaan DHCP broadcast untuk pengaturan jaringan

- Perangkat (misalnya, saklar, WiFi atau PON base station) dimana peralatan pelanggan terhubung secara langsung "memotong" paket ini dan memodifikasinya, memperkenalkan opsi tambahan Opsi 82 dan Relay alamat IP agen ke dalamnya, dan mentransfernya lebih jauh melalui jaringan.

- Server DHCP menerima permintaan, membentuk respons dan mengirimkannya ke perangkat relai

- Perangkat relai meneruskan paket respons ke perangkat pelanggan

Jadi semua ini tidak berfungsi, tentu saja, Anda memerlukan konfigurasi peralatan jaringan yang sesuai.

Instal FreeRadius

Dengan pengaturan konfigurasi FreeRadius, tentu saja, Anda dapat mencapai semua ini, tetapi sulit dan tidak jelas ... terutama ketika Anda mengintip di sana setelah N bulan "semuanya berfungsi". Oleh karena itu, diputuskan untuk menulis modul otorisasi Anda untuk FreeRadius dengan Python. Kami akan mengambil data untuk otorisasi dari database MySQL. Tidak masuk akal untuk menggambarkan strukturnya, bagaimanapun, semua orang akan melakukannya "untuk diri mereka sendiri". Secara khusus, saya mengambil struktur yang diusulkan dengan modul sql untuk FreeRadius, dan sedikit mengubahnya dengan menambahkan bidang mac dan port untuk setiap pelanggan, selain kata sandi masuk.

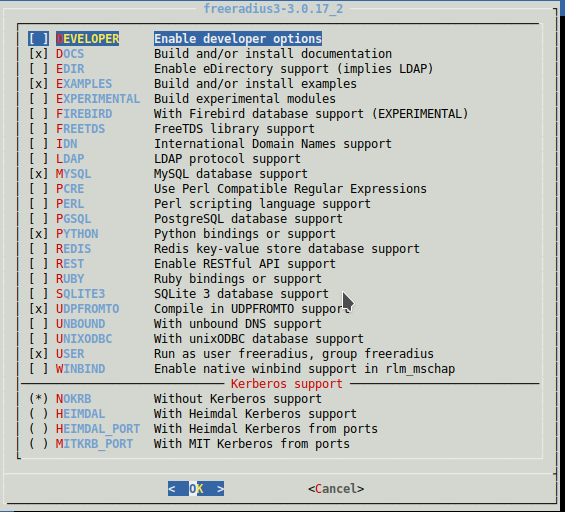

Jadi, sebagai permulaan, instal FreeRadius:

cd /usr/ports/net/freeradius3 make config make install clean

Dalam pengaturan, kami menandai untuk instalasi:

Kami membuat symlink ke modul python (yaitu, aktifkan):

ln -s /usr/local/etc/raddb/mods-available/python /usr/local/etc/raddb/mods-enabled

Instal modul tambahan untuk python:

pip install mysql-connector

Dalam pengaturan modul python untuk FreeRadius, Anda perlu menentukan jalur pencarian modul dalam variabel python_path. Misalnya, saya punya ini:

python_path="/usr/local/etc/raddb/mods-config/python:/usr/local/lib/python2.7:/usr/local/lib/python27.zip:/usr/local/lib/python2.7:/usr/local/lib/python2.7/plat-freebsd12:/usr/local/lib/python2.7/lib-tk:/usr/local/lib/python2.7/lib-old:/usr/local/lib/python2.7/lib-dynload:/usr/local/lib/python2.7/site-packages"

Path dapat ditemukan dengan menjalankan interpreter python dan memasukkan perintah:

root@phaeton:/usr/local/etc/raddb/mods-enabled

Jika Anda tidak mengambil langkah ini, maka skrip yang ditulis dengan python dan dijalankan oleh FreeRadius tidak akan menemukan modul-modul yang terdaftar dalam impor. Selain itu, perlu untuk membatalkan komentar fungsi otorisasi dan akuntansi dalam pengaturan modul. Sebagai contoh, modul ini terlihat seperti ini:

python { python_path="/usr/local/etc/raddb/mods-config/python:/usr/local/lib/python2.7:/usr/local/lib/python2.7/site-packages:/usr/local/lib/python27.zip:/usr/local/lib/python2.7:/usr/local/lib/python2.7/plat-freebsd12:/usr/local/lib/python2.7/lib-tk:/usr/local/lib/python2.7/lib-old:/usr/local/lib/python2.7/lib-dynload:/usr/local/lib/python2.7/site-packages" module = work mod_instantiate = ${.module} mod_detach = ${.module} mod_authorize = ${.module} func_authorize = authorize mod_authenticate = ${.module} func_authenticate = authenticate mod_preacct = ${.module} func_preacct = preacct mod_accounting = ${.module} func_accounting = accounting mod_checksimul = ${.module} mod_pre_proxy = ${.module} mod_post_proxy = ${.module} mod_post_auth = ${.module} mod_recv_coa = ${.module} mod_send_coa = ${.module} }

Skrip work.py (dan semua orang lain) harus diletakkan di / usr / local / etc / raddb / mods-config / python Total ada tiga skrip.

Seperti yang dapat Anda lihat dari kode, kami mencoba dengan semua cara yang tersedia untuk mengidentifikasi pelanggan dengan alamat MAC pelanggan yang dikenal atau bundel Opsi 82, dan jika ini tidak berhasil, kami akan mengeluarkan alamat IP tertua yang digunakan dari jaringan "tamu". Masih mengkonfigurasi skrip default di folder situs-diaktifkan sehingga fungsi yang diperlukan dari skrip python berkedut pada waktu yang ditunjukkan. Bahkan, itu sudah cukup untuk membawa file ke formulir:

standar server default { listen { type = auth ipaddr = * port = 0 limit { max_connections = 16 lifetime = 0 idle_timeout = 30 } } listen { ipaddr = * port = 0 type = acct limit { } } listen { type = auth port = 0 limit { max_connections = 1600 lifetime = 0 idle_timeout = 30 } } listen { ipv6addr = :: port = 0 type = acct limit { } } authorize { python filter_username preprocess expiration logintime } authenticate { Auth-Type PAP { pap python } Auth-Type CHAP { chap python } Auth-Type MS-CHAP { mschap python } eap } preacct { preprocess acct_unique suffix files } accounting { python exec attr_filter.accounting_response } session { } post-auth { update { &reply: += &session-state: } exec remove_reply_message_if_eap Post-Auth-Type REJECT { attr_filter.access_reject eap remove_reply_message_if_eap } Post-Auth-Type Challenge { } } pre-proxy { } post-proxy { eap } }

Kami mencoba menjalankan dan melihat apa yang terbang ke log debug:

/usr/local/etc/rc.d/radiusd debug

Apa lagi Saat mengatur FreeRadius, akan lebih mudah untuk menguji operasinya menggunakan utilitas radclient. Misalnya otorisasi:

echo "User-Name=4C:5E:0C:2E:7F:15,Agent-Remote-Id=0x9845623a8c98,Agent-Circuit-Id=0x00010006" | radclient -x 127.0.0.1:1812 auth testing123

Atau akuntansi:

echo "User-Name=4C:5E:0C:2E:7F:15,Agent-Remote-Id=0x00030f26054a,Agent-Circuit-Id=0x00010002" | radclient -x 127.0.0.1:1813 acct testing123

Saya ingin memperingatkan bahwa tidak mungkin menggunakan skema dan skrip serupa "tanpa perubahan" pada skala "industri". Setidaknya mencolok:

- kemungkinan alamat MAC "palsu". Sudah cukup bagi pelanggan untuk mendaftarkan MAC asing untuk dirinya sendiri dan akan ada masalah

- logika mengeluarkan jaringan tamu di bawah semua kritik. Bahkan tidak ada cek "apakah Anda sudah memiliki klien dengan alamat IP seperti itu?"

Itu hanya "solusi pada lutut" untuk bekerja secara khusus dalam kondisi saya, tidak lebih. Jangan menilai dengan ketat;)