Halo lagi! Saya kembali menemukan database terbuka untuk Anda dengan data medis. Biarkan saya mengingatkan Anda bahwa baru-baru ini ada tiga artikel saya tentang topik ini: kebocoran data pribadi pasien dan dokter dari layanan medis DOC + online , kerentanan layanan Dokter Dekat, dan kebocoran data dari stasiun medis darurat .

Kali ini, server Elasticsearch dengan log dari sistem TI medis dari jaringan laboratorium Centre for Molecular Diagnostics (CMD, www.cmd-online.ru) ternyata berada dalam akses terbuka.

: . . , .

Server ditemukan pada pagi hari tanggal 1 April, dan ini sama sekali tidak konyol bagi saya. Pemberitahuan masalah pergi ke CMD sekitar pukul 10 pagi (GMT) dan sekitar pukul 3 malam, pangkalan menjadi tidak dapat diakses.

Menurut mesin pencari Shodan, server ini pertama kali datang untuk membuka akses pada 03/09/2019. Tentang cara membuka basis data Elasticsearch , saya menulis artikel terpisah.

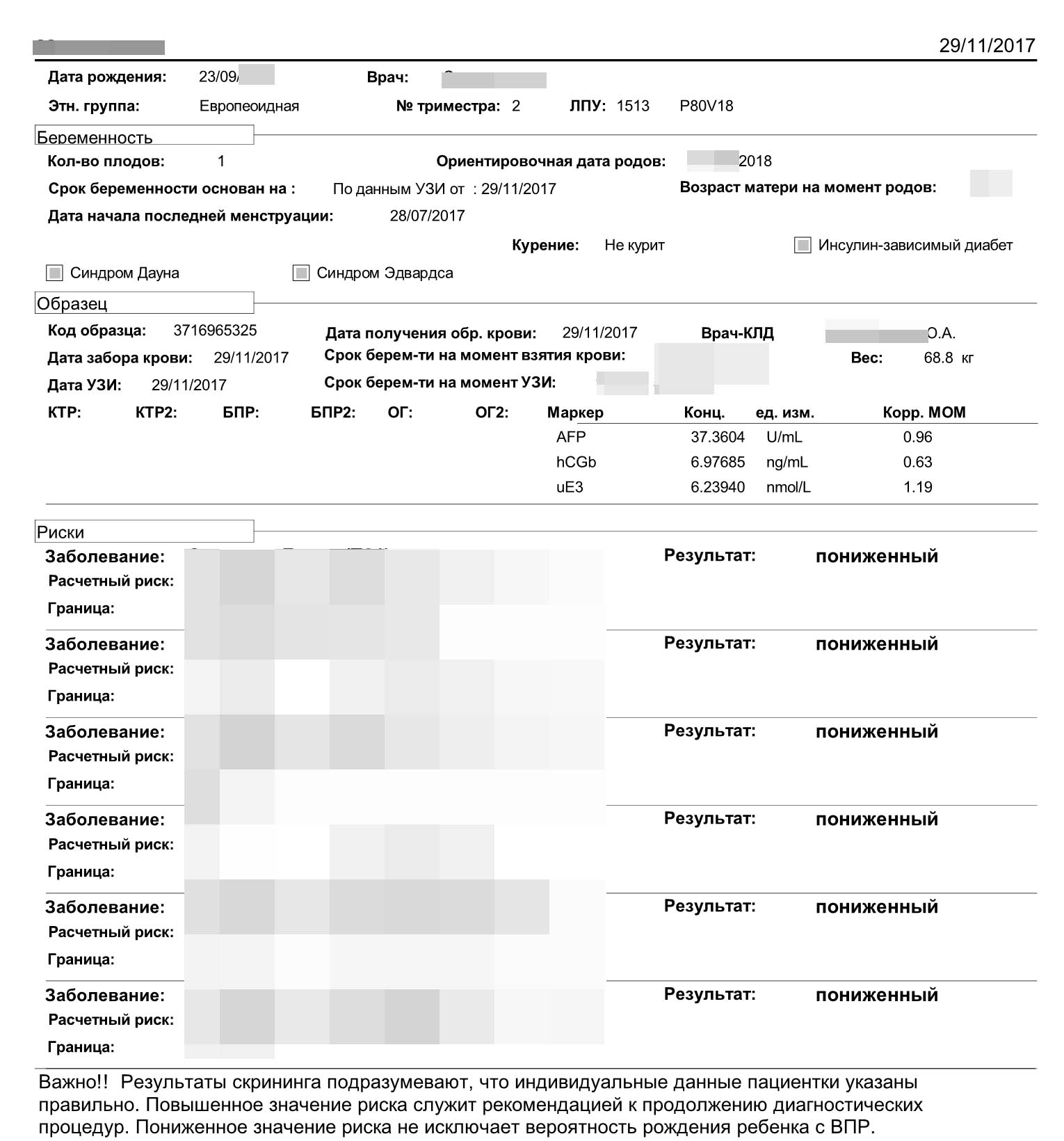

Dari log itu mungkin untuk mendapatkan informasi yang sangat sensitif, termasuk nama, jenis kelamin, tanggal lahir pasien, nama dokter, biaya studi, data penelitian, penyaringan file hasil dan banyak lagi.

Contoh log dengan hasil tes pasien:

"<Message FromSystem=\"CMDLis\" ToSystem=\"Any\" Date=\"2019-02-26T14:40:23.773\"><Patient ID=\"9663150\" Code=\"A18196930\" Family=\"XXX\" Name=\"XXX\" Patronymic=\"XXX\" BornDate=\"XXX-03-29\" SexType=\"F\"><Document></Document><Order ID=\"11616539\" Number=\"DWW9867570\" State=\"normal\" Date=\"2017-11-29T12:58:26.933\" Department=\"1513\" DepartmentAltey=\"13232\" DepartmentName=\" \" FullPrice=\"1404.0000\" Price=\"1404.0000\" Debt=\"1404.0000\" NaprOrdered=\"2\" NaprCompleted=\"2\" ReadyDate=\"2017-12-01T07:30:01\" FinishDate=\"2017-11-29T20:39:52.870\" Registrator=\"A759\" Doctor=\"A75619\" DoctorFamily=\"XXX\" DoctorName=\"XXX\" DoctorPatronymic=\"XXX\"><OrderInfo Name=\"TEMP_CODE\">0423BF97FA5E</OrderInfo><OrderInfo Name=\"\">-1</OrderInfo><OrderInfo Name=\"\">DWW98675708386841791</OrderInfo><OrderInfo Name=\"\">0</OrderInfo><OrderInfo Name=\"\">18.03.2019</OrderInfo><OrderInfo Name=\"\"> RU.1303.00601</OrderInfo><Serv Link=\"1\" PathologyServ=\"1\" Code=\"110101\" Name=\" (Urine test) \" Priority=\"NORMAL\" FullPrice=\"98.0000\" Price=\"98.0000\" ReadyDate=\"2017-11-30T07:30:01\" FinishDate=\"2017-11-29T20:14:22.160\" State=\"normal\"/><Serv Link=\"2\" Code=\"300024\" Name=\" II , , LifeCycle (DELFIA)\" Priority=\"NORMAL\" FullPrice=\"1306.0000\" Price=\"1306.0000\" ReadyDate=\"2017-12-01T07:30:01\" FinishDate=\"2017-11-29T20:39:52.870\" State=\"normal\"/><Probe ID=\"64213791\" Number=\"3716965325\" Date=\"2017-11-29T00:00:00\" OuterNumber=\"66477805\" Barcode=\"3716965325\" Biomater=\"66\" BiomaterName=\" ()\" Type=\"physical\"><Probe ID=\"64213796\" Number=\"P80V0018\" Date=\"2017-11-29T12:58:26.933\" Biomater=\"66\" BiomaterName=\" ()\" WorkList=\"80\" WorkListName=\" \" Type=\"virtual\"><Param State=\"Valid\" User=\"A872\" UserFIO=\"XXX\" UserStaff=\" \" Code=\"3005\" guid=\"7BA0745FD502A80C73C2CAD341610598\" Name=\" II , , LifeCycle (DELFIA)\" Group=\" \" GroupCode=\"80\" GroupSort=\"0\" Page=\"1\" Sort=\"2\"><LinkServ IsOptional=\"0\">2</LinkServ><Result Name=\" II , , LifeCycle (DELFIA)\" Value=\" (.)\" User=\"A872\" UserFIO=\"XXX\" Date=\"2017-11-29T20:39:03.370\" isVisible=\"1\" HidePathology=\"0\" IsNew=\"0\"><File Name=\" 2 _page1.png\" Type=\"image\" Format=\"png\" Title=\"3716965325_prenetal2_page1\" Description=\" 2 _page1\" Sort=\"1\">iVBORw0KGgoAAAANSUhEUgAABfoAAAfuCAIAAAArOR8rAAD//0lEQVR4Xuy9P7BtQ7u+/e3oECF6iRAhQoQI0SZCtIkQIdpEiBCxI0SIECFiV50qRKg6VYgQIUKEiDfiRL7rnPtXz+nqHnPMsfb6s+cc61rBqjl79Oh++uoe/eceT/c8888///

Saya mencetak semua data sensitif dengan simbol "X". Pada kenyataannya, semuanya disimpan dalam bentuk terbuka.

Dari log seperti itu mudah (dengan pengodean ulang dari Base64) untuk mendapatkan file PNG dengan hasil penyaringan, sudah dalam bentuk yang mudah dibaca:

Ukuran total log melebihi 400 MB dan secara total berisi lebih dari satu juta entri. Jelas bahwa tidak setiap catatan adalah data pasien yang unik.

Jawaban resmi dari CMD:

Kami ingin mengucapkan terima kasih atas informasi tentang ketersediaan kerentanan dalam database kesalahan logging dan penyimpanan Elasticsearch yang segera dikirim pada 04/01/2019.

Berdasarkan informasi ini, karyawan kami, bersama dengan spesialis yang relevan, membatasi akses ke database ini. Kesalahan dalam mentransfer informasi rahasia ke pangkalan teknis telah diperbaiki.

Selama analisis insiden, adalah mungkin untuk mengetahui bahwa penampilan dari database yang ditentukan dengan log kesalahan dalam domain publik terjadi karena alasan yang terkait dengan faktor manusia. Akses ke data segera ditutup pada 01/01/2019.

Saat ini, langkah-langkah sedang diambil oleh para ahli internal dan eksternal untuk lebih jauh mengaudit infrastruktur TI untuk perlindungan data.

Organisasi kami telah mengembangkan peraturan khusus untuk bekerja dengan data pribadi dan sistem tingkat tanggung jawab personel.

Infrastruktur perangkat lunak saat ini melibatkan penggunaan database Elasticsearch untuk menyimpan kesalahan. Untuk meningkatkan keandalan beberapa sistem, server yang sesuai akan dimigrasikan ke pusat data mitra kami, ke lingkungan perangkat lunak dan perangkat keras yang disertifikasi.

Terima kasih atas informasi tepat waktu Anda.

Berita tentang kebocoran informasi dan orang dalam selalu dapat ditemukan di saluran Telegram saya " Kebocoran informasi ".